Como remover o CStealer do sistema operativo

![]() Escrito por Tomas Meskauskas a

Escrito por Tomas Meskauskas a

O que é CStealer?

Descoberto por MalwareHunterTeam e investigado por James, CStealer é um software malicioso classificado como um trojan. Este malware foi concebido para roubar as palavras-passe armazenadas nos navegadores Google Chrome. As infecções por Trojans são de alto risco e podem levar a uma série de problemas significativos.

Mais sobre o CStealer

O malware do tipo Trojan tem uma série de capacidades perigosas. O tipo de roubo de palavras-passe não é de modo algum único ou invulgar. Normalmente, funcionam ao agregar as credenciais roubadas num ficheiro e enviando-o depois para um servidor de Comando e Controlo (C&C/C2), um dispositivo que emite comandos e pode essencialmente controlar os sistemas infectados.

Como é o caso dos trojans de recolha de informação, os servidores C2 também podem receber dados, no entanto, o modo de funcionamento do CStealer é diferente. Este programa malicioso liga-se diretamente a uma base de dados MongoDB remota, na qual armazena as informações roubadas. O CStealer consegue isto tendo as credenciais da conta da base de dados MongoDB incorporadas.

O trojan emprega então o MongoDB C Driver como uma biblioteca cliente para se ligar à base de dados. Depois dos logins/palavras-passe das vítimas armazenados nos seus navegadores Chrome serem enviados para a base de dados MongoDB, os programadores do CStealer podem aceder-lhes em qualquer altura. Também é possível que a base de dados possa ser acedida por outros criminosos cibernéticos.

As informações aí guardadas podem também ser vendidas a terceiros com fins lucrativos. As contas roubadas podem ser utilizadas para vários fins. Por exemplo, para fazer transferências monetárias, compras online, assumir a identidade dos utilizadores, infetar ainda mais o sistema, proliferar malware através de listas de contactos, e assim por diante.

Em suma, a presença de trojans de roubo de credenciais pode levar a perdas financeiras, problemas de privacidade graves, roubo de identidade, infiltração de sistema e infecções. Para garantir a segurança do dispositivo e do utilizador, o CStealer deve ser removido imediatamente.

| Nome | malware CStealer |

| Tipo de Ameaça | Trojan, vírus que rouba palavras-passe, malware bancário, spyware. |

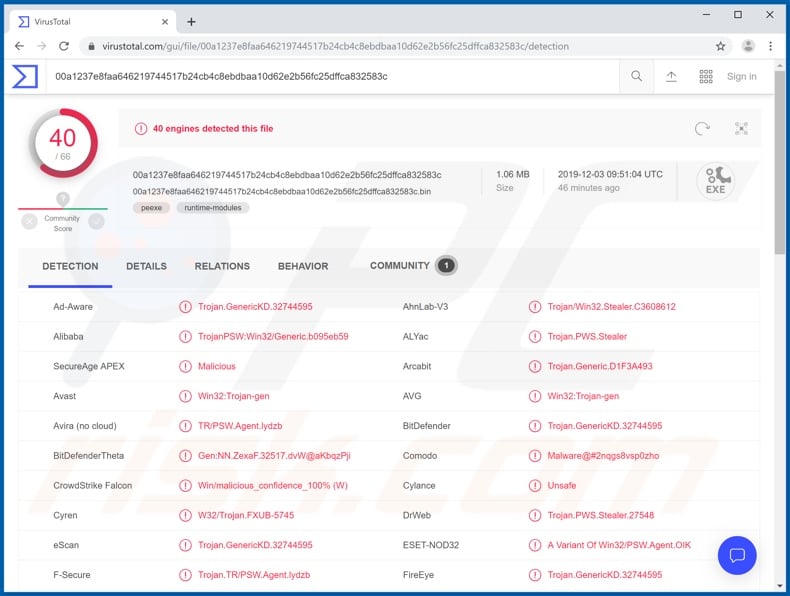

| Nomes de Deteção | Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.32744595), ESET-NOD32 (Uma Variante De Win32/PSW.Agent.OIK), DrWeb (Trojan.PWS.Stealer.27548), Lista Completa (VirusTotal) |

| Sintomas | Os Trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que não são visíveis quaisquer sintomas específicos numa máquina infetada. |

| Métodos de Distribuição | Anexos de email infectados, anúncios online maliciosos, engenharia social, "cracks" de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, adição do computador da vítima a uma rede de bots. |

| Remoção do Malware (Windows) | Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. |

Mais exemplos de Trojans

Mispadu, Tinynuke, e FormBook são alguns exemplos de outros trojans que roubam dados. O malware nesta classificação pode ter diferentes capacidades. Por exemplo, pode rastrear dados, causar infecções em cadeia, minerar criptomoeda, etc. Todos têm um objetivo: gerar rendimentos para os criminosos cibernéticos por trás deles. Todos os Trojans ameaçam diretamente a segurança do dispositivo e do utilizador.

Como é que o CStealer se infiltrou no meu computador?

Os Trojans e outros conteúdos maliciosos proliferam principalmente através de campanhas de spam, fontes de descarregamento não fidedignas, ferramentas ilegais de ativação de software ("cracking") e falsos actualizadores. As campanhas de spam são utilizadas para enviar emails em grande escala. Os emails fraudulentos são utilizados para proliferar o malware.

As mensagens são disfarçadas de "oficial", "importante", "urgente", "prioritário" e assim por diante. Os emails contêm ficheiros infecciosos (ou hiperligações que conduzem a eles). Os anexos podem ser ficheiros de arquivo (ZIP, RAR) e executáveis (.exe, .run), documentos PDF e do Microsoft Office, JavaScript, etc.

Quando estes ficheiros perigosos são executados ou abertos, são accionados para iniciar o processo de infeção (ou seja, começam a descarregar/instalar o malware).

Fontes de descarregamento não fidedignas, tais como redes de partilha P2P (BitTorrent, eMule, Gnutella, etc.), sites de alojamento de ficheiros não oficiais e gratuitos, descarregadores de terceiros e similares podem oferecer conteúdos maliciosos (por exemplo, apresentados como programas normais e/ou agregados).

Em vez de ativar produtos licenciados, as ferramentas de ativação ilegais ("cracks") podem descarregar/instalar software malicioso. Os falsos actualizadores causam infecções explorando falhas em programas desactualizados ou simplesmente instalando malware em vez das actualizações prometidas.

Como evitar a instalação de malware

Não abra emails suspeitos/irrelevantes, especialmente os recebidos de remetentes (endereços) desconhecidos. Todos os anexos e hiperligações presentes em emails questionáveis não devem ser abertos, uma vez que estes ficheiros são a fonte de uma potencial infeção. É aconselhado a utilizar as versões do Microsoft Office lançadas depois de 2010.

As versões mais recentes têm o modo "Visualização Protegida", que impede que os comandos macro maliciosos descarreguem/instalem automaticamente software malicioso quando o documento é aberto. Utilizar apenas canais de descarregamento oficiais e verificados. O software deve ser ativado e atualizado com ferramentas/funções fornecidas por programadores legítimos.

As ferramentas de ativação ilegal ("cracking") e os actualizadores de terceiros implicam um elevado risco de instalação de malware. Ter uma suite antivírus/anti-spyware de boa reputação instalada e mantida actualizada. Estes programas devem ser utilizados para efetuar verificações regulares do sistema e para a remoção de ameaças/problemas detectados.

Se acredita que o seu computador já está infetado, recomendamos a execução de uma verificação com Combo Cleaner para eliminar automaticamente o malware infiltrado.

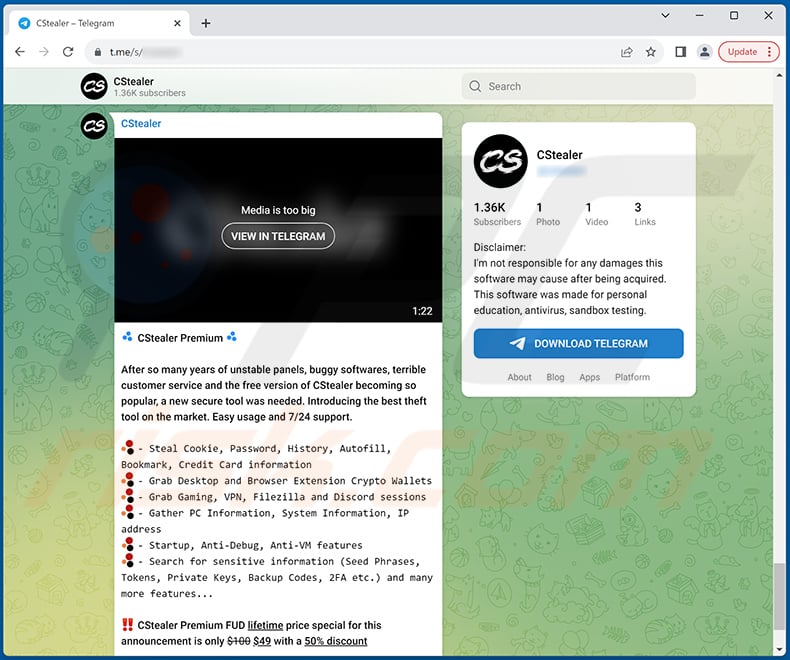

Screenshot de uma conta Telegram usada para promover o CStealer:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

▼ DESCARREGAR Combo Cleaner

O verificador gratuito faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por Rcs Lt, a empresa-mãe de PCRisk. Leia mais. Ao descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso.

Menu rápido:

- O que é CStealer?

- Passo 1. Remoção manual do malware CStealer.

- Passo 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner.

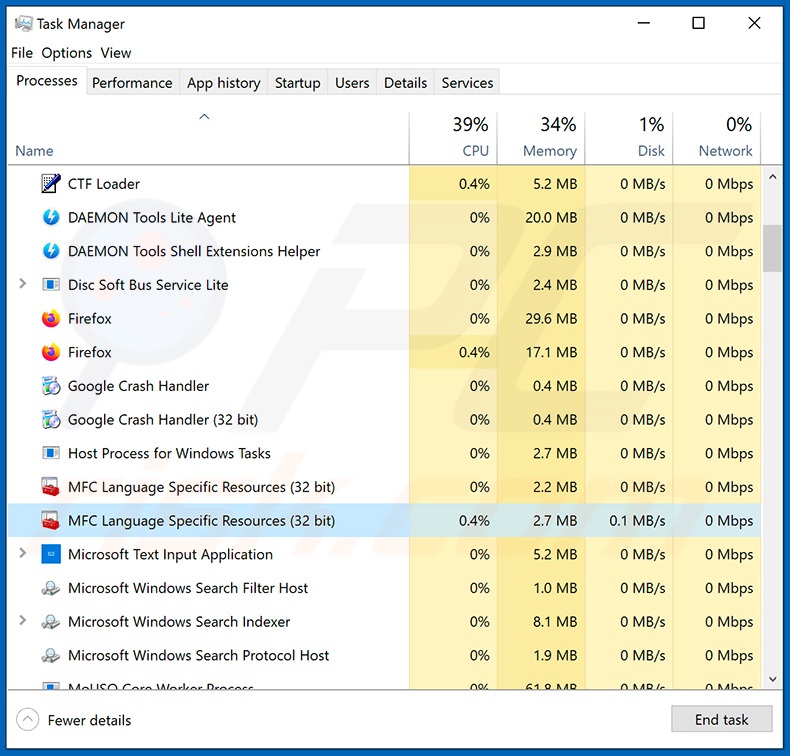

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

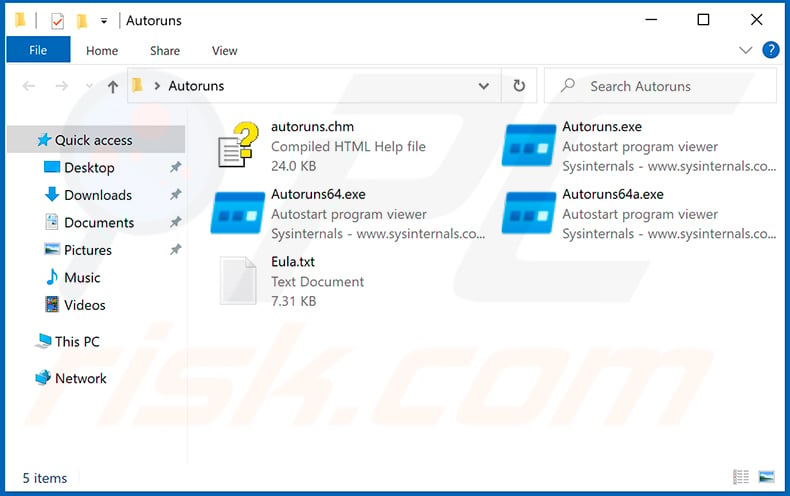

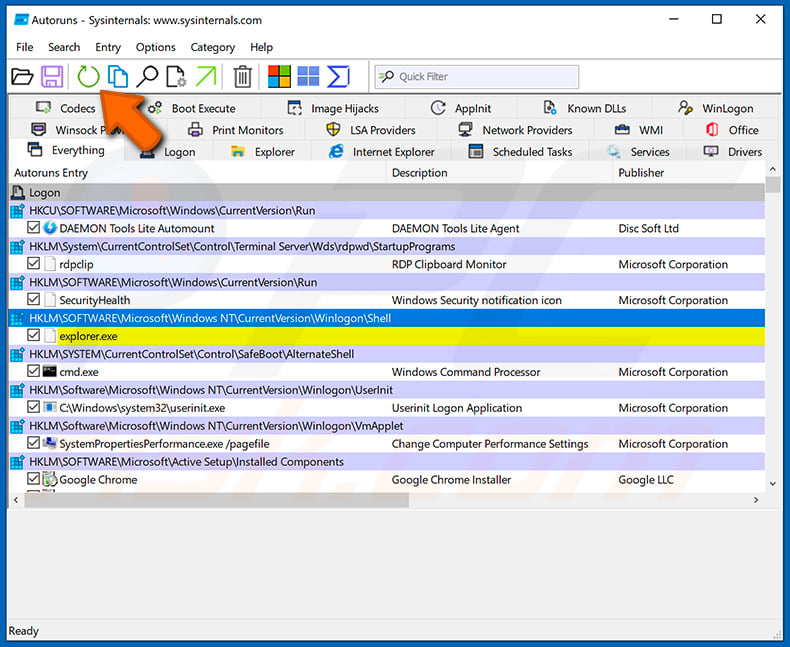

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

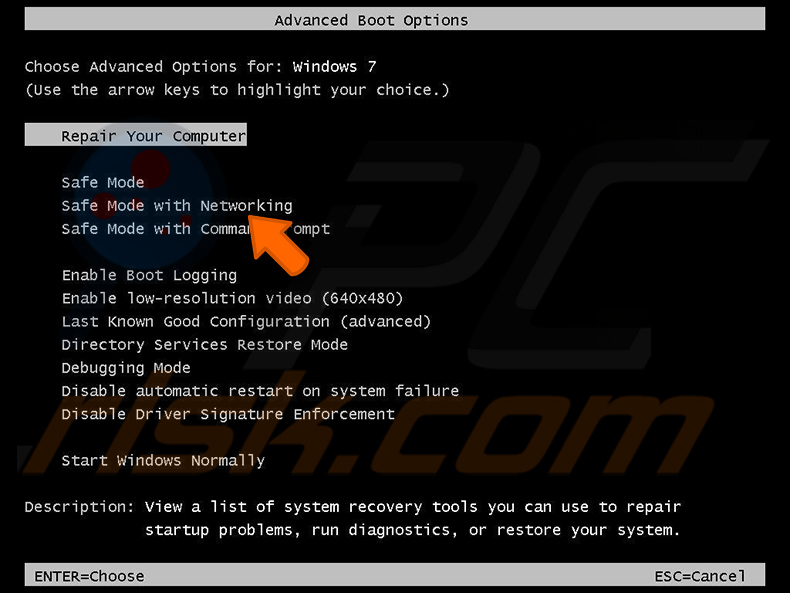

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

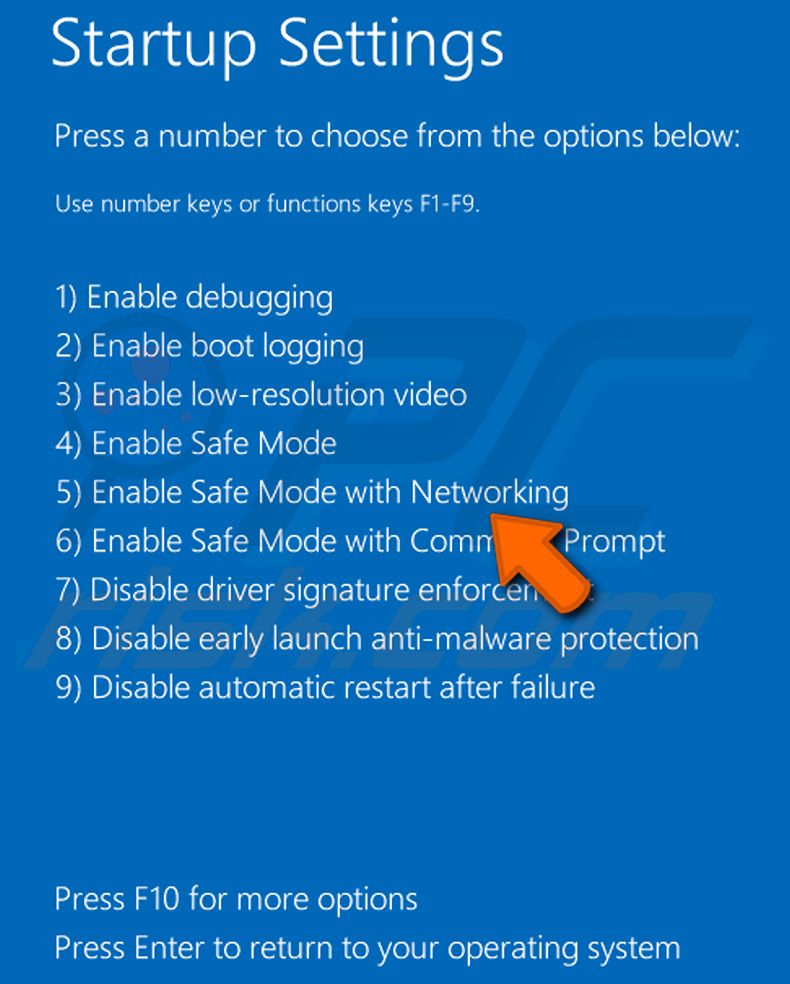

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

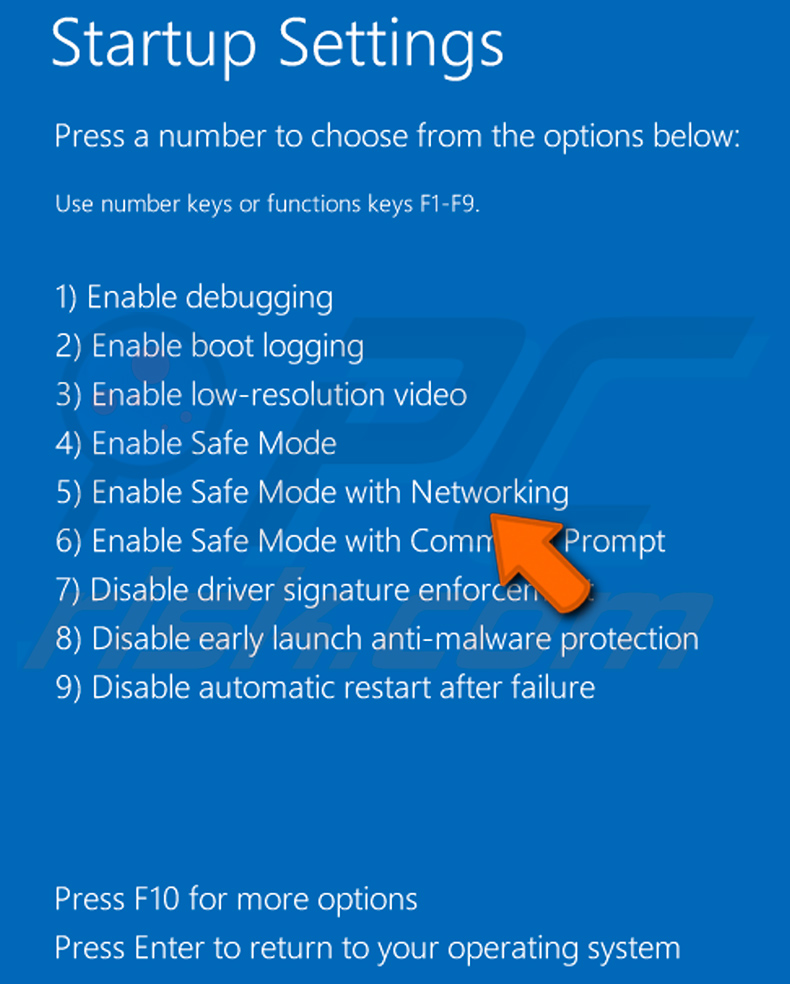

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

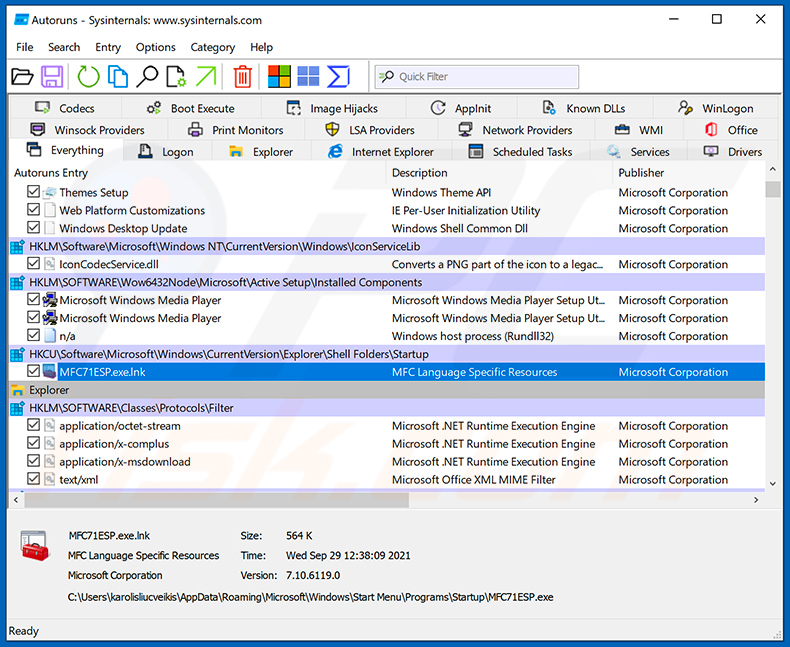

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

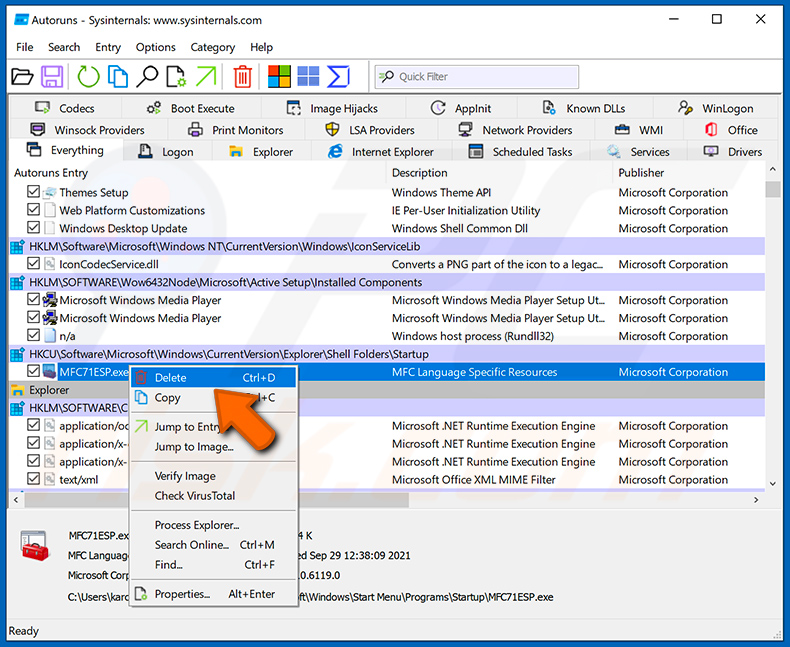

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

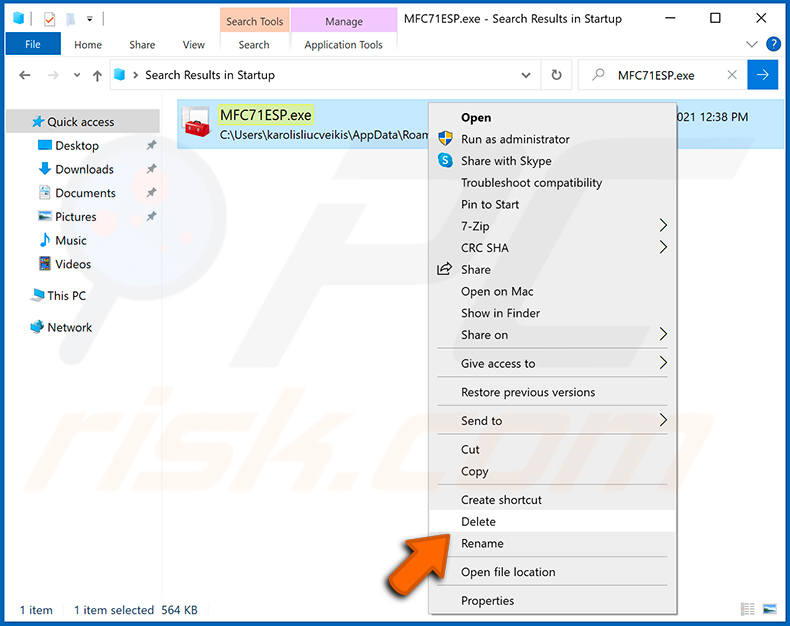

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner.

Perguntas Frequentes (FAQ)

O meu computador está infetado com o malware CStealer, devo formatar o meu dispositivo de armazenamento para me livrar dele?

Se o seu computador estiver infetado com o malware CStealer, formatar o seu dispositivo de armazenamento é uma solução potencial para remover o malware. No entanto, a formatação do seu dispositivo de armazenamento irá apagar todos os dados armazenados nele. É recomendado usar um software de segurança respeitável para analisar o seu sistema antes de tomar medidas drásticas.

Quais são os maiores problemas que o malware pode causar?

O impacto do malware varia consoante o seu tipo, podendo resultar em consequências graves, como roubo de identidade, perdas financeiras, diminuição do desempenho do computador, mais infecções, encriptação de dados ou outros problemas.

Qual é o objetivo do CStealer?

O malware CStealer acede diretamente a uma base de dados MongoDB remota para armazenar credenciais de início de sessão roubadas, facilitando o acesso não autorizado aos criminosos cibernéticos. O CStealer pode recuperar os logins e as palavras-passe do navegador Chrome das vítimas, incorporando credenciais de conta MongoDB codificadas.

Como é que um malware foi infiltrado no meu computador?

Os Trojans e outro malware propagam-se através de emails de spam, descarregamentos não fidedignos, anúncios maliciosos, vulnerabilidades em software desatualizado, ferramentas ilegais de ativação de software e actualizadores falsos. Os emails fraudulentos contêm anexos ou hiperligações infecciosas, desencadeando a instalação de malware quando abertos. Fontes não fidedignas, como redes P2P e sites não oficiais, podem oferecer conteúdos maliciosos, enquanto ferramentas de ativação ilegais e actualizadores falsos podem descarregar malware em vez de actualizações de software legítimas.

O Combo Cleaner protege-me contra o malware?

O Combo Cleaner consegue detetar e remover quase todas as infecções de malware conhecidas. O malware sofisticado oculta-se frequentemente no interior do sistema. Por isso, uma verificação completa do sistema é essencial para garantir uma deteção abrangente e a remoção do malware.

▼ Mostrar comentários