Radiyu Ransomware

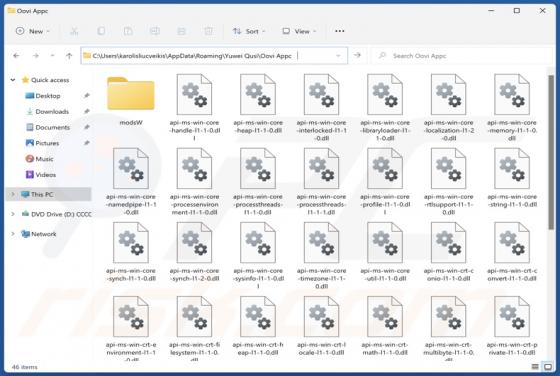

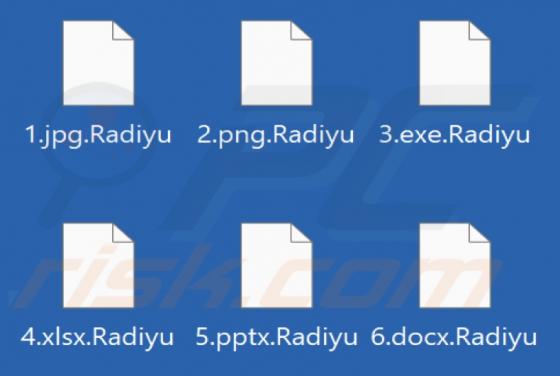

Radiyu é o nome de um programa do tipo ransomware. Após uma infiltração bem sucedida, este malware encripta os dados e exige o pagamento pela sua desencriptação. No nosso sistema de teste, o Radiyu encriptou ficheiros e adicionou uma extensão ".Radiyu" aos seus títulos. Por exemplo, um nome de fic