Como desinstalar Ultra Clear ou malware de mineração?

Vírus MacTambém conhecido como: malware Cryptomining

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Como remover o Bitcoin miner do Mac?

O que é o malware de Bitcoin miner?

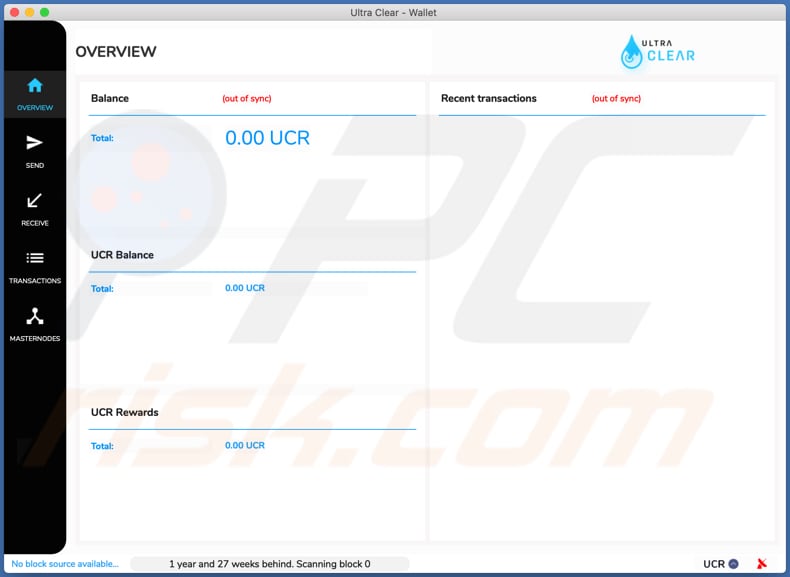

Existem muitas aplicações falsas que imitam a aparência e/ou funcionalidade de aplicações legítimas e, uma vez instaladas, executam ações maliciosas (por exemplo, gerar anúncios, recolher dados confidenciais). Neste exemplo, uma aplicação falsa denominada Ultra Clear imita o gestor de carteira de criptomoeda, mas, na realidade, usa o hardware do computador do utilizador para extrair criptomoeda.

A Bitcoin miner é uma tarefa de computação intensiva que usa o processador do computador, a placa gráfica e/ou outro hardware. Portanto, malware de Bitcoin miner como o Ultra Clear usa computadores infectados para executar essa tarefa. Esta aplicação específica extrai Bitcoin. Normalmente, a Bitcoin miner afeta significativamente o desempenho do computador, o que pode resultar em travamentos do sistema, sobreaquecimento do hardware e outros problemas. Além disso, o processo de mineração causa aumento no consumo de energia. Portanto, os utilizadores de computadores infectados com malware de criptomineração como o Ultra Clear recebem contas de eletricidade mais altas. Dito de forma simples, os criminosos cibernéticos que conseguem enganar os utilizadores para que instalem mineradores de criptomoedas são os únicos que se beneficiam disso. Se algum minerador estiver instalado no sistema operativo e não foi instalado intencionalmente, então deve ser removido assim que possível.

| Nome | malware Cryptomining |

| Tipo de Ameaça | Malware de criptomineração |

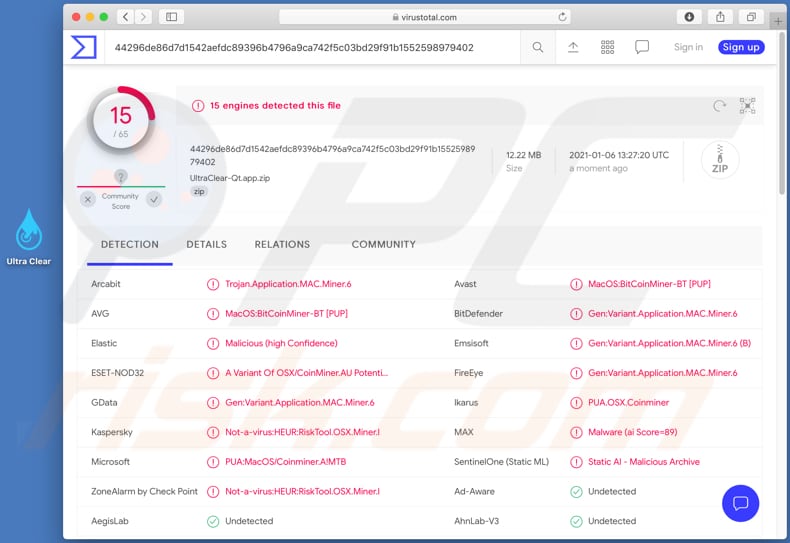

| Nomes de Detecção (UltraClear-Qt.dmg) | Avast (MacOS:BitCoinMiner-BT [PUP]), BitDefender (Gen:Variant.Application.MAC.Miner.6), Emsisoft (Gen:Variant.Application.MAC.Miner.6 (B)), Kaspersky (Not-a-virus:HEUR:RiskTool.OSX.Miner.l), Lista Completa (VirusTotal) |

| Nomes de Detecção (Ultra Clear) | Avast (MacOS:BitCoinMiner-BT [PUP]), BitDefender (Gen:Variant.Application.MAC.Miner.6), ESET-NOD32 (Uma Variante de OSX/CoinMiner.AU Potentially Unwanted), Kaspersky (Not-a-virus:HEUR:RiskTool.OSX.Miner.l), Lista Completa (VirusTotal) |

| Sintomas | Alto uso de CPU, GPU (ou outro hardware), desligamentos inesperados, falhas no sistema |

| Métodos de Distribuição | Sites obscuros, anexos de e-mail infectados, os anúncios online maliciosos, engenharia social, 'crackings' de software. |

| Danos | Sobreaquecimento de hardware, falhas de sistema, desempenho lento do computador, contas de eletricidade mais altas |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Bird Miner e LoudMiner são alguns exemplos de outro malware de criptomineração. Todos são usados para o mesmo objetivo - minerar criptomoedas a usar recursos de computador. A única diferença principal entre os mineiros é a criptomoeda que foram projetados para extrair. Conforme mencionado no parágrafo anterior, um determinado exemplo (a aplicação denominada Ultra Clear) extrai Bitcoin.

Como é que o malware foi instalado no meu computador?

Normalmente, os criminosos cibernéticos distribuem malware através de certos Trojans, e-mails mal-spam, ferramentas de atualização de software falsas, ferramentas de 'cracking' de software e ficheiros questionáveis e/ou fontes de descarregamento de software. O trojan é um tipo de malware que pode ser usado para proliferar outro malware, projetando-o para causar infecções em cadeia. Depois que um certo Trojan é instalado no sistema operativo, causa a instalação de outro malware. Quando os criminosos cibernéticos proliferam malware através de campanhas de spam, enviam e-mails que contêm anexos maliciosos (ou links de sites projetados para descarregar ficheiros maliciosos). Nestes casos, o software malicioso é instalado quando os destinatários abrem um anexo malicioso (ou um ficheiro descarregue através de um link). Normalmente, os criminosos cibernéticos anexam ficheiros, como documentos do Microsoft Office, ficheiros compactados (como ZIP, RAR), ficheiros executáveis (como .exe), documentos PDF e ficheiros JavaScript.

As ferramentas falsas de atualização de software geralmente são projetadas para distribuir malware ao explorar bugs, falhas de software instalado que está desatualizado ou simplesmente ao instalar-o em vez de atualizações e correções. As ferramentas de ativação não oficiais/de 'cracking' de software supostamente para contornar ilegalmente a ativação de software licenciado. No entanto, é comum que instalem algum dispositivo malicioso. Sites não oficiais, hospedagem gratuita de ficheiros, sites de descarregamento de freeware, descarregadores de terceiros, redes Peer-to-Peer (por exemplo, clientes de torrent, eMule) são exemplos de fontes de descarregamento que podem ser usadas para distribuir malware ao enganar os utilizadores para que descarreguem e abram ficheiros maliciosos . Normalmente, estes ficheiros são disfarçados como regulares e legítimos.

Como evitar a instalação de malware?

Anexos (ou links da web) em e-mails irrelevantes recebidos de endereços suspeitos desconhecidos não devem ser abertos. Os programas (e ficheiros) não devem ser descarregues por descarregadores de terceiros, redes peer-to-peer, de sites não oficiais e assim por diante. É aconselhável usar apenas sites oficiais e confiáveis e links diretos para descarregamento. O software já instalado deve ser ativado e atualizado (quando necessário) a usar ferramentas que são fornecidas por os seus desenvolvedores oficiais e não algumas ferramentas não oficiais de terceiros. As ferramentas citadas tendem a ser projetadas para distribuir malware, além disso, não é legal utilizá-las para ativação de softwares licenciados ou utilizar softwares piratas. O sistema operativo deve ser verificado à procura de malware e outras ameaças regularmente, é aconselhável fazer uma verificação com um software antivírus ou anti-spyware confiável. Se o seu computador já estiver infectado com malware, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminá-los automaticamente.

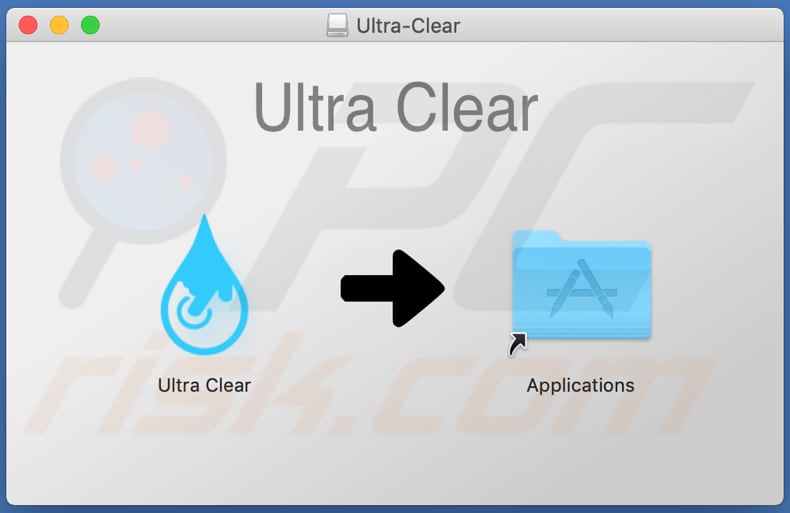

Instalador para o malware de criptomineração Ultra Clear:

Interface gráfica do utilizador Ultra Clear:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é Ultra Clear?

- PASSO 1. Remova os ficheiros e pastas relacionados à API do OSX.

- PASSO 2. Remova as extensões fraudulentas do Safari.

- PASSO 3. Remova os add-ons fraudulentos do Google Chrome.

- PASSO 4. Remova os plug-ins potencialmente indesejados do Mozilla Firefox.

O vídeo demonstra como remover adware e sequestradores de navegador de um computador Mac:

Remoção das aplicações potencialmente indesejadas:

Remova as aplicações potencialmente indesejadas de sua pasta "Aplicações":

Clique no ícone Finder. Na janela do Finder, selecione "Aplicações". Na pasta de aplicações, procure por "MPlayerX", "NicePlayer" ou outras aplicações suspeitas e arraste-as para a Reciclagem. Depois de remover as aplicações potencialmente indesejadas que causam os anúncios online, faça uma verificação no seu Mac à procura de componentes indesejados restantes.

DESCARREGAR removedor de infeções por malware

Combo Cleaner faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Remova os ficheiros e pastas relacionados a malware cryptomining:

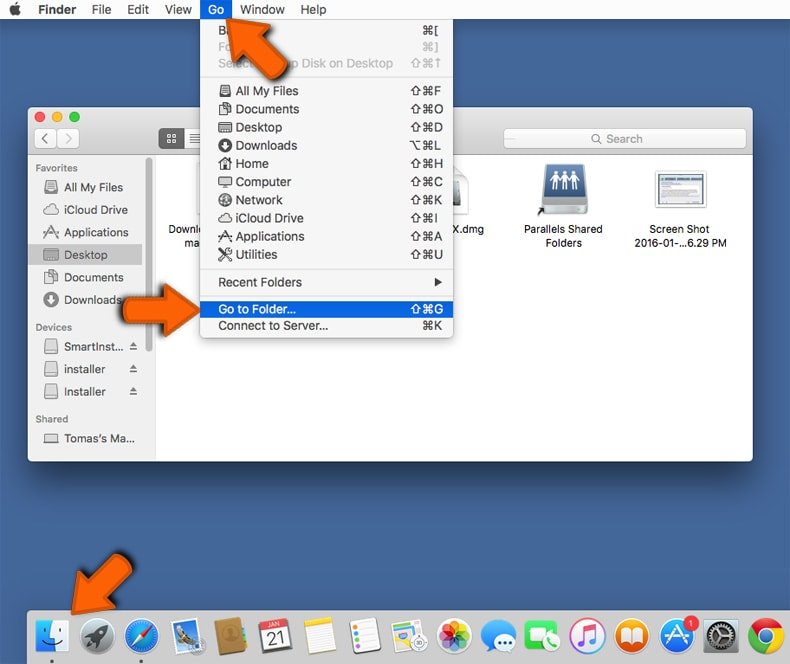

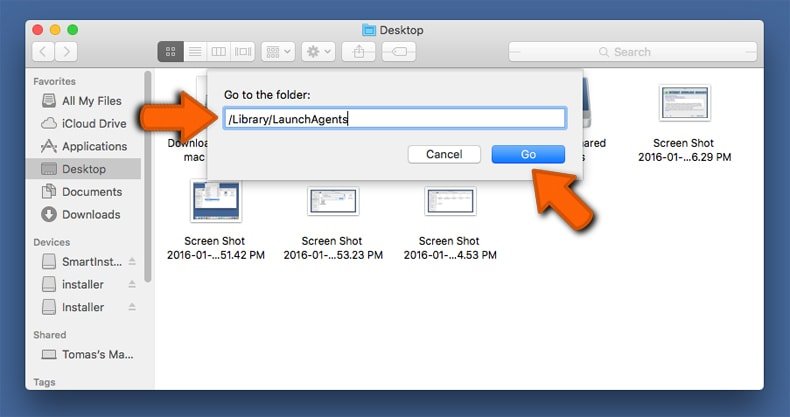

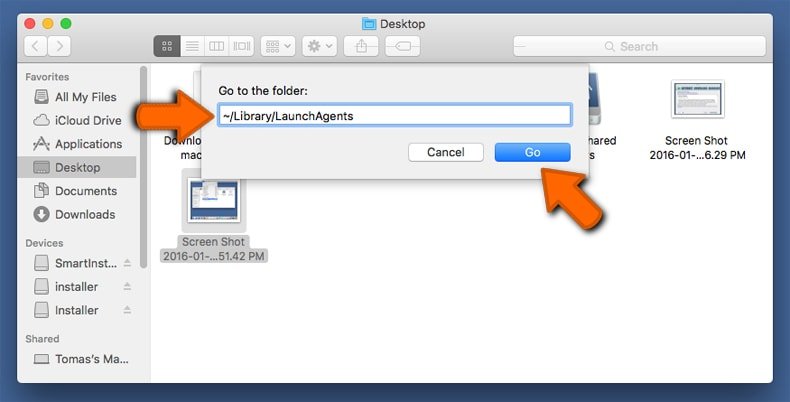

Clique no ícone do Finder, no menu de barras. Escolha Ir, e clique em Ir para Pasta...

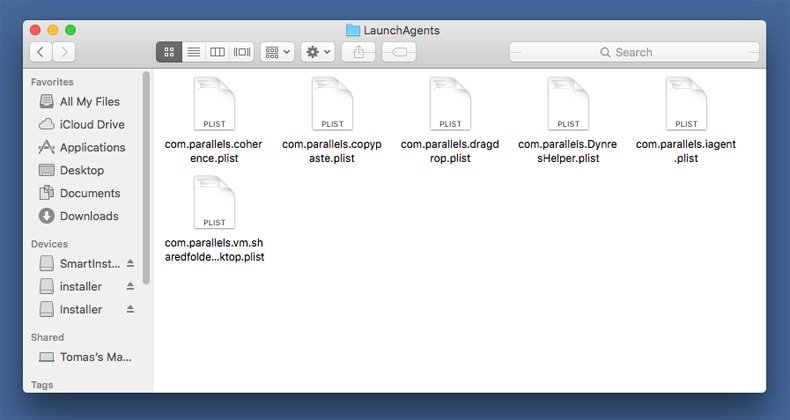

Verifique por ficheiros gerados por adware na pasta /Library/LaunchAgents:

Verifique por ficheiros gerados por adware na pasta /Library/LaunchAgents:

Na pasta Ir para...barra, tipo: /Library/LaunchAgents

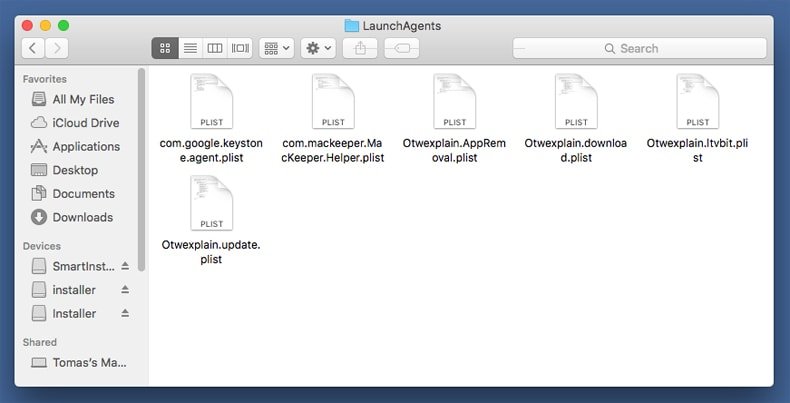

Na pasta "LaunchAgents", procure por ficheiros adicionados recentemente suspeitos e mova-os para a Reciclagem. Exemplos de ficheiros gerados pelo adware - “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. Comumente o adware instala vários ficheiros no mesmo string.

Na pasta "LaunchAgents", procure por ficheiros adicionados recentemente suspeitos e mova-os para a Reciclagem. Exemplos de ficheiros gerados pelo adware - “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. Comumente o adware instala vários ficheiros no mesmo string.

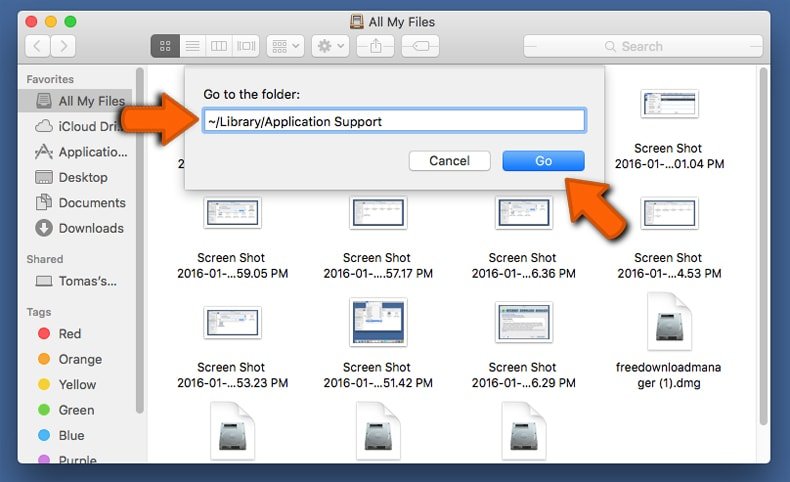

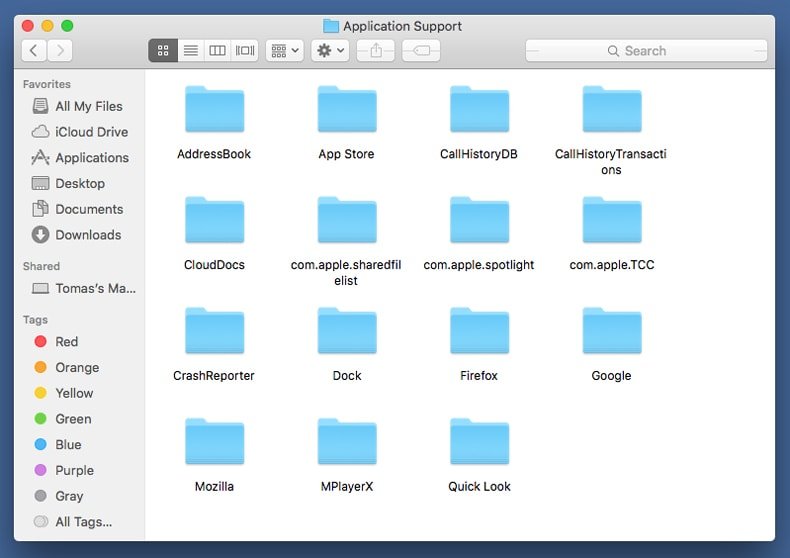

Verifique para adware gerado por ficheiros na pasta /Library/Application Support:

Verifique para adware gerado por ficheiros na pasta /Library/Application Support:

Na pasta Ir para...barra, tipo: /Library/Application Support

Na pasta "Application Support", procure qualquer pasta suspeita recém-adicionada. Por exemplo, "MPlayerX" ou tese "NicePlayer" e mova as pastas para a Reciclagem.

Na pasta "Application Support", procure qualquer pasta suspeita recém-adicionada. Por exemplo, "MPlayerX" ou tese "NicePlayer" e mova as pastas para a Reciclagem.

Verifique por ficheiros gerados por adware na pasta ~/Library/LaunchAgents:

Verifique por ficheiros gerados por adware na pasta ~/Library/LaunchAgents:

Na barra Ir para Pasta, escreva: ~/Library/LaunchAgents

Na pasta "LaunchAgents", procure por ficheiros adicionados recentemente suspeitos e mova-os para a Reciclagem. Exemplos de ficheiros gerados pelo adware - “installmac.AppRemoval.plist”, “myppes.download.plist”, “mykotlerino.ltvbit.plist”, “kuklorest.update.plist”, etc. Comumente o adware instala vários ficheiros no mesmo string.

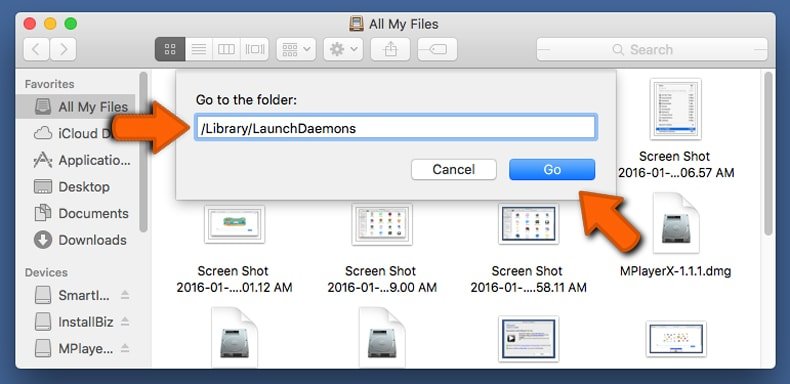

Verifique por ficheiros gerados por adware na pasta /Library/LaunchDaemons:

Verifique por ficheiros gerados por adware na pasta /Library/LaunchDaemons:

Na pasta Ir para...barra, tipo: /Library/LaunchDaemons

Na pasta Ir para...barra, tipo: /Library/LaunchDaemons

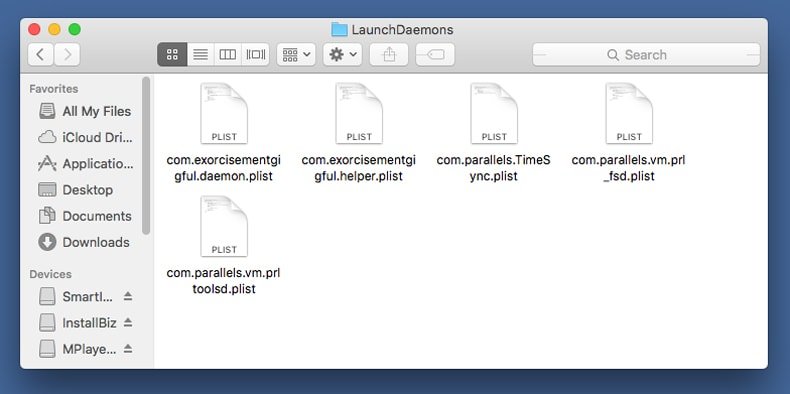

Na pasta "LaunchDaemons", procure qualquer ficheiro suspeito recém-adicionado. Por exemplo “com.aoudad.net-preferences.plist”, “com.myppes.net-preferences.plist”, "com.kuklorest.net-preferences.plist”, “com.avickUpd.plist”, etc., e mova-os para a Reciclagem.

Verifique o seu Mac com o Combo Cleaner:

Verifique o seu Mac com o Combo Cleaner:

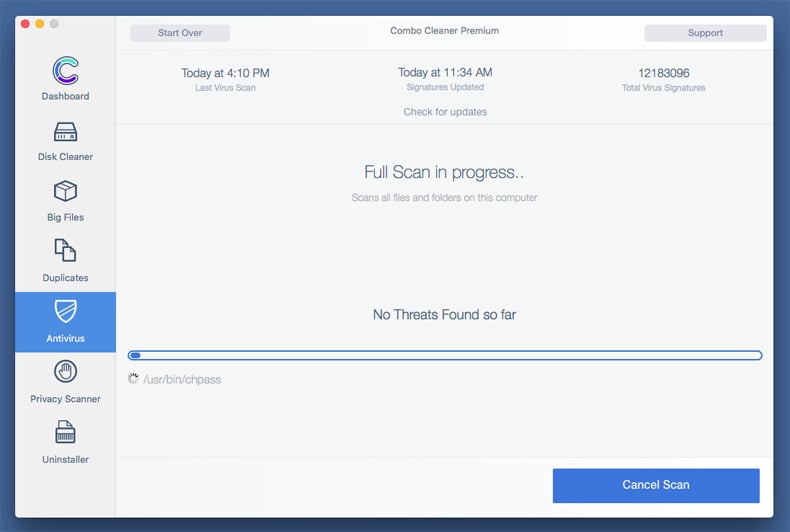

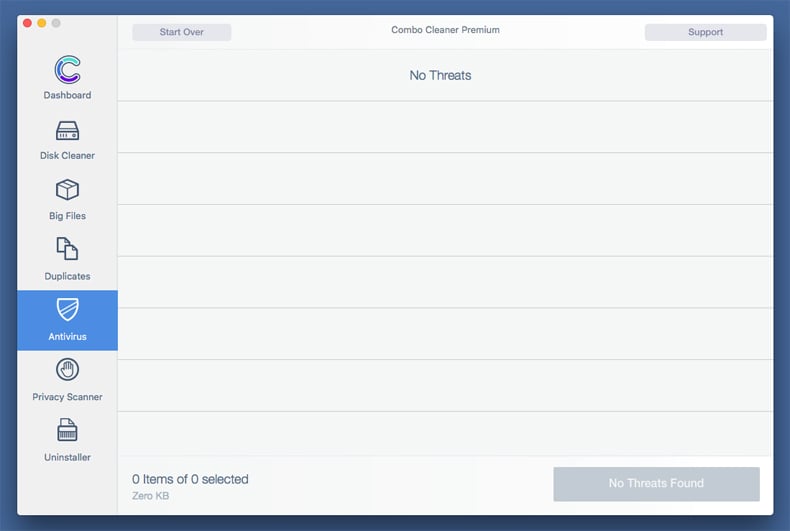

Se seguiu todas as etapas na ordem correta, o Mac deve estar livre de infecções. Para ter certeza de que seu sistema não está infectado, execute uma verificação com o Combo Cleaner Antivirus. Descarregue-o AQUI. Depois de descarregar o ficheiro, clique duas vezes no instalador combocleaner.dmg, na janela aberta, arraste e solte o ícone Combo Cleaner no topo do ícone Applications. Agora abra a sua barra de lançamento e clique no ícone Combo Cleaner. Aguarde até que o Combo Cleaner atualize seu banco de dados de definições de vírus e clique no botão "Start Combo Scan".

O Combo Cleaner irá analisar o seu Mac em pesquisa de infecções por malware. Se a verificação antivírus exibir "nenhuma ameaça encontrada", isso significa que pode continuar com o guia de remoção, caso contrário, é recomendável remover todas as infecções encontradas antes de continuar.

Depois de remover os ficheiros e pastas gerados pelo adware, continue a remover extensões fraudulentas dos seus navegadores de Internet.

Remoção do malware cryptomining dos navegadores de Internet:

Remova extensões fraudulentas do Safari:

Remova extensões fraudulentas do Safari:

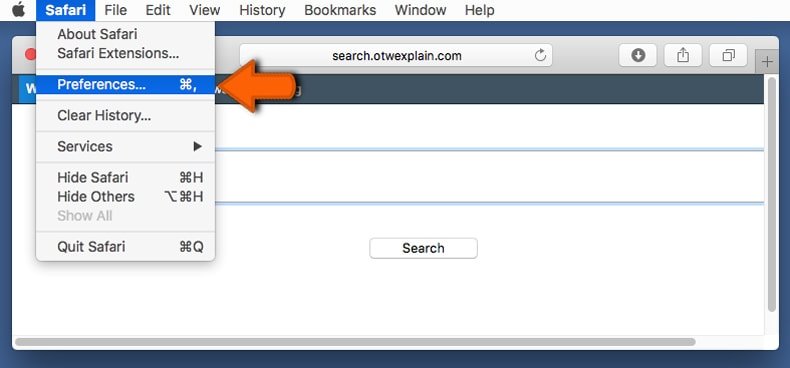

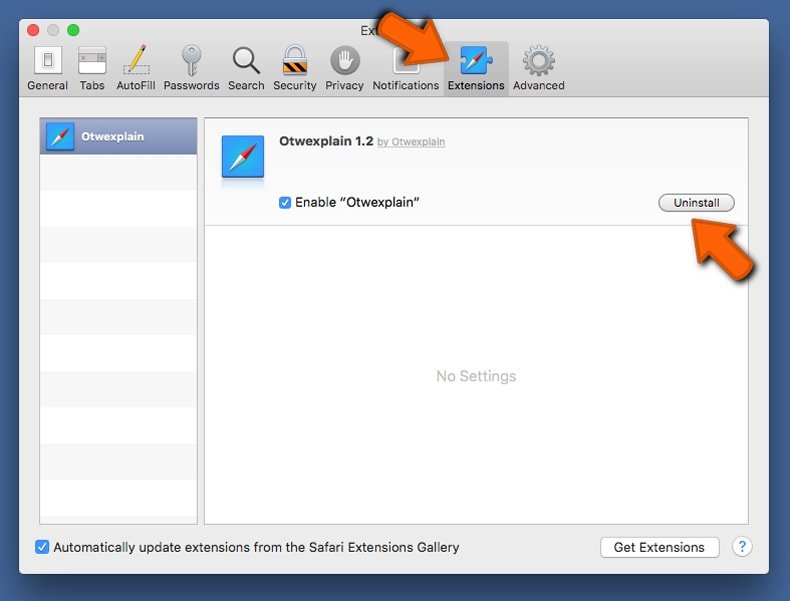

Remova malware cryptomining as extensões relacionada ao Safari:

Abra o navegador Safari, a partir do menu de barra, selecione "Safari" e clique em "Preferências ...".

Na janela de preferências, selecione "Extensões" e procure por qualquer extensão suspeita recém-instalada. Quando localizada clique no botão "Desinstalar" ao lado dela/delas. Note que pode desinstalar seguramente todas as extensões do seu navegador Safari - não são cruciais para o funcionamento normal do navegador.

- Se continuar a ter problemas com redirecionamentos de navegador e anúncios indesejados - Restaure o Safari.

Remova os plugins fraudulentos do Mozilla Firefox:

Remova os plugins fraudulentos do Mozilla Firefox:

Remova malware cryptomining add-ons relacionados ao Mozilla Firefox:

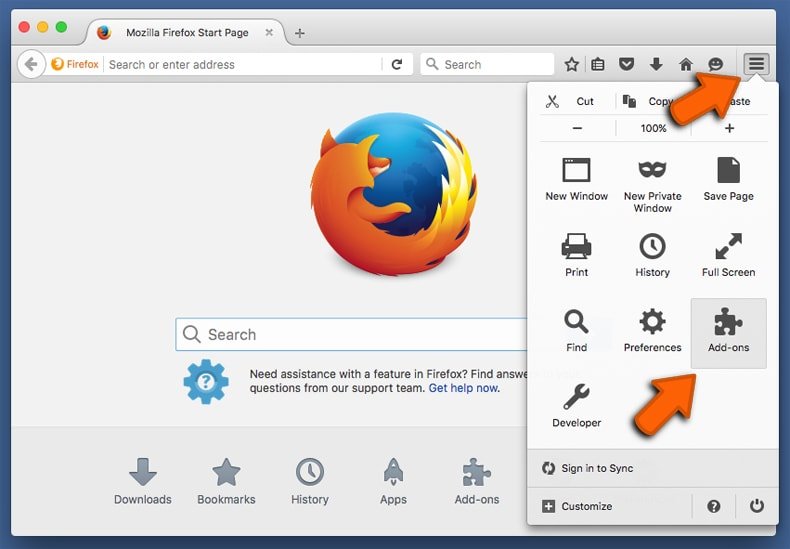

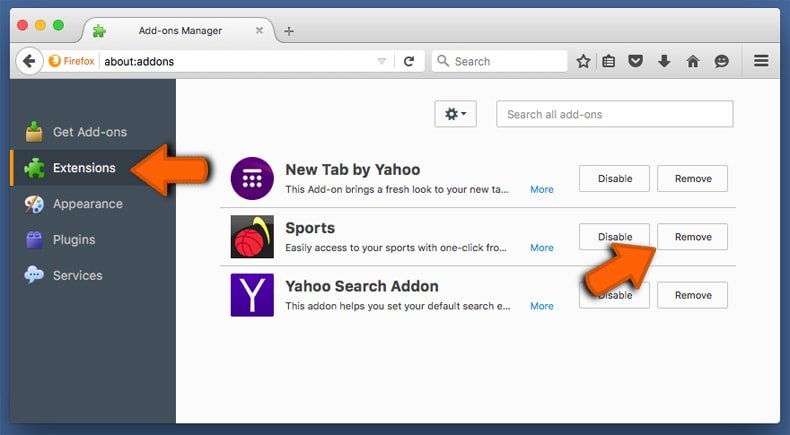

Abra o navegador Mozilla Firefox. No canto superior direito do ecrã, clique no botão "Abrir Menu" (três linhas horizontais). No menu aberto, escolha "Add-ons".

Escolha o separador "Extensões" e procure os complementos suspeitos recém-instalados. Quando localizado clique no botão "Desinstalar" ao lado dele/deles. Note que pode desinstalar seguramente todas as extensões do seu navegador Mozilla Firefox - não são cruciais para o funcionamento normal do navegador.

Se continuar a ter problemas com redirecionamentos de navegador e anúncios indesejados - Restaure o Mozilla Firefox.

Remova as extensões fraudulentas do Google Chrome:

Remova as extensões fraudulentas do Google Chrome:

Remova malware cryptomining add-ons relacionados ao Google Chrome:

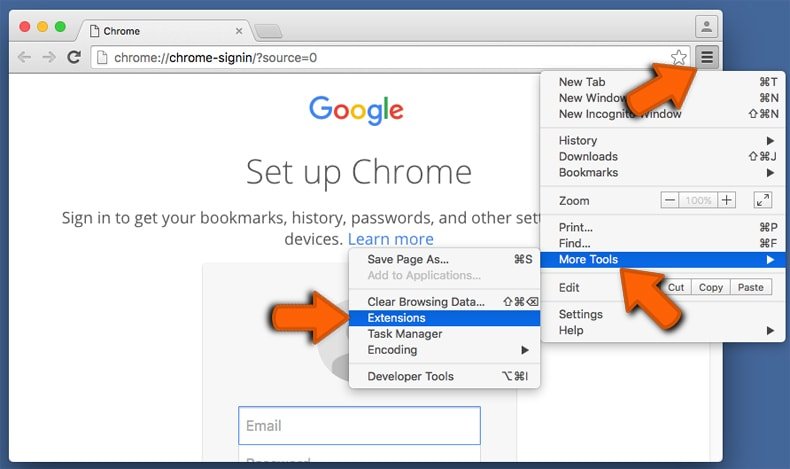

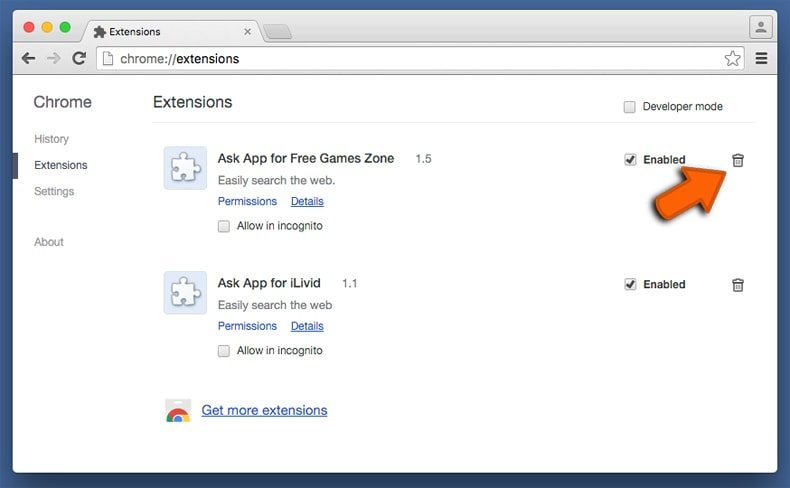

Abra o Google Chrome e clique no botão "menu Chrome" (três linhas horizontais), localizado no canto superior direito da janela do navegador. A partir do menu flutuante, escolha "Mais Ferramentas" e selecione "Extensões".

Escolha a janela "Extensões" e procure os add-ons suspeitos recém-instalados. Quando localizado clique no botão "Reciclagem" ao lado dele/deles. Note que pode desinstalar seguramente todas as extensões do seu navegador Google Chrome - não são cruciais para o funcionamento normal do navegador.

Se continuar a ter problemas com redirecionamentos de navegador e anúncios indesejados - Restaure o Google Chrome.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários