Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é Guerilla?

Guerilla é o nome de um malware que tem como alvo dispositivos Android. As iterações anteriores deste software malicioso funcionavam predominantemente como adware. Especificamente, o programa funcionava clicando furtivamente em anúncios - gerando assim rendimento para os seus desenvolvedores através de programas de afiliados e mecanismos semelhantes.

Contudo, na última actividade, o Guerilla expandiu-se para englobar capacidades de ladrão e de backdoor/carregador. A característica mais alarmante desta nova actividade é que este malware já vem pré-instalado em dispositivos Android.

No momento da redacção deste artigo, a cadeia de distribuição exacta dos dispositivos infectados é incerta. O número de máquinas comprometidas pode ultrapassar os nove milhões e vai desde smartphones Android a smartwatches. A actividade é global, sendo que os países mais afectados incluem os EUA, o México, a Indonésia, a Tailândia e a Rússia.

As evidências ligam o malware Guerilla a um agente de ameaça denominado Lemon Group (actualmente renomeado como "Durian Cloud SMS"). Este grupo está ligado a uma variedade de empresas relacionadas com publicidade e marketing.

Visão geral do malware Guerilla

O malware Guerilla foi detectado em ROMs (Read-Only Memories) que tinham sido adulteradas em vários dispositivos Android e baseados em Android. Milhões de smartphones, smart TVs, TV boxes, sistemas de entretenimento, smartwatches e outros dispositivos Android foram alegadamente pré-infectados com o malware Guerilla.

O Lemon Group, o agente de ameaça associado a este software malicioso, tem ligações com uma empresa que produz componentes para o Android Auto - uma aplicação utilizada em painéis de instrumentos e unidades de entretenimento. Embora, no momento em que este artigo foi escrito, não tenha havido nenhuma detecção do Guerilla nos sistemas dos referidos carros, a possibilidade não é improvável.

Como mencionado anteriormente, as primeiras descobertas desse malware revelaram que opera principalmente como adware com funções semelhantes às do malware Clicker Android. No entanto, estas variantes Guerilla pré-instaladas são muito mais versáteis.

Para proporcionar uma visão geral das mais recentes capacidades do malware, este visa agora os cookies da Internet - especificamente, os associados ao Facebook. O foco nesta plataforma de rede social não se limita aos cookies, uma vez que o Guerilla procura obter as credenciais de início de sessão, dados de perfil, listas de amigos e outras informações privadas das vítimas.

O programa também visa sessões do WhatsApp e pode manipular mensagens neste mensageiro (por exemplo, enviar, apagar, etc.). As contas sequestradas do Facebook e do WhatsApp são então preparadas para fins de publicidade/marketing, pois embora o Guerilla já não funcione apenas como adware - os seus usos em esferas relacionadas são igualmente animados.

Para desenvolver as suas actuais características de software suportado por publicidade, para além de uma função furtiva de clicar em anúncios, o malware pode apresentar anúncios intrusivos em aplicações oficiais e genuínas após o seu lançamento.

Além disso, o Guerilla tem funcionalidades relacionadas com SMS, que utiliza para interceptar OTPs (One-Time Passwords) usadas pelo Facebook, WhatsApp, JingDong, Line, Tencent QQ, Tinder, e outras apps/serviços.

Além disso, Guerilla pode eliminar aplicações existentes e descarregar/instalar componentes ou programas maliciosos adicionais. O último significa que este software pode ser usado para causar infecções em cadeia.

Em teoria, os programas com tais funcionalidades de backdoor/carregador são capazes de infiltrar praticamente qualquer tipo de malware num sistema (por exemplo, trojans, ransomware, etc.). Porém, na realidade, estes programas tendem a funcionar segundo certas especificações.

É pertinente mencionar que os criadores de malware melhoram frequentemente o seu software; assim, as futuras iterações do malware Guerilla podem ter capacidades adicionais/outras.

Em suma, a presença de software como o Guerilla em dispositivos pode resultar em múltiplas infecções do sistema, graves problemas de privacidade, perdas financeiras, e roubo de identidade.

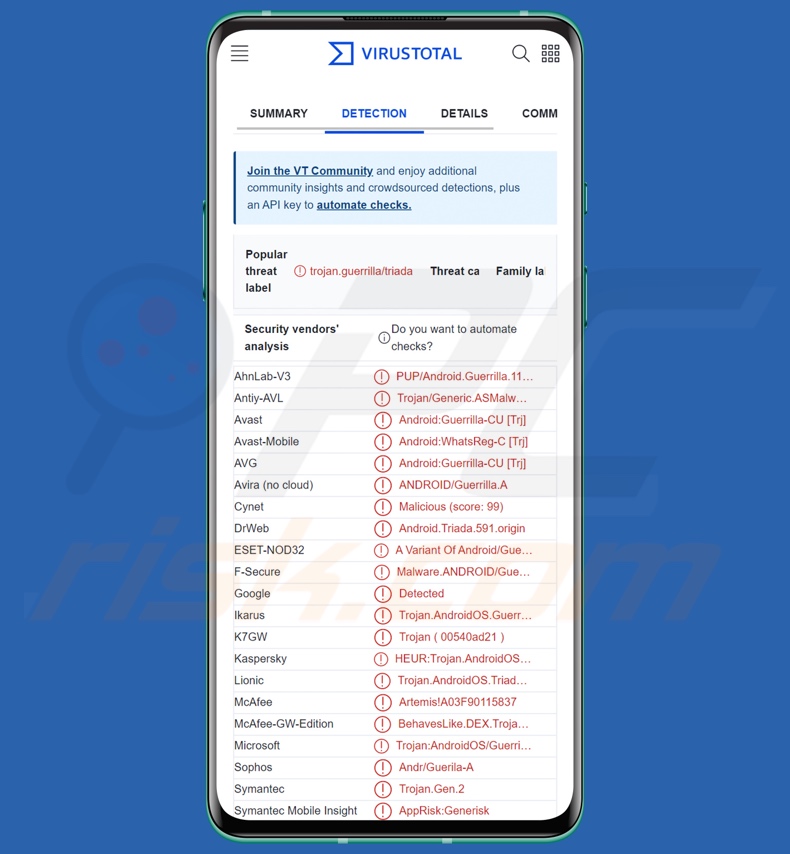

| Nome | vírus Guerilla |

| Tipo de Ameaça | Malware para Android, aplicação maliciosa, adware. |

| Nomes de Detecção | Avast-Mobile (Android:WhatsReg-C [Trj]), DrWeb (Android.Triada.591.origin), ESET-NOD32 (Uma Variante De Android/Guerrilla.AO), Kaspersky (HEUR:Trojan.AndroidOS.Triada.er), Lista Completa (VirusTotal) |

| Sintomas | O dispositivo está lento, as configurações do sistema são modificadas sem a permissão do utilizador, aparecem aplicações questionáveis, o uso de dados e bateria aumenta significativamente, os navegadores redirecionam para sites questionáveis, os anúncios intrusivos são exibidos. |

| Métodos de Distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, aplicações fraudulentas, sites fraudulentos. |

| Danos | Informações pessoais roubadas (mensagens privadas, logins/palavras-passe, etc.), desempenho reduzido do dispositivo, bateria descarregada rapidamente, velocidade da Internet diminuída, grandes perdas de dados, perdas monetárias, identidade roubada (aplicações maliciosas podem abusar dos aplicações de comunicação). |

| Remoção de malware (Android) | Para eliminar infecções por malware, os nossos pesquisadores de segurança recomendam verificar o seu dispositivo Android com um software antimalware legítimo. Recomendamos Avast, Bitdefender, ESET ou Malwarebytes. |

Exemplos de adware e malware centrados no Android

Analisámos vários programas maliciosos específicos do Android; apps móveis do adware Group e HiddenAds são apenas alguns exemplos de adware que visa estes dispositivos, enquanto Pekka, FluHorse, BouldSpy, e Fleckpe são apenas alguns dos nossos artigos mais recentes sobre malware para Android.

O software malicioso pode ter uma grande variedade de funcionalidades, que podem estar em combinações variadas. No entanto, independentemente de um programa malicioso apresentar anúncios ou roubar dados - a sua presença num sistema ameaça a integridade do dispositivo e a segurança do utilizador. Por isso, aconselhamos veementemente a remoção de todas as ameaças imediatamente após a sua detecção.

Como é que Guerilla se infiltrou no meu dispositivo?

No passado, a Guerilla foi activamente disseminada sob o disfarce de aplicações comuns através da Google Play Store. No entanto, as aplicações maliciosas conhecidas já foram removidas há muito tempo.

As versões mais recentes deste malware chegaram pré-instaladas em vários dispositivos Android, mas a origem exacta e a distribuição das máquinas/componentes infectados são actualmente desconhecidas. É pertinente mencionar que os métodos de proliferação antigos (ou seja, o Google Play) e os novos não são improváveis de serem usados para o Guerilla.

De um modo geral, o software malicioso é predominantemente disseminado através de tácticas de phishing e de engenharia social. O software malicioso é muitas vezes disfarçado ou incluído em programas/meios de comunicação normais.

As técnicas de distribuição mais utilizadas incluem: descarregamentos drive-by (furtivos/fraudulentos), anexos e links maliciosos em correio não solicitado (por exemplo, emails, PMs/DMs, SMSs, etc.), fraudes online, malvertising, canais de descarregamento questionáveis (por exemplo, sites de alojamento de ficheiros gratuitos e freeware, redes de partilha P2P, etc.), software pirateado e ferramentas de activação de programas ilegais ("cracks") e actualizações falsas.

Além disso, alguns programas maliciosos podem disseminar-se através de redes locais e dispositivos de armazenamento amovíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

Recomendamos fortemente a pesquisa de software, lendo os termos e as análises de especialistas/utilizadores, verificando as permissões necessárias, verificando a legitimidade do programador, etc. Além disso, todas as transferências devem ser efectuadas a partir de fontes oficiais e verificadas. É essencial activar e actualizar o software utilizando funções/ferramentas legítimas, uma vez que as obtidas de terceiros podem conter malware.

Outra recomendação é ter cuidado com os emails, DMs/PMs, SMSs e outras mensagens recebidas. Aconselhamos a não abrir anexos ou ligações presentes em emails suspeitos/irrelevantes, uma vez que podem ser infecciosos. A mesma vigilância deve ser alargada à navegação, uma vez que os conteúdos falsos e maliciosos em linha parecem normalmente inofensivos.

Devemos sublinhar que ter um antivírus respeitável instalado e mantido actualizado é fundamental para a segurança do dispositivo/utilizador. Os programas de segurança devem ser utilizados para efectuar análises regulares ao sistema e para remover as ameaças detectadas.

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Chrome?

- Como desativar as notificações do navegador no navegador Chrome?

- Como redefinir o navegador Chrome?

- Como eliminar o histórico de navegação do navegador Firefox?

- Como desativar as notificações do navegador no navegador Firefox?

- Como reiniciar o navegador Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como inicializar o dispositivo Android em "Modo de segurança"?

- Como verificar o uso de dados de várias aplicações?

- Como verificar o uso de dados de várias aplicações?

- Como instalar as atualizações de software mais recentes?

- Como redefinir o sistema para o seu estado padrão?

- Como desativar aplicações com privilégios de administrador?

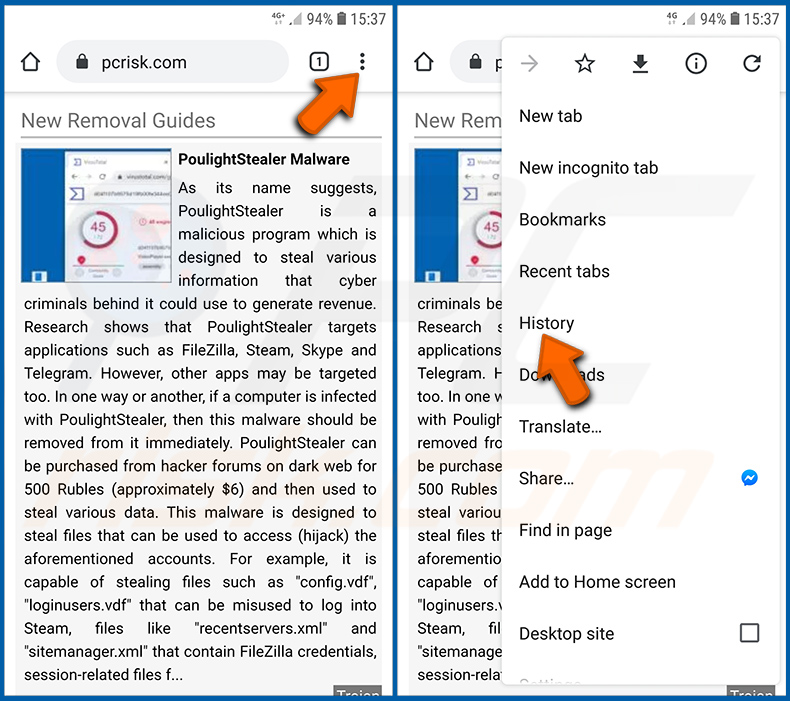

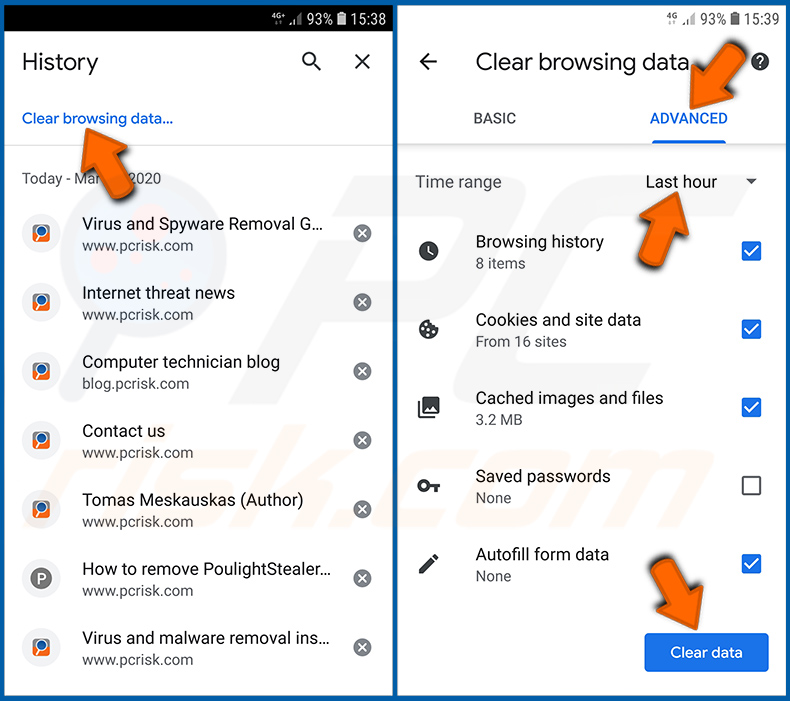

Eliminar o histórico de navegação do navegador Chrome:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que deseja eliminar e toque em "Limpar dados".

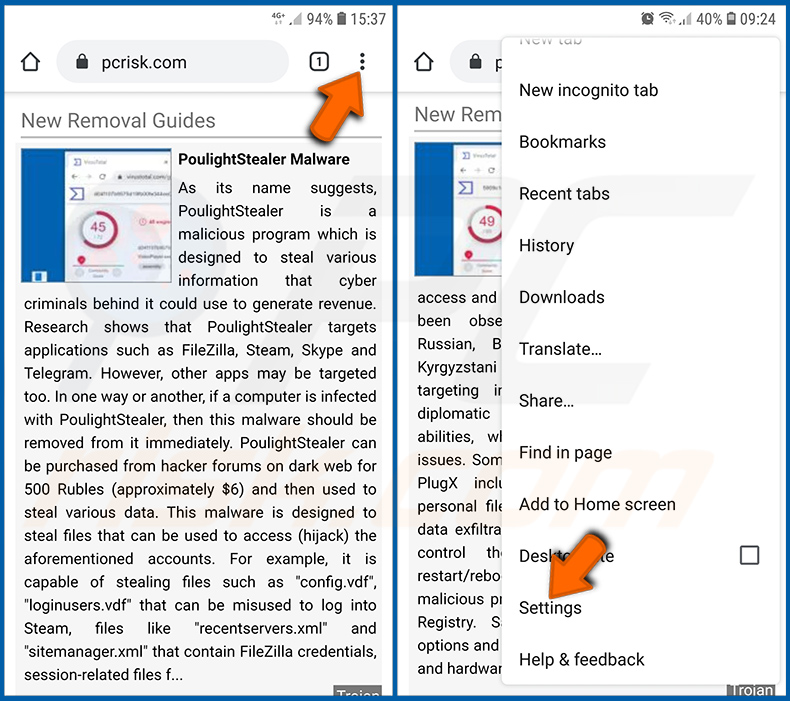

Desativar as notificações do navegador no navegador Chrome

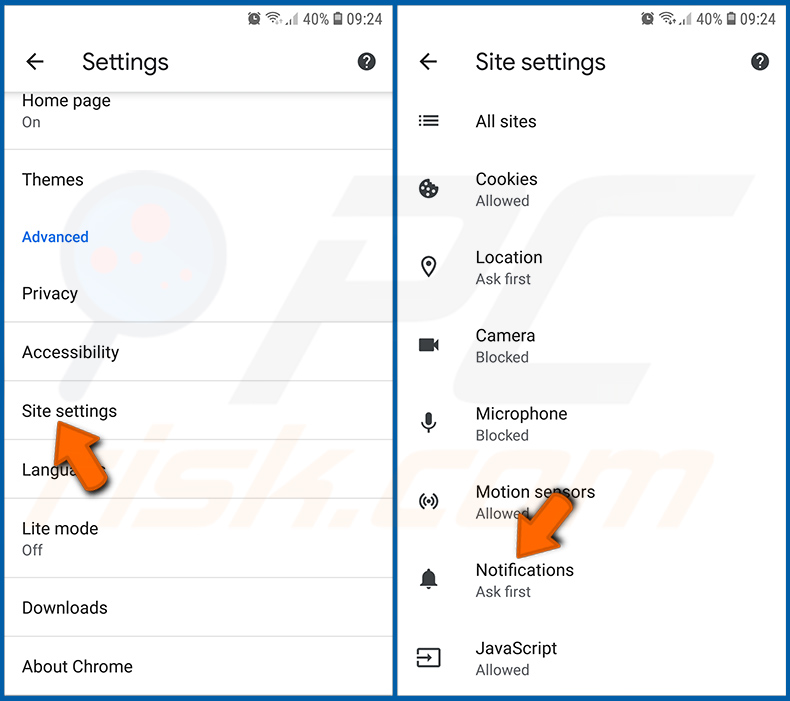

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Configurações" no menu suspenso aberto.

Role para baixo até ver a opção "Configurações do site" e toque nela. Role para baixo até ver a opção "Notificações" e toque nela.

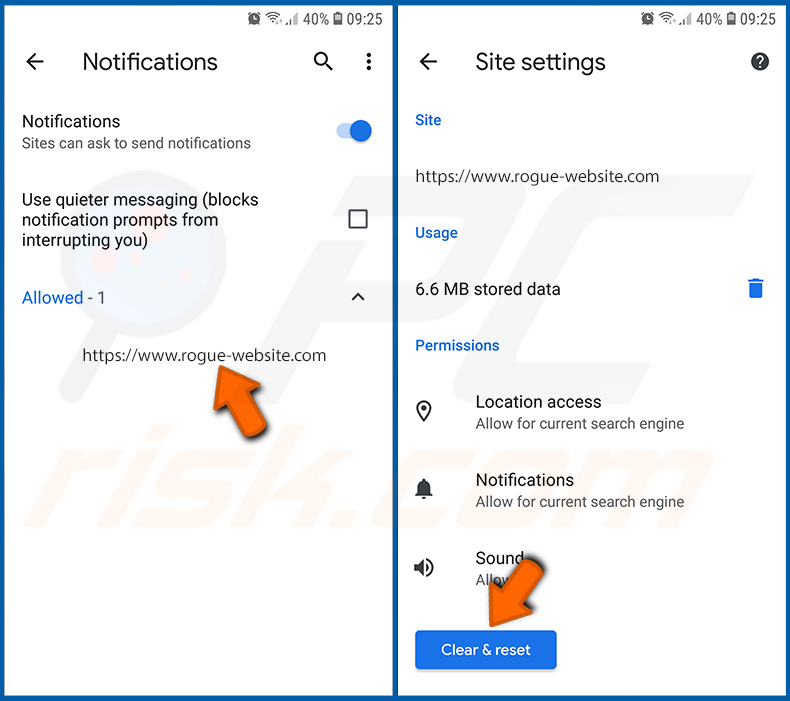

Encontre os sites que exibem notificações do navegador, toque neles e clique em "Limpar e redefinir". Isso vai remover as permissões concedidas a estes sites para exibir notificações. No entanto, depois de visitar o mesmo site novamente, pode pedir permissão novamente. Pode escolher se deseja conceder essas permissões ou não (se decidir recusar, o site irá para a seção "Bloqueado" e não pedirá mais a sua permissão).

Repor o navegador Chrome:

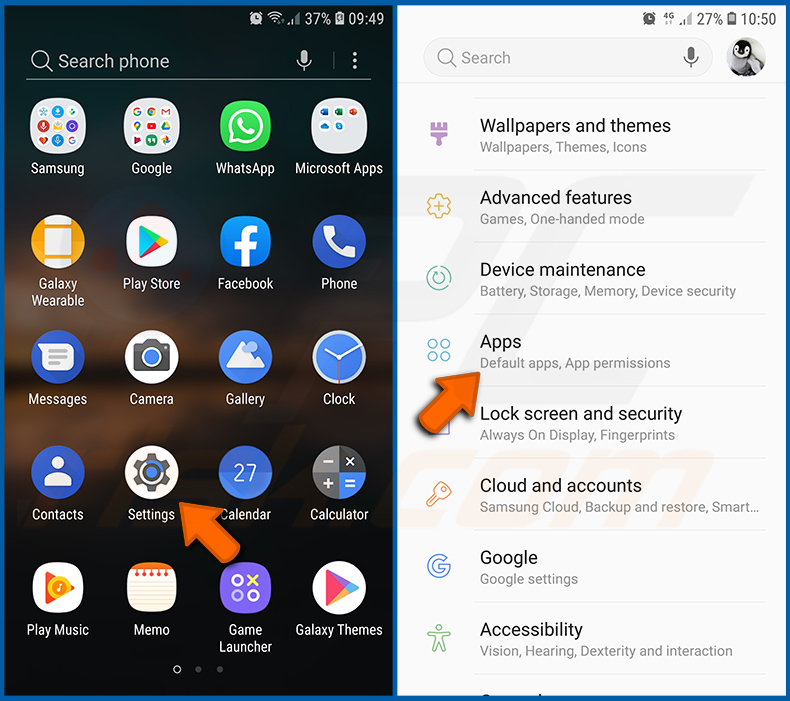

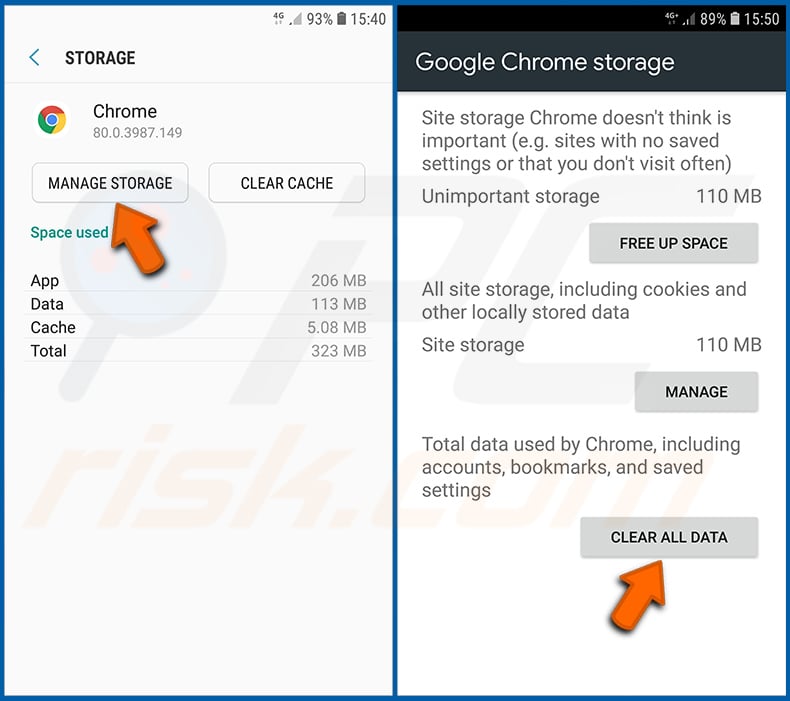

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

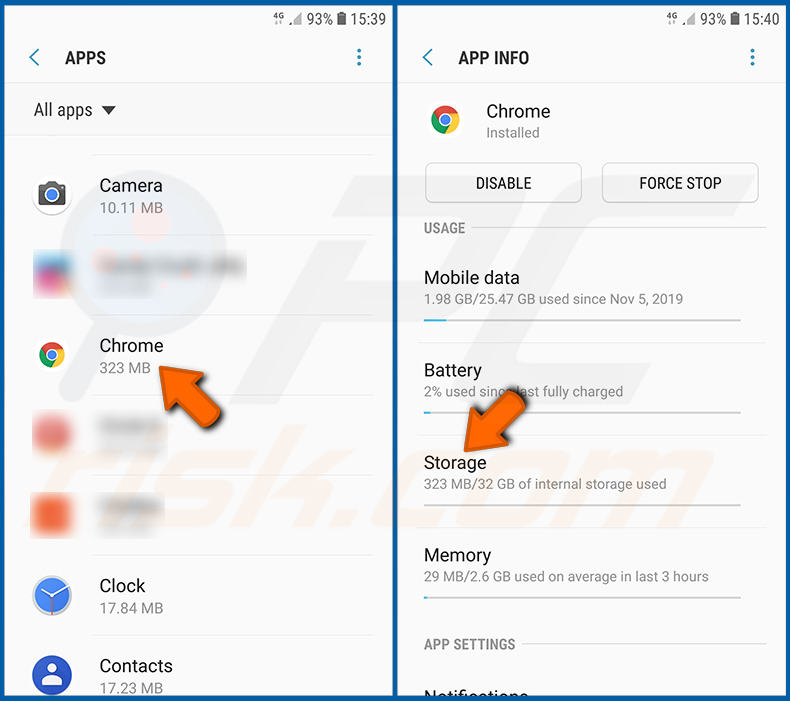

Deslize para baixo até encontrar a aplicação "Chrome", selecione-a e clique na opção "Armazenamento".

Clique em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação gravando em "OK". Note que redefinir o navegador eliminará todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

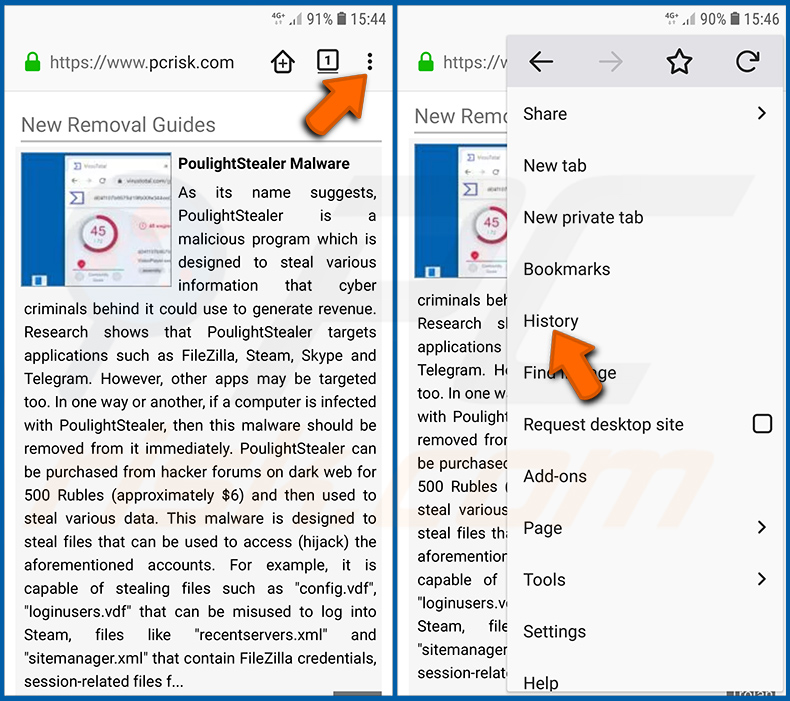

Eliminar o histórico de navegação do navegador Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Role para baixo até ver "Limpar dados privados" e clique. Selecione os tipos de dados que deseja remover e clique em "LIMPAR DADOS".

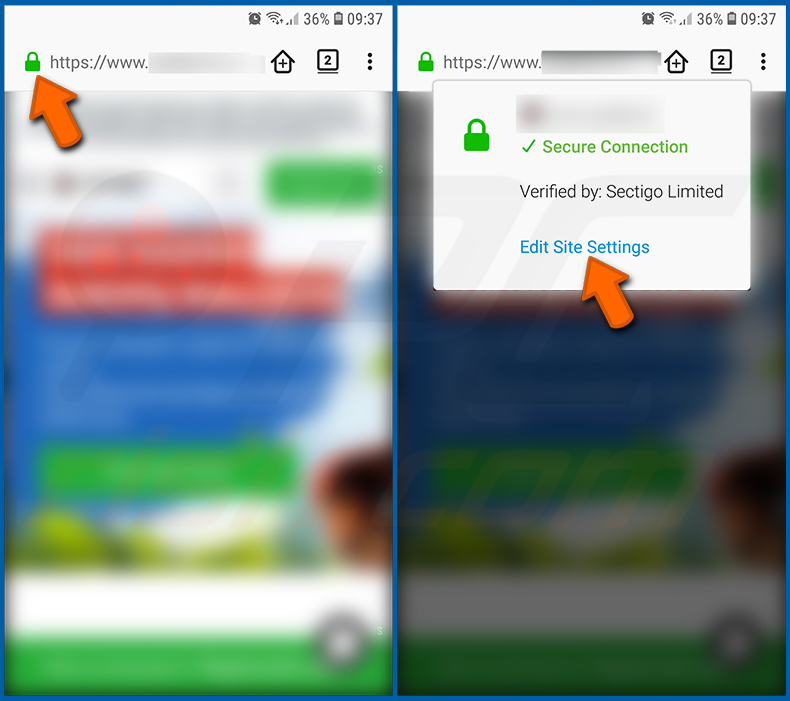

Desativar as notificações do navegador no navegador web Firefox:

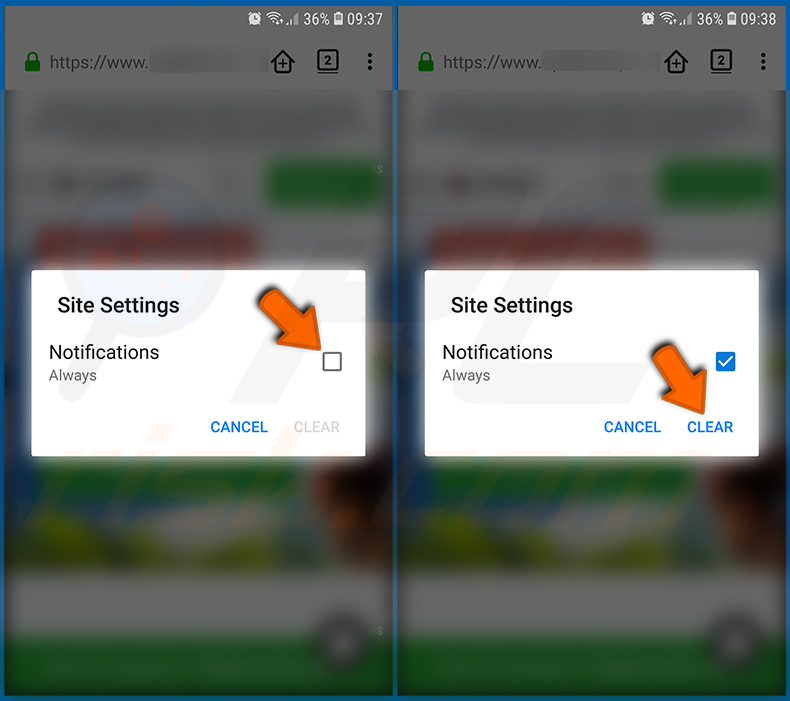

Visite o site que está a fornecer notificações do navegador, toque no ícone exibido à esquerda da barra de URL (o ícone não será necessariamente um "Bloqueio") e seleccione "Editar Configurações do Site".

No pop-up aberto, escolha a opção "Notificações" e clique em "LIMPAR".

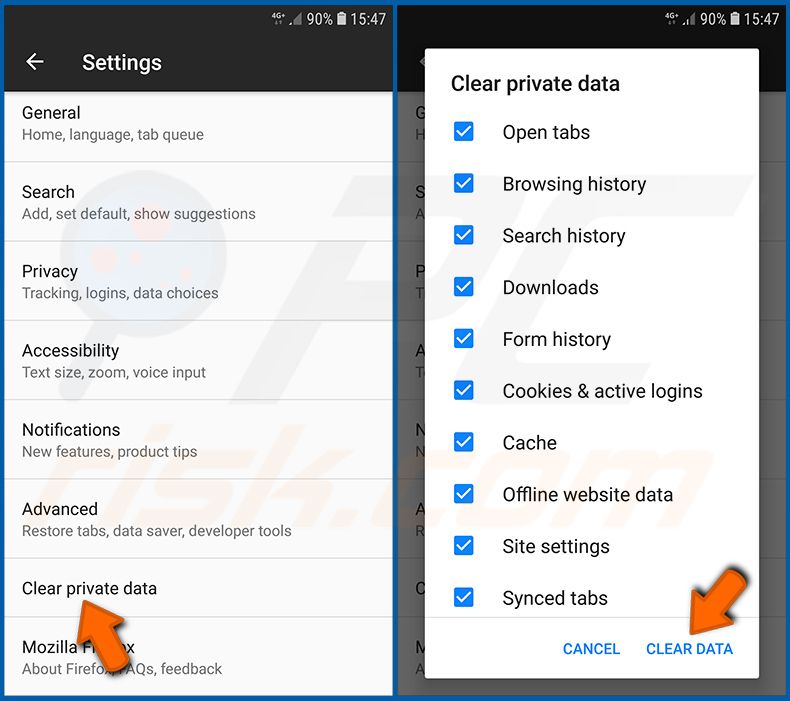

Repor o navegador Firefox:

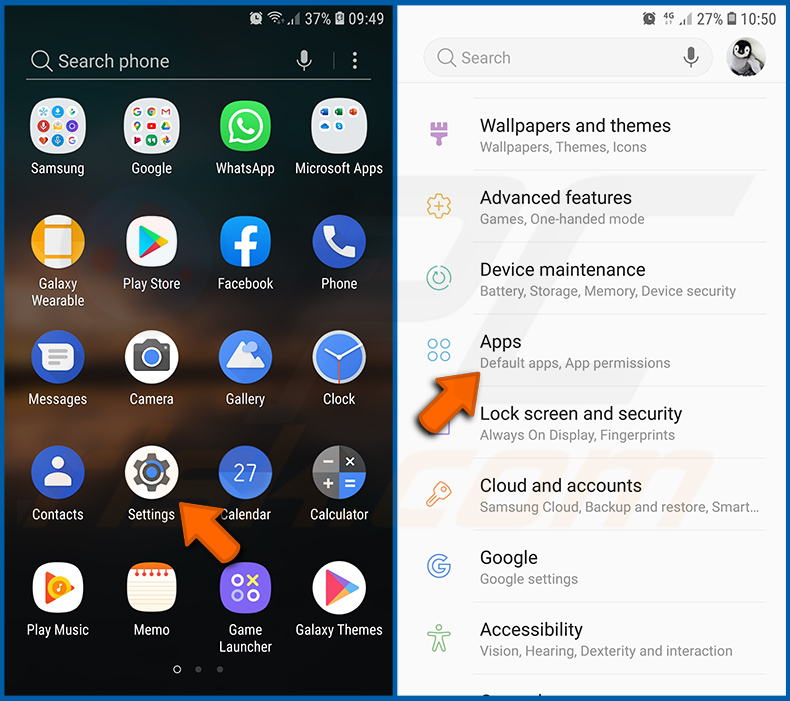

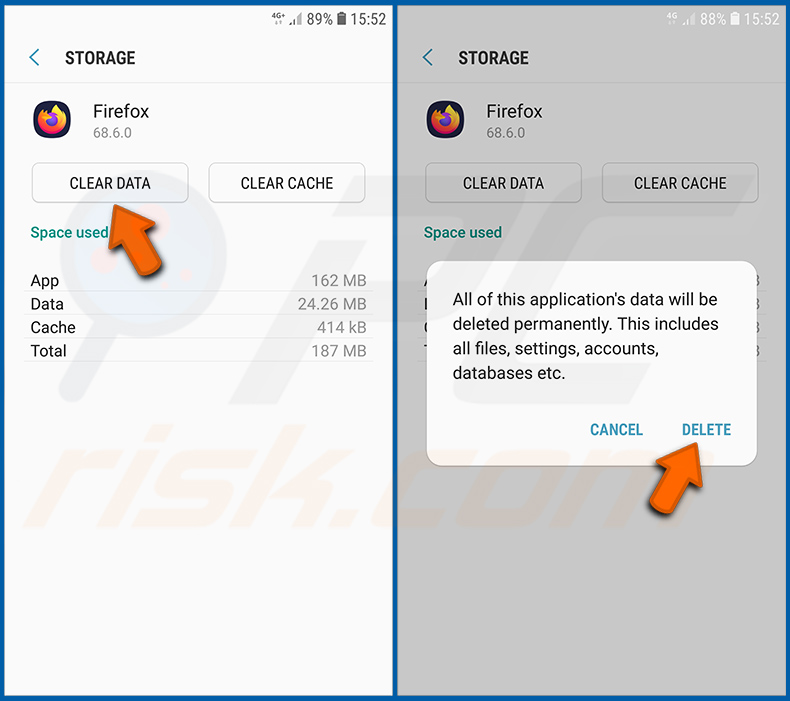

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

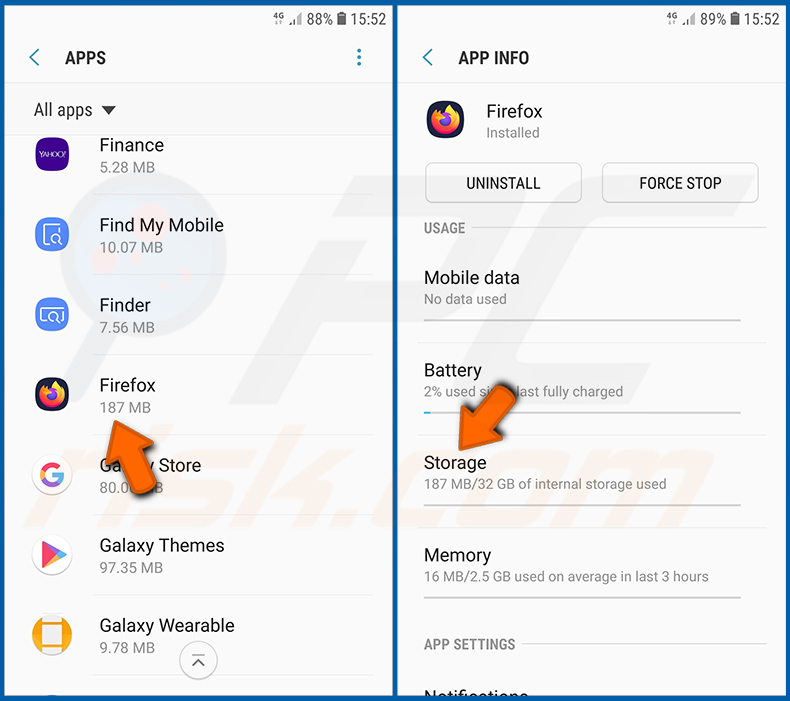

Deslize para baixo até encontrar a aplicação "Firefox", selecione-a e clique na opção "Armazenamento".

Clique em "LIMPAR DADOS" e confirme a ação tocando em "ELIMINAR". Note que a reposição do navegador vai eliminar todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

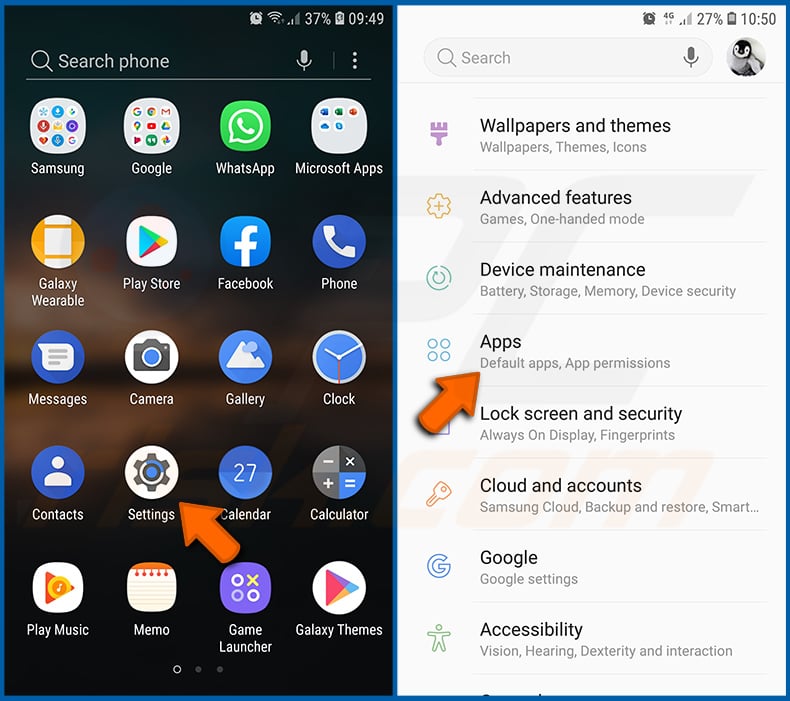

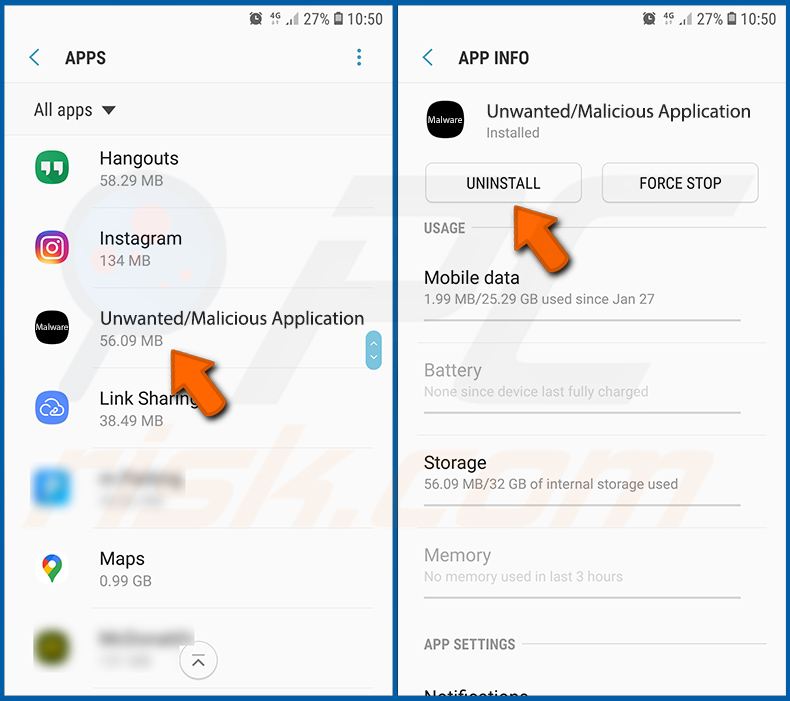

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Role para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e clique em "Desinstalar". Se, por algum motivo, não conseguir remover a aplicação selecionada (por exemplo, uma mensagem de erro será exibida), deve tentar usar o "Modo de segurança".

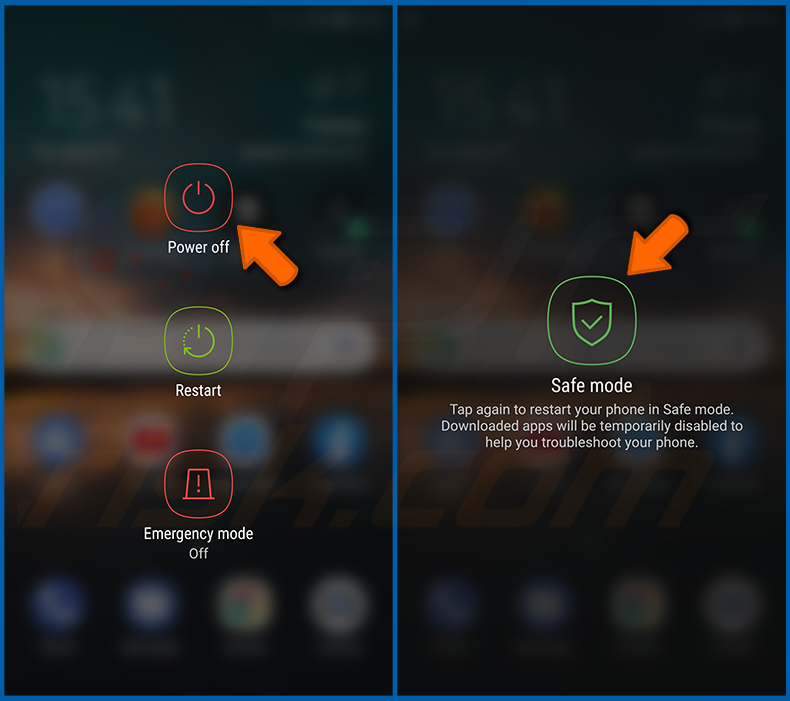

Iniciar o dispositivo Android no "Modo de Segurança":

O "Modo de segurança" no sistema operativo Android desativa temporariamente a execução de todas as aplicações de terceiros. Usar este modo é uma boa maneira de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de fazer isso quando o dispositivo está a funcionar "normalmente").

Prima o botão “Ligar” e segure-o até ver o ecrã “Desligar”. Clique no ícone "Desligar" e segure-o. Após alguns segundos, a opção "Modo de segurança" aparecerá e poderá executá-la reiniciando o dispositivo.

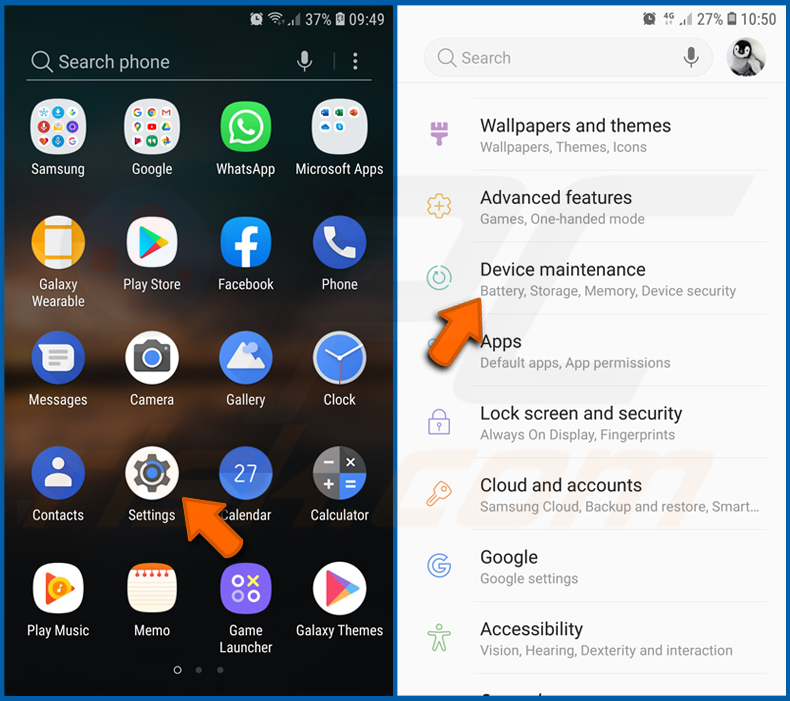

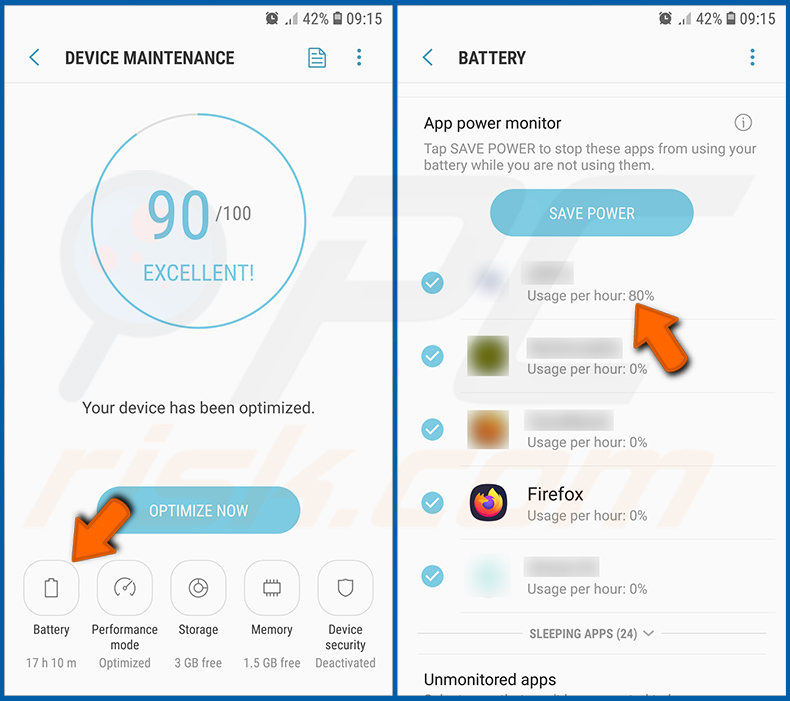

Verificar o uso da bateria de várias aplicações:

Vá para "Configurações", deslize para baixo até ver "Manutenção do dispositivo" e clique.

Clique em "Bateria" e verifique o uso de cada aplicação. As aplicações legítimas/genuínas são projetadas para usar o mínimo de energia possível, para fornecer a melhor experiência do utilizador e economizar energia. Portanto, o alto uso da bateria pode indicar que a aplicação é maliciosa.

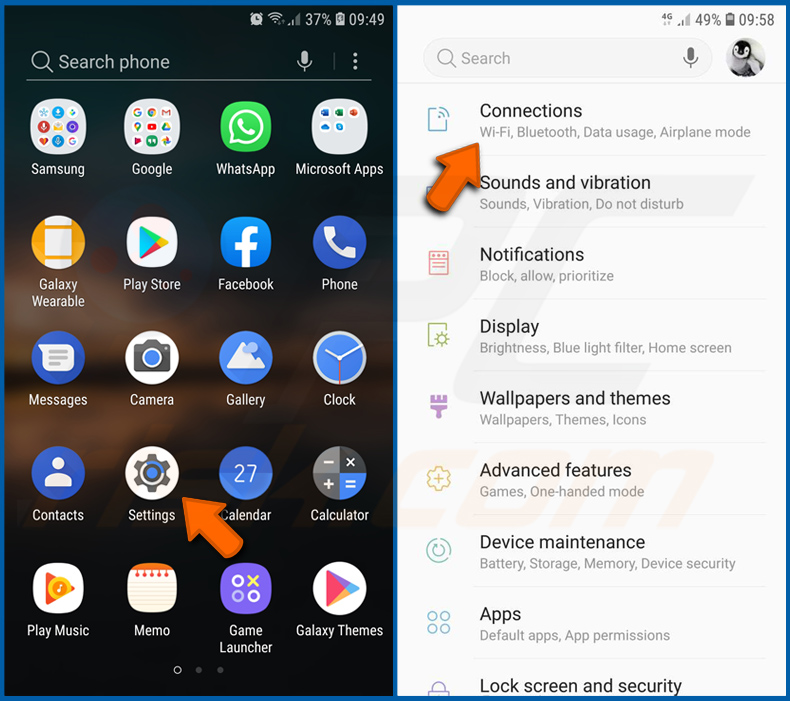

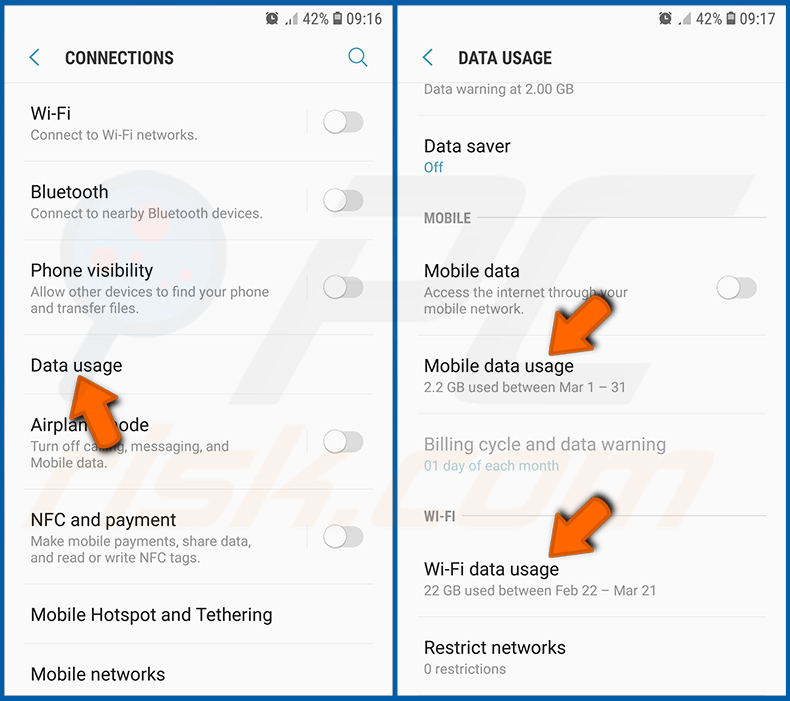

Verificar o uso de dados de várias aplicações:

Vá para "Configurações", role para baixo até ver "Ligações" e clique.

Role para baixo até ver "Uso de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínos são projetados para minimizar o uso de dados tanto quanto possível. Isso significa que o grande uso de dados pode indicar a presença de aplicações maliciosas. Note que algumas aplicações maliciosas podem ser projetadas para operar quando o dispositivo está ligado apenas a uma rede sem fios. Por este motivo, deve verificar o uso de dados móveis e Wi-Fi.

Se encontrar uma aplicação que usa muitos dados, mesmo que nunca a use, recomendamos que a desinstale o mais rápido possível.

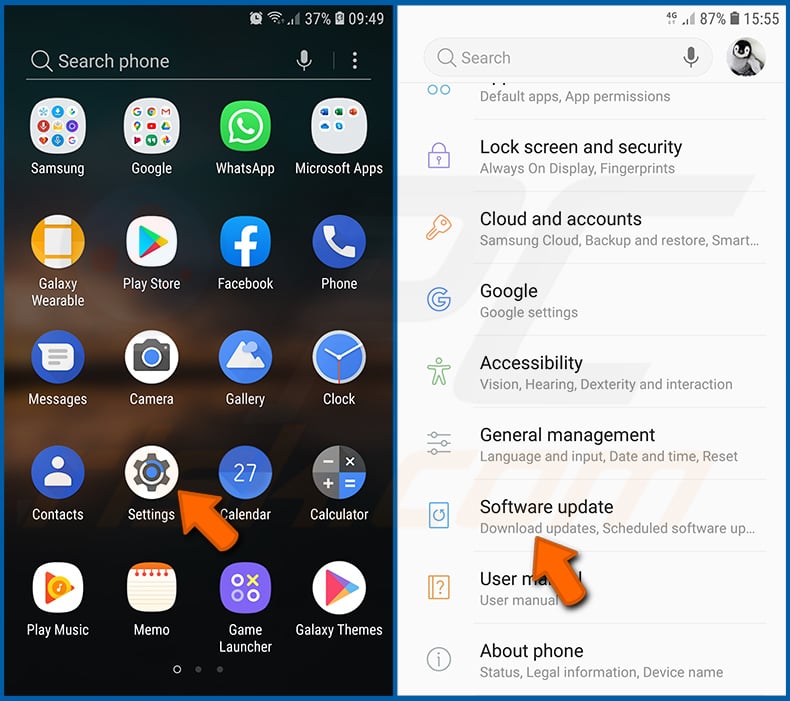

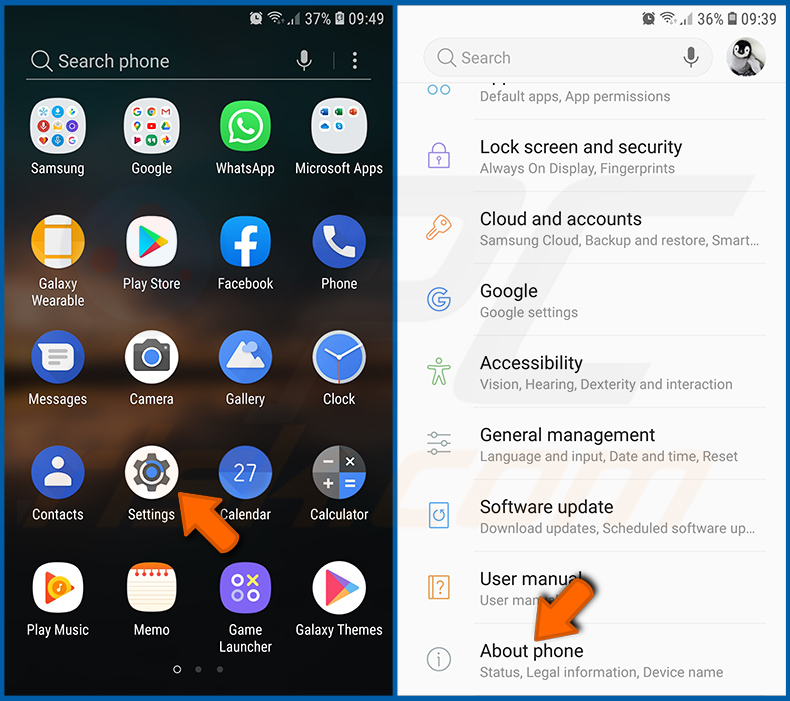

Instalar as atualizações de software mais recentes:

Manter o software atualizado é uma boa prática quando se trata de segurança do dispositivo. Os fabricantes de dispositivos estão lançando continuamente vários patches de segurança e atualizações do Android para corrigir erros e bugs que podem ser abusados por criminosos cibernéticos. Um sistema desatualizado é muito mais vulnerável, e é por isso que deve sempre ter certeza que o software do seu dispositivo está atualizado.

Vá para "Configurações", role para baixo até ver "Atualização de software" e clique.

Clique em "Descarregar atualizações manualmente" e verifique se há atualizações disponíveis. Se sim, instale-as imediatamente. Também recomendamos ativar a opção "Descarregar atualizações automaticamente" - ela permitirá que o sistema notifique quando uma atualização for lançada e/ou a instale automaticamente.

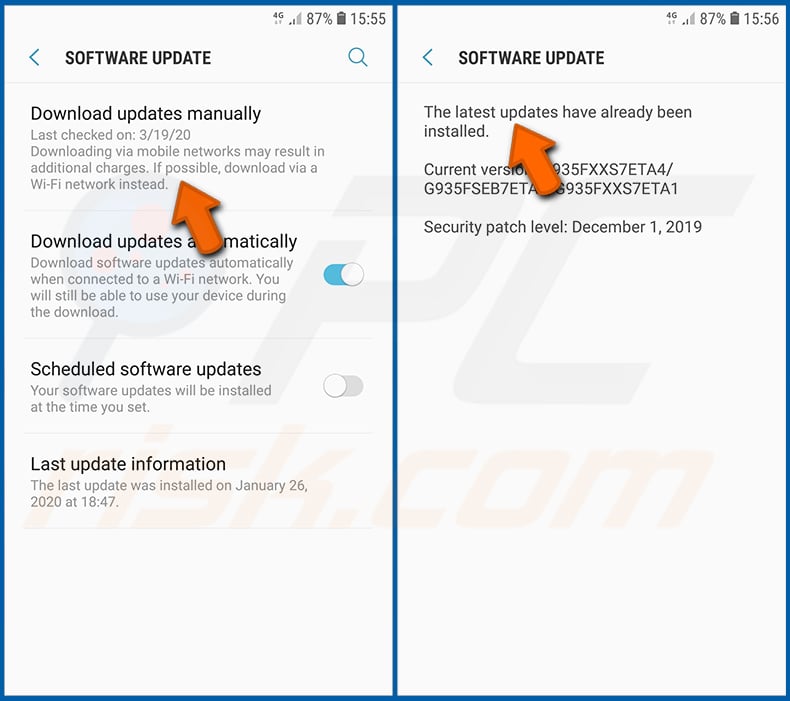

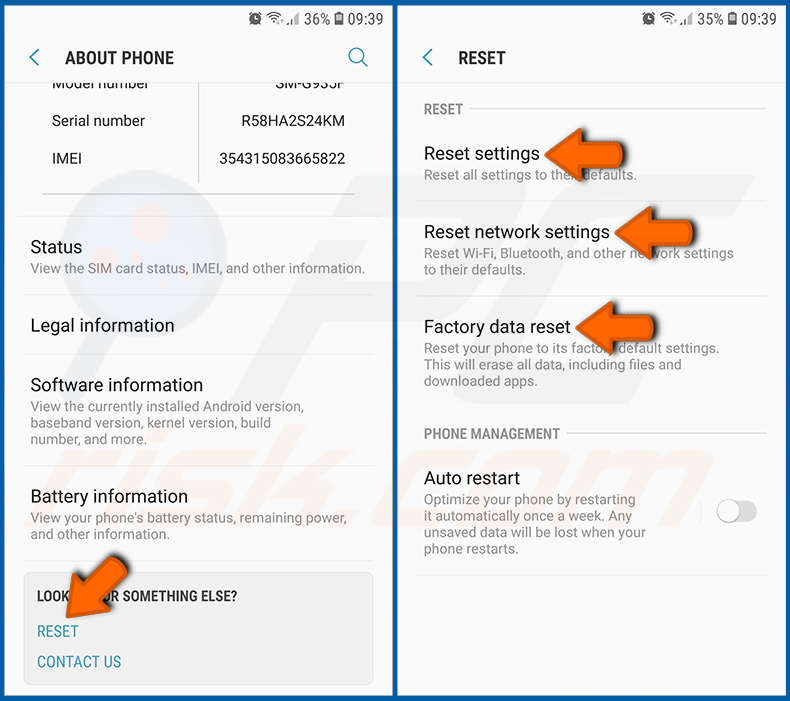

Redefinir o sistema para o seu estado padrão:

Executar uma "redefinição de fábrica" é uma boa maneira de remover todas as aplicações indesejadas, restaurar as configurações do sistema para o padrão e limpar o dispositivo em geral. No entanto, deve ter em mente que todos os dados dentro do dispositivo serão excluídos, incluindo fotos, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo, não no cartão SIM), mensagens SMS e assim por diante. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as configurações básicas do sistema e/ou simplesmente as configurações de rede.

Vá para "Configurações", deslize para baixo até ver "Sobre o telefone" e clique.

Role para baixo até ver "Redefinir" e clique. Agora escolha a ação que deseja executar

: "Redefinir configurações" - restaura todas as configurações do sistema para o padrão

; "Redefinir configurações de rede" - restaura todas as configurações relacionadas à rede para o padrão

; "Redifinir dados de fábrica" - redefine todo o sistema e elimina completamente todos os dados armazenados;

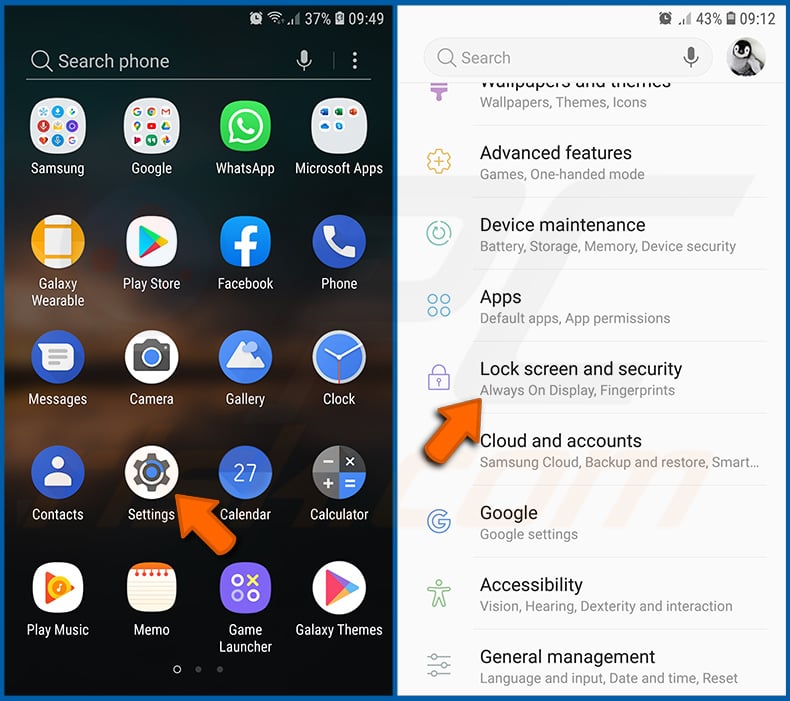

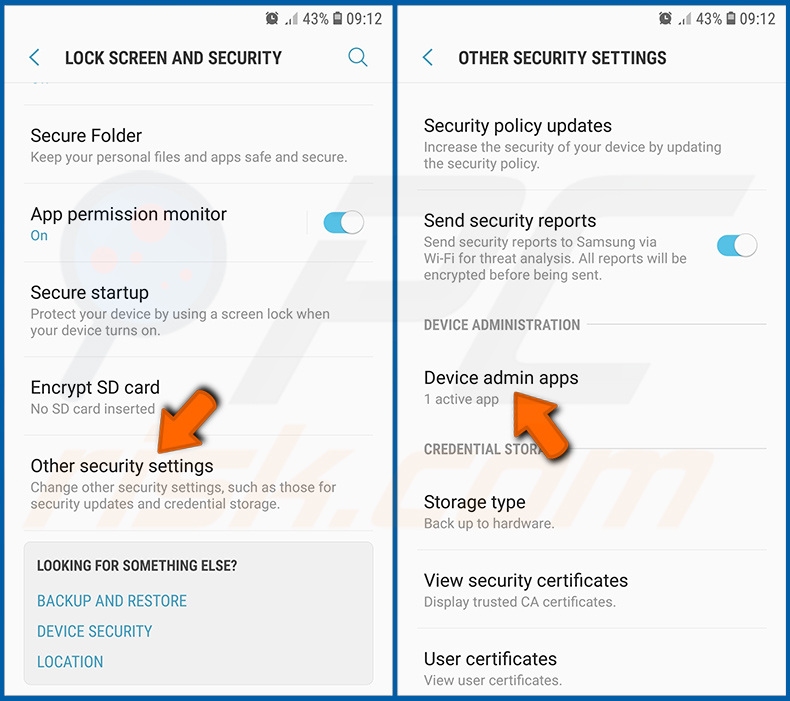

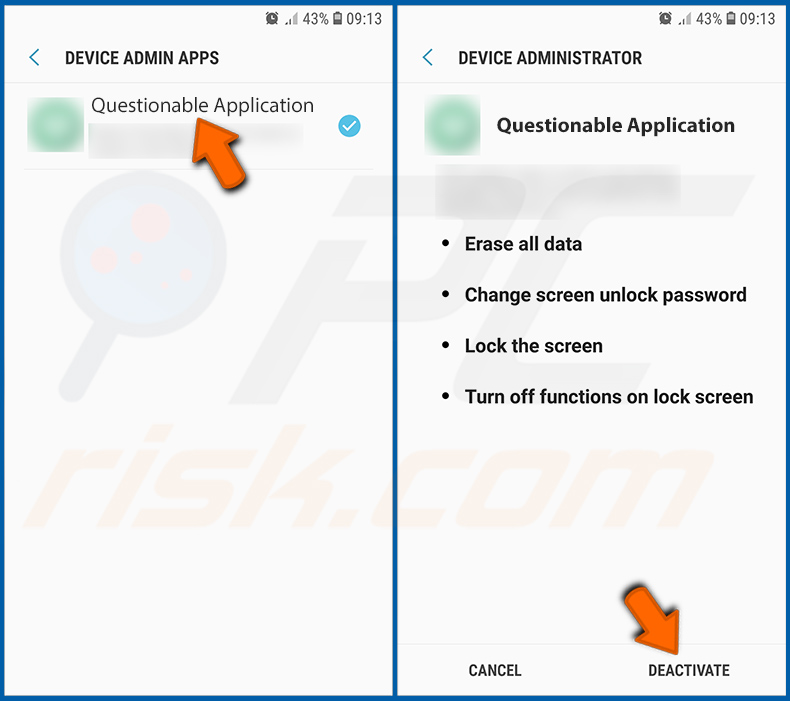

Desativar as aplicações que têm privilégios de administrador:

Se uma aplicação maliciosa obtiver privilégios de nível de administrador, pode danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve sempre verificar quais aplicações têm estes privilégios e desativar as que não devem.

Vá para "Configurações", deslize para baixo até ver "Bloquear ecrã e segurança" e clique.

Role para baixo até ver "Outras configurações de segurança", toque e em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, clique nelas e depois clique em "DESATIVAR".

Perguntas Frequentes (FAQ)

O meu dispositivo Android está infectado com malware Guerilla, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A maioria dos programas maliciosos pode ser removida sem formatação.

Quais são os maiores problemas que o malware Guerilla pode causar?

As ameaças colocadas por um programa malicioso dependem das suas funcionalidades e dos objectivos dos criminosos cibernéticos. O Guerilla pode roubar dados, causar infecções em cadeia e funcionar como adware. Este malware tem sido associado a um actor de cadeia associado a vendas de informação em grande escala a entidades relacionadas com publicidade/marketing. Geralmente, as infecções deste tipo podem resultar em diminuição do desempenho do dispositivo, graves problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware Guerilla?

O malware é normalmente utilizado para fins lucrativos e parece que o Guerilla não é uma excepção. No entanto, é pertinente mencionar que os criminosos cibernéticos também podem utilizar software malicioso para se divertirem, perturbarem processos (por exemplo, sites, serviços, empresas, etc.), executarem vinganças pessoais e até lançarem ataques com motivações políticas/geopolíticas.

Como é que o malware Guerilla se infiltrou no meu dispositivo Android?

As iterações mais antigas do Guerilla foram observadas sendo proliferadas através da Google Play Store. No entanto, as variantes mais recentes deste malware chegaram pré-instaladas em vários dispositivos Android e baseados em Android. Para além disso, não se sabe muito sobre a distribuição das máquinas comprometidas.

Os métodos de distribuição de malware mais utilizados incluem: descarregamentos automáticos, fraudes online, emails/mensagens de spam, publicidade maliciosa, fontes de descarregamento não fidedignas (por exemplo, sites de freeware e de terceiros, redes de partilha P2P, etc.), ferramentas ilegais de activação de programas ("cracking") e actualizações falsas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários