Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o Gremlin?

O Gremlin é um programa malicioso do tipo ladrão escrito na linguagem de programação C#. Este malware existe desde o início da primavera de 2025. O ladrão Gremlin tem como alvo uma variedade de dados confidenciais, incluindo credenciais de login (nomes de utilizador/palavras-passe), números de cartões de crédito e carteiras de criptomoedas.

Visão geral do malware Gremlin

Após uma infiltração bem-sucedida, o Gremlin recolhe dados relevantes do dispositivo, incluindo detalhes de hardware (por exemplo, CPU, GPU, RAM, etc.), nome do dispositivo, detalhes do sistema, endereço IP e assim por diante.

Os ladrões são projetados para extrair e exfiltrar informações dos dispositivos. O Gremlin recolhe cookies da Internet, preenchimentos automáticos (por exemplo, detalhes de identificação pessoal, nomes de utilizador, etc.), palavras-passe e detalhes de cartões de crédito/débito de navegadores baseados em Chromium e Gecko. Ele pode contornar a proteção de cookies do Google Chrome V20.

Este ladrão pode extrair dados como credenciais de login de clientes FTP (FileZilla, Total Commander), credenciais de login e ficheiros de configuração de clientes VPN, tokens e sessões de software de jogos (Steam) e sessões de mensageiros (Discord, Telegram). O Gremlin também tem como alvo carteiras de criptomoedas, como Dash Core, Electrum, Exodus, Jaxx, MetaMask, Monero, Zcash, etc. Os dados extraídos são gravados num ficheiro de texto e exfiltrados.

Além disso, o ladrão pode funcionar como um capturador de ficheiros, ou seja, pode descarregar os ficheiros das vítimas. Ele também pode fazer capturas de ecrã. Este malware também funciona como um clipper, ou seja, pode roubar conteúdo copiado para a área de transferência (buffer de copiar e colar) e até mesmo substituir endereços de carteiras de criptomoedas copiados por aqueles pertencentes aos atacantes, a fim de redirecionar as transações enviadas. As informações roubadas pelo Gremlin são enviadas para o seu site de vazamento de dados como arquivos ZIP para download.

É pertinente mencionar que os criadores de malware frequentemente melhoram seus softwares e metodologias. No momento da redação deste artigo, o Gremlin está em desenvolvimento ativo. Portanto, é provável que futuras iterações desse malware tenham funcionalidades adicionais/diferentes ou uma lista de alvos mais ampla.

Em resumo, a presença de software malicioso como o Gremlin Stealer nos dispositivos pode levar a graves problemas de privacidade, perdas financeiras e roubo de identidade.

| Nome | Gremlin malware |

| Tipo de ameaça | Trojan, ladrão, vírus ladrão de senhas, grabber, clipper. |

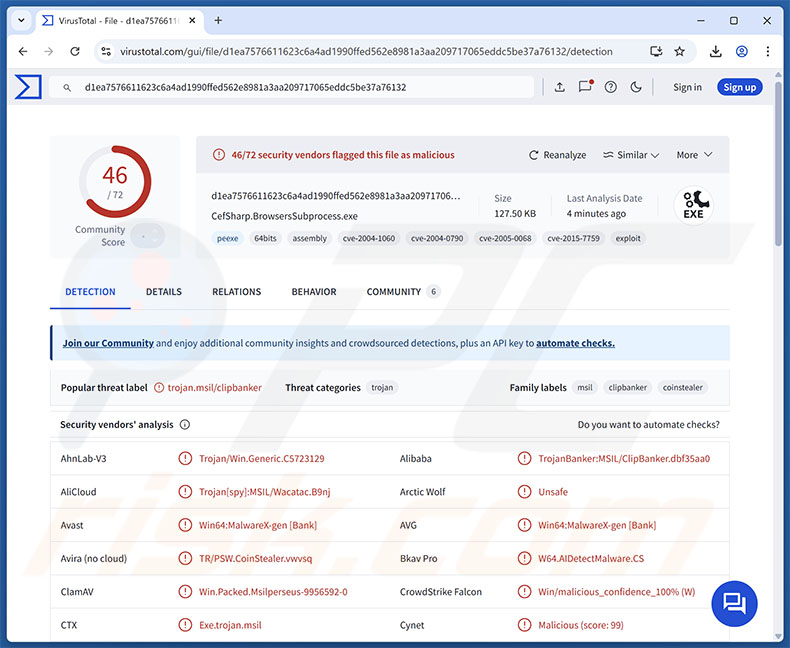

| Nomes de detecção | Avast (Win64:MalwareX-gen [Bank]), DrWeb (Trojan.PWS.Stealer.41958), ESET-NOD32 (A Variant Of MSIL/PSW.CoinStealer.CC), Kaspersky (HEUR:Trojan-Banker.MSIL.ClipBanker.gen), Microsoft (Trojan:MSIL/ClipBanker.GD!MTB), Lista completa de detecções (VirusTotal) |

| Sintomas | Os trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que não são visíveis sintomas específicos numa máquina infetada. |

| Métodos de distribuição | Anexos de e-mail infetados, anúncios online maliciosos, engenharia social, «cracks» de software. |

| Danos | Roubo de palavras-passe e informações bancárias, roubo de identidade, adição do computador da vítima a uma botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Exemplos de malware do tipo Stealer

Já escrevemos sobre milhares de programas maliciosos; GIFTEDCROOK, Stealc_v2, TROX, RustySpy e OctopuZ são apenas alguns dos nossos artigos mais recentes sobre stealers.

Os softwares dentro dessa classificação podem ter como alvo apenas detalhes específicos ou uma ampla variedade de dados. É importante notar que os stealers são frequentemente usados em combinação com outros tipos de malware. No entanto, independentemente dos dados que o software malicioso pretende roubar (se houver), a sua presença em um sistema coloca em risco a integridade do dispositivo e a segurança do utilizador.

Como é que o Gremlin se infiltrou no meu computador?

Os programadores do Gremlin estão a promovê-lo no seu canal do Telegram. Por isso, a forma como o stealer se prolifera pode variar dependendo dos atacantes que o utilizam (ou seja, os métodos podem variar entre ataques).

Phishing e engenharia social são métodos padrão para a distribuição de malware. Os programas maliciosos tendem a ser disfarçados ou agrupados com ficheiros de software/mídia comuns. Esses ficheiros podem ser arquivos (RAR, ZIP, etc.), executáveis (.exe, .run, etc.), documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), JavaScript e assim por diante. Basta abrir um ficheiro virulento para iniciar a cadeia de infecção.

Os métodos mais comuns de proliferação de malware incluem: trojans do tipo backdoor/loader, downloads drive-by (furtivos/enganosos), anexos/links maliciosos em e-mails de spam (por exemplo, e-mails, PMs/DMs, etc.), malvertising, golpes online, fontes de download não confiáveis (por exemplo, sites de freeware e de terceiros, redes de partilha Peer-to-Peer, etc.), ferramentas de ativação de software ilegal ("cracks") e atualizações falsas.

Alguns programas maliciosos podem se espalhar por redes locais e dispositivos de armazenamento removíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

Recomendamos vivamente que faça downloads apenas de canais oficiais e verificados. Além disso, todos os programas devem ser ativados e atualizados usando funções/ferramentas legítimas, pois as obtidas de terceiros podem conter malware.

Outra recomendação é estar atento ao navegar, pois a Internet está repleta de conteúdo enganoso e malicioso. Aconselhamos cautela com e-mails recebidos e outras mensagens. Anexos ou links encontrados em e-mails suspeitos/irrelevantes não devem ser abertos, pois podem ser infecciosos.

Devemos enfatizar a importância de ter um antivírus confiável instalado e mantido atualizado. O software de segurança deve ser usado para realizar varreduras regulares do sistema e remover ameaças e problemas detectados. Se acredita que o seu computador já está infetado, recomendamos executar uma varredura com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Captura de ecrã do site de fuga de dados do Gremlin Stealer (fonte da imagem – Palo Alto Networks):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o Gremlin?

- PASSO 1. Remoção manual do malware Gremlin.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente, é melhor permitir que programas antivírus ou antimalware façam isso automaticamente. Para remover este malware, recomendamos usar Combo Cleaner Antivirus para Windows.

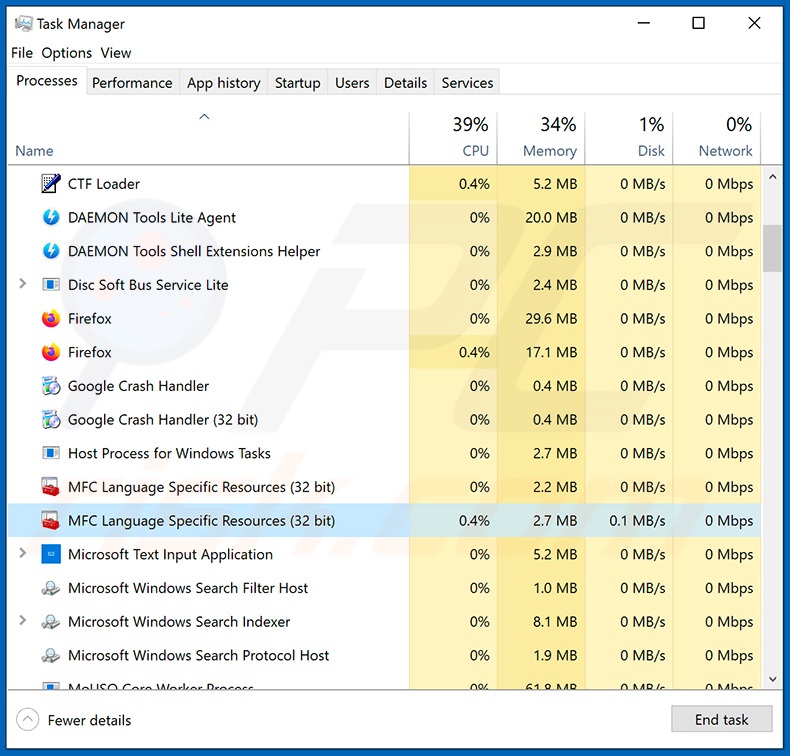

Se desejar remover o malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, usando o gerenciador de tarefas, e identificou um programa que parece suspeito, deve continuar com estas etapas:

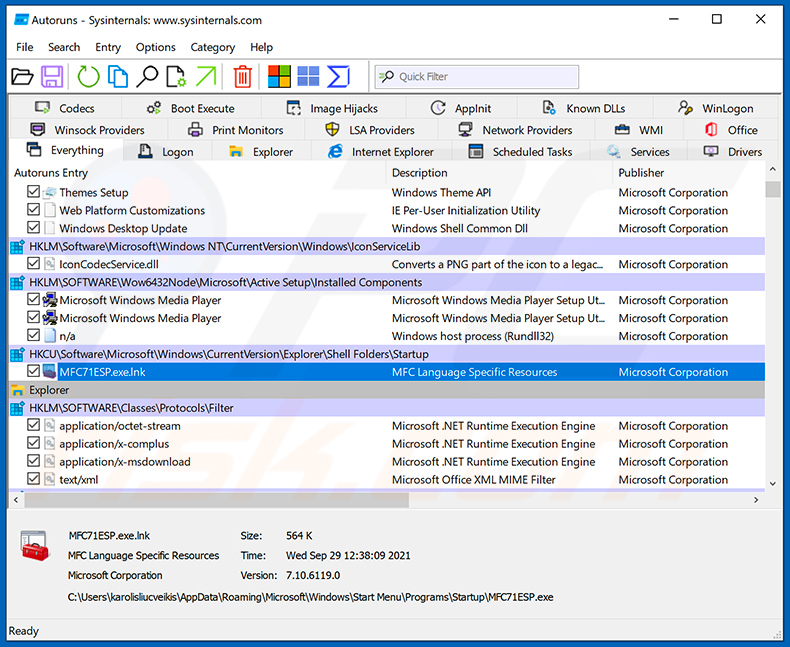

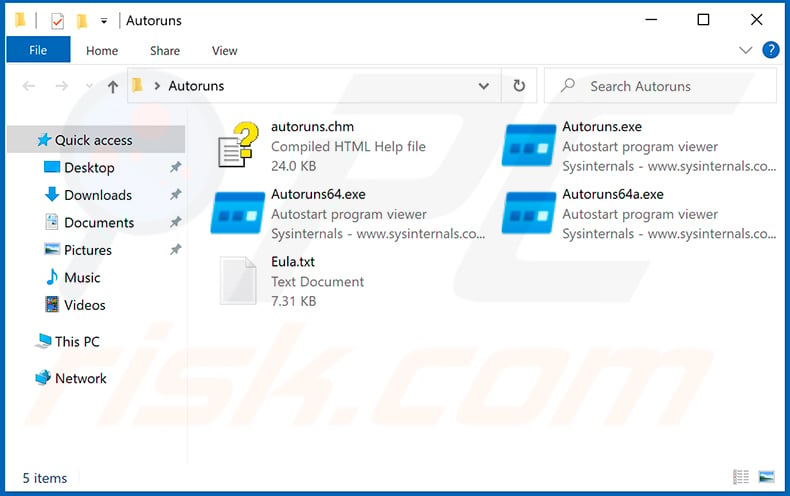

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações do sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações do sistema de ficheiros:

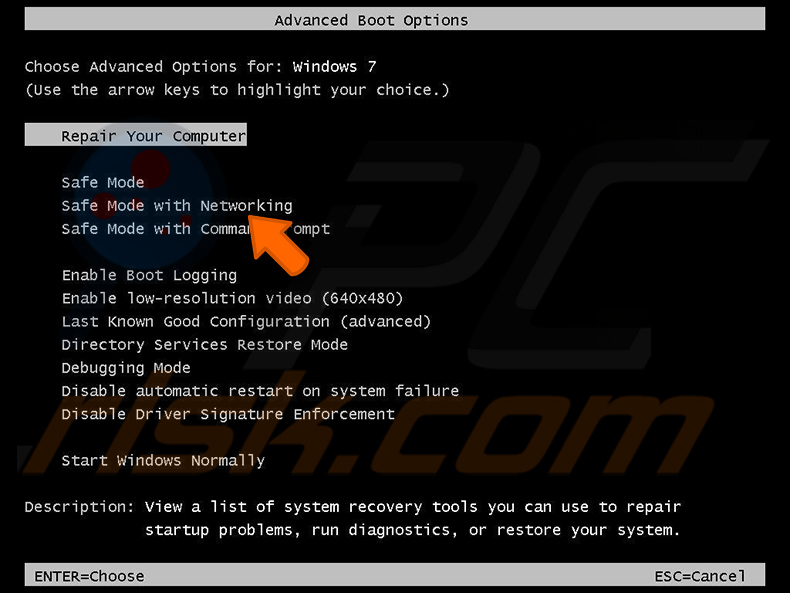

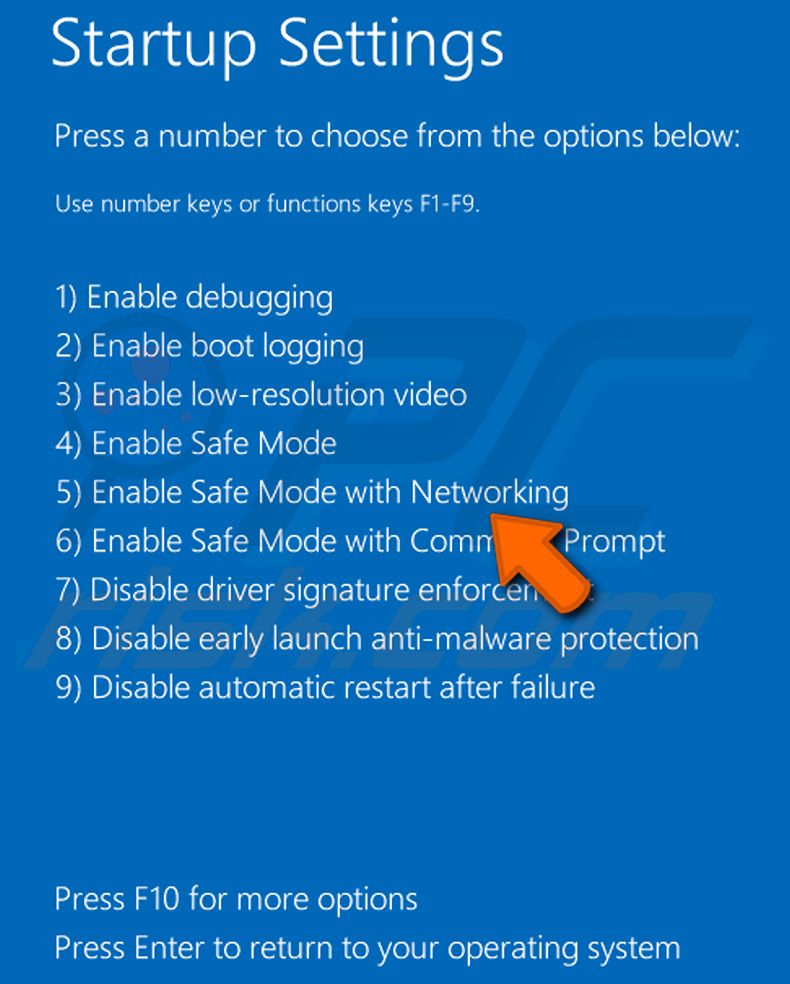

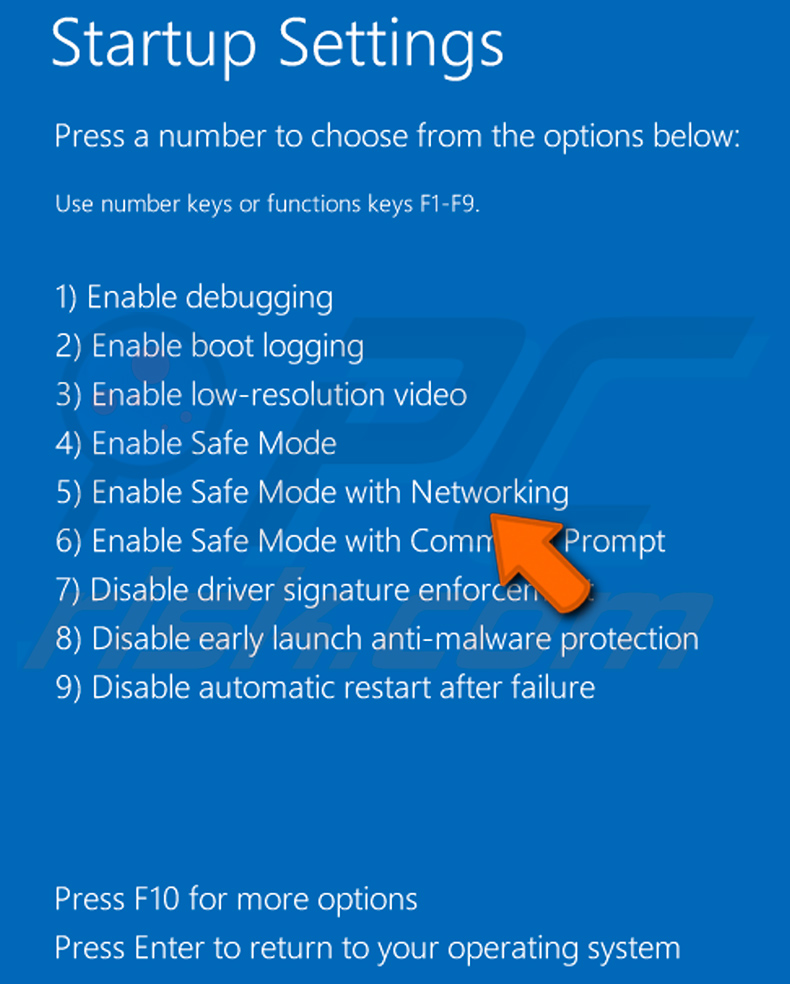

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores do Windows XP e Windows 7: Inicie o computador no Modo de Segurança. Clique em Iniciar, clique em Desligar, clique em Reiniciar, clique em OK. Durante o processo de inicialização do computador, pressione a tecla F8 no teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo mostrando como iniciar o Windows 7 no "Modo de segurança com rede":

Utilizadores do Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Vá para o ecrã Iniciar do Windows 8, digite Avançado e, nos resultados da pesquisa, selecione Definições. Clique em Opções de inicialização avançadas e, na janela "Definições gerais do PC" aberta, selecione Inicialização avançada.

Clique no botão «Reiniciar agora». O seu computador irá reiniciar e aceder ao «Menu de opções avançadas de arranque». Clique no botão «Resolução de problemas» e, em seguida, clique no botão «Opções avançadas». No ecrã de opções avançadas, clique em «Definições de arranque».

Clique no botão «Reiniciar». O seu PC irá reiniciar na tela Configurações de Inicialização. Pressione F5 para inicializar no Modo de Segurança com Rede.

Vídeo mostrando como iniciar o Windows 8 no "Modo de segurança com rede":

Utilizadores do Windows 10: Clique no logótipo do Windows e selecione o ícone Energia. No menu aberto, clique em «Reiniciar» enquanto mantém pressionada a tecla «Shift» no teclado. Na janela «Escolha uma opção», clique em «Resolução de problemas» e, em seguida, selecione «Opções avançadas».

No menu de opções avançadas, selecione «Configurações de inicialização» e clique no botão «Reiniciar». Na janela seguinte, clique no botão «F5» do teclado. Isso reiniciará o sistema operacional no modo de segurança com rede.

Vídeo mostrando como iniciar o Windows 10 no "Modo de segurança com rede":

Extraia o arquivo baixado e execute o ficheiro Autoruns.exe.

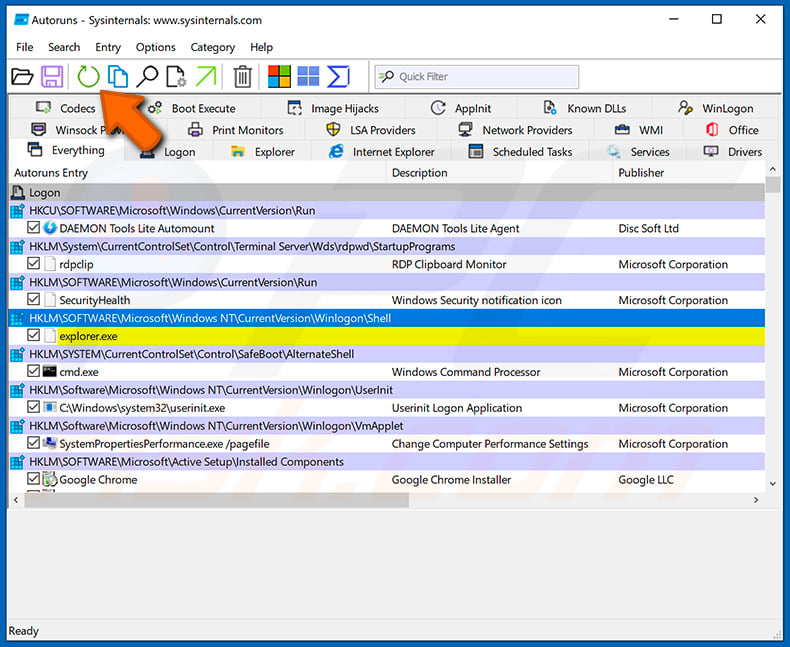

No aplicativo Autoruns, clique em «Opções» na parte superior e desmarque as opções «Ocultar locais vazios» e «Ocultar entradas do Windows». Após este procedimento, clique no ícone «Atualizar».

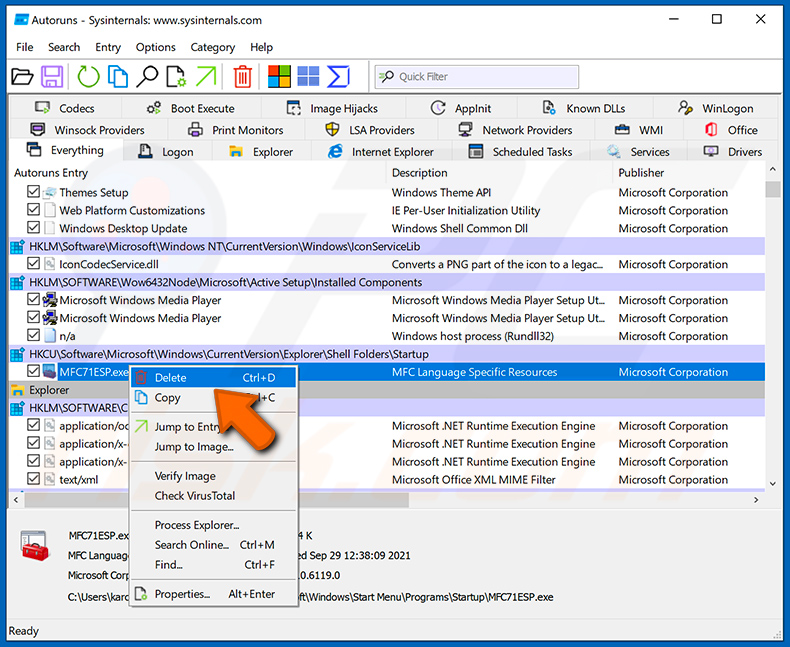

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Deve anotar o caminho completo e o nome. Tenha em atenção que alguns malwares ocultam os nomes dos processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar remover ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o nome e selecione «Eliminar».

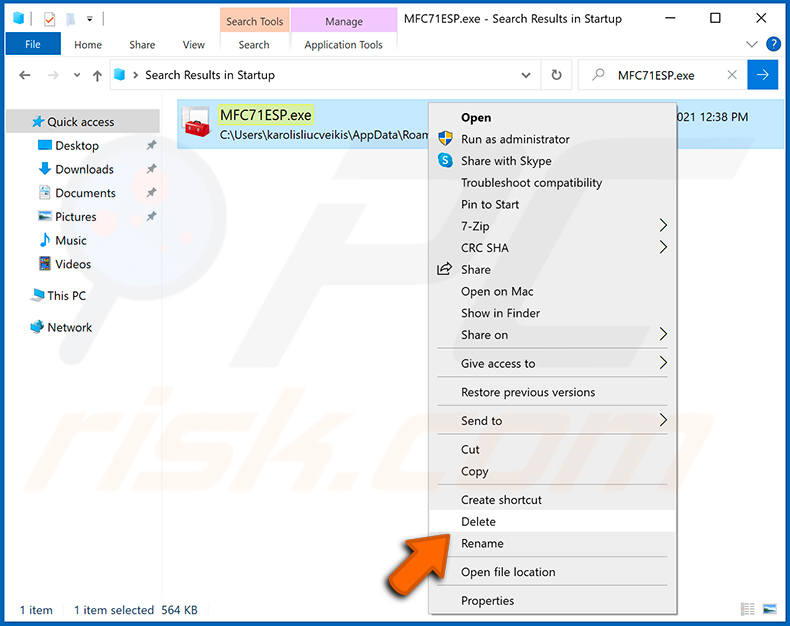

Após remover o malware através da aplicação Autoruns (isso garante que o malware não será executado automaticamente na próxima inicialização do sistema), deve procurar o nome do malware no seu computador. Certifique-se de ativar os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de removê-lo.

Reinicie o computador no modo normal. Seguir estas etapas deve remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer conhecimentos avançados de informática. Se não tiver esses conhecimentos, deixe a remoção de malware para programas antivírus e antimalware.

Essas etapas podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize um software antivírus. Para ter certeza de que o seu computador está livre de infecções por malware, recomendamos fazer uma verificação com Combo Cleaner Antivirus para Windows.

Perguntas frequentes (FAQ)

O meu computador está infetado com o malware Gremlin. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente requer formatação.

Quais são os maiores problemas que o malware Gremlin pode causar?

Os perigos representados por uma infeção dependem das capacidades do malware e dos objetivos dos cibercriminosos. O Gremlin é um ladrão de dados que tem como alvo os ficheiros, palavras-passe, carteiras digitais, números de cartão de crédito, etc. das vítimas. Geralmente, infeções deste tipo podem levar a graves problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware Gremlin?

O malware é usado principalmente para obter lucro. No entanto, também pode ser usado para divertir os atacantes ou realizar suas vinganças pessoais, interromper processos (por exemplo, sites, serviços, empresas, etc.), envolver-se em hacktivismo e lançar ataques motivados por questões políticas/geopolíticas.

Como o malware Gremlin se infiltrou no meu computador?

O malware é principalmente disseminado por meio de trojans, downloads drive-by, canais de download suspeitos (por exemplo, sites de freeware e de terceiros, redes de partilha P2P, etc.), golpes online, e-mails/mensagens de spam, malvertising, atualizações falsas e ferramentas ilegais de ativação de programas (“cracks”). O malware também pode ser capaz de se autoproliferar por meio de redes locais e dispositivos de armazenamento removíveis.

O Combo Cleaner irá proteger-me contra malware?

O Combo Cleaner foi concebido para analisar dispositivos e eliminar todos os tipos de ameaças. Ele pode detetar e remover a maioria das infeções de malware conhecidas. Observe que é fundamental executar uma análise completa do sistema, pois os programas maliciosos de ponta geralmente ficam ocultos nas profundezas dos sistemas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários