Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o PS1Bot?

PS1Bot é o nome de um software malicioso que é essencialmente uma estrutura de malware de várias etapas. É um malware modular que utiliza vários módulos para realizar atividades maliciosas em dispositivos infetados.

O PS1Bot tem sido usado para garantir persistência em sistemas, recolher dados confidenciais e realizar outras ações prejudiciais. Este malware tem sido ativamente disseminado por meio de campanhas de publicidade maliciosa que começaram em 2025.

Visão geral do malware PS1Bot

Após a infiltração bem-sucedida, o PS1Bot começa por recolher dados relevantes do dispositivo. Posteriormente, o malware procura estabelecer contacto com o seu servidor C&C (Comando e Controlo).

Conforme mencionado na introdução, este software malicioso é um malware modular. A partir do seu servidor C&C, o PS1Bot pode obter módulos para expandir as suas capacidades. A totalidade dos módulos utilizados por este malware é desconhecida, pois é provável que seja maior do que aqueles que são conhecidos até o momento da redação deste artigo. O PS1Bot executa os seus módulos na memória, diminuindo assim as hipóteses de deteção.

Os módulos PowerShell observados utilizados pelo PS1Bot incluem aqueles destinados a: deteção de antivírus, reconhecimento adicional, garantia de persistência, captura de imagens de ecrã, exfiltração de ficheiros/dados e registo de teclas.

Nos ataques conhecidos, o PS1Bot introduziu primeiro um módulo que verifica se há software antivírus instalado no dispositivo. Depois, utilizou um módulo diferente para adquirir mais informações sobre a máquina comprometida, potencialmente para determinar se o malware infetou um alvo altamente valioso, como uma entidade corporativa.

Os módulos de direcionamento de dados do PS1Bot têm a capacidade de capturar imagens de ecrã, monitorizar entradas do teclado e do rato, registar teclas digitadas (keylogging) e roubar o conteúdo da área de transferência (buffer de copiar e colar). Este malware também usa adições para baixar ficheiros que contêm dados vulneráveis, como senhas, senhas de carteiras criptográficas e similares.

O PS1Bot tem como objetivo obter informações confidenciais de navegadores, extensões de navegador, carteiras de criptomoedas para desktop e software de autenticação (lista completa abaixo). O malware tem como alvo cookies da Internet, tokens de sessão, credenciais de login e outros dados.

É importante notar que os criadores de malware frequentemente aprimoram as suas criações e metodologias. Além disso, o PS1Bot é um malware modular que pode usar uma variedade de adições para obter funcionalidades extras. Portanto, é provável que as capacidades do PS1Bot possam variar entre as infecções.

Em resumo, a presença de software malicioso como o PS1Bot nos dispositivos pode levar a graves problemas de privacidade, perdas financeiras e roubo de identidade.

| Nome | PS1Bot virus |

| Tipo de ameaça | Trojan, estrutura de malware, estrutura de malware de várias etapas, malware modular. |

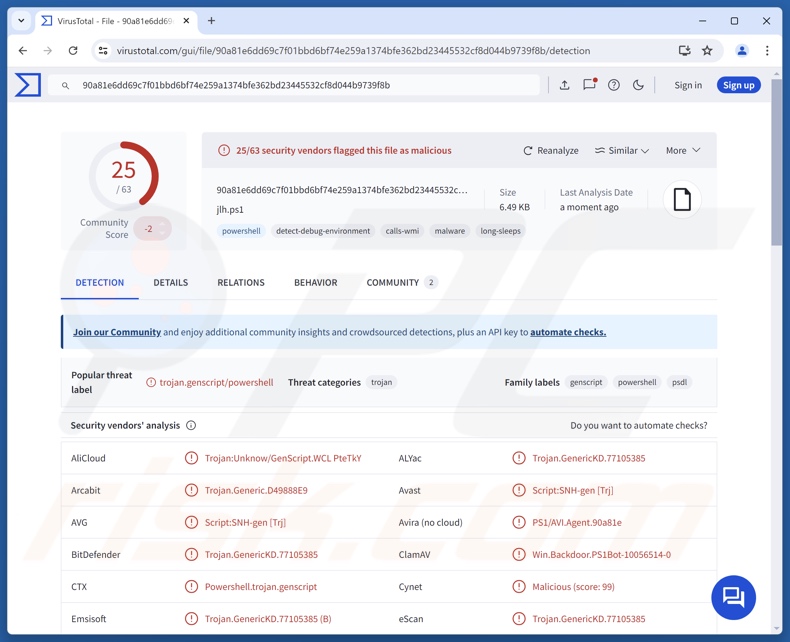

| Nomes de deteção | Avast (Script:SNH-gen [Trj]), Combo Cleaner (Trojan.GenericKD.77105385), ESET-NOD32 (GenScript.WUW), Kaspersky (HEUR:Trojan.PowerShell.Generic), Microsoft (Trojan:Win32/Alevaul!rfn), Lista completa de detecções (VirusTotal) |

| Sintomas | Os trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que não são visíveis sintomas específicos numa máquina infetada. |

| Métodos de distribuição | Anexos de e-mail infetados, anúncios online maliciosos, engenharia social, “cracks” de software. |

| Danos | Roubo de palavras-passe e informações bancárias, roubo de identidade, adição do computador da vítima a uma botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Exemplos de malware modular

Já escrevemos sobre inúmeros programas maliciosos; PipeMagic, Squidoor, Shadowpad e I2PRAT são apenas alguns dos nossos artigos mais recentes sobre malware modular.

Malware é um termo incrivelmente amplo que abrange programas com uma ampla gama de funcionalidades maliciosas. No entanto, a forma como o software maligno opera é irrelevante, pois a sua presença num sistema compromete a integridade do dispositivo e a segurança do utilizador. Portanto, todas as ameaças devem ser eliminadas imediatamente após a detecção.

Como o PS1Bot se infiltrou no meu computador?

As campanhas de disseminação do PS1Bot foram observadas pela primeira vez no início de 2025. Esta atividade tem sido muito intensa e envolve malvertising (publicidade maliciosa) e técnicas de social engine poisoning (envenenamento de motores sociais).

Normalmente, o PS1Bot chega aos sistemas em um arquivo compactado. Nomes de ficheiros conhecidos relacionados a palavras de pesquisa populares, por exemplo, “capítulo 8 manual de políticas de benefícios do Medicare.zip”, “Counting Canadian Money Worksheets Pdf.zip.e49”, “kosher food list pdf (1).zip.c9a”, “pambu panchangam 2024-25 pdf.zip.a7a”, “zebra gx430t manual.zip.081”, etc.

No entanto, outros métodos de distribuição não são improváveis. Phishing e táticas de engenharia social são comuns na proliferação de malware. Programas maliciosos geralmente são disfarçados ou agrupados com conteúdo comum. Os ficheiros infecciosos vêm em vários formatos, por exemplo, arquivos (ZIP, RAR, etc.), executáveis (.exe, .run, etc.), documentos (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript e assim por diante. Basta abrir um ficheiro malicioso para iniciar a cadeia de infecção.

O malware é disseminado principalmente por meio de publicidade maliciosa, golpes online, downloads drive-by (furtivos/enganosos), anexos ou links maliciosos em spam (por exemplo, e-mails, mensagens privadas/diretas, publicações em redes sociais, etc.), trojans (backdoors/loaders), canais de download suspeitos (por exemplo, sites de freeware e hospedagem gratuita de ficheiros, redes de partilha Peer-to-Peer, etc.), ferramentas ilegais de ativação de software (“cracks”), conteúdo pirata e atualizações falsas.

Além disso, alguns programas maliciosos podem se proliferar através de redes locais e dispositivos de armazenamento removíveis (por exemplo, discos rígidos externos, pen drives, etc.).

Como evitar a instalação de malware?

Recomendamos vivamente que se mantenha vigilante ao navegar, uma vez que conteúdos online fraudulentos e maliciosos geralmente parecem genuínos e inofensivos. Os e-mails recebidos e outras comunicações devem ser abordados com cautela. Anexos ou links presentes em e-mails suspeitos/irrelevantes não devem ser abertos, pois podem ser virulentos.

Outra recomendação é fazer downloads apenas de fontes oficiais e verificadas. Todos os programas devem ser ativados e atualizados usando funções/ferramentas legítimas, pois aqueles obtidos de terceiros podem conter malware.

Devemos enfatizar a importância de ter um antivírus confiável instalado e mantido atualizado. O software de segurança deve ser usado para executar verificações regulares do sistema e remover ameaças detectadas. Se acredita que o seu computador já está infetado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Lista de navegadores visados:

7Star, Amigo, Atom, Avast Secure Browser, AVG Secure Browser, Blisk, Brave, CCleaner Browser, CentBrowser, Chedot, Chrome Beta, Chrome Canary, Chromium, Citrio, Coc Coc, Comodo Dragon, CoolNovo, Coowon, CryptoTab Browser, Elements Browser, Epic Privacy Browser, Google Chrome, Iridium, Kinza, Kometa, Maxthon, Microsoft Edge, Mustang, Naver Whale, Netbox Browser, Opera, Opera GFX, Orbitum, QQ Browser, SalamWeb, Sidekick, Sleipnir, Slimjet, Sputnik, SRWare Iron, Superbird, Swing Browser, Tempest, Torch, UC Browser, Ulaa, UR Browser, Viasat Browser, Vivaldi, Wavebo, Yandex.

Lista de extensões de navegador visadas (principalmente aquelas associadas a criptomoedas e autenticação):

1inch, Aave, Argent, argent-x-starknet-wallet, Atomic-Wallet, Authenticator, Binance, bitget-wallet-formerly-bi, BitKeep, Blockchain Wallet, Braavos, braavos-starknet-wallet, Coin98, Coinbase, core-crypto-wallet-nft-ex, cryptocom-wallet-extension, Curve, Dapper, desig-wallet, Ellipal, Exodus, fewcha-move-wallet, gate-wallet, Harmoney, KardiaChain, Kepler, kepler-edge, Ledger, manta-wallet, martian-aptos-sui-wallet, MartianAptos, MetaMask, MetaMask-edge, MetaMask-Opera, Mycelium, Nami, okx-wallet, petra-aptos-wallet, Phantom, Ronin, rose-wallet, sender-wallet, subwallet-polkadot-wallet, SushiSwap, TerraStation, TON, Trezor, Tron, Trust-Wallet, TrustWallet, unisat-wallet, Uniswap, wallet-guard-protect-your, Wombat, XDEFI, xdefi-wallet, xverse-wallet, Yoroi, Zerion.

Lista de carteiras de criptomoedas para computador visadas:

- Armory

- Atomic

- Binance

- Bitcoin Core

- Bytecoin

- Coinomi

- Daedalus

- Electrum

- Ethereum

- Exodus

- Guarda

- Ledger Live

- TrustWallet

- Zcash

Lista de softwares de autenticação visados:

- Authy Desktop

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o PS1Bot?

- PASSO 1. Remoção manual do malware PS1Bot.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou antimalware façam isso automaticamente. Para remover este malware, recomendamos usar Combo Cleaner Antivirus para Windows.

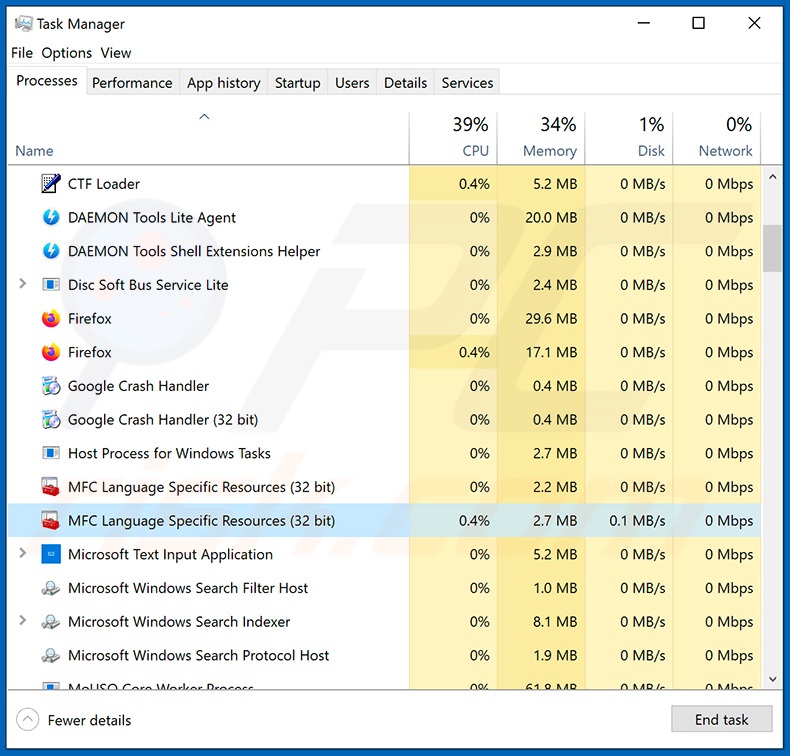

Se desejar remover o malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, usando o Gerenciador de Tarefas, e identificou um programa que parece suspeito, deve continuar com estas etapas:

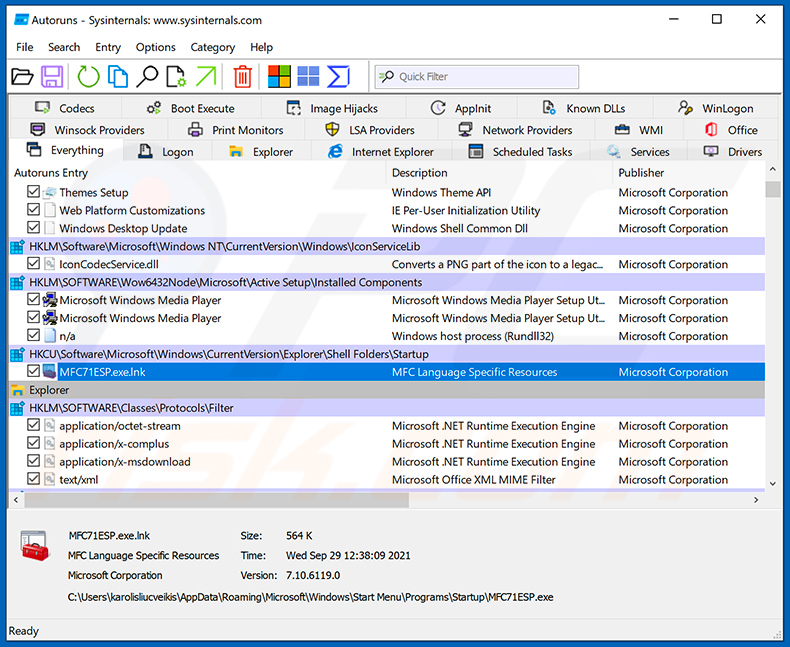

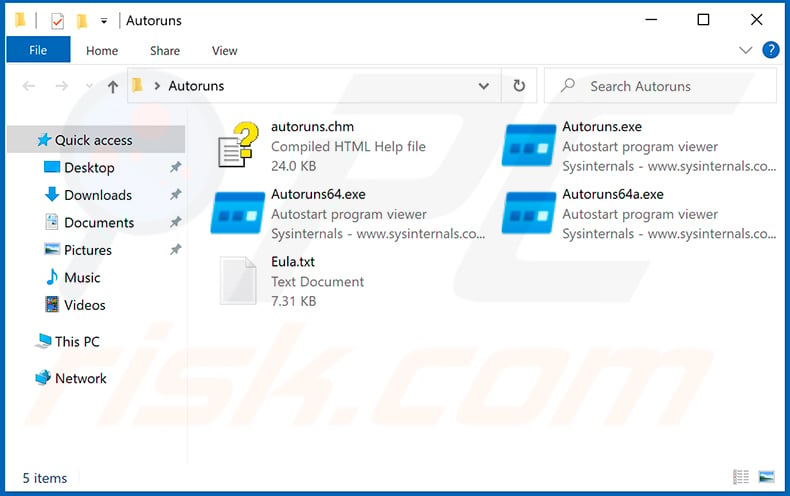

Descarregue um programa chamado Autoruns. Este programa mostra os aplicativos de inicialização automática, o Registro e os locais do sistema de arquivos:

Descarregue um programa chamado Autoruns. Este programa mostra os aplicativos de inicialização automática, o Registro e os locais do sistema de arquivos:

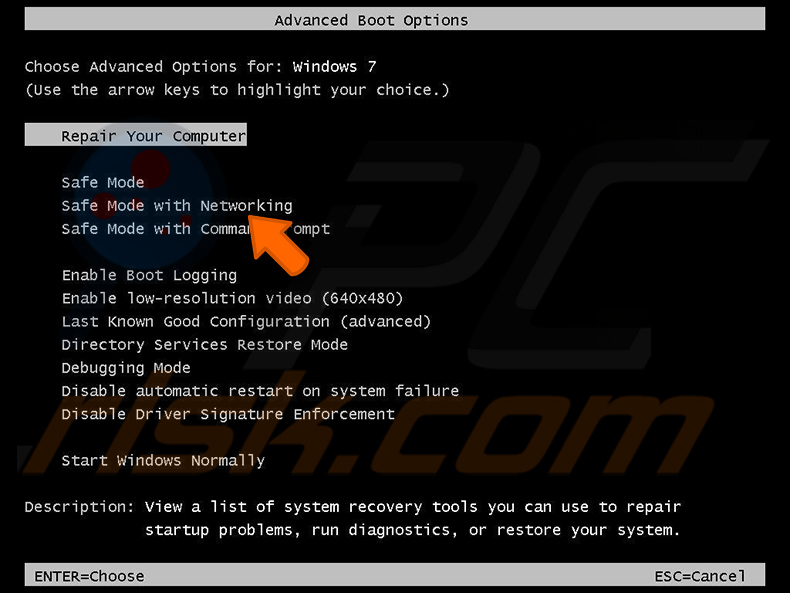

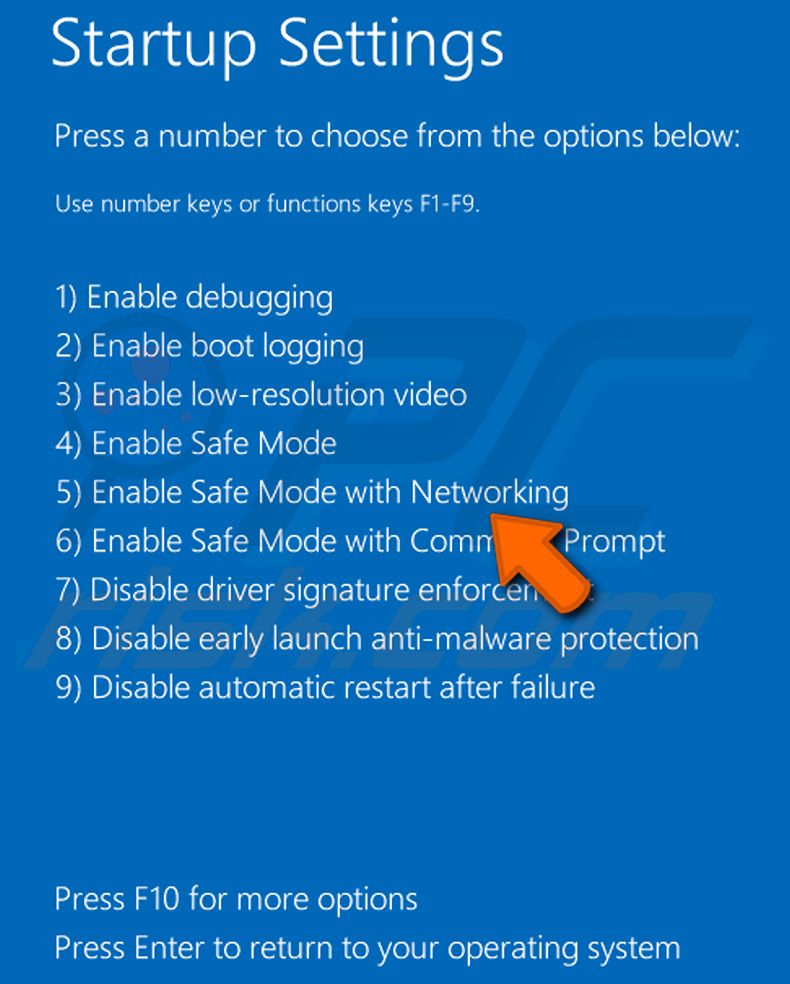

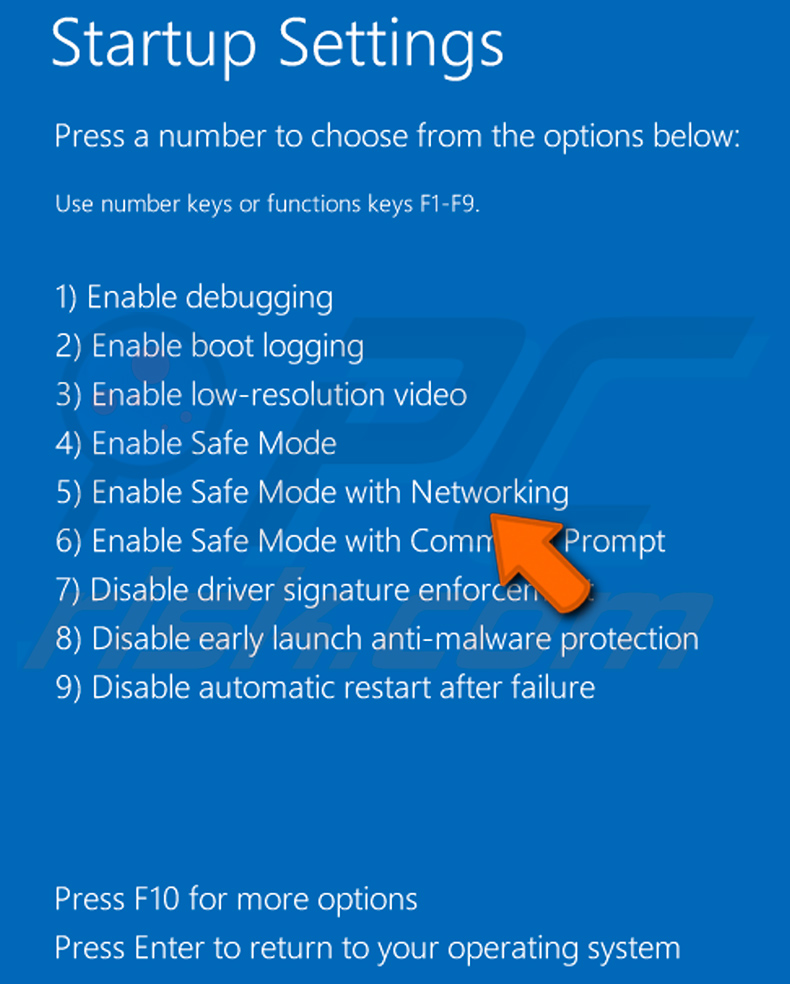

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores do Windows XP e Windows 7: Inicie o computador no Modo de Segurança. Clique em Iniciar, clique em Desligar, clique em Reiniciar, clique em OK. Durante o processo de inicialização do computador, pressione a tecla F8 no teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo mostrando como iniciar o Windows 7 no “Modo de segurança com rede”:

Utilizadores do Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Vá para o ecrã Iniciar do Windows 8, digite Avançado e, nos resultados da pesquisa, selecione Definições. Clique em Opções avançadas de inicialização e, na janela “Definições gerais do PC” aberta, selecione Inicialização avançada.

Clique no botão “Reiniciar agora”. O seu computador será reiniciado no «Menu de opções avançadas de inicialização». Clique no botão «Resolver problemas» e, em seguida, clique no botão «Opções avançadas». Na tela de opções avançadas, clique em «Configurações de inicialização».

Clique no botão «Reiniciar». O seu PC será reiniciado na tela Configurações de inicialização. Pressione F5 para inicializar no Modo de segurança com rede.

Vídeo mostrando como iniciar o Windows 8 no “Modo de segurança com rede”:

Usuários do Windows 10: Clique no logotipo do Windows e selecione o ícone Energia. No menu aberto, clique em ‘Reiniciar’ enquanto mantém pressionada a tecla “Shift” no teclado. Na janela “escolher uma opção”, clique em “Resolver problemas” e, em seguida, selecione “Opções avançadas”.

No menu de opções avançadas, selecione “Configurações de inicialização” e clique no botão ‘Reiniciar’. Na janela seguinte, clique no botão “F5” do teclado. Isso reiniciará o sistema operacional no modo de segurança com rede.

Vídeo mostrando como iniciar o Windows 10 no “Modo de segurança com rede”:

Extraia o arquivo baixado e execute o ficheiro Autoruns.exe.

Extraia o arquivo baixado e execute o ficheiro Autoruns.exe.

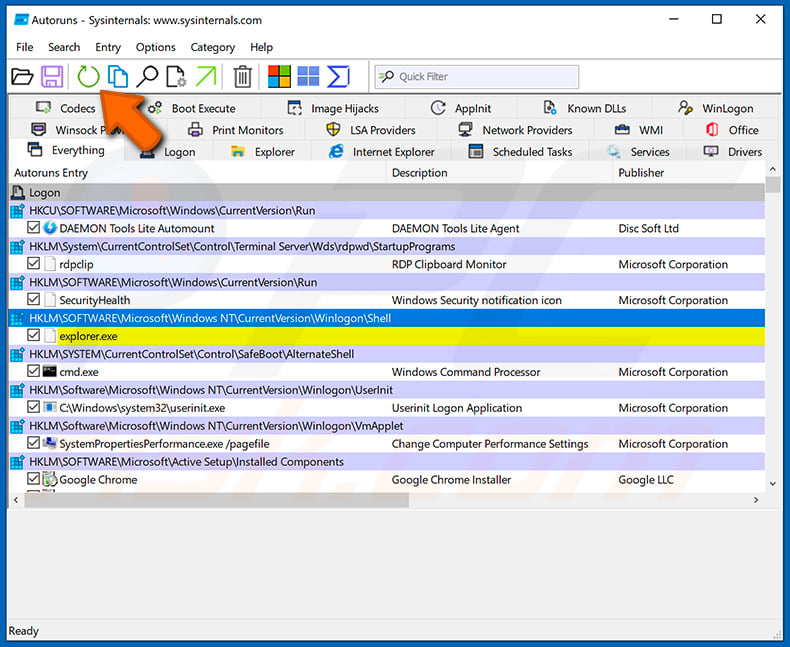

No aplicativo Autoruns, clique em ‘Opções’ na parte superior e desmarque as opções ”Ocultar locais vazios“ e ”Ocultar entradas do Windows“. Após este procedimento, clique no ícone ”Atualizar".

No aplicativo Autoruns, clique em ‘Opções’ na parte superior e desmarque as opções ”Ocultar locais vazios“ e ”Ocultar entradas do Windows“. Após este procedimento, clique no ícone ”Atualizar".

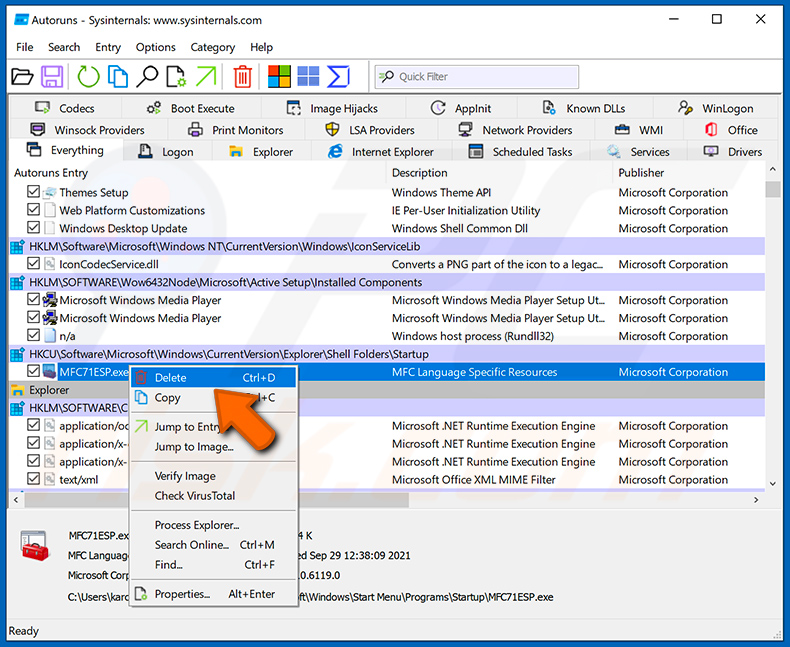

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam nomes de processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o nome e selecione “Excluir”.

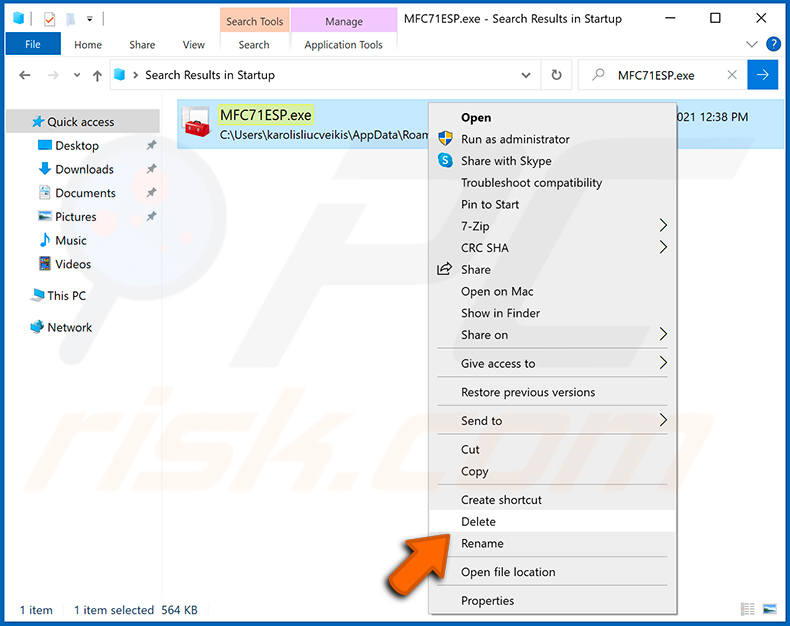

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não será executado automaticamente na próxima inicialização do sistema), deve procurar o nome do malware no seu computador. Certifique-se de ativar os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de removê-lo.

Reinicie o computador no modo normal. Seguir estas etapas deve remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer conhecimentos avançados de informática. Se não tiver esses conhecimentos, deixe a remoção de malware para programas antivírus e antimalware.

Estas etapas podem não funcionar com infeções avançadas de malware. Como sempre, é melhor prevenir a infeção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infeções por malware, recomendamos que o analise com Combo Cleaner Antivirus para Windows.

Perguntas frequentes (FAQ)

O meu computador está infetado com o malware PS1Bot. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente requer formatação.

Quais são os maiores problemas que o malware PS1Bot pode causar?

As ameaças representadas por uma infeção podem depender das capacidades do malware e do modus operandi dos cibercriminosos. O PS1Bot é um malware modular que pode usar vários módulos para obter capacidades adicionais, incluindo garantia de persistência e roubo de dados. Geralmente, infeções de alto risco podem levar a graves problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware PS1Bot?

O malware é usado principalmente para obter lucro. No entanto, além de gerar receita, os invasores podem usar programas maliciosos para se divertir, realizar vinganças pessoais, interromper processos (por exemplo, sites, serviços, empresas, organizações, etc.), envolver-se em hacktivismo e lançar ataques com motivação política/geopolítica.

Como o malware PS1Bot se infiltrou no meu computador?

O PS1Bot tem sido ativamente proliferado por meio de campanhas de publicidade maliciosa. Outras técnicas de distribuição são possíveis.

O malware é mais comumente disseminado por meio de publicidade maliciosa, downloads drive-by, trojans, golpes online, e-mails/mensagens de spam, canais de download duvidosos (por exemplo, sites de freeware e de terceiros, redes de partilha Peer-to-Peer, etc.), programas/mídia pirata, ferramentas ilegais de ativação de software (“cracks”) e atualizações falsas. Alguns programas maliciosos podem se espalhar automaticamente por meio de redes locais e dispositivos de armazenamento removíveis.

O Combo Cleaner me protegerá contra malware?

O Combo Cleaner foi concebido para analisar computadores e remover todos os tipos de ameaças. É capaz de detetar e eliminar a maioria das infeções de malware conhecidas. Lembre-se de que é fundamental executar uma análise completa do sistema, uma vez que o software malicioso sofisticado normalmente se esconde nas profundezas dos sistemas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários