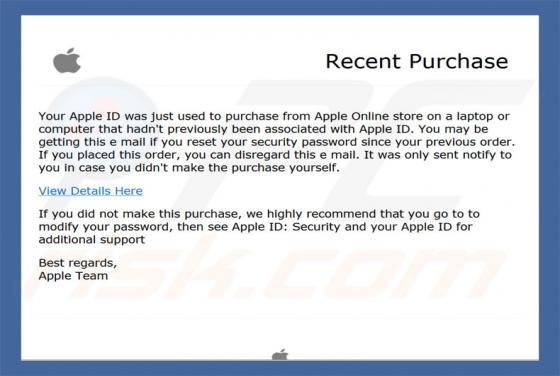

Apple Recent Purchase Email Virus

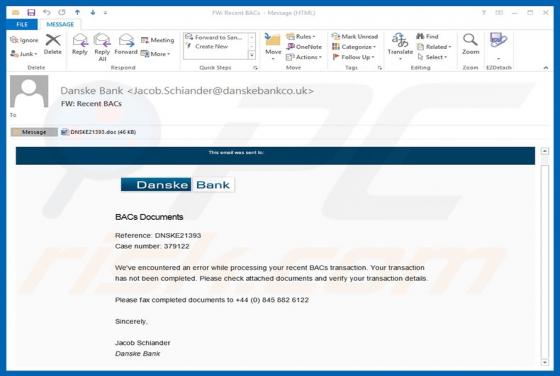

"Apple Recent Purchase Email Virus" é uma campanha de spam de e-mail semelhante à AT&T Invoice Email Virus, Here Is Your Fax Email Virus e muitos outros. Esta campanha é usada para proliferar um vírus do tipo trojan chamado Hancitor. Os utilizadores recebem notificações falsas da empresa da