Evite perder a sua conta de email via os emails da fraude Xerox Scanned Document

Phishing/FraudeTambém conhecido como: possíveis infecções por malware

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção de "Xerox Scanned Document Email Scam"

O que é o email da fraude "Xerox Scanned Document"?

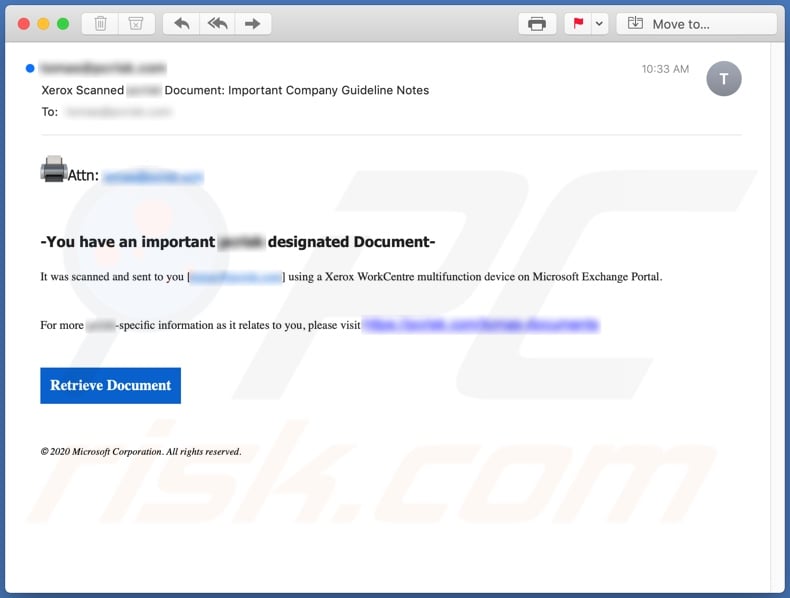

"Xerox Scanned Document Email Scam" refere-se a uma campanha de phishing e-mail de spam. O termo "campanha de spam" é usado para descrever uma operação em grande escala, durante a qual milhares de e-mails fraudulentos são enviados. As cartas distribuídas através desta campanha de spam afirmam que os destinatários receberam um documento digitalizado e, para recuperá-lo, são instruídos a clicar no link fornecido. Além disso, os emails fraudulentos são concluídos com "©2020 Microsoft Corporation. Todos os direitos reservados", o que significa que este e-mail é da Microsoft. Deve-se enfatizar que estes e-mails não estão de forma alguma associados à Microsoft Corporation real. Além disso, as cartas promovem um site de phishing, que é projetado para recolher os dados inseridos.

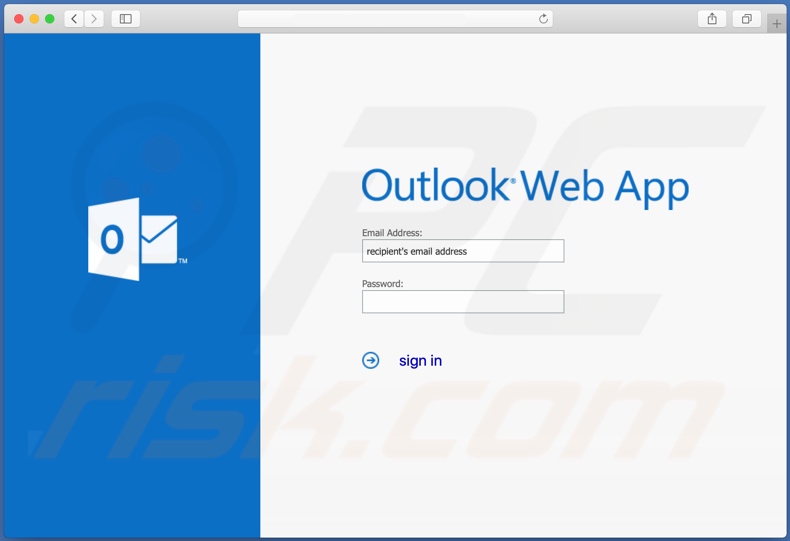

Os emails fraudulentos "Documento digitalizado Xerox" afirmam que os destinatários receberam um documento, que foi enviado "a usar um dispositivo multifuncional Xerox WorkCentre no Portal Microsoft Exchange". Para aceder ao documento, os destinatários são instruídos a visitar o URL listado e/ou clicar no botão "Recuperar Documento". Conforme mencionado na introdução, o e-mail é supostamente assinado pela Microsoft - o que é falso e a empresa citada não está de forma alguma associada a essas cartas. O link promovido por esta campanha de spam redireciona para um site de phishing disfarçado como a página de login/login do Outlook Web App. Este site foi projetado para registar as informações que os utilizadores digitam; portanto, as credenciais de e-mail (ou seja, endereço de e-mail e palavra-passe) inseridas serão exibidos aos criminosos cibernéticos. As contas de e-mail são de particular intereste para os criminosos cibernéticos, pois são comumente conectadas a outras contas, por exemplo, redes sociais, média social, serviços de streaming, armazenamento e transferência de dados, comércio eletrónico, transferência de dinheiro online, carteiras digitais, serviços bancários e muitos outros. Por meio de contas de correio roubadas, os criminosos cibernéticos podem obter acesso e sequestrar várias contas associadas. Para explicar como algumas dessas contas podem ser utilizadas indevidamente: contas de comunicação (por exemplo, redes sociais, mensagens, etc.) podem ser usadas pelos criminosos para pedir empréstimos de contatos/amigos e/ou para proliferar malware (que partilha ficheiros infecciosos) - sob o disfarce do proprietário genuíno. Caso um conteúdo especialmente sensível e/ou comprometedor seja encontrado em contas de armazenamento de dados, pode ser mantido para resgate - sob a ameaça de publicação e/ou venda aos concorrentes da vítima. Contas que lidam diretamente com finanças (por exemplo, bancos, transferência de dinheiro, etc.) ou aquelas que armazenam informações financeiras (por exemplo, e-commerce e aquelas que oferecem serviços pagos) - podem ser utilizadas indevidamente para fazer transações fraudulentas e/ou para fazer compras online. Para resumir, confiar nos e-mails do "Documento Digitalizado Xerox" pode resultar em graves problemas de privacidade, perda financeira e até roubo de identidade. Se tentativas de login através deste site de phishing já tiverem sido feitas, o e-mail e todas as credenciais da conta conectada (ou seja, palavras-passe) devem ser alterados imediatamente. Também é recomendável entrar em contato com o suporte oficial de todas as contas potencialmente comprometidas.

| Nome | Fraude por email Xerox Scanned Document |

| Tipo de Ameaça | Phishing, fraude, engenharia social, fraude |

| Alegação Falsa | Emails afirmam que os utilizadores receberam um documento digitalizado |

| Disfarce | Microsoft Corporation |

| Sintomas | Compras online não autorizadas, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | E-mails fraudulentos, os anúncios pop-up online fraudulentos, técnicas de envenenamento de mecanismo de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informações confidenciais, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

"SendGrid Email Scam", "Your account has encountered an error 505", "OneDrive Email Scam", "SharePoint Email Scam" e "Server Notification" são alguns exemplos de outras campanhas de spam de phishing. Os emails enviados durante essas operações são geralmente disfarçados como "oficiais", "urgentes", "importantes", "prioritários" e assim por diante. No entanto, essas cartas também podem ser usadas para outros fraudes. Além disso, as campanhas de spam também são usadas para distribuir malware (por exemplo, trojans, ransomware etc.). Independentemente do que os e-mails fraudulentos prometam, oferecem, solicitam ou exigem, o objetivo final é o mesmo - gerar lucro para os criminosos cibernéticos/criminosos cibernéticos por trás deles. Portanto, é altamente recomendável ter cuidado com correspondências recebidas.

Como é que as campanhas de spam infectam os computadores?

Os sistemas são infectados através de ficheiros virulentos, que são distribuídos através de campanhas de spam. Esses e-mails contêm links para descarregamento de ficheiros maliciosos e/ou os ficheiros são simplesmente anexados às cartas. Os ficheiros virulentos podem estar em vários formatos, por exemplo, ficheiros (ZIP, RAR, etc.), executáveis (.exe, .run, etc.), documentos do Microsoft Office e PDF, JavaScript e assim por diante. Quando estes ficheiros são executados ou abertos de outra forma - o processo de infecção (ou seja, descarregamento/instalação de malware) é acionado. Por exemplo, documentos do Microsoft Office causam infecções ao executar comandos de macro maliciosos. Nas versões do MS Office lançadas antes de 2010 - este processo começa no momento em que um documento é aberto. No entanto, os programas mais recentes (lançados após 2010) possuem o modo "Visualização Protegida", que evita que as macros sejam executadas automaticamente. Quando um documento é aberto nessas versões, os utilizadores são solicitados a habilitar comandos de macro (ou seja, para habilitar a edição/conteúdo). Portanto, os processos de infecção só são acionados se as macros forem habilitadas manualmente.

Como evitar a instalação de malware?

E-mails suspeitos e/ou irrelevantes não devem ser abertos, especialmente quaisquer links ou anexos de ficheiro nencontrados - pois isso pode resultar numa infecção do sistema de alto risco. Além disso, é recomendável usar apenas as versões do Microsoft Office lançadas após 2010. No entanto, o malware também é proliferado através de canais de descarregamento duvidosos (por exemplo, sites de hospedagem de ficheiros não oficiais e gratuitos, redes de partilha peer-to-peer e outros descarregadores de terceiros), ilegal ferramentas de ativação ("cracking") e atualizadores ilegítimos. Portanto, é aconselhável fazer o descarregamento de fontes oficiais/confiáveis, bem como ativar e atualizar produtos com ferramentas ou funções fornecidas por desenvolvedores legítimos. Para garantir a integridade do dispositivo e a segurança do utilizador, é crucial ter um conjunto antivírus/anti-spyware confiável instalado e atualizado. Este software deve ser usado para executar verificações regulares do sistema e remover ameaças detectadas/potenciais para remover ameaças detectadas. Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Texto apresentado no e-mail "Xerox Scanned Document":

Subject: Xerox Scanned - Document: Important Company Guideline Notes

Attn: ********

-You have an important ******** designated Document-

It was scanned and sent to you [********] using a Xerox WorkCentre multifunction device on Microsoft Exchange Portal.

For more ********-specific information as it relates to you, please visit ********

Retrieve Document

© 2020 Microsoft Corporation. All rights reserved.

Screenshot do site de phishing, disfarçado como a página de entrada/registo do Outlook Web App:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é "Xerox Scanned Document"?

- PASSO 1. Remoção manual de possíveis infecções por malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

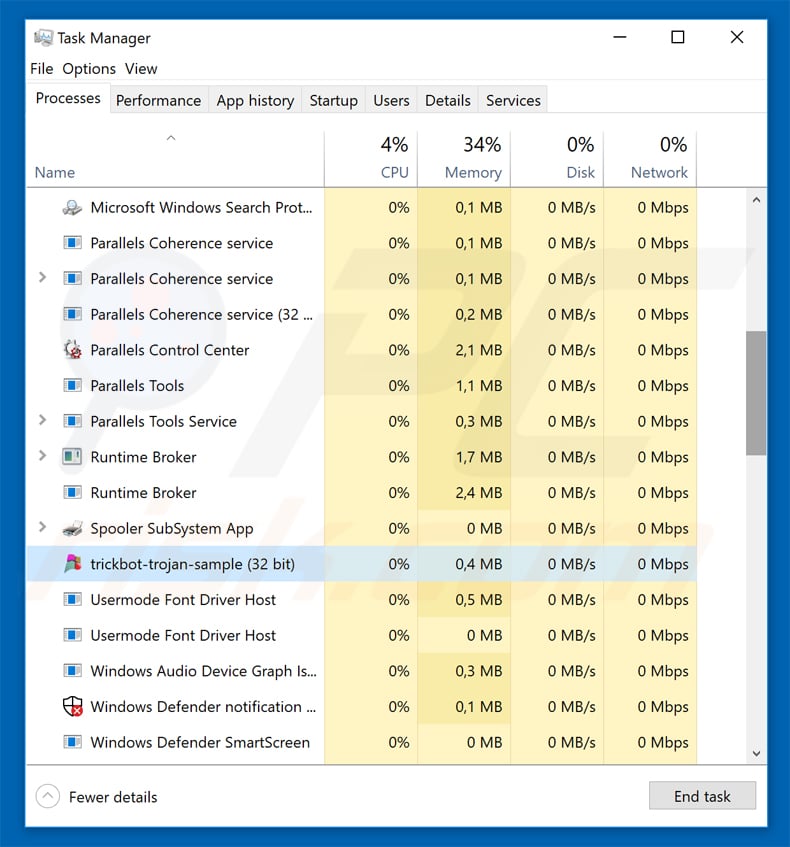

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

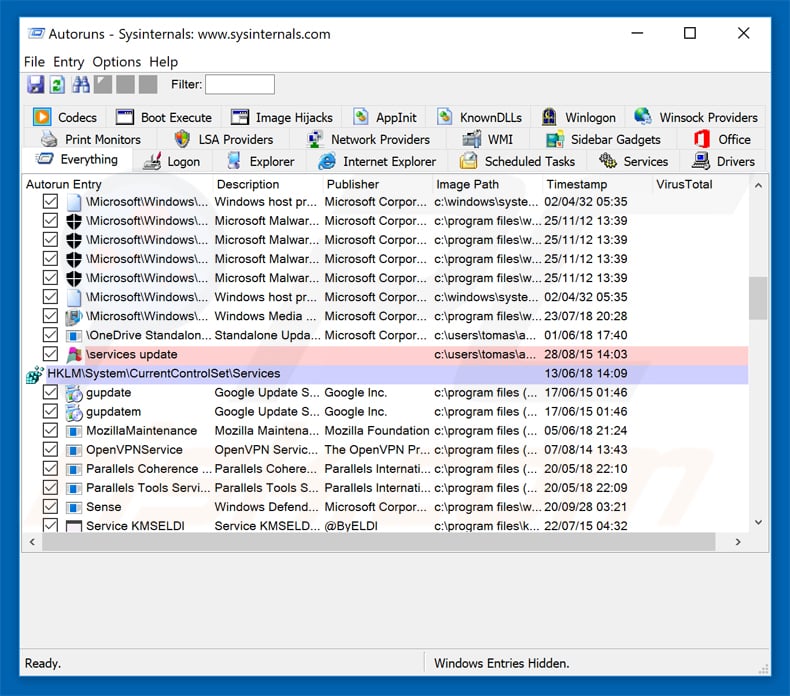

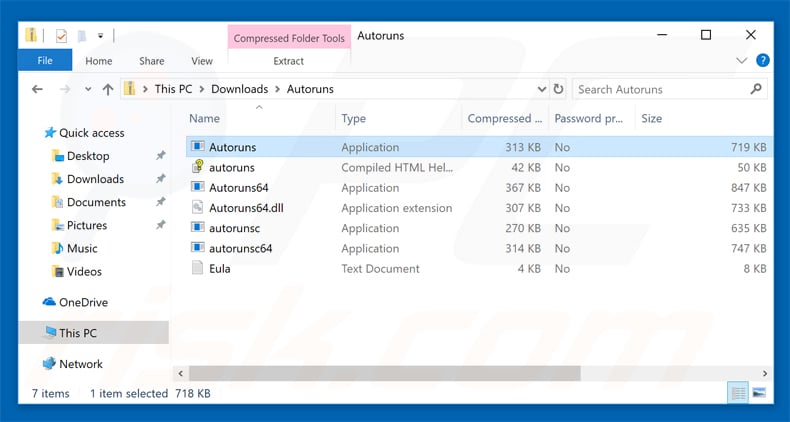

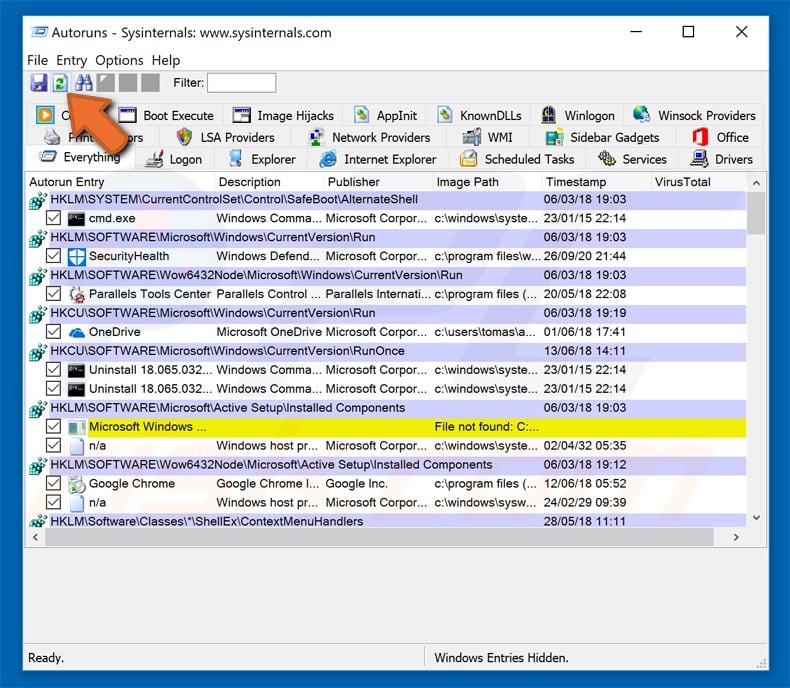

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

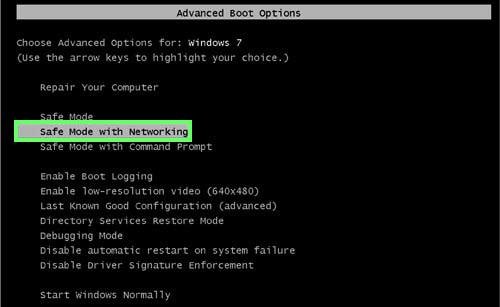

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

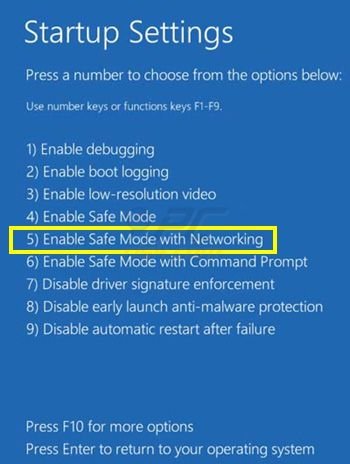

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

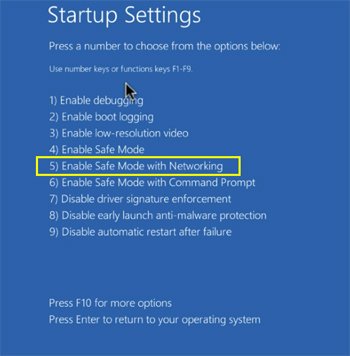

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

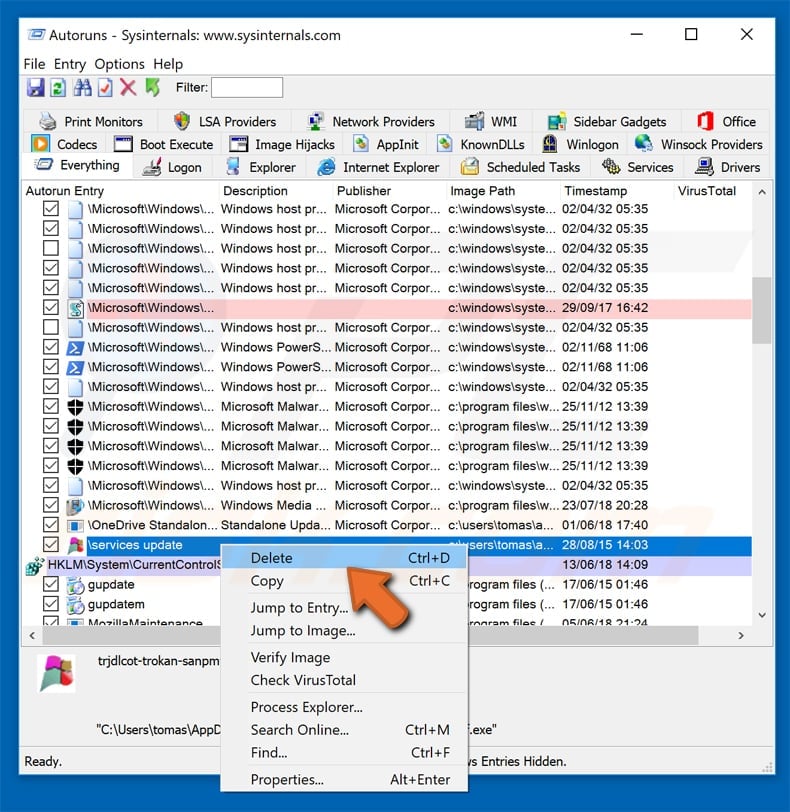

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

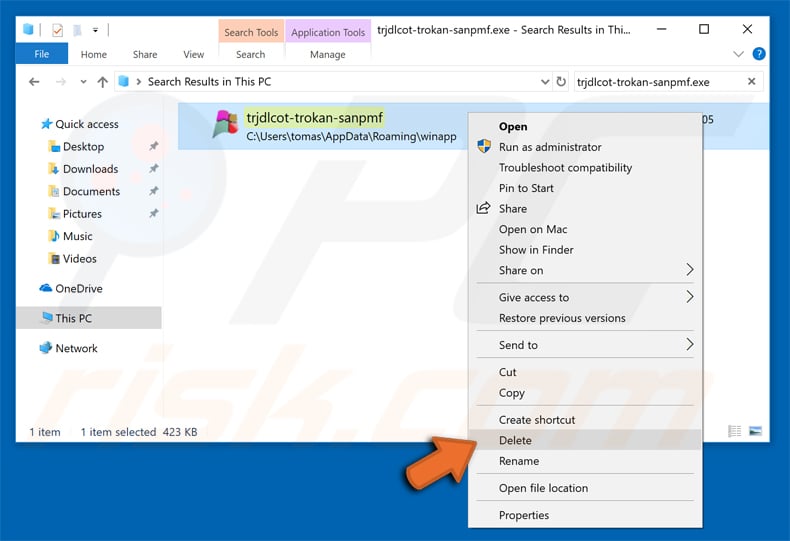

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários