Como desinstalar RedLine Stealer do seu computador

TrojanTambém conhecido como: vírus RedLine Stealer

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção do vírus RedLine Stealer

O que é RedLine Stealer?

RedLine Stealer (também conhecido como RedLine) é um programa malicioso que pode ser comprado em fóruns de piratas por $150/$200 dependendo da versão. Pode ser usado para roubar informações e infectar sistemas operativos com outro malware. Geralmente, os criminosos cibernéticos tentam infectar os computadores com softwares maliciosos, como o RedLine Stealer, para gerar rendimento, a usar indevidamente os detalhes acedidos (roubados) e/ou infectando sistemas com outro software deste tipo para atingir o mesmo propósito. Se houver qualquer razão para suspeitar que o seu computador está infectado com o RedLine Stealer, remova-o imediatamente.

RedLine Stealer é capaz de recolher informações como logins, palavras-passe, dados de preenchimento automático, cookies e detalhes de cartão de crédito de todos os navegadores da web baseados em Gecko e em Chromium. Os criminosos cibernéticos podem usar indevidamente essas informações para aceder várias contas (por exemplo, meios social, e-mail, contas bancárias, carteiras de criptomoeda). Também os usam indevidamente para proliferar malware, campanhas de spam, fazer transações e compras fraudulentas, enganar outras pessoas para que transfiram dinheiro, roubar identidades e assim por diante. O RedLine Stealer pode recolher dados de vários clientes FTP (File Transfer Protocol) e IM (Instant Messaging) e obter ficheiros armazenados nos computadores infectados. Além disso, é capaz de recolher informações do sistema, como endereços IP, nomes de utilizador, layouts de teclado, configurações do UAC, soluções de segurança instaladas e outros detalhes. Este programa malicioso pode ser usado para infectar os computadores com outro malware (descarregar e executar ficheiros maliciosos). Portanto, os criminosos cibernéticos podem usar o RedLine Stealer para distribuir ransomware, Trojans, mineradores de criptomoedas, trojan de acesso remoto/administração (RATs) e assim por diante. Programas do tipo ransomware encriptam ficheiros (causam perda de dados), trojan podem causar infecções em cadeia (instalar outro malware), mineradores de criptomoedas usam hardware de computador para minerar criptomoedas e RATs permitem que criminosos assumam o controlo do computador infectado e executem tarefas perigosas. Em suma, as vítimas do RedLine Stealer podem sofrer perdas financeiras, de dados, tornar-se vítimas de roubo de identidade, ter problemas de privacidade e outros problemas sérios. Portanto, se o RedLine Stealer estiver instalado no seu computador, deve ser desinstalado imediatamente.

| Nome | vírus RedLine Stealer |

| Tipo de Ameaça | Vírus para roubo de palavras-passe, malware bancário, spyware. |

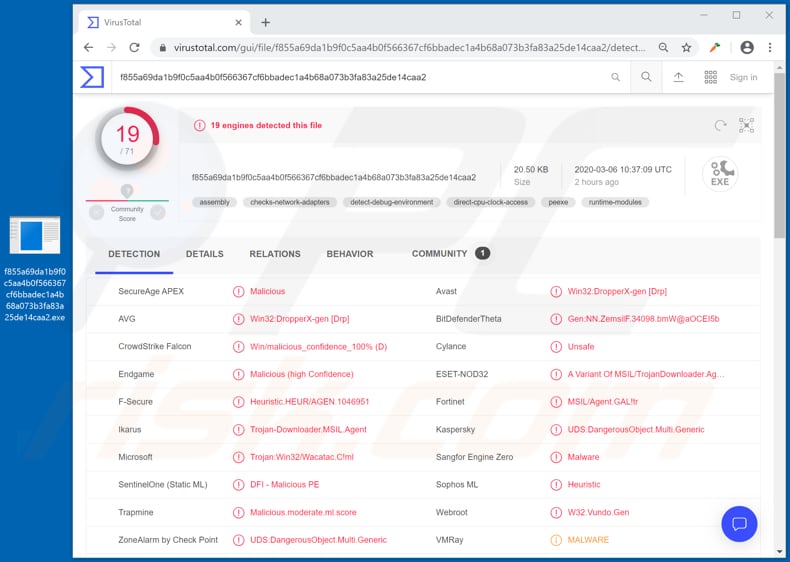

| Nomes de Detecção | Avast (Win32:DropperX-gen [Drp]), BitDefender (Trojan.GenericKD.33518015), ESET-NOD32 (uma variante de MSIL/TrojanDownloader.Agent.GAO), Kaspersky (HEUR:Trojan-Downloader.MSIL.Seraph.gen), Lista Completa (VirusTotal) |

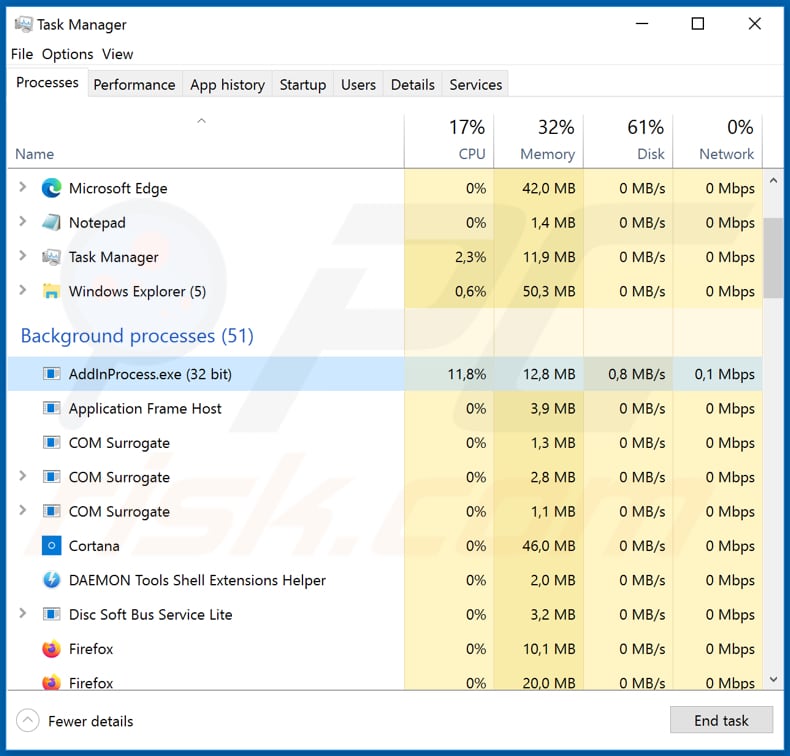

| Nome(s) do(s) Processo(s) Malicioso(s) | AddInProcess.exe |

| Carga | RedLine Stealer pode ser usado para distribuir uma variedade de programas maliciosos |

| Sintomas | O software deste tipo é projetado para se infiltrar furtivamente no computador da vítima e permanecer silencioso e, portanto, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Anexos de e-mail infectados, os anúncios online maliciosos, engenharia social, 'crackings' de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Alguns exemplos de outros programas de malware semelhantes ao RedLine Stealer incluem CStealer, Masad e Krypton. Na maioria dos casos, estes programas são capazes de aceder (recolher) várias informações sensíveis e confidenciais (logins, palavras-passe, detalhes de cartão de crédito, etc.), que os criminosos cibernéticos usam indevidamente para gerar o máximo de rendimento possível. Ter este software instalado no seu computador pode conduzir a problemas sérios. Portanto, para evitar a instalação, tome as precauções necessárias detalhadas abaixo.

Como é que RedLine Stealer se infiltrou no meu computador?

Normalmente, os criminosos cibernéticos proliferam programas maliciosos através de campanhas de spam (e-mails), trojan, canais de descarregamento de software duvidosos, ferramentas de ativação não oficiais e atualizadores falsos. Tentam proliferar malware a enviar e-mails que contêm anexos maliciosos (ou links da web que levam ao descarregamento de ficheiros maliciosos). Os criminosos cibernéticos costumam anexar Microsoft Office, documentos PDF, ficheiros compactados (RAR, ZIP), ficheiros executáveis (.exe e outros) e ficheiros JavaScript. Se abertos, os ficheiros anexados instalam software malicioso. Os trojan frequentemente proliferam e instalam outros malwares e causam infecções em cadeia; no entanto, devem ser instalados primeiro. As fontes/canais de descarregamento não confiáveis são usados para induzir os utilizadores a instalar malware, disfarçando ficheiros maliciosos hospedados e carregados como inofensivos e regulares. Quando descarregues e abertos/executados, no entanto, os ficheiros causam a instalação de malware. Alguns exemplos de canais de descarregamento frequentemente usados para proliferar programas maliciosos são hospedagem gratuita de ficheiros, sites de descarregamento de freeware, sites não oficiais, redes peer-to-peer (por exemplo, clientes de torrent, eMule) e descarregadores de terceiros. Supostamente, as ferramentas de ativação não oficiais ativam o software licenciado gratuitamente (ignora a sua ativação), no entanto, costumam instalar malware. As ferramentas de atualização de software falsas causam danos ao instalar software malicioso em vez de atualizações ou explorar bugs/falhas de software desatualizado instalado no sistema operativo.

Como evitar a instalação de malware

Software e ficheiros não devem ser descarregues ou instalados através de descarregadores, instaladores, redes peer-to-peer ou outros canais/ferramentas mencionados acima. Baixado apenas de sites oficiais e através de links diretos. E-mails irrelevantes que são recebidos de endereços desconhecidos e suspeitos e contêm anexos/links não devem ser confiáveis (não abra o conteúdo). O software instalado deve ser atualizado e ativado através de ferramentas ou funções projetadas por desenvolvedores oficiais. As ferramentas não oficiais de terceiros são frequentemente usadas para proliferar softwares maliciosos. Além disso, é ilegal ignorar a ativação de software licenciado com ferramentas de ativação não oficiais ('cracking'). Os sistemas operativos devem ser verificados regularmente quanto a ameaças com software antivírus ou anti-spyware confiável. Mantenha este software atualizado. Se acredita que o seu computador já está infectado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

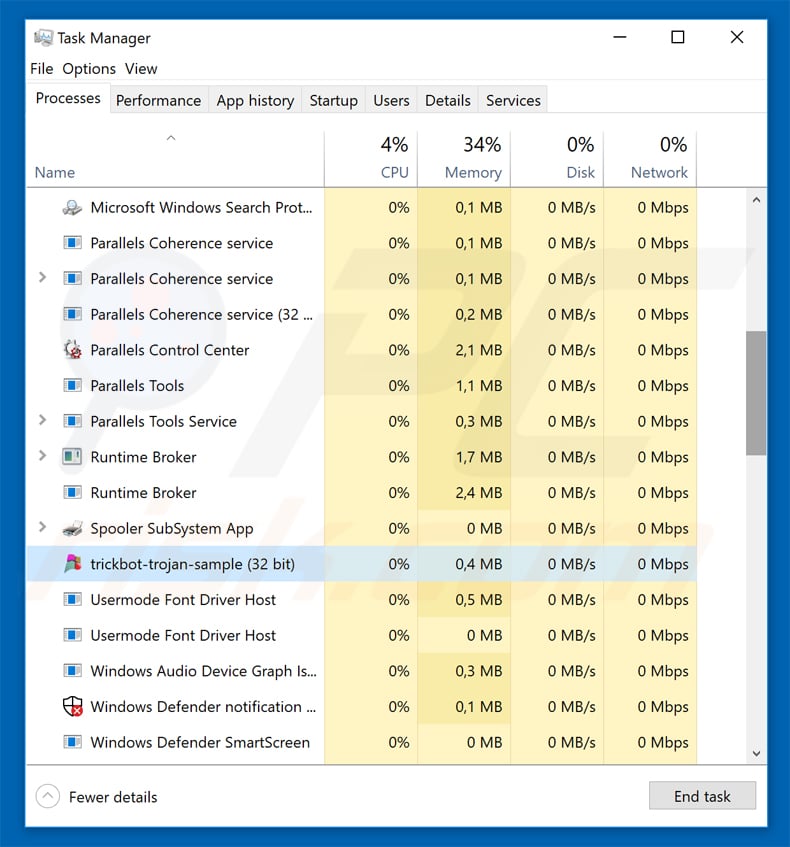

RedLine Stealer em execução no Gestor de Tarefas como "AddInProcess.exe":

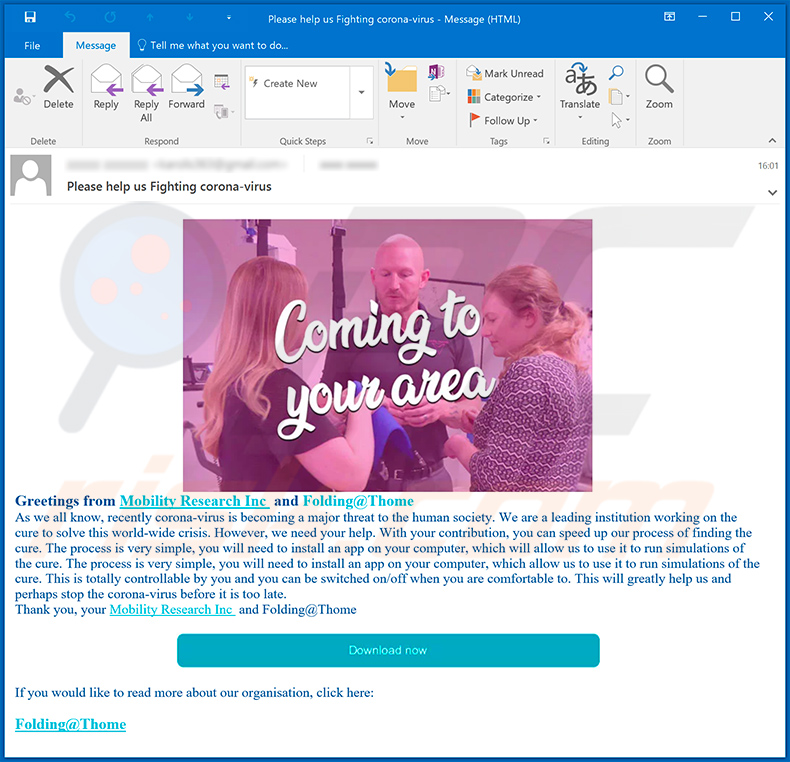

Atualização de 20 de março de 2020 - Os criminosos cibernéticos começaram recentemente uma nova campanha de spam por e-mail para distribuir o RedLine Stealer. Enviam milhares de e-mails fraudulentos a pedir ajuda para realizar pesquisas médicas relacionadas ao coronavírus. Pedem aos utilizadores que instalem um software que supostamente usará o computador do destinatário para realizar diversos cálculos e, assim, auxiliar os pesquisadores. A aplicação que incentiva os utilizadores a instalar é denominado Folding@home. Esta aplicação existe e é legítima, no entanto, esta campanha de spam é um engano - em vez de instalar a aplicação Folding@home, os criminosos injetam o RedLine Stealer no sistema. Pode encontrar mais detalhes no artigo Lawrence Abram's article posted in Bleeping Computer.

Aparência de um e-mail de spam usado para distribuir o RedLine Stealer, disfarçando-o como a aplicação Folding@home:

Texto apresentado neste e-mail:

Subject: Please help us Fighting corona-virus

Greetings from Mobility Research Inc and Folding@Thome As we all know, recently corona-virus is becoming a major threat to the human society. We are a leading institution working on the cure to solve this world-wide crisis. However, we need your help. With your contribution, you can speed up our process of finding the cure. The process is very simple, you will need to install an app on your computer, which will allow us to use it to run simulations of the cure. The process is very simple, you will need to install an app on your computer, which allow us to use it to run simulations of the cure. This is totally controllable by you and you can be switched on/off when you are comfortable to. This will greatly help us and perhaps stop the corona-virus before it is too late.

Thank you, your Mobility Research Inc and Folding@ThomeIf you would like to read more about our organisation, click here:

Folding@Thome

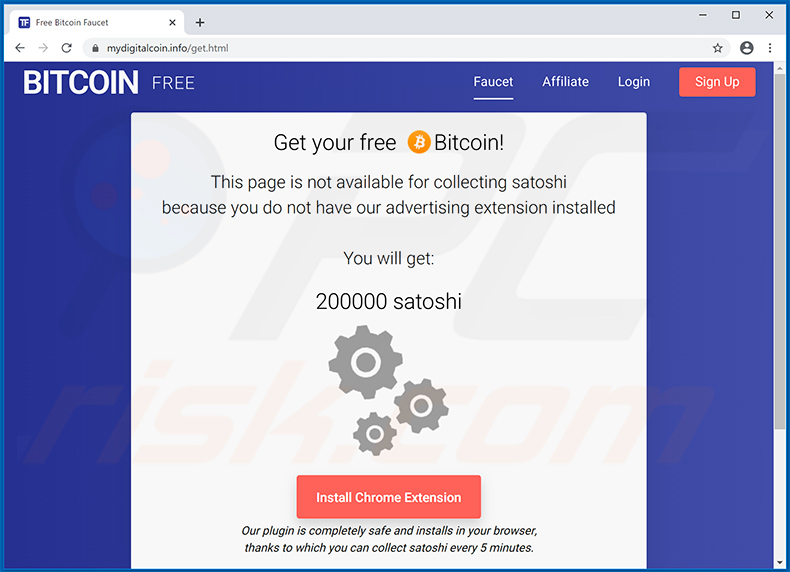

Aparência de um site fraudulento (mydigitalcoin.info) usado para promover o RedLine Stealer (a página oferece 200.000 satoshi para a instalação):

Texto apresentado em:

BITCOINFREE

Faucet

Affiliate

Login

Sign Up

Get your free Free BitcoinBitcoin!

This page is not available for collecting satoshi

because you do not have our advertising extension installedYou will get:

200000 satoshiInstall Chrome Extension

Our plugin is completely safe and installs in your browser,

thanks to which you can collect satoshi every 5 minutes.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é RedLine Stealer?

- PASSO 1. Remoção manual do malware RedLine Stealer.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

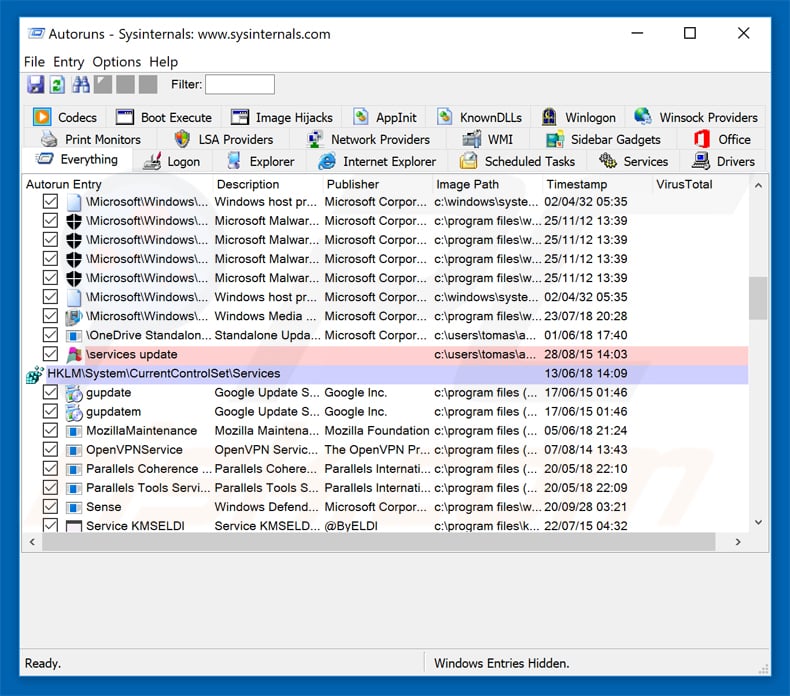

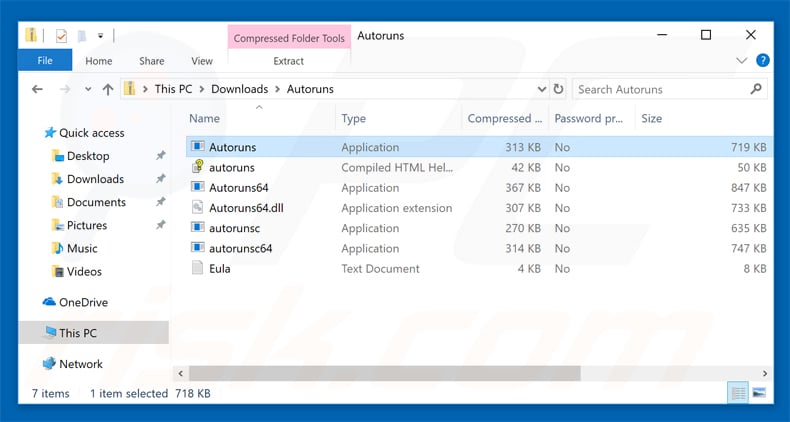

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

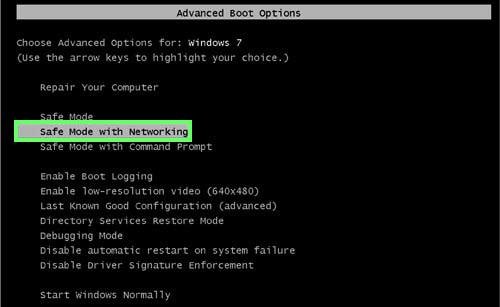

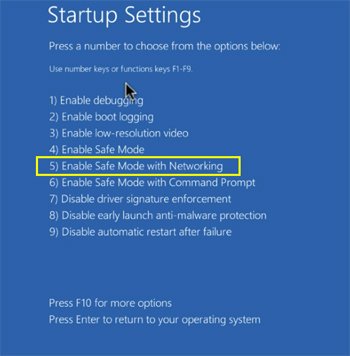

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

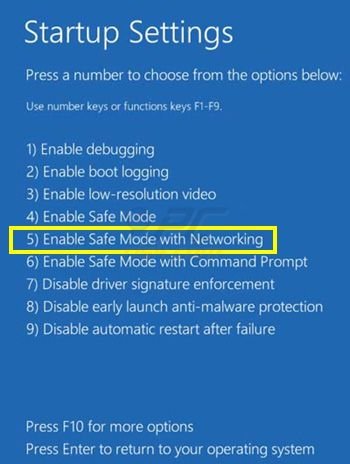

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

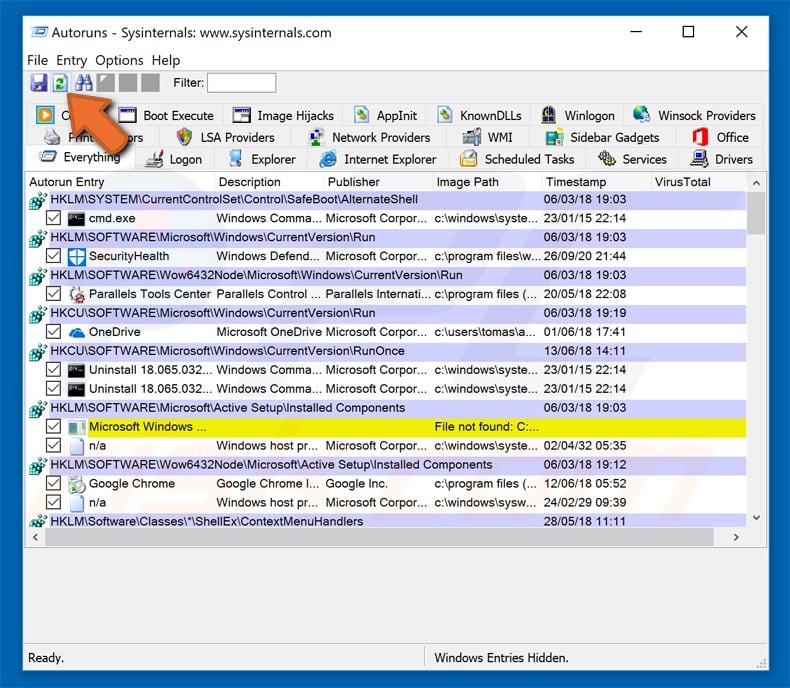

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

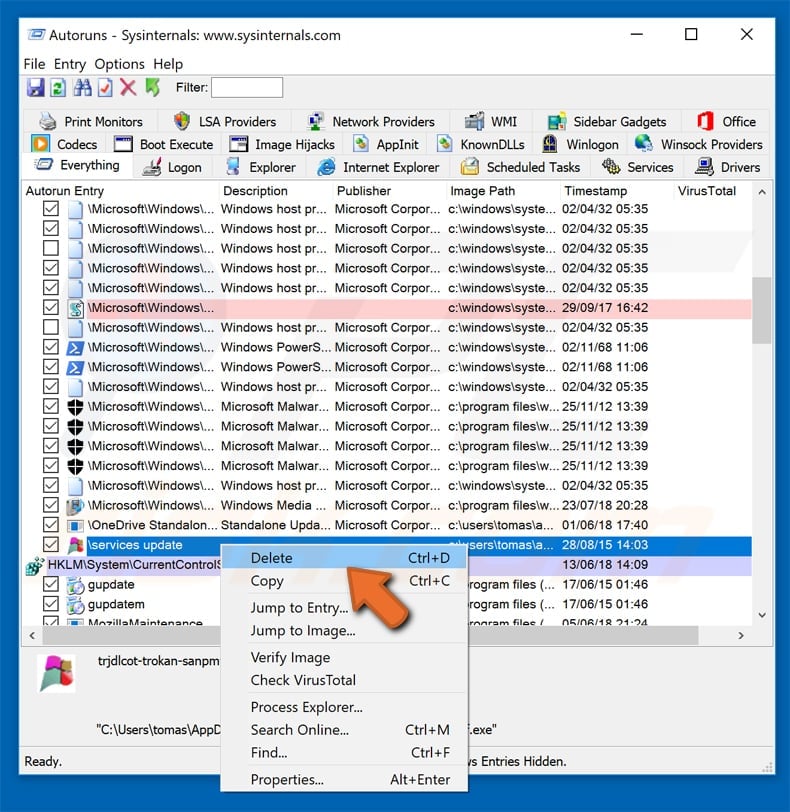

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

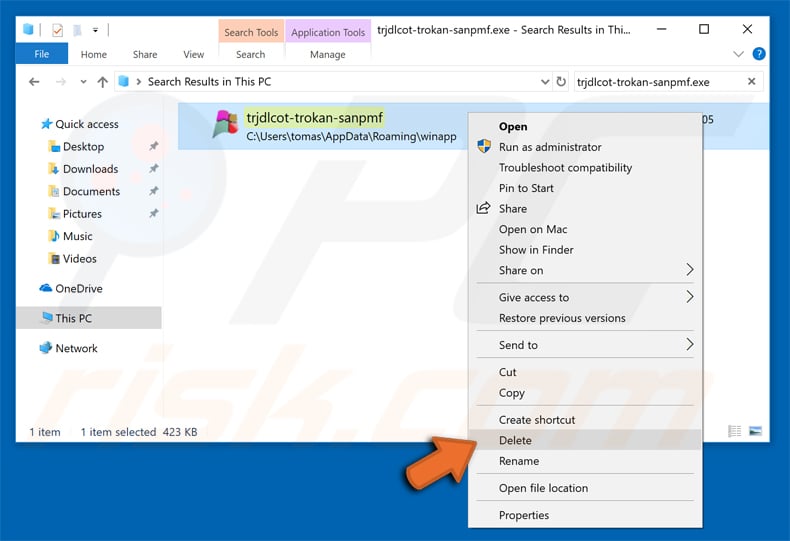

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários