Como remover o malware HackBoss do sistema operativo?

TrojanTambém conhecido como: malware HackBoss

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção do vírus HackBoss

O que é o ladrão HackBoss?

HackBoss é um software malicioso classificado como ladrão. Opera ao redirecionar as transações de levantamento de criptomoeda, substituindo os endereços da criptomoeda dos destinatários pelos seus próprios. Este malware obteve ganhos significativos em criptomoedas Bitcoin, Ethereum, Monero, Litecoin e Dogecoin. O ladrão de HackBoss está ativo em todo o mundo, principalmente nos Estados Unidos, Nigéria e Rússia. O seu principal método de proliferação é através de várias piratarias falsas, "cracking", ferramentas de força bruta de palavra-passe e outras aplicações maliciosas - supostamente projetadas para atingir contas relacionadas a criptomoedas, bancos, redes sociais/média e contas de namoro. As próprias aplicações falsas são distribuídas principalmente através do canal Hack Boss Telegram; no entanto, foram observados a ser distribuídos por uma variedade de blogs, fóruns e canais do YouTube.

As aplicações fraudulentas são descarregues em ficheiros (geralmente no formato ZIP), que, quando descompactadas, contêm um ficheiro executável. Após a execução deste ficheiro, uma interface da aplicação falsa é aberta. Essas aplicações foram observadas a usar dezenas de disfarces diferentes, como: ferramentas de pirataria para carteiras de criptomoeda, "cracks" para chaves privadas de carteira digital (que garantem aos utilizadores a propriedade dos fundos num determinado endereço de criptomoeda), remetentes de criptomoeda falsos (usados para fazer transações falsas ao pagar na referida moeda), ferramentas de força bruta (projetadas para gerar inúmeras combinações na esperança de encontrar palavras-passe ou chaves de acesso corretas) de várias contas (por exemplo, eBay, Facebook, etc.), geradores de código de cartão de presente (por exemplo, Amazon, etc.) e muitas outras. No entanto, nenhuma destas aplicações opera conforme o prometido. Em vez de, quando os utilizadores clicam em qualquer um dos botões apresentados nas suas interfaces - a cadeia de infecção do ladrão do HackBoss é iniciada. O programa malicioso configura uma chave de registo para ser executada na inicialização e/ou adiciona uma tarefa agendada, que deve ser repetida a cada minuto. Este é o método que o HackBoss usa para garantir a persistência. Portanto, mesmo se o seu processo for encerrado a usar o Gestor de Tarefas do Windows, o ladrão é executado automaticamente depois que o sistema é iniciado/inicializado. Como alternativa, o malware pode ser executado novamente na próxima tarefa agendada, que se repete minuciosamente.

O objetivo do ladrão do HackBoss é substituir os endereços da criptomoeda copiados para a área de transferência por pertencentes aos criminosos cibernéticos - quando as vítimas estão a fazer uma transação de criptomoeda. Deste modo, conforme o endereço dos destinatários pretendidos é colado - o ladrão na verdade cola um seu próprio. Portanto, em vez de chegar à criptomoeda escolhida, a transação é redirecionada para a carteira dos criminosos. Para resumir, as infecções do HackBoss podem resultar na perdas financeiras e outros problemas sérios. Se for conhecido ou suspeito que o ladrão do HackBoss (ou outro malware) já infectou o sistema - um antivírus deve ser usado para removê-lo imediatamente.

| Nome | malware HackBoss |

| Tipo de Ameaça | Trojan, vírus que rouba palavras-passe, malware bancário, spyware. |

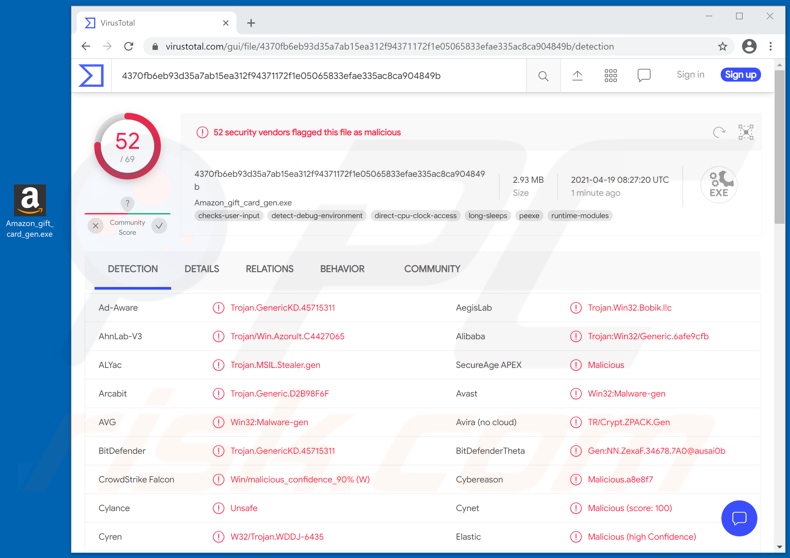

| Nomes de Detecção | Avast (Win32:Malware-gen), BitDefender (Trojan.GenericKD.45715311), ESET-NOD32 (Uma Variant De Generik.LLRXDEF), Kaspersky (HEUR:Trojan-Spy.Win32.Bobik.gen), Microsoft (Trojan:Win32/Azorult!ml), Lista Completa de Detecções (VirusTotal) |

| Sintomas | Os trojans são projetados para infiltrar-se furtivamente no computador da vítima e permanecer em silêncio e, portanto, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Anexos de e-mail infectados, os anúncios online maliciosos, engenharia social, 'crackings' de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, o computador da vítima adicionado a um botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Ares, Spectre, Xenon, e Sorano Bot são alguns exemplos de programas maliciosos que têm como alvo a criptomoeda. Regra geral, o malware pode ter uma ampla variedade de funcionalidades hediondas e essas funções podem estar em combinações diferentes. Os recursos comuns incluem: descarregamento/instalação de malware adicional, encriptação de dados e/ou bloqueio de tela para fins de resgate (ransomware), ativação de acesso remoto e controlo sobre a máquina infectada (RATs - Trojans de acesso remoto), exfiltração (descarregamento) de conteúdo armazenado no sistema comprometido, extração de informações de navegadores e outras aplicações instaladas, gravação de pressionamentos de tecla e/ou áudio/vídeo, uso de recursos do sistema para minerar criptomoeda (cryptomineradores), e assim por diante. Independentemente de como o software malicioso opera, o seu único objetivo é gerar rendimento para os criminosos cibernéticos que utilizam-no. Todas as infecções por malware são perigosas e, como tal, devem ser eliminadas imediatamente após a detecção.

Como é que HackBoss foi instalado no meu computador?

Conforme mencionado anteriormente, o trojan HackBoss é distribuído através de aplicações falsas, supostamente destinados a "piratear", "crackear", "quebrar" ou de outra forma abusar de várias contas, plataformas e serviços. As aplicações falsas têm disfarces variados - são supostamente projetados para atingir carteiras de criptomoedas, redes sociais e contas de média social, plataformas de comércio eletrônico, etc. Essas aplicações são endossadas através de canais do Telegram e do YouTube, blogs e fóruns. Isso é relativamente padrão na proliferação de malware, pois os programas maliciosos são frequentemente apresentados ou agregados com software/média comum. Também são comumente distribuídos através de canais de descarregamento não confiáveis, por exemplo, sites de hospedagem de ficheiros não oficiais e gratuitos (freeware), redes de partilha peer-to-peer (clientes Torrent, eMule, Gnutella, etc.) e outros descarregadores de terceiros. As ferramentas de ativação de software ilegal ("cracking") e atualizações falsas são exemplos importantes de conteúdo de propagação de malware, normalmente obtido de fontes de descarregamento duvidosas. Os "crackings" podem infectar sistemas em vez de ativar produtos licenciados. Os atualizadores ilegítimos causam infecções ao explorar os pontos fracos de programas desatualizados e/ou ao instalar software malicioso em vez das atualizações.

Outra técnica popular de proliferação de malware é a distribuição através de campanhas de spam. Este termo define uma operação em grande escala durante a qual e-mails fraudulentos são enviados aos milhares. As cartas geralmente aparecem como "oficiais", "importantes", "urgentes" e semelhantes; podem até estar disfarçados como correspondência de instituições, autoridades, organizações, empresas, fornecedores de serviços e outras entidades genuínas. Os e-mails fraudulentos têm ficheiros infecciosos anexados e/ou vinculados dentro deles. Os ficheiros virulentos podem estar numa variedade de formatos, por exemplo, ficheiros (ZIP, RAR, etc.), executáveis (.exe, .run, etc.), PDF e documentos do Microsoft Office, JavaScript e assim por diante. Quando estes ficheiros são abertos - o processo de infecção (ou seja, descarregamento/instalação de programas maliciosos) é acionado.

Como evitar a instalação de malware?

É importante pesquisar sempre o software antes de fazer o descarregamento/instalação e/ou compra. É altamente recomendável descarregar apenas de fontes oficiais e verificadas. Além disso, todos os programas devem ser ativados e atualizados com ferramentas/funções fornecidas por desenvolvedores legítimos. Para evitar infectar o dispositivo através de e-mails de spam, é aconselhável abrir e-mails suspeitos e irrelevantes - especialmente anexos ou links encontrados. É crucial ter um pacote antivírus/anti-spyware confiável instalado e atualizado. Além disso, este software deve ser usado para realizar verificações regulares do sistema e remover ameaças e problemas detectados. Se acredita que o seu computador já está infectado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Algumas das aplicações falsas utilizadas para proliferar o ladrão HackBoss:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é HackBoss?

- PASSO 1. Remoção manual do malware HackBoss.

- PASSO 2. Verifique se o seu comptador está limpo.

Como remover malware manualmente?

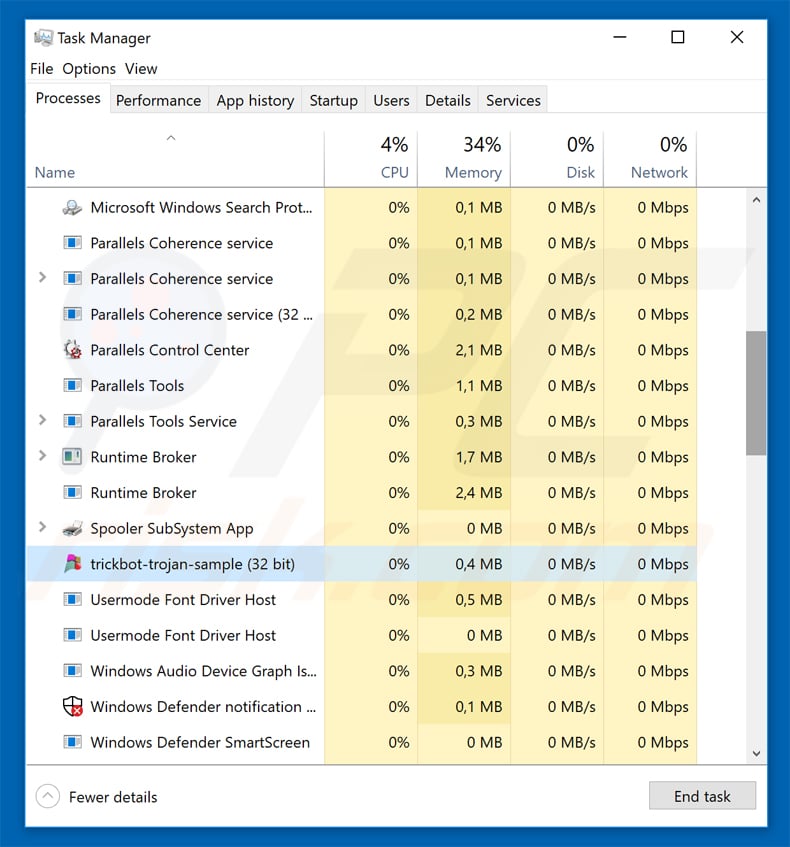

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

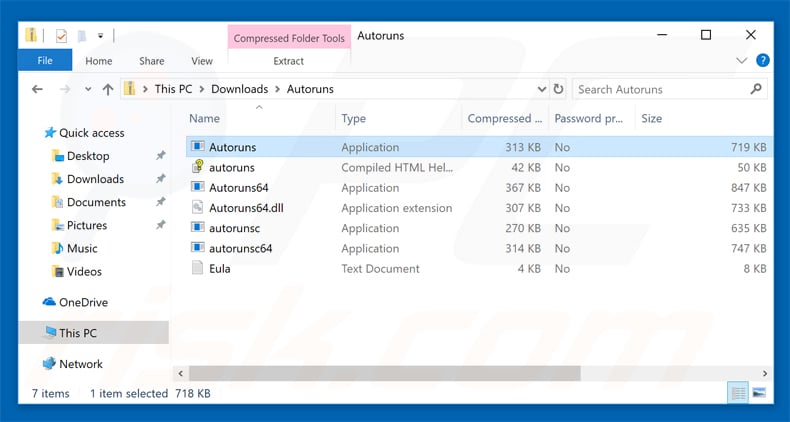

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

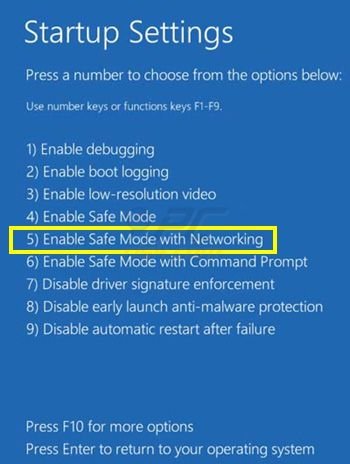

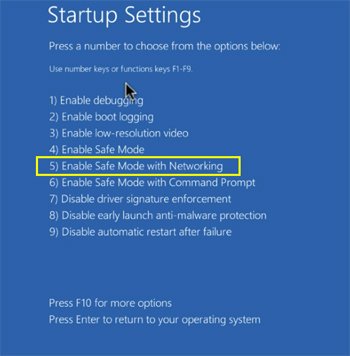

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

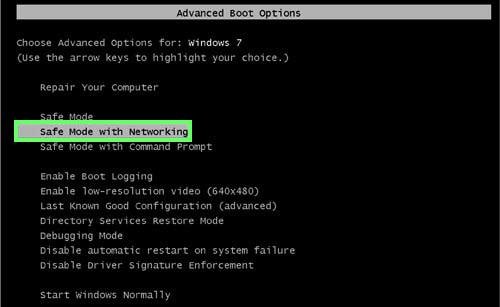

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

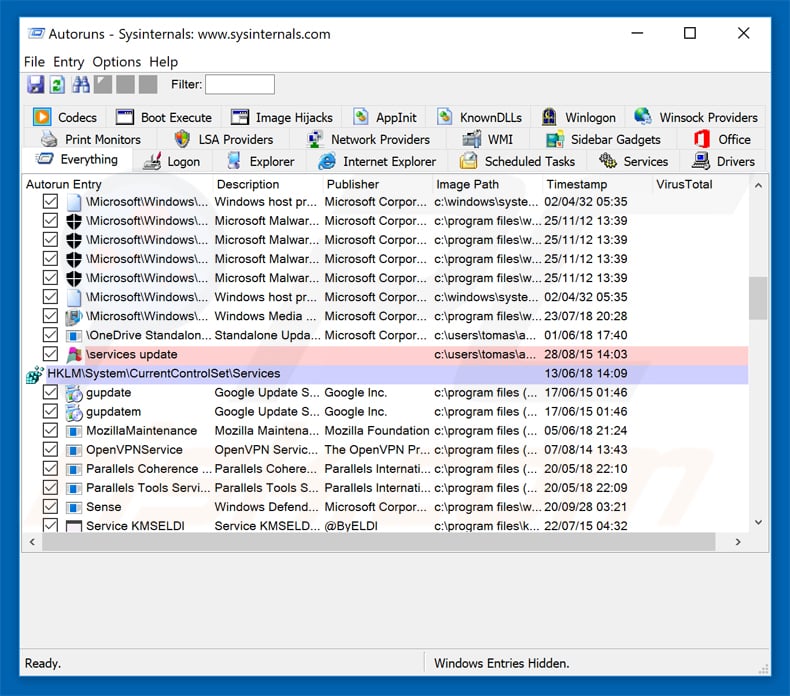

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

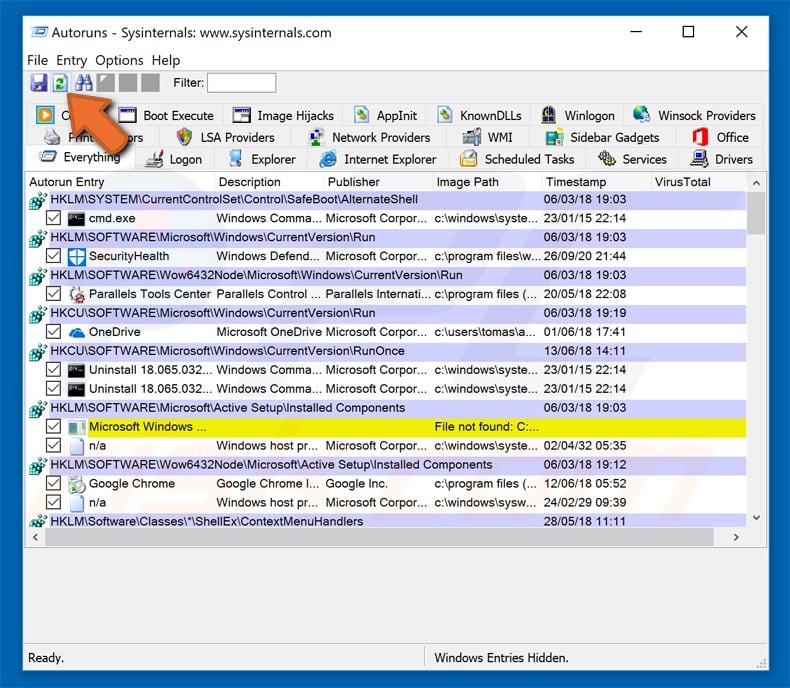

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

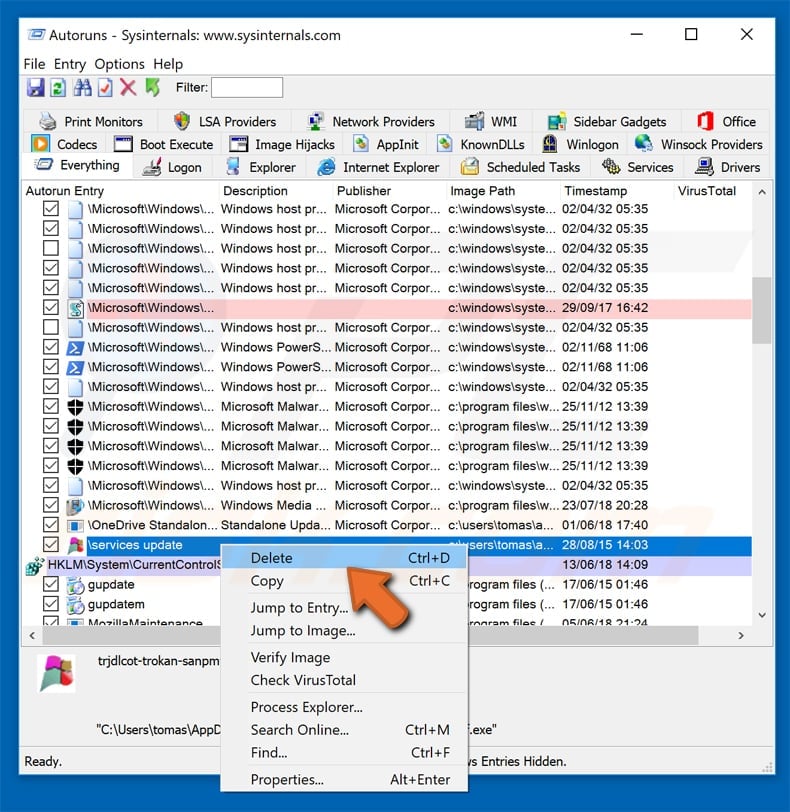

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

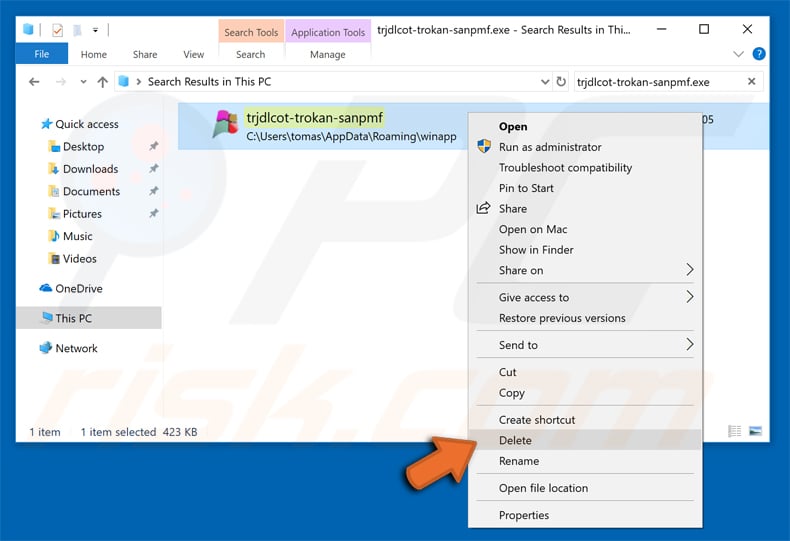

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários