Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é o malware BlueStealer?

BluStealer é um ladrão capaz que pode registar as teclas digitadas, fazer o carregamento de documentos e roubar criptomoedas. Os criminosos cibernéticos distribuem este malware por e-mail (anexos de e-mail maliciosos). Além disso, o BluStealer pode detectar máquinas virtuais e evitar a instalação nelas.

BluStealer pode roubar dados da carteira encriptada, trocar endereços de criptomoedas presentes na área de transferência do sistema, transferir dados do computador infectado, localizar e fazer o carregamento de ficheiros de documentos, gravar teclas premidas (registo de entrada do teclado).

Este malware pode roubar credenciais (como nomes de utilizador, palavras-passe de endereços de e-mail) armazenadas em navegadores e aplicações populares e cookies armazenadas nos navegadores Chrome e Firefox. Além disso, pode extrair ficheiros da base de dados de carteiras de criptomoedas (incluindo ArmoryDB, Atomic, Bytecoin, Coinomi, Electrum, Exodus, Guarda e Jaxx Liberty).

Pode descarregar ficheiros DOC (e DOCX), PDF, RTF, TXT, UTC, XLXS de até 2,5 megabytes, fazer screenshots e também roubar quaisquer dados presentes na área de transferência. Os criminosos cibernéticos usam o BluStealer para roubar informações e ficheiros confidenciais.

| Nome | ladrão de informação BluStealer |

| Tipo de Ameaça | Ladrão de informações de tipo de ameaça, registrador de teclas premidas, captador de dados |

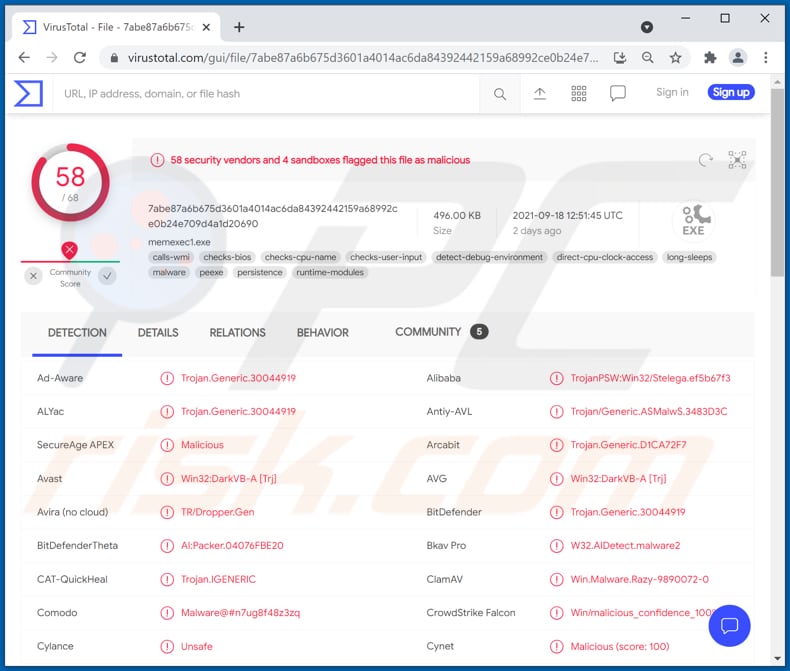

| Nomes de Detecção | Avast (Win32:DarkVB-A [Trj]), Combo Cleaner (Trojan.Generic.30044919), ESET-NOD32 (Uma Variante De Win32/TrojanDropper.VB.OVT), Kaspersky (Trojan-PSW.Win32.Stelega.cgm), Microsoft (Trojan:Win32/VBInject.VAM!MTB), Lista Completa (VirusTotal) |

| Sintomas | Os ladrões de informações são projetados para infiltrar-se furtivamente no computador da vítima e permanecer em silêncio e, portanto, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Anexos de e-mail infectados, os anúncios online maliciosos, engenharia social, 'crackings' de software. |

| Danos | As palavras-passe e informações bancárias roubadas, roubo de identidade, o computador da vítima adicionado a um botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Os dados recolhidos pelo BluStealer podem ser usados indevidamente para sequestrar meios sociais, bancos, e-mail e outras contas, roubar identidades, fazer compras e transações fraudulentas. Contas de e-mail (ou outras) sequestradas podem ser usadas para distribuir ainda mais o BluStealer. Mais exemplos de malware semelhante são Kuukostealer, Mars, e Ducky.

Como é que BlueStealer se infiltrou no meu computador?

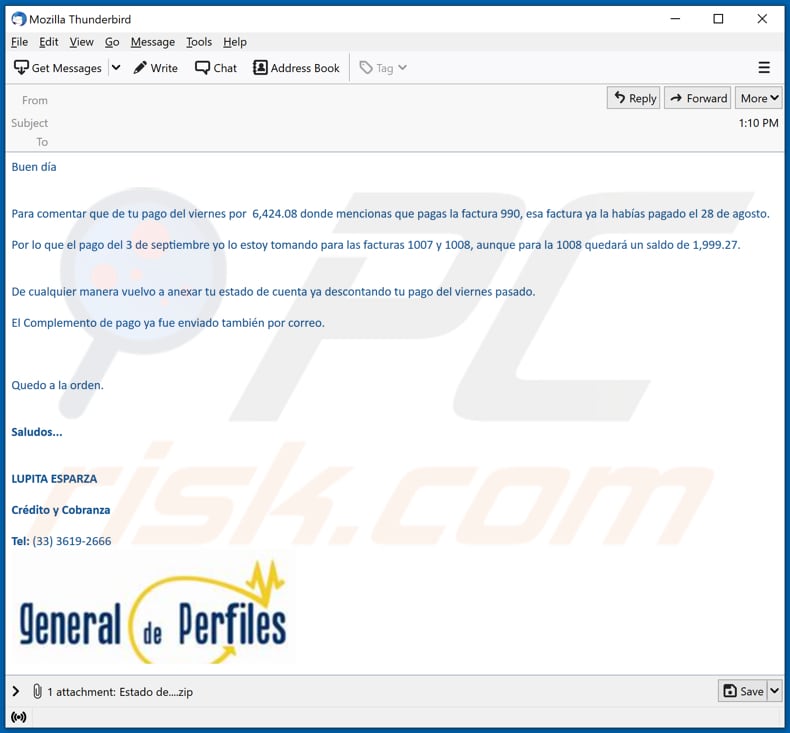

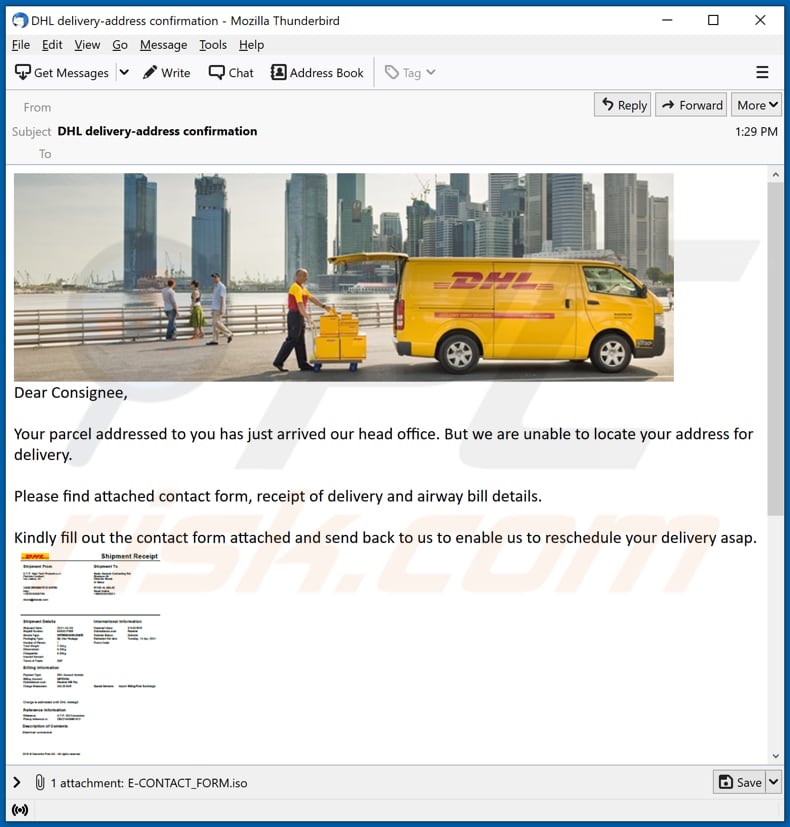

BluStealer é exibido através de anexos de e-mail maliciosos (ficheiros ISO). Os anexos contêm os executáveis do malware. Um dos e-mails usados para distribuir o BluStealer está disfarçado como uma carta da DHL escrita em inglês. Outra é disfarçada como uma carta referente a uma nota fiscal de remessa escrita em espanhol.

BluStealer infecta o sistema operativo após abrir um executável malicioso nos ficheiros ISO anexados. Os criminosos cibernéticos também podem usar documentos do Microsoft Office, documentos PDF, ficheiros ZIP, RAR (e outros), ficheiros JavaScript ou outros ficheiros para distribuir o BlueStealer.

Como evitar a instalação de malware?

Anexos e links em e-mails irrelevantes enviados de endereços desconhecidos e suspeitos não devem ser abertos. É importante lembrar que os criminosos cibernéticos por trás de e-mails maliciosos fingem ser entidades legítimas.

Os ficheiros e software devem ser descarregues de sites oficiais e não de outras fontes (não confiáveis). Os programas instalados devem ser atualizados e (ou) ativados com ferramentas projetadas/fornecidas por os seus desenvolvedores oficiais. Um computador deve ser verificado à procura de ameaças regularmente. É recomendável usar um software antivírus ou anti-spyware confiável.

Se acredita que o seu computador já está infectado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

E-mail malicioso distribuindo BlueStealer (disfarçado como uma carta referente a uma fatura de remessa):

Texto neste e-mail (escrito em espanhol):

Buen día

Para comentar que de tu pago del viernes por 6,424.08 donde mencionas que pagas la factura 990, esa factura ya la habías pagado el 28 de agosto.

Por lo que el pago del 3 de septiembre yo lo estoy tomando para las facturas 1007 y 1008, aunque para la 1008 quedará un saldo de 1,999.27.

De cualquier manera vuelvo a anexar tu estado de cuenta ya descontando tu pago del viernes pasado.

El Complemento de pago ya fue enviado también por correo.

Quedo a la orden.

Saludos...LUPITA ESPARZA

Crédito y Cobranza

Tel: (33) 3619-2666

Email malicioso a distribuir BlueStealer (disfarçado como uma carta da DHL):

Texto neste email:

Subject: DHL delivery-address confirmation

Dear Consignee,

Your parcel addressed to you has just arrived our head office. But we are unable to locate your address for delivery.

Please find attached contact form, receipt of delivery and airway bill details.

Kindly fill out the contact form attached and send back to us to enable us to reschedule your delivery asap.

We await your kind feedback.

If you have any issues or questions, please do not hesitate to contact our Customer Service team for assistance.

Deutsche Post DHL

The Mail & Logistics Group. 2021 © DHL International GmbH.

All right reserved.CONFIDENTIALITY NOTICE: This message is from DHL and may contain confidential business information. It is intended solely for the use of the individual to whom it is addressed. If you are not the intended recipient please contact the sender and delete this message and any attachment from your system. Unauthorized publication, use, dissemination, forwarding, printing or copying of this E-Mail and its attachments is strictly prohibited.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é BlueStealer?

- PASSO 1. Remoção manual do malware BlueStealer.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

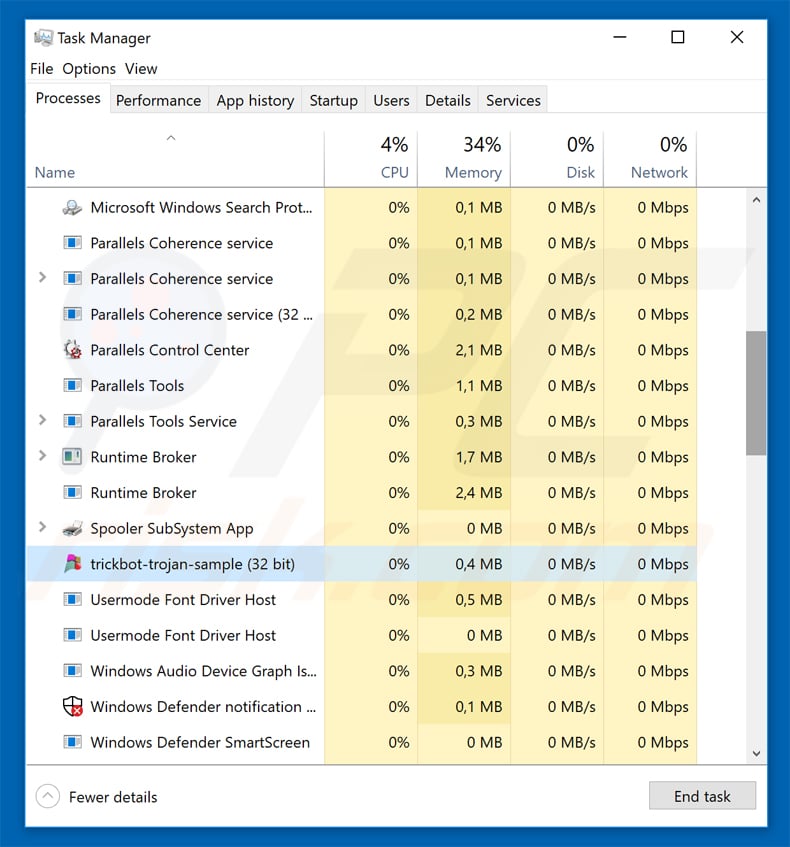

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

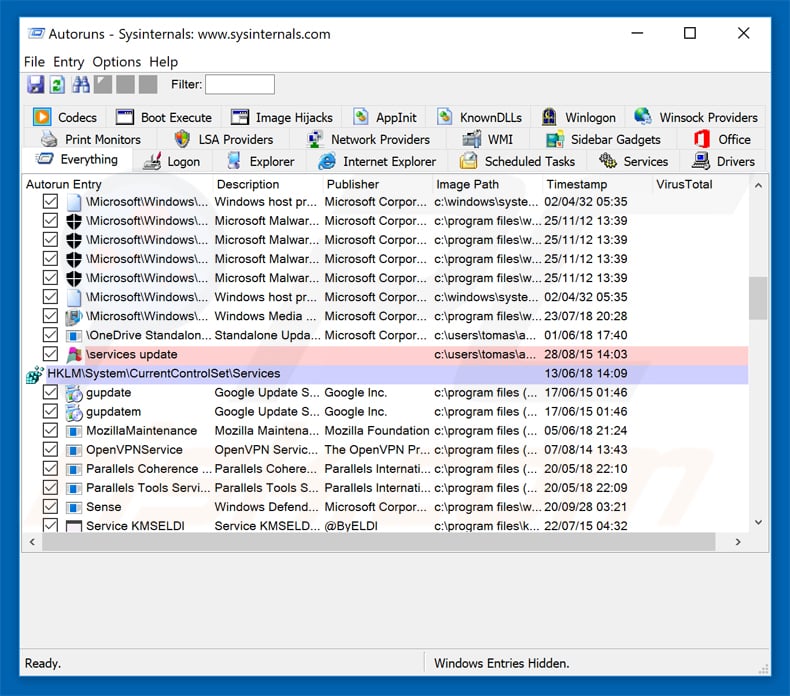

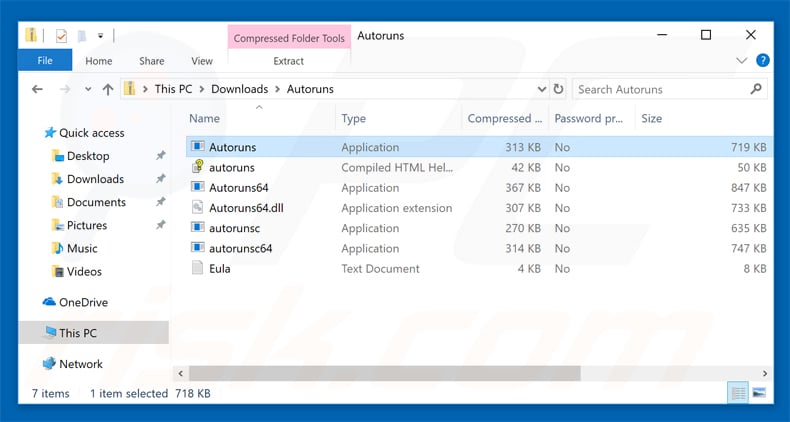

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

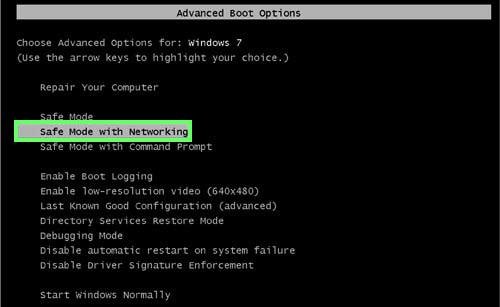

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

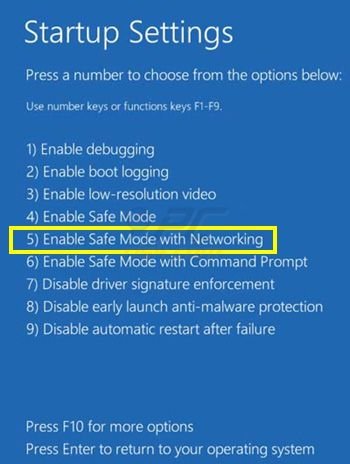

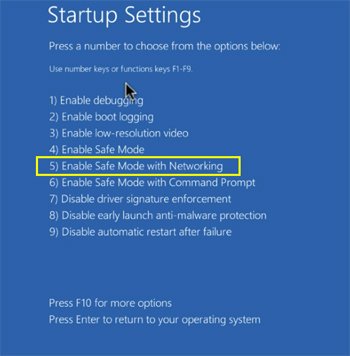

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

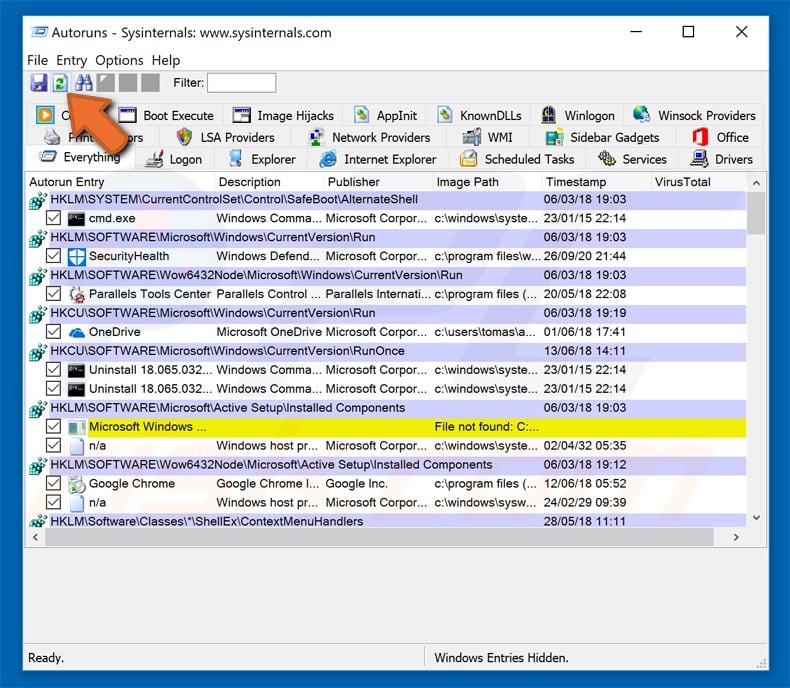

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

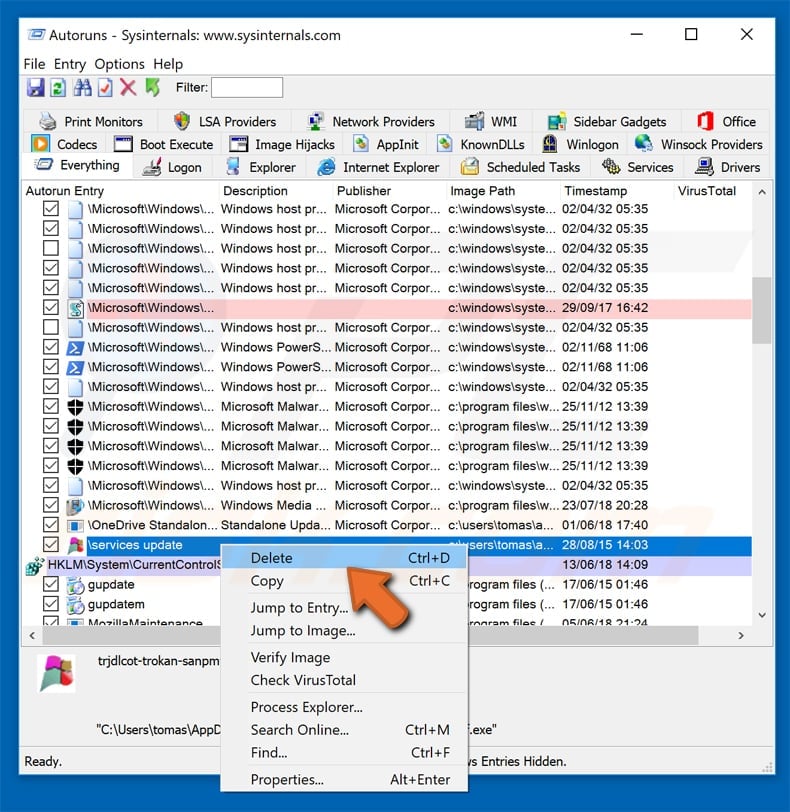

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

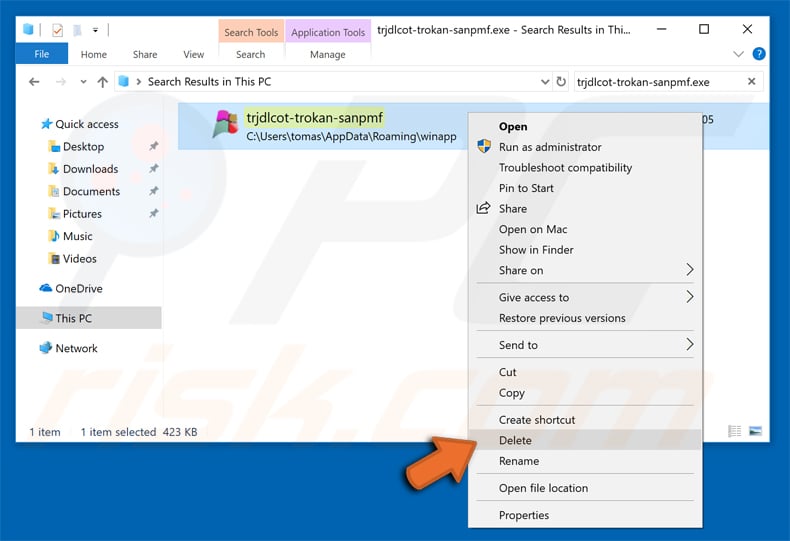

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Mais Frequentes (FAQ)

O meu computador está infectado com malware BlueStealer. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

Não, não é necessário. O BlueStealer e a maioria dos outros softwares maliciosos podem ser removidos sem formatação.

Quais são os maiores problemas que o malware BlueStealer pode causar?

Os criminosos cibernéticos podem usar este malware para roubar contas online, documentos armazenados no computador infectado, usar informações roubadas para distribuir malware, roubar identidades e fazer transações fraudulentas.

Como um malware se infiltrou no meu computador?

O malware de alto risco é frequentemente distribuído ao usar várias técnicas de phishing e outras técnicas de engenharia social (por exemplo, mensagens de aviso de sistema falsas), os descarregamentos diretos, redes peer-to-peer, redes e sites não oficiais, ferramentas de cracking de software, instaladores falsos.

É importante saber que o malware pode infectar outros computadores através da rede local e de dispositivos de armazenamento removíveis, como discos rígidos externos, unidades flash USB e assim por diante.

O Combo Cleaner vai proteger-me contra o malware?

Sim, o Combo Cleaner é capaz de detectar e eliminar quase todas as infecções por malware conhecidas. Malwares de última geração podem ocultar-se profundamente no sistema. Portanto, os computadores infectados devem ser verificados a usar uma verificação completa do sistema.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários