Não abra o ficheiro anexado à fraude por email New Fax Received

Phishing/FraudeTambém conhecido como: possíveis infecções por malware

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é a fraude New Fax Received email?

Os criminosos cibernéticos usam emails de phishing para induzir os destinatários a fornecer informações pessoais (por exemplo, detalhes de cartão de crédito, credenciais de login). Normalmente, fingem ser empresas, organizações ou outras entidades legítimas e incluem um link para algum site fraudulento nos seus emails. Este email de phishing contém um link desenvolvido para abrir uma página falsa da Microsoft.

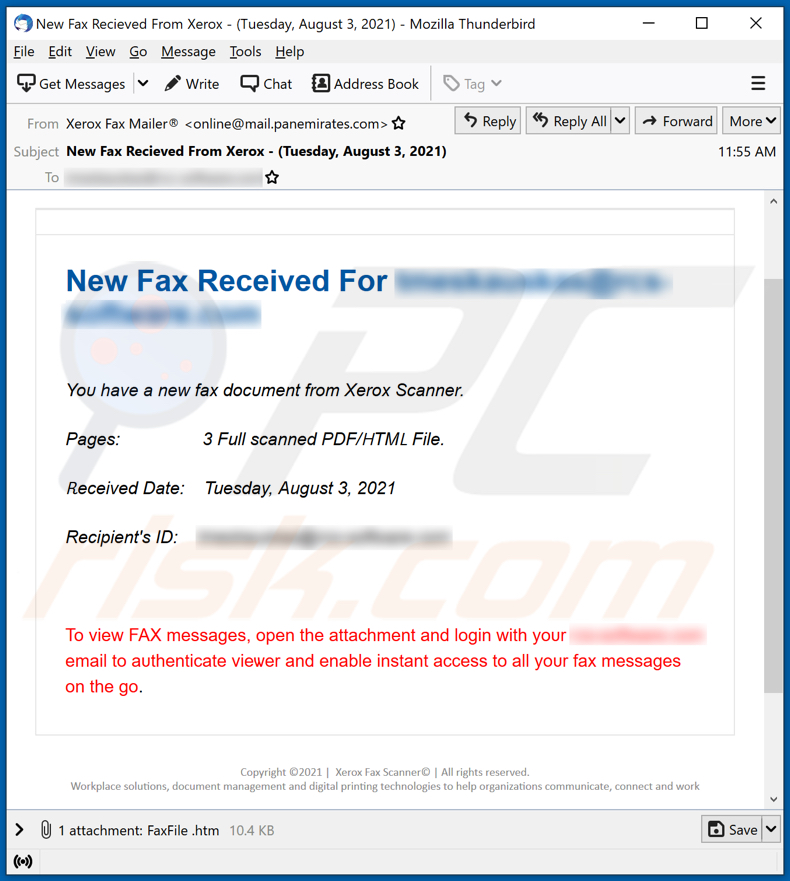

New Fax Received phishing email em pormenor

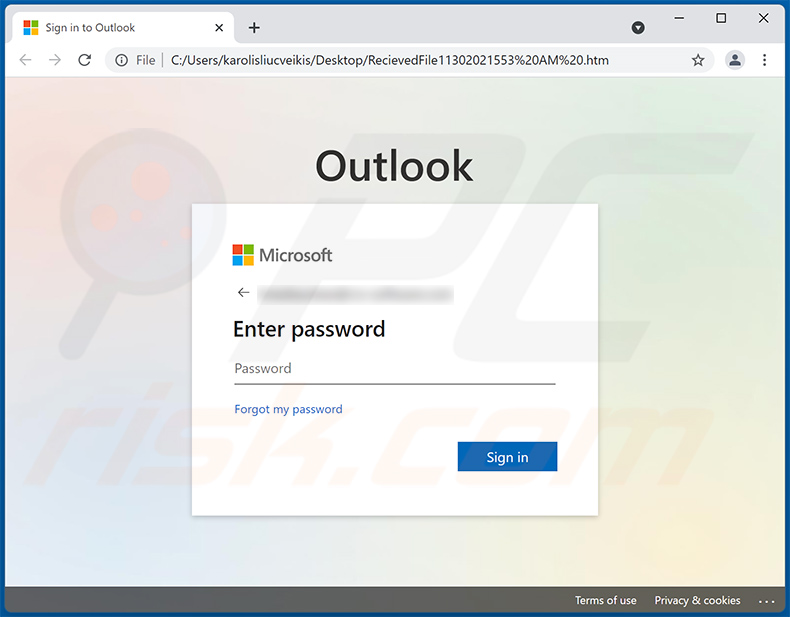

Os criminosos cibernéticos por trás deste email de phishing procuram induzir os destinatários a acreditar que receberam uma notificação por email sobre uma mensagem de fax (três ficheiros PDF e HTML digitalizados) recebida através do scanner Xerox. O objetivo dé enganar os destinatários para que abram o ficheiro anexado ("FaxFile .htm") e, em seguida, digitem as suas credenciais de login num site falso da Microsoft.

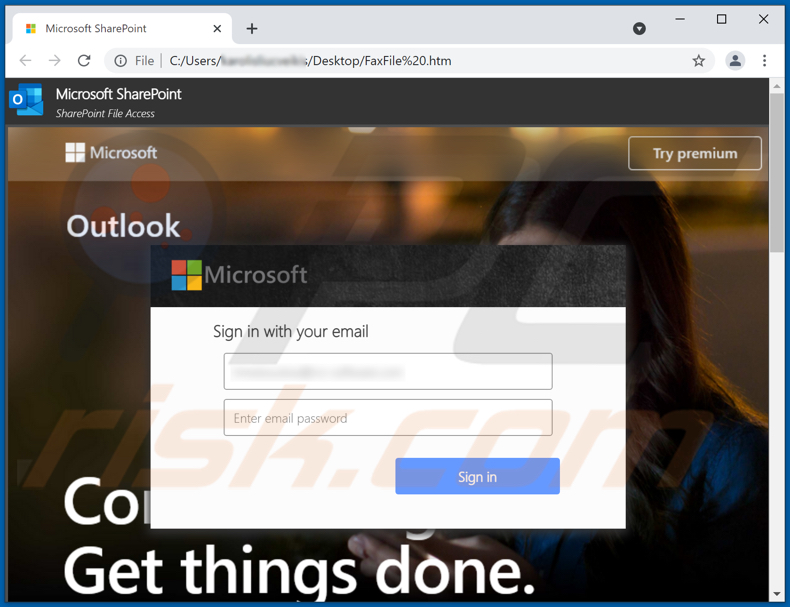

O site mencionado acima foi projetado para se parecer com um site de login da Microsoft. Pede para inserir um endereço de email e uma palavra-passe (credenciais de login) para entrar. Esta página envia os dados inseridos para um servidor remoto controlado por criminosos cibernéticos por trás de um email de phishing usado para promovê-lo - os criminosos cibernéticos usam para roubar credenciais de login.

Normalmente, os criminosos cibernéticos usam credenciais de login roubadas para sequestrar email, banco, meios sociais e outras contas e usá-los para cometer fraude de identidade, enviar spam, exibir malware, fazer compras fraudulentas, transações e assim por diante. Depende dos tipos de contas que conseguiram aceder.

É importante mencionar que os criminosos cibernéticos tentam aceder várias contas ao usar as mesmas credenciais de login, pois alguns utilizadores usam as mesmas credenciais de login para mais de uma conta. Portanto, é altamente recomendável não usar as mesmas credenciais de login para várias contas.

| Nome | Fraude New Fax Received Email |

| Tipo de Ameaça | Phishing, Fraude, Engenharia Social, Esquema |

| Alegação Falsa | New fax recieved from Xerox |

| Anexo | FaxFile .htm (o seu nome pode variar) |

| Nomes de Detecção (FaxFile .htm) | AhnLab-V3 (Phishing/HTML.Generic), Fortinet (HTML/Phishing.B95A!tr), ESET-NOD32 (HTML/Phishing.Gen), Ikarus (Phishing.HTML.Doc), Lista Completa de Detecções (VirusTotal) |

| Sintomas | Compras online não autorizadas, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | E-mails fraudulentos, anúncios pop-upfraudulentos, técnicas de envenenamento de mecanismos de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informações confidenciais, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

E-mails de phishing em geral

Em suma, os criminosos cibernéticos usam este email de phishing para enganar os destinatários, levando-os a fornecer os seus endereços de email e palavras-passe através do ficheiro HTML anexado, projetado para abrir um site que se parece com uma página da Microsoft. O seu objetivo é roubar credenciais de login e usá-las para sequestrar contas online (ou vender informações roubadas na dark web).

Mais exemplos de emails de phishing são "System Has Detected Irregular Activity Email Scam", "Email Cloud Scam", e "Mail Delivery Failure Scam". A maioria contém um link de site criado para abrir um site fraudulento. É importante saber que o email também pode ser usado como um canal de distribuição de malware.

Como é que as campanhas de spam infectaram os computadores?

Quando os criminosos cibernéticos usam emails para distribuir malware, enviam cartas que contém anexos maliciosos ou links de sites. Os destinatários infectam os computadores com malware, ao abrir ficheiros maliciosos. Normalmente, os criminosos cibernéticos procuram induzir os destinatários a abrir documentos maliciosos do MS Office ou PDF, ficheiros executáveis, ficheiros JavaScript, ficheiros compactados (os seus conteúdos).

Os documentos maliciosos abertos com o MS Office não instalam malware, a menos que os utilizadores ativem comandos de macros (edição/conteúdo). Embora não se aplique a documentos maliciosos abertos com versões do MS Office lançadas antes de 2010 - essas versões não têm o recurso "Visualização protegida" e instalam malware sem pedir a ativação de comandos de macros.

Como evitar a instalação de malware?

Os ficheiros ou anexos recebidos por email devem ser examinados antes de abri-los. Se um email não for relevante e recebido de um remetente suspeito ou desconhecido, o seu conteúdo (links ou ficheiros) não deve ser aberto. Quase sempre, emails deste tipo são usados para exibir software malicioso.

Os programas e ficheiros devem ser descarregues de sites legítimos e através de links diretos para descarregamento. Não é seguro abrir ficheiros descarregues através de redes peer-to-peer, de sites não oficiais, de descarregadores de terceiros e assim por diante. Os ficheiros descarregues de ou através dessas fontes podem ser maliciosos. Os instaladores de terceiros também podem ser maliciosos.

O sistema operativo e os programas instalados devem ser atualizados com funções implementadas ou ferramentas fornecidas (projetadas) pelos os seus desenvolvedores oficiais. É comum que ferramentas de ativação não oficiais (ferramentas de cracking) sejam projetadas para instalar malware. Além disso, não é legal ativar programas legítimos com ferramentas de cracking.

Um computador deve ter um antivírus ou anti-spyware confiável instalado. É recomendável executar verificações de vírus regularmente e manter o software de segurança instalado atualizado. Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Texto apresentado na fraude New Fax Received email:

Subject: New Fax Recieved From Xerox - (Tuesday, August 3, 2021)

New Fax Received For *********

You have a new fax document from Xerox Scanner.

Pages: 3 Full scanned PDF/ᎻTMᏞ File.

Ꭱeceived Date: Tuesday, August 3, 2021

Recipient's ID: *********

To view FAX messages, open the attachment and login with your ******** email to authenticate viewer and enable instant access to all your fax messages on the go.Copyright ©2021 | Xerox Fax Scanner© | All rights reserved.

Workplace solutions, document management and digital printing technologies to help organizations communicate, connect and work

Screenshot do site falso da Microsoft projetado para roubar credenciais de login:

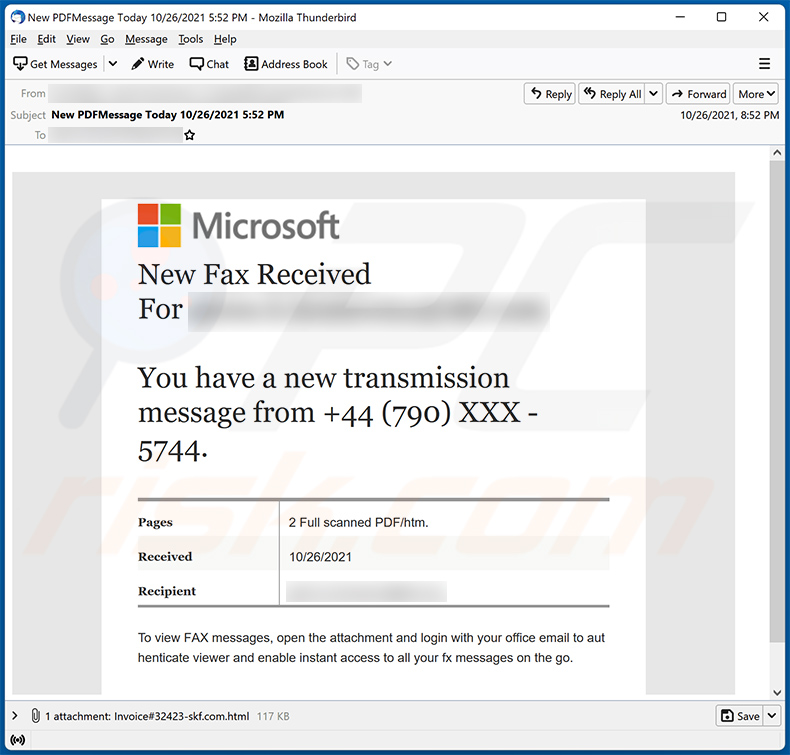

Outro exemplo de email de spam com tema de fax recebido:

Texto apresentado em:

Subject: New PDFMessage Tοday 10/26/2021 5:52 PM

New Fax Received For ************You have a new transmissiοn message from +44 (790) XXX - 5744.

Pages 2 Full scanned PDF/htm.

Received 10/26/2021

Recipient ************To view FΑΧ messages, οpen the attachment and lοgin with your οffice email to authenticate viewer and enable instant access to all your fx messages οn the gο.

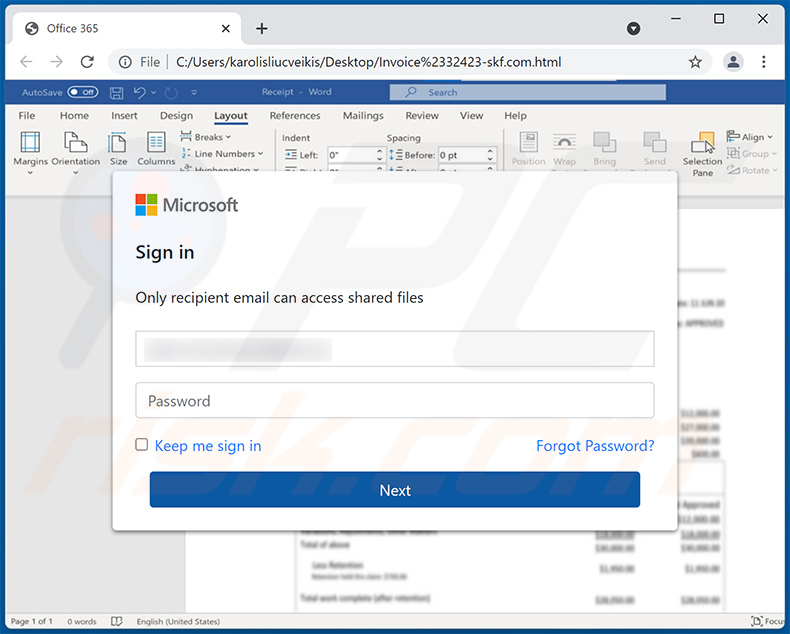

Screenshot do documento HTML de phishing em anexo:

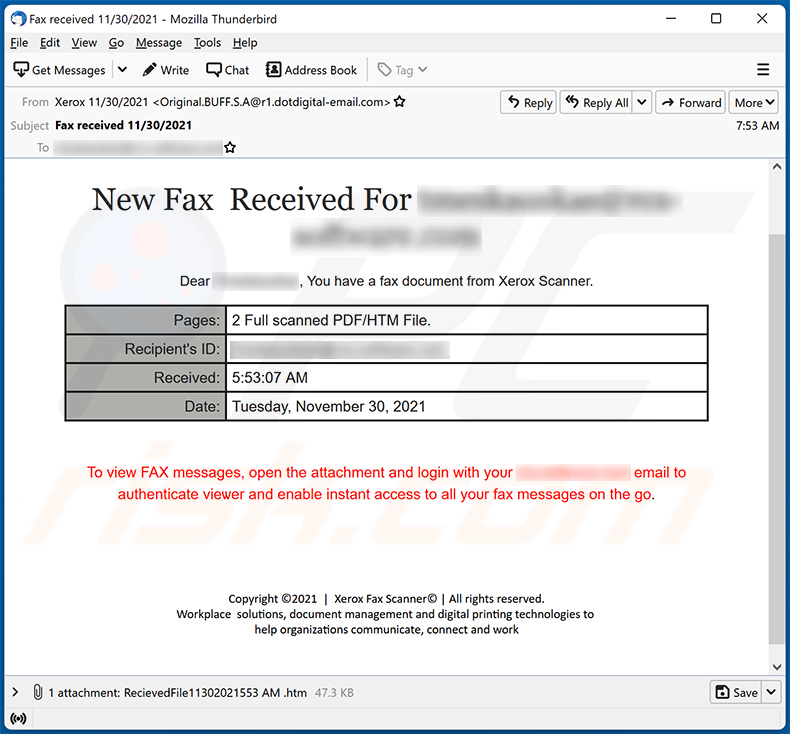

Outro exemplo de email de spam com tema de fax recebido a distribuir um ficheiro HTML usado para fins de phishing:

Texto apresentado em:

Subject: Fax received 11/30/2021

New Fax Received For -

Dear -, You have a fax document from Xerox Scanner.

Pages: 2 Full scanned PDF/HTM File.

Recipient's ID: -

Received: 5:53:07 AM

Date: Tuesday, November 30, 2021To view FAX messages, open the attachment and login with yoυr - email to aυthenticate νieѡer and enable instant access to all yoυr fax messages on the go.

Copyright ©2021 | Xerox Fax Scanner© | All rights reserved.

Workplace solutions, document management and digital printing technologies to

help organizations communicate, connect and work

Screenshot do documento HTML em anexo:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é a fraude New Fax Received email?

- PASSO 1. Remoção manual de possíveis infecções por malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows.

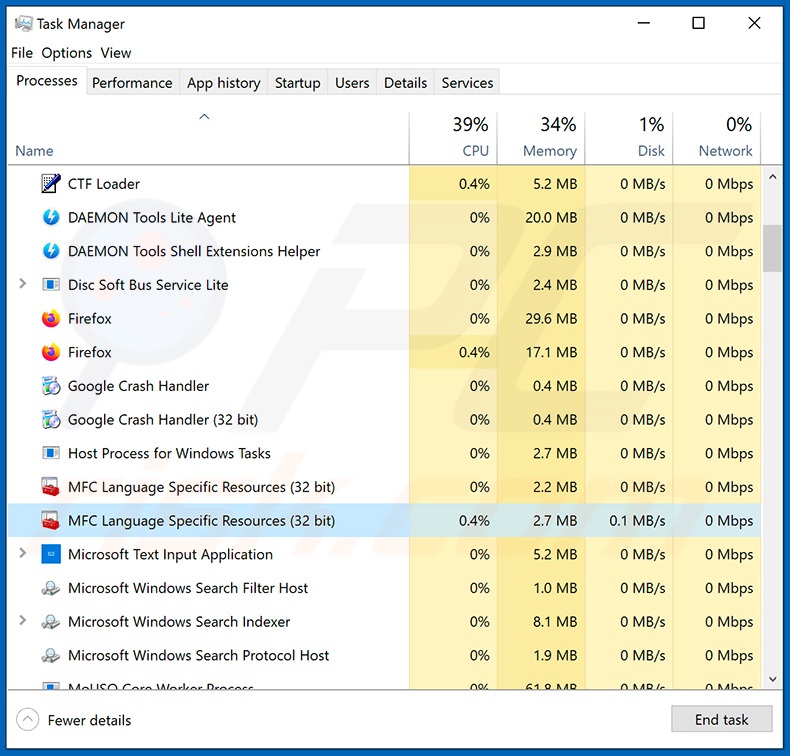

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

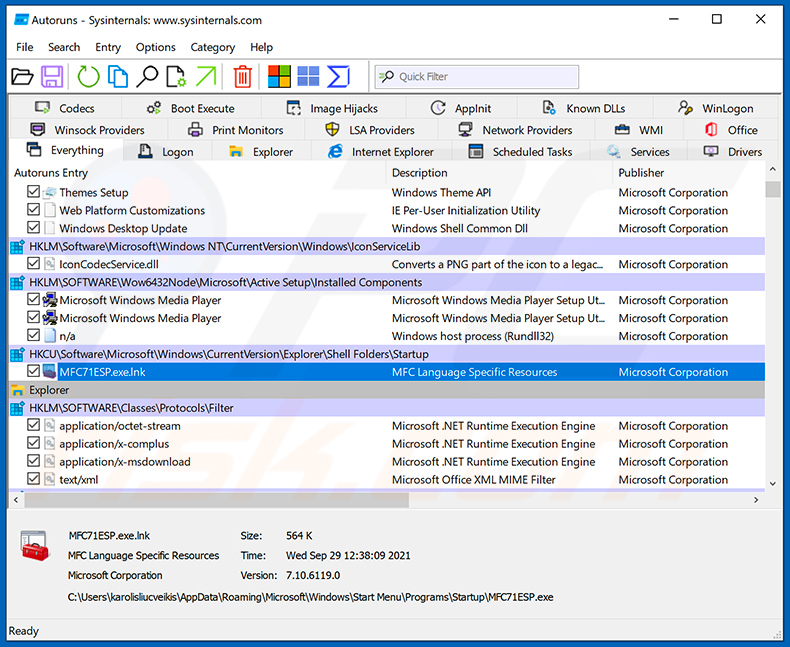

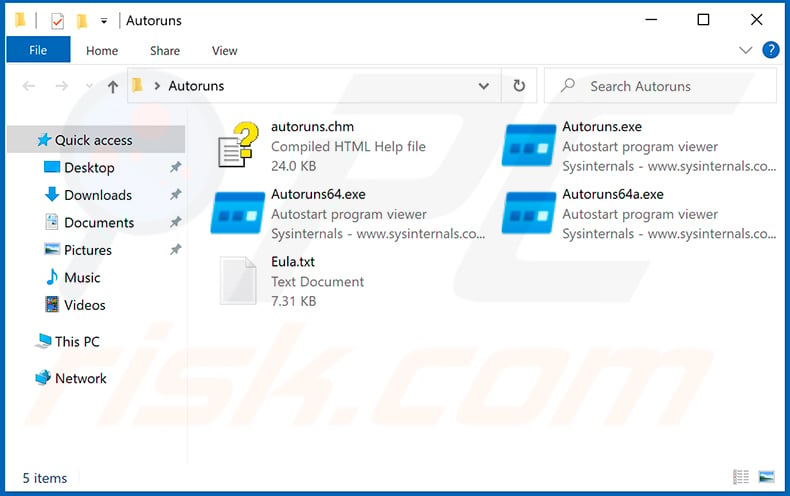

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

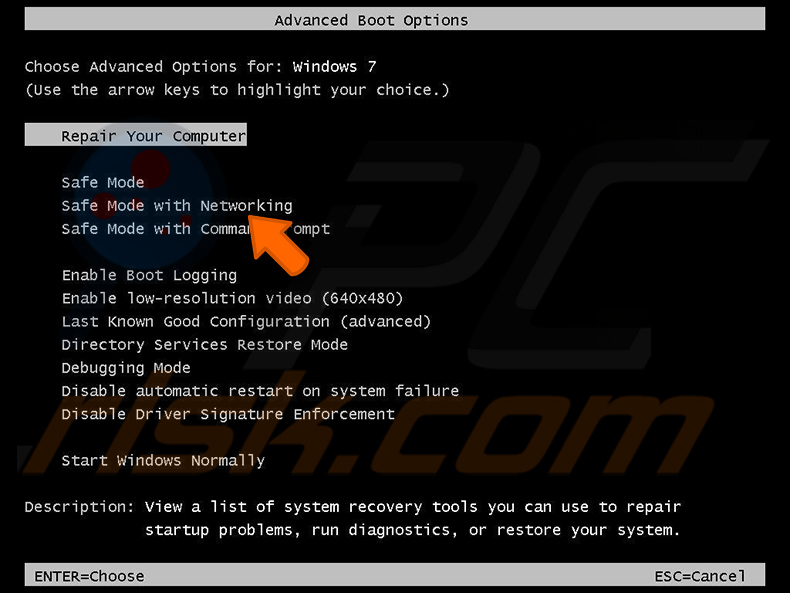

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

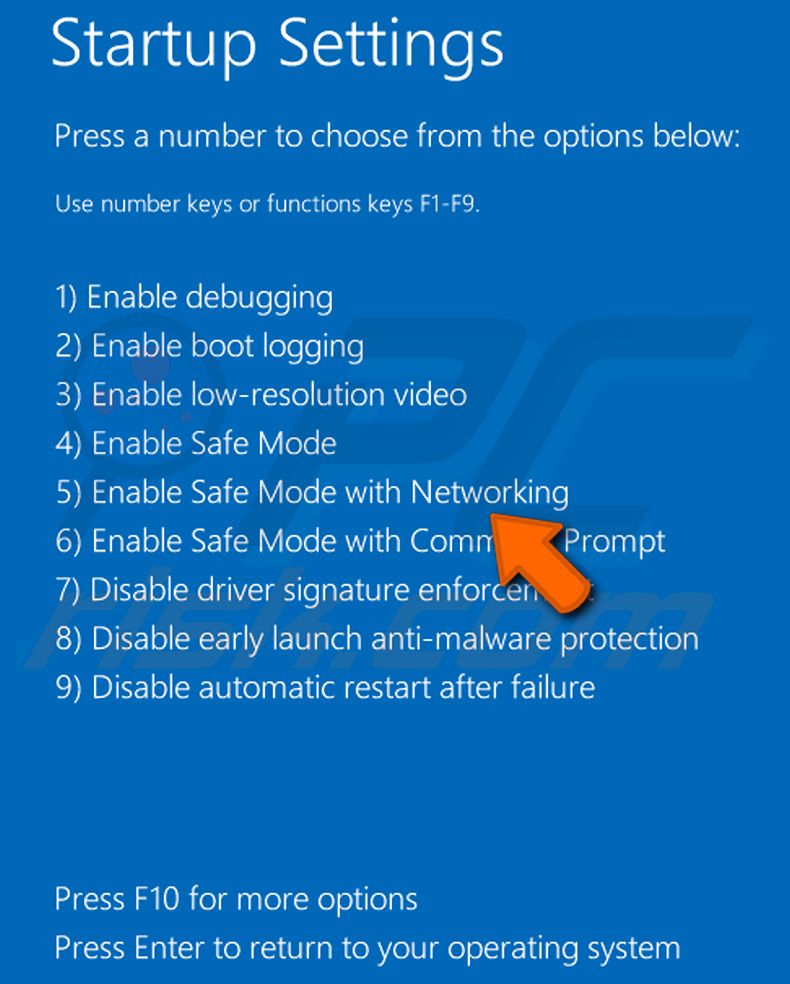

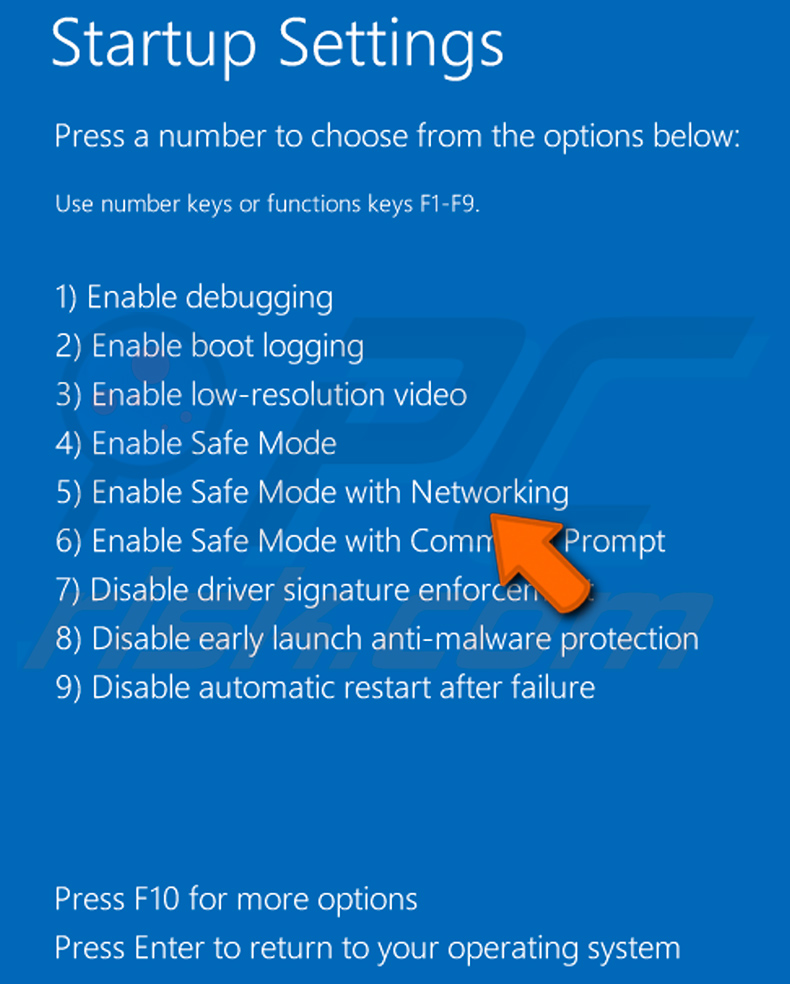

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

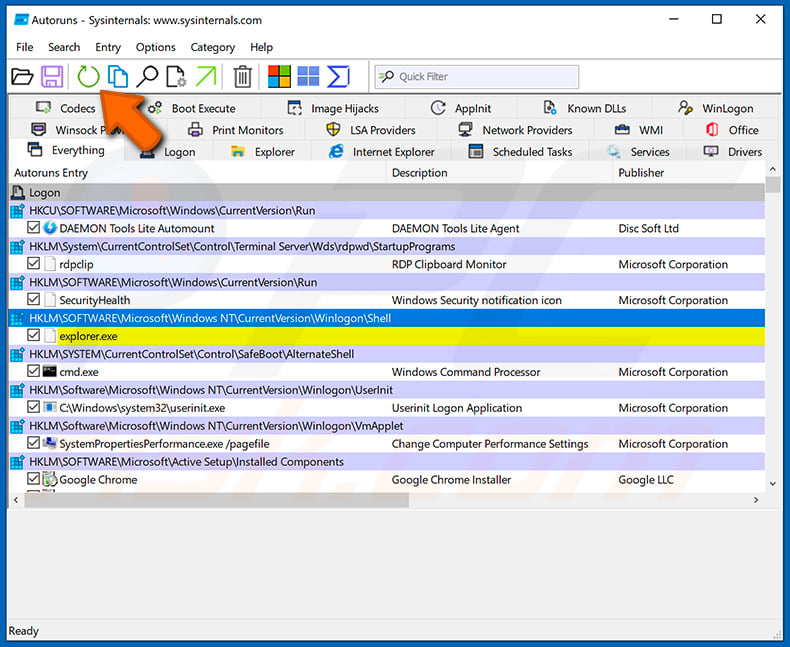

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

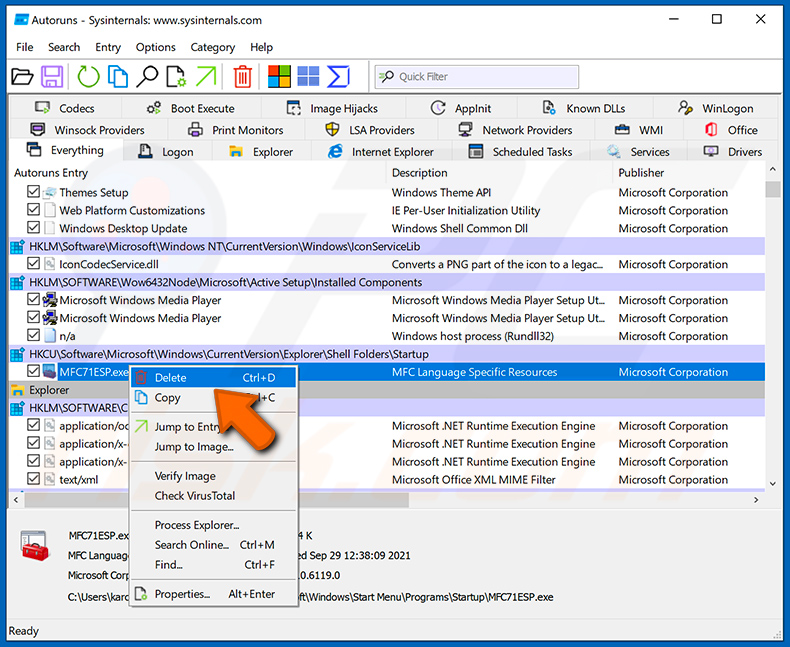

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

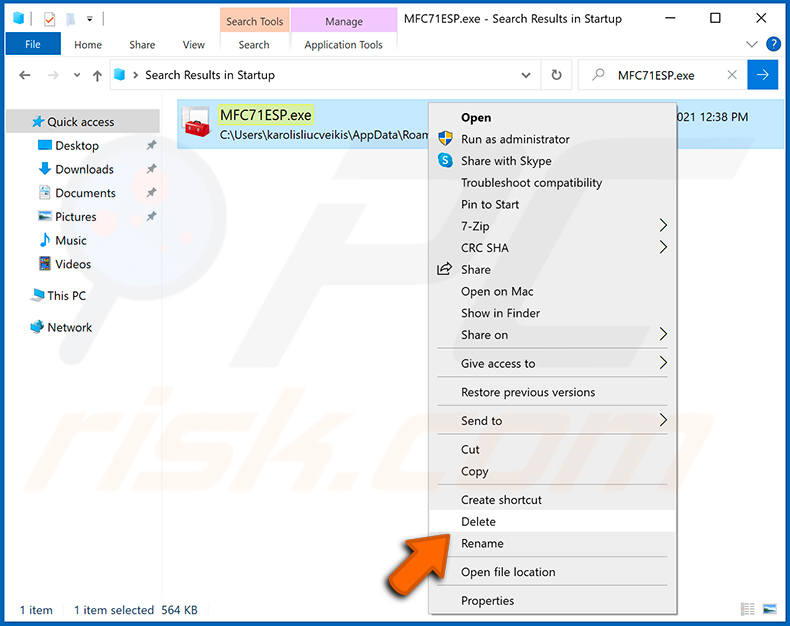

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

Por que recebi este email?

Os criminosos cibernéticos distribuem emails de spam em campanhas de grande escala; portanto, milhares de utilizadores recebem a mesma carta de fraude.

Forneci as minhas informações pessoais quando fui enganado por este e-mail de spam, o que devo fazer?

Se divulgou dados privados, como detalhes de cartão de identificação, números de cartão de crédito e similares, entre em contato imediatamente com as autoridades competentes. E se forneceu credenciais de login - altere as palavras-passe/frases-palavra-passe de todas contas potencialmente comprometidas e entre em contato com o suporte oficial sem demora.

Eu li um e-mail de spam, mas não abri o anexo. O meu computador está infectado?

Não, os processos de infecção só são acionados se os ficheiros anexados ou links incluídos em emails de spam forem abertos/clicados.

Descarreguei e abri um ficheiro anexado a um e-mail de spam. O meu computador está infectado?

Se uma cadeia de infecção é iniciada - depende do formato do ficheiro aberto. Se fosse um executável, provavelmente - sim. No entanto, pode ter evitado o desencadeamento de uma infecção se fosse um documento (por exemplo, .doc, .pdf, etc.). Esses formatos podem exigir ações adicionais (por exemplo, ativar comandos de macro) - para iniciar os processos de descarregamento/instalação do malware.

Vale ressalvar que alguns dos anexos de emails de spam com "New Fax Received" são ficheiros de phishing - cujo objetivo não é infectar os sistemas, mas roubar as informações inseridas.

O Combo Cleaner removerá infecções por malware presentes em anexos de e-mail?

Sim, o Combo Cleaner pode verificar dispositivos, bem como detectar e eliminar a maioria das infecções por malware conhecidas. Deve-se enfatizar que a execução de verificações completas do sistema é crucial - já que programas maliciosos sofisticados tendem a ocultar-se profundamente nos sistemas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários