Como identificar emails de spam maliciosos como os emails de "Purchase Order"

Phishing/FraudeTambém conhecido como: spam Purchase Order

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é "Purchase Order Email Virus"?

"Purchase Order Email Virus" é outra campanha de email de spam que partilha semelhanças com Client Requirements Email Virus, Order Confirmation Email Virus, e muitos outros. Como de costume, esta campanha é usada para proliferar malware (para ser específico trojan Pony).

Os desenvolvedores enviam milhares de emails que contêm mensagens enganosas, a incentivar os utilizadores a abrir um anexo malicioso. Uma vez aberto, o ficheiro infecta imediatamente o sistema.

Visão geral "Purchase Order Email Virus"

Os emails da campanha "Purchase Order Email Virus" contêm uma mensagem a incentivar os utilizadores a ler uma visão geral (no ficheiro anexo) de uma compra. Este é um fraude - o documento aberto descarrega e instala o trojan Pony no sistema. O email pode parecer oficial, mas esta é uma tentativa de dar a impressão de legitimidade.

Os criminosos cibernéticos costumam ocultar-se atrás de nomes de empresas legítimas ou agências governamentais para aumentar o número de infecções. Os utilizadores são muito mais propensos a abrir ficheiros recebidos de nomes conhecidos. Pony é um malware de recolha de informações de alto risco.

Este vírus é capaz de obter logins/palavras-passe guardados em mais de uma centena de aplicações, incluindo navegadores da web, clientes FTP, VPNs e assim por diante. Os criminosos cibernéticos podem ter acesso às contas pessoais das vítimas em redes sociais, bancos, etc.

Essas pessoas visam gerar o máximo de rendimento possível e são muito propensas a usar indevidamente contas invadidas para atingir os seus objetivos (compras online, transferência de dinheiro etc.). A presença de um trojan de rastreio de informações, como o Pony, pode conduzir a perdas financeiras e até roubo de identidade.

Se já abriu os anexos da campanha "Purchase Order Email Virus", elimine imediatamente todas as aplicações suspeitas e plug-ins do navegador.

| Nome | spam Purchase Order |

| Tipo de Ameaça | Trojan, vírus de roubo de palavra-passe, malware de banco, spyware |

| Sintomas | Os trojans são projetados para infiltrar-se furtivamente no computador da vítima e permanecer silenciosos, portanto, nenhum sintoma específico é claramente visível na máquina infectada. |

| Métodos de Distribuição | Anexos de e-mail infectados, anúncios online maliciosos, engenharia social, crackings de software. |

| Danos | Informações bancárias roubadas, palavras-passe, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Exemplos de malware proliferado

Pony partilha muitas semelhanças com Adwind, FormBook, TrickBot, LokiBot, Emotet, e dezenas de outros vírus do tipo trojan. A maioria é distribuída a usar campanhas de email de spam e recolhe informações confidenciais. Em alguns casos, no entanto, estes trojans (por exemplo, Hancitor), proliferam outros vírus, que causam infecções em cadeia.

De qualquer forma, todos representam uma ameaça significativa à sua privacidade e segurança do computador e, portanto, removê-los é extremamente importante.

Como é que "Purchase Order Email Virus" infectou o meu computador?

Esta campanha de email distribui um ficheiro (.ace) de ficheiros apresentando-o como um ficheiro detalhando as informações de compra. Na verdade, os ficheiros compactados são maliciosos - executá-los resulta na infiltração do trojan Pony. Felizmente, este malware tem como alvo apenas o sistema operativo Microsoft Windows e os utilizadores de outras plataformas (por exemplo, Linux, MacOS e assim por diante) estão seguros.

Como evitar a instalação de malware?

Para evitar essa situação, seja muito cauteloso ao navegar na Internet. Analise cuidadosamente cada anexo de email recebido. Os ficheiros irrelevantes e recebidos de endereços de email suspeitos/irreconhecíveis nunca devem ser abertos.

Além disso, tenha um conjunto antivírus/anti-spyware de boa reputação instalado e em execução, pois essas ferramentas provavelmente detectarão e eliminarão ficheiros maliciosos antes de executar qualquer ação. A falta de conhecimento e comportamento descuidado são as principais razões para infecções de computador.

A chave para a segurança é a precaução. Se já abriu um anexo "Purchase Order Email Virus", recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

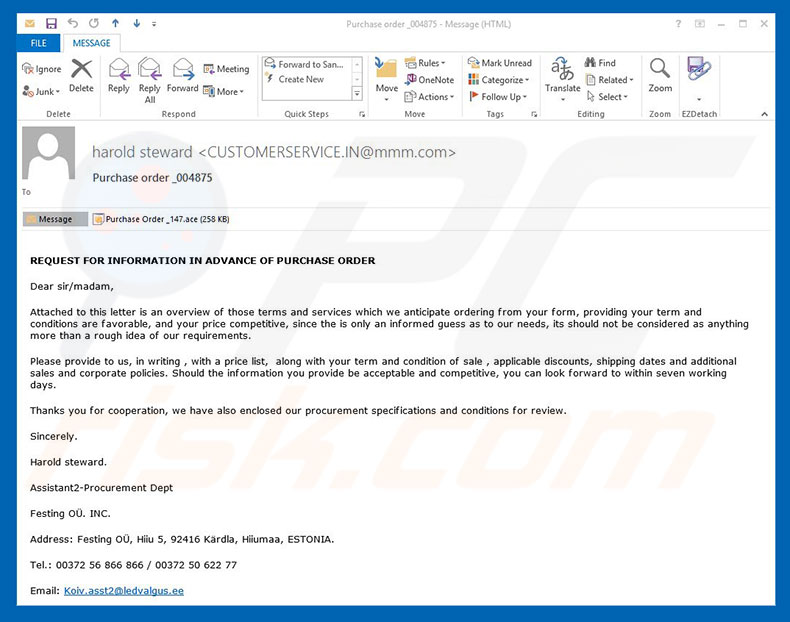

Texto apresentado na mensagem de email "Purchase Order Email Virus":

Subject: Purchase order

REQUEST FOR INFORMATION IN ADVANCE OF PURCHASE ORDER

Dear sir/madam,

Attached to this letter is an overview to those terms and services witch we anticipate from your form, providing you term and conditions are favourable, and your price competitive, since the is only informed guess as to our needs, its should not be considered as anything more than a rough idea of our requirements.

Please provide to use, in writing, with a price list, along with your term and condition of sale, applicable discounts, shipping dates and additional sales and corporate policies. Should the information you provide be acceptable and competitive, you can look forward to within seven working days.

Thanks you for cooperation, we have also enclosed our procurement specifications and conditions for review.

Sincerely,

Harold stewad.

Assistant2-Procurement Dept

Festing OU. INC

Address: Festing, OU, Hiiu 5, 92416 Kardla, Hiiumaa, ESTONIA

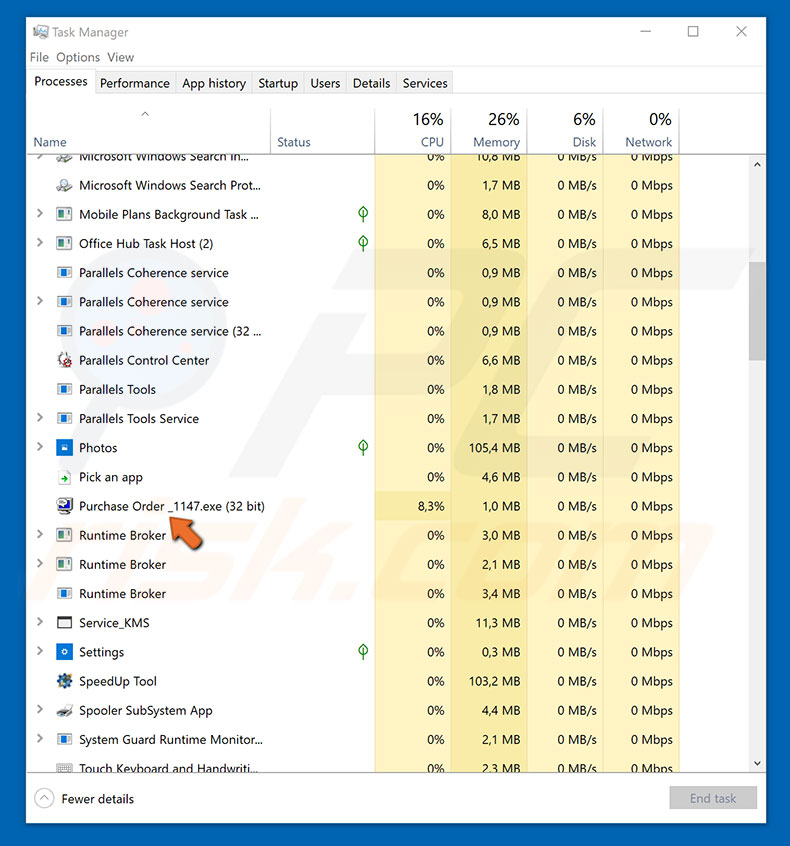

Processo do trojan Pony no Gestor de Tarefas do Windows:

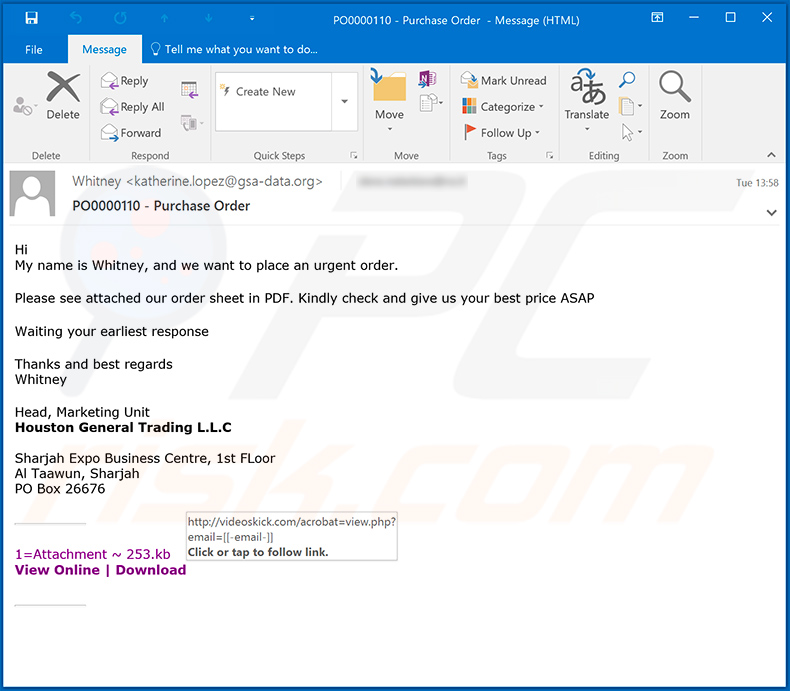

Outra variante da campanha de spam por email "Purchase Order". Neste caso, os emails de spam são usados para fins de phishing - os emails contêm links para sites maliciosos/não confiáveis com a intenção de extrair várias informações valiosas ou induzir os destinatários a descarregar ficheiros:

Texto apresentado neste email:

Subject: PO0000110 - Purchase Order

Hi

My name is Whitney, and we want to place an urgent order.

Please see attached our order sheet in PDF. Kindly check and give us your best price ASAP

Waiting your earliest response

Thanks and best regards

Whitney

Head, Marketing Unit

Houston General Trading L.L.CSharjah Expo Business Centre, 1st FLoor

Al Taawun, Sharjah

PO Box 26676

__

1=Attachment ~ 253.kb

View Online | Download

__

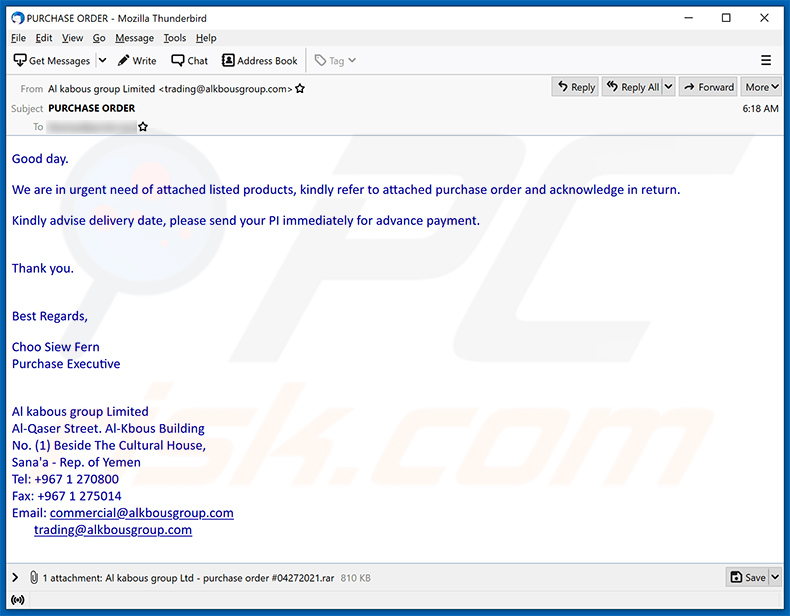

Ainda outro exemplo de email de spam com tema de ordem de compra a promover um executável malicioso (NanoCore RAT):

Texto apresentado em:

Subject: PURCHASE ORDER

Good day.

We are in urgent need of attached listed products, kindly refer to attached purchase order and acknowledge in return.

Kindly advise delivery date, please send your PI immediately for advance payment.

Thank you.

Best Regards,Choo Siew Fern

Purchase ExecutiveAl kabous group Limited

Al-Qaser Street. Al-Kbous Building

No. (1) Beside The Cultural House,

Sana'a - Rep. of Yemen

Tel: +967 1 270800

Fax: +967 1 275014

Email: commercial@alkbousgroup.com

trading@alkbousgroup.com

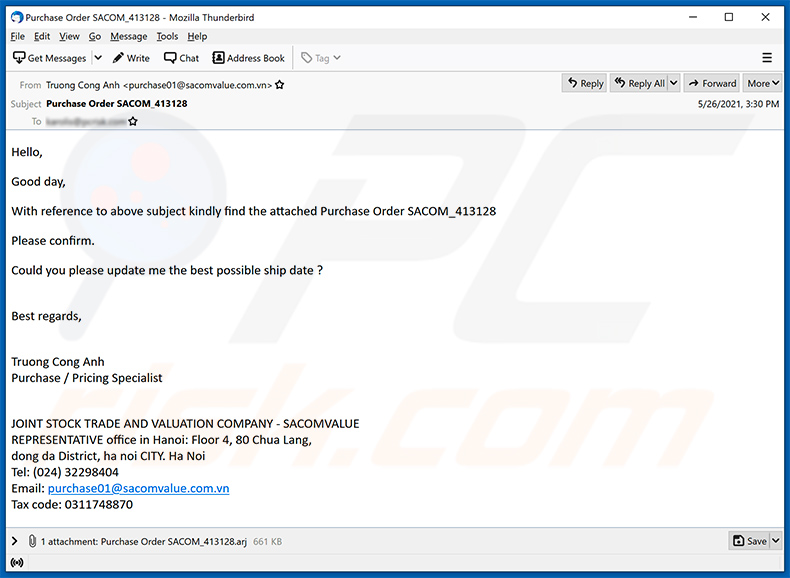

Ainda outro exemplo de email de spam com tema de ordem de compra usado para distribuir o malware (njRAT):

Texto apresentado em:

Subject: Purchase Order SACOM_413128

Hello,

Good day,

With reference to above subject kindly find the attached Purchase Order SACOM_413128

Please confirm.

Could you please update me the best possible ship date ?

Best regards,

Truong Cong Anh

Purchase / Pricing Specialist

JOINT STOCK TRADE AND VALUATION COMPANY - SACOMVALUE

REPRESENTATIVE office in Hanoi: Floor 4, 80 Chua Lang,

dong da District, ha noi CITY. Ha Noi

Tel: (024) 32298404

Email: purchase01@sacomvalue.com.vn

Tax code: 0311748870

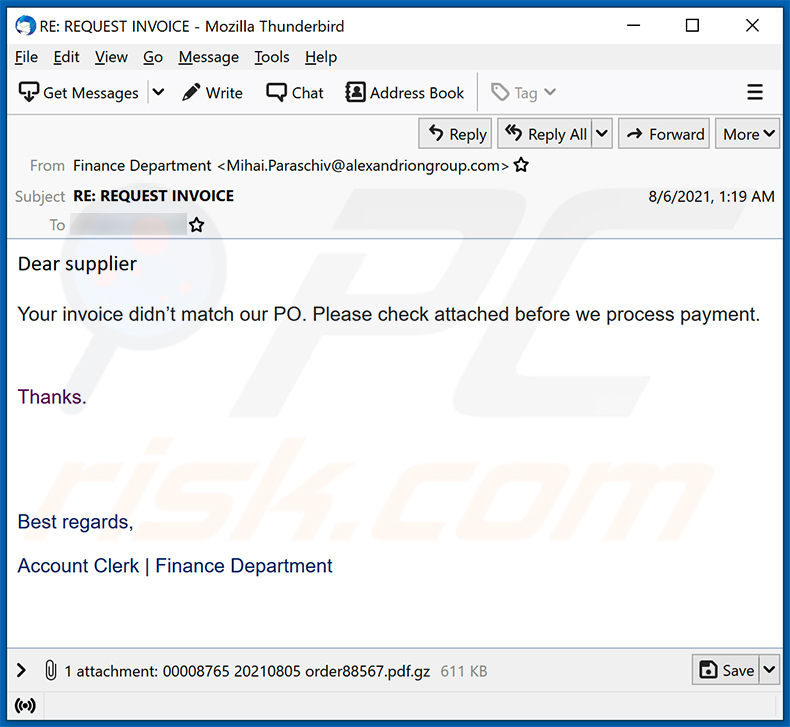

Ainda outro exemplo de email de spam com tema de ordem de compra usado para promover malware (neste caso, FormBook):

Texto apresentado em:

Subject: RE: REQUEST INVOICE

Dear supplier

Your invoice didn’t match our PO. Please check attached before we process payment.

Thanks.

Best regards,

Account Clerk | Finance Department

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é spam Purchase Order?

- Tipos de e-mails maliciosos.

- Como detectar um email malicioso?

- O que fazer se for apanhado numa fraude de email?

Tipos de e-mails maliciosos.

![]() Emails de Phishing

Emails de Phishing

Mais frequentemente, os criminosos cibernéticos utilizam e-mails enganosos para enganar os utilizadores da Internet para darem a sua informação privada sensível, por exemplo, informação de login para vários serviços online, contas de email, ou informação bancária online.

Tais ataques são denominados phishing. Num ataque de phishing, os criminosos cibernéticos geralmente enviam uma mensagem de correio electrónico com algum logótipo de serviço popular (por exemplo, Microsoft, DHL, Amazon, Netflix), criam urgência (endereço de envio errado, palavra-passe expirada, etc.), e colocam um link no qual esperam que as suas potenciais vítimas cliquem.

Após clicar no link apresentado nessa mensagem de correio electrónico, as vítimas são redireccionadas para um site falso que parece idêntico ou extremamente parecido com o original. As vítimas são então solicitadas a introduzir a sua palavra-passe, detalhes de cartão de crédito, ou alguma outra informação que seja roubada por criminosos cibernéticos.

![]() Emails com Anexos Maliciosos

Emails com Anexos Maliciosos

Outro vector de ataque popular é o spam de correio electrónico com anexos maliciosos que infectam os computadores dos utilizadores com malware. Os anexos maliciosos transportam geralmente trojans capazes de roubar palavras-passe, informação bancária, e outras informações sensíveis.

Em tais ataques, o principal objectivo dos cibercriminosos é enganar as suas potenciais vítimas para abrir um anexo de correio electrónico infectado. Para atingir este objectivo, as mensagens de correio electrónico falam geralmente de facturas recebidas recentemente, faxes, ou mensagens de voz.

Se uma vítima potencial cai na armadilha e abre o anexo, os seus computadores ficam infectados, e os criminosos cibernéticos podem recolher muita informação sensível.

Embora seja um método mais complicado de roubar informação pessoal (filtros de spam e programas antivírus geralmente detectam tais tentativas), se for bem sucedido, os criminosos cibernéticos podem obter um intervalo muito mais amplo de dados e podem recolher informação durante um longo período de tempo.

![]() Emails de sextorção

Emails de sextorção

Este é um tipo de phishing. Neste caso, os utilizadores recebem um e-mail alegando que um criminoso cibernético poderia aceder à câmara da potencial vítima e tem uma gravação vídeo da sua masturbação.

Para se livrarem do vídeo, pedem às vítimas que paguem um resgate (geralmente usando Bitcoin ou outra moeda de ecnriptação). No entanto, todas estas alegações são falsas - os utilizadores que recebem tais e-mails devem ignorá-las e suprimi-las

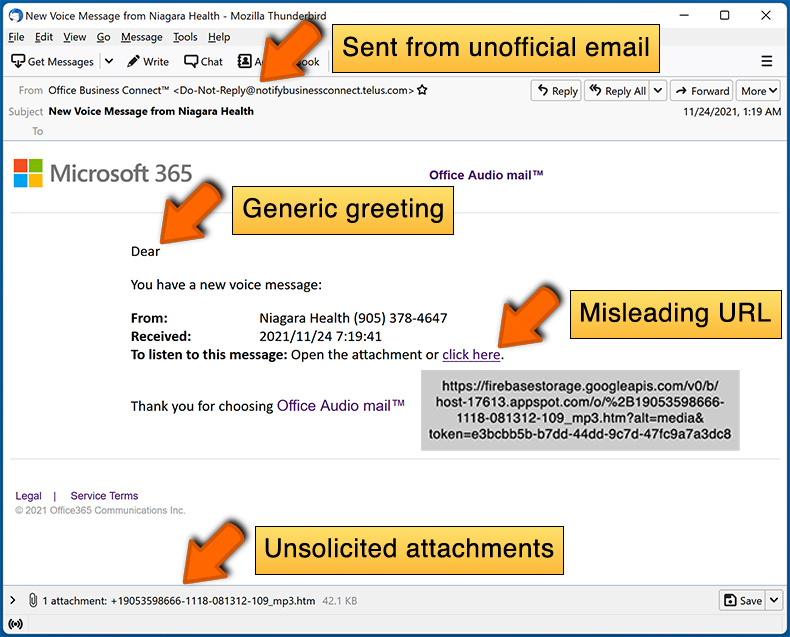

Como detectar um e-mail malicioso?

Enquanto os criminosos cibernéticos tentem fazer com que os seus e-mails de atracção pareçam fiáveis, aqui estão algumas coisas que deve procurar quando tentar detectar um e-mail de phishing:

- Verifique o endereço electrónico do remetente ("de"): Passe o rato sobre o endereço "de" e verifique se é legítimo. Por exemplo, se recebeu um e-mail da Microsoft, certifique-se de verificar se o endereço de e-mail é @microsoft.com e não algo suspeito como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Verifique a existência de saudações genéricas: Se a saudação no e-mail for "Caro utilizador", "Caro @youremail.com", "Caro cliente valioso", isto deve levantar suspeitas. Mais frequentemente, as empresas chamam-no pelo seu nome. A falta desta informação pode sinalizar uma tentativa de phishing.

- Verifique as ligações no e-mail: Passe o rato sobre a ligação apresentada no e-mail, se a ligação que aparece parecer suspeita, não clique nela. Por exemplo, se recebeu um e-mail da Microsoft e o link no e-mail mostra que irá para firebasestorage.googleapis.com/v0... não deve confiar nele. É melhor não clicar em qualquer link nos e-mails, mas visitar o website da empresa que lhe enviou o e-mail em primeiro lugar.

- Não confie cegamente nos anexos de email: Na maioria das vezes, as empresas legítimas vão pedir-lhe para iniciar sessão no seu site web e para ver aí quaisquer documentos; se recebeu um correio electrónico com um anexo, é uma boa ideia fazer uma verificação com uma aplicação antivírus. Os anexos de correio electrónico infectados são um vector de ataque comum utilizado por criminosos cibernéticos.

Para minimizar o risco de abrir phishing e e-mails maliciosos, recomendamos a utilização de Combo Cleaner Antivirus para Windows.

Exemplo de um email de spam:

O que fazer se cair numa fraude de email?

- Se clicou num link num email de phishing e introduziu a sua palavra-passe - não se esqueça de alterar a sua palavra-passe o mais depressa possível. Normalmente, os criminosos cibernéticos recolhem credenciais roubadas e depois vendem-nas a outros grupos que as utilizam para fins maliciosos. Se alterar a sua palavra-passe em tempo útil, há a possibilidade de os criminosos não terem tempo suficiente para fazer qualquer dano.

- Se introduziu as informações do seu cartão de crédito - contacte o seu banco o mais rapidamente possível e explique a situação. Há uma boa hipótese de ter de cancelar o seu cartão de crédito comprometido e obter um novo.

- Se vir quaisquer sinais de roubo de identidade - deve contactar imediatamente a Federal Trade Commission. Esta instituição irá recolher informações sobre a sua situação e criar um plano de recuperação pessoal.

- Se abriu um anexo malicioso - o seu computador está provavelmente infectado, deve analisá-lo com uma aplicação antivírus respeitável. Para este efeito, recomendamos a utilização de Combo Cleaner Antivirus para Windows.

- Ajude outros utilizadores da Internet - reporte emails de phishing para Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Perguntas Frequentes (FAQ)

Por que recebi este email?

Emails de spam não são pessoais. Os criminosos cibernéticos enviam milhares deles, esperando que pelo menos alguns dos destinatários caiam na fraude. Portanto, muitos utilizadores recebem cartas idênticas.

Li este email de spam, mas não abri o anexo, o meu computador está infectado?

Não, apenas ler um email de spam não acionará nenhum processo de descarregamento/instalação de malware. As cadeias de infecção são iniciadas quando os anexos ou links nessas cartas são abertos/clicados.

Descarreguei e abri um ficheiro anexado a este email de spam, o meu computador está infectado?

Se ocorreu uma infecção - depende do formato do ficheiro. Se fosse um executável (.exe, .run, etc.) - provavelmente sim - o seu sistema estava infectado. No entanto, se fosse um documento (.doc, .xls, .pdf, etc.) - poderia ter evitado a infiltração de malware. Em alguns casos, os formatos de documentos exigem interação adicional do utilizador (por exemplo, ativar comandos de macro) - para iniciar o descarregamento/instalação de software malicioso.

O Combo Cleaner removerá infecções por malware presentes em anexos de e-mail?

Sim, o Combo Cleaner pode detectar e eliminar a maioria das infecções de malware conhecidas. Também pode verificar ficheiros descarregues à procura de conteúdo malicioso. Deve-se enfatizar que malwares sofisticados geralmente se escondem profundamente nos sistemas - portanto, executar uma verificação completa do sistema é crucial.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários