Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o Sturnus?

Sturnus é um malware para Android (um trojan bancário) que pode controlar um dispositivo. Ele é capaz de ler mensagens de chat, roubar dados bancários exibindo páginas de login falsas e muito mais. Os invasores podem realizar ações maliciosas remotamente em segundo plano, mantendo a tela oculta da vítima.

Sturnus em detalhe

O Sturnus ainda está a ser testado, mas já está configurado para atacar bancos na Europa. Embora ainda esteja em fase inicial, sabe-se que este malware é mais avançado do que muitas outras ameaças deste tipo. As suas principais capacidades incluem ataques de sobreposição, registo de teclas, interceção de SMS, gravação de ecrã e acesso e controlo remotos.

O malware comunica-se com o seu servidor de controlo usando mensagens simples e encriptadas. Primeiro, ele regista o dispositivo e obtém um ID exclusivo e uma chave especial do servidor. Em seguida, cria a sua própria chave secreta, bloqueia-a usando a chave do servidor e envia-a de volta, mantendo também uma cópia no dispositivo. Isso permite que o Sturnus envie e receba mensagens secretas com o servidor.

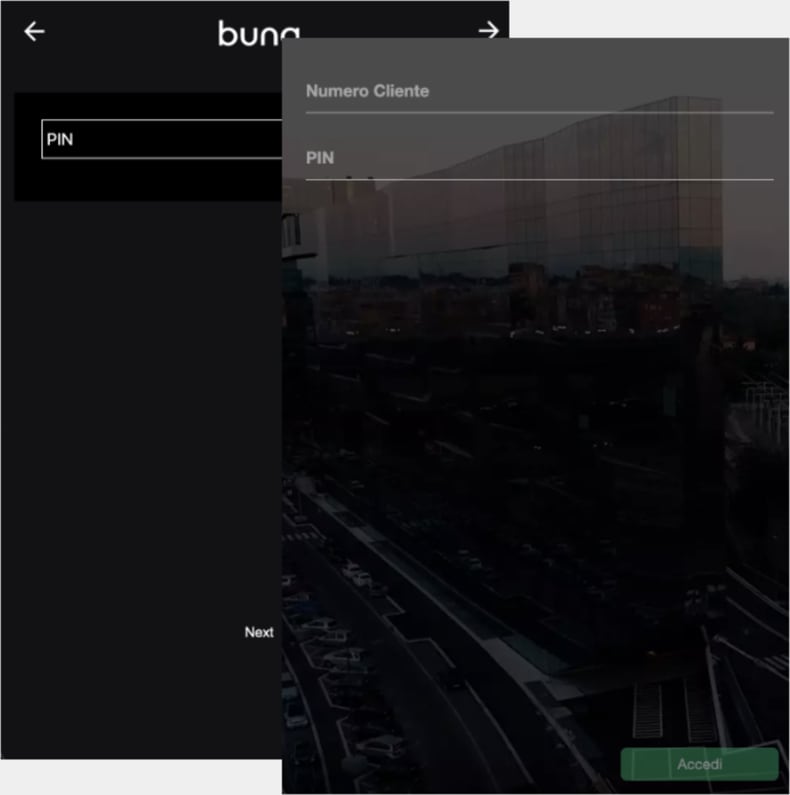

O Sturnus rouba dados de duas formas principais: mostrando ecrãs de login falsos (sobreposições) e usando um keylogger para capturar o que a vítima digita. Ele pode gerar páginas de phishing que parecem ser aplicativos bancários legítimos. Quando uma é ativada, ela abre um WebView que recolhe tudo o que a vítima digita.

Após o roubo dos dados, essa tela falsa é desligada para evitar suspeitas. O Sturnus também pode exibir uma sobreposição preta em tela cheia que oculta tudo o que está a acontecer, permitindo que os cibercriminosos realizem ações em segundo plano sem que a vítima perceba.

A funcionalidade de registo de teclas do malware explora o Serviço de Acessibilidade do Android. Ele consegue detetar ações como digitação, toque e alternância entre campos, para que possa capturar o texto à medida que é introduzido e saber com o que a vítima está a interagir. Além disso, o malware consegue capturar o que está no ecrã. Estas funcionalidades também permitem que o malware roube PINs e palavras-passe.

Além disso, o Sturnus detecta quando a vítima abre aplicações como WhatsApp, Signal ou Telegram. Quando detecta uma dessas aplicações, começa a capturar tudo o que é exibido no ecrã. Ele pode até aceder às mensagens depois que elas são descriptografadas pela aplicação. Isso significa que os atacantes podem visualizar contactos, históricos completos de conversas e todas as mensagens em tempo real.

Além disso, os cibercriminosos podem usar o Sturnus para controlar remotamente o dispositivo da vítima. O malware usa certas técnicas que permitem aos cibercriminosos ver o dispositivo em tempo real e realizar ações, como tocar, digitar, rolar a tela ou aprovar permissões.

Além dos recursos mencionados acima, o Sturnus pode obter direitos de administrador e impedir que a vítima os remova (ele pode detectar tentativas de fazer isso). Ele também pode detectar alterações de senha, atividade na tela de bloqueio, alterações na rede, trocas de SIM, alterações nas configurações de segurança e muito mais. O objetivo é evitar a detecção e permanecer ativo pelo maior tempo possível.

| Nome | Sturnus ladrão |

| Tipo de ameaça | Trojan bancário, Stealer |

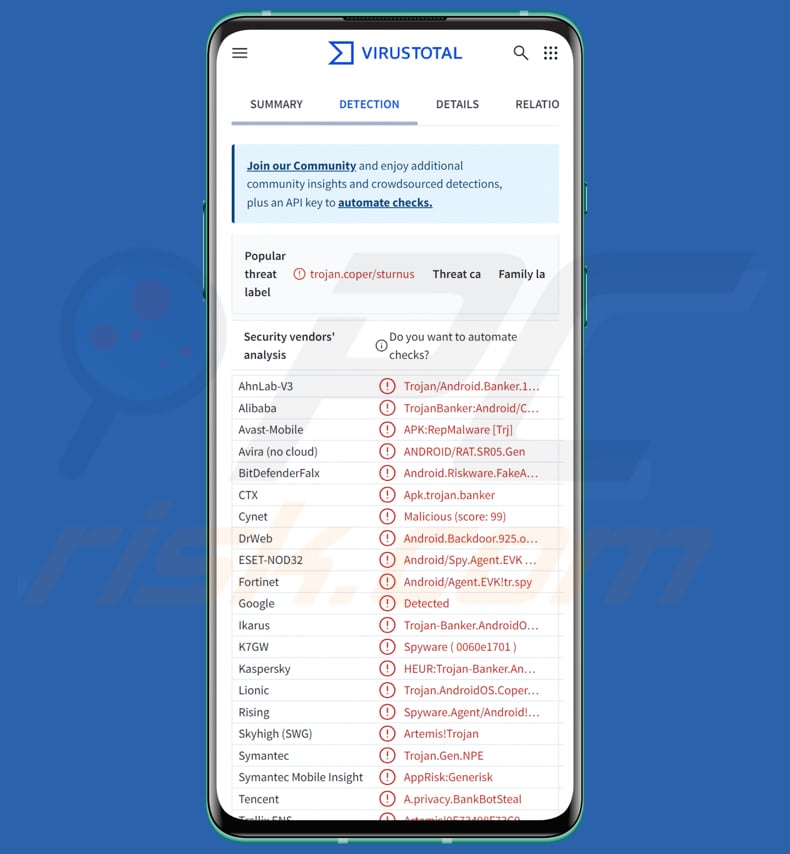

| Nomes de detecção | Avast (APK:RepMalware [Trj]), Combo Cleaner (Android.Riskware.FakeApk.aAQ), ESET-NOD32 (Android/Spy.Agent.EVK Trojan), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Coper.a), Lista completa (VirusTotal) |

| Sintomas | O dispositivo está lento, as configurações do sistema são modificadas sem a permissão do utilizador, aplicativos questionáveis aparecem, o uso de dados e bateria aumenta significativamente, os navegadores redirecionam para sites questionáveis e anúncios intrusivos são exibidos. |

| Métodos de distribuição | Phishing (e-mails falsos), smishing (mensagens SMS enganosas), aplicações falsas, sites enganosos. |

| Danos | Roubo de informações pessoais (mensagens privadas, logins/senhas, etc.), diminuição do desempenho do dispositivo, bateria descarregando rapidamente, diminuição da velocidade da Internet, enormes perdas de dados, perdas monetárias, roubo de identidade. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Conclusão

O Sturnus é um malware Android altamente avançado que pode roubar dados confidenciais através de ecrãs de login falsos, keylogging e captura de ecrã, ler aplicações de mensagens encriptadas e dar aos atacantes controlo remoto total do dispositivo. Os utilizadores de dispositivos infetados podem enfrentar problemas como sequestro de conta, roubo de identidade, perdas financeiras e outras consequências negativas.

Se for detetado num dispositivo, o Sturnus deve ser removido o mais rápido possível. Outros exemplos de malware para Android são Landfall, Fantasy Hub e BankBot.

Como é que o Sturnus se infiltrou no meu dispositivo?

O Sturnus é normalmente distribuído através de métodos de engenharia social. Os atacantes enviam e-mails falsos que instigam os utilizadores a descarregar uma aplicação maliciosa. Eles também utilizam mensagens SMS fraudulentas com links que levam as vítimas ao malware. Além disso, eles contam com aplicações aparentemente legítimas, conhecidas como droppers, que descarregam e instalam o Sturnus silenciosamente, sem que o utilizador perceba.

Como evitar a instalação de malware?

Descarregue aplicações apenas de fontes confiáveis, como páginas oficiais ou Google Play. Mantenha o sistema operativo e as aplicações atualizados e execute regularmente uma ferramenta de segurança confiável para verificar se há ameaças. Evite abrir ficheiros ou clicar em links em e-mails, mensagens ou textos que não esperava receber. Além disso, tenha cuidado com anúncios, links e pop-ups em sites não confiáveis ou suspeitos.

Janela falsa usada para roubar informações confidenciais (fonte: threatfabric.com):

Uma janela falsa usada para ocultar atividades em segundo plano (fonte: threatfabric.com):

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Chrome?

- Como desativar as notificações do navegador Chrome?

- Como redefinir o navegador Chrome?

- Como eliminar o histórico de navegação do navegador Firefox?

- Como desativar as notificações do navegador Firefox?

- Como reiniciar o navegador Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como inicializar o dispositivo Android no "Modo de segurança"?

- Como verificar o uso da bateria por vários aplicativos?

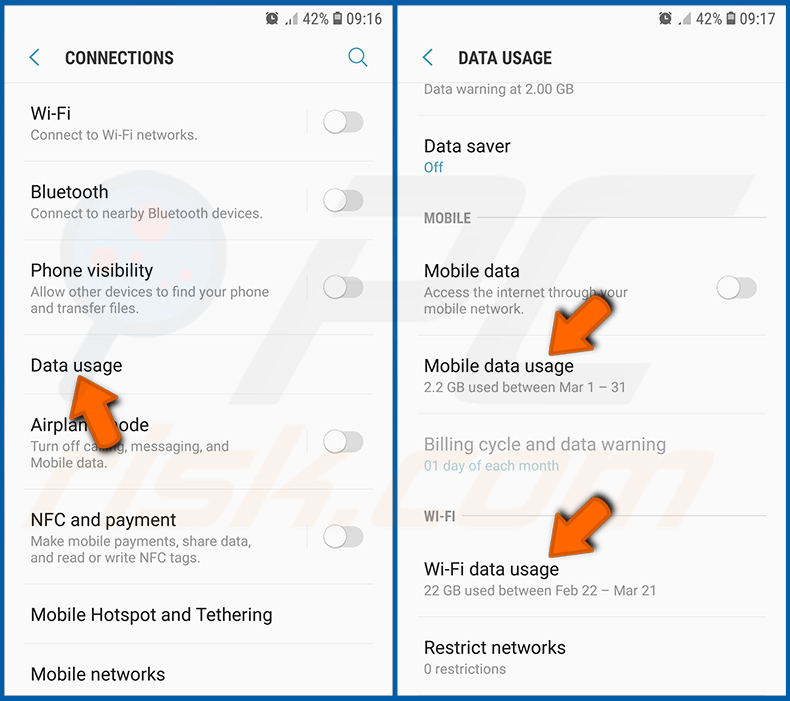

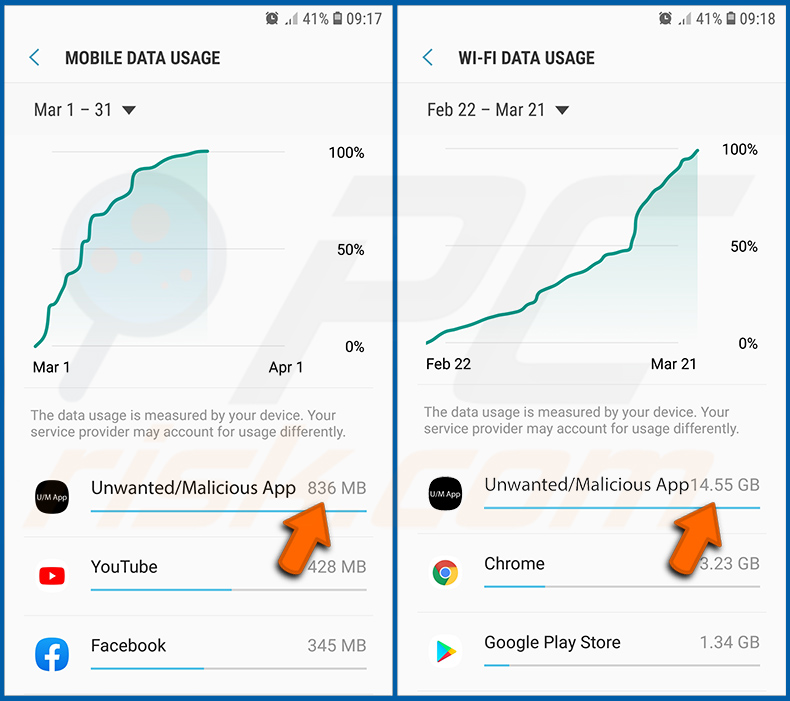

- Como verificar o uso de dados de vários aplicativos?

- Como instalar as atualizações de software mais recentes?

- Como redefinir o sistema para o seu estado padrão?

- Como desativar aplicações que têm privilégios de administrador?

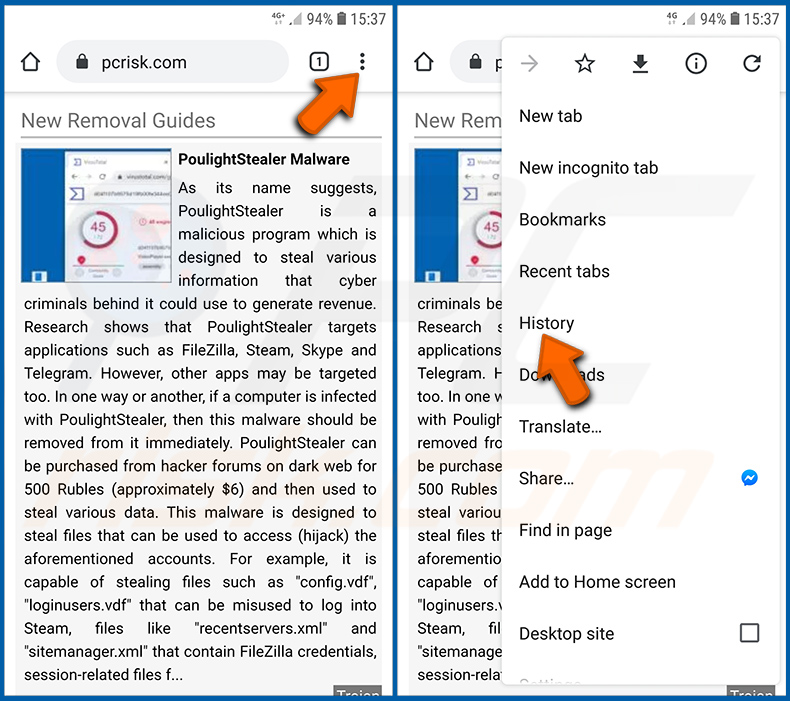

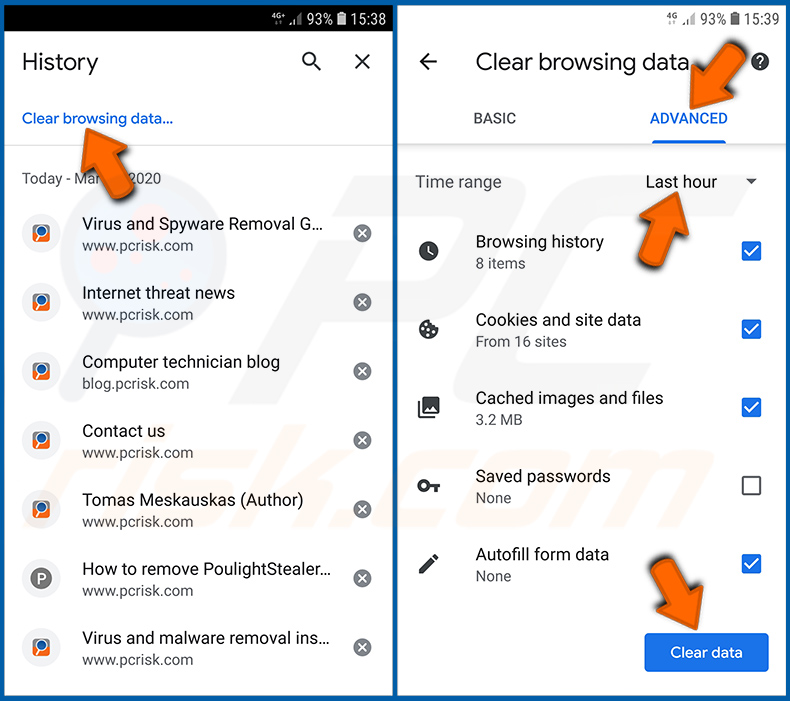

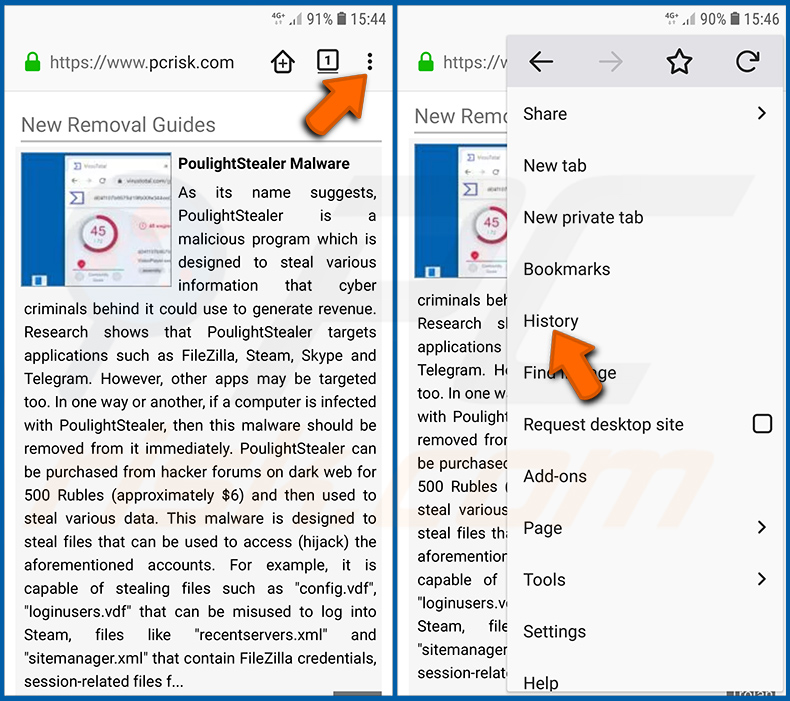

Elimine o histórico de navegação do navegador Chrome:

Toque no botão «Menu» (três pontos no canto superior direito do ecrã) e selecione «Histórico» no menu suspenso aberto.

Toque em «Limpar dados de navegação», selecione o separador «AVANÇADO», escolha o intervalo de tempo e os tipos de dados que deseja eliminar e toque em «Limpar dados».

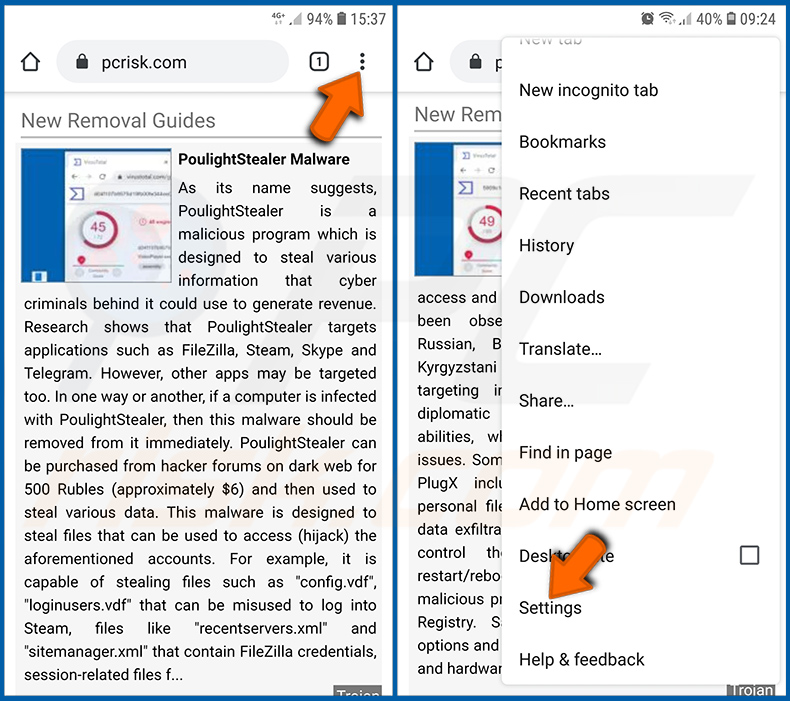

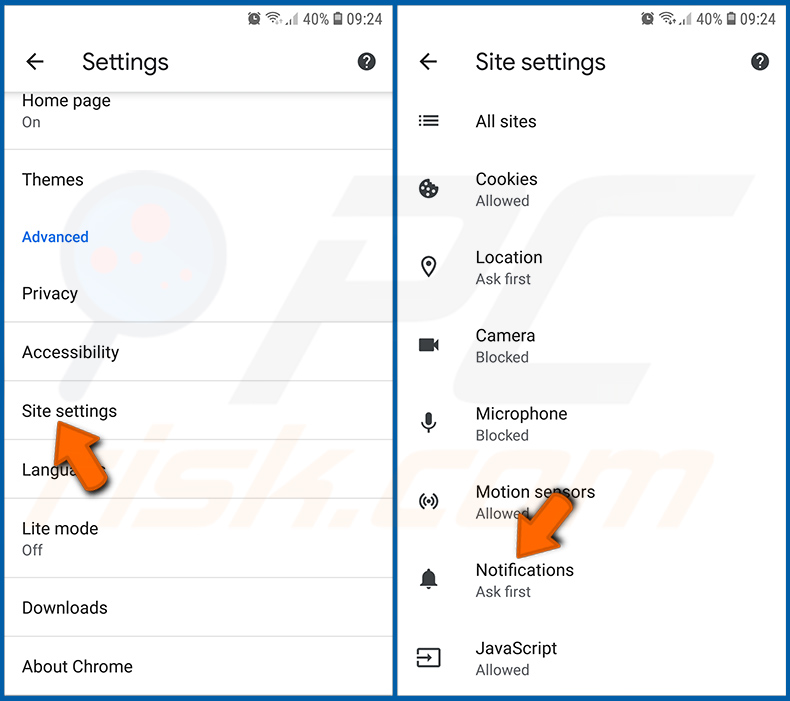

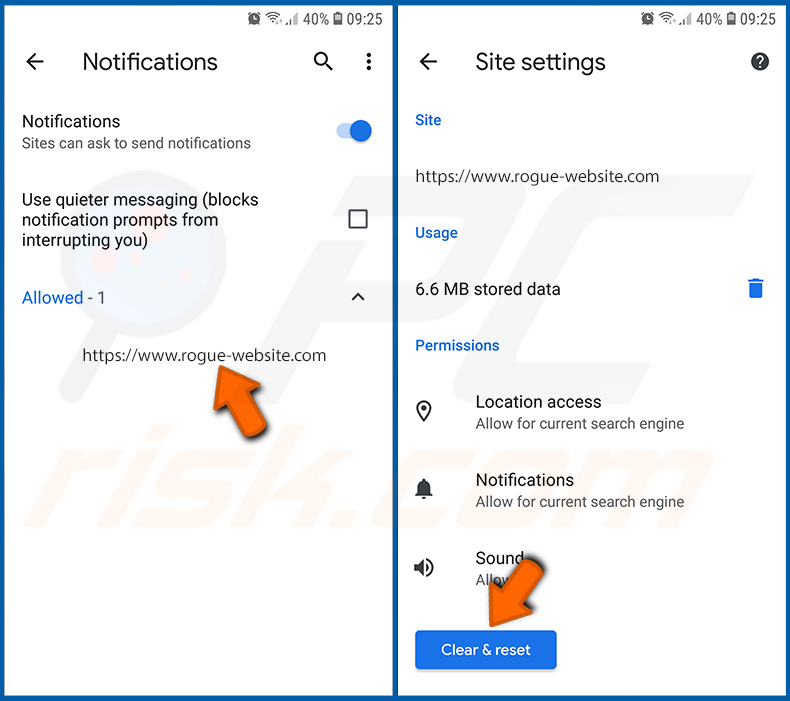

Desative as notificações do navegador no navegador Chrome:

Toque no botão «Menu» (três pontos no canto superior direito do ecrã) e selecione «Definições» no menu suspenso que se abre.

Desça até ver a opção «Definições do site» e toque nela. Desça até ver a opção «Notificações» e toque nela.

Encontre os sites que enviam notificações do navegador, toque neles e clique em «Limpar e redefinir». Isso removerá as permissões concedidas a esses sites para enviar notificações. No entanto, quando visitar o mesmo site novamente, ele poderá solicitar a permissão novamente. Pode optar por conceder ou não essas permissões (se optar por recusar, o site irá para a secção "Bloqueado" e não solicitará mais a sua permissão).

Reinicie o navegador Chrome:

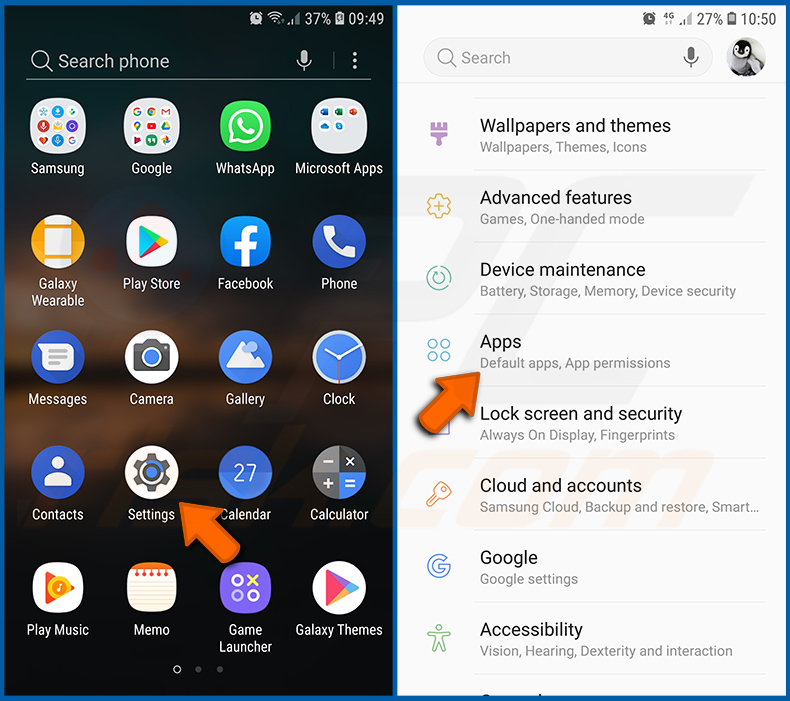

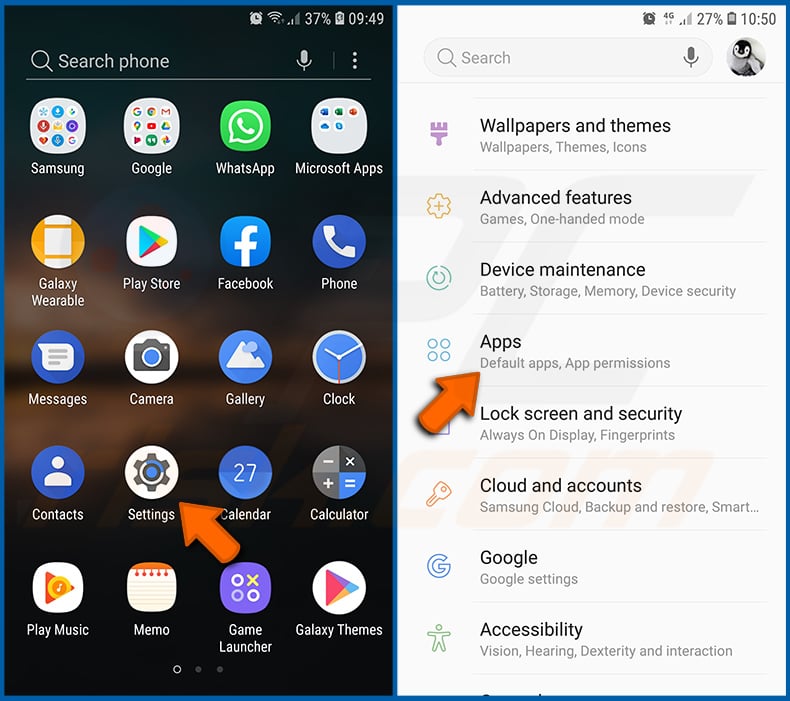

Vá para «Definições», desça até ver «Aplicações» e toque nessa opção.

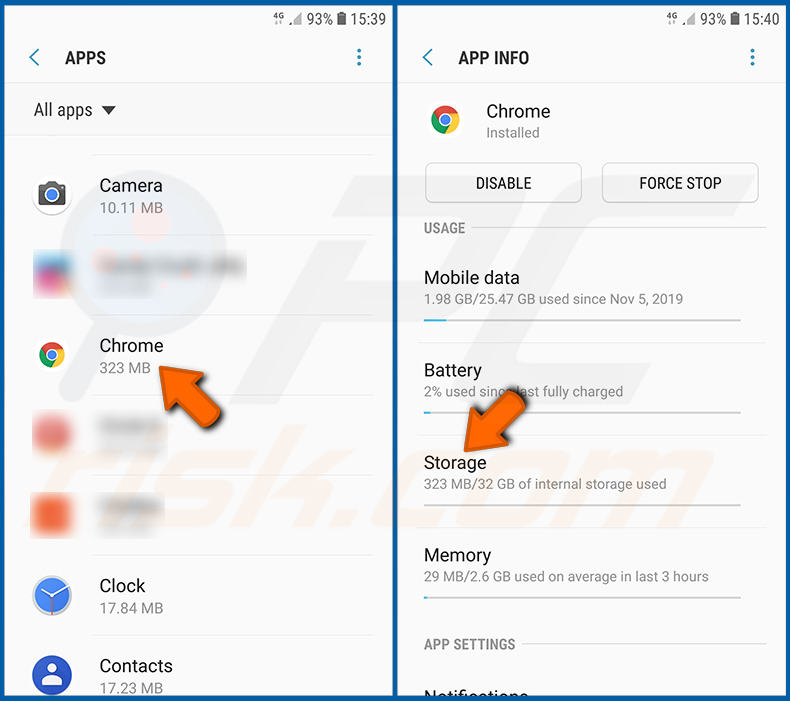

Desça até encontrar a aplicação «Chrome», selecione-a e toque na opção «Armazenamento».

Toque em «GERIR ARMAZENAMENTO», depois em «APAGAR TODOS OS DADOS» e confirme a ação tocando em «OK». Tenha em atenção que a reinicialização do navegador eliminará todos os dados armazenados nele. Isso significa que todos os logins/senhas salvos, histórico de navegação, configurações não padrão e outros dados serão apagados. Terá também de voltar a iniciar sessão em todos os sites.

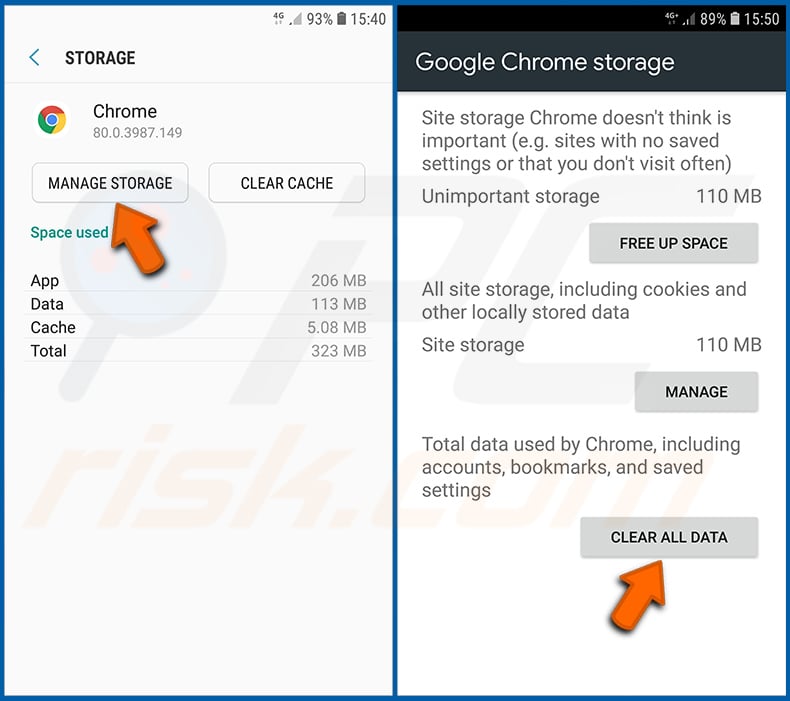

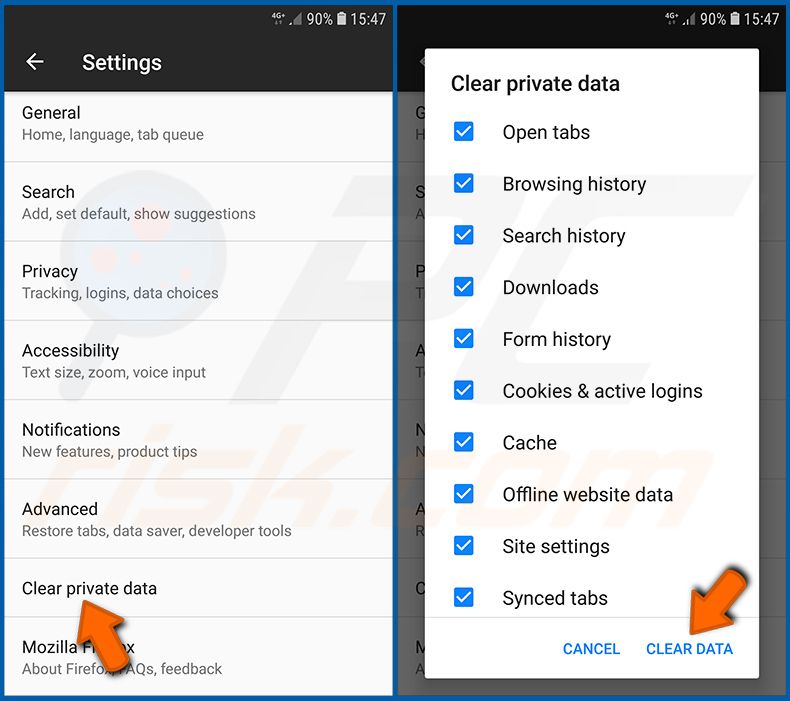

Elimine o histórico de navegação do navegador Firefox:

Toque no botão «Menu» (três pontos no canto superior direito do ecrã) e selecione «Histórico» no menu suspenso aberto.

Desça até ver «Limpar dados privados» e toque nele. Selecione os tipos de dados que deseja remover e toque em «LIMPAR DADOS».

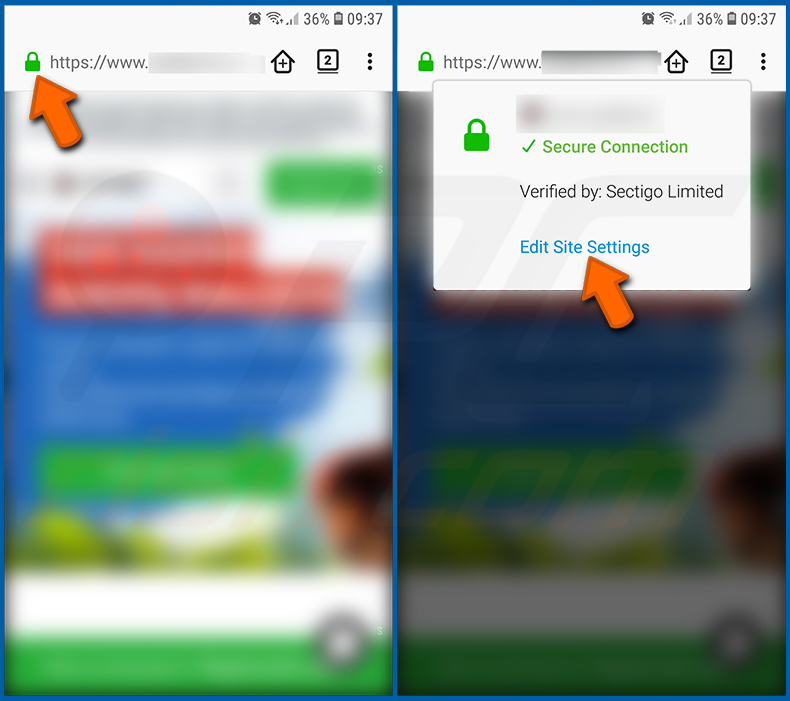

Desative as notificações do navegador no navegador Firefox:

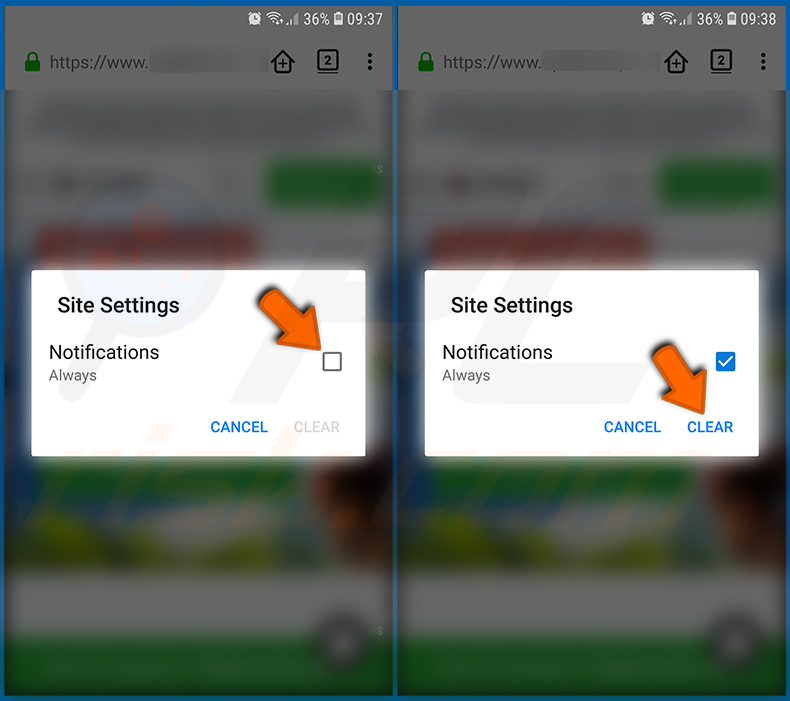

Visite o site que está a enviar notificações do navegador, toque no ícone exibido à esquerda da barra de URL (o ícone não será necessariamente um «Cadeado») e selecione «Editar configurações do site».

Na janela pop-up aberta, selecione a opção «Notificações» e toque em «APAGAR».

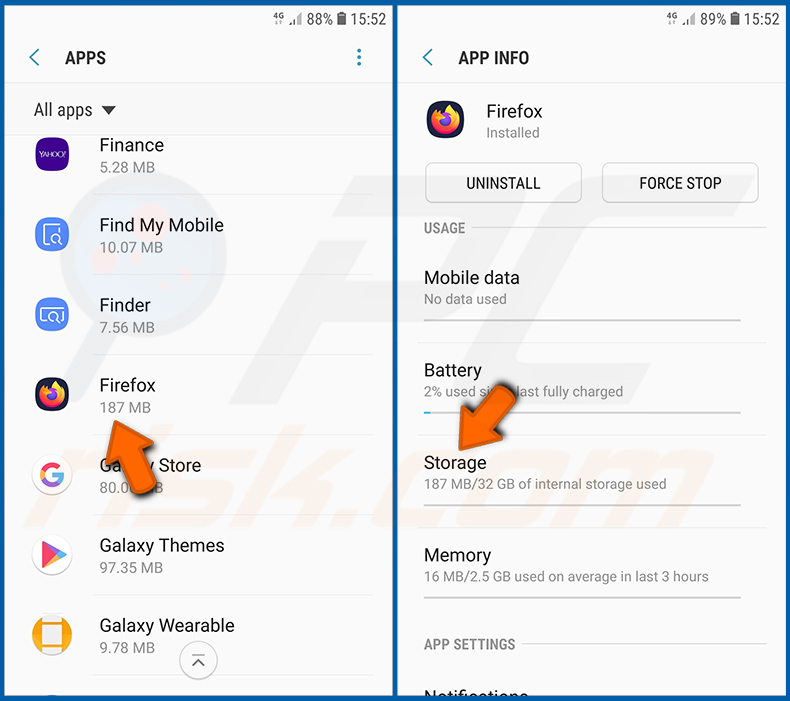

Reinicie o navegador Firefox:

Vá para «Definições», desça até ver «Aplicações» e toque nela.

Desça até encontrar a aplicação «Firefox», selecione-a e toque na opção «Armazenamento».

Toque em «LIMPAR DADOS» e confirme a ação tocando em «ELIMINAR». Tenha em atenção que a reinicialização do navegador eliminará todos os dados armazenados nele. Isso significa que todos os logins/senhas salvos, histórico de navegação, configurações não padrão e outros dados serão eliminados. Também terá de fazer login novamente em todos os sites.

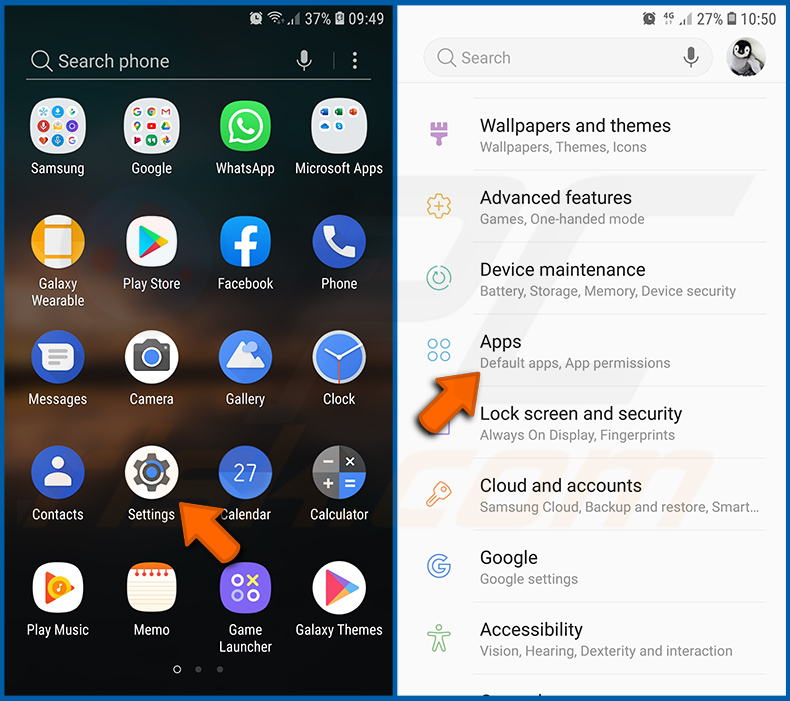

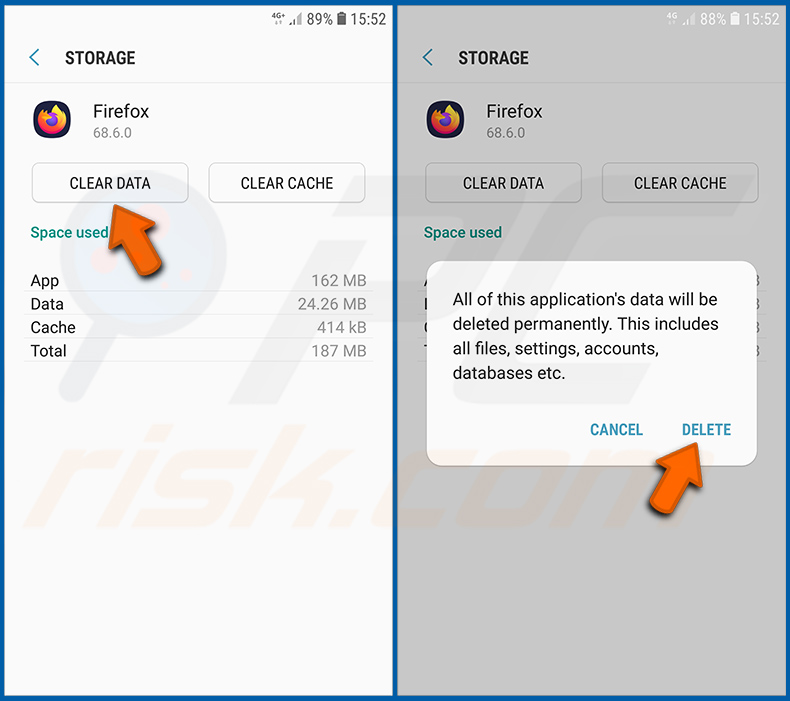

Desinstale aplicações potencialmente indesejadas e/ou maliciosas:

Vá para «Definições», desça até ver «Aplicações» e toque nela.

Role para baixo até ver um aplicativo potencialmente indesejado e/ou malicioso, selecione-o e toque em "Desinstalar". Se, por algum motivo, não conseguir remover o aplicativo selecionado (por exemplo, se for exibida uma mensagem de erro), tente usar o "Modo de segurança".

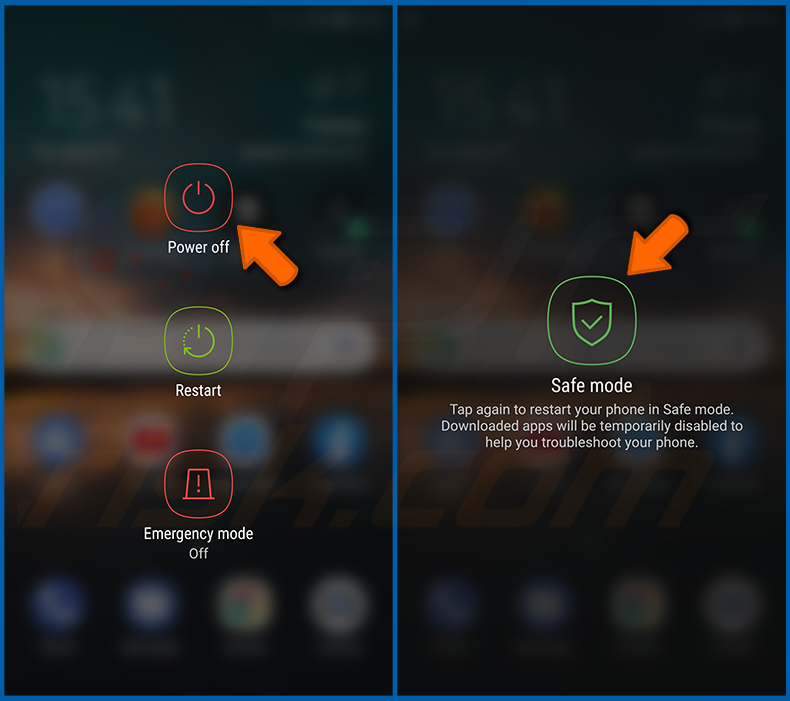

Inicie o dispositivo Android no «Modo de segurança»:

O «Modo de segurança» no sistema operativo Android desativa temporariamente a execução de todas as aplicações de terceiros. Utilizar este modo é uma boa forma de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de o fazer quando o dispositivo está a funcionar «normalmente»).

Pressione o botão «Power» e mantenha-o pressionado até ver o ecrã «Power off». Toque no ícone «Desligar» e mantenha-o premido. Após alguns segundos, a opção «Modo de segurança» aparecerá e poderá executá-la reiniciando o dispositivo.

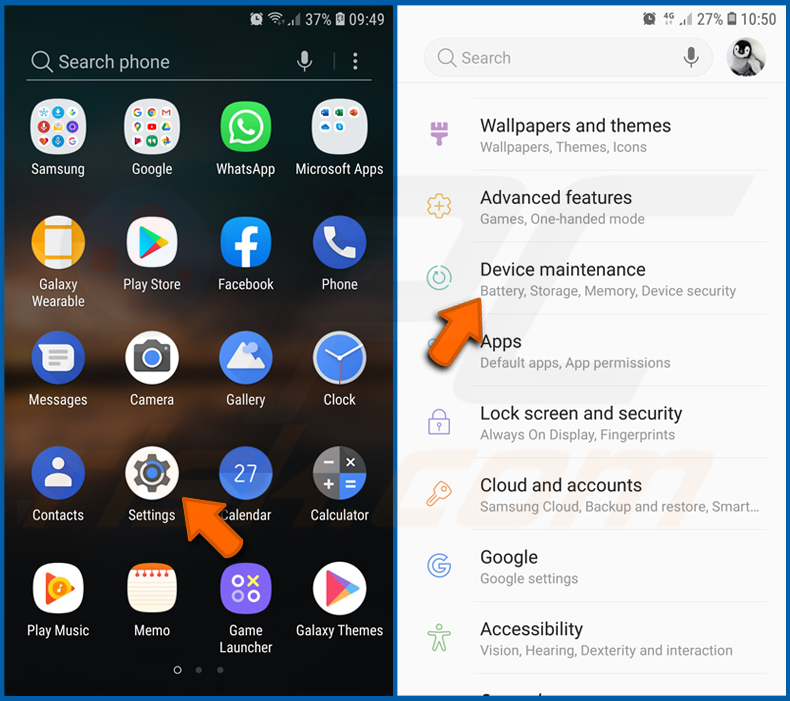

Verifique o uso da bateria por várias aplicações:

Vá para «Definições», desça até ver «Manutenção do dispositivo» e toque nela.

Toque em «Bateria» e verifique a utilização de cada aplicação. As aplicações legítimas/genuínas são concebidas para utilizar o mínimo de energia possível, a fim de proporcionar a melhor experiência ao utilizador e poupar energia. Por conseguinte, uma utilização elevada da bateria pode indicar que a aplicação é maliciosa.

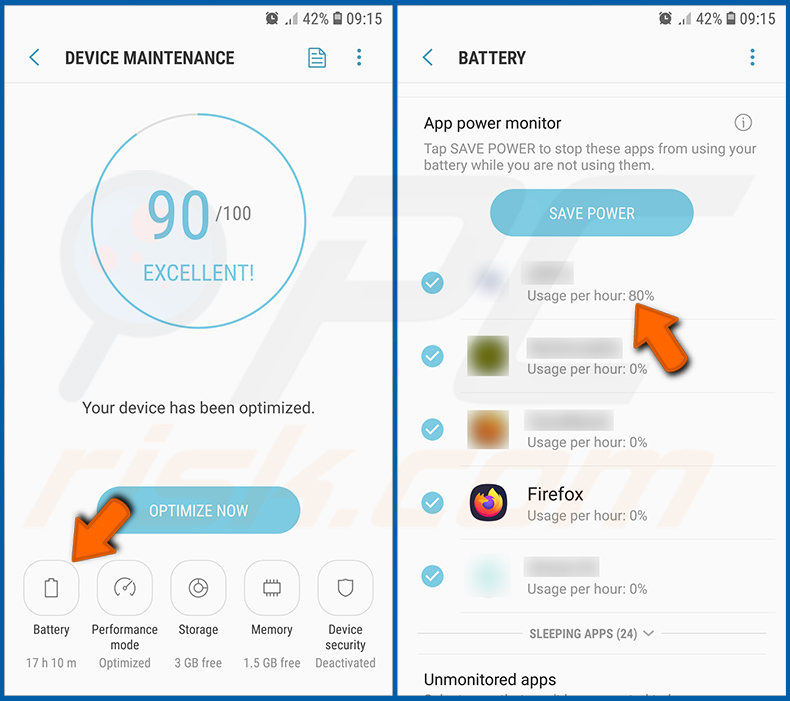

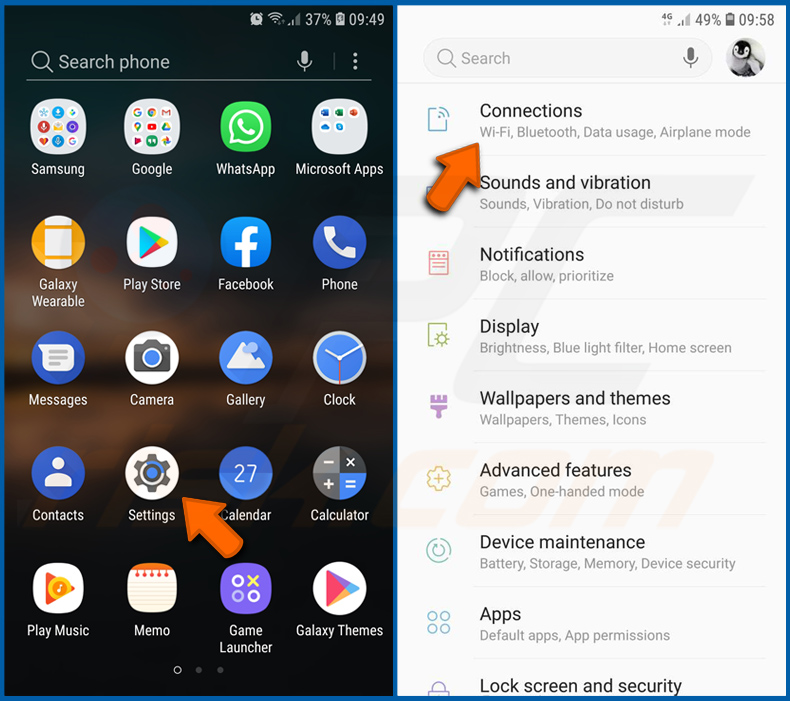

Verifique o uso de dados de vários aplicativos:

Vá para «Definições», desça até ver «Ligações» e toque nessa opção.

Role para baixo até ver «Utilização de dados» e selecione essa opção. Assim como acontece com a bateria, os aplicativos legítimos/genuínos são projetados para minimizar a utilização de dados tanto quanto possível. Isso significa que uma utilização excessiva de dados pode indicar a presença de um aplicativo malicioso. Observe que alguns aplicativos maliciosos podem ser projetados para funcionar apenas quando o dispositivo está conectado a uma rede sem fio. Por esse motivo, você deve verificar a utilização de dados móveis e Wi-Fi.

Se encontrar uma aplicação que consome muitos dados, mesmo que nunca a utilize, recomendamos vivamente que a desinstale o mais rapidamente possível.

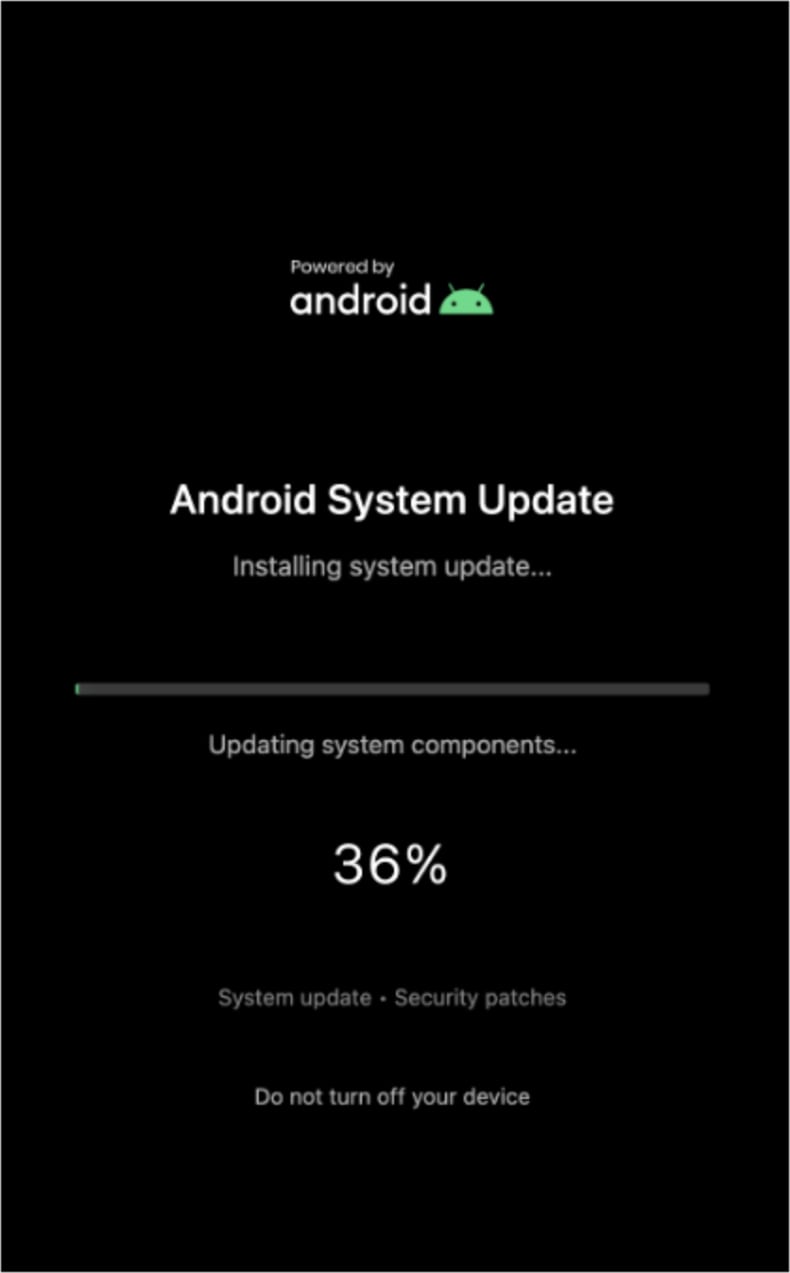

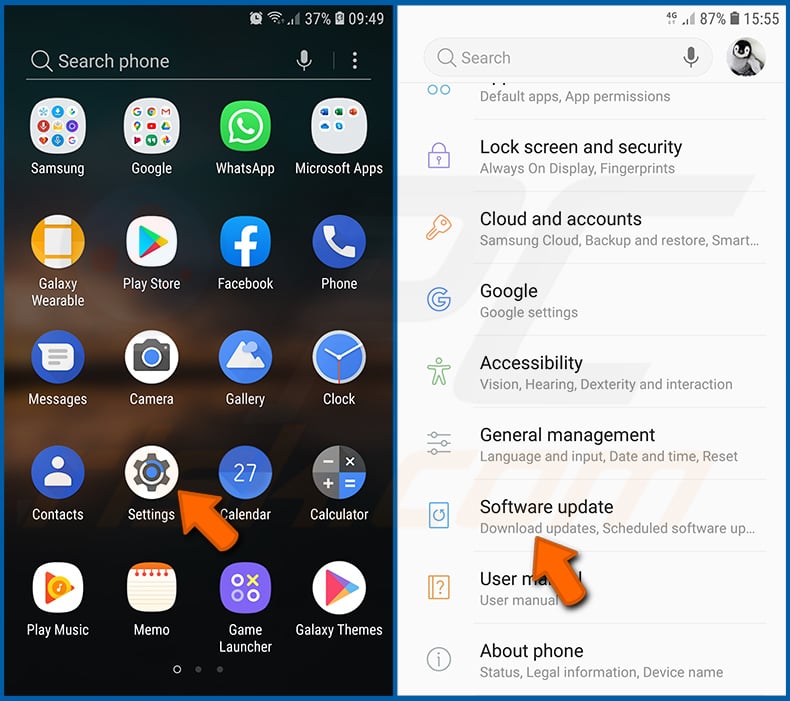

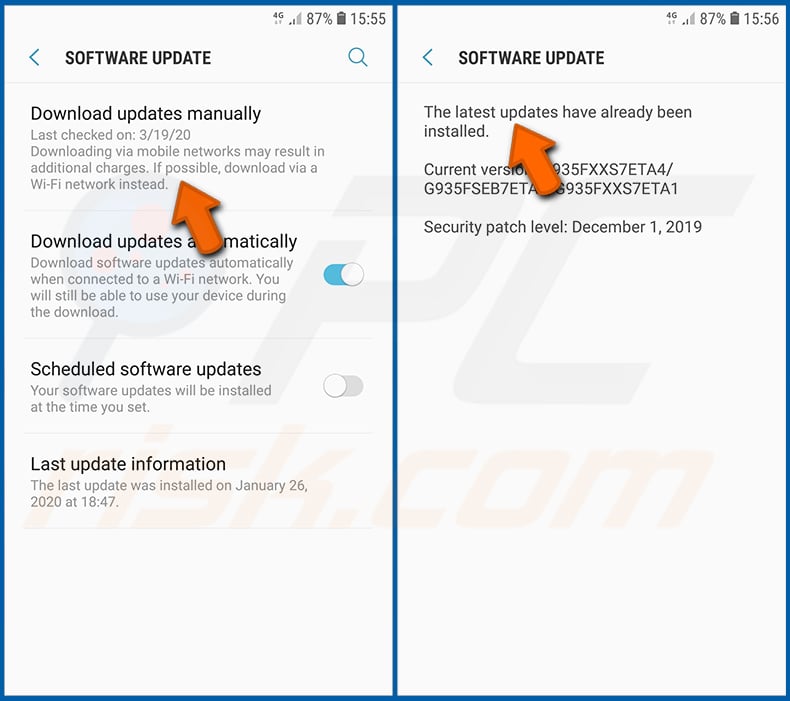

Instale as atualizações de software mais recentes:

Manter o software atualizado é uma boa prática quando se trata da segurança do dispositivo. Os fabricantes de dispositivos lançam continuamente várias correções de segurança e atualizações do Android para corrigir erros e bugs que podem ser explorados por criminosos cibernéticos. Um sistema desatualizado é muito mais vulnerável, por isso deve sempre certificar-se de que o software do seu dispositivo está atualizado.

Vá para «Definições», desça até ver «Atualização de software» e toque nessa opção.

Toque em «Transferir atualizações manualmente» e verifique se existem atualizações disponíveis. Se existirem, instale-as imediatamente. Também recomendamos ativar a opção «Transferir atualizações automaticamente» — isso permitirá que o sistema o notifique assim que uma atualização for lançada e/ou a instale automaticamente.

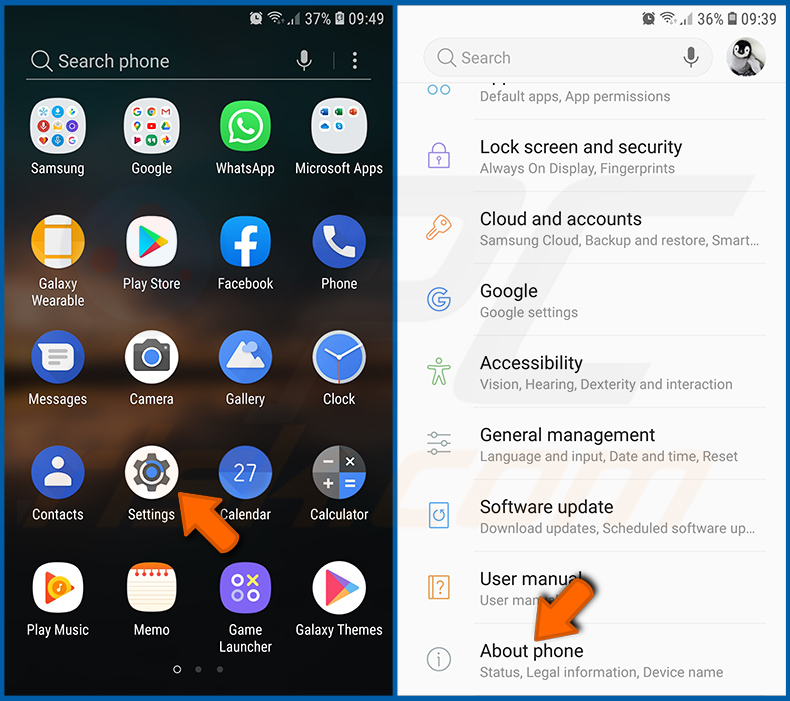

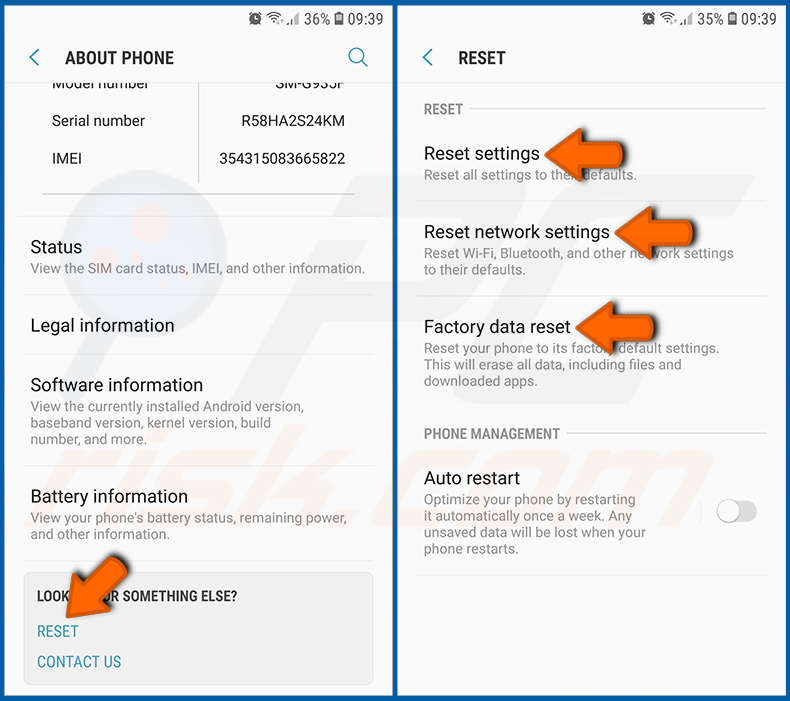

Redefinir o sistema para o seu estado padrão:

Executar uma «Reposição de fábrica» é uma boa maneira de remover todas as aplicações indesejadas, restaurar as configurações padrão do sistema e limpar o dispositivo em geral. No entanto, deve ter em mente que todos os dados dentro do dispositivo serão apagados, incluindo fotos, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo, não no cartão SIM), mensagens SMS e assim por diante. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Você também pode restaurar as configurações básicas do sistema e/ou simplesmente as configurações de rede.

Vá para «Definições», desça até ver «Sobre o telefone» e toque nele.

Role para baixo até ver «Repor» e toque nele. Agora escolha a ação que deseja realizar:

"Repor definições" - repõe todas as definições do sistema para as predefinições;

"Repor definições de rede" - repõe todas as definições relacionadas com a rede para as predefinições;

"Repor dados de fábrica" - repor todo o sistema e eliminar completamente todos os dados armazenados;

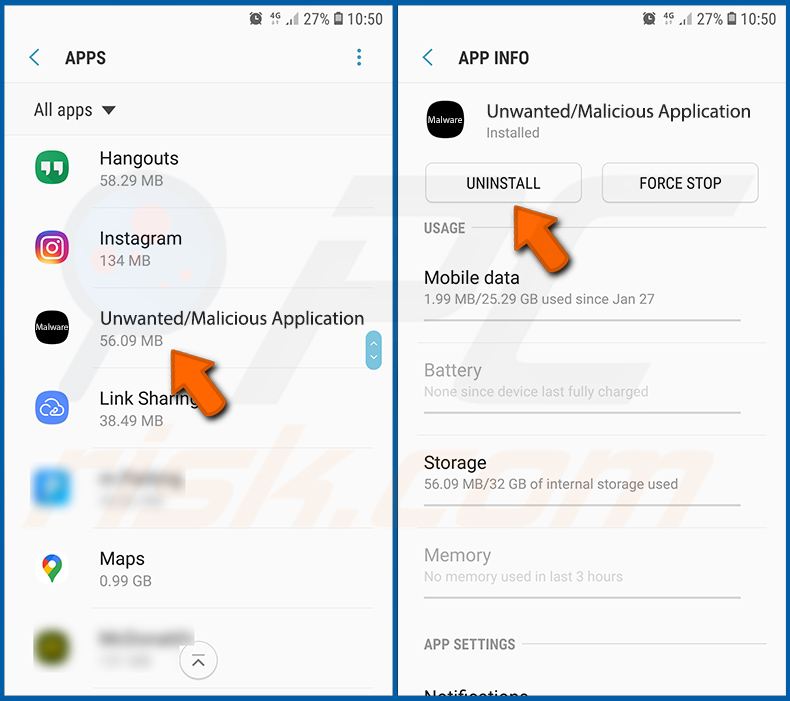

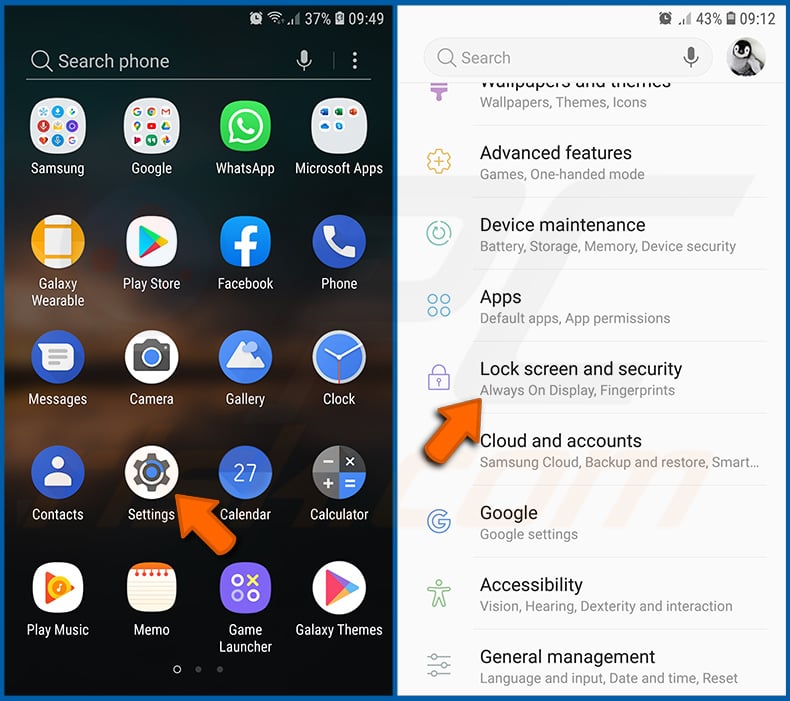

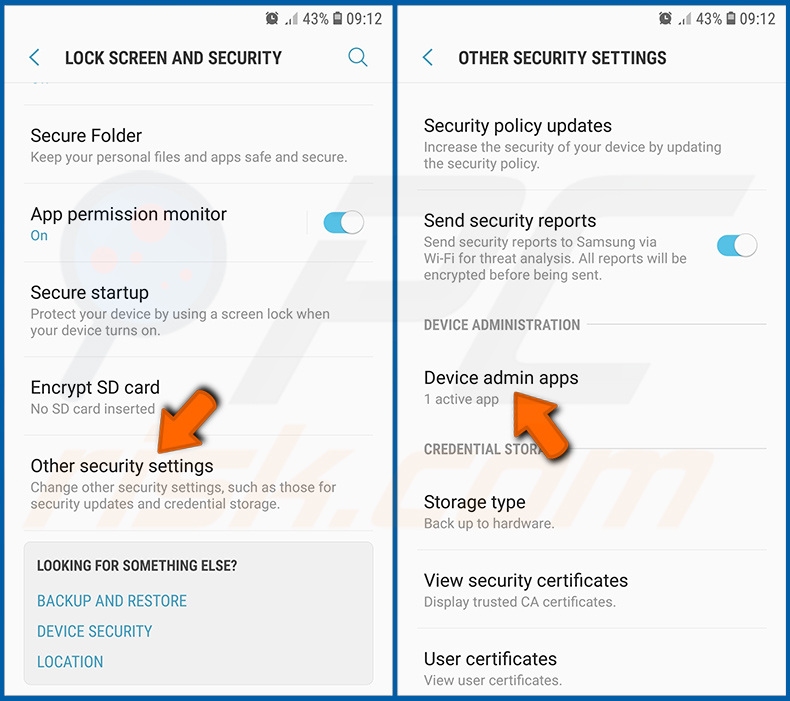

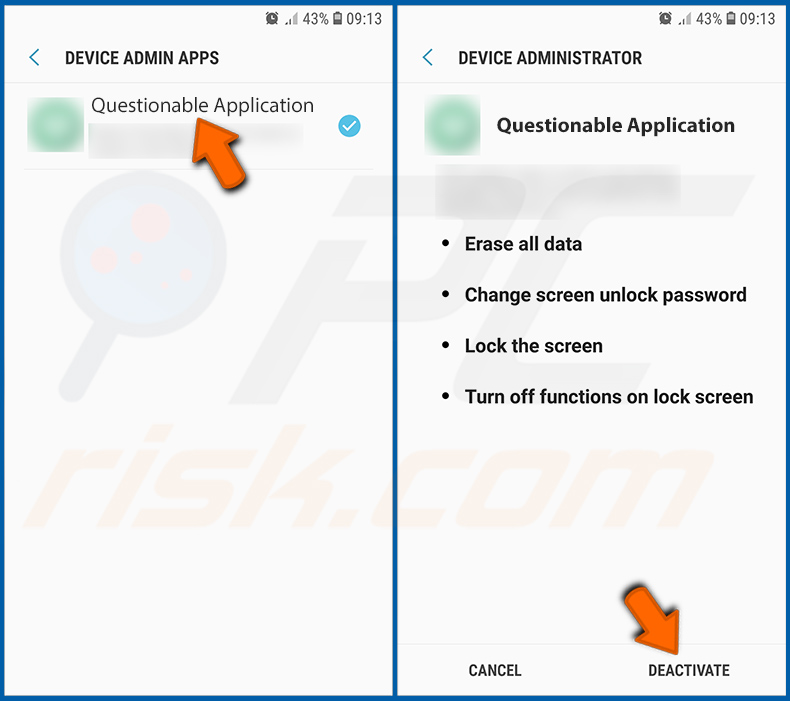

Desative as aplicações que têm privilégios de administrador:

Se um aplicativo malicioso obtiver privilégios de administrador, ele poderá causar sérios danos ao sistema. Para manter o dispositivo o mais seguro possível, verifique sempre quais aplicativos têm esses privilégios e desative aqueles que não deveriam tê-los.

Vá para «Definições», desça até ver «Ecrã de bloqueio e segurança» e toque nessa opção.

Desça até ver «Outras definições de segurança», toque nessa opção e, em seguida, toque em «Aplicações de administração do dispositivo».

Identifique as aplicações que não devem ter privilégios de administrador, toque nelas e, em seguida, toque em «DESATIVAR».

Perguntas frequentes (FAQ)

O meu dispositivo está infetado com o malware Sturnus. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

Normalmente, não é necessário formatar completamente o dispositivo. Ameaças como o Sturnus podem ser removidas com frequência usando ferramentas antivírus ou antimalware confiáveis, como o Combo Cleaner.

Quais são os maiores problemas que o malware pode causar?

Dependendo do tipo, o malware pode roubar informações confidenciais, instalar outros programas maliciosos, encriptar ficheiros, prejudicar o desempenho do sistema e realizar outras atividades prejudiciais.

Qual é o objetivo do Sturnus?

O Sturnus foi concebido para roubar informações financeiras e dar aos atacantes controlo total sobre os dispositivos Android infetados, principalmente para realizar fraudes bancárias.

Como é que o Sturnus se infiltrou no meu dispositivo?

O Sturnus provavelmente entrou no seu dispositivo através de um e-mail de phishing, SMS de smishing ou um dropper que se fazia passar por uma aplicação legítima.

O Combo Cleaner irá proteger-me contra malware?

O Combo Cleaner pode detetar e remover a maioria dos malwares conhecidos. No entanto, como algumas ameaças avançadas podem se esconder profundamente no sistema, é importante executar uma verificação completa do sistema para garantir a remoção total.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários