Como remover o CrystalX RAT de dispositivos infetados

TrojanTambém conhecido como: Trojan de administração remota CrystalX

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o CrystalX?

O CrystalX é um trojan de acesso remoto (RAT) oferecido como MaaS (malware como serviço) e promovido através do Telegram. É utilizado principalmente para roubar informações de dispositivos infetados e para controlar dispositivos remotamente, além de possuir funcionalidades de prankware. Se for detetado num dispositivo, o CrystalX deve ser removido o mais rapidamente possível.

Mais informações sobre o CrystalX

O CrystalX é uma versão renomeada de um malware anterior (originalmente promovido como Webcrystal RAT). O seu design e painel de controlo parecem ter sido copiados ou inspirados em grande medida num RAT mais antigo (WebRAT/Salat Stealer). Basicamente, o CrystalX é uma ferramenta de acesso remoto comercial e ativamente promovida.

O CrystalX possui uma ferramenta integrada que permite aos cibercriminosos criar versões personalizadas do programa. Podem definir opções como bloquear determinados países, ocultar-se de ferramentas de análise, alterar o ícone do ficheiro e muito mais. Inclui também funcionalidades anti-análise concebidas para impedir a deteção ou a análise.

Quando o RAT é executado, liga-se a um servidor remoto e envia informações básicas sobre o dispositivo infetado. Em seguida, tenta roubar dados confidenciais, tais como credenciais de login de aplicações como o Steam, o Discord e o Telegram, bem como informações armazenadas em navegadores web baseados no Chromium. Após recolher as informações, envia tudo de volta para o servidor do atacante.

Além disso, o CrystalX é capaz de registar as teclas digitadas. A funcionalidade de keylogger grava o que a vítima digita, incluindo palavras-passe e dados de cartões de crédito. Além disso, o malware pode inserir secretamente uma extensão falsa no Chrome ou no Edge. Esta extensão analisa o texto copiado à procura de endereços de carteiras de criptomoedas.

Se encontrar algum, substitui-o pelo endereço da carteira do atacante. Isto pode ser utilizado para redirecionar transferências de criptomoedas para cibercriminosos, em vez de para o destinatário pretendido. O sequestro da área de transferência também pode ser utilizado para outros fins maliciosos, tais como roubar credenciais de login ou outras informações pessoais.

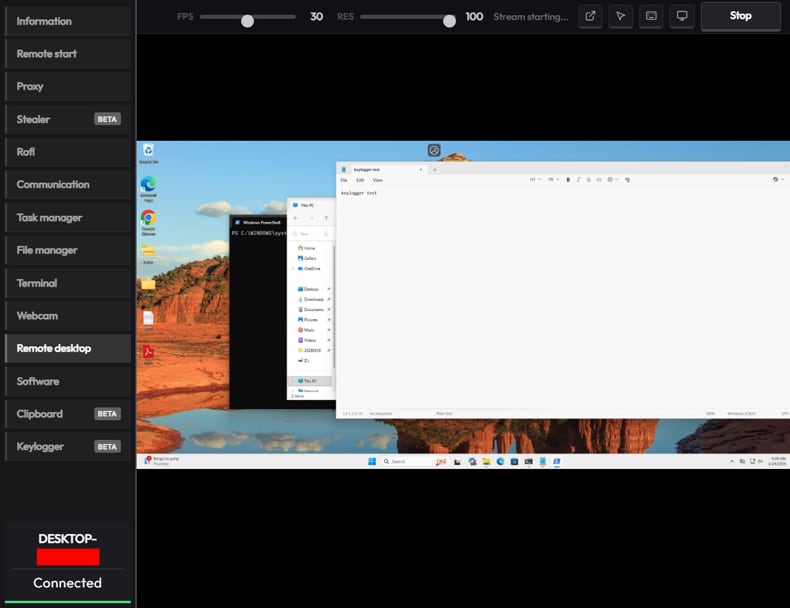

Além disso, o CrystalX permite que os autores das ameaças executem comandos, carreguem ficheiros e explorem todas as pastas e unidades nos dispositivos infetados. Inclui também uma ferramenta integrada que lhes permite visualizar e controlar o ecrã da vítima, tal como numa área de trabalho remota (VNC). Além disso, pode aceder secretamente ao microfone e à câmara.

O malware inclui também funcionalidades de «brincadeiras» que os cibercriminosos podem utilizar para alterar o fundo do ambiente de trabalho, rodar o ecrã, trocar os botões do rato ou fazer com que o cursor se mova aleatoriamente. Pode ainda desativar ferramentas do sistema, ocultar ícones ou exibir mensagens pop-up falsas. Além disso, o CrystalX permite ativar um chat entre a vítima e o atacante.

| Nome | Trojan de administração remota CrystalX |

| Tipo de ameaça | Trojan de acesso remoto (RAT) |

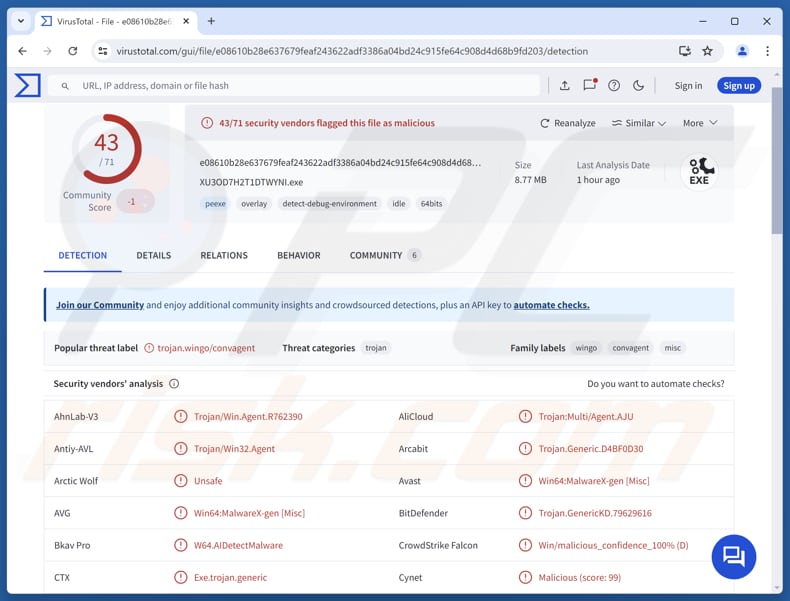

| Nomes de deteção | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Trojan.GenericKD.79629616), ESET-NOD32 (WinGo/Agent.AHJ Trojan), Kaspersky (Backdoor.Win64.CrystalX.b), MaxSecure (Trojan.Malware.324995110.susgen), Lista completa (VirusTotal) |

| Sintomas | Os RATs são concebidos para se infiltrarem discretamente no computador da vítima e permanecerem inativos; por isso, não se observam sintomas específicos num computador infetado. |

| Possíveis métodos de distribuição | Anexos de e-mail infetados, anúncios online maliciosos, engenharia social, vulnerabilidades de software, «cracks» de software. |

| Danos | Senhas e dados bancários roubados, roubo de identidade, inclusão do computador da vítima numa rede de bots, infeções adicionais, prejuízos financeiros. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Conclusão

O CrystalX é um RAT que oferece aos atacantes um vasto leque de funcionalidades, incluindo roubo de dados, registo de teclas, sequestro da área de transferência e controlo remoto dos sistemas infetados. Inclui também funcionalidades de anti-análise e evasão. Em suma, o CrystalX é uma ferramenta perigosa que pode causar prejuízos financeiros, roubo de identidade, sequestro de contas e outros problemas.

Outros exemplos de RATs são GHOSTFORM, KarstoRAT e Moonrise.

Como é que o CrystalX se instalou no meu computador?

O malware como o CrystalX é frequentemente distribuído através de ficheiros infetados, tais como ficheiros executáveis (.exe), arquivos (por exemplo, ZIP ou RAR), scripts ou documentos (por exemplo, MS Office ou PDF). A interação com estes ficheiros pode causar uma infeção no sistema.

Os atacantes disseminam malware através de anexos ou links de e-mail, vulnerabilidades de software, esquemas fraudulentos de «suporte técnico», sites inseguros (ou comprometidos), software pirata, ferramentas crackeadas, anúncios maliciosos, pen drives infectados, redes peer-to-peer, programas de download de terceiros e canais semelhantes.

Como evitar a instalação de malware?

Mantenha o seu sistema operativo e as suas aplicações atualizados. Descarregue software de fontes fiáveis, como sites oficiais ou lojas de aplicações verificadas, e evite programas crackeados, software pirata ou geradores de chaves. Não clique em anúncios, links ou botões de sites não confiáveis e recuse receber notificações de páginas suspeitas.

Tenha cuidado com e-mails ou mensagens inesperadas, especialmente de remetentes desconhecidos, e evite abrir quaisquer links ou anexos que pareçam suspeitos ou desnecessários. Se achar que o seu computador já está infetado, recomendamos que execute uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Painel de administração do CrystalX (fonte: securelist.com):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o CrystalX?

- PASSO 1. Remoção manual do malware CrystalX.

- PASSO 2. Verifique se o seu computador está livre de vírus.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada — normalmente, é melhor deixar que os programas antivírus ou antimalware o façam automaticamente. Para remover este malware, recomendamos a utilização de Combo Cleaner Antivirus para Windows.

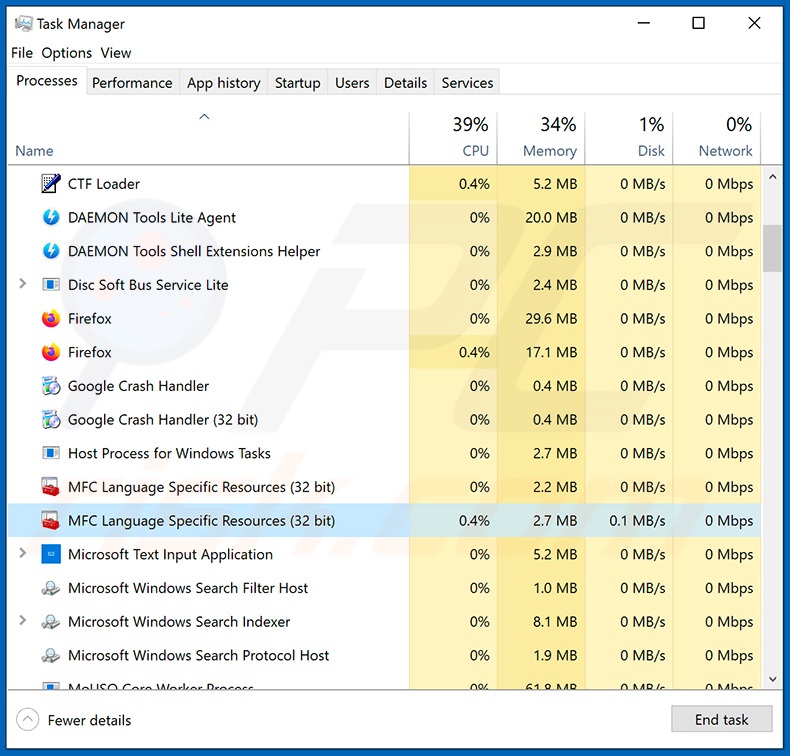

Se pretender remover malware manualmente, o primeiro passo é identificar o nome do malware que pretende remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, através do Gerenciador de Tarefas, e identificou um programa que parece suspeito, deve seguir estes passos:

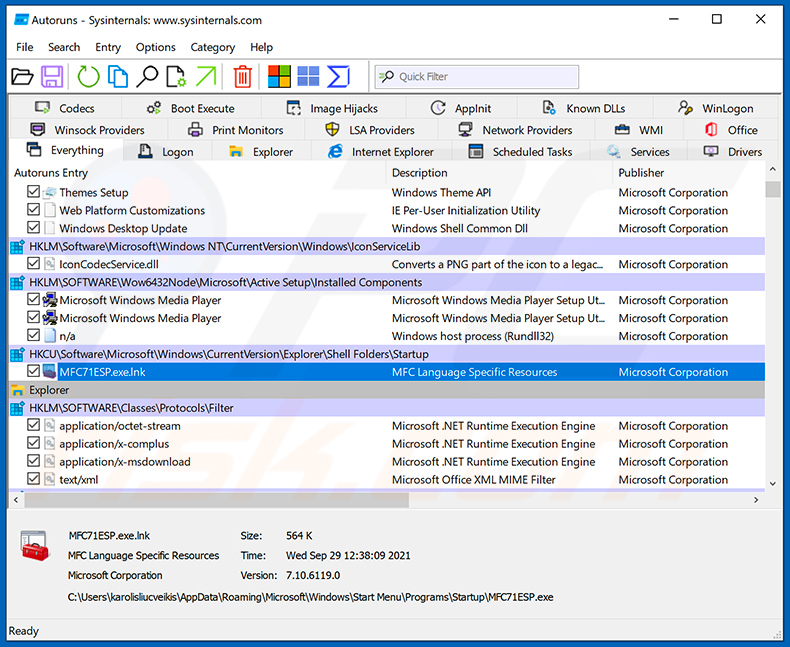

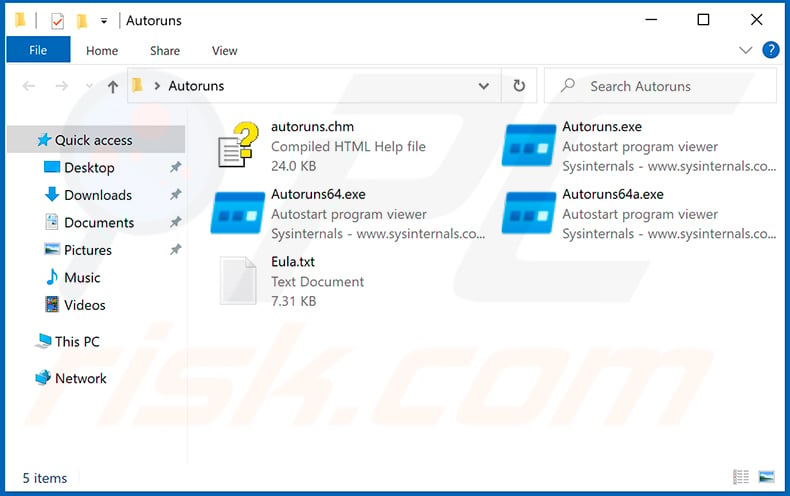

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações no sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações no sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

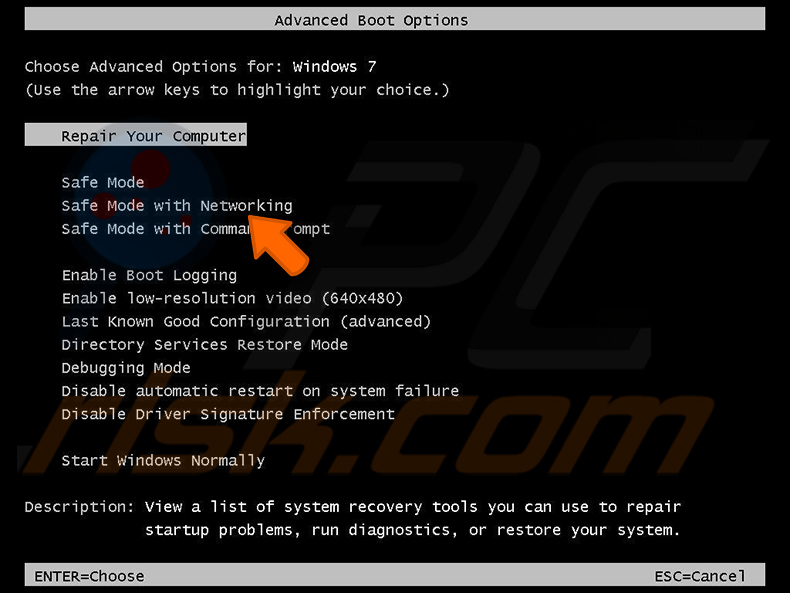

Utilizadores do Windows XP e do Windows 7: Inicie o computador no Modo de Segurança. Clique em «Iniciar», clique em «Desligar», clique em «Reiniciar» e clique em «OK». Durante o processo de arranque do computador, prima a tecla F8 do teclado várias vezes até ver o menu «Opções avançadas do Windows» e, em seguida, selecione «Modo de Segurança com Rede» na lista.

Vídeo que mostra como iniciar o Windows 7 no «Modo de Segurança com Rede»:

Utilizadores do Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Aceda ao Ecrã Inicial do Windows 8, escreva «Avançado» e, nos resultados da pesquisa, selecione «Definições». Clique em «Opções de arranque avançadas» e, na janela «Definições gerais do PC» que se abre, selecione «Arranque avançado».

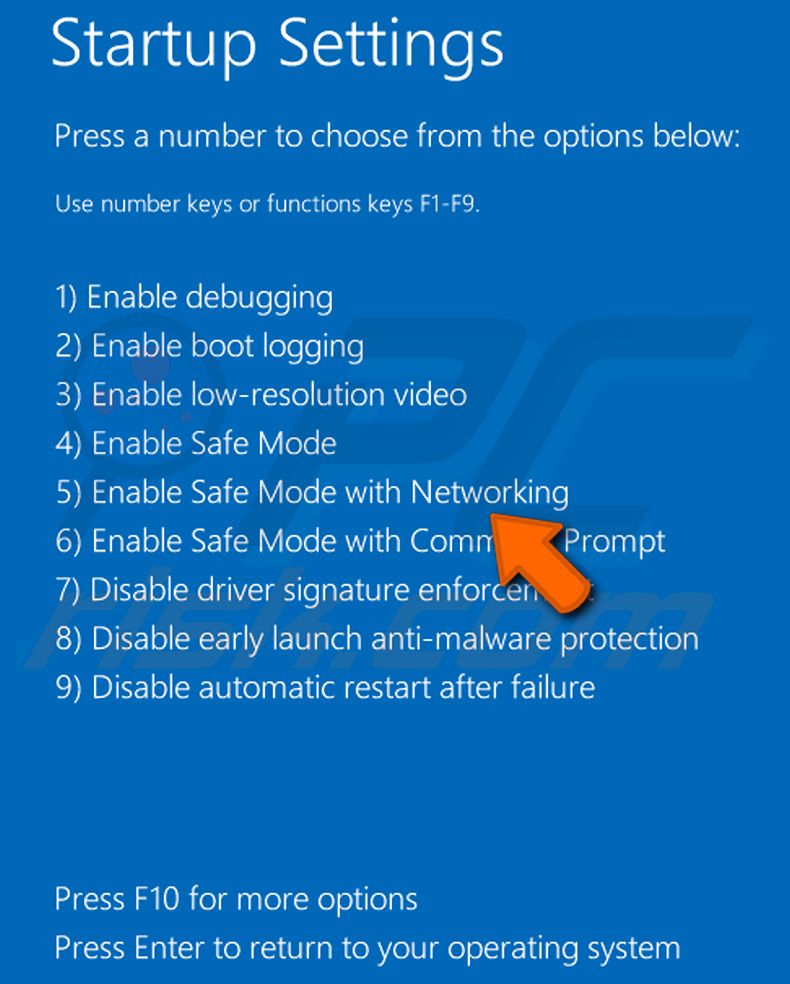

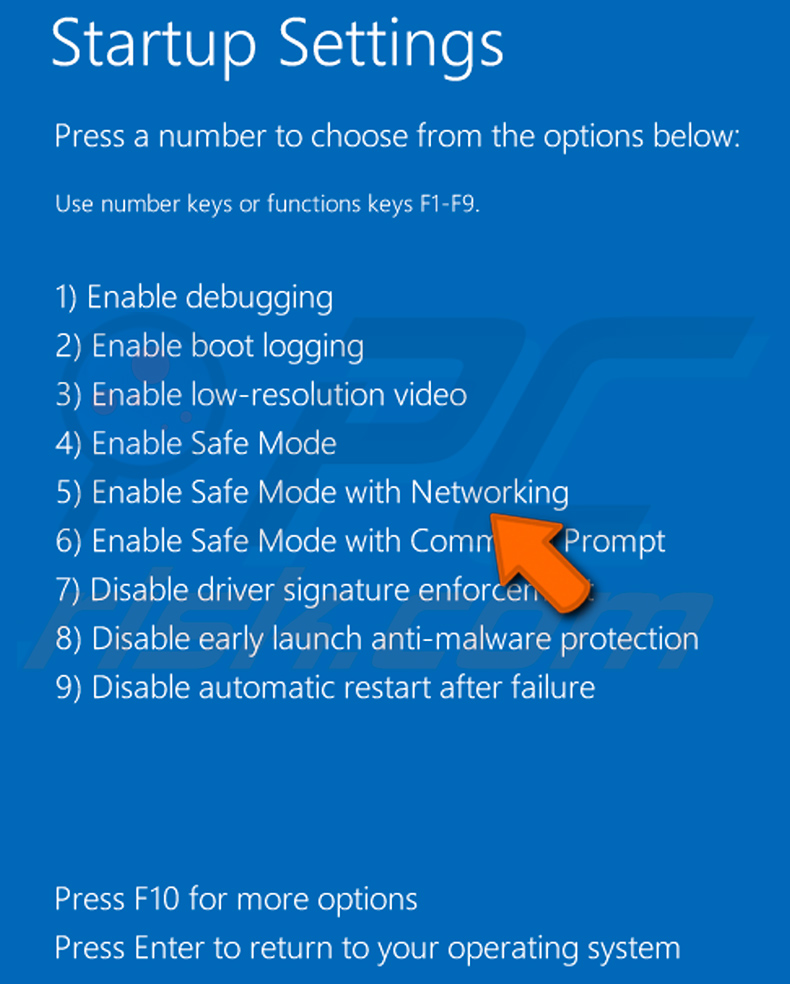

Clique no botão «Reiniciar agora». O seu computador irá agora reiniciar e aceder ao «Menu de opções avançadas de arranque». Clique no botão «Resolução de problemas» e, em seguida, clique no botão «Opções avançadas». No ecrã de opções avançadas, clique em «Definições de arranque».

Clique no botão «Reiniciar». O seu computador irá reiniciar e apresentar o ecrã de Configurações de Arranque. Prima F5 para arrancar em Modo de Segurança com Rede.

Vídeo que mostra como iniciar o Windows 8 no «Modo de Segurança com Rede»:

Utilizadores do Windows 10: Clique no logótipo do Windows e selecione o ícone de energia. No menu que se abre, clique em «Reiniciar» enquanto mantém premida a tecla «Shift» no teclado. Na janela «Escolher uma opção», clique em «Resolução de problemas» e, em seguida, selecione «Opções avançadas».

No menu de opções avançadas, selecione «Definições de arranque» e clique no botão «Reiniciar». Na janela seguinte, deve clicar na tecla «F5» do teclado. Isto irá reiniciar o sistema operativo no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no «Modo de segurança com rede»:

Descompacte o ficheiro comprimido descarregado e execute o ficheiro Autoruns.exe.

Descompacte o ficheiro comprimido descarregado e execute o ficheiro Autoruns.exe.

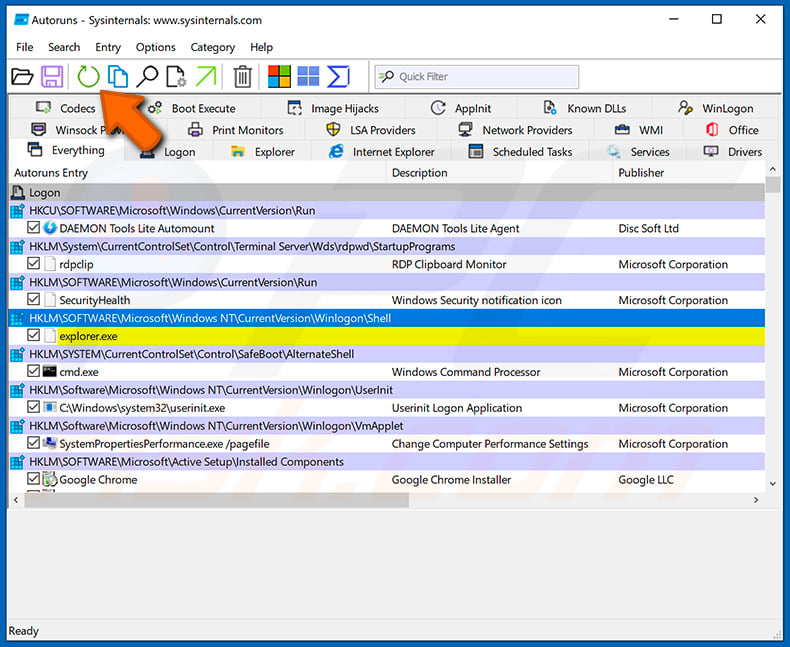

Na aplicação Autoruns, clique em «Opções» na parte superior e desmarque as opções «Ocultar localizações vazias» e «Ocultar entradas do Windows». Após este procedimento, clique no ícone «Atualizar».

Na aplicação Autoruns, clique em «Opções» na parte superior e desmarque as opções «Ocultar localizações vazias» e «Ocultar entradas do Windows». Após este procedimento, clique no ícone «Atualizar».

Consulte a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Consulte a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

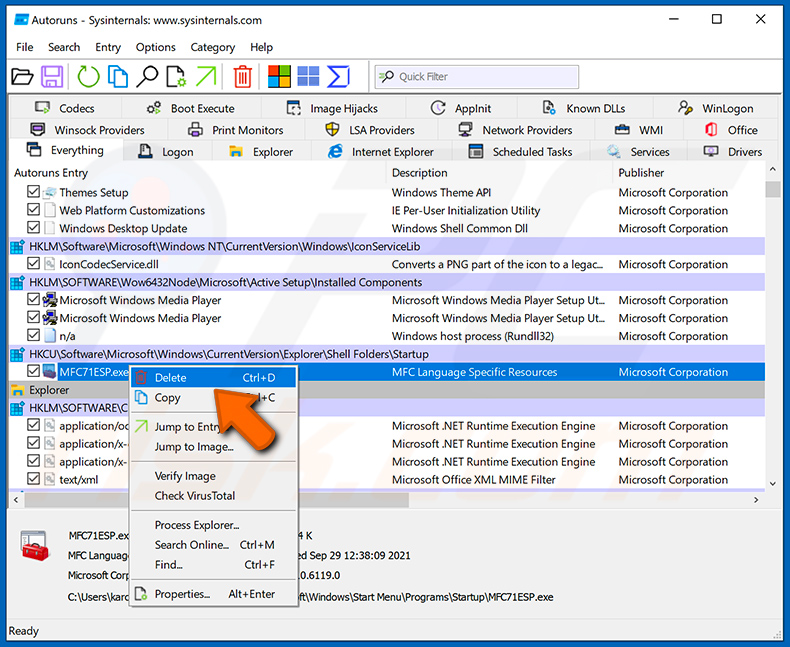

Deve anotar o caminho completo e o nome do programa. Tenha em atenção que alguns programas maliciosos ocultam os nomes dos processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que pretende remover, clique com o botão direito do rato sobre o nome do mesmo e selecione «Eliminar».

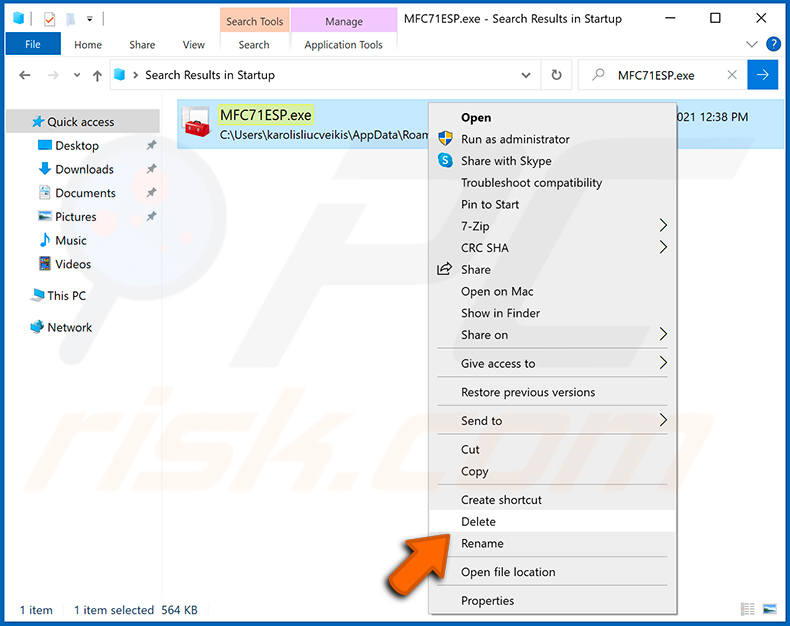

Depois de remover o malware através da aplicação Autoruns (isto garante que o malware não será executado automaticamente na próxima inicialização do sistema), deve procurar o nome do malware no seu computador. Certifique-se de que ativa os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de que o remove.

Reinicie o computador no modo normal. Seguir estes passos deverá eliminar qualquer malware do seu computador. Tenha em atenção que a remoção manual de ameaças requer conhecimentos avançados de informática. Se não tiver esses conhecimentos, deixe a remoção de malware a cargo de programas antivírus e antimalware.

Estes passos podem não funcionar em casos de infeções por malware avançado. Como sempre, é melhor prevenir a infeção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize um software antivírus. Para ter a certeza de que o seu computador está livre de infeções por malware, recomendamos que o analise com Combo Cleaner Antivirus para Windows.

Perguntas frequentes (FAQ)

O meu computador está infetado com o malware CrystalX. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

Uma formatação completa do dispositivo irá remover o CrystalX, mas também apaga todos os dados do sistema. Antes de o fazer, é geralmente melhor tentar primeiro remover o malware utilizando uma ferramenta de segurança fiável, como o Combo Cleaner.

Quais são os maiores problemas que o malware pode causar?

O malware pode roubar ou danificar ficheiros, executar mais software malicioso, recolher dados privados e muito mais. Isto pode resultar em consequências graves, tais como perda de dados, contas comprometidas, prejuízos financeiros, roubo de identidade e outros problemas.

Qual é o objetivo do CrystalX RAT?

O objetivo do CrystalX RAT é proporcionar aos atacantes controlo remoto sobre os computadores infetados, a fim de roubar dados, monitorizar a atividade e realizar ações maliciosas, tais como espionagem, manipulação do sistema e roubo financeiro.

Como é que um malware se infiltrou no meu computador?

O malware é frequentemente disseminado através de ficheiros infetados, tais como ficheiros executáveis, arquivos, scripts ou documentos, que podem infetar um sistema quando se interage com eles. É distribuído através de anexos de e-mail, links maliciosos, vulnerabilidades de software, esquemas fraudulentos de «suporte técnico», sites inseguros, software pirateado ou crackeado, anúncios maliciosos, pen drives infetados, redes peer-to-peer, programas de download de terceiros, etc.

O Combo Cleaner protege-me contra malware?

Sim, o Combo Cleaner consegue detetar e remover a maioria das infeções por malware conhecidas. No entanto, as ameaças mais sofisticadas podem estar profundamente ocultas no sistema, pelo que é essencial realizar uma verificação completa do sistema.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários