Fraude So I'm The Hacker Who Broke Your Email

Phishing/FraudeTambém conhecido como: possíveis infeções de malware

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção de "So I'm the hacker who broke your email"

O que é "So I'm the hacker who broke your email"?

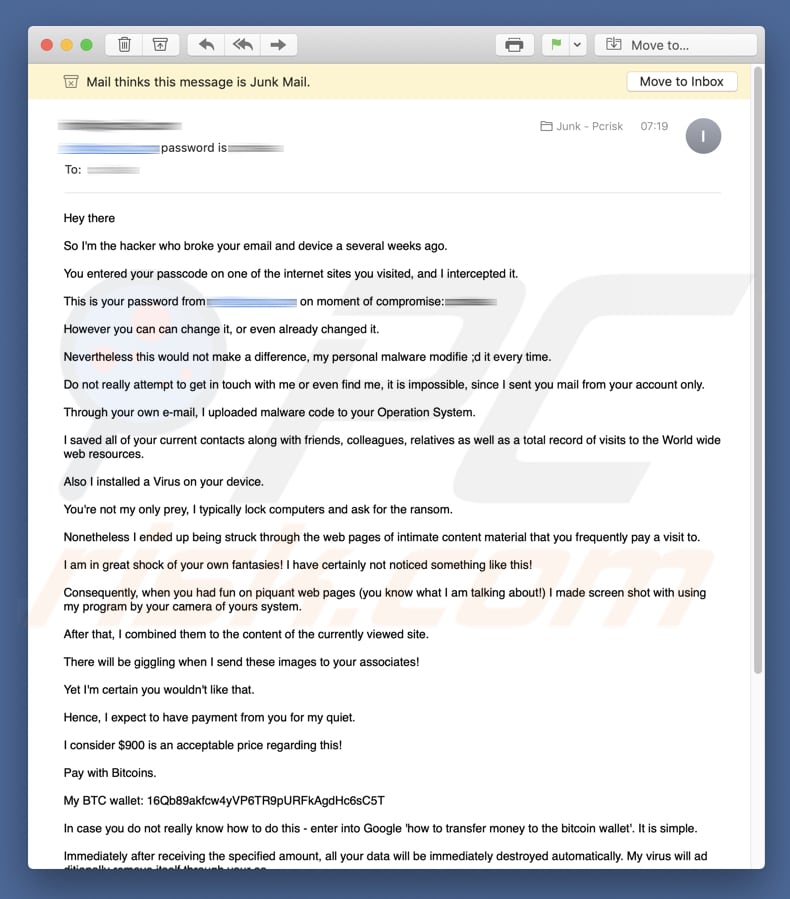

"So I'm the hacker who broke your email" é uma campanha de e-mail spam que os criminosos virtuais usam para ameaçar e roubar o dinheiro das pessoas. Geralmente, os criminosos afirmam que têm algum vídeo ou foto de um destinatário humilhante e ameaçam enviá-lo para contatos do destinatário. Regra geral, as pessoas são instigadas a pagar um resgate, se não querem que isso aconteça. Se recebeu este e-mail (ou similar) não se preocupe - é uma fraude típica.

Se recebeu este e-mail ("So I'm the hacker who broke your email"), podemos assegurar-lhe que foram centenas ou mesmo milhares de outras pessoas que também receberam. Conforme o resgate exigido no e-mail, os criminosos virtuais invadiram o seu email (e o seu dispositivo) algum tempo atrás e têm a sua senha. Alegam que instalaram o malware usando o seu próprio e-mail e agora o seu sistema está infectado. Como resultado, este software malicioso extraiu todos os seus contatos e todo o histórico de navegação. Pessoas (ou pessoa) por trás desta fraude afirmam que fizeram vários screenshots de websites "chocantes" que supostamente visitou. Agora que tem essas fotos,exigem um pagamento de $900, caso contrário estas fotos "chocante" serão enviadas para todos os seus amigos, colegas e assim por diante. E o seu computador também será bloqueado. Como indicado no e-mail, tem 48 horas para pagar o resgate, já que abriu o e-mail. A maioria dos criminosos que enviam esses e-mails fazem ameaças e reclamações muito semelhantes. Não caia nesta fraude, simplesmente ignore-o - tudo isso é um mero esquema.

| Nome | possíveis infeções de malware |

| Tipo de Ameaça | Phishing, Fraude, Engenharia Social, Fraude |

| Sintomas | Compras on-line não autorizadas, alterações de palavras-passe de contas online, roubo de identidade, acesso ilegal ao computador de uma pessoa. |

| Métodos de distribuição | E-mails enganosos, anúncios pop-up on-line fraudulentos, técnicas de envenenamento do mecanismo de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informação confidencial sensível, perda monetária, roubo de identidade. |

| Remoção |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Como mencionado acima, existem muitas fraudes como esta. Eis alguns exemplos: I'm a programmer who cracked your email, My virus captured all your personal data. Estas e outras campanhas de spam são utilizadas para o mesmo objectivo: fazer ameaças e exigências de resgate. No entanto, existem campanhas de e-mail spam que são usadas para distribuir vírus. Esses e-mails geralmente contêm algum anexo fraudulento. Esses anexos geralmente são Word, PDF, Excel ou outros documentos, ou .exe, .rar e outros ficheiros. O objetivo dessas campanhas de email é enganar as pessoas para descarregar e abri-los. É altamente recomendável não o fazer. Estes ficheiros, uma vez abertos, descarregam e instalam vários vírus de alto risco, como TrickBot, Emotet, AZORult, Adwind ou outros vírus. Na maioria das vezes os vírus deste tipo são projetados para roubar detalhes da conta bancárias, palavras-passe, logins e outras informações sensíveis/pessoais. Ter um computador infectado com vírus, tais pode causar várias questões de privacidade, navegação de questões de segurança, problemas financeiros e outros. Existe a possibilidade de que um vírus deste tipo abrirá "backdoors" também. O que significa que os sistemas podem estar infectados com outros vírus também, com vírus de tipo ransomware por exemplo.

Obtemos vários comentários do utilizador em questão sobre este e-mail fraudulento. Aqui é a pergunta mais popular que recebemos:

- Olá equipa pcrisk.com, eu tenho um e-mail a informar que o meu computador foi invadido e têm um vídeo sobre mim, e agora estão a pedir um resgate em bitcoins. Isso deve ser verdade porque listaram o meu nome real e palavra-passe no e-mail. O que devo fazer?

A nossa resposta a esta pergunta é: Não se preocupe, nem piratas ou criminosos virtuais infiltraram/invadiram o seu computador e não há nenhum vídeo (ou imagens) de si a ver pornografia. O mais importante é simplesmente ignorá-los e não lhes envie Bitcoins. Se se está a perguntar como têm o seu e-mail, nome e/ou palavra-passe, então deve saber que é muito provável que tal informação foi roubada de algum site comprometido, como o yahoo. As violações do website é uma coisa comum. Se necessário, pode verificar se qualquer uma das suas contas foi comprometida, visite o website haveibeenpwned.

Como é que as campanhas de spam infectaram o meu computador?

Campanhas de e-mail de spam que contêm anexos fraudulentos geralmente infectam os sistemas somente quando eles são abertos. Por exemplo, se houver algum documento fraudulento do Microsoft Office anexado, pedirá ao utilizador para permitir comandos de macros. Assim que estão autorizados, os anexos descarregam/instalam alguns vírus de alto risco. No entanto, se é um ficheiro .rar, então precisa ser extraído, se for um ficheiro executável (.exe), precisa ser executado e assim por diante. Simplesmente, o vírus não se pode distribuir se o anexo fraudulento permanecer fechado.

Como evitar a instalação de malware?

Se recebeu um e-mail de remetente desconhecido, endereço de e-mail não reconhecido que contém um anexo, não o abra. Analise o e-mail com cuidado em primeiro lugar, se parece ser irrelevante, ignore-o. Descarregue sempre o software de fontes oficiais e fidedignas e links diretos apenas. Não é aconselhável usar vários descarregadores/instaladores de terceiros, muitas vezes são rentabilizados ao promover aplicações fraudulentas que podem distribuir vários programas indesejados ou mesmo maliciosos. Instale/descarregue software com cuidado, verifique sempre todas as opções disponíveis "Personalizadas", "Avançadas" e outras opções/configurações semelhantes. Desmarque/Cancele todas as aplicações potencialmente indesejadas adicionalmente incluídas e só então termine o processo de instalação. Actualize o software usando apenas funções ou ferramentas fornecidas pelos desenvolvedores oficiais. Outras fontes (como atualizadores de um software falso) não devem ser usadas. Jamais ! Muitas vezes são usados para proliferar vários aplicações potencialmente indesejadas/fraudulentas. Se estiver a usar o pacote do Microsoft Office, verifique se não é mais antigo que 2010. As versões mais antigas não são capazes de impedir que os utilizadores instalem malware. As versões nunca têm o modo de "Exibição Protegida" que impede que os ficheiros descarregues para descarregar e instalar software. Lembre-se sempre a chave para segurança é a precaução. Se já tiver aberto o anexo fraudulento, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Texto apresentado no conteúdo de e-mail "So I'm the hacker who broke your email":

Assunto: a palavra-passe do email é a palavra-passe do utilizador

Olá!

Então eu sou o pirata que quebrou o seu e-mail e o seu dispositivo há várias semanas.

Inseriu uma palavra-passe num dos sites de Internet que visitou, e eu interceptei-a.

Esta é a sua palavra-passe do utilizador no momento: palavra-passe do utilizador

No entanto, pode alterá-la ou até mesmo modificá-la.

No entanto, isso não faria diferença, o meu malware pessoal foi modificado ;d sempre.

Não tente entrar em contato comigo ou encontrar-me, é impossível, já que eu mandei-lhe um e-mail da sua conta

Através do seu próprio e-mail, fiz o carregamento do código malware no seu sistema operativo.

Guardei todos os seus contatos atuais juntamente com amigos, colegas, familiares, bem como um registo total de visitas para os recursos da web mundial.

Também instalei um vírus no seu dispositivo.

Não é minha única presa, eu geralmente bloqueio os computadores e peço um resgate.

No entanto, acabei por ser atingido através das páginas web de material de conteúdo íntimo que frequentemente visitou.

Estou em choque com as suas próprias fantasias! Nunca vi algo assim!

Consequentemente, quando se divertiu em páginas de web picantes (sabe do que eu estou a falar!) fiz screenshots com o meu programa pela sua câmara do seu sistema.

Depois disso, combinei-os com o conteúdo do site atualmente visualizado.

Vai haver muitos risos quando eu enviar essas imagens para os seus associados!

Tenho a certeza de que não gostaria disso.

Daí, espero ter pagamento de si pelo meu silêncio.

Eu considero que $900 é um preço aceitável em relação a isso!

Pague com Bitcoin.

Minha carteira BTC: 16Qb89akfcw4yVP6TR9pURFkAgdHc6sC5T, 17RS2aHFxfqfVU4K9hFaAUoQdBisbSAx7U

No caso de não saber fazer isso - inserir no Google "como transferir dinheiro para uma carteira de bitcoin". É simples.

Imediatamente depois de receber a quantidade especificada, todos os seus dados serão imediatamente automaticamente destruídos. O meu vírus adicionará adicionalmente remover-se a si mesmo através do seu sistema operacional.

Os meus vírus Trojan tem auto alerta, por isso eu sei quando este email específico é aberto.

Dar-lhe-ei 2 dias (48 horas) para fazer um pagamento.

Se isso não ocorrer - todos os seus associados obterão imagens insanes da sua vida secreta e o seu dispositivo será bloqueado, mesmo depois de dois dias.

Não seja tolo!

Agentes da lei ou amigos não o ajudarão com certeza ...

PS Eu posso fornecer-lhe conselhos em relação ao futuro. Não insira as suas palavras-passe de segurança em páginas web inseguras.

Aguardo pela sua discrição.

Adeus.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é "So I'm the hacker who broke your email"?

- PASSO 1. Remoção manual de possíveis infecções de malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover o malware manualmente?

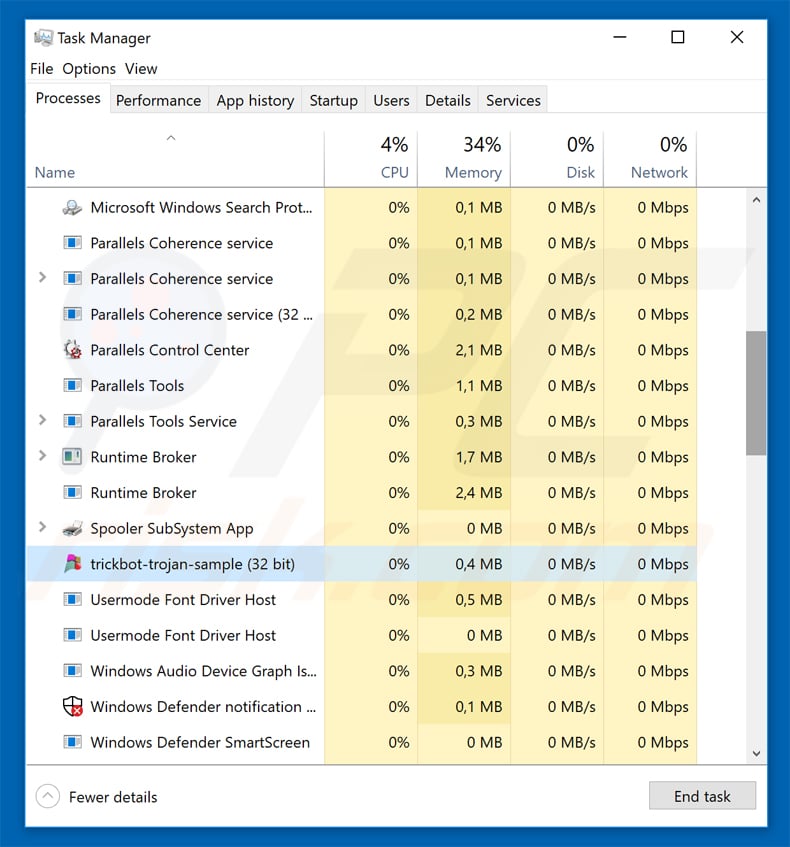

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, a primeira etapa é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estas etapas:

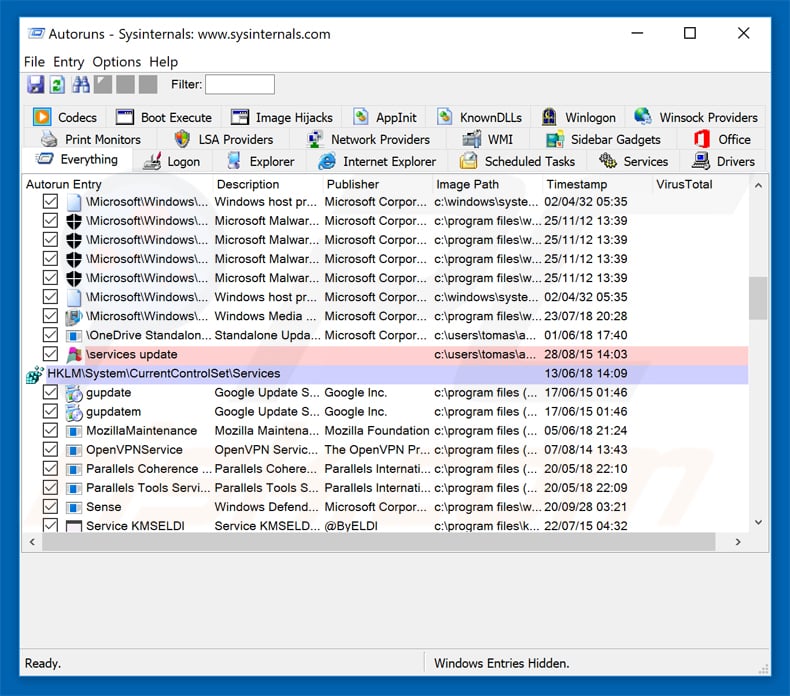

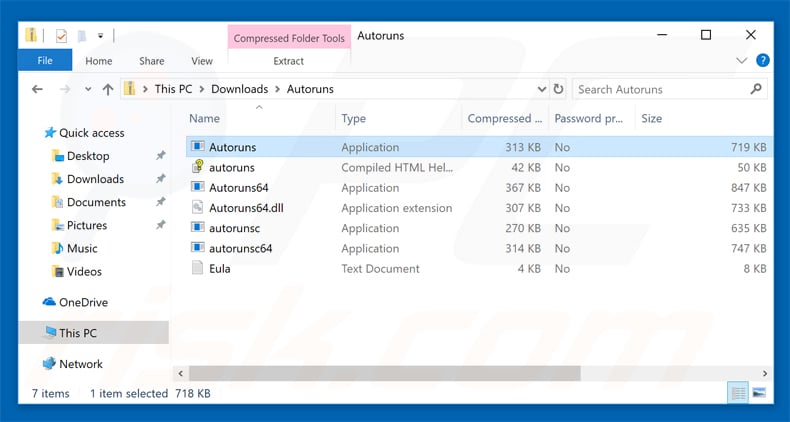

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

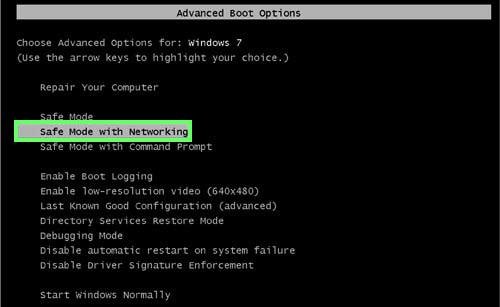

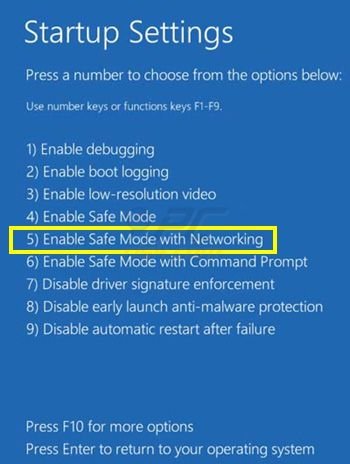

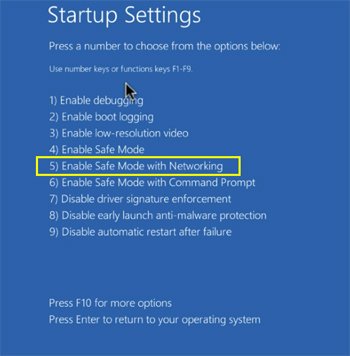

Reinicie o computador no modo de segurança:

Reinicie o computador no modo de segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador pressione a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Startup Settings" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operacional em modo de segurança com rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

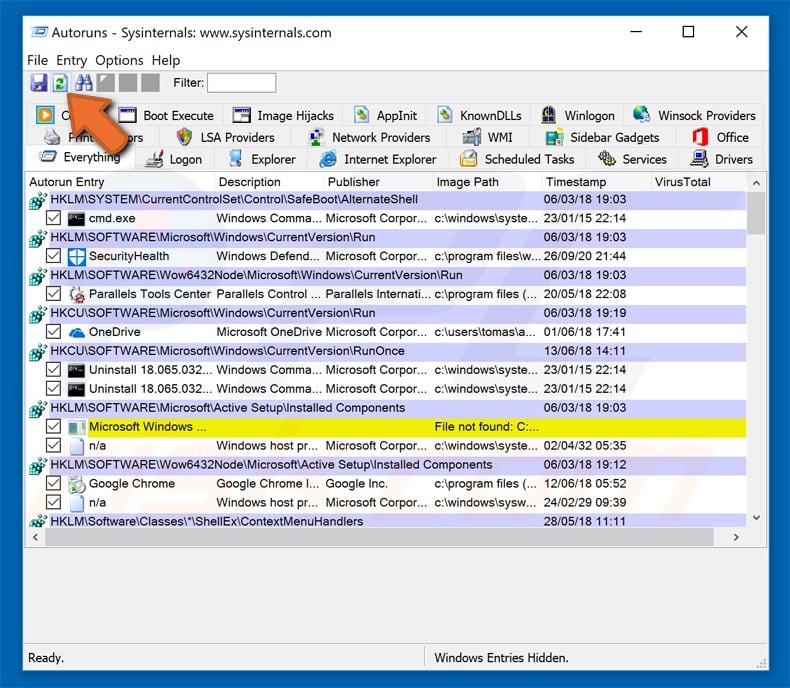

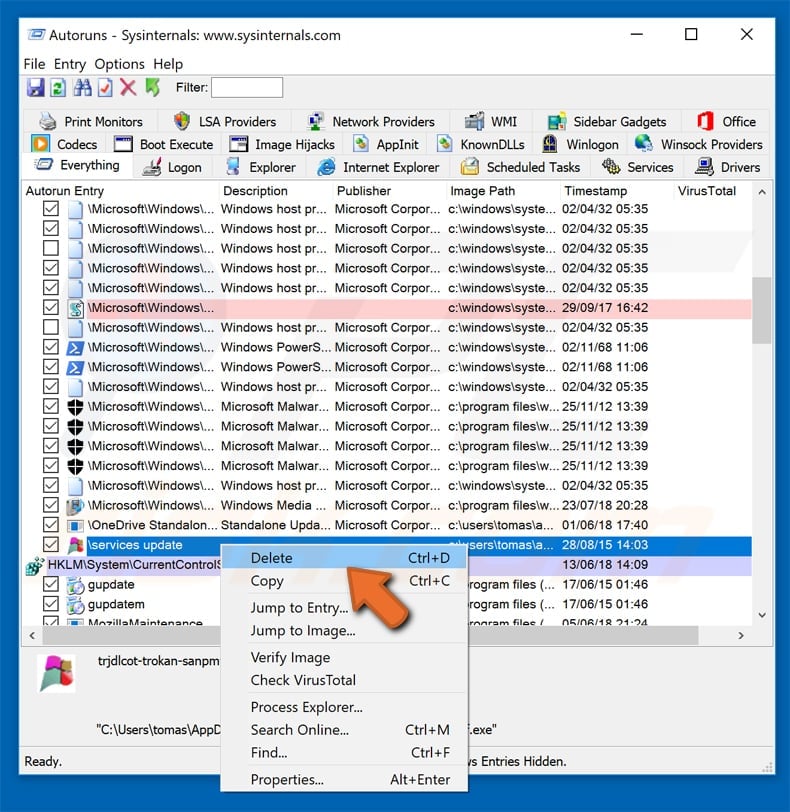

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam seus nomes de processos em nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o mouse sobre o nome dele e escolha "Excluir"

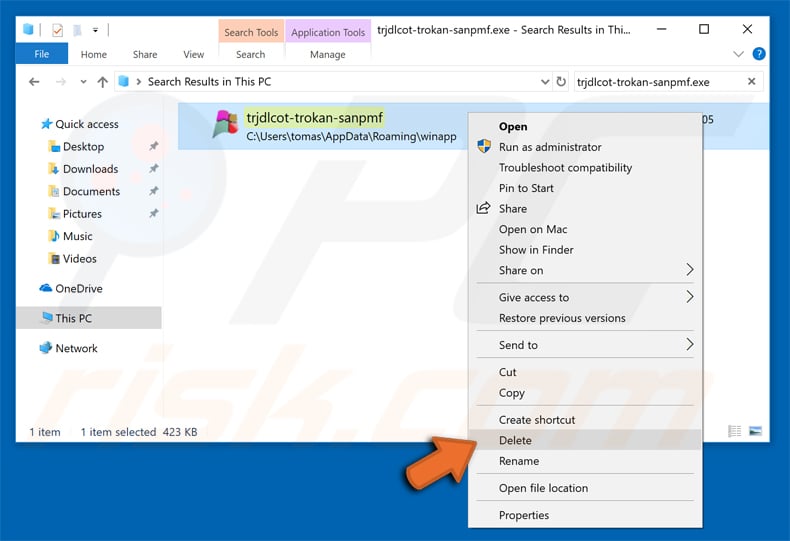

Depois de remover o malware por meio do aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o malware name em seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware,

Inicie o seu computador no Modo Seguro. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer habilidades avançadas de computação. Se não tiver essas habilidades, deixe a remoção de malware para programas antivírus e anti-malware. Essas etapas podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operacional e de usar o software antivírus.

Para garantir que o seu computador esteja livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários