Como prevenir perdas financeiras causadas por Clipboard Hijacker?

TrojanTambém conhecido como: vírus Clipboard Hijacker

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção do vírus Clipboard Hijacker

O que é Clipboard Hijacker?

Clipboard Hijacker é um software malicioso usado por criminosos cibernéticos que procuram fazer transações fraudulentas de criptomoedas. Para isso, basta alterar os endereços das carteiras de criptomoedas daqueles salvos numa área de transferência para outros, de propriedade de criminosos cibernéticos. Simplificando, usam o Clipboard Hijacker para roubar criptomoedas de outras pessoas que usam criptomoedas e fazem as suas transações. Este malware deve ser desinstalado imediatamente.

Clipboard é um buffer nos sistemas operacionais usados para armazenar dados temporariamente enquanto estão a ser movidos (normalmente, copiados) de um local para outro. Por exemplo, os dados copiados de algum documento são armazenados na área de transferência, para que os utilizadores possam colá-lo em outro, mesmo tipo diferente de documento. Nesse caso específico, os criminosos cibernéticos usam o Clipboard Hijacker para substituir os endereços de carteira de criptomoeda que são copiados para a área de transferência com endereços de outras carteiras. É muito comum que as pessoas não façam transações inserindo endereços de carteira manualmente e copiando-os para uma área de transferência. Quando algum endereço é copiado na área de transferência, os criminosos cibernéticos usam o Clipboard Hijacker para substituí-lo por outro endereço, para que as vítimas inocentes transfiram dinheiro para e não para outra pessoa que deveria receber criptomoeda. Sabe-se que as pessoas tendem a não verificar os endereços das carteiras inseridas e é assim que os criminosos cibernéticos os enganam com sucesso para fazer transações não intencionais. Para impedir que isso aconteça, aconselhamos a remover o Clipboard Hijacker o mais rápido possível e sempre verifique os endereços inseridos antes de fazer transações com moedas encriptadas.

| Nome | vírus Clipboard Hijacker |

| Tipo de Ameaça | Malware sequestrador Clipboard |

| Nomes de Detecção | AegisLab (Trojan.Win32.Generic.4!c), Endgame (Malicious (high Confidence)), ESET-NOD32 (PowerShell/Rozena.EA), Kaspersky (UDS:DangerousObject.Multi.Generic), Lista Completa de Deteções (VirusTotal) |

| Sintomas | Os dados Clipboard são projetados para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, assim, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de distribuição | Anexos de e-mail infectados, anúncios on-line maliciosos, engenharia social, software pirateado. |

| Danos | Informações bancárias roubadas, palavras-passe, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Existem muitos programas maliciosos capazes de substituir os dados guardados na área de transferência; outros dois exemplos são Clipsa e Qulab. Instalar malware como o Clipboard Hijacker instalado no sistema geralmente conduz a perdas financeiras (perda de criptomoeda). É possível que os criminosos cibernéticos usem programas deste tipo para roubar outras informações pessoais. De qualquer forma, qualquer malware deste ou de outro tipo deve ser eliminado o mais rápido possível.

Como é que Clipboard Hijacker se infiltrou no meu computador?

Normalmente, malware como o Clipboard Hijacker é distribuído usando campanhas de spam (e-mails), trojans, fontes/canais de descarregamento de software não confiáveis, ferramentas não oficiais que as pessoas usam para ativar o software e atualizadores de software falsos Quando os criminosos cibernéticos usam campanhas de spam, enviam e-mails que contêm anexos. Normalmente, anexam documentos do Microsoft Office, ficheiros executáveis como .exe, ficheiros compactados como ZIP, RAR, documentos PDF e ficheiros JavaScript. Disfarçam esses anexos e/ou e-mails como oficiais e importantes e esperam que os destinatários abram o ficheiro anexado que, se aberto, instala malware. Outra forma de distribuir programas maliciosos é através de trojans. A maioria dos trojans, se instalados, descarrega e instala outros programas (maliciosos). Exemplos de canais/ferramentas não confiáveis de descarregamento são redes peer-to-peer (clientes torrent, eMule e outras ferramentas), sites de descarregamento de freeware ou de hospedagem de ficheiros, sites não oficiais, descarregamento de terceiros, etc. Os criminosos cibernéticos usam-nos para disfarçar ficheiros infectados como inofensivos. Quando as pessoas fazem o descarregamento e abrem, instalam malware de alto risco. As ferramentas de 'pirataria' de software geralmente descarregam e instalam programas maliciosos em vez de ativar software ou sistema operacional pago grátis. As ferramentas falsas de atualização de software causam danos aos sistemas, explorando bugs, falhas se algum software instalado desatualizado ou instala software malicioso em vez de atualizar o instalado.

Como evitar a instalação de malware?

Se o e-mail recebido for enviado de algum endereço desconhecido, suspeito e não confiável e contiver algum anexo ou link da Web, recomendamos não abri-lo. Todo o software deve ser descarregue de sites oficiais e usando links de descarregamento direto. Todas as fontes acima mencionadas e similares não devem ser confiáveis. Os programas ou sistemas operacionais instalados devem ser atualizados através de funções ou ferramentas implementadas fornecidas pelos desenvolvedores oficiais de software. Se o software instalado exigir ativação paga, não deverá ser feito usando ferramentas de terceiros ('pirataria'). Não são legais e geralmente causam instalações de malware. Uma outra forma de manter os computadores seguros é examiná-los com um software antivírus ou anti-spyware respeitável regularmente e sempre mantê-lo atualizado. Se acredita que o seu computador já está infectado, recomendamos que execute uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é Clipboard Hijacker?

- PASSO 1. Remoção manual do malware Clipboard Hijacker.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover o malware manualmente?

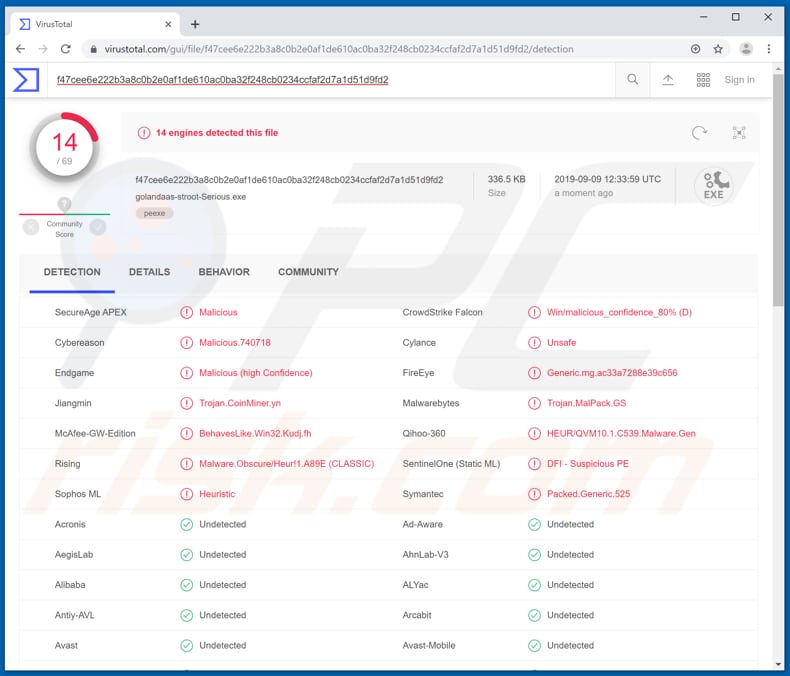

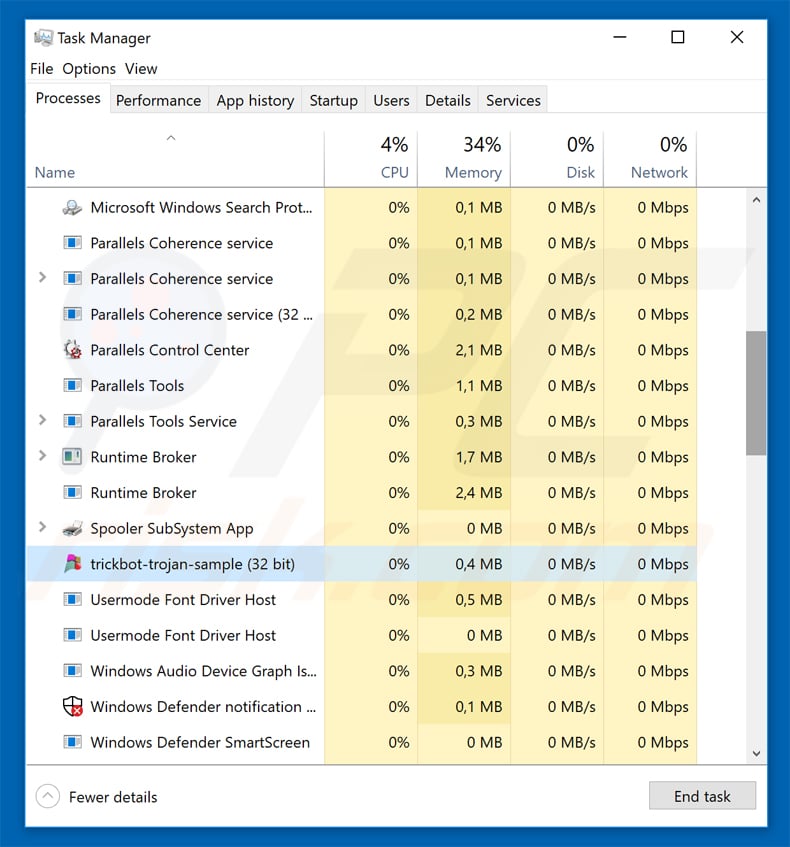

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, a primeira etapa é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estas etapas:

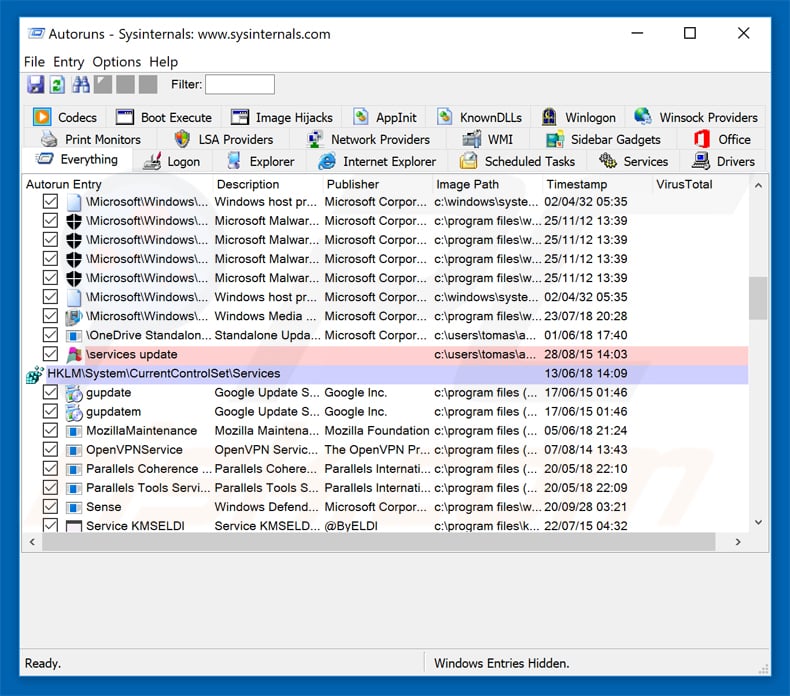

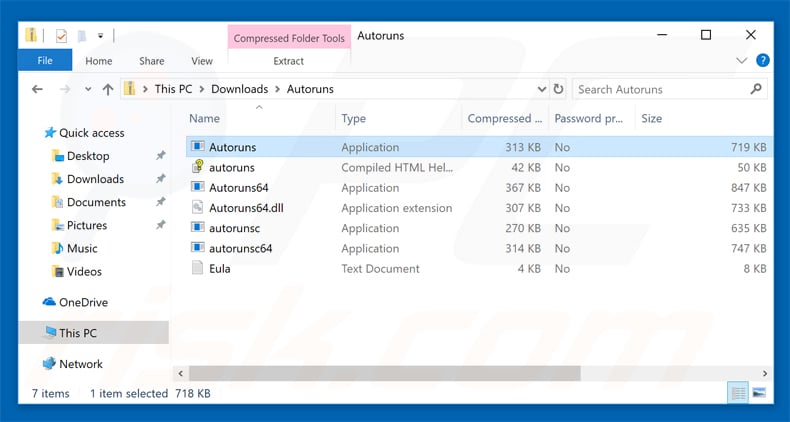

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

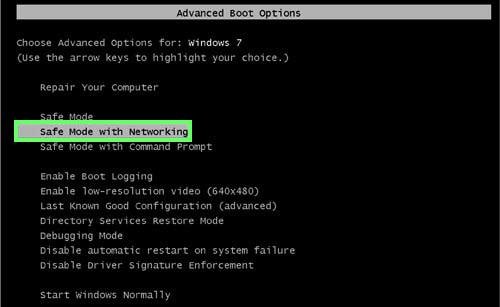

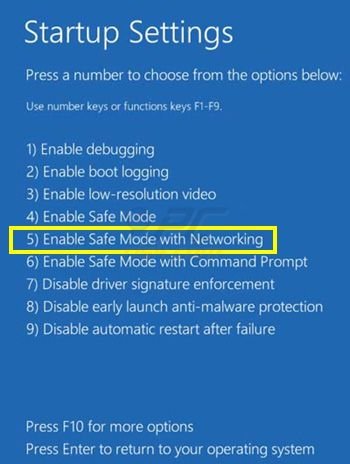

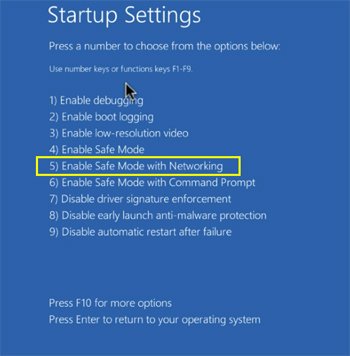

Reinicie o computador no modo de segurança:

Reinicie o computador no modo de segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador pressione a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Startup Settings" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operacional em modo de segurança com rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

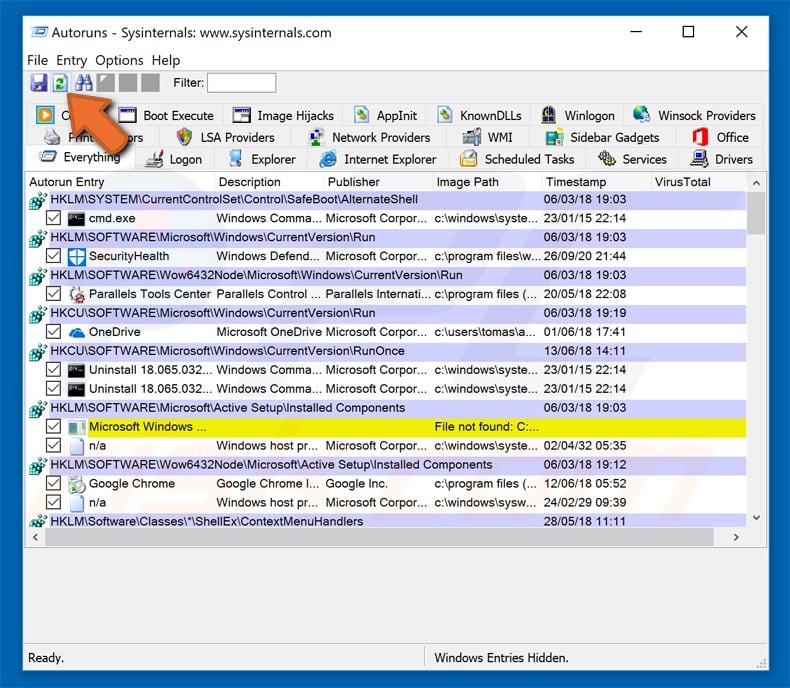

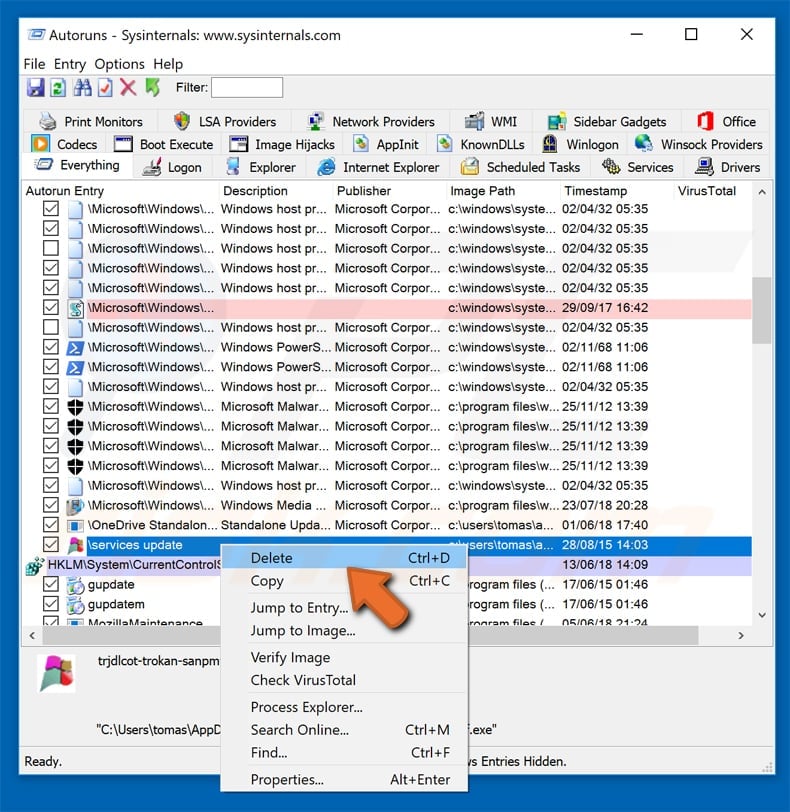

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam seus nomes de processos em nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o mouse sobre o nome dele e escolha "Excluir"

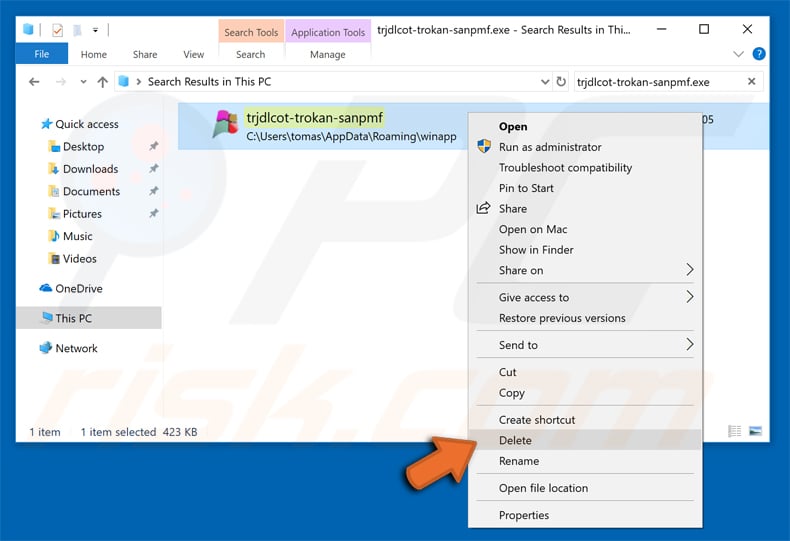

Depois de remover o malware por meio do aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o malware name em seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware,

Inicie o seu computador no Modo Seguro. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer habilidades avançadas de computação. Se não tiver essas habilidades, deixe a remoção de malware para programas antivírus e anti-malware. Essas etapas podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operacional e de usar o software antivírus.

Para garantir que o seu computador esteja livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários