Prevenir ser evitado pela fraude "Call Microsoft Helpline"

Phishing/FraudeTambém conhecido como: possíveis infeções de malware

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Instruções para remoção do pop-up da fraude "Call Microsoft Helpline"

O que é "Call Microsoft Helpline"?

"Call Microsoft Helpline" é uma fraude executada por sites fraudulentos. Opera ao enganar os utilizadores a acreditar que o seu dispositivo está infectado e precisam entrar em contato com o falso suporte técnico fornecido, a fim de resolver os problemas. Os utilizadores devem observar que nenhuma página pode detectar ameaças presentes nos seus sistemas; portanto, qualquer pessoa que afirme fazê-lo - não pode ser confiável. Essa fraude específico finge ser originário da Microsoft, no entanto, isso é falso. A empresa acima mencionada está desconectada de "Call Microsoft Helpline". Poucos visitantes de sites fraudulentos/invasores os acessam intencionalmente, a maioria é redirecionada por anúncios intrusivos ou por APIs (aplicações potencialmente indesejadas), já presentes no dispositivo.

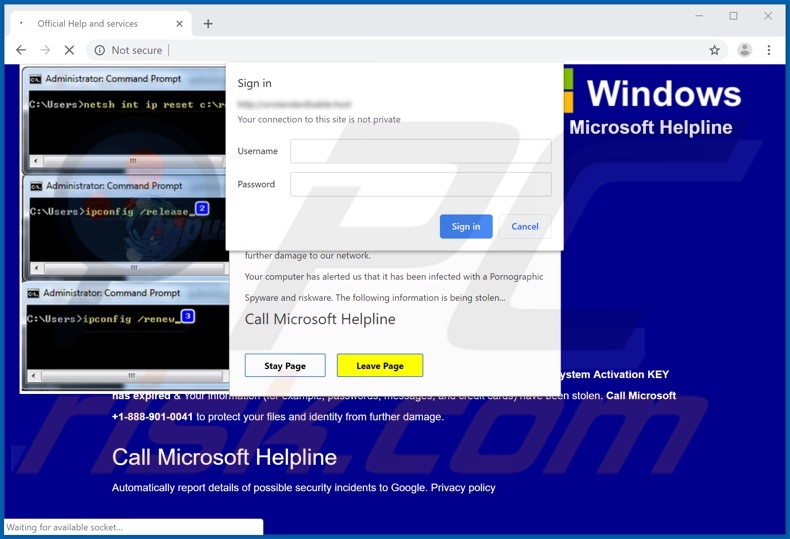

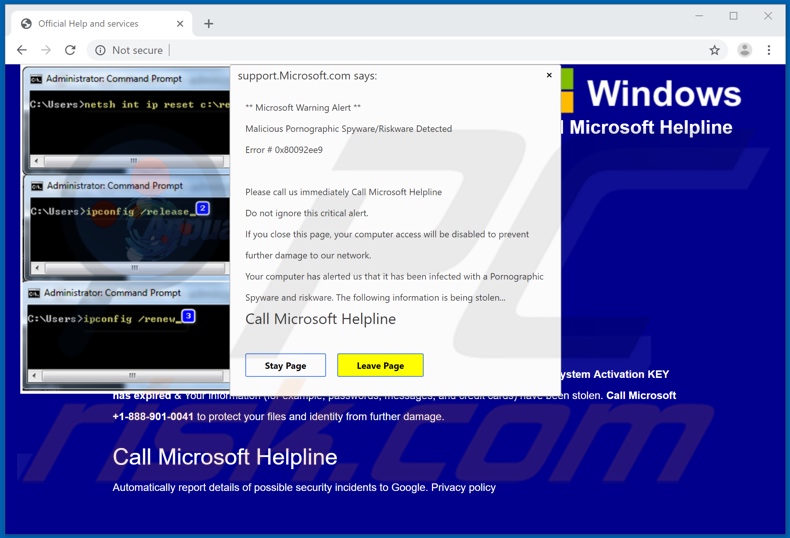

A primeira coisa que os visitantes veem é uma janela pop-up. A mensagem dentro afirma que a sua conexão com esta página da Web não é segura; portanto, devem entrar. O pop-up em segundo plano finge ser um alerta da Microsoft. Este alarme indica que "Malicious Pornography Spyware/Riskware" foi detectado no sistema. Os utilizadores são convidados a não ignorar essa alteração e entrar em contato com a linha de apoio falsa sem demora. É proclamado que o encerramento desta página desabilitará o acesso dos utilizadores ao dispositivo, para evitar mais danos à rede. Para alarmar ainda mais os utilizadores, o pop-up implica que algum tipo de informação não mencionada está sendo roubada no momento. Os antecedentes afirmam que o computador foi bloqueado devido a infecção por malware do tipo Trojan. Isso aconteceu porque a chave de ativação do Windows expirou. Supostamente, as informações dos utilizadores (nomes de utilizador e palavras-passe, detalhes bancários, histórico de mensagens/contatos) já foram roubadas. Para evitar mais danos aos seus dados e identidade, a fraude diz aos utilizadores para ligar para o número listado. O único objetivo dessas fraudes é gerar rendimento para os seus designers. Existem várias maneiras de como ligar para números de suporte técnico falsos pode prejudicar os utilizadores e os seus dispositivos. Esses números podem ter altas taxas, embora muitas vezes afirme que são gratuitos. Também é possível que os utilizadores sejam conduzidos por direções confusas, o que exigirá que paguem por serviços imaginários. Podem ser instruídos a comprar software ilegítimo e não operacional e/ou induzidos a descarregar/instalar programas maliciosos. Em alguns casos, páginas da web enganosas não podem ser fechadas simplesmente fechando o separador/janela do navegador. Portanto, o Gestor de tarefas deve ser usado para finalizar o processo do navegador. No entanto, antes de reabrir o navegador, é crucial não restaurar a sessão anterior. Se isso não for feito, o site não autorizado também será reaberto (ou a página que foi redirecionada para a fraude - será redirecionada novamente).

Como mencionado, sites maliciosos/fraudulentos geralmente são abertos por APIs. Essas apps parecem legítimas e oferecem uma ampla variedade de recursos "úteis", embora raramente sejam operacionais. Em vez de cumprir as promessas, as aplicações indesejadas têm muitas habilidades hediondas para gerar lucro para os seus desenvolvedores. O conteúdo desta classificação pode causar redirecionamentos para sites não confiáveis e maliciosos. Alguns podem executar campanhas publicitárias intrusivas, ou seja, exibir anúncios indesejáveis e prejudiciais. Outros podem sequestrar navegadores e promover mecanismos de pesquisa falsos. Não é incomum que as APIs tenham habilidades de rastreio de dados. Monitorizam a atividade de navegação dos utilizadores (URLs visitados, páginas visualizadas, consultas de pesquisa digitadas etc.) e recolhem as suas informações pessoais (endereços IP, geolocalizações e detalhes pessoais da vida real). Esses dados confidenciais podem ser partilhados com terceiros e acabam por ser usados para fins criminosos. Portanto, as APIs podem não apenas causar várias infiltrações e infecções no navegador/sistema, mas também levar a perdas financeiras, graves problemas de privacidade e até roubo de identidade. Para proteger a segurança do dispositivo e do utilizador, é recomendável remover todas as aplicações suspeitas e/ou extensões/plug-ins do navegador imediatamente após a detecção.

| Nome | possíveis infeções de malware |

| Tipo de ameaça | Phishing, Fraude, Engenharia social, Fraude |

| Alegação Falsa | A fraude de afirma que o dispositivo do utilizador está infectado e que precisam entrar em contato com o suporte técnico para evitar mais danos. |

| Número de telefone do criminoso do suporte técnico | +1-888-901-0041 |

| Sintomas | Mensagens de erro falsas, avisos falsos do sistema, erros pop-up, verificação de computador fraudulenta. |

| Métodos de distribuição | Sites comprometidos, anúncios pop-up não autorizados, aplicações potencialmente indesejadas. |

| Danos | Perda de informações confidenciais confidenciais, perda monetária, roubo de identidade, possíveis infecções por malware. |

| Remoção |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

A Internet está cheia de sites fraudulentos/maliciosos. Tendem a usar engenharia social e táticas de intimidação para levar os visitantes a realizar determinadas ações, por exemplo, ligar para números de suporte fraudulentos, descarregar/instalar/adquirir software não confiável ou malicioso, pagar por serviços falsos prestados etc. "E.tre456_worm_Windows", "Norton Subscription Has Expired Today", "What is Microsoft Alert Your Data Is At Risk"

Como é que as aplicações potencialmente indesejadas foram instaladas no meu computador?

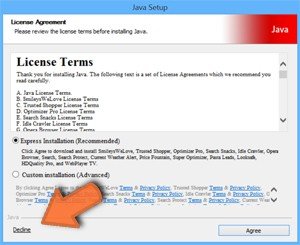

As APIs proliferam através de configurações de descarregamento/instalação de outros programas. Esse método de marketing enganoso de pré-agregar software regular com conteúdo indesejado ou mal-intencionado é denominado de "agregação". Processos de descarregamento/instalação apressados (por exemplo, termos ignorados, etapas ignoradas etc.) - aumentam o risco de permitir inadvertidamente programas agregados nos sistemas. Algumas dessas apps também têm páginas da web de descarregamento "oficiais". Os anúncios intrusivos também podem distribuir esse conteúdo. Quando clicados, podem executar scripts, projetados para descarregar/instalar APIs sem o consentimento do utilizador.

Como evitar a instalação de aplicações potencialmente indesejadas?

O conteúdo deve ser sempre pesquisado antes do descarregamento/instalação. É recomendável usar apenas canais de descarregamento oficiais e verificados. Redes de partilha P2P (BitTorrent, eMule, Gnutella, etc.), sites gratuitos de hospedagem de ficheiros, descarregamento de terceiros e fontes semelhantes são consideradas não confiáveis, portanto, o uso delas é desacondescarregamentoelhável. Ao fazer o descarregamento/instalar, os utilizadores são encorajados a ler os termos, explorar todas as opções disponíveis, usar as configurações "Personalizadas/Avançadas" e optar por não participar de apps, ferramentas, recursos e assim por diante. Os anúncios invasivos geralmente parecem legítimos e inofensivos, no entanto, quando clicados - redirecionam para sites não confiáveis (por exemplo, pornografia, namoro adulto, jogos, etc.). No caso de encontros com anúncios/redirecionamentos desse tipo, os utilizadores devem inspecionar o dispositivo e remover imediatamente todas as aplicações duvidosas e/ou extensões/plug-ins do navegador. Se o seu computador já estiver infectado com APIs, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminá-las automaticamente.

Texto apresentado na janela pop-up inicial "Call Microsoft Helpline":

Entrar

A sua conexão com este site não é privada

Nome do utilizador

Palavra-passe

A aparência do pop-up "Call Microsoft Helpline" (GIF):

Screenshot do pop-up em segundo plano:

Texto apresentado nesta janela pop-up:

support.Microsoft.com diz:

** Alerta de aviso da Microsoft **

Spyware/Riskware de pornografia maliciosa detectada

Erro # 0x80092ee9

Ligue imediatamente para a Microsoft Helpline

Não ignore este alerta crítico.

Se fechar esta página, o acesso ao seu computador será desativado para evitar

mais danos à nossa rede.

O seu computador alertou-nos de que foi infectado por um Pornográfico

Spyware e riskware. As informações a seguir estão a ser roubadas...

Ligue para o suporte técnico da Microsoft

Screenshot da página de plano de fundo:

Texto apresentado nesta página:

Ligue para o suporte técnico da Microsoft

O seu computador foi bloqueado

Ligue para o suporte técnico da Microsoft

O seu computador com o endereço IP 191.84.29.41 foi infectado pelos cavalos de Troia - porque a CHAVE de ativação do sistema expirou e as suas informações (por exemplo, palavras-passe, mensagens e cartões de crédito) foram roubadas. Ligue para a Microsoft +1-888-901-0041 para proteger os seus ficheiros e identidade contra outros danos.

Ligue para o suporte técnico da Microsoft

Relate automaticamente detalhes do Google sobre possíveis incidentes de segurança. Política de Privacidade

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é "Call Microsoft Helpline"?

- PASSO 1. Desinstale aplicações fraudulentas usando o Painel de Controlo.

- PASSO 2. Remova o adware do Internet Explorer.

- PASSO 3. Remova extensões não autorizadas do Google Chrome.

- PASSO 4. Remova os plug-ins potencialmente indesejados do Mozilla Firefox.

- PASSO 5. Remova as extensões não autorizadas do Safari.

- PASSO 6. Remova os plug-ins não autorizados do Microsoft Edge.

Remoção de aplicações potencialmente indesejadas:

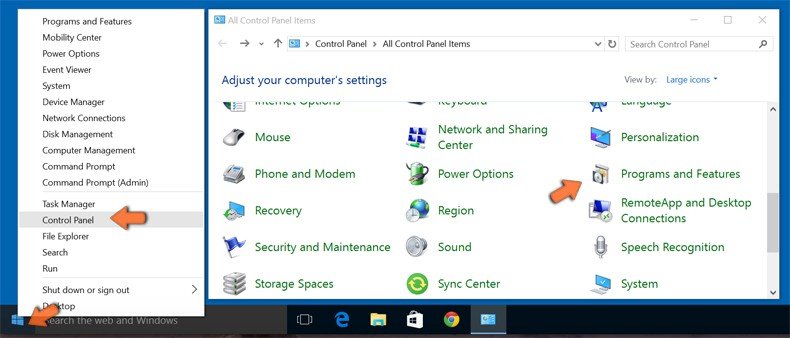

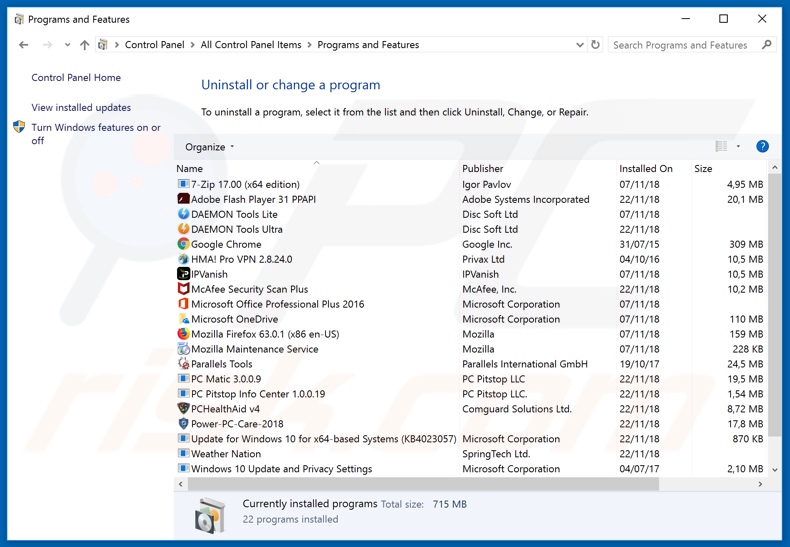

Utilizadores Windows 10:

Clique com o botão direito do rato no canto inferior esquerdo do ecrã, seleccione Painel de Controlo no Menu de Acesso Rápido. Na janela aberta, escolha Desinstalar um Programa.

Utilizadores Windows 7:

Clique Início ("Logo Windows" no canto inferior esquerdo do seu ambiente de trabalho), escolha o Painel de Controlo. Localize Programas e clique em Desinstalar um programa.

Utilizadores macOS (OSX):

Clique Finder, na janela aberta selecione Aplicações. Arraste a app da pasta das Aplicações para a Reciclagem (localizado em Dock), e depois clique com o botão direito no botão da Reciclagem e selecione Esvaziar Reciclagem.

Na janela de desinstalação de programas, procure por aplicações suspeitas/instaladas recentemente, selecione essas entradas e clique em "Desinstalar" ou "Remover".

Após desinstalar a aplicação potencialmente indesejada, verifique o seu computador quanto a componentes indesejados restantes ou possíveis infecções por malware. Para verificar o seu computador, use o software de remoção de malware recomendado.

DESCARREGAR removedor de infeções por malware

Combo Cleaner faz uma verificação se o seu computador estiver infetado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Remova as extensões não autorizadas dos navegadores da Internet:

O vídeo demonstra como remover complementos de navegador potencialmente indesejados:

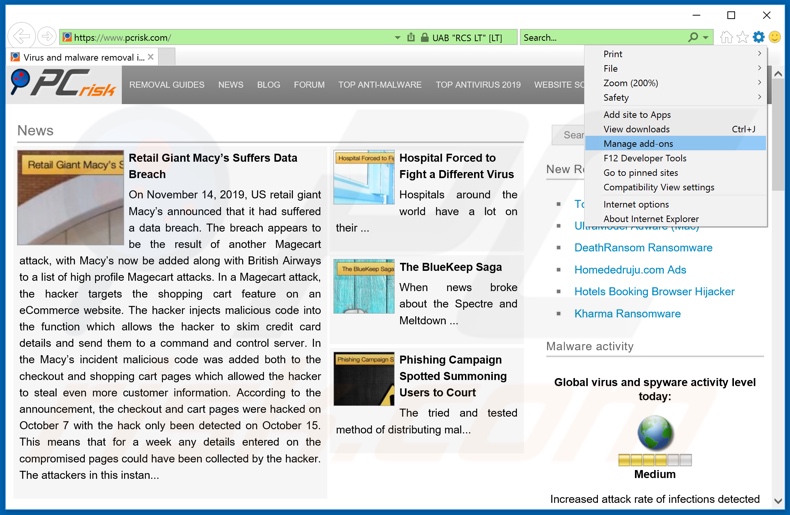

Remova os complementos maliciosos do Internet Explorer:

Remova os complementos maliciosos do Internet Explorer:

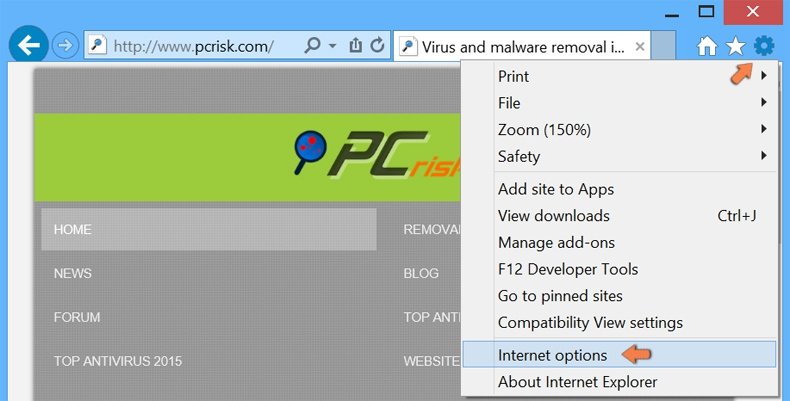

Clique no ícone "engrenagem" ícone de opções do Internet Explorer ![]() (no canto superior direito do Internet Explorer), selecione "Gerir complementos". Procure por extensões de navegador suspeitas instaladas recentemente, selecione essas entradas e clique em "Remover".

(no canto superior direito do Internet Explorer), selecione "Gerir complementos". Procure por extensões de navegador suspeitas instaladas recentemente, selecione essas entradas e clique em "Remover".

Método opcional:

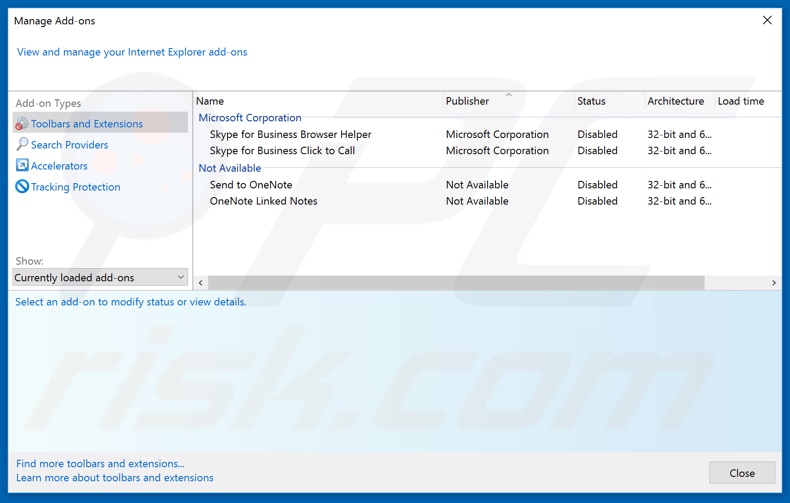

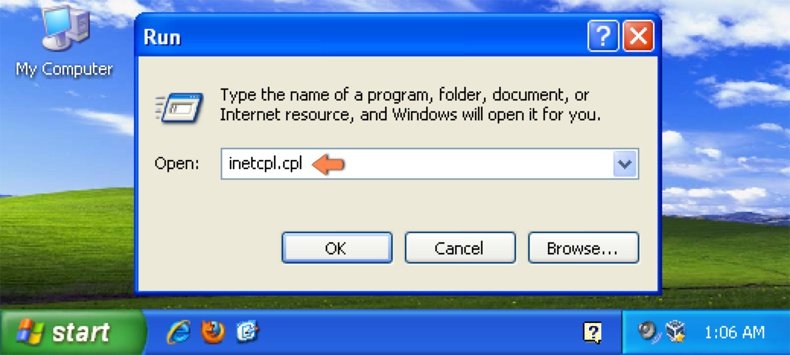

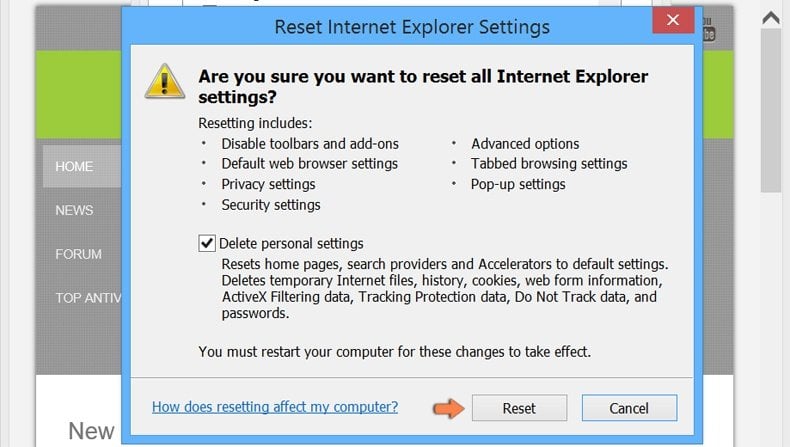

Se continuar a ter problemas com a remoção do possíveis infeções de malware, pode repor as suas definições padrão do Internet Explorer.

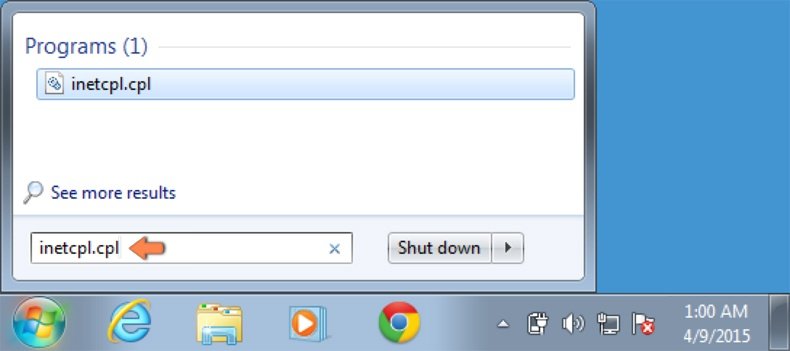

Utilizadores Windows XP: Clique em Iniciar, clique em Executar, na janela aberta, digite inetcpl.cpl. Na janela aberta clique no separador Avançado, e depois clique em Repor.

Utilizadores Windows Vista e Windows 7: Clique no logo do Windows, na caixa de pesquisa iniciar, escreva inetcpl. cpl e clique em entrar. Na janela aberta clique no separador Avançado e depois clique em Repor.

Utilizadores Windows 8: Abra o Internet Explorer e clique no ícone da ferramenta. Selecione Opções da Internet.

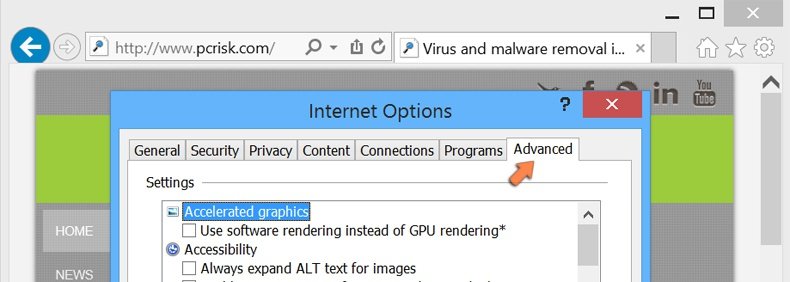

Na janela aberta, selecione o separador Avançado.

Clique no botão Repor.

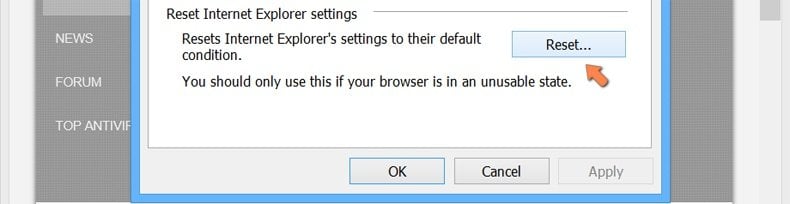

Confirme que pretende redefinir as configurações do Internet Explorer para padrão clicando no botão Repor.

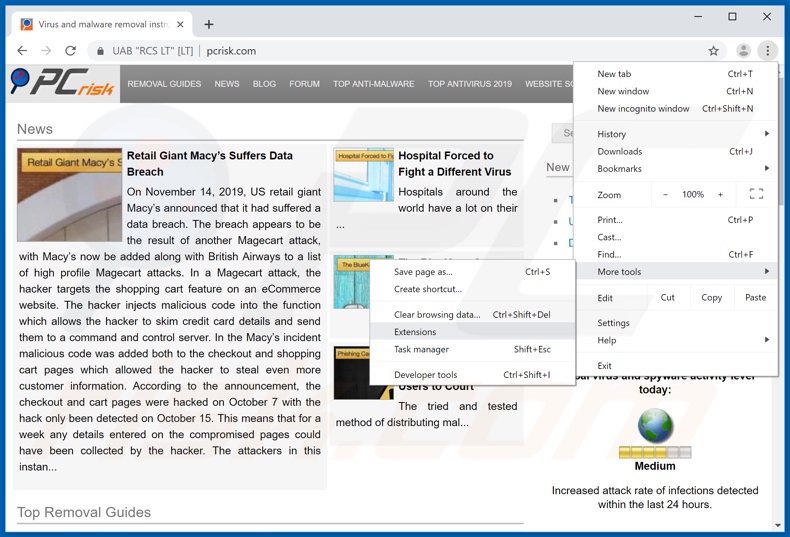

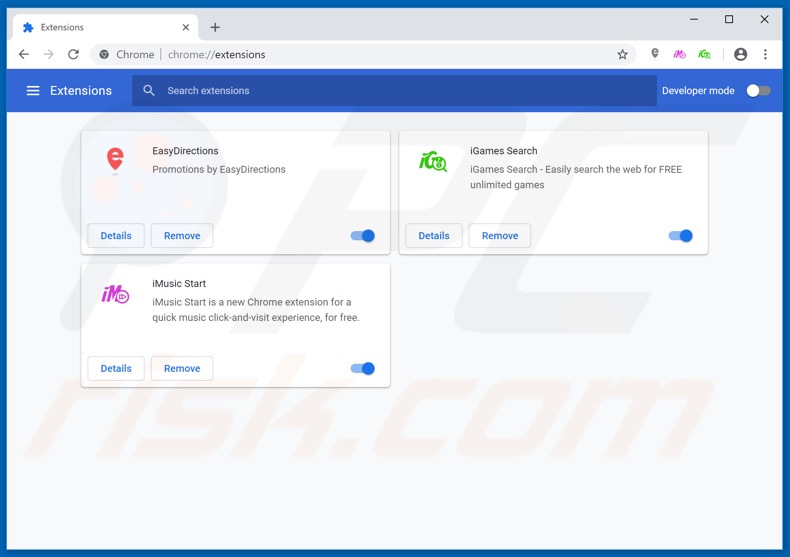

Remova as extensões maliciosas do Google Chrome:

Remova as extensões maliciosas do Google Chrome:

Clique no ícone do menu do Chrome Ícone do menu do Google Chrome ![]() (no canto superior direito do Google Chrome), selecione "Mais ferramentas" e clique em "Extensões". Localize todos os complementos suspeitos do navegador recentemente instalados e remova-os.

(no canto superior direito do Google Chrome), selecione "Mais ferramentas" e clique em "Extensões". Localize todos os complementos suspeitos do navegador recentemente instalados e remova-os.

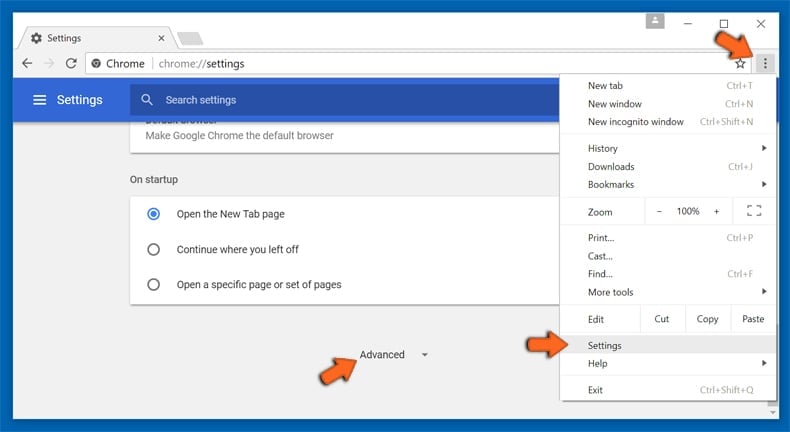

Método opcional:

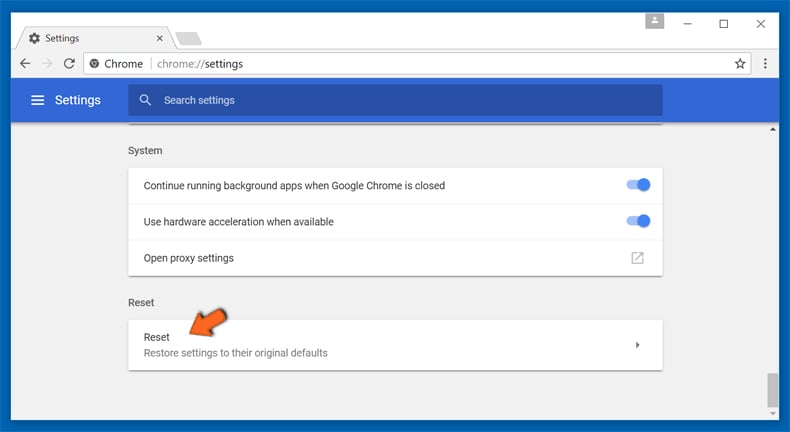

Se continuar a ter problemas com a remoção do possíveis infeções de malware, reinicie as configurações do navegador do Google Chrome. Clique no Chrome menu icon ![]() (no canto superior direito do Google Chrome) e selecione Settings. Faça scroll para o fundo do ecrã. Clique em Advanced… link.

(no canto superior direito do Google Chrome) e selecione Settings. Faça scroll para o fundo do ecrã. Clique em Advanced… link.

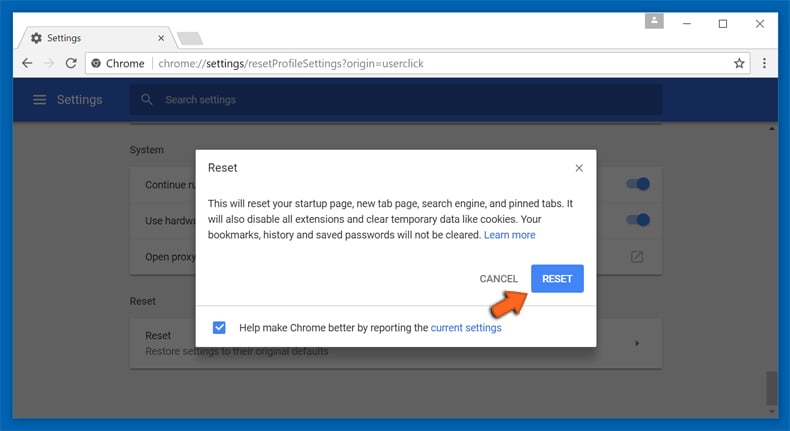

Depois de descer para a parte de baixo do ecrã, clique no botão Reset (Restore settings to their original defaults).

Na janela aberta, confirme que deseja redefinir as configurações do Google Chrome para o padrão, clicando no botão Reset.

Remova plugins maliciosos do Mozilla Firefox:

Remova plugins maliciosos do Mozilla Firefox:

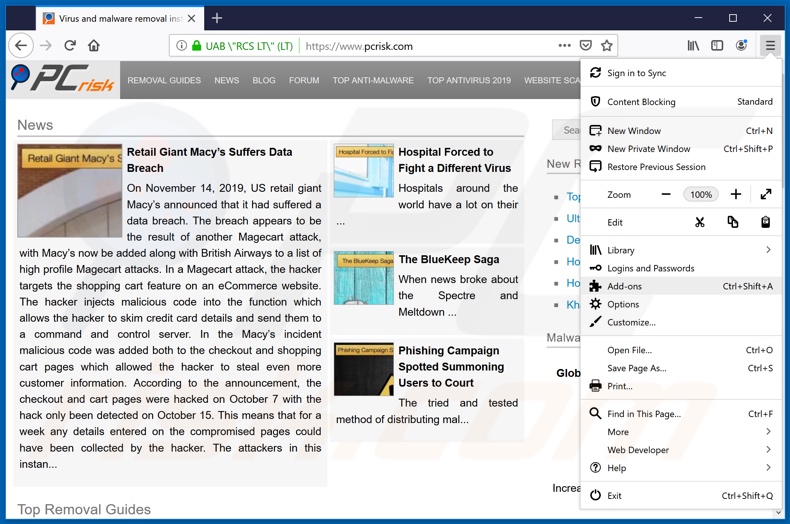

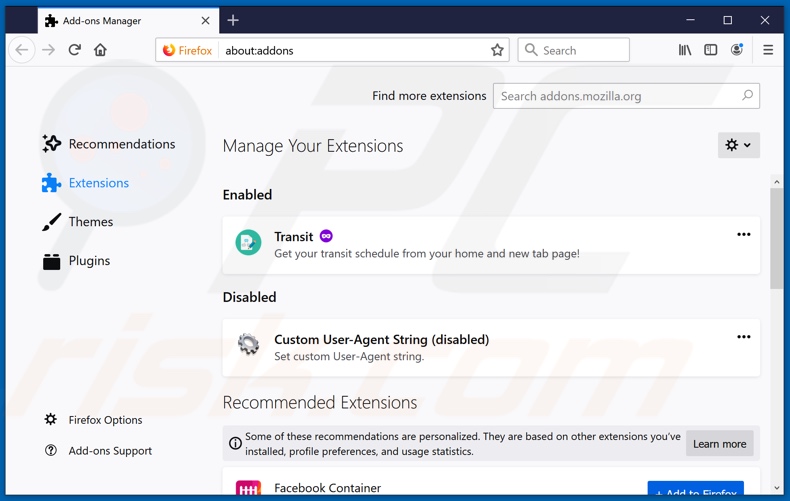

Clique no ícone do menu Firefox no Firefox ![]() (no canto superior direito da janela principal), selecione "Complementos". Clique em "Extensões", na janela aberta remova todos os plug-ins de navegador suspeitos recentemente instalados.

(no canto superior direito da janela principal), selecione "Complementos". Clique em "Extensões", na janela aberta remova todos os plug-ins de navegador suspeitos recentemente instalados.

Método opcional:

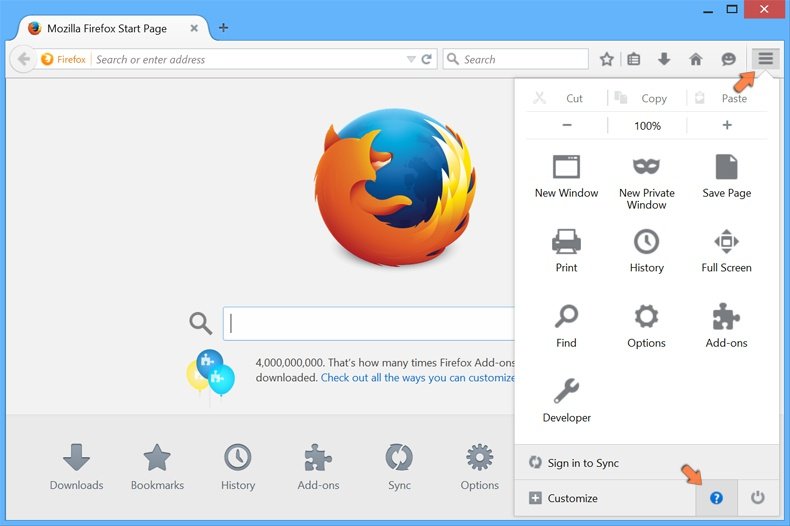

Os utilizadores de computador que estão a ter problemas com a remoção dos possíveis infeções de malware, podem repor as suas definições do Mozilla Firefox. Abra o Mozilla Firefox, no canto superior direito da janela principal clique no menu Firefox ![]() , na caixa do menu suspenso escolha Menu de Ajuda Aberto e selecione o menu de ajuda firefox

, na caixa do menu suspenso escolha Menu de Ajuda Aberto e selecione o menu de ajuda firefox ![]() .

.

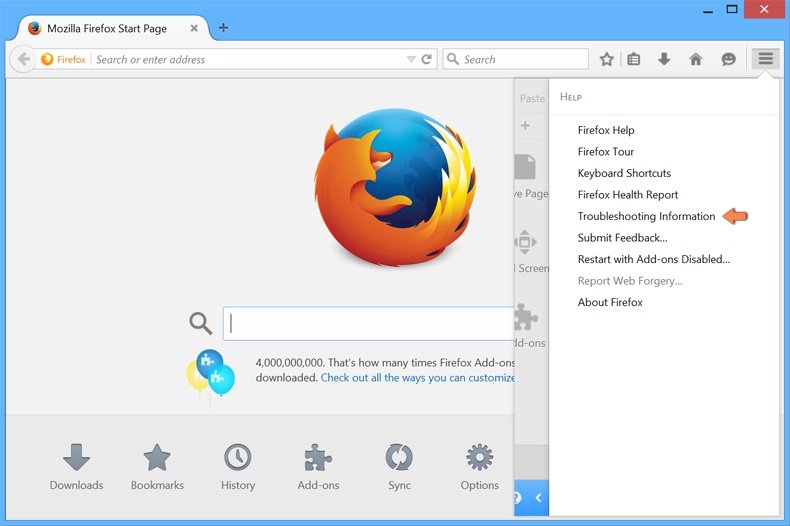

Selecione Informação de Soluções de Problemas.

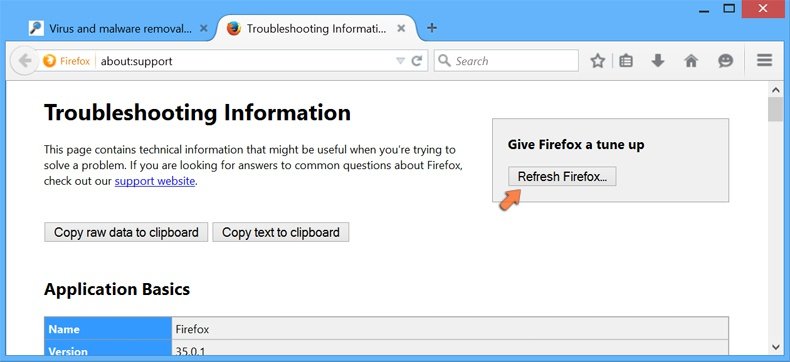

Na janela aberta, clique no botão Repor Firefox.

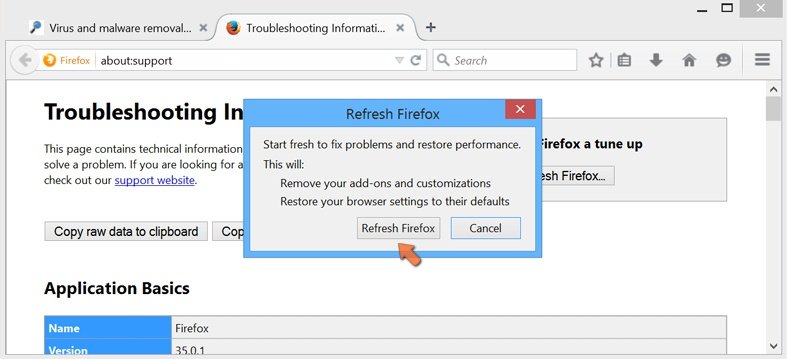

Nas janelas abertas confirme que quer restaurar as suas configurações do Mozilla Firefox para padrão, clicando no botão Repor.

Remova extensões fraudulentas do Safari:

Remova extensões fraudulentas do Safari:

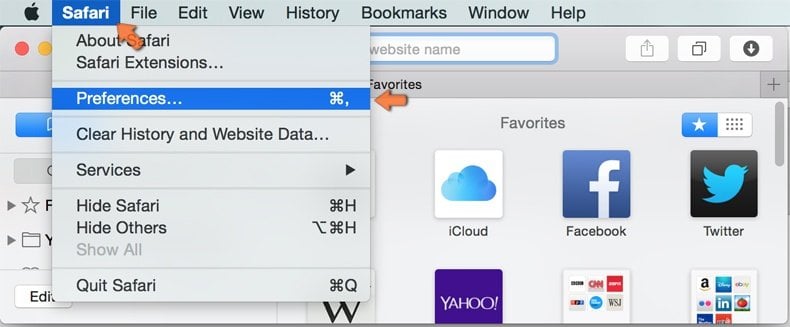

Certifique-se de que o seu navegador Safari está ativo, clique no menu Safari, e selecione Preferências….

Na janela aberta clique em Extensões, localize qualquer extensão suspeita instalada, selecione-a e clique Desinstalar.

Método opcional:

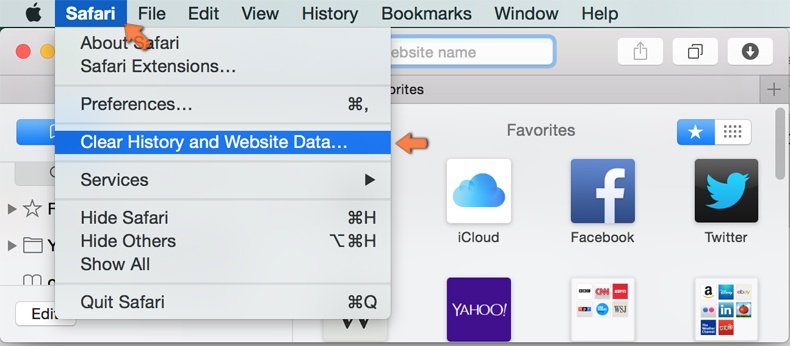

Certifique-se de que o seu navegador Safari está ativo e clique no menu Safari. Do menu suspenso, selecione Limpar Histórico e Dados dos Sites.

Na janela aberta selecione histórico todo e clique no botão Limpar Histórico.

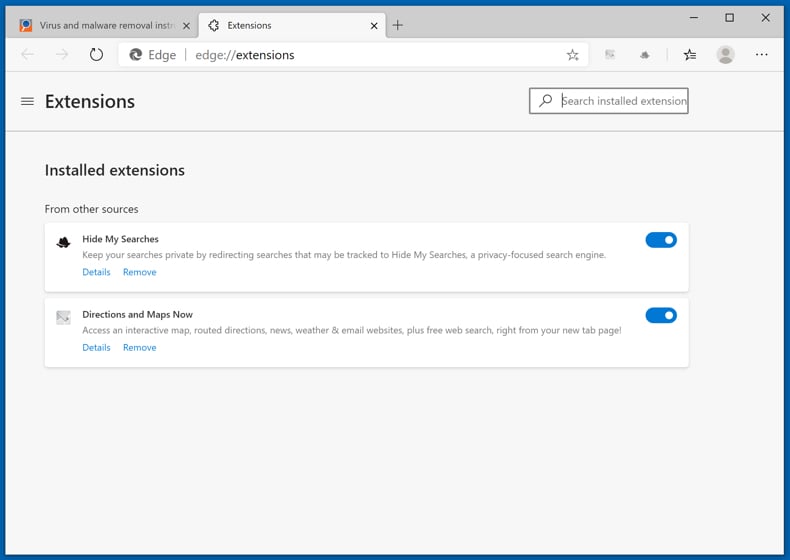

Remova as extensões maliciosas do Microsoft Edge:

Remova as extensões maliciosas do Microsoft Edge:

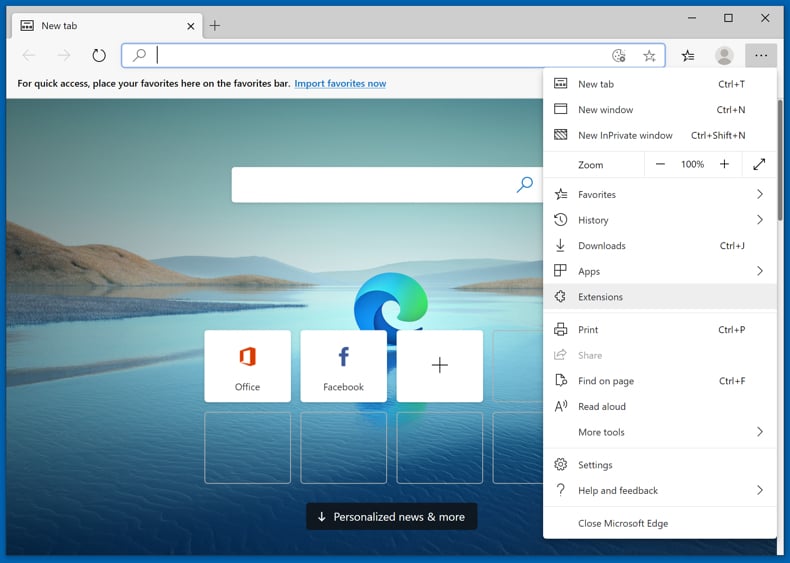

Clique no ícone do menu Edge ![]() (chromium) (no canto superior direito do Microsoft Edge), selecione "Extensões". Localize todos os add-ons suspeitos de instalar recentemente e clique em "Remover" abaixo dos nomes.

(chromium) (no canto superior direito do Microsoft Edge), selecione "Extensões". Localize todos os add-ons suspeitos de instalar recentemente e clique em "Remover" abaixo dos nomes.

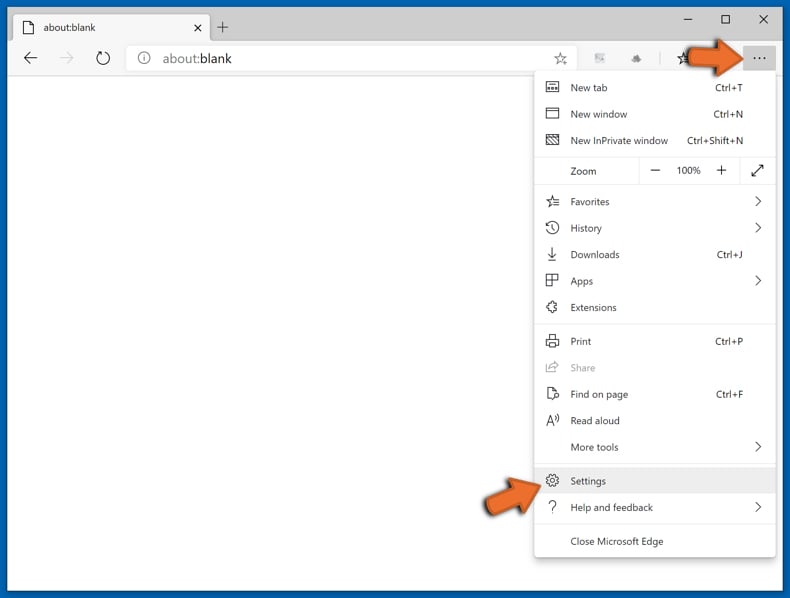

Método opcional:

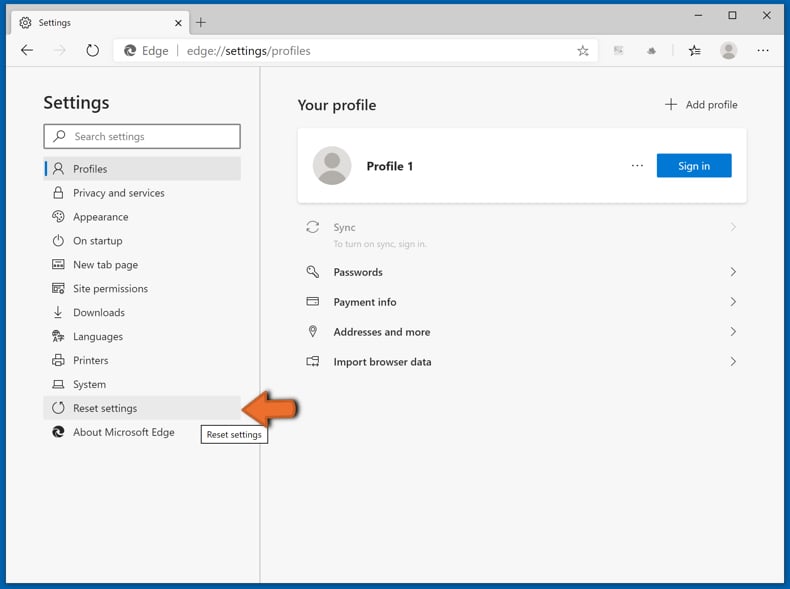

Se continuar a ter problemas com a remoção do possíveis infeções de malware, redefina as configurações do navegador Microsoft Edge. Clique no ícone do menu Edge ![]() (chromium) (no canto superior direito do Microsoft Edge) e selecione Configurações.

(chromium) (no canto superior direito do Microsoft Edge) e selecione Configurações.

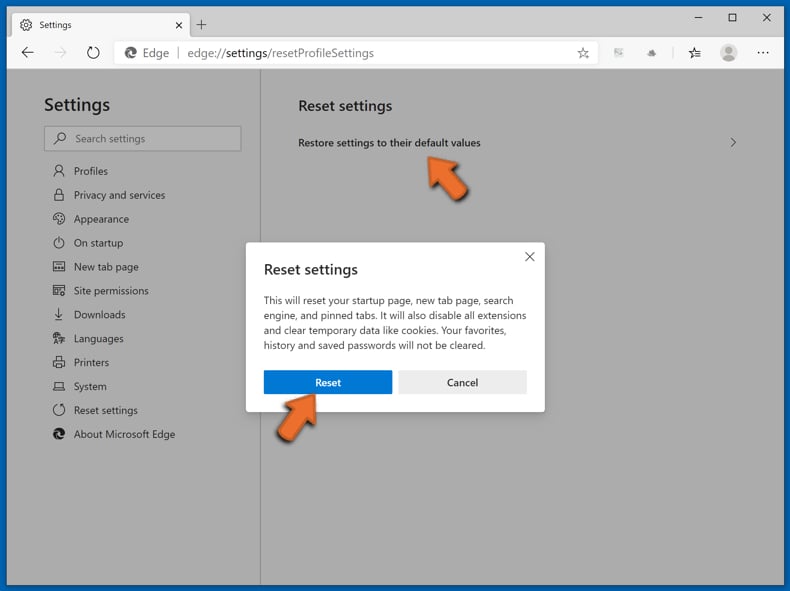

No menu de configurações aberto, selecione Redefinir configurações.

Selecione Restaurar configurações para os seus valores padrão. Na janela aberta, confirme que deseja redefinir as configurações do Microsoft Edge para o padrão, clicando no botão Redefinir.

- Se isso não ajudou, siga estas instruções alternativas, explicando como redefinir o navegador Microsoft Edge.

Resumo:

Mais comumente, o adware ou aplicações potencialmente indesejadas infiltram-se nos navegadores de Internet do utilizadores através de descarregamentos de software gratuito. Note que a fonte mais segura para fazer o descarregamento do software gratuito é que é o website dos desenvolvedores. Para evitar a instalação deste adware, deve prestar muita atenção ao descarregar e instalar o software gratuito. Ao instalar o programa gratuito já descarregue escolha as opções de instalação personalizada ou avançada - esta etapa irá revelar todos as aplicações potencialmente indesejadas que estão a ser instaladas juntamente com o seu programa gratuito escolhido.

Mais comumente, o adware ou aplicações potencialmente indesejadas infiltram-se nos navegadores de Internet do utilizadores através de descarregamentos de software gratuito. Note que a fonte mais segura para fazer o descarregamento do software gratuito é que é o website dos desenvolvedores. Para evitar a instalação deste adware, deve prestar muita atenção ao descarregar e instalar o software gratuito. Ao instalar o programa gratuito já descarregue escolha as opções de instalação personalizada ou avançada - esta etapa irá revelar todos as aplicações potencialmente indesejadas que estão a ser instaladas juntamente com o seu programa gratuito escolhido.

Ajuda na remoção:

Se estiver a experienciar problemas ao tentar remover possíveis infeções de malware a partir do seu computador, por favor, peça ajuda no nosso fórum de remoção de malware.

Deixe um comentário:

Se tiver informações adicionais sobre possíveis infeções de malware ou a sua remoção por favor, partilhe o seu conhecimento na secção de comentários abaixo.

Fonte: https://www.pcrisk.com/removal-guides/16417-call-microsoft-helpline-pop-up-scam

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários