Não confie na fraude por e-mail I have to share bad news with you

Phishing/FraudeTambém conhecido como: possiveis infecções por malware

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção da fraude por e-email I have to share bad news with you

O que é a fraude por e-mail I Have To Share Bad News With You?

Os criminosos cibernéticos por trás dos e-mails de sextorção ameaçam os destinatários a enviar vídeos humilhantes, fotos dou outras informações comprometedoras a amigos, colegas de trabalho, família, contatos de redes sociais, etc., se o resgate não for pago (geralmente em Bitcoin). Normalmente, os criminosos cibernéticos afirmam ter infectado os computadores com malware que lhes permitiu aceder a câmara web e obter vídeos e fotos comprometedores. Esses e-mails nunca são confiáveis. Na maioria das vezes, estes e-mails podem ser ignorados. Não existem imagens nem vídeos que os criminosos cibernéticos afirmam ter obtido e ameaçam lançar.

Os criminosos cibernéticos por trás deste e-mail de sextorção específico afirmam ter acesso a dispositivos que os destinatários usam para navegar na Internet e rastrear atividades de navegação. Também afirmam ter instalado o Trojan em todos os dispositivos que os destinatários usam para fazer login nas suas contas de e-mail e usado este Trojan para aceder o microfone, câmara de vídeo (webcam) e teclado), descarregar várias informações, fotos, histórico de navegação na web, hijack mensageiros, redes sociais e contas de e-mail, roubam histórico de chat e lista de contatos. Como a maioria dos e-mails de sextorção, este é usado para fazer os destinatários acreditarem que o malware nos seus computadores capturou vídeos embaraçosos através da webcam e estes vídeos serão enviados para pessoas que os destinatários conhecem (por exemplo, amigos, colegas, parentes) se o fizerem não pague um resgate. Os criminosos cibernéticos exigem a transferência de $950 em Bitcoins para o endereço de carteira Bitcoin fornecido e afirmam que os destinatários têm 48 horas para pagar o resgate. É importante mencionar que às vezes os e-mails de sextorção contêm palavras-passe reais que os destinatários usaram no passado (ou ainda usam). Normalmente, são incluídas palavras-passe reais para fazer parecer que o resto do e-mail também é verdadeiro. Os criminosos cibernéticos os obtêm da darknet (vêm de violações de dados). De qualquer forma, estas fraudes de sextorção devem ser ignorados. Os criminosos cibernéticos os obtêm da darknet (vêm de violações de dados).

| Nome | Fraude por e/mail I have to share bad news with you |

| Tipo de Ameaça | Phishing, fraude, engenharia social, fraude |

| Alegação Falsa | O trojan noscomputadores capturou vídeos humilhantes de destinatários através das suas c|amaras web |

| Endereço da Carteira Cripto dos Criminosos Cibernéticos | 1L6XxPRuLJdr6JCqw8dwNUm1wFLisrGREL, 1LKWDMofCWVgDSUH3Qoui6LxJ2VSUtsDCE, 1xPr18gM8YKsaiUkGz9MgpjtwcBQcME2i, 16aqr3rXxCtxa8AK3ErftnBQLfzyyhjpXJ |

| Tamanho do resgate | $950 |

| Sintomas | Compras online não autorizadas, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | E-mails fraudulentos, os anúncios pop-updesonestos, técnicas de envenenamento de mecanismos de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informações confidenciais, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

É digno de nota que os criminosos cibernéticos costumam usar spoofing de e-mail para fazer os seus e-mails parecerem mais confiáveis. O spoofing de email é uma técnica usada para falsificar o endereço do remetente. Normalmente, os criminosos cibernéticos usam essa técnica para induzir os destinatários a pensar que um e-mail veio de alguma empresa legítima, de uma pessoa conhecida ou dmesmos. No terceiro caso, os criminosos cibernéticos tentam fazer os destinatários acreditarem que realmente têm acesso à conta de e-mail quando, na realidade, simplesmente falsificaram o e-mail. Mais exemplos de fraudes de sextorção são "Within 96 Hours I'll Ruin Your Prestige Email Scam", "I Monitored Your Device On The Net For A Long Time Email Scam", e "I Know That You Visit 18+ Content Email Scam". É importante mencionar que os e-mails podem ser utilizados não só para enganar os destinatários a fazer transacções monetárias, mas também para instalar malware nos seus computadores.

Como é que as campanhas de spam infectam os computadores?

Os utilizadores infectam computadores através de e-mails quando abrem anexos maliciosos ou ficheiros descarregues através de links de sites nestes e-mails. Na maioria dos casos, os criminosos cibernéticos tentam induzir os destinatários a abrir algum PDF malicioso ou documento do Microsoft Office, ficheiro JavaScript, ZIP, RAR ou outro ficheiro compactado, um ficheiro executável (por exemplo, EXE). Normalmente, basta executar um ficheiro malicioso para iniciar a infecção. Embora, documentos maliciosos abertos com o Microsoft Office 2010 ou versões mais recentes não podem instalar malware, a menos que os utilizadores habilitem a edição/conteúdo (comandos macros). É porque o Microsoft Office 2010 e versões posteriores têm o recurso "Modo de exibição protegido", que evita que documentos maliciosos infectem computadores com malware. Portanto, é aconselhável não abrir documentos com versões anteriores.

Como evitar a instalação de malware?

Anexos, links de sites em e-mails irrelevantes recebidos de remetentes desconhecidos e suspeitos não podem ser abertos. É importante lembrar que emails deste tipo geralmente são disfarçados como cartas importantes de empresas legítimas. O software deve ser descarregue de sites oficiais e através de links diretos. Não é aconselhável usar sites não oficiais, descarregadores (ou instaladores) de terceiros, redes Peer-to-Peer como clientes de torrent, eMule e ferramentas semelhantes, fontes para descarregar (ou instalar) software. Os programas já instalados e o próprio sistema operativo nunca devem ser atualizados ou ativados com ferramentas não oficiais. A única forma adequada e segura de ativar ou atualizar o software é a usar ferramentas e funções implementadas de desenvolvedores oficiais de software. Além disso, não é legal usar ferramentas de 'cracking' ou software pirateado (hackeado). Além disso, é aconselhável fazer a verificação do sistema operativo com um software antivírus ou anti-spyware confiável e fazer isso regularmente. Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

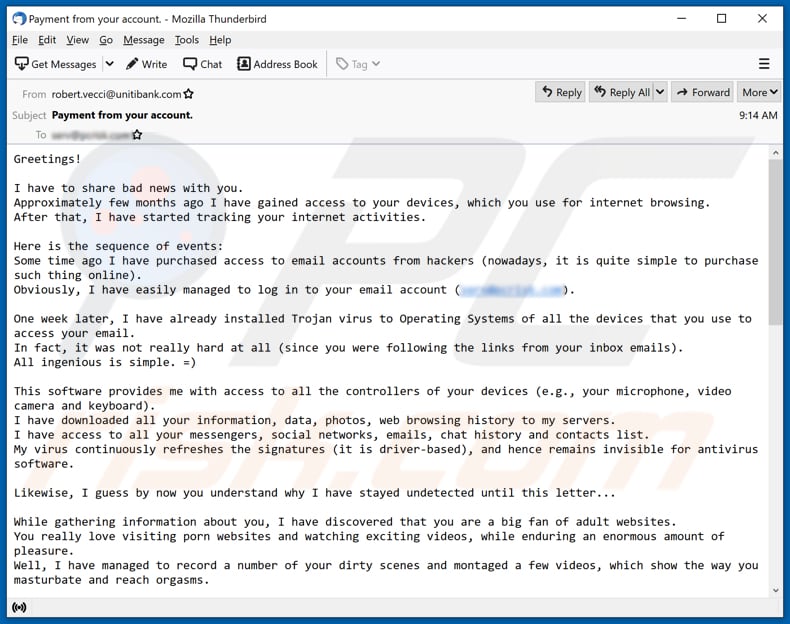

Aparência do e-mail (GIF):

Texto no e-mail:

Subject: Payment from your account.

Greetings!I have to share bad news with you.

Approximately few months ago I have gained access to your devices, which you use for internet browsing.

After that, I have started tracking your internet activities.Here is the sequence of events:

Some time ago I have purchased access to email accounts from hackers (nowadays, it is quite simple to purchase such thing online).

Obviously, I have easily managed to log in to your email account (****@****.com).One week later, I have already installed Trojan virus to Operating Systems of all the devices that you use to access your email.

In fact, it was not really hard at all (since you were following the links from your inbox emails).

All ingenious is simple. =)This software provides me with access to all the controllers of your devices (e.g., your microphone, video camera and keyboard).

I have downloaded all your information, data, photos, web browsing history to my servers.

I have access to all your messengers, social networks, emails, chat history and contacts list.

My virus continuously refreshes the signatures (it is driver-based), and hence remains invisible for antivirus software.Likewise, I guess by now you understand why I have stayed undetected until this letter...

While gathering information about you, I have discovered that you are a big fan of adult websites.

You really love visiting porn websites and watching exciting videos, while enduring an enormous amount of pleasure.

Well, I have managed to record a number of your dirty scenes and montaged a few videos, which show the way you masturbate and reach orgasms.If you have doubts, I can make a few clicks of my mouse and all your videos will be shared to your friends, colleagues and relatives.

I have also no issue at all to make them available for public access.

I guess, you really don't want that to happen, considering the specificity of the videos you like to watch, (you perfectly know what I mean) it will cause a true catastrophe for you.Let's settle it this way:

You transfer $950 USD to me (in bitcoin equivalent according to the exchange rate at the moment of funds transfer), and once the transfer is received, I will delete all this dirty stuff right away.

After that we will forget about each other. I also promise to deactivate and delete all the harmful software from your devices. Trust me, I keep my word.This is a fair deal and the price is quite low, considering that I have been checking out your profile and traffic for some time by now.

In case, if you don't know how to purchase and transfer the bitcoins - you can use any modern search engine.Here is my bitcoin wallet: 1L6XxPRuLJdr6JCqw8dwNUm1wFLisrGREL, 1LKWDMofCWVgDSUH3Qoui6LxJ2VSUtsDCE, 1xPr18gM8YKsaiUkGz9MgpjtwcBQcME2i, 16aqr3rXxCtxa8AK3ErftnBQLfzyyhjpXJ

You have less than 48 hours from the moment you opened this email (precisely 2 days).

Things you need to avoid from doing:

*Do not reply me (I have created this email inside your inbox and generated the return address).

*Do not try to contact police and other security services. In addition, forget about telling this to you friends. If I discover that (as you can see, it is really not so hard, considering that I control all your systems) - your video will be shared to public right away.

*Don't try to find me - it is absolutely pointless. All the cryptocurrency transactions are anonymous.

*Don't try to reinstall the OS on your devices or throw them away. It is pointless as well, since all the videos have already been saved at remote servers.Things you don't need to worry about:

*That I won't be able to receive your funds transfer.

- Don't worry, I will see it right away, once you complete the transfer, since I continuously track all your activities (my trojan virus has got a remote-control feature, something like TeamViewer).

*That I will share your videos anyway after you complete the funds transfer.

- Trust me, I have no point to continue creating troubles in your life. If I really wanted that, I would do it long time ago!Everything will be done in a fair manner!

One more thing... Don't get caught in similar kind of situations anymore in future!

My advice - keep changing all your passwords on a frequent basis

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é a fraude por e-mail I have to share bad news with you?

- PASSO 1. Remoção manual das possíveis infecções por malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

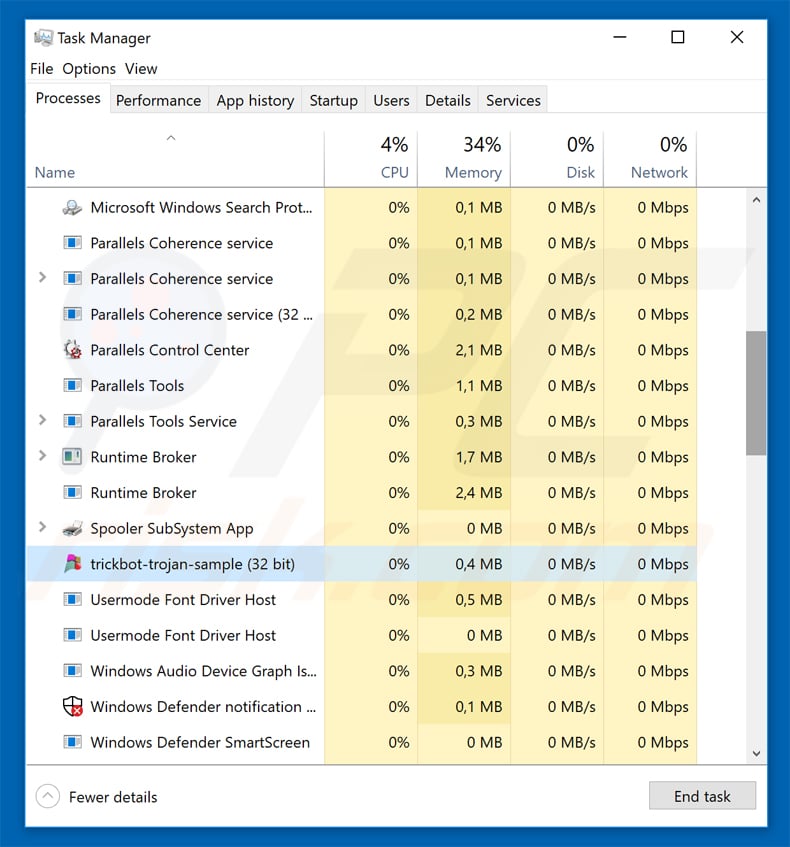

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

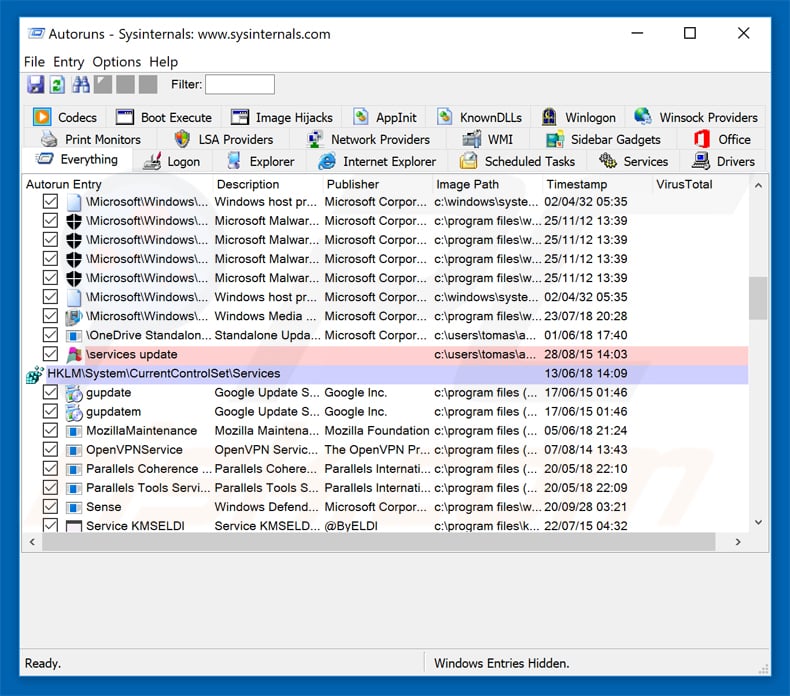

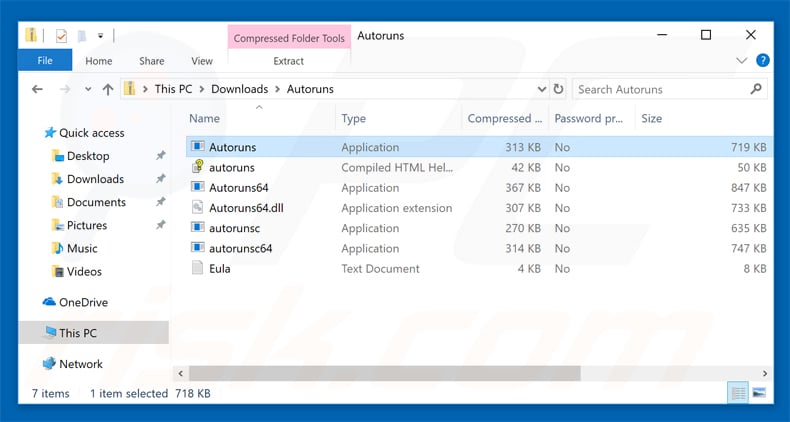

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

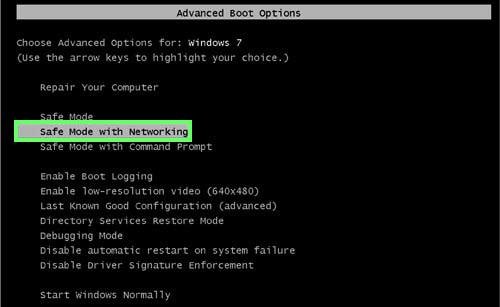

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

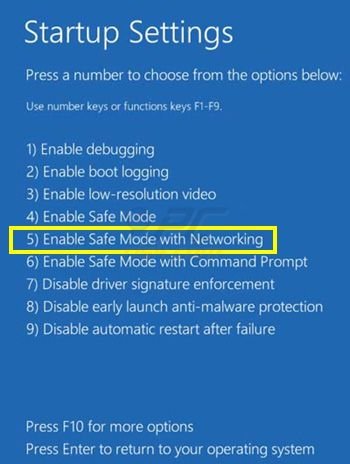

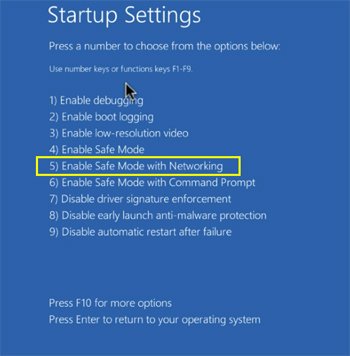

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

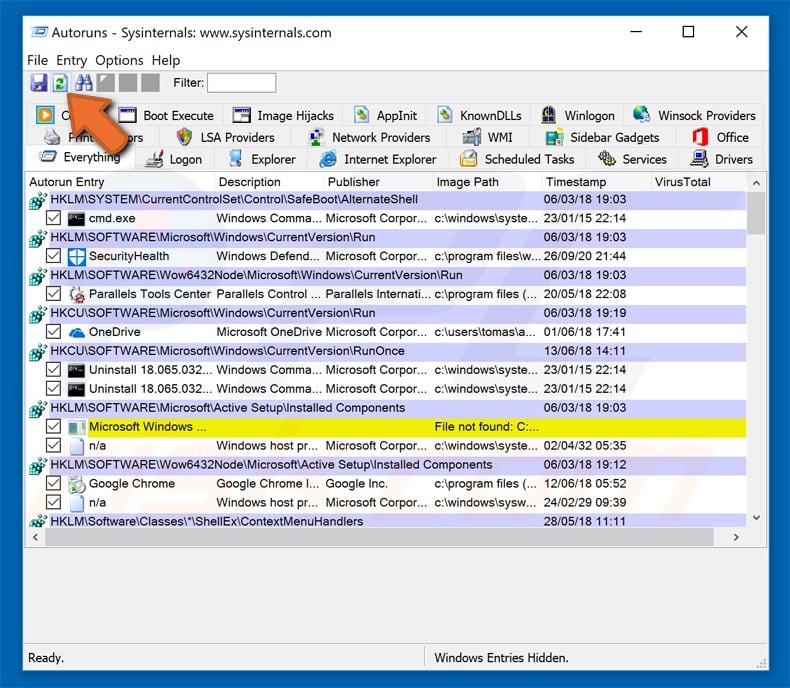

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

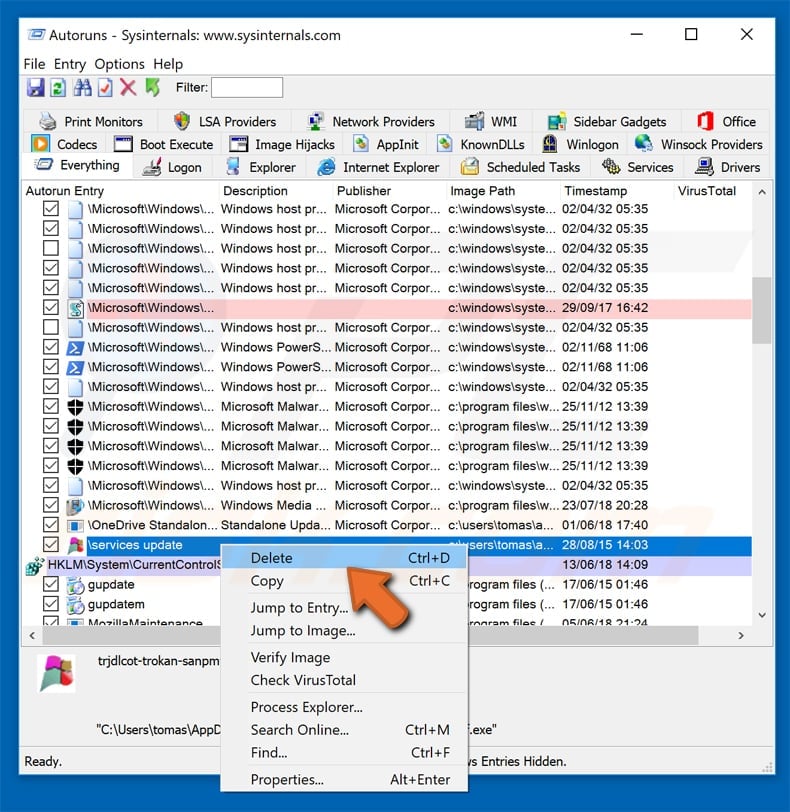

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

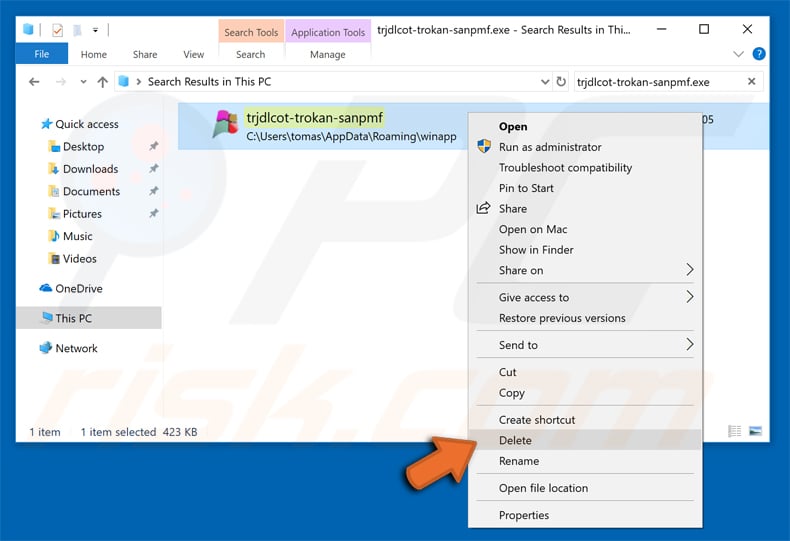

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários