Como remover o malware do ladrão Panda do seu sistema operativo?

TrojanTambém conhecido como: malware Panda

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção do vírus Panda

O que é o ladrão Panda?

Panda é o nome de um programa malicioso, classificado como ladrão. É uma nova variante do CollectorStealer. O objetivo deste malware é extrair e exfiltrar informações confidenciais e pessoais de dispositivos infectados. O Panda visa principalmente dados relacionados a carteiras de criptomoedas. Observou-se que este software malicioso está a ser distribuído ativamente através de campanhas de spam - operações de grande escala durante as quais milhares de emails fraudulentos são enviados. O ladrão de spam que proliferava no Panda tinha como alvo intenso utilizadores dos Estados Unidos, Alemanha, Japão e Austrália. As cartas enganosas por e-mail tratavam de tópicos relacionados a negócios (por exemplo, pedeções falsas de cotação de produtos etc.) Panda stealer é um programa perigoso e, como tal - as suas infecções devem ser removidas imediatamente após a detecção.

O ladrão Panda usa técnicas de ofuscação, o que complica a sua detecção. Este programa malicioso tem como alvo a criptomoeda ao tentar roubar Bytecoin, Dash, Ethereum, Litecoin e outros criptomoedas. Faz isso ao obter as chaves privadas de carteiras digitais, através das quais o malware obtém acesso e controlo sobre as carteiras e a criptomoeda nelas armazenadas. Além disso, o ladrão pode obter históricos de transações de carteiras cripto. Outras funcionalidades do Panda incluem: fazer screenshots, extrair dados de navegadores (ou seja, cookies da Internet, nomes de utilizador e palavras-passe armazenadas, etc.) e roubar credenciais de login (nomes de utilizador/palavras-passe) de outras aplicações instaladas. O ladrão da Panda pode obter credenciais de login de determinado software VPN (Rede Privada Virtual) (NordVPN), plataformas de mensagens (Telegram, Discord), e serviço de distribuição digital de jogos de vídeo (Steam). Para resumir, as infecções do Panda podem conduzir a graves problemas de privacidade, perdas financeiras e até mesmo roubo de identidade. Se houver suspeita ou conhecimento que o ladrão do Panda (ou outro malware) já infectou o dispositivo, é altamente recomendável usar um antivírus para removê-lo imediatamente.

| Nome | malware Panda |

| Tipo de Ameaça | Trojan, vírus que rouba palavras-passe, malware bancário, spyware. |

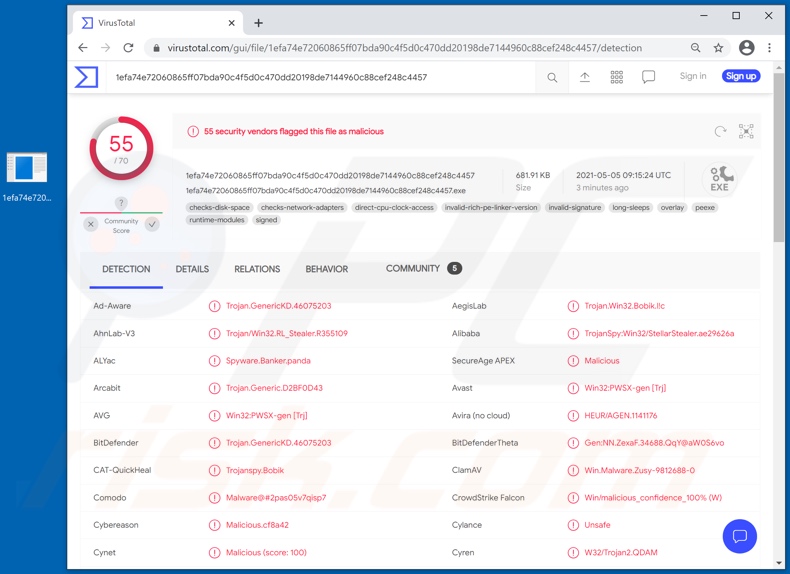

| Nomes de Detecção | Avast (Win32:PWSX-gen [Trj]), BitDefender (Trojan.GenericKD.46075203), ESET-NOD32 (Uma Variante Win32/Spy.Agent.PYU), Kaspersky (HEUR:Trojan-Spy.Win32.Bobik.gen), Microsoft (Trojan:Win32/StellarStealer.SBR!MSR), Lista Completa de Detecções (VirusTotal) |

| Sintomas | Os trojans são projetados para infiltrar-se furtivamente no computador da vítima e permanecer em silêncio e, portanto, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Anexos de e-mail infectados, os anúncios online maliciosos, engenharia social, 'crackings' de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, o computador da vítima adicionado a um botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

VikroStealer, HackBoss, Ares, Bloody Stealer, Cypress, e X-FILES são alguns exemplos de programas maliciosos com recursos de ladrão. Em geral, o malware pode ter uma ampla variedade de funcionalidades hediondas e essas funções podem estar em combinações diferentes. Os tipos/capacidades de malware padrão incluem: exfiltração de conteúdo (por exemplo, dados, ficheiros, etc.) de dispositivos infectados, extração de informações de aplicações instaladas, ativação do acesso remoto e controlo sobre a máquina comprometida (RATs - Trojans de acesso remoto), encriptação de dados e/ou bloqueio de tela para fins de resgate (ransomware), descarregamento/instalação de malware adicional, uso de recursos do sistema para gerar criptomoeda (criptomineradores), (criptomoedas), espionagem (gravação do ecrã, teclas digitadas, vídeo e áudio através de microfones/câmaras web) e assim por diante. Independentemente de como os programas maliciosos operam, e assim por diante. Independentemente da forma como os programas maliciosos funcionam, põem seriamente em perigo a segurança dos dispositivos e dos utilizadores.

Como é que Panda foi instalado no meu computador?

O ladrão Panda distribui-se ativamente através de campanhas de spam. As cartas de e-mail estudadas que distribuem este malware foram disfarçadas com tópicos relacionados a negócios; no entanto, o e-mail de spam pode ter uma grande variedade de disfarces. Os sistemas são infectados através de ficheiros virulentos que proliferaram nessas campanhas. Os ficheiros podem ser anexados aos e-mails fraudulentos e/ou as cartas podem conter links para descarregamento deste conteúdo. Os ficheiros infecciosos podem estar em vários formatos, por exemplo, documentos do Microsoft Office e PDF, ficheiros, executáveis, JavaScript, etc. Quando os ficheiros são executados, ativados ou abertos de outra forma - a cadeia de infecção (ou seja, descarregamento/instalação de malware) é iniciada. O ladrão Panda foi distribuído através de ficheiros virulentos do Microsoft Office Excel. Os documentos do MS Office causam infecções ao executar comandos de macro maliciosos. Esse processo começa no momento em que um documento é aberto nas versões do Microsoft Office lançadas antes de 2010. As versões posteriores têm o modo "Visualização protegida" que impede a execução automática de macros. Em vez disso, os utilizadores podem ativar comandos de macro (ou seja, edição/conteúdo) manualmente e são avisados sobre as ameaças potenciais. É digno de nota que documentos infecciosos podem conter mensagens enganosas que estimulam os utilizadores a ativar os seus comandos de macro.

Os programas maliciosos não são distribuídos exclusivamente através de campanhas de spam. São frequentemente proliferados através de fontes de descarregamento não confiáveis também, por exemplo, sites de hospedagem de ficheiros não oficiais e gratuitos, redes de partilha peer-to-peer e outros descarregadores de terceiros. Frequentemente, os utilizadores descarregam/instalam malware involuntariamente, pois pode ser disfarçado ou agregado (agregado) com software/média comum. As ferramentas de ativação ilegal ("cracking") e atualizações falsas são exemplos importantes de conteúdo de propagação de malware, Normalmente obtido de canais de descarregamento duvidosos. Os "cracks" podem infectar sistemas em vez de ativar software licenciado. Os atualizadores falsos causam infecções ao explorar os pontos fracos de produtos desatualizados e/ou ao instalar programas maliciosos em vez das atualizações prometidas.

Como evitar a instalação de malware?

Para evitar infectar o dispositivo através de e-mails de spam, é aconselhável não abrir e-mails suspeitos e irrelevantes - especialmente anexos ou links presentes. Também é recomendável usar as versões do Microsoft Office lançadas após 2010. Além disso, todos os descarregamentos devem ser feitos de fontes oficiais e verificadas. É tão importante ativar e atualizar o software com ferramentas/funções fornecidas por desenvolvedores legítimos. Para garantir a integridade do dispositivo e a privacidade do utilizador, é fundamental ter um conjunto antivírus/anti-spyware confiável instalado e atualizado. Este software deve ser usado para executar verificações regulares do sistema e remover ameaças e problemas detectados/potenciais. Se acredita que o seu computador já está infectado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Screenshot dos anexos de email fraudulentos a distribuir o ladrão Panda:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é Panda?

- PASSO 1. Remoção manual do malware Panda.

- PASSO 2. Verifique se o seu comptador está limpo.

Como remover malware manualmente?

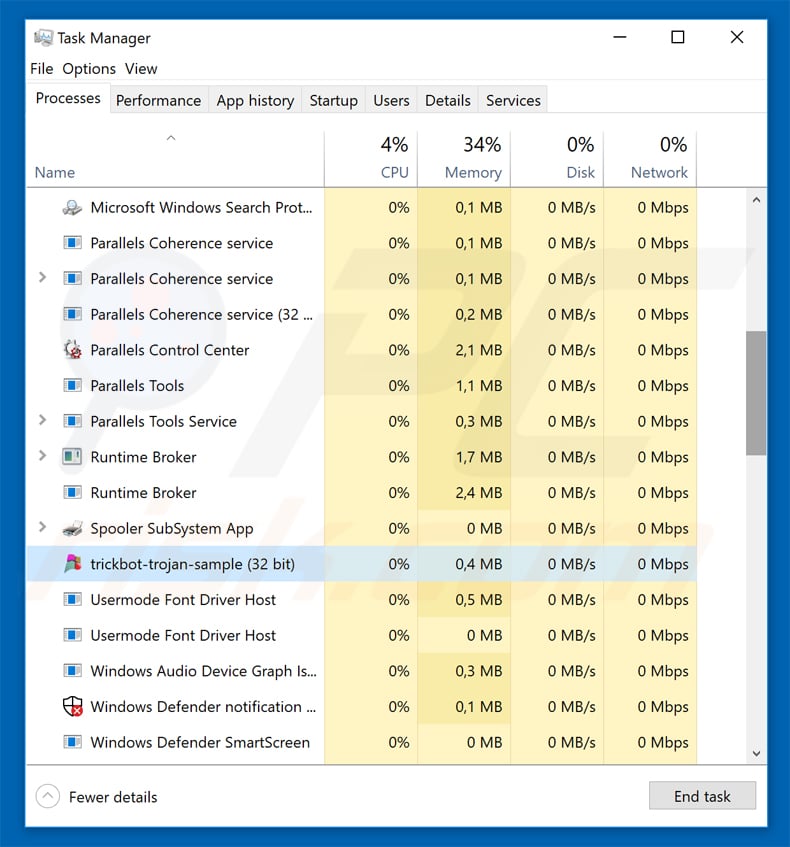

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

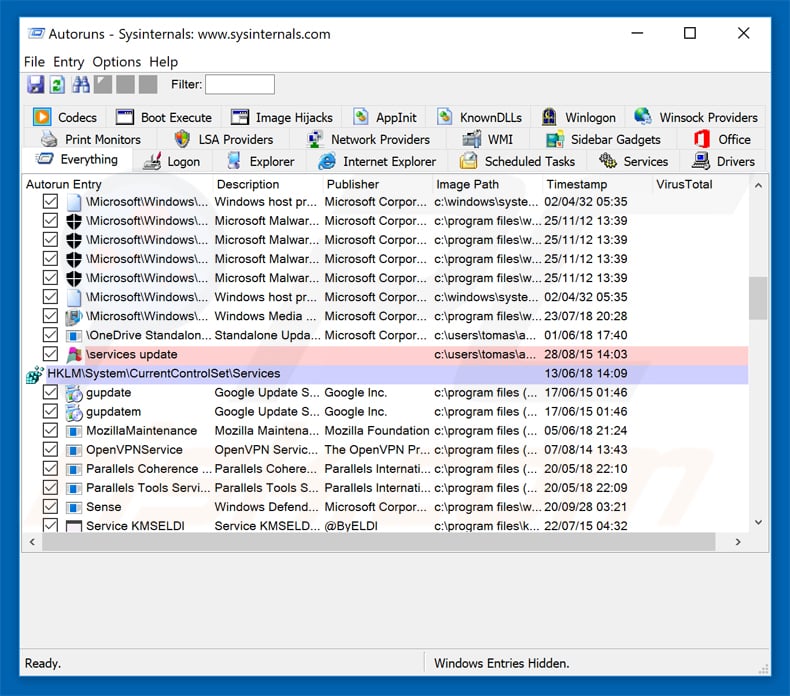

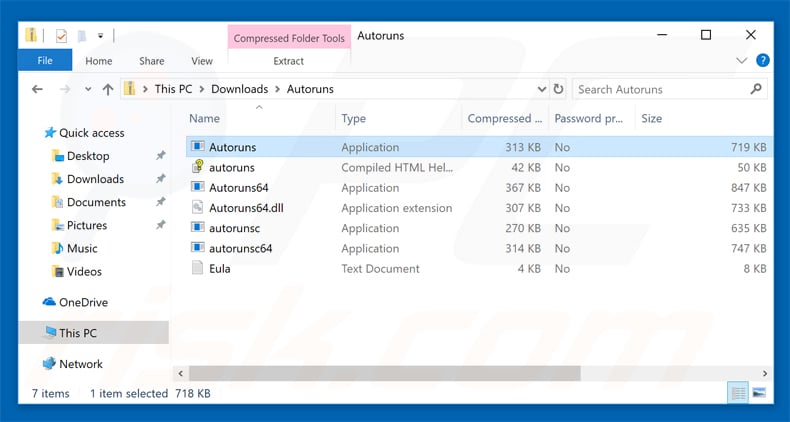

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

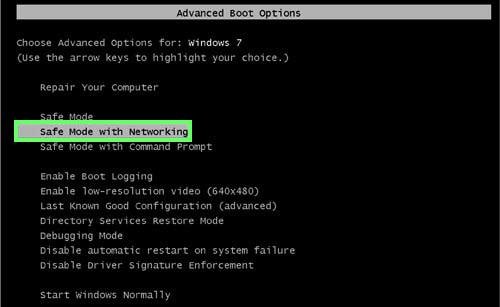

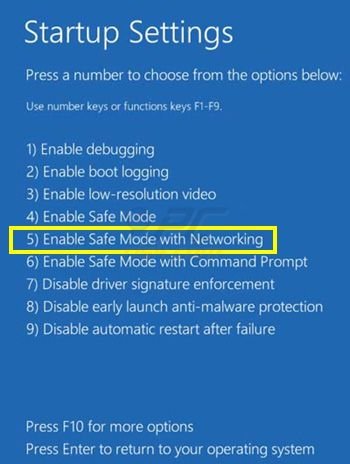

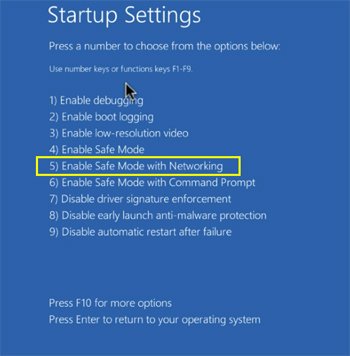

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

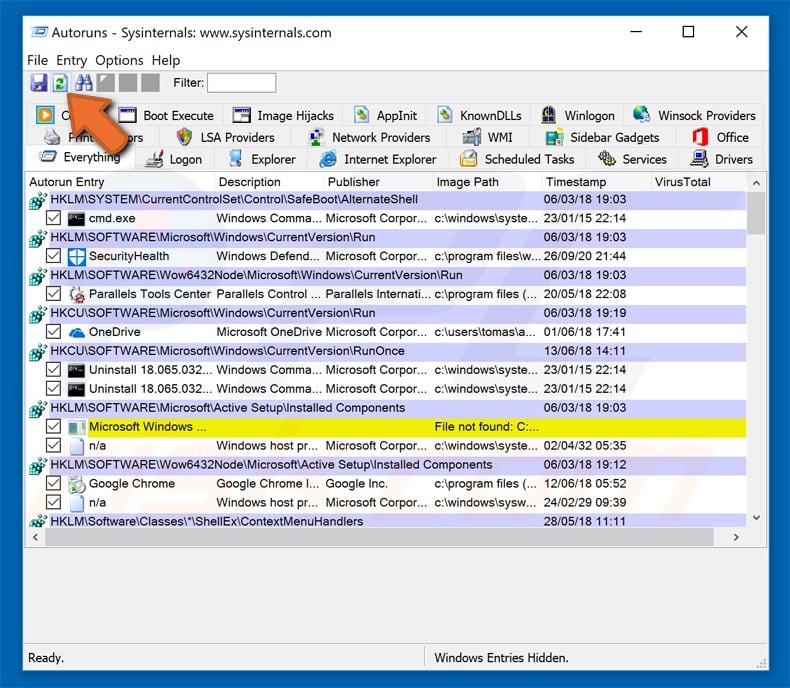

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

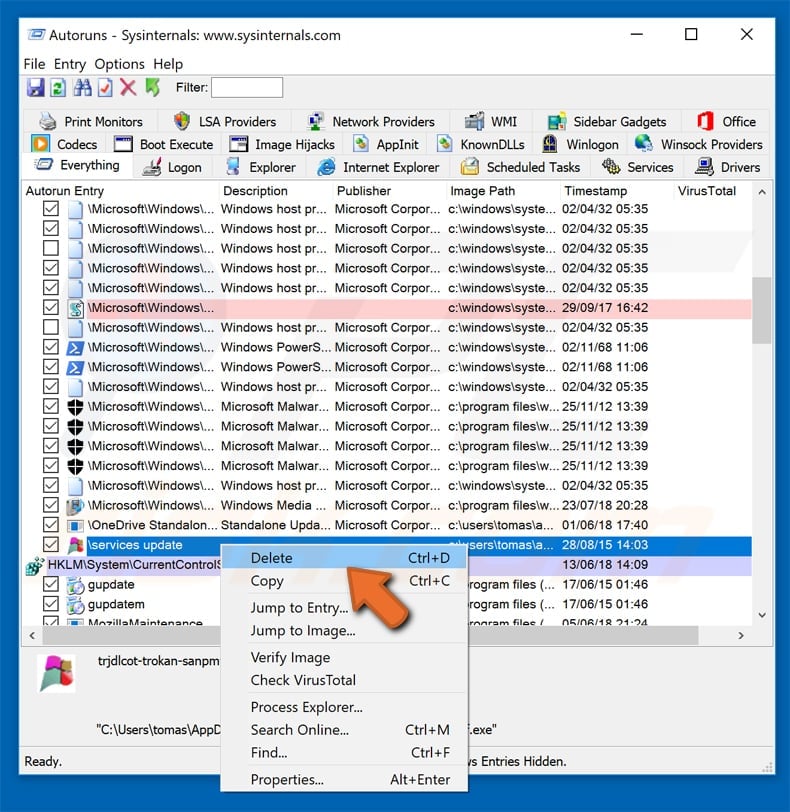

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

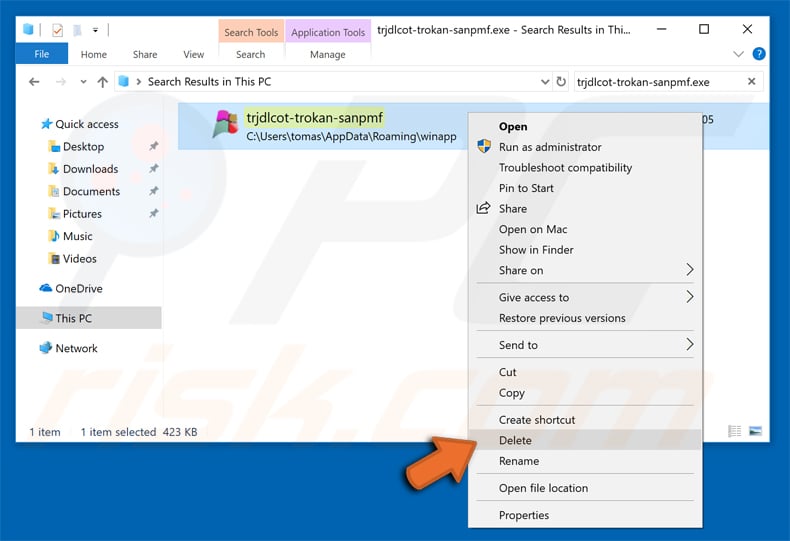

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários