Não confie nos emails da fraude "Reminder about your dirty deeds!"

Phishing/FraudeTambém conhecido como: possíveis infecções por malware

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é a fraude por email "Reminder about your dirty deeds!"?

"Reminder about your dirty deeds!" refers to an email spam campaign - refere-se a uma campanha de spam por e-mail - uma operação em grande escala durante a qual milhares de cartas enganosas são enviadas. Os e-mails distribuídos através desta campanha usam o modelo de fraude da sextorção. Essas cartas afirmam que o criminoso atualmente tem acesso ao dispositivo do destinatário.

A infiltração supostamente ocorreu através de um vazamento da credencial de login recente, que foi usado por terceiros para infectar as máquinas expostas com malware. Ao usar a infecção inexistente, o remetente afirma ter obtido um vídeo explícito do destinatário. Portanto, se se recusarem a pagar - o vídeo será enviado para os seus contatos.

Deve ser enfatizado que todas as alegações feitas por estes e-mails fraudulentos - são falsas. Portanto, nem os dispositivos dos destinatários foram comprometidos, nem foram feitas quaisquer gravações.

E-mail "Reminder about your dirty deeds!" em pormenor

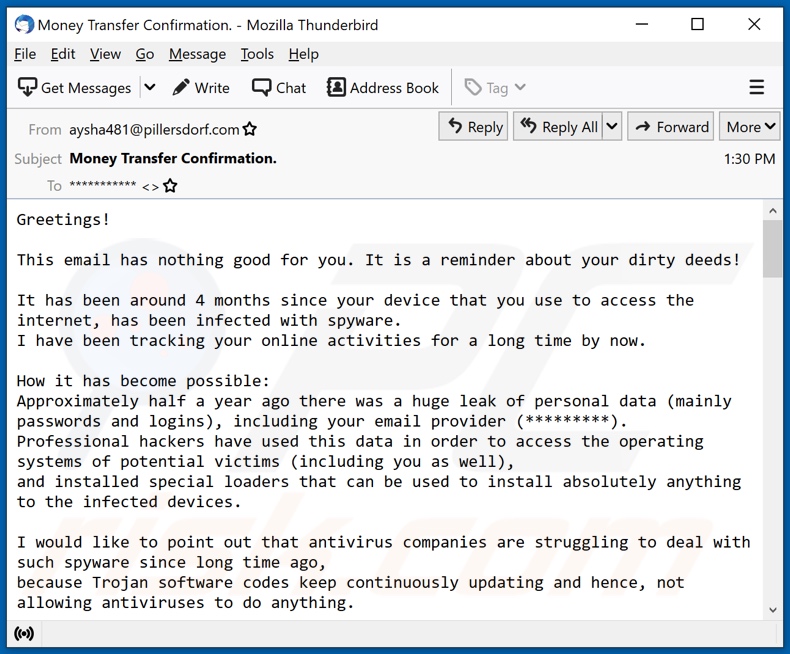

Os emails "Reminder about your dirty deeds!" (assunto/título "Money Transfer Confirmation."; podem variar) informam que o remetente tem monitorizado a atividade online do destinatário por cerca de quatro meses. As cartas relatam a história de como isso se tornou possível. Supostamente, há meio ano atrás, houve um vazamento de dados que incluía o fornecedor de e-mail do destinatário.

Os piratas usaram as informações expostas para infectar as máquinas das vítimas com programas maliciosos do tipo carregador, projetados para descarregar/instalar malware adicional. Supostamente, este também era o caso do dispositivo do destinatário. O remetente afirma ter pago os piratas e, posteriormente, infectado várias máquinas com spyware.

Os sistemas operativos que não continham informações de interesse foram injetados com mineradores de criptomoeda. No entanto, este não foi o caso com o dispositivo do destinatário. O criminoso chama o destinatário de "grande fã" de conteúdo pornográfico altamente questionável (potencialmente ilegal), conforme comprovado por os seus registos de reprodutor de média e histórico de navegação.

Através da câmara/microfone do aparelho, várias gravações foram feitas do destinatário enquanto assistia ao referido material. Depois, vários vídeos em tela dividida explícitos foram editados juntos, apresentando o destinatário na parte superior e o que estava a ver - na parte inferior do ecrã.

O destinatário é informado que deve pagar ao remetente 1550 USD em criptomoeda Bitcoin em 48 horas, caso contrário, os vídeos serão enviados para a lista de contatos - incluindo colegas, parentes e amigos. Se os pedidos de resgate forem atendidos, o remetente promete que o vídeo será excluído e o spyware no seu dispositivo, removido.

Essas mensagens falsa também contêm informações sobre Bitcoins e como as suas transações são difíceis de rastrear, como a publicação falsa e exclusão de gravação funciona, futilidade em responder ao e-mail e conselhos para alterar as credenciais de login (ou seja, nomes de utilizador/palavras-passe) das contas possivelmente comprometidas.

Conforme mencionado na introdução, todas as reivindicações feitas pelos e-mails "Reminder about your dirty deeds!" são falsas. Portanto, os destinatários não correm nenhum perigo e devem simplesmente ignorar essas cartas.

| Nome | Fraude por email Reminder about your dirty deeds! |

| Tipo de Ameaça | Phishing, Fraude, Engenharia Social, Esquema |

| Alegação Falsa | Os e-mails da alegação falsa afirmam que um vídeo explícito/comprometedor foi feito com o destinatário e, a menos que pague, será enviado para os seus contatos. |

| Montante de Resgate | 1550 USD em criptomoeda Bitcoin |

| Endereço de criptomoedas do criminoso cibernético | 199ZxJd71PJkMjjTdQdh7ekmQ2amE1tVe6 (Bitcoin) |

| Sintomas | Compras on-line não autorizadas, alteração de palavras-passe de contas on-line, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | E-mails enganosos, publicidade enganosa online, técnicas de envenenamento de motores de pesquisa, domínios mal soletrados. |

| Danos | Perda de informação privada sensível, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Campanhas de spam em geral

"I have e-mailed you from your account", "Your device was compromised", "Your cloud storage was compromised", "This is not a formal email", e "I have got two not really pleasant news for you" são alguns exemplos de e-mails de sextorção. As cartas enganosas podem ter uma ampla variedade de disfarces e usar vários modelos de fraudes.

Além de phishing e outras fraudes, as campanhas de spam também são usadas para proliferar malware (por exemplo, trojans, ransomware, criptomineradores, etc.). Devido à disseminação do e-mail de spam, é altamente recomendável ter cuidado com os e-mails e mensagens recebidos.

Como é que as campanhas de spam infectam os computadores?

Os sistemas são infectados através de ficheiros maliciosos distribuídos por campanhas de spam. Esses ficheiros podem ser anexados e/ou vinculados dentro dos e-mails. Os ficheiros infecciosos podem estar em vários formatos, por exemplo, ficheiros, executáveis, documentos do Microsoft Office e PDF, JavaScript, etc. Quando ficheiros virulentos são abertos - o descarregamento/instalação do malware é iniciado.

Por exemplo, documentos do Microsoft Office infectam os sistemas a executar comandos de macro maliciosos. Esse processo começa no momento em que um documento é aberto nas versões do Microsoft Office lançadas antes de 2010. As versões mais recentes têm o modo "Visualização protegida" que impede a execução automática de macros. Em vez disso, os utilizadores podem ativar manualmente a edição/conteúdo (ou seja, comandos de macro).

Como evitar a instalação de malware?

Para evitar infectar o sistema através de e-mails de spam, é aconselhável não abrir e-mails suspeitos e irrelevantes - especialmente anexos ou links npresentes. É recomendável usar as versões do Microsoft Office lançadas após 2010.

O malware também distribui-se através de canais de descarregamento duvidosos (por exemplo, sites não oficiais e freeware, redes de partilha peer-to-peer, etc.), ferramentas de ativação ilegais ("cracks") e atualizações falsas. É importante fazer o descarregamento apenas de fontes oficiais/verificadas e ativar/atualizar programas com ferramentas fornecidas por desenvolvedores legítimos.

Para garantir a segurança do dispositivo e do utilizador, é crucial ter um antivírus confiável instalado e atualizado. Este software deve ser usado para executar verificações regulares do sistema e remover ameaças detectadas. Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de e-mail da fraude "Reminder about your dirty deeds!":

Subject: Money Transfer Confirmation.

Greetings!

This email has nothing good for you. It is a reminder about your dirty deeds!

It has been around 4 months since your device that you use to access the internet, has been infected with spyware.

I have been tracking your online activities for a long time by now.

How it has become possible:

Approximately half a year ago there was a huge leak of personal data (mainly passwords and logins), including your email provider (*********).

Professional hackers have used this data in order to access the operating systems of potential victims (including you as well),

and installed special loaders that can be used to install absolutely anything to the infected devices.

I would like to point out that antivirus companies are struggling to deal with such spyware since long time ago,

because Trojan software codes keep continuously updating and hence, not allowing antiviruses to do anything.

Likewise, all that personal data has become available at the black market and I have purchased it to install my spyware and start checking out people's personal information,

hoping to find something interesting.

Some people had a lot of boring documents, some people have basic games, while others play casino... all those devices have been utilized by us in order to do cryptocurrency mining.

However, eventually I have stumbled upon something really special while checking your personal data!

You are truly a huge fan of watching kinky videos (it is easy to confirm by checking the activity log of your multimedia players and browser history).

I have been filtering out for some time the most shocking videos with you masturbating, while recording you via your device's camera and microphone.

As result, I have generated sample videos exposing the way you are pleasing yourself (in really impressive manners sometimes),

while the lower part of the screen plays the video that you were watching at that point of time.

I have managed to create a really nice collection for the past few months!

What do you think would happen, if those videos get shared to your colleagues, relatives and friends?

Taking in consideration the "specificity" of the videos you had been watching, the opinion of your friends about your personality will be changed once and for all.

I guess, you might have troubles with law due to certain videos from that collection...

But I don't want to get you in this kind of troubles, since I have no interest in that.

I simply want to get some money from you, since I have spent quite a significant amount of time and effort to get all this done!

Let's agree like this: 1550$ (USD) of bitcoin equivalent will be good enough for me! If you want to pay more - please, feel free!

My BTC wallet for your transaction is: 199ZxJd71PJkMjjTdQdh7ekmQ2amE1tVe6

It is really not that hard to purchase bitcoin and send it to my wallet. Based on the logs, I can say that you are not a stupid person and really known how to use the internet.

Frankly speaking, I can't imagine where else this kind of videos (with you masturbating) can be found.

Once I receive a notification of your transaction, I will immediately delete your kinky videos right away together with the porn that you were watching at that point of time.

Afterwards, I will completely forget about you - don't worry, you are not the only one like that!

By the way, you have no idea how many there are people around the globe that watch porn, while masturbating.

However, those guys don't watch such kinky videos with nasty models that your like to watch!!!

Likewise, regardless of everything mentioned above, there is no reason for you to panic!

Here are several simple rules for you to end it all in the most problem-free manner:

# You have 48 hours to complete the bitcoin transaction. If I don't receive any money from you after 48 hours,

then I will upload the videoclip exposing you to online resources and forward it to your entire contact list.

Even your closest relatives, colleagues and friends will receive an email or SMS from me.

You've got to complete everything necessary within the allocated time - I won't be waiting any longer that that!

# Timer will start automatically right after you open this email. Please note, that even though the email gets opened by somebody else, the timer will still start.

# There is no point to reply this email. The sender address has been generated - I have merely used a random address from the internet. All you need to do is pay.

# In case if you decide to find me - that is a bad idea, since I am using nodes, same as blockchain system, which are used to carry out bitcoin transactions.

# The idea to reinstall the Operating System would not help either. Even if you burn down your device, it still won't solve the problem.

All the files have already been encrypted and saved at remote file hosting websites.

# Once the transaction is complete, there is no need to notify me about that. I will be able to see it by myself, since I am monitoring all your online activities.

Please keep in mind the most important thing:

Once you complete the transaction, I will delete my Trojan virus from your device as well as all the discrediting videos from remote online resources.

Afterwards, you can forget about me and this unpleasant situation as well. That is the best solution to this problem!

One last advice for you: change all the access information to all your online services, since I may be not only one who has the access to all your accounts!

Please be reasonable.

Good luck!

Aparência do e-mail da fraude "Reminder about your dirty deeds!" (GIF):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é "Reminder about your dirty deeds!"?

- PASSO 1. Remoção manual de possíveis infecções por malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

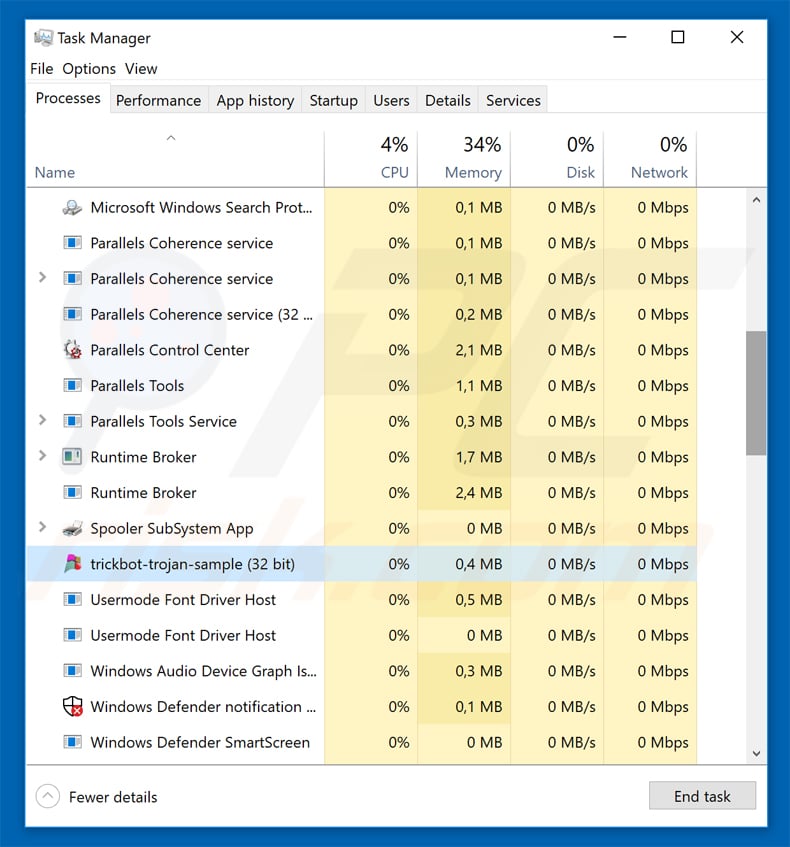

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

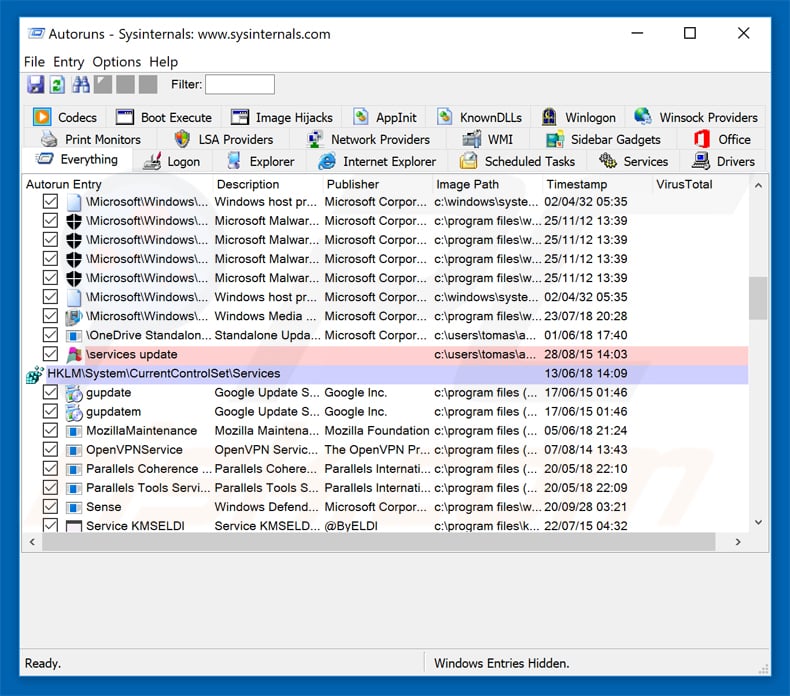

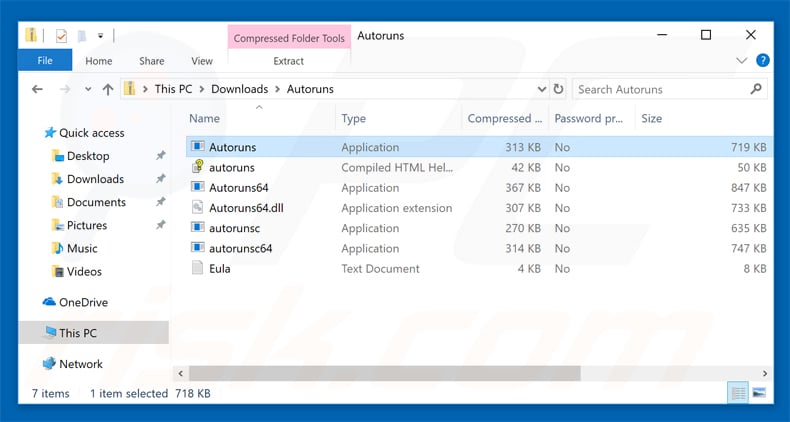

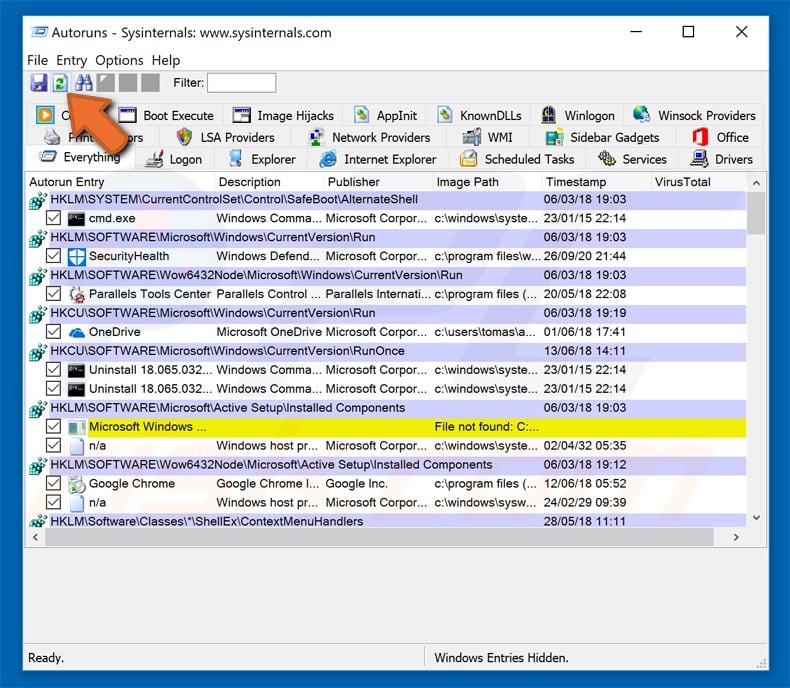

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

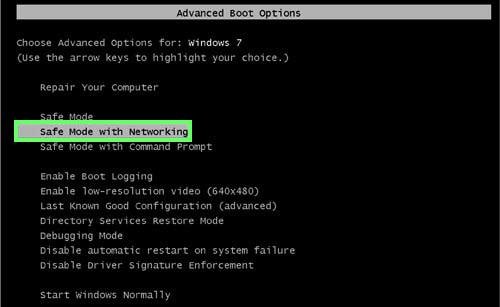

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

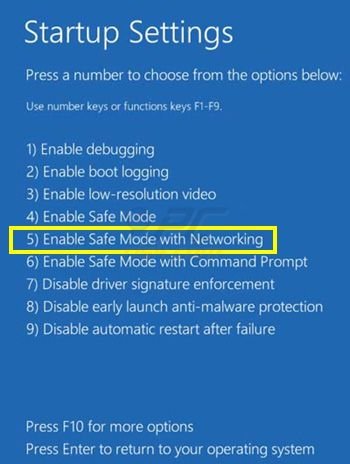

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

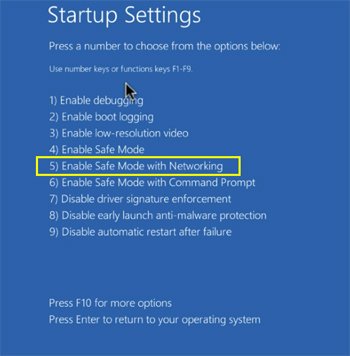

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

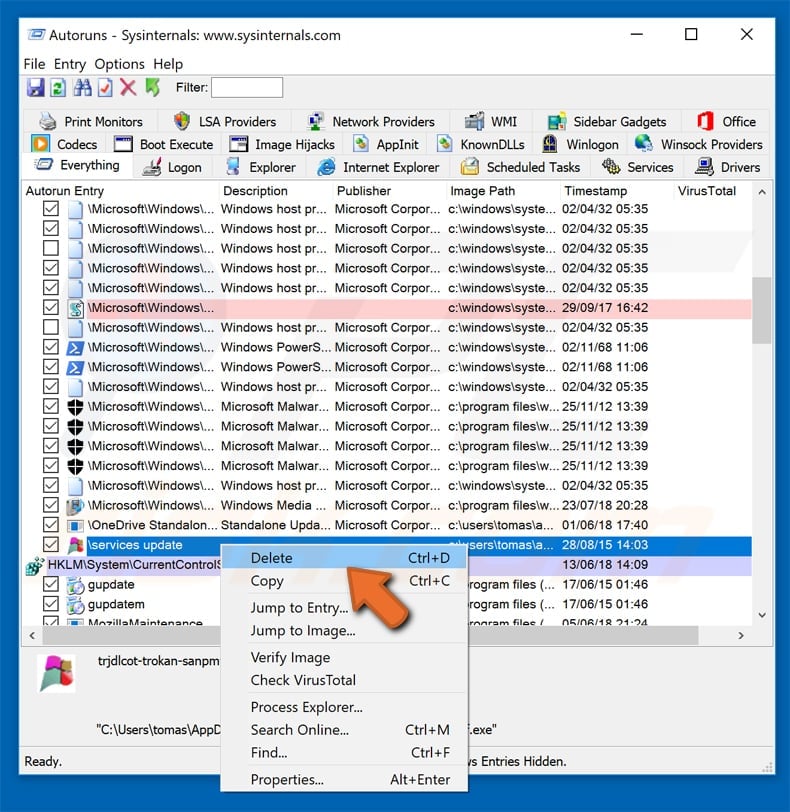

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

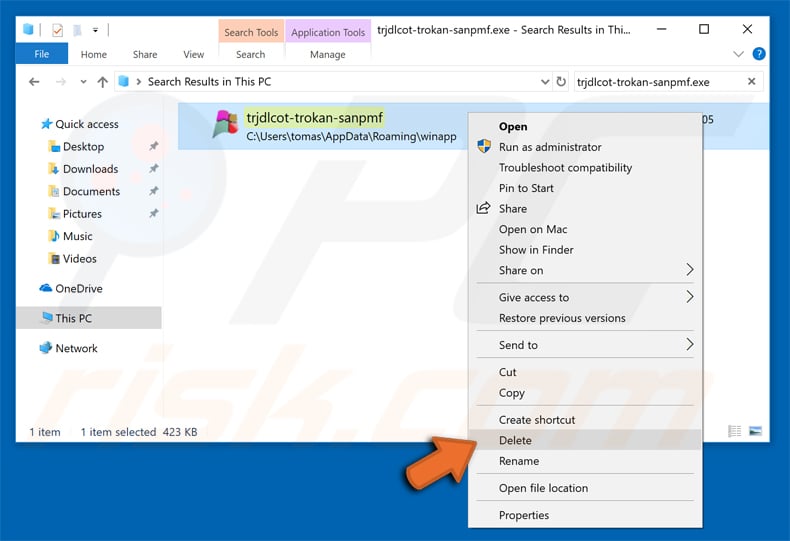

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários