Como remover o malware Cryptocurrency Clipper

TrojanTambém conhecido como: Cryptocurrency Clipper Android

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é Cryptocurrency Clipper?

O Cryptocurrency Clipper é um software nocivo que pode obter e alterar a informação armazenada na área de transferência. O ESET reportou numerosos sites fraudulentos de Telegram e WhatsApp que visam enganar os utilizadores de Android (e Windows), oferecendo versões falsas (maliciosas) destas aplicações de mensagens.

Mais sobre os Cryptocurrency Clipper que visam os utilizadores Android

O principal objectivo dos recortadores identificados é desviar as transmissões de mensagens do alvo e substituir qualquer endereço de carteira cripto transmitido ou recebido com aqueles que são propriedade dos actores da ameaça. Para além das versões adulteradas do WhatsApp e do Telegram, foram também descobertas versões maliciosas do Windows destas aplicações.

Os criminosos cibernéticos que pretendem filtrar moedas cripto acham os recortadores apelativos, uma vez que os endereços de carteira de moedas cripto online consistem em longas sequências de caracteres e, em vez de os introduzir manualmente, os utilizadores copiam e colam frequentemente os endereços utilizando a área de transferência.

As iterações contaminadas destas aplicações mencionadas no nosso artigo vêm com várias características suplementares. Entre estas, algumas podem aproveitar o Reconhecimento Óptico de Caracteres (OCR) para extrair texto de screenshots e fotografias guardadas no dispositivo do alvo. O OCR é utilizado com a finalidade de localizar e extrair frases iniciais.

Outras variantes podem monitorizar conversas de Telegram por palavras-chave específicas relacionadas com a moeda cripto. Uma vez detectada uma palavra-chave, as aplicações maliciosas transmitem a mensagem inteira para o servidor do invasor. Algumas destas aplicações não só substituem o endereço da carteira do alvo, como também extraem os dados internos do Telegram e os detalhes do dispositivo.

É de salientar que algumas das edições do Windows concedem o comando completo sobre o sistema do alvo. Consequentemente, os intervenientes mal intencionados podem arquivar carteiras de moeda cripto sem impedir o funcionamento da aplicação.

| Nome | Cryptocurrency Clipper Android |

| Tipo de Ameaça | Malware Android, aplicação maliciosa, aplicação indesejada. |

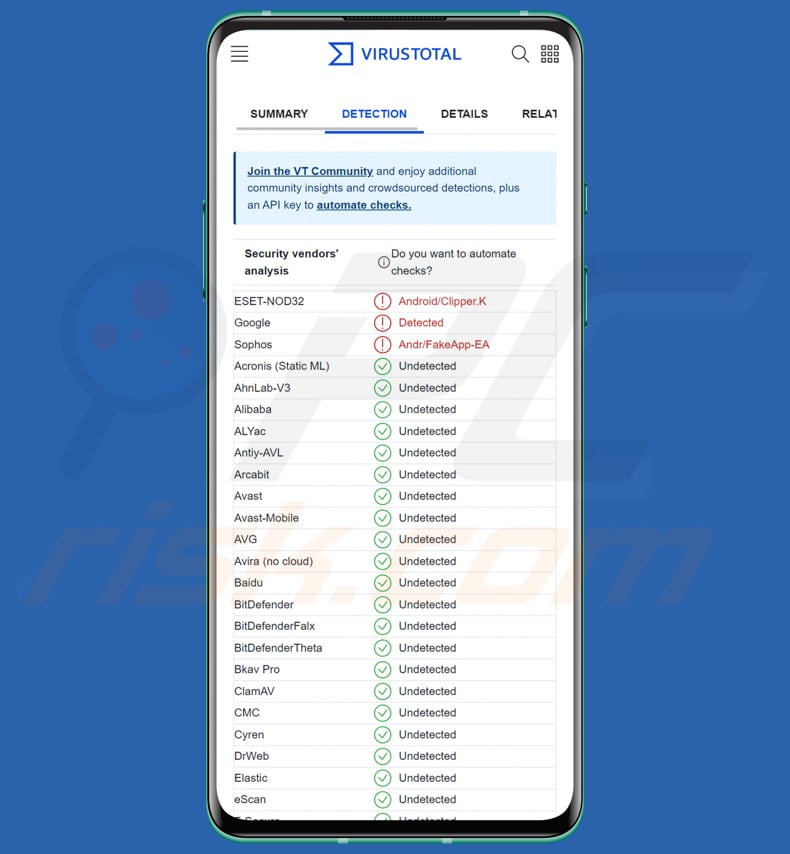

| Nomes de Detecção | ESET-NOD32 (Android/Clipper.K), Google (Detected), Sophos (Andr/FakeApp-EA), Lista Completa (VirusTotal) |

| Endereços da Carteira Cripto Propriedade de Intervenientes Ameaçados (Bitcoin) | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z, 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w, 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP, 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93, 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR, 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB, 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X, 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm, bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw, bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Endereços da Carteira Cripto Propriedade de Intervenientes Ameaçados (Ethereum) | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020, 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab, 0x24a308B82227B09529132CA3d40C92756f0859EE, 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685, 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c, 0x59e93c43532BFA239a616c85C59152717273F528, 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481, 0xF90acFBe580F58f912F557B444bA1bf77053fc03, 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1, 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa, 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Endereços da Carteira Cripto Propriedade de Intervenientes Ameaçados (Tron) | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi, TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC, TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB, TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA, TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm, TQA7ggPFKo2C22qspbmANCXKzonuXShuaa, TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG, TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf, TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8, TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK, TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI, TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Endereços da Carteira Cripto Propriedade de Intervenientes Ameaçados (Binance) | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

| Sintomas | Transacções cripto manipuladas. |

| Métodos de Distribuição | Anúncios do Google que levam a canais fraudulentos no YouTube |

| Danos | Informação pessoal roubada, perda monetária. |

| Remoção de malware (Android) | Para eliminar infecções por malware, os nossos pesquisadores de segurança recomendam verificar o seu dispositivo Android com um software antimalware legítimo. Recomendamos Avast, Bitdefender, ESET ou Malwarebytes. |

Danos Possíveis

Os recortadores identificados representam um risco de segurança significativo para os utilizadores que se envolvem em transacções em moeda cripto. Os criminosos cibernéticos podem utilizar estas ferramentas para interceptar e manipular endereços de carteiras de divisas cripto, levando ao roubo de fundos.

Além disso, a utilização de OCR e de funcionalidades de monitorização de palavras-chave pode resultar na extracção de informações sensíveis, tais como frases de sementes, e na transmissão destes dados para o servidor do invasor.

Como é que um Telegram Trojanizado ou uma aplicação WhatsApp se infiltrou no meu dispositivo?

Os ataques mencionados neste artigo envolvem a utilização dos Anúncios Google para orientar vítimas insuspeitas para canais fraudulentos do YouTube, que por sua vez os redireccionam para falsos sites de Telegram e WhatsApp. Os dispositivos destas vítimas só são infectados depois de descarregarem e instalarem as versões trojanizadas das aplicações.

Como evitar a instalação de malware?

Descarregue aplicações apenas de fontes oficiais e fidedignas como a Google Play Store. As lojas de aplicações ou sites web de terceiros podem conter aplicações maliciosas que podem infectar o seu dispositivo. Seja prudente com as permissões que concede às aplicações durante a instalação. Mantenha o seu dispositivo e as aplicações actualizadas com as mais recentes correcções e actualizações de segurança.

Seja prudente ao clicar em ligações ou ao descarregar anexos de emails, textos, ou outras mensagens. Não confie em anúncios em sites obscuros.

Aplicação de Telegram Trojanizado promovida utilizando grupo legítimo de Telegram:

Aplicações de Telegram Trojanizado e WhatsApp promovidas em páginas falsas:

Menu rápido:

- Introdução

- Como eliminar o histórico de navegação do navegador Chrome?

- Como desativar as notificações do navegador no navegador Chrome?

- Como redefinir o navegador Chrome?

- Como eliminar o histórico de navegação do navegador Firefox?

- Como desativar as notificações do navegador no navegador Firefox?

- Como reiniciar o navegador Firefox?

- Como desinstalar aplicações potencialmente indesejadas e/ou maliciosas?

- Como inicializar o dispositivo Android em "Modo de segurança"?

- Como verificar o uso de dados de várias aplicações?

- Como verificar o uso de dados de várias aplicações?

- Como instalar as atualizações de software mais recentes?

- Como redefinir o sistema para o seu estado padrão?

- Como desativar aplicações com privilégios de administrador?

Eliminar o histórico de navegação do navegador Chrome:

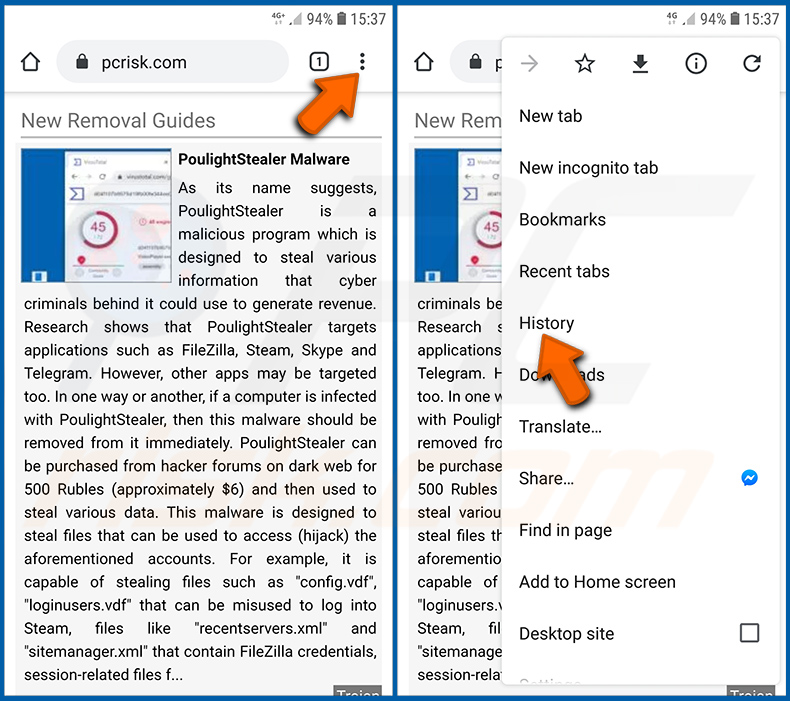

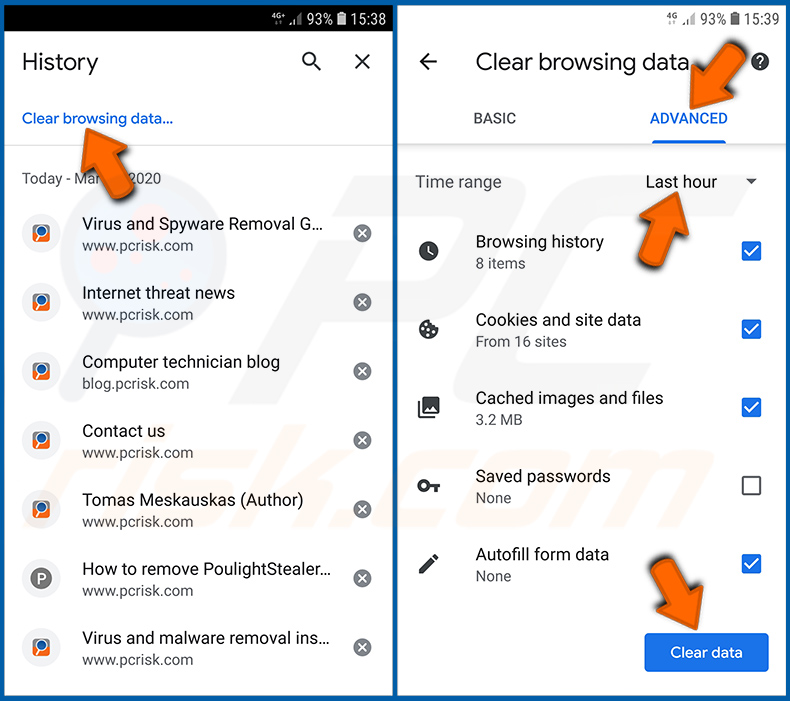

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Toque em "Limpar dados de navegação", selecione o separador "AVANÇADO", escolha o intervalo de tempo e os tipos de dados que deseja eliminar e toque em "Limpar dados".

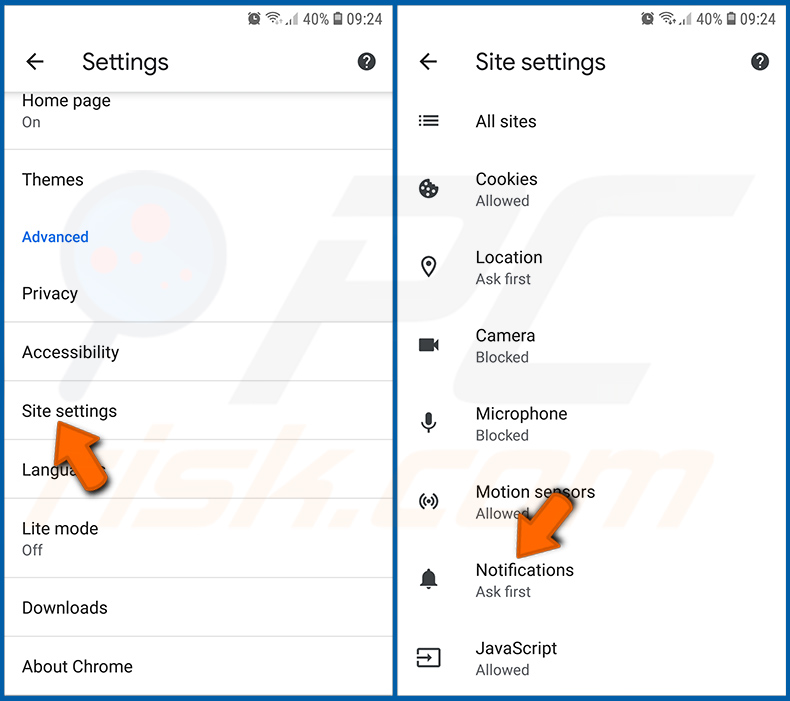

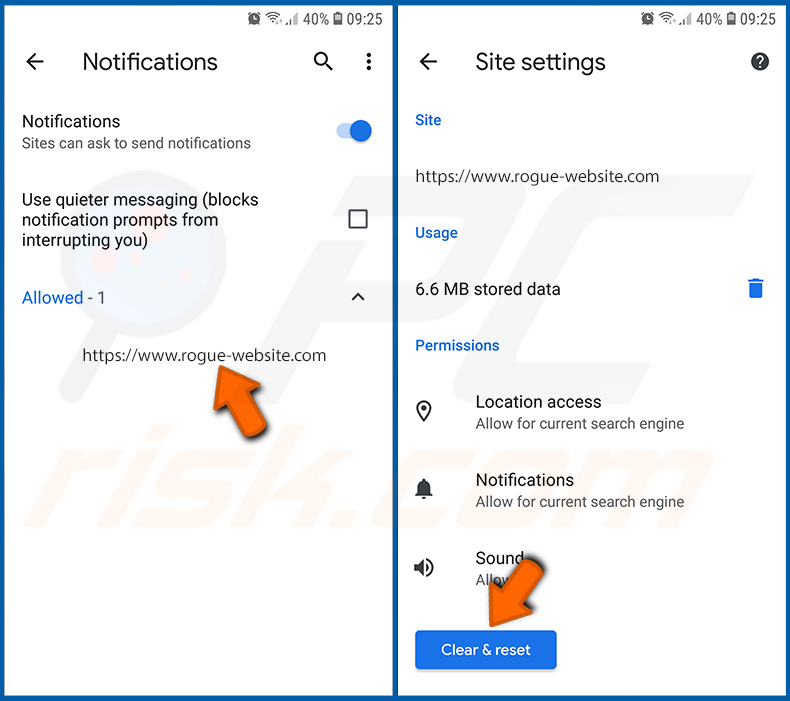

Desativar as notificações do navegador no navegador Chrome

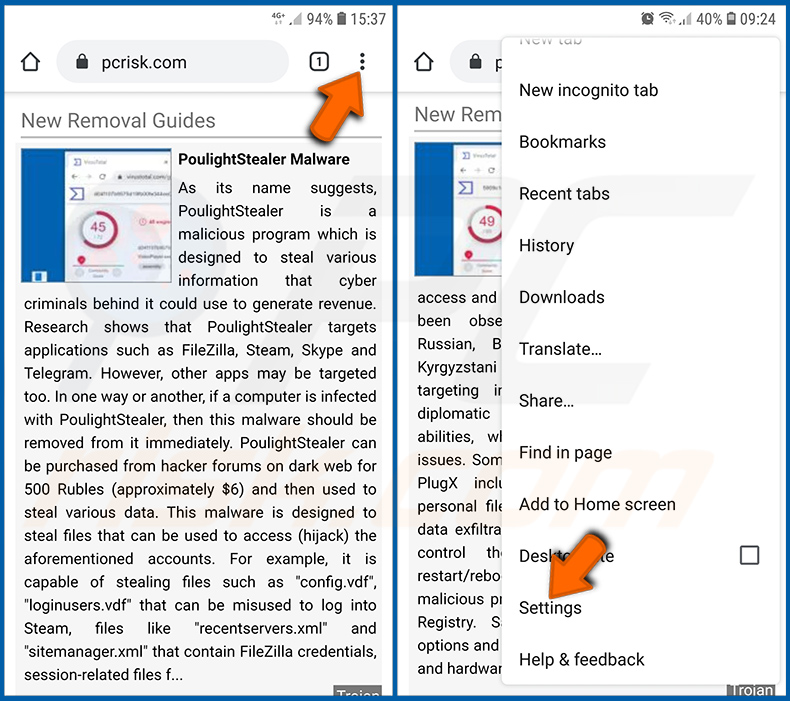

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Configurações" no menu suspenso aberto.

Role para baixo até ver a opção "Configurações do site" e toque nela. Role para baixo até ver a opção "Notificações" e toque nela.

Encontre os sites que exibem notificações do navegador, toque neles e clique em "Limpar e redefinir". Isso vai remover as permissões concedidas a estes sites para exibir notificações. No entanto, depois de visitar o mesmo site novamente, pode pedir permissão novamente. Pode escolher se deseja conceder essas permissões ou não (se decidir recusar, o site irá para a seção "Bloqueado" e não pedirá mais a sua permissão).

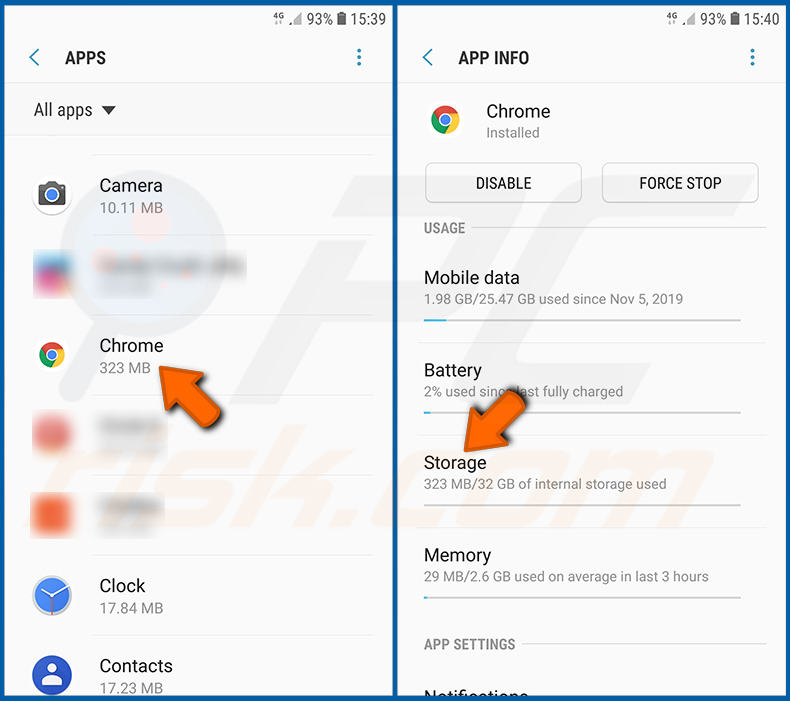

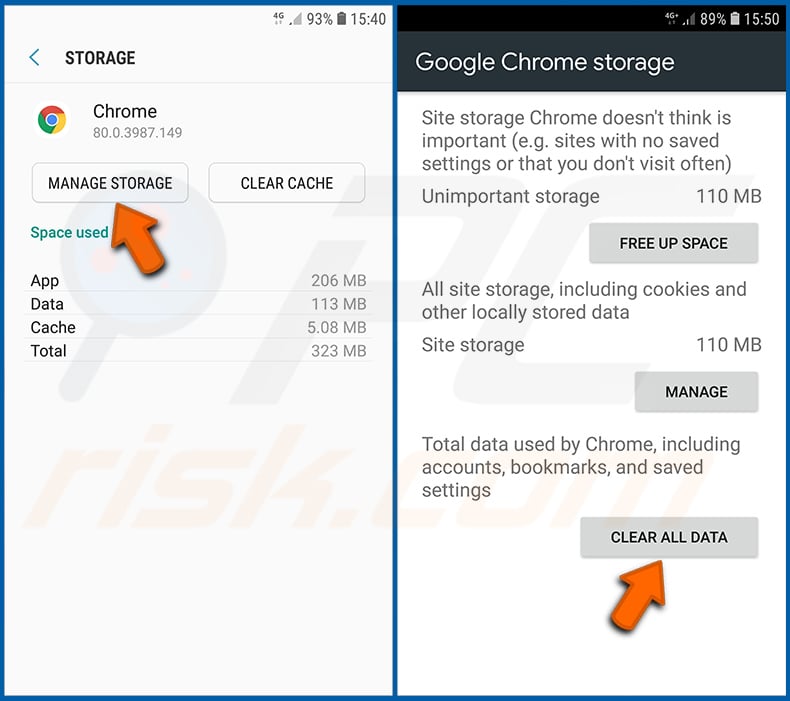

Repor o navegador Chrome:

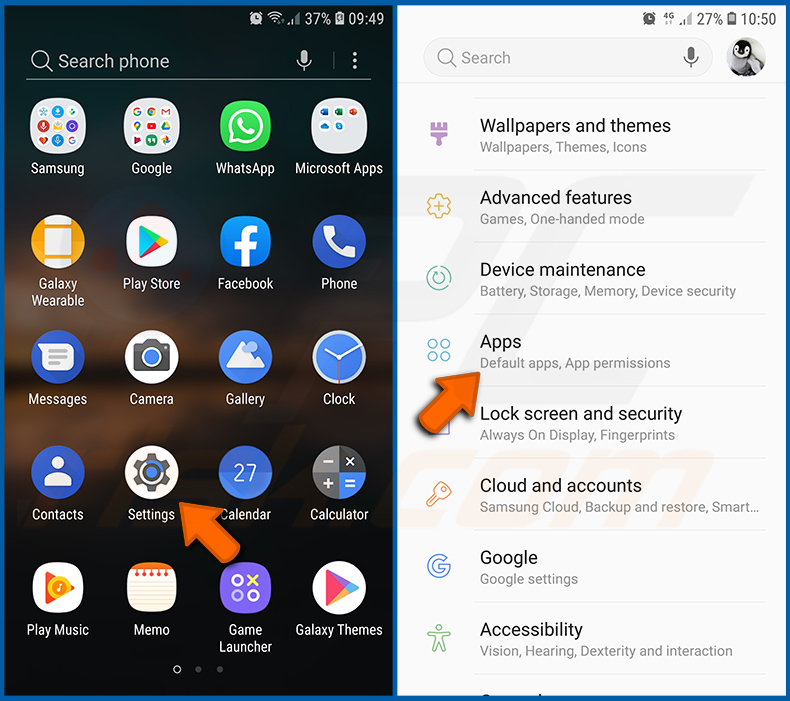

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Deslize para baixo até encontrar a aplicação "Chrome", selecione-a e clique na opção "Armazenamento".

Clique em "GERIR ARMAZENAMENTO", depois em "LIMPAR TODOS OS DADOS" e confirme a ação gravando em "OK". Note que redefinir o navegador eliminará todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

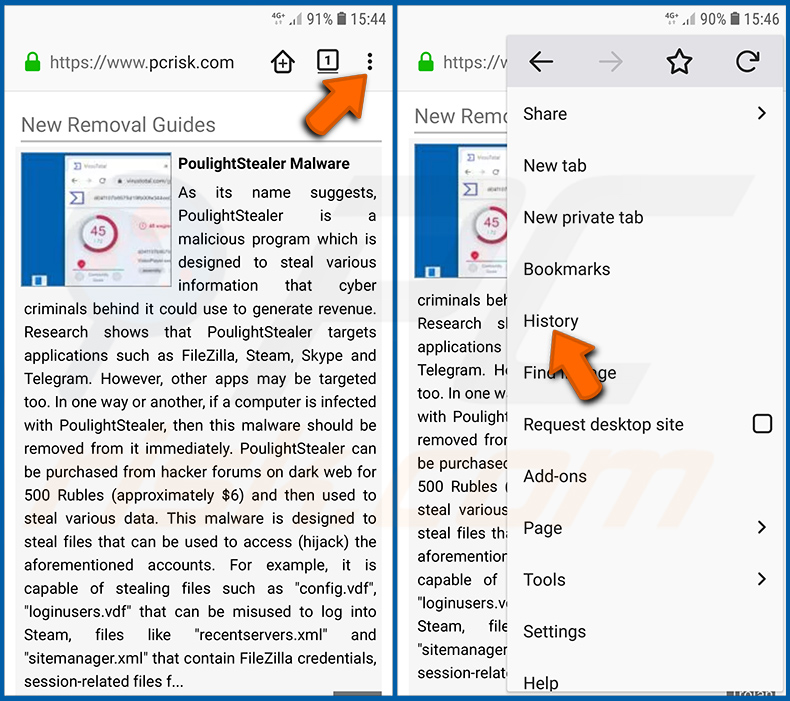

Eliminar o histórico de navegação do navegador Firefox:

Toque no botão "Menu" (três pontos no canto superior direito do ecrã) e selecione "Histórico" no menu suspenso aberto.

Role para baixo até ver "Limpar dados privados" e clique. Selecione os tipos de dados que deseja remover e clique em "LIMPAR DADOS".

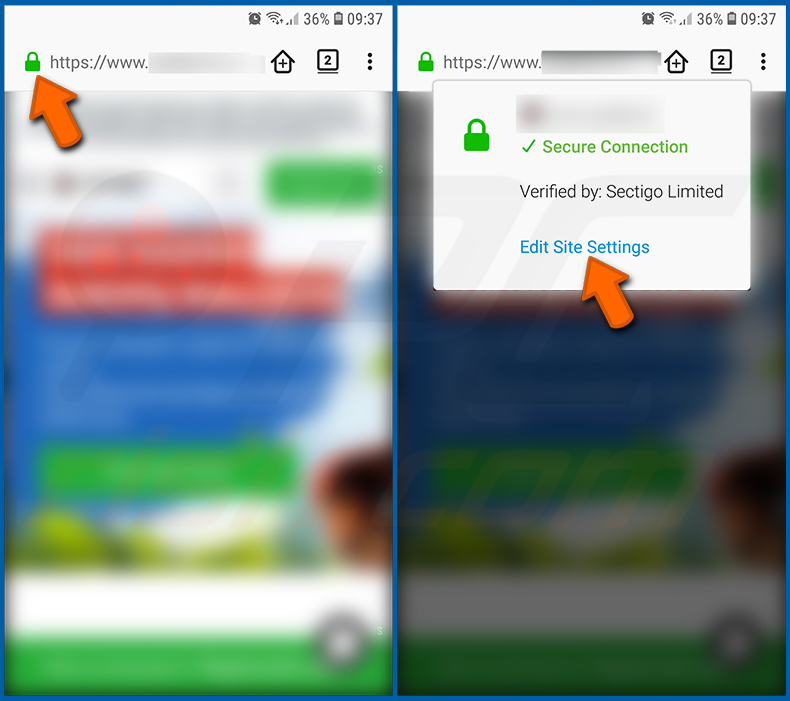

Desativar as notificações do navegador no navegador web Firefox:

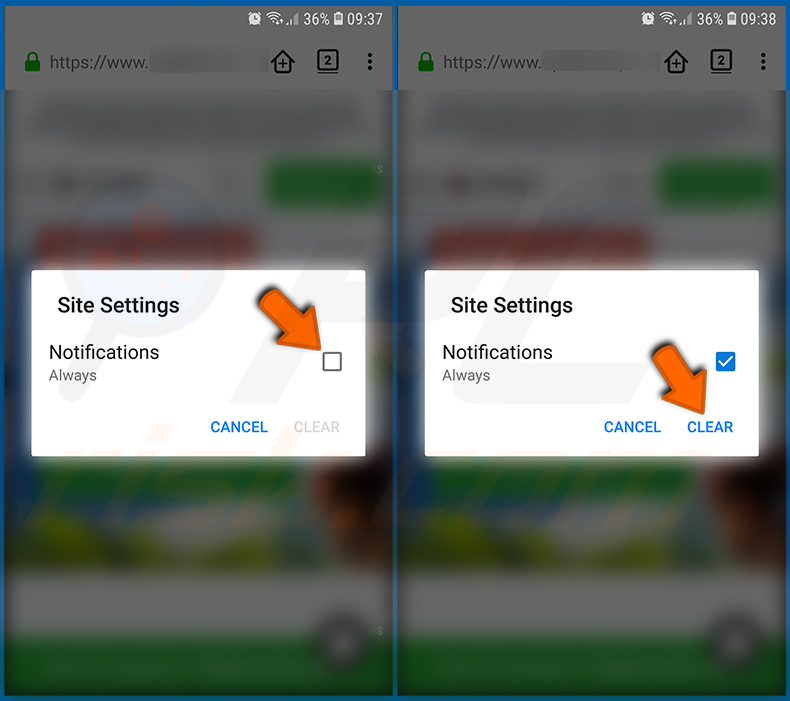

Visite o site que está a fornecer notificações do navegador, toque no ícone exibido à esquerda da barra de URL (o ícone não será necessariamente um "Bloqueio") e seleccione "Editar Configurações do Site".

No pop-up aberto, escolha a opção "Notificações" e clique em "LIMPAR".

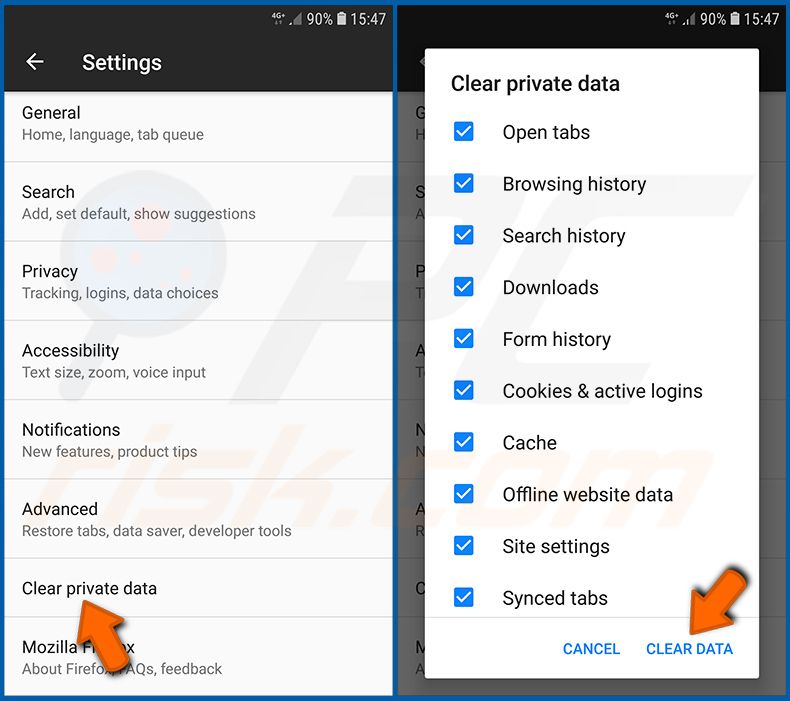

Repor o navegador Firefox:

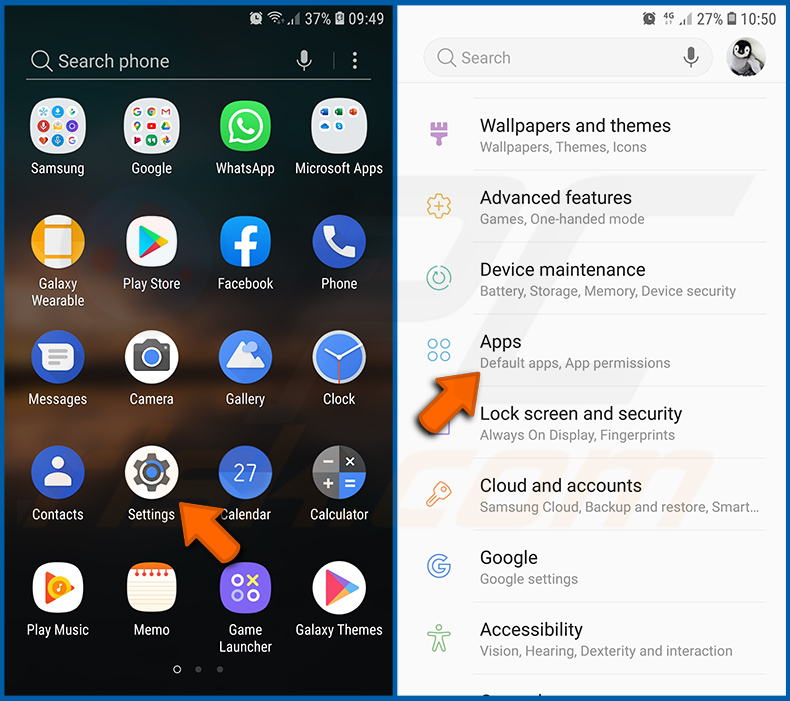

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Deslize para baixo até encontrar a aplicação "Firefox", selecione-a e clique na opção "Armazenamento".

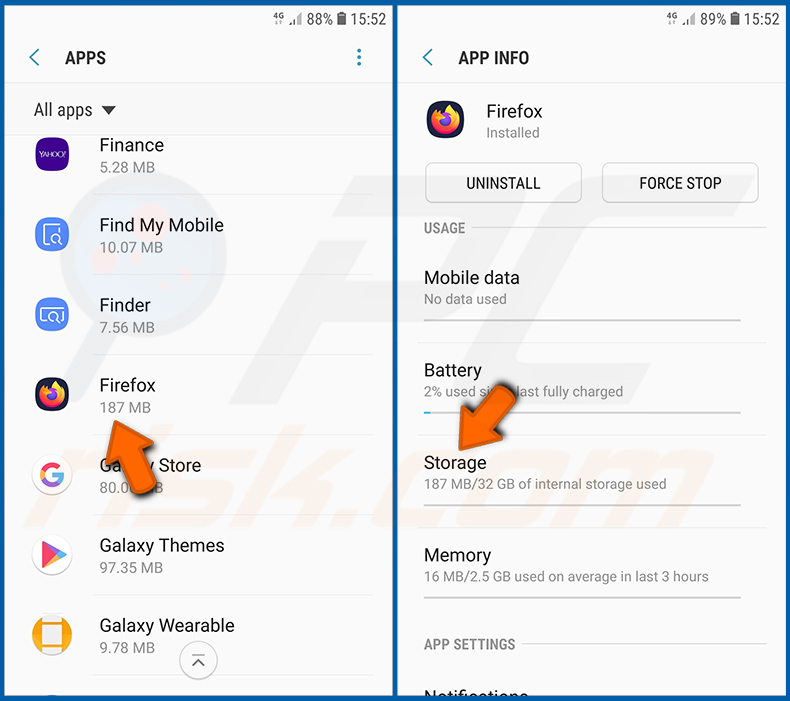

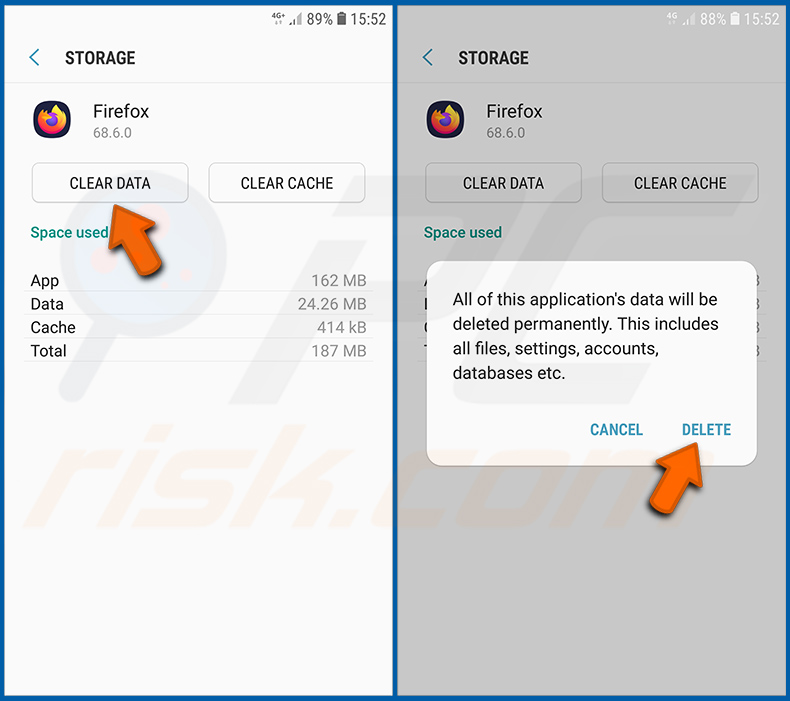

Clique em "LIMPAR DADOS" e confirme a ação tocando em "ELIMINAR". Note que a reposição do navegador vai eliminar todos os dados armazenados. Isso significa que todos os logins/palavras-passe guardados, histórico de navegação, configurações não padrão e outros dados serão excluídos. Também terá que fazer login novamente em todos os sites.

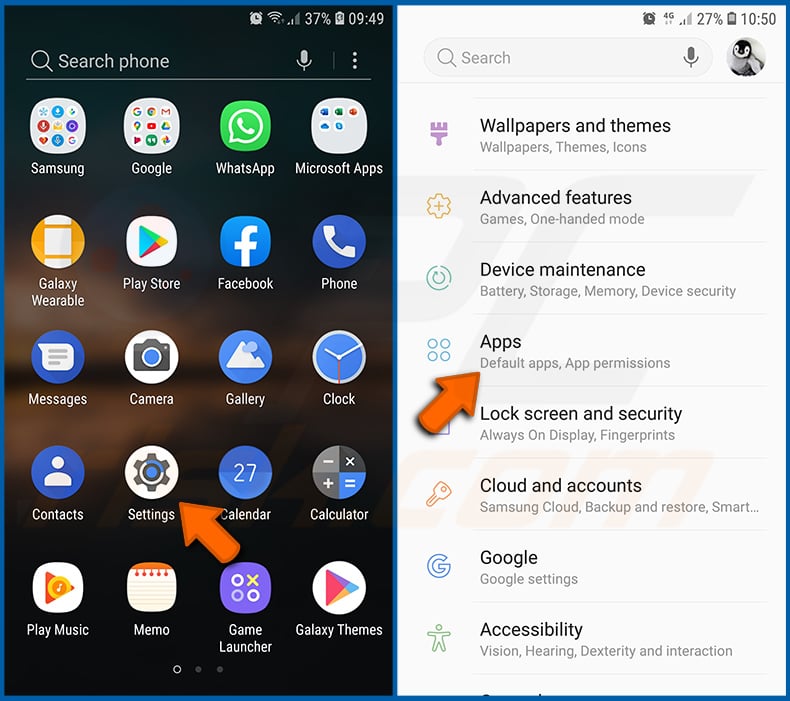

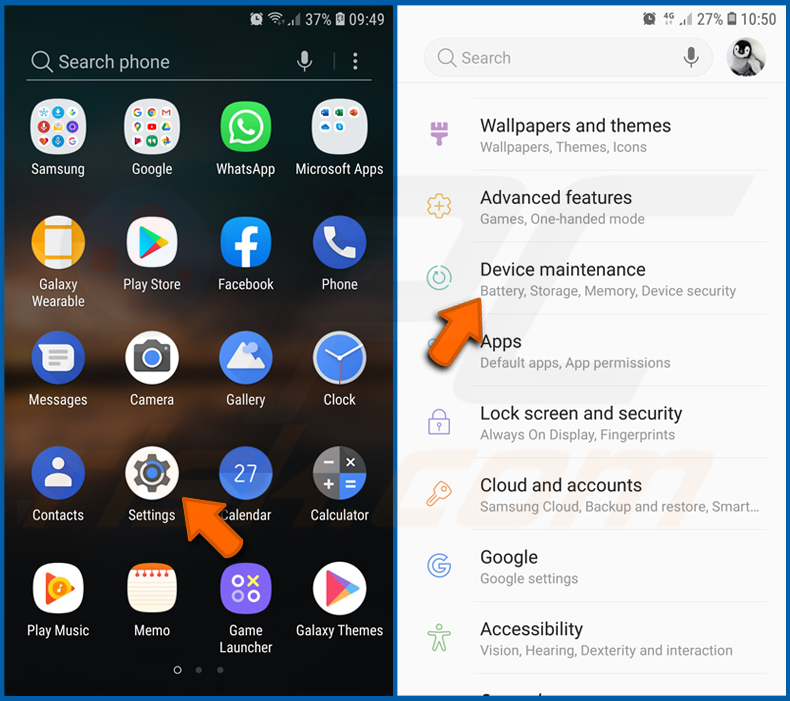

Desinstalar aplicações potencialmente indesejadas e/ou maliciosas:

Vá para "Configurações", deslize para baixo até ver "Aplicações" e clique nela.

Role para baixo até ver uma aplicação potencialmente indesejada e/ou maliciosa, selecione-a e clique em "Desinstalar". Se, por algum motivo, não conseguir remover a aplicação selecionada (por exemplo, uma mensagem de erro será exibida), deve tentar usar o "Modo de segurança".

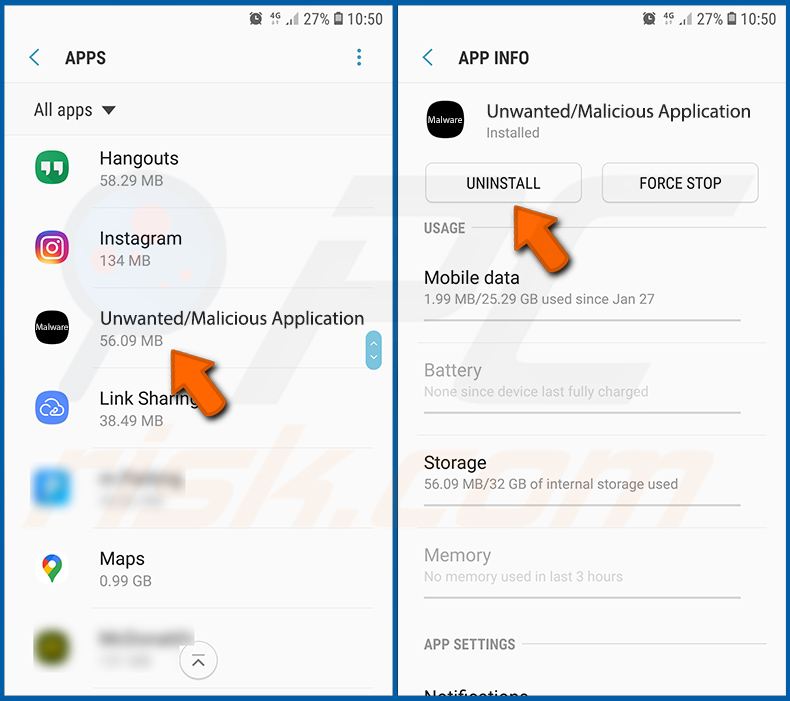

Iniciar o dispositivo Android no "Modo de Segurança":

O "Modo de segurança" no sistema operativo Android desativa temporariamente a execução de todas as aplicações de terceiros. Usar este modo é uma boa maneira de diagnosticar e resolver vários problemas (por exemplo, remover aplicações maliciosas que impedem os utilizadores de fazer isso quando o dispositivo está a funcionar "normalmente").

Prima o botão “Ligar” e segure-o até ver o ecrã “Desligar”. Clique no ícone "Desligar" e segure-o. Após alguns segundos, a opção "Modo de segurança" aparecerá e poderá executá-la reiniciando o dispositivo.

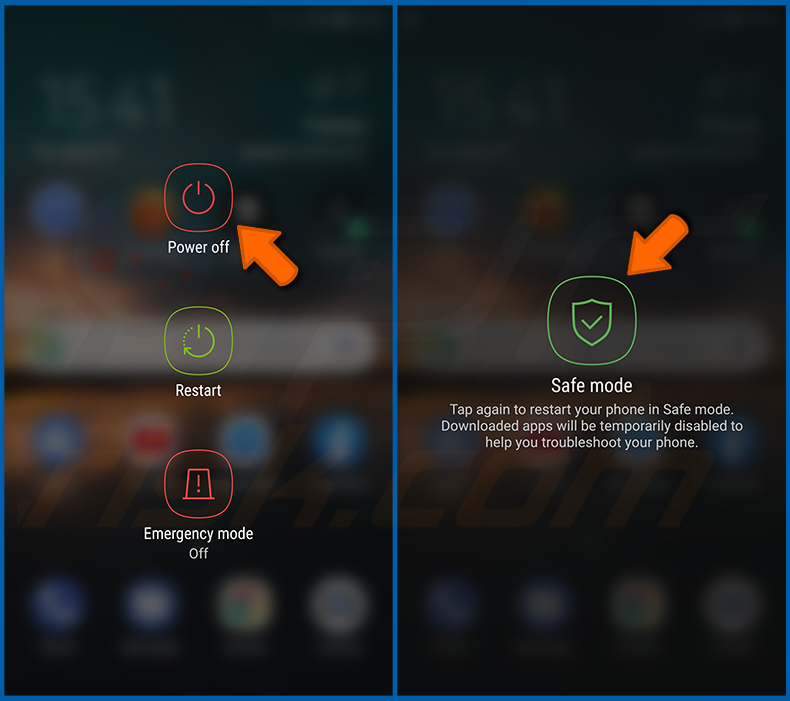

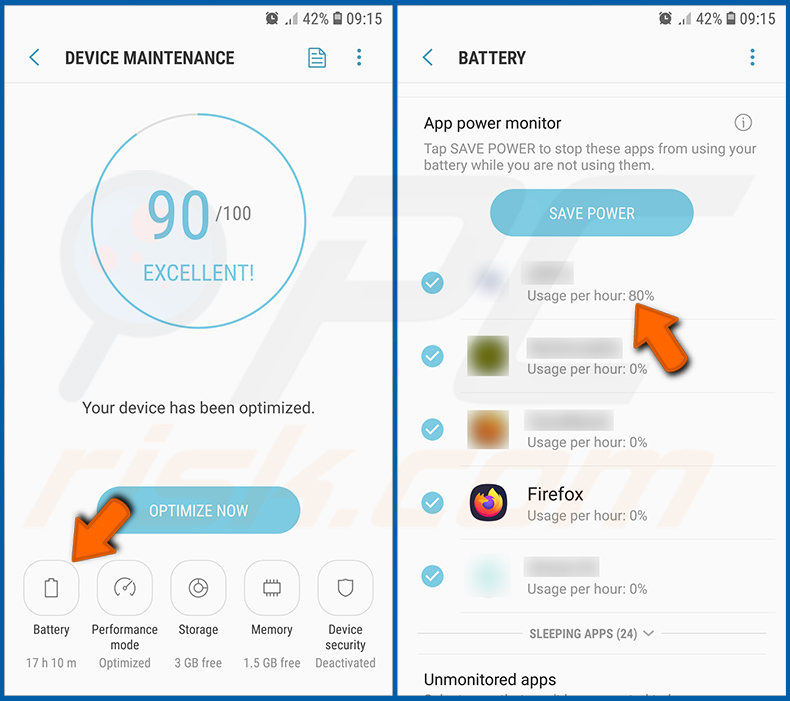

Verificar o uso da bateria de várias aplicações:

Vá para "Configurações", deslize para baixo até ver "Manutenção do dispositivo" e clique.

Clique em "Bateria" e verifique o uso de cada aplicação. As aplicações legítimas/genuínas são projetadas para usar o mínimo de energia possível, para fornecer a melhor experiência do utilizador e economizar energia. Portanto, o alto uso da bateria pode indicar que a aplicação é maliciosa.

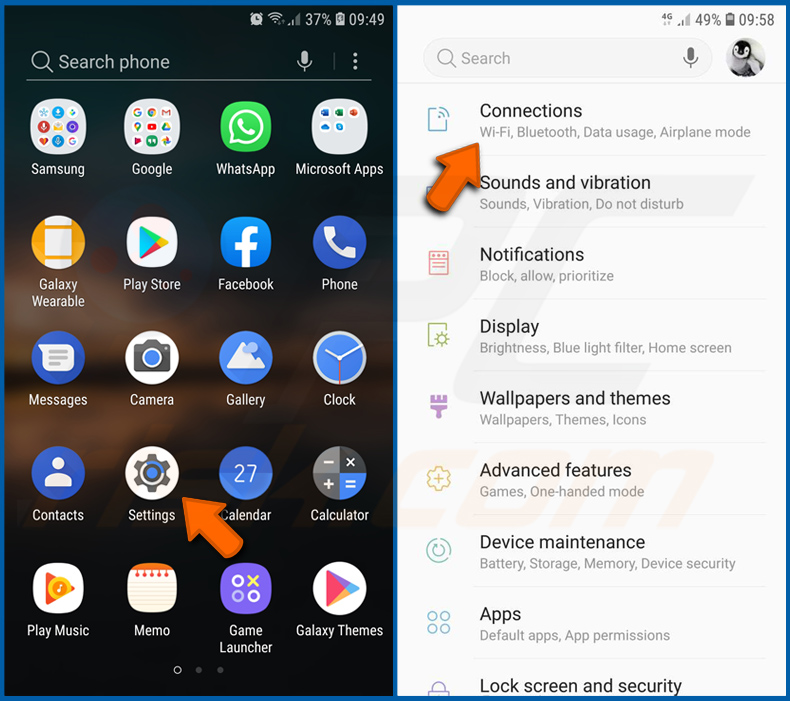

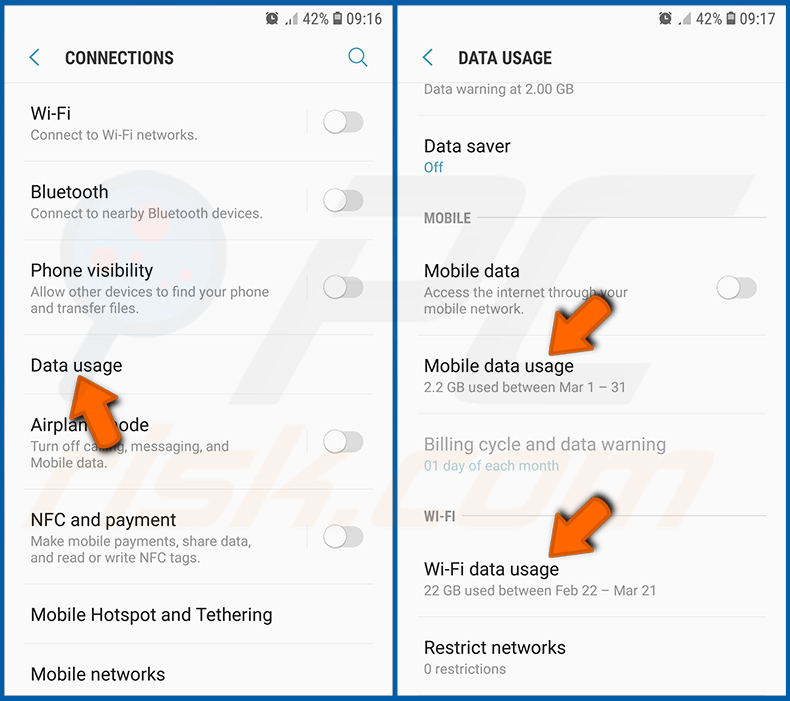

Verificar o uso de dados de várias aplicações:

Vá para "Configurações", role para baixo até ver "Ligações" e clique.

Role para baixo até ver "Uso de dados" e selecione esta opção. Tal como acontece com a bateria, as aplicações legítimas/genuínos são projetados para minimizar o uso de dados tanto quanto possível. Isso significa que o grande uso de dados pode indicar a presença de aplicações maliciosas. Note que algumas aplicações maliciosas podem ser projetadas para operar quando o dispositivo está ligado apenas a uma rede sem fios. Por este motivo, deve verificar o uso de dados móveis e Wi-Fi.

Se encontrar uma aplicação que usa muitos dados, mesmo que nunca a use, recomendamos que a desinstale o mais rápido possível.

Instalar as atualizações de software mais recentes:

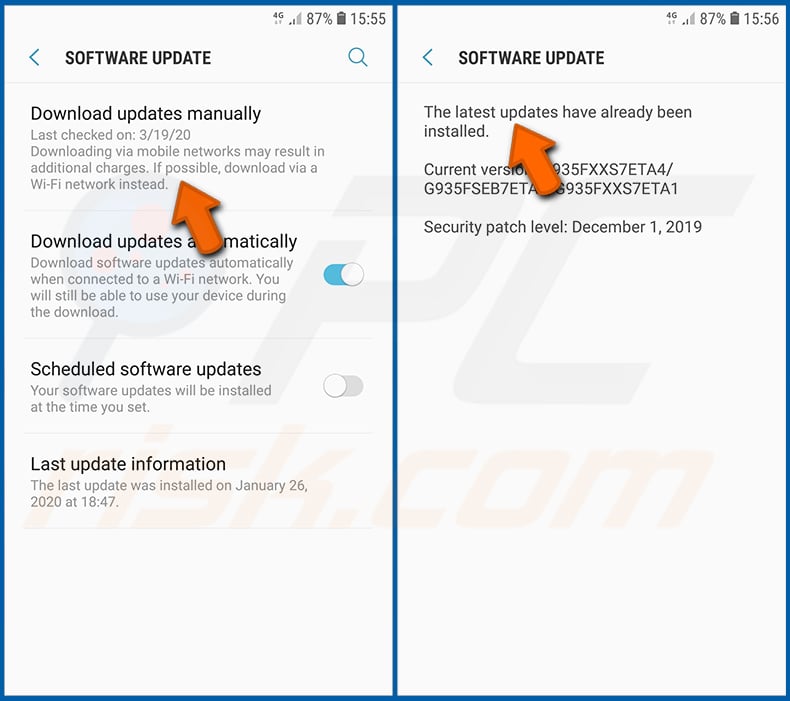

Manter o software atualizado é uma boa prática quando se trata de segurança do dispositivo. Os fabricantes de dispositivos estão lançando continuamente vários patches de segurança e atualizações do Android para corrigir erros e bugs que podem ser abusados por criminosos cibernéticos. Um sistema desatualizado é muito mais vulnerável, e é por isso que deve sempre ter certeza que o software do seu dispositivo está atualizado.

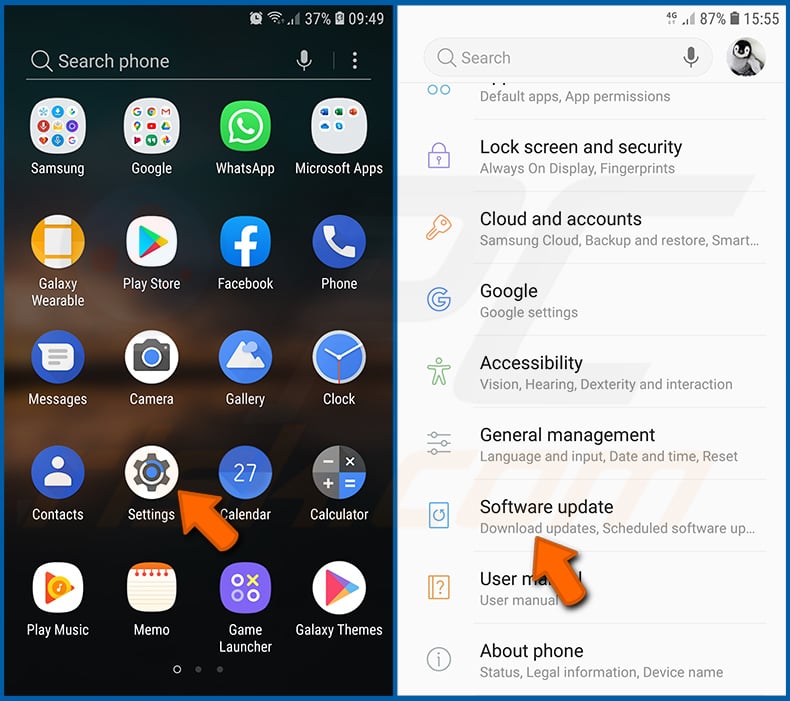

Vá para "Configurações", role para baixo até ver "Atualização de software" e clique.

Clique em "Descarregar atualizações manualmente" e verifique se há atualizações disponíveis. Se sim, instale-as imediatamente. Também recomendamos ativar a opção "Descarregar atualizações automaticamente" - ela permitirá que o sistema notifique quando uma atualização for lançada e/ou a instale automaticamente.

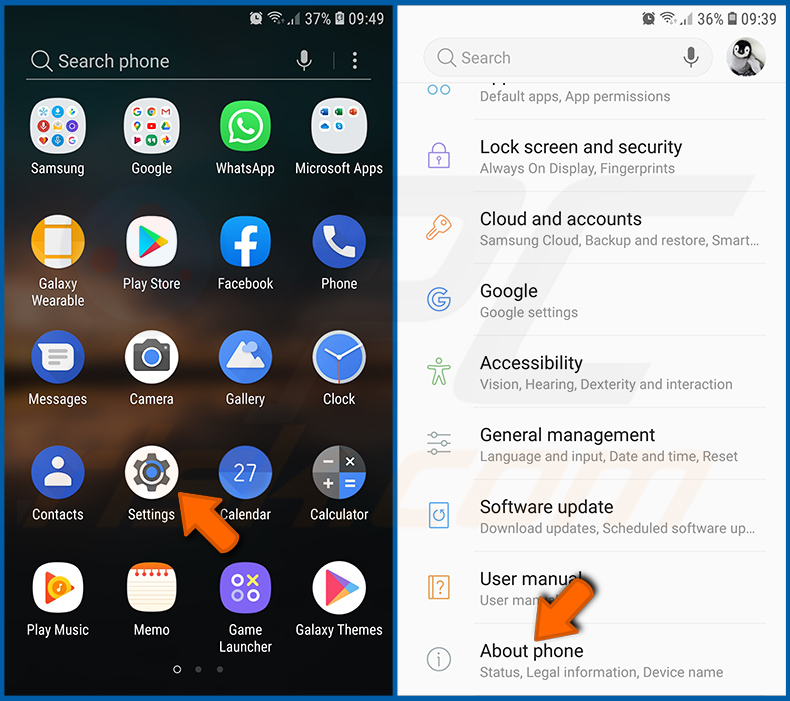

Redefinir o sistema para o seu estado padrão:

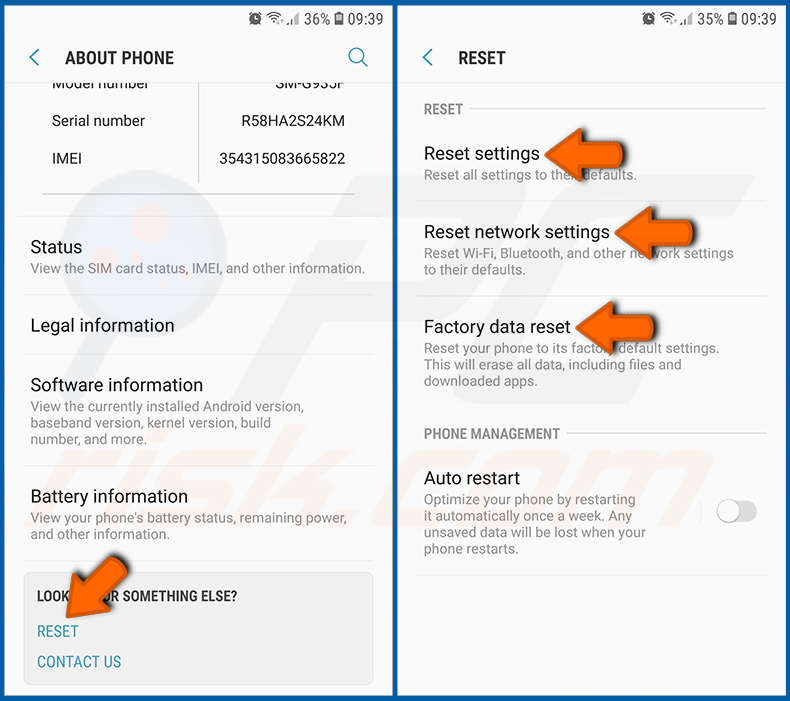

Executar uma "redefinição de fábrica" é uma boa maneira de remover todas as aplicações indesejadas, restaurar as configurações do sistema para o padrão e limpar o dispositivo em geral. No entanto, deve ter em mente que todos os dados dentro do dispositivo serão excluídos, incluindo fotos, ficheiros de vídeo/áudio, números de telefone (armazenados no dispositivo, não no cartão SIM), mensagens SMS e assim por diante. Por outras palavras, o dispositivo será restaurado ao seu estado original.

Também pode restaurar as configurações básicas do sistema e/ou simplesmente as configurações de rede.

Vá para "Configurações", deslize para baixo até ver "Sobre o telefone" e clique.

Role para baixo até ver "Redefinir" e clique. Agora escolha a ação que deseja executar

: "Redefinir configurações" - restaura todas as configurações do sistema para o padrão

; "Redefinir configurações de rede" - restaura todas as configurações relacionadas à rede para o padrão

; "Redifinir dados de fábrica" - redefine todo o sistema e elimina completamente todos os dados armazenados;

Desativar as aplicações que têm privilégios de administrador:

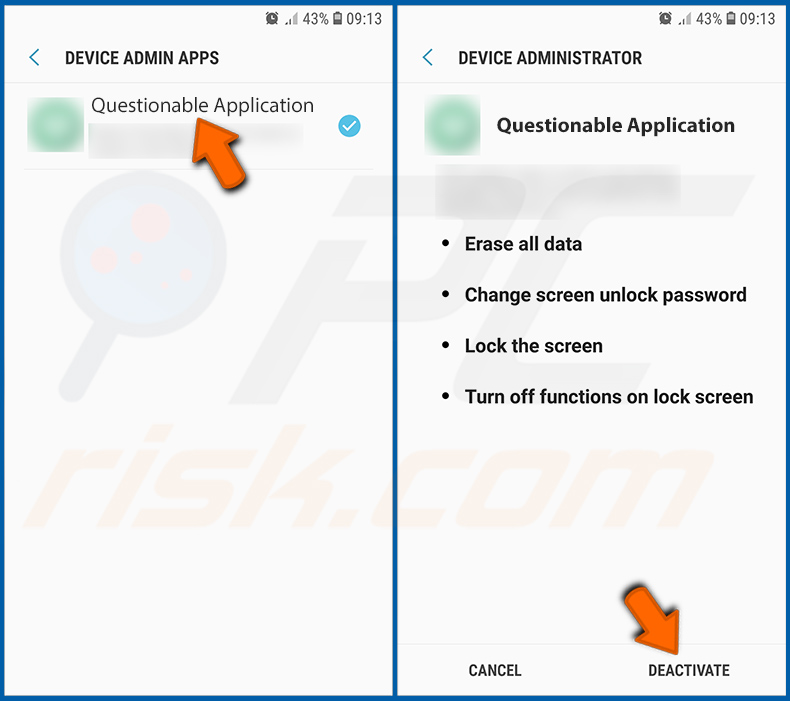

Se uma aplicação maliciosa obtiver privilégios de nível de administrador, pode danificar seriamente o sistema. Para manter o dispositivo o mais seguro possível, deve sempre verificar quais aplicações têm estes privilégios e desativar as que não devem.

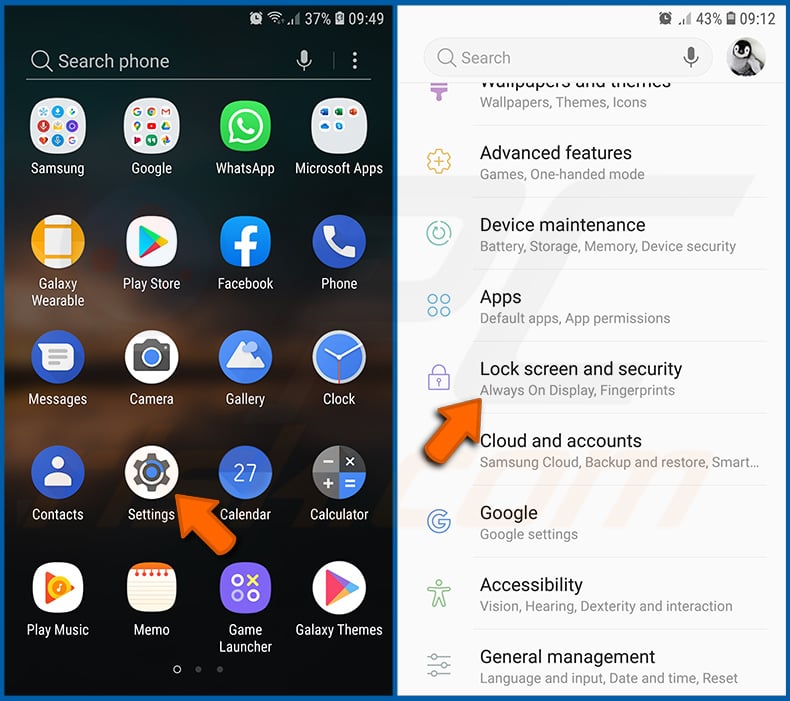

Vá para "Configurações", deslize para baixo até ver "Bloquear ecrã e segurança" e clique.

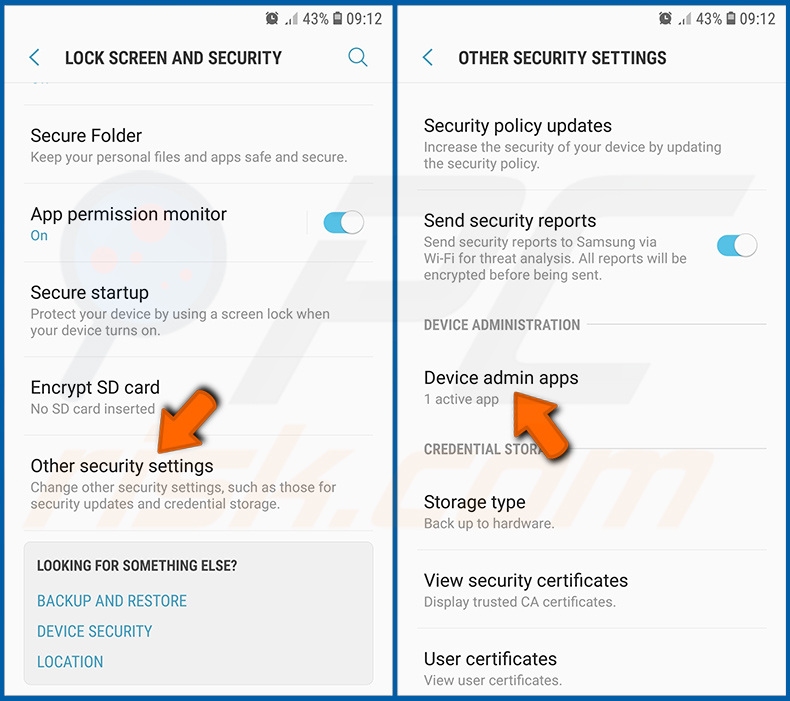

Role para baixo até ver "Outras configurações de segurança", toque e em "Aplicações de administração do dispositivo".

Identifique as aplicações que não devem ter privilégios de administrador, clique nelas e depois clique em "DESATIVAR".

Perguntas Frequentes (FAQ)

Quais são os maiores problemas que o malware pode causar?

Dependendo do tipo de malware, pode levar ao roubo de identidade e de dados, desempenho lento do dispositivo, encriptação de dados, violações da privacidade, perda monetária, perda de contas online, e mais.

Qual é o objectivo de um Cryptocurrency Clipper?

O principal objectivo dos recortadores identificados é desviar as transmissões de mensagens do alvo e substituir qualquer endereço de carteira cripto transmitido ou recebido com aqueles que são propriedade dos intervenientes da ameaça.

Como é que um Cryptocurrency Clipper se infiltrou no meu dispositivo?

Os ataques discutidos no nosso artigo implicam a utilização dos Anúncios Google para orientar as vítimas desconhecidas para canais enganadores do YouTube, que depois as redireccionam para os sites de Telegram e WhatsApp contrafeitos. Os dispositivos destas vítimas só são infectados depois de procederem ao descarregamento e à instalação das versões trojanizadas destas aplicações.

O Combo Cleaner vai proteger-me contra o malware?

Certamente, o Combo Cleaner possui a capacidade de identificar e erradicar quase todas as infecções malware conhecidas. Contudo, é importante notar que o malware avançado muitas vezes oculta-se profundamente no sistema. Por conseguinte, é essencial conduzir uma análise completa do sistema para detectar e remover qualquer ameaça oculta.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários