Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é o malware Chaes?

O Chaes é um programa malicioso. A principal funcionalidade desse malware é o roubo de informações, principalmente credenciais de login (ou seja, nomes de utilizador e palavras-passe), detalhes de cartão de crédito e outras informações financeiras confidenciais. Na altura da investigação, o Chaes estava no meio de uma campanha ativa dirigida a uma plataforma de comércio electrónico específica da América Latina.

Por conseguinte, a plataforma visava os dados acima referidos.

Visão geral do malware Chaes

O malware Chaes tem capacidades anti-detecção, o que complica a identificação por software anti-vírus. Como mencionado, o seu objectivo é a exfiltração de dados relativos a uma determinada plataforma de comércio eletrónico (ou seja, loja online), que serve clientes latino-americanos. Através de um dispositivo infectado, o Chaes rouba informações de utilizadores das contas de consumidores da plataforma da loja.

O programa malicioso procura obter várias informações financeiras vulneráveis (por exemplo, log-ins, palavras-passe, detalhes do cartão de crédito, etc.). A informação roubada pode então ser usada pelos criminosos para operar a conta sequestrada e fazer compras através dela. Alternativamente, os dados financeiros podem ser usados para fazer compras noutras lojas online e/ou para fazer transacções fraudulentas.

Em suma, as infecções por Chaes podem levar a sérios problemas de privacidade, perda financeira e até mesmo roubo de identidade. Por isso, se se suspeitar ou souber que o Chaes (ou outro malware) já infectou o sistema, use software anti-vírus para o remover imediatamente.

Aconselha-se a alterar as credenciais de início de sessão das contas potencialmente comprometidas e a contactar o apoio oficial para garantir a segurança da conta. Além disso, notificar o banco (que está associado ao tratamento das suas transacções para a plataforma de comércio eletrónico) da potencial utilização indevida das suas informações financeiras.

| Nome | vírus Chaes |

| Tipo de Ameaça | Trojan, vírus que rouba palavras-passe, malware bancário, spyware. |

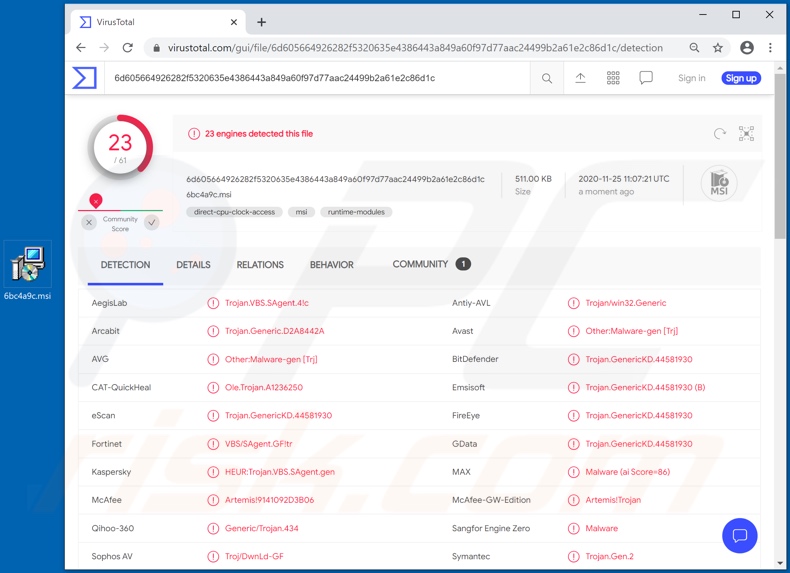

| Nomes de Detecção | Avast (Other:Malware-gen [Trj]), BitDefender (Trojan.GenericKD.44581930), McAfee (Artemis!9141092D3B06), Kaspersky (HEUR:Trojan.VBS.SAgent.gen), Lista Completa (VirusTotal). |

| Sintomas | Os Trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de distribuição | Anexos de email infectados, anúncios online maliciosos, engenharia social, "cracks" de software. |

| Danos | As palavras-passe e informações bancárias roubadas, roubo de identidade, o computador da vítima adicionado a uma rede de bots. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Malware em geral

Mekotio, Guildma, Zeus Sphinx e Lucifer são alguns exemplos de outros programas maliciosos que visam informações bancárias.

Este tipo de malware pode ter como alvo dados financeiros através do comprometimento de contas bancárias ou através de contas que os armazenam (por exemplo, lojas online), no entanto, o software malicioso pode ter uma grande variedade de outras funcionalidades perigosas e as suas funções podem estar em diferentes combinações.

As características populares incluem (mas não se limitam a): keylogging (ou seja, gravação de toques nas teclas), descarregamento/instalação de malware adicional, gravação de vídeo/áudio através de hardware integrado/ligado, encriptação de dados e/ou bloqueio do ecrã para fins de resgate (ransomware), exfiltração de conteúdos armazenados no dispositivo, utilização de recursos do sistema para minerar criptomoedas (criptomineradores), etc.

Independentemente da forma como o malware funciona, o objetivo é idêntico: gerar rendimentos para os criminosos cibernéticos que o utilizam.

Como é que o Chaes se infiltrou no meu computador?

O malware (incluindo o ransomware) é normalmente distribuído através de campanhas de malspam, ferramentas não oficiais de activação de software ('cracking'), Trojans, fontes de descarregamento de ficheiros/software questionáveis e falsas ferramentas de actualização de software. Quando os criminosos cibernéticos tentam distribuir malware através de campanhas de malspam, enviam emails que contêm anexos maliciosos ou hiperligações de descarregamento para ficheiros maliciosos.

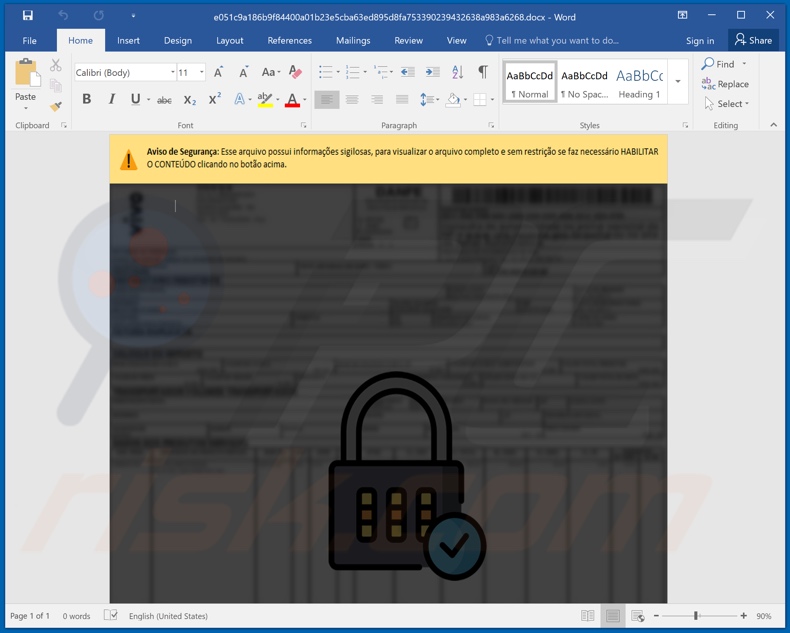

Normalmente, disfarçam os seus emails como sendo oficiais e importantes. Se os destinatários abrirem o ficheiro anexado (ou um ficheiro descarregue através de uma ligação de um site), provocam a instalação de software malicioso. Os criminosos cibernéticos costumam anexar aos seus emails ficheiros executáveis (.exe), ficheiros de arquivo como RAR, ZIP, documentos PDF, ficheiros JavaScript e documentos do Microsoft Office.

As ferramentas de 'cracking' de software supostamente activam software licenciado ilegalmente (contornam a activação), no entanto, muitas vezes instalam programas maliciosos e não activam qualquer software legítimo instalado. Os Trojans são outros programas maliciosos que podem causar infecções em cadeia. Ou seja, quando um Trojan é instalado no sistema operativo, pode instalar malware adicional.

Os sites de alojamento gratuito de ficheiros, os sites de descarregamento de software gratuito, as redes peer-to-peer (por exemplo, clientes de torrent, eMule), os sites não oficiais e os descarregadores de terceiros são exemplos de outras fontes utilizadas para distribuir malware. Os criminosos cibernéticos disfarçam os ficheiros maliciosos de legítimos e regulares.

Quando os utilizadores as descarregam e abrem, inadvertidamente infectam os seus computadores com malware. As falsas ferramentas de atualização de software instalam software malicioso em vez de actualizações/correcções para programas instalados, ou exploram bugs/falhas de software desatualizado que está instalado no sistema operativo.

Como evitar a instalação de malware

Para evitar infectar o sistema com malware disseminado através de emails spam, recomenda-se vivamente que não abra emails suspeitos ou irrelevantes, especialmente os que contenham anexos ou hiperligações.

Utilize canais de descarregamento oficiais e verificados. Além disso, todos os programas devem ser activados e actualizados com ferramentas/funções fornecidas por programadores legítimos, uma vez que as ferramentas de activação ilegais ("cracks") e os actualizadores de terceiros proliferam normalmente software malicioso.

Para garantir a integridade do dispositivo e a segurança do utilizador, é fundamental ter um antivírus/anti-spyware de boa reputação instalado e actualizado. Além disso, utilize estes programas para efectuar verificações regulares do sistema e para remover ameaças detectadas/potenciais.

Se acredita que o seu computador já está infectado, recomendamos a execução de uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Anexo malicioso que distribui o malware Chaes:

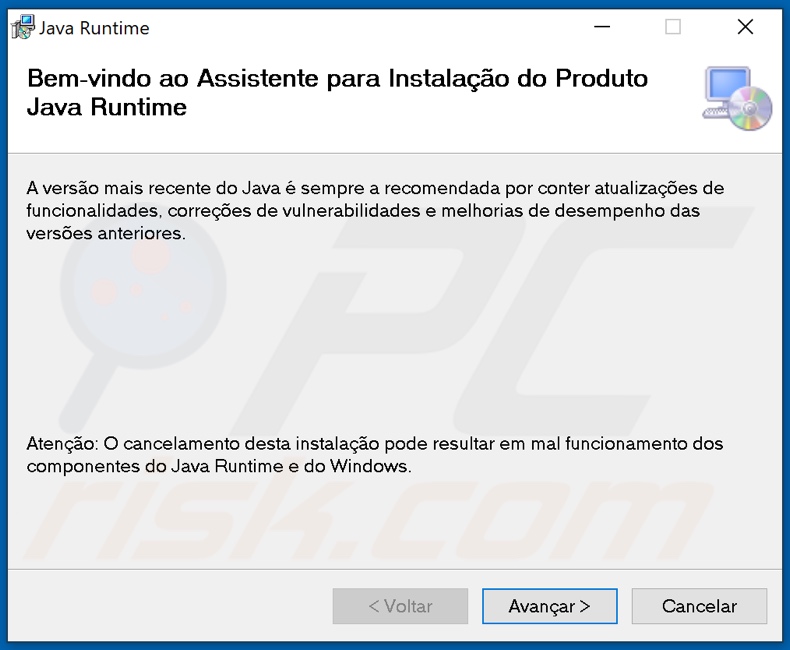

Instalador falso que prolifera o malware Chaes:

Atualização em 27 de janeiro de 2022 - Novas campanhas de distribuição do malware Chaes foram detectadas. Ainda visando quase exclusivamente os utilizadores brasileiros, o Chaes é distribuído activamente através de sites WordPress comprometidos. É digno de nota que a lista inclui sites respeitáveis.

A cadeia de infecção observada começou com os utilizadores a acederem a um site comprometido que apresentava um pop-up a solicitar a instalação de software (por exemplo, um instalador malicioso que imitava a configuração genuína de instalação do Java em português do Brasil). Uma vez descarregue e executado, desencadeava um processo de entrega de malware em várias fases bastante complexo.

Mais informações sobre essas campanhas podem ser encontradas num artigo de Anh Ho e Igor Morgenstern no site decoded.avast.io.

Atualização de 6 de setembro de 2023 - O malware Chaes regressou numa forma mais sofisticada, incorporando uma versão adaptada do protocolo Google DevTools para aceder directamente às funções do navegador do alvo. Isso permite que se envolva no roubo de dados através da utilização de WebSockets.

A última variante do Chaes está focada em infiltrar plataformas como Mercado Libre, Mercado Pago, WhatsApp Web, Itau Bank, Caixa Bank, MetaMask e ferramentas de gerenciamento de conteúdo como WordPress e Joomla. Nesta recente campanha, o procedimento de infecção espelha o padrão visto em casos anteriores, com o uso de instaladores MSI maliciosos.

A última iteracção do Chaes apresenta melhorias em todos os aspectos, aumentando significativamente o carácter furtivo e a eficácia geral do malware. Tem várias alterações, incluindo uma estrutura de código actualizada, encriptação melhorada, técnicas furtivas e adoção de Python para desencriptação e execução na memória.

Essas alterações incluem também a substituição do "Puppeteer" pelo Chrome DevTools para monitorização do navegador, a expansão dos serviços direccionados para o roubo de credenciais, a utilização de WebSockets para a comunicação entre os módulos e o servidor C2 em vez de HTTP e a incorporação de uma técnica de resolução dinâmica do endereço do servidor C2.

Uma adição notável é a utilização do protocolo Chrome DevTools para extrair informações do navegador Web. Isto implica alterações em tempo real às páginas Web, execução de código JavaScript, depuração, controlo de pedidos de rede, gestão de memória, tratamento de cookies e caches, e várias outras funções.

Outra alteração significativa pode ser observada no módulo 'Chrautos', que agora emprega WebSockets para comunicação. Este módulo trata das comunicações C2 e efectua o roubo de dados do WhatsApp Web através de injecções de JavaScript.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o malware Chaes?

- PASSO 1. Remoção manual do malware Chaes.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows.

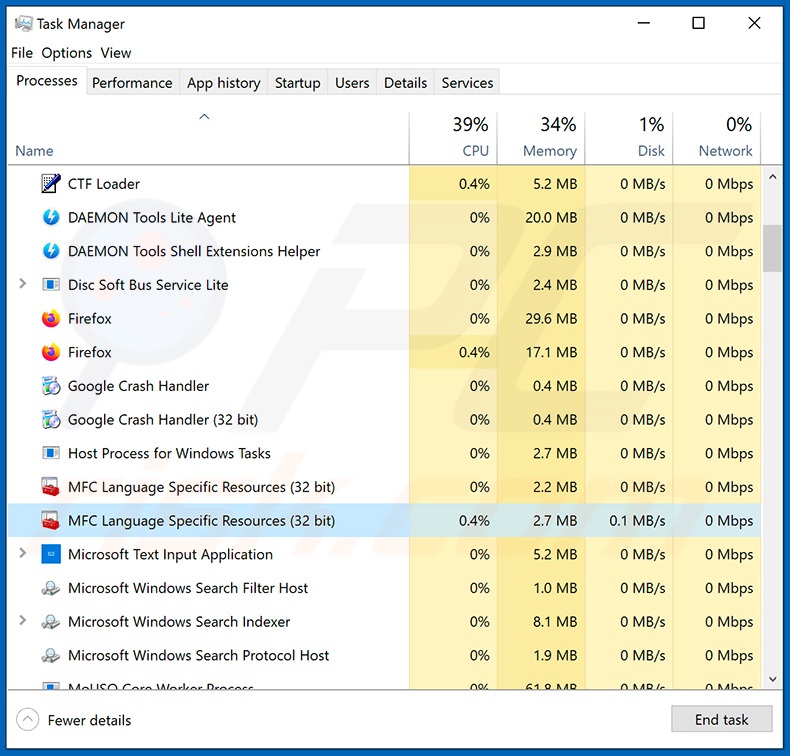

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

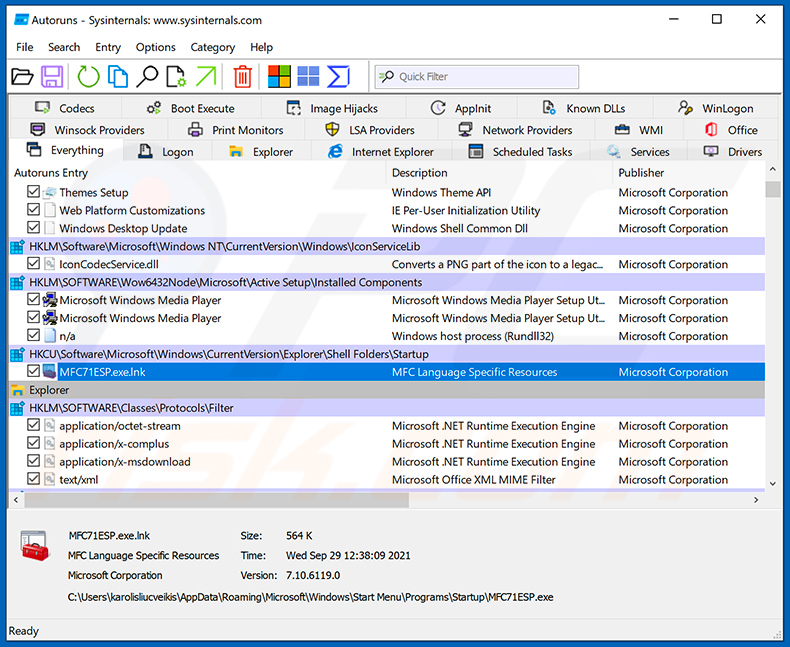

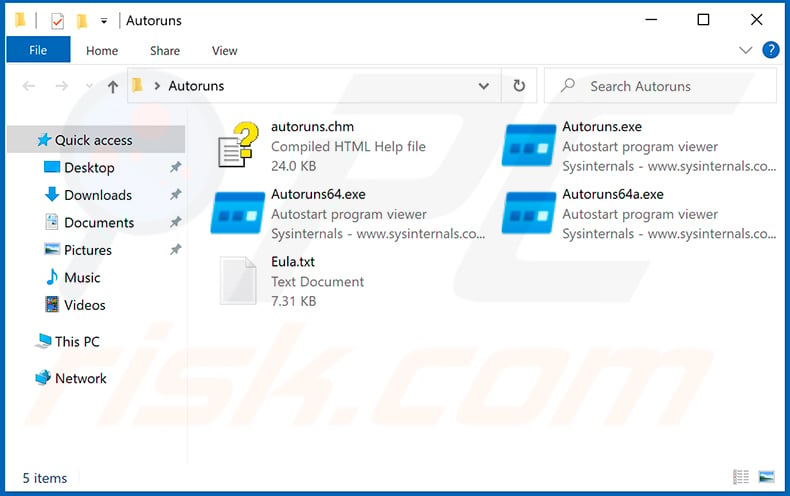

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

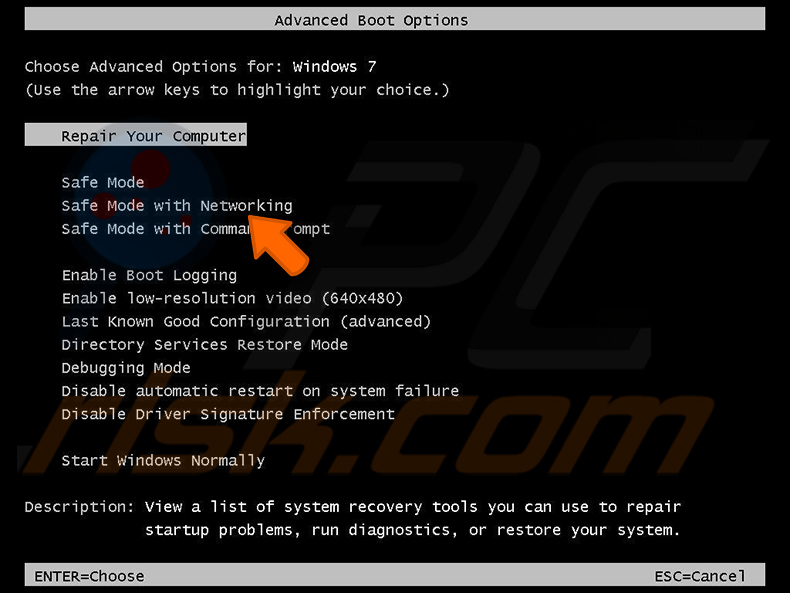

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

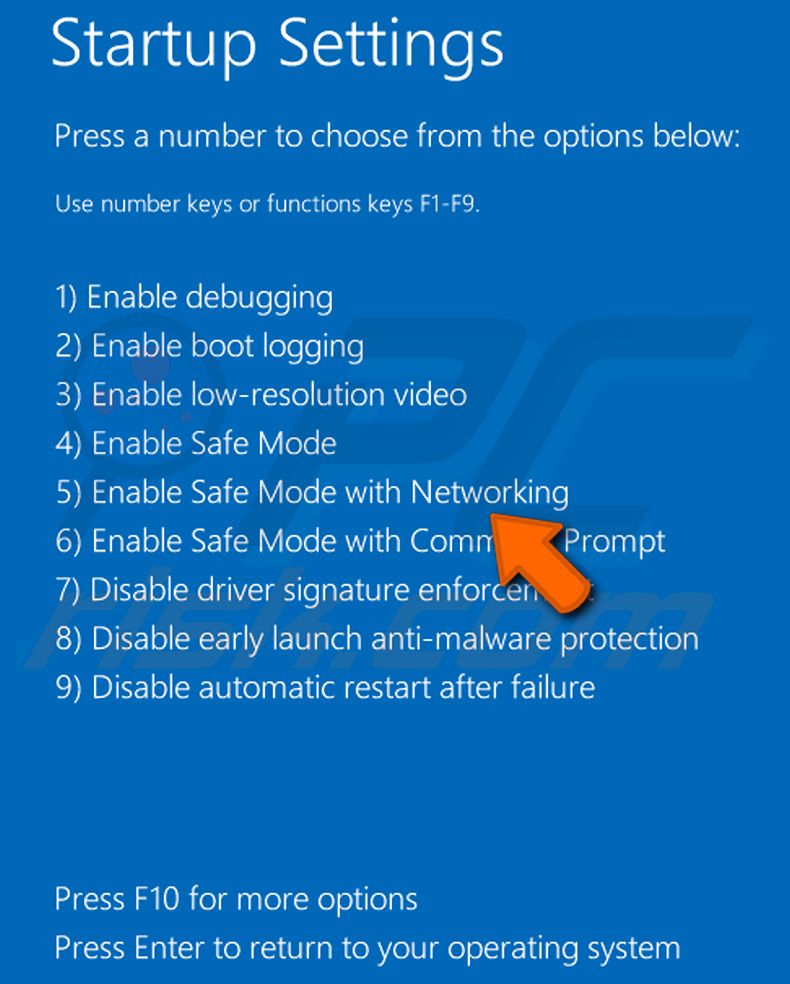

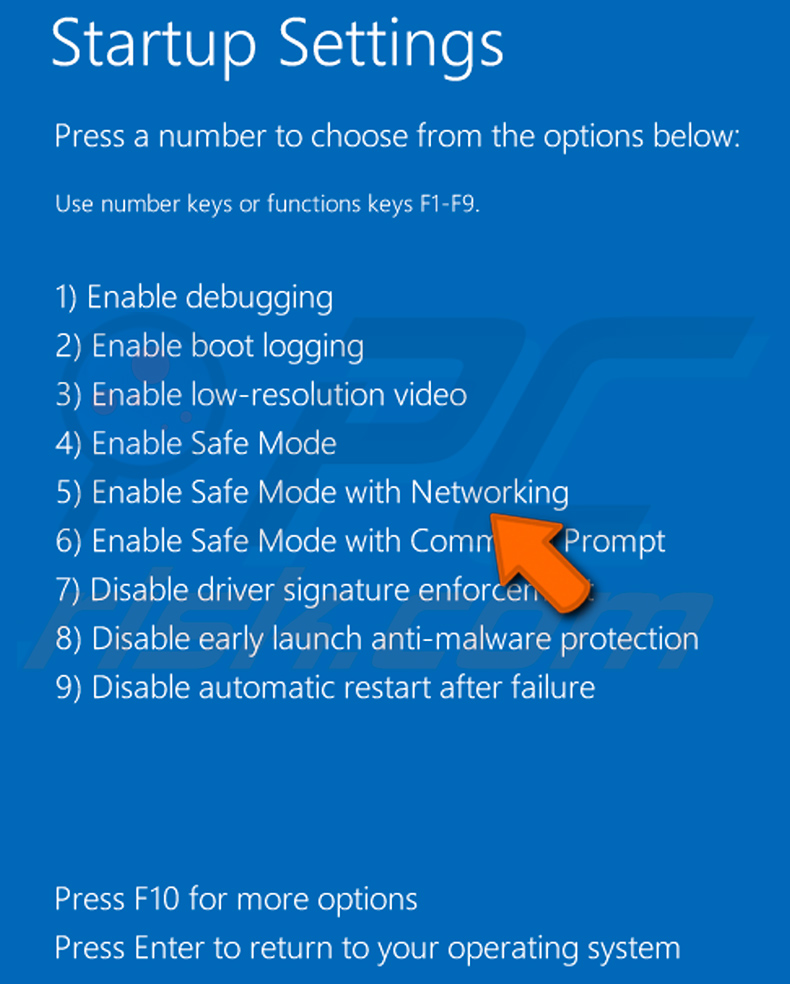

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

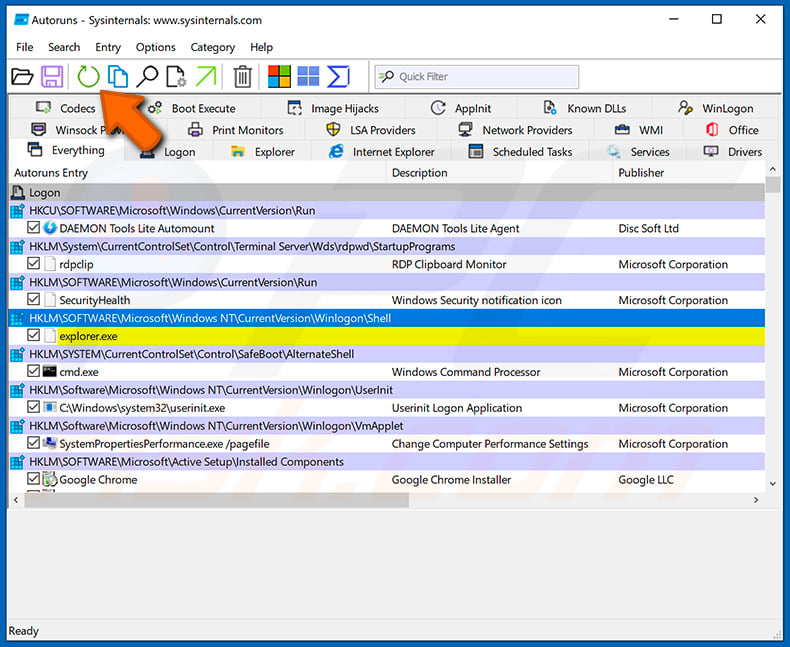

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

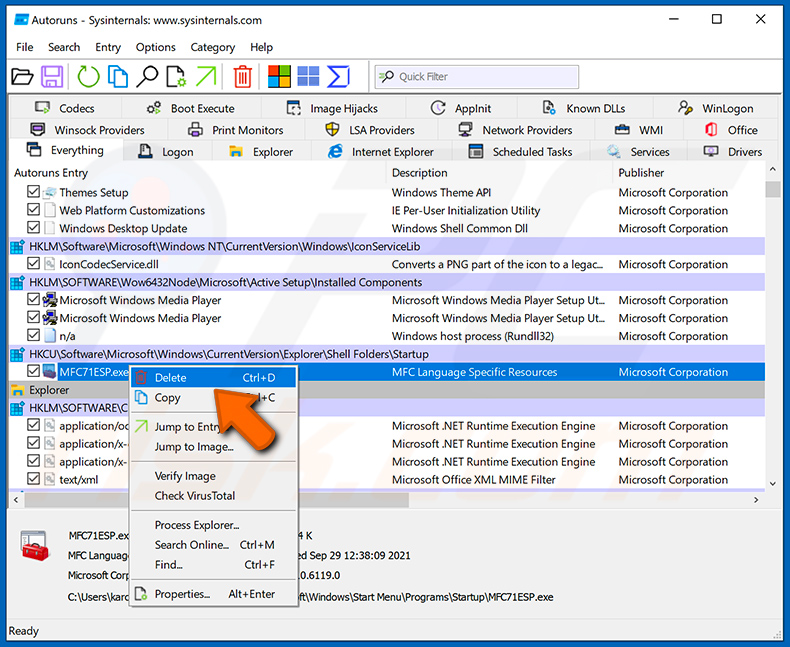

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

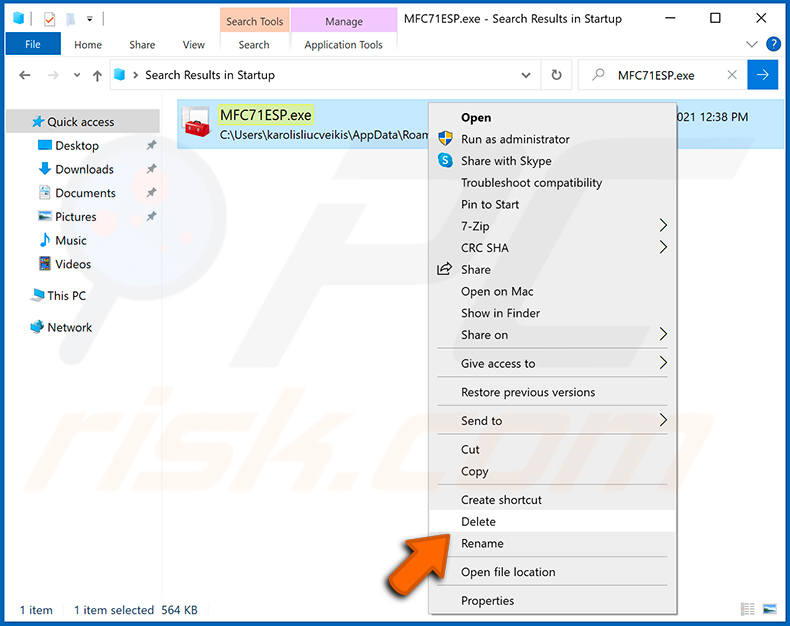

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

O meu computador está infectado com o malware Chaes, devo formatar o meu dispositivo de armazenamento para me livrar dele?

Não, a formatação não é necessária para a remoção do malware Chaes.

Quais são os principais problemas que o malware Chaes pode causar?

Os perigos que uma peça de software malicioso representa dependem das suas capacidades e do modus operandi dos criminosos cibernéticos. O Chaes é um trojan bancário, o que significa que tem como alvo informações bancárias e outras informações financeiras. Por isso, as suas infecções podem resultar em graves problemas de privacidade, perdas financeiras significativas e roubo de identidade.

Qual é o objectivo do malware Chaes?

Uma vez que o Chaes rouba dados bancários/financeiros, o seu objectivo é, quase sem dúvida, gerar rendimentos para os criminosos cibernéticos. Embora esta seja a razão mais comum por trás dos ataques de malware, outras razões potenciais incluem: motivações políticas e geopolíticas, rancores pessoais (ou seja, visando vítimas específicas) e interrupção de processos (por exemplo, site, serviço, empresa, etc.). Os programas maliciosos também podem ser lançados para entreter os criminosos cibernéticos.

Como é que o malware Chaes se infiltrou no meu computador?

O Chaes tem sido ativamente proliferado através de sites comprometidos, instaladores maliciosos e emails de spam, embora outros métodos sejam possíveis. Regra geral, o malware é disseminado usando técnicas de phishing e engenharia social. Os criminosos cibernéticos distribuem os seus programas através de sites de descarregamento não oficiais e de freeware, emails spam, redes de partilha Peer-to-Peer, fraudes online, descarregamentos drive-by, ferramentas de activação ilegais de software ("cracking"), instaladores/actualizadores falsos, etc.

O Combo Cleaner protege-me de malware?

Sim, o Combo Cleaner pode detectar e remover a maioria das infecções de malware conhecidas. No entanto, é crucial efectuar uma verificação completa do sistema - uma vez que o software malicioso sofisticado normalmente oculta-se profundamente nos sistemas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários