Como remover o trojan de acesso remoto SugarGh0st

TrojanTambém conhecido como: trojan de acesso remoto SugarGh0st

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é SugarGh0st?

O malware SugarGh0st é um Trojan de Acesso Remoto (TAR). Estabelece acesso remoto e controlo sobre as máquinas infectadas. É altamente provável que o SugarGh0st seja baseado no TAR Gh0st.

Este programa malicioso foi observado a ser utilizado em várias campanhas, possivelmente com início em agosto de 2023. Estes ataques foram utilizados contra utilizadores na Coreia do Sul e trabalhadores governamentais no Uzbequistão. Existem algumas provas que sugerem que os agentes da ameaça por trás destas campanhas são falantes de chinês, mas esta determinação não é definitiva.

Visão geral do malware SugarGh0st

Duas cadeias de infeção distintas foram observadas nos ataques do SugarGh0st; ambas utilizaram ficheiros LNK (Windows Shortcut). Após uma infiltração bem sucedida, este trojan começa a recolher dados relevantes do dispositivo, por exemplo, nome do dispositivo, versão do sistema operativo, Chave do registo, processos em execução, etc.

Como mencionado na introdução, o SugarGh0st foi concebido para permitir o acesso/controlo remoto sobre os dispositivos. Este TAR é uma peça de software malicioso altamente sofisticado - tem capacidades de backdoor e pode executar vários comandos em sistemas comprometidos.

Para elaborar alguns dos seus recursos, este malware é capaz de escalar os seus privilégios. Pode gerir ficheiros, ou seja, pesquisar, ler, mover, copiar, descarregar (exfiltrar) e eliminar. O trojan também pode obter código malicioso do seu servidor C&C (Comando e Controlo) para funcionalidades adicionais.

O SugarGh0st pode terminar processos activos. Tirar screenshots, keylogging (gravação de teclas), rato virtual (manipulação do rato) e gravação de vídeo através de câmaras integradas/anexadas - também estão entre as capacidades de TAR.

As funcionalidades listadas anteriormente estavam presentes no RAT Gh0st - o presumível antecessor do SugarGh0st. Os novos recursos incluem medidas avançadas de anti-deteção. Este trojan pode descarregar ficheiros de biblioteca seleccionados pela extensão e nome da função. Também procura por chaves de registo ODBC (Open Database Connectivity) especificadas.

É pertinente mencionar que os desenvolvedores de malware normalmente melhoram o seu software e metodologias; portanto, potenciais versões futuras do SugarGh0st podem ter capacidades adicionais ou recursos diferentes.

Em suma, a presença de software malicioso como o SugarGh0st nos dispositivos pode resultar em graves problemas de privacidade, perdas financeiras e roubo de identidade. Deve ser mencionado que os ataques efectuados contra alvos altamente sensíveis (como os que fornecem serviços essenciais) acarretam riscos ainda maiores.

| Nome | trojan de acesso remoto SugarGh0st |

| Tipo de Ameaça | Trojan, TAR, Trojan de Acesso Remoto, vírus que rouba palavras-passe, malware bancário, spyware. |

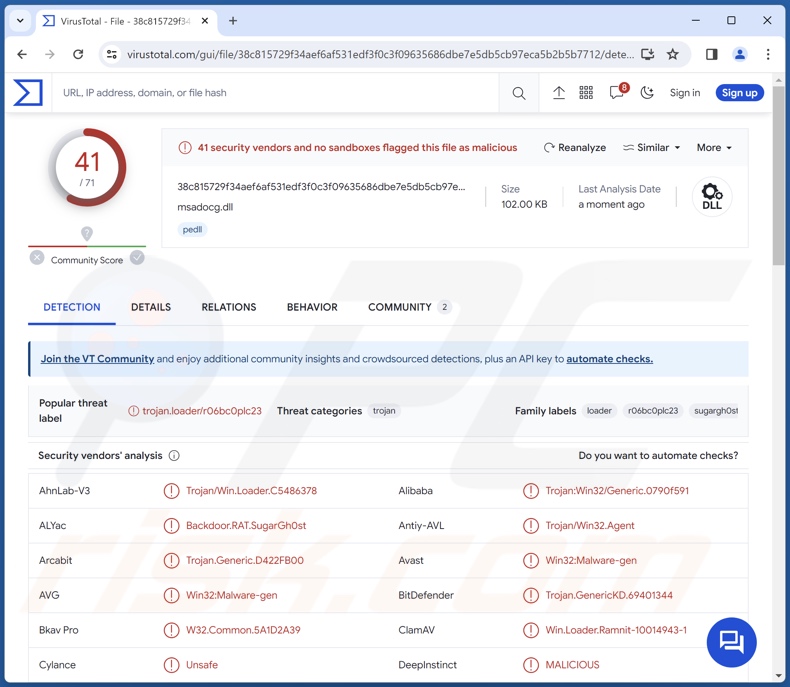

| Nomes de Detecção | Avast (Win32:Malware-gen), Combo Cleaner (Trojan.GenericKD.69401344), ESET-NOD32 (Win32/Agent.AFVD), Kaspersky (HEUR:Trojan.Win32.Loader.gen), Microsoft (Trojan:Win32/Phonzy.A!ml), Lista Completa de Detecções (VirusTotal) |

| Sintomas | Os trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Anexos de email infectados, anúncios online maliciosos, engenharia social, "cracks" de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, o computador da vítima adicionado a uma rede de bots. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Exemplos de trojans de acesso remoto

NineRAT, DLRAT, Millenium, ZenRAT, e ValleyRATsão apenas alguns exemplos de TARs sobre os quais escrevemos recentemente. Embora estes trojans tendam a ser altamente versáteis, alguns podem ser criados para fins incrivelmente específicos.

Independentemente de uma peça de malware ter utilizações limitadas ou uma ampla aplicação - a presença deste software num sistema ameaça a integridade do dispositivo e a segurança do utilizador. É essencial remover as ameaças imediatamente após a deteção.

Como é que o SugarGh0st se infiltrou no meu computador?

Nas infecções observadas pelo SugarGh0st, depois de o ficheiro malicioso inicial ser aberto, é apresentado à vítima um documento de isco. As amostras conhecidas em coreano incluem: um ficheiro com conteúdo copiado do CoinDesk Korea - uma fonte de notícias online sobre criptomoedas e activos digitais, instruções de manutenção de TI para funcionários e uma mensagem relativa à criação de uma conta Microsoft utilizando uma palavra-passe aleatória.

Outro dossier de isco visava indivíduos associados ao Ministério dos Negócios Estrangeiros do Uzbequistão; o documento descrevia pormenorizadamente os planos para melhorar a administração do Estado e a regulamentação técnica, tal como previsto num decreto presidencial.

É muito provável que os ficheiros infecciosos (que apresentam os iscos) tenham sido proliferados através de campanhas de spam por email. Deve ser mencionado que outros ficheiros de isco ou métodos de distribuição não são improváveis.

O spam é amplamente utilizado na distribuição de malware. Para além dos emails - PMs/DMs, SMSs, mensagens em redes sociais/fóruns e outros modos de comunicação são utilizados para este fim.

Outras técnicas de proliferação populares incluem descarregamentos "drive-by" (furtivos/fraudulentos), fraudes online, publicidade maliciosa, canais de descarregamento não fidedignos (por exemplo, sites de alojamento de ficheiros não oficiais e gratuitos, redes de partilha P2P, etc.), conteúdos pirateados, ferramentas ilegais de ativação de software ("aberturas") e actualizações falsas.

Além disso, alguns programas maliciosos podem auto-disseminar-se através de redes locais e dispositivos de armazenamento amovíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

O malware está normalmente disfarçado ou incluído em ficheiros de software/meios de comunicação normais. Apresentam-se em vários formatos, por exemplo, ficheiros (ZIP, RAR, etc.), executáveis (.exe, .run, etc.), documentos (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, e assim por diante. Uma vez aberto, um ficheiro virulento inicia a cadeia de descarregamento/instalação do malware.

Como evitar a instalação de software malicioso?

Recomendamos fortemente que os emails e outras mensagens recebidas sejam abordados com precaução. Os anexos ou hiperligações encontrados em emails questionáveis/irrelevantes não devem ser abertos, uma vez que podem ser infecciosos. É importante utilizar versões do Microsoft Office posteriores a 2010, uma vez que o seu modo "Visualização Protegida" impede a execução automática de comandos macro.

Além disso, todas as transferências devem ser efectuadas a partir de fontes oficiais e verificadas. Aconselhamos a ativação e atualização de programas utilizando funções/ferramentas legítimas, uma vez que as adquiridas de terceiros podem conter malware.

Outra recomendação é ter cuidado ao navegar, uma vez que os conteúdos fraudulentos e maliciosos online parecem normalmente genuínos e inócuos.

Devemos sublinhar a importância de ter um antivírus de boa reputação instalado e mantido atualizado. O software de segurança deve ser utilizado para efetuar verificações regulares do sistema e para remover ameaças e problemas detectados. Se acredita que o seu computador já está infetado, recomendamos a execução de uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Screenshots dos documentos de isco transferidos e abertos durante a injeção do malware SugarGh0st:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é SugarGh0st?

- PASSO 1. Remoção manual do malware SugarGh0st.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows.

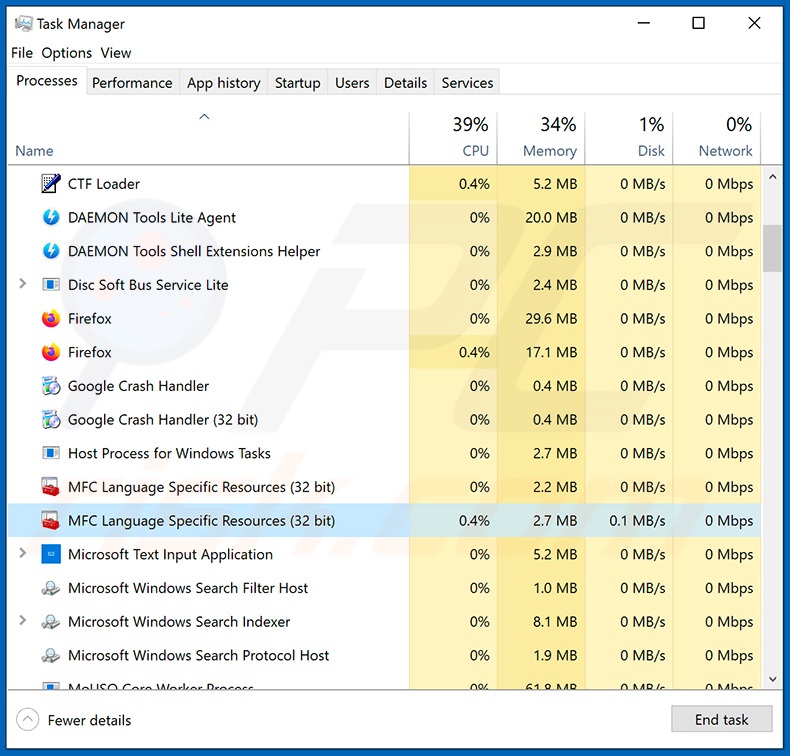

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

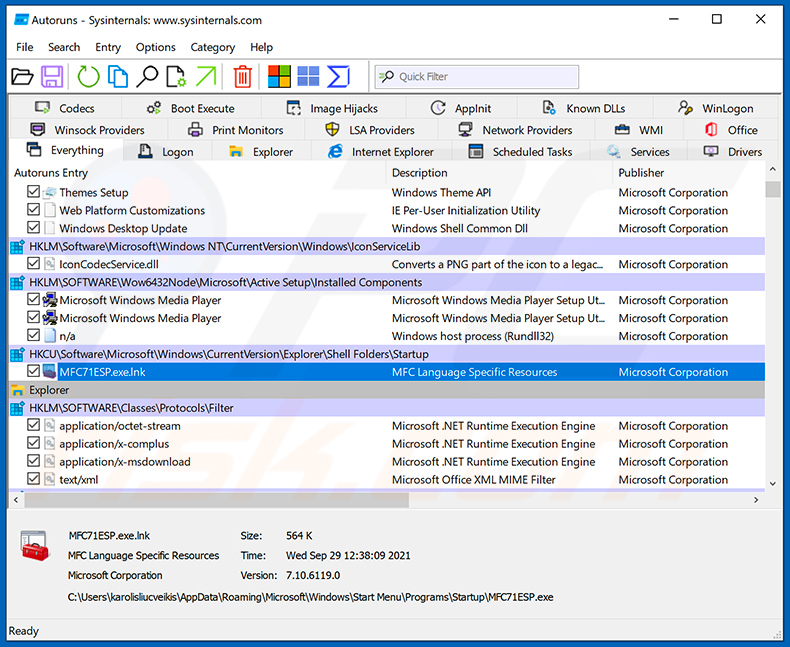

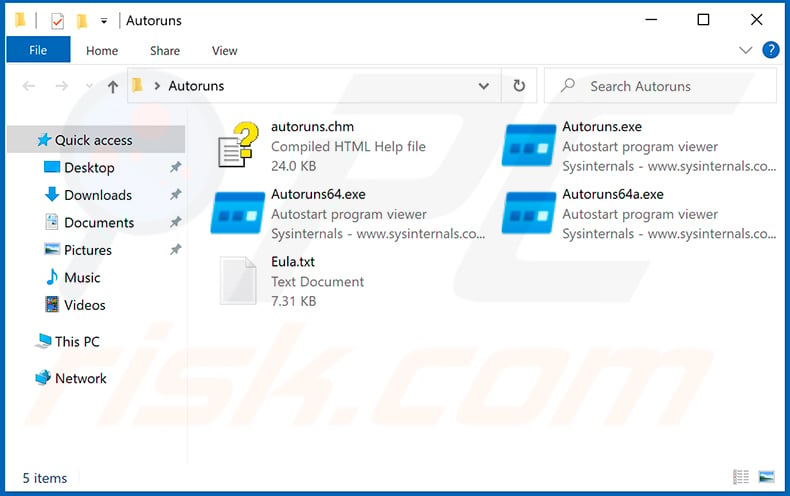

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

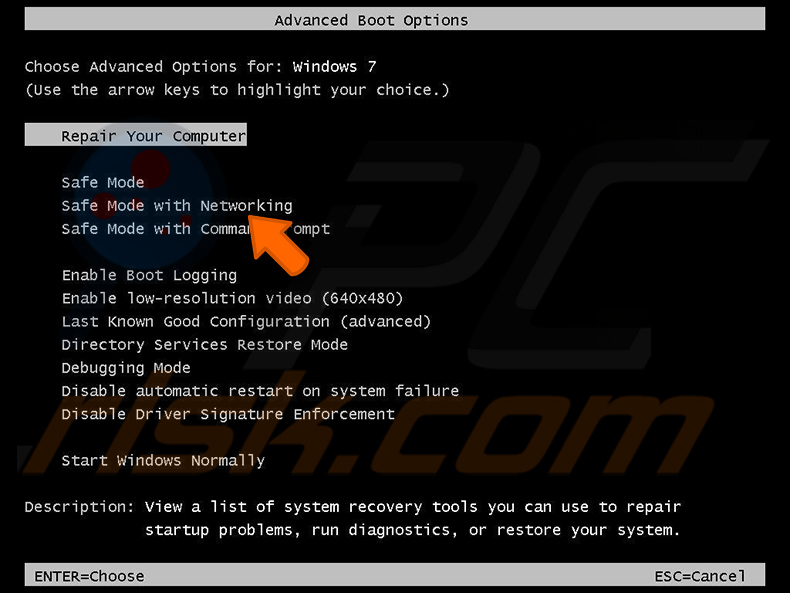

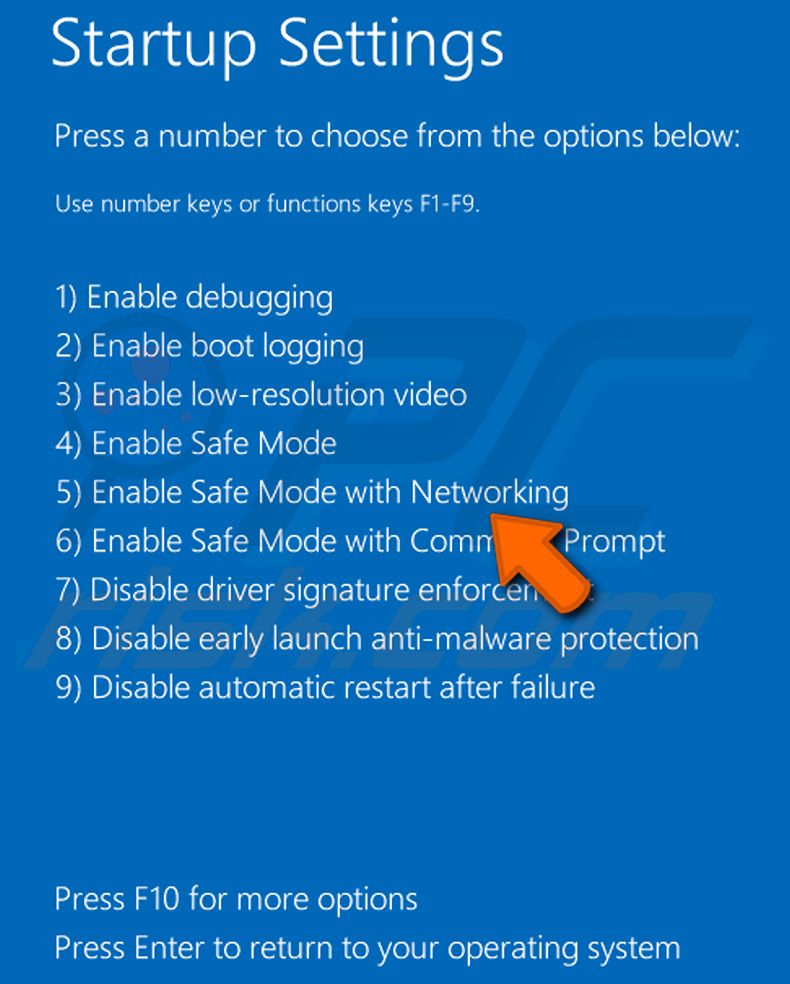

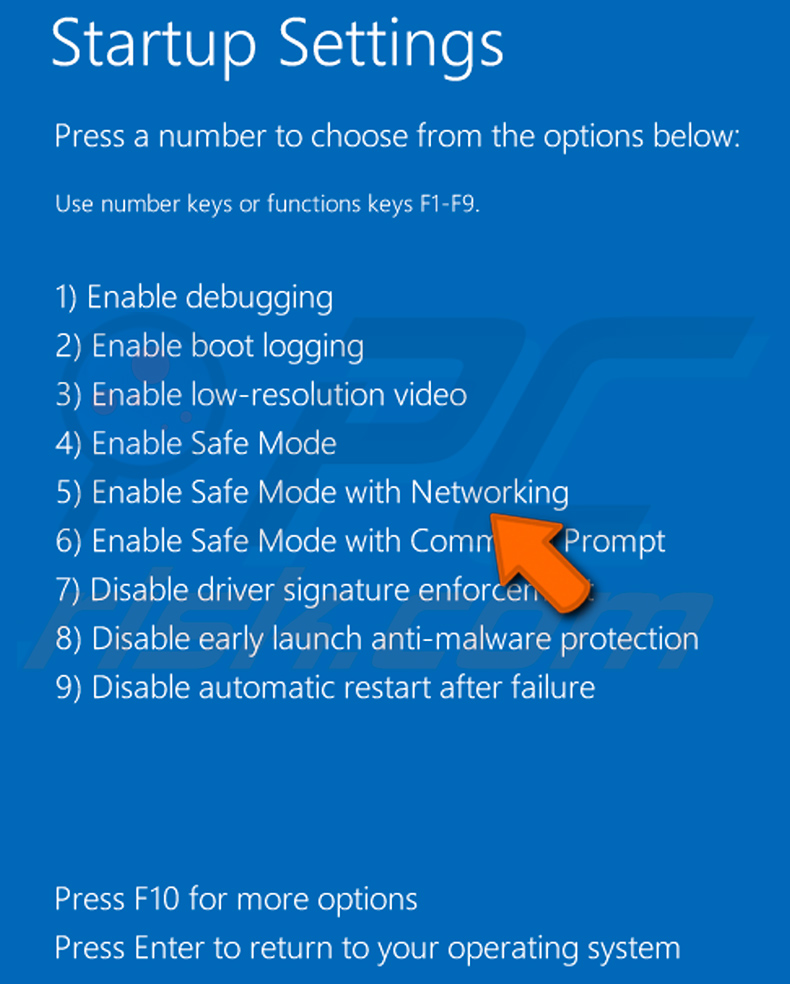

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

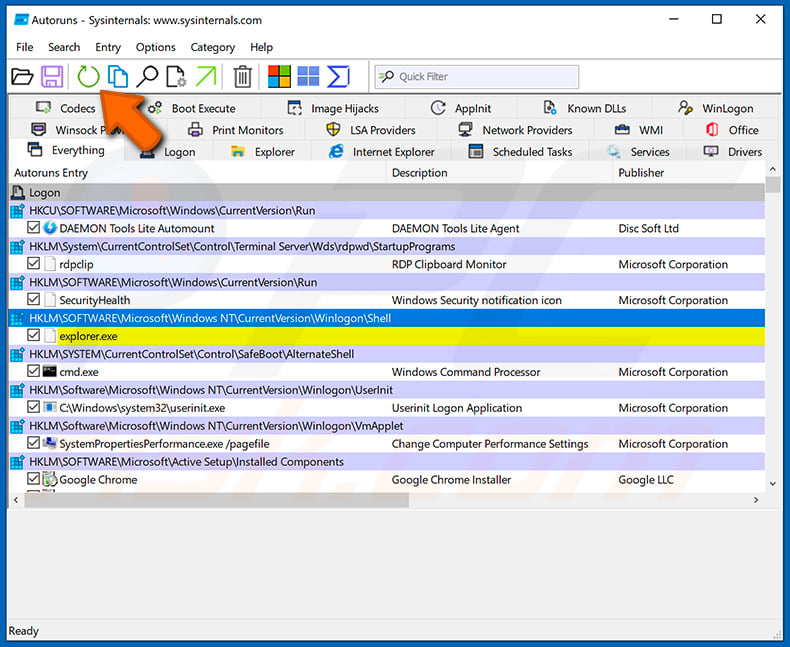

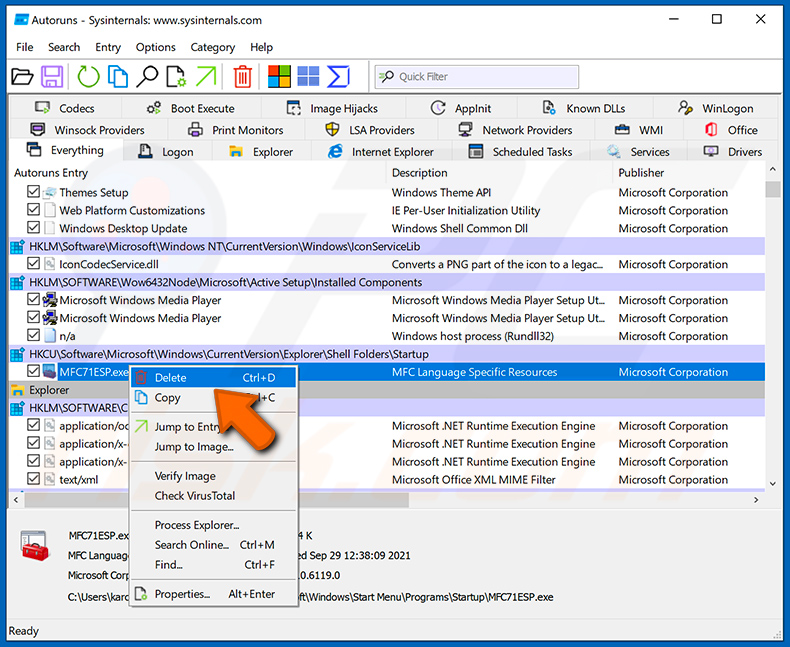

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

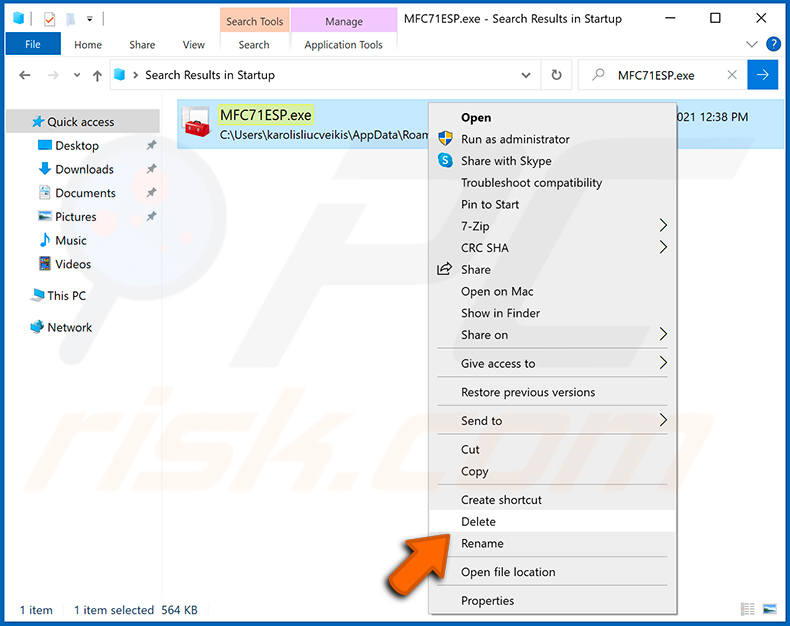

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus. Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

O meu computador está infectado com malware SugarGh0st, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A formatação raramente é necessária para remover programas maliciosos.

Quais são os principais problemas que o malware SugarGh0st pode causar?

Os perigos de uma infeção dependem das funcionalidades do malware e do modus operandi dos criminosos cibernéticos. O TAR SugarGh0st foi concebido para permitir o acesso/controlo remoto sobre máquinas comprometidas. Tem uma grande variedade de capacidades, desde as que se destinam a promover a infeção até ao roubo sofisticado de dados.

Regra geral, as infecções de alto risco podem levar a graves problemas de privacidade, perdas financeiras e roubo de identidade. Note-se que os ataques efectuados contra alvos de elevada sensibilidade representam ameaças de maior significado.

Qual é o objetivo do malware SugarGh0st?

O malware é predominantemente utilizado para gerar rendimentos, mas essa não é a única razão por trás desses ataques. Os criminosos cibernéticos também podem utilizar software malicioso para se divertirem, para se vingarem pessoalmente, para perturbarem processos (por exemplo, sites, serviços, organizações, etc.), para se envolverem em ativismo informático e até para lançarem ataques com motivações políticas/geopolíticas.

Existem alguns artefactos que sugerem que o SugarGh0st é usado por invasores que falam chinês. Este TAR foi observado em campanhas dirigidas a utilizadores coreanos e indivíduos associados ao Ministério dos Negócios Estrangeiros do Uzbequistão. Estes ataques, particularmente o último, podem estar alinhados com os interesses chineses.

Como é que o malware SugarGh0st se infiltrou no meu computador?

Com base nos documentos de isco exibidos quando os ficheiros maliciosos concebidos para desencadear infecções pelo SugarGh0st são abertos, é provável que este malware seja proliferado através de campanhas de spam por email. Note-se que são possíveis outros iscos e técnicas de distribuição.

Para além do email de spam, o malware é normalmente disseminado através de descarregamentos automáticos, fraudes online, malvertising, fontes de descarregamento questionáveis (por exemplo, sites de freeware e de terceiros, redes de partilha P2P, etc.), ferramentas ilegais de ativação de programas ("cracking") e actualizações falsas. Alguns programas maliciosos podem mesmo auto-proliferar-se através de redes locais e dispositivos de armazenamento amovíveis.

O Combo Cleaner protege-me de malware?

Sim, o Combo Cleaner consegue detetar e remover praticamente todas as infecções de malware conhecidas. Deve ser realçado que, uma vez que o software malicioso sofisticado normalmente oculta-se profundamente nos sistemas, é crucial efetuar uma verificação completa do sistema.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários