Prevenir ser enganado pela fraude de e-mail WannaCry hacker group

Phishing/FraudeTambém conhecido como: possíveis infeções malware

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção "WannaCry hacker group Email Scam"

O que é "WannaCry hacker group Email Scam"?

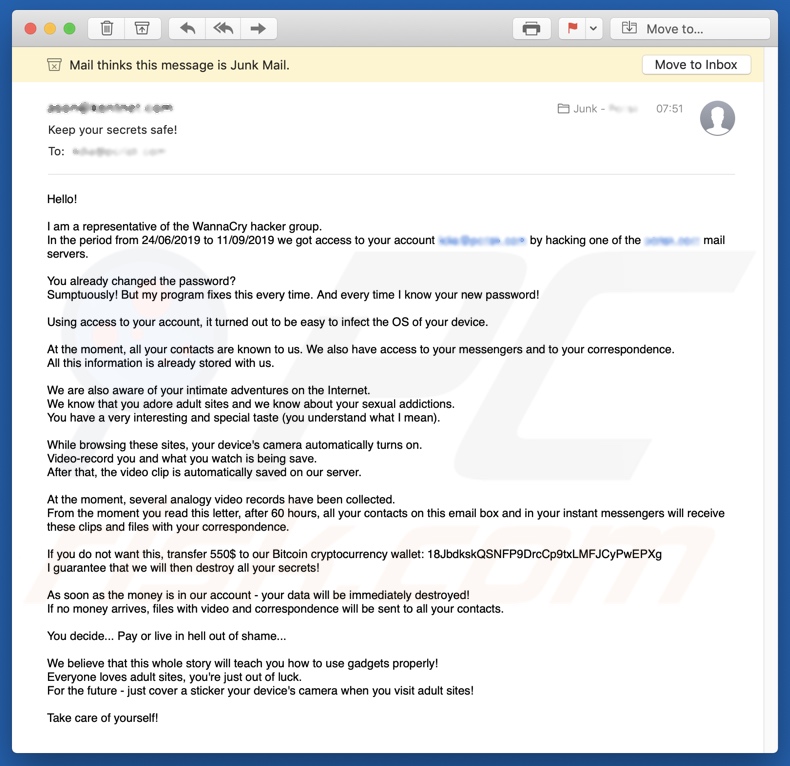

"WannaCry hacker group Email Scam", como o próprio nome sugere - é uma fraude por email. Usa um tipo de chantagem chamada "sextortion", que extorque dinheiro ameaçando revelar evidências de atividade sexual. Nesse caso em particular, alega que as evidências foram obtidas através da câmara web do utilizador. Alega que essa filmagem será distribuída, se num determinado período de tempo uma certa quantia de dinheiro não for transferida para a conta fornecida. É importante ressalvar que nenhuma dessas alegações é verdadeira e os criminosos cibernéticos por trás dessa fraude não têm nenhum material comprometedor. Todos os e-mails deste tipo devem ser ignorados.

O e-mail, intitulado "Keep your secrets safe!", Declara que é de um representante do grupo de hackers WannaCry e que invadiram o sistema operacional (sistema operacional) e a conta de e-mail do destinatário. Supostamente fizeram-no invadindo um dos servidores do fornecedorde serviços de e-mail e, consequentemente, obtiveram acesso à conta do utilizador. Através dele, alegam ter infectado o sistema operacional da vítima. Ao fazer isso, reuniram os detalhes de todos os contatos do utilizador (por exemplo, familiares e parentes distantes, amigos, colegas etc.) e ameaçam enviar-lhes evidências explícitas da atividade sexual do destinatário. O referido material comprometedor deve ser filmagem, gravada autonomamente pela câmara web do dispositivo, quando o utilizador visita sites adultos (por exemplo, quando o conteúdo pornográfico foi visualizado). Alegam ainda que, se $550 em criptomoeda Bitcoin não forem transferidos para eles dentro de 60 horas, enviarão a evidência em vídeo para todos os contatos de email e messenger do destinatário. Caso isso seja feito, as imagens alegadas serão destruídas. No entanto, deve-se enfatizar que todas essas ameaças são falsas e os criminosos por trás deste email não têm conteúdo comprometedor. Além disso, nenhuma infecção que dizem ter se distribuído está realmente presente no dispositivo da vítima (ou seja, que não há riscos, apenas nenhum de "WannaCry hacker group email scam"). E-mails como esse nunca devem ser confiáveis; é recomendável simplesmente ignorá-los.

| Nome | Fraude de E-mail "WannaCry Hacker Group" |

| Tipo de Ameaça | Phishing, Fraude, Engenharia Social, Fraude |

| Reclamação Falsa | Os criminosos afirmam que infectaram o computador do destinatário com uma ferramenta de acesso remoto (RAT) e roubaram todos os contatos da vítima. Além disso, afirmam ter gravado o utilizador assistindo ao conteúdo adulto e satisfazendo-se. Para impedir que os criminosos enviem o registo aos contatos mencionados acima, cada destinatário deve pagar $550 usando a criptomoeda Bitcoin. |

| Tamanho do resgate | $550 |

| Endereço da Cripto Carteira dos Criminosos Cibernéticos | 18JbdkskQSNFP9DrcCp9txLMFJCyPwEPXg (Bitcoin) |

| Sintomas | Compras on-line não autorizadas, alterações de palavras-passe de contas online, roubo de identidade, acesso ilegal ao computador de uma pessoa. |

| Métodos de distribuição | E-mails enganosos, anúncios pop-up on-line fraudulentos, técnicas de envenenamento do mecanismo de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informação confidencial sensível, perda monetária, roubo de identidade. |

| Remoção |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

As fraudes por e-mail são distribuídas aos milhares e geralmente são distribuídas por campanhas de spam em grande escala. As exigências de extorsão e resgate não são os únicos tipos existentes. O contexto varia de tentativas de chantagem, vários alertas "importantes" a anúncios de "prémios" e centenas de outros. Algumas fraudes semelhantes ao "WannaCry hacker group email scam" são "This is important information for you", "The last time you visited a Porn website", "Looked at you for several months" e "So I'm the hacker who broke your email". Geralmente, as fraudes de sextortion afirmam ter algum tipo de vídeo comprometedor e humilhante ou screenshots/fotos da vítima - que serão libertas se uma certa quantia não for paga. Normalmente pedem moedas difíceis de rastrear, por exemplo, criptomoeda, vouchers pré-pagos e similares. No entanto, os objetivos de fraude por email também diferem. Um deles pode ser a proliferação de conteúdo malicioso, através de vários anexos de email. Exemplos de malware (software malicioso) promovidos por meio desses incluem: TrickBot, FormBook, Pony, LokiBot e muitos outros.

Como é que as campanhas de spam infectaram o meu computador?

As campanhas de spam por email podem causar infecções no sistema apenas através de anexos de ficheiro (ou links de sites, que levam a isso). Os referidos anexos podem estar numa ampla variedade de formatos, por exemplo, ficheiros compactados (ZIP, RAR, etc.), ficheiros executáveis (.exe, .run etc.), documentos do Microsoft Office ou PDF, JavaScript e assim por diante. Para infectar os sistemas, esses anexos devem ser abertos primeiro. Por exemplo, os documentos do MS office solicitam aos utilizadores que habilitem comandos de macro (para habilitar a edição); se permitido, o ficheiro pode fazer descarregamentos/instalações de malware.

Como evitar a instalação de malware?

É altamente recomendável nunca abrir/descarregar/instalar ficheiros anexados ou seguir links da Web em emails enviados de endereços desconhecidos e duvidosos. Regra geral, e-mails não confiáveis e suspeitos não devem ser abertos. Normalmente, fingem ser urgentes e importantes, seja fazendo ameaças criminais ou usando o disfarce de fontes oficiais. Independentemente da sua aparência, emails desconhecidos e irrelevantes não devem ser confiáveis. É altamente recomendável usar as versões do Microsoft Office lançadas após o ano de 2010. As referidas versões têm o modo "Modo de exibição protegido" que impede que documentos infecciosos descarreguem/instalem software malicioso. Para garantir a integridade do dispositivo e a segurança do utilizador, todos os emails recebidos e os anexos/links devem ser tratados com cuidado. Para impedir o descarregamento de conteúdo maligno, os utilizadores devem sempre usar fontes de descarregamento oficiais e verificadas. Não é aconselhável usar redes de partilha peer-to-peer e outros descarregadores de terceiros. As ferramentas de 'cracking' de software também são contra recomendações; são ilegais e geralmente podem levar à instalação de malware. Os utilizadores devem estar atentos ao instalar e atualizar o software, para garantir que não haja falhas. Programas antivírus e/ou anti-spyware legítimos e confiáveis são recomendados para proteção adicional do sistema. O software em questão deve ser usado para realizar verificações regulares e atualizadas. Se já tiver aberto o anexo fraudulento, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de e-mail "WannaCry hacker group email scam":

Olá!

Eu sou um representante do WannaCry hacker group.

No período de 24/06/2019 a 11/09/2019, obtivemos acesso à sua conta ******** invadindo um dos servidores de email ********.

Já mudou a palavra-passe?

Sumptuosamente!! Mas o meu programa corrige isso sempre. E sempre que eu souber a sua nova palavra-passe!

Usando o acesso à sua conta, ficou fácil infectar o sistema operacional do seu dispositivo.

No momento, todos os seus contatos são conhecidos por nós. Também temos acesso aos seus mensageiros e à sua correspondência.

Toda essa informação já está armazenada conosco.

Também estamos cientes das suas aventuras íntimas na Internet.

Sabemos que adora sites adultos e sabemos sobre os seus vícios sexuais.

Tem um gosto muito interessante e especial (entende o que quero dizer).

Enquanto navega nesses sites, a câmara do seu dispositivo liga automaticamente.

Grave em vídeo e o que assiste está a ser salvo.

Depois disso, o videoclipe é salvo automaticamente em nosso servidor.

No momento, vários registos de vídeo por analogia foram recolhidos.

A partir do momento em que ler esta carta, após 60 horas, todos os seus contatos nesta caixa de e-mail e os seus mensageiros instantâneos receberão esses clipes e ficheiros com a sua correspondência.

Se não quiser isso, transfira 550$ para a nossa carteira de criptomoeda Bitcoin: 18JbdkskQSNFP9DrcCp9txLMFJCyPwEPXg

Garanto que destruiremos todos os seus segredos!

Assim que o dinheiro estiver na nossa conta - os seus dados serão imediatamente destruídos!

Se não houver dinheiro, ficheiros com vídeo e correspondência serão enviados a todos os seus contatos.

Você decide... Pague ou viva no inferno por vergonha...

Acreditamos que toda essa história o ensinará a usar os gadgets corretamente!

Todo mundo adora sites adultos, está sem sorte.

Para futuro - cubra um adesivo na câmara do seu dispositivo quando visitar sites adultos!

Tome conta de si!

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é "WannaCry hacker group email scam"?

- PASSO 1. Remoção manual de possíveis infecções de malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover o malware manualmente?

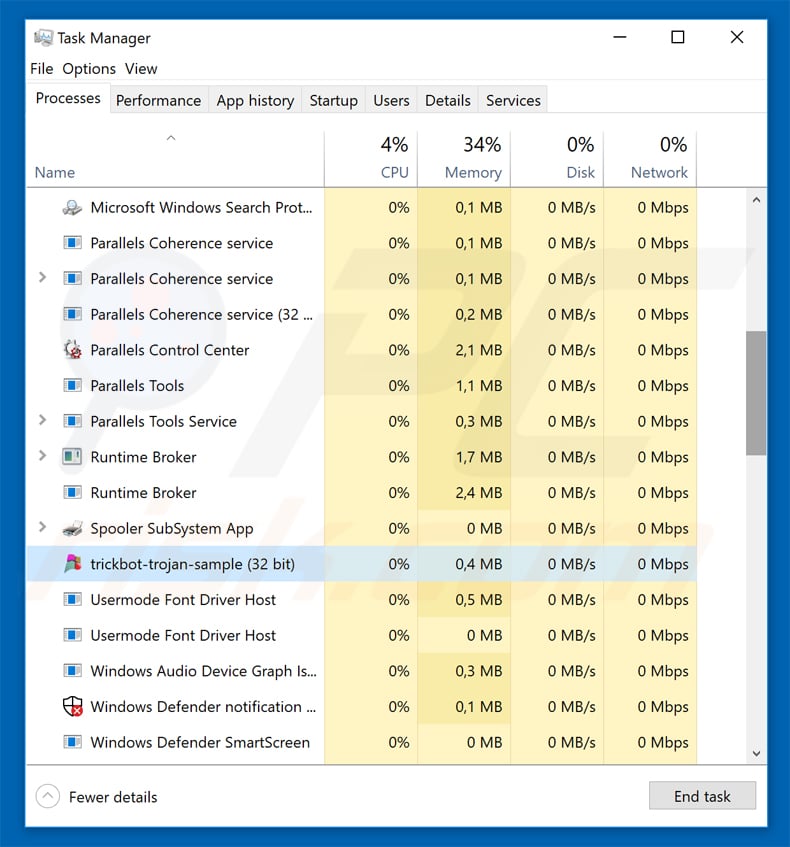

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, a primeira etapa é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estas etapas:

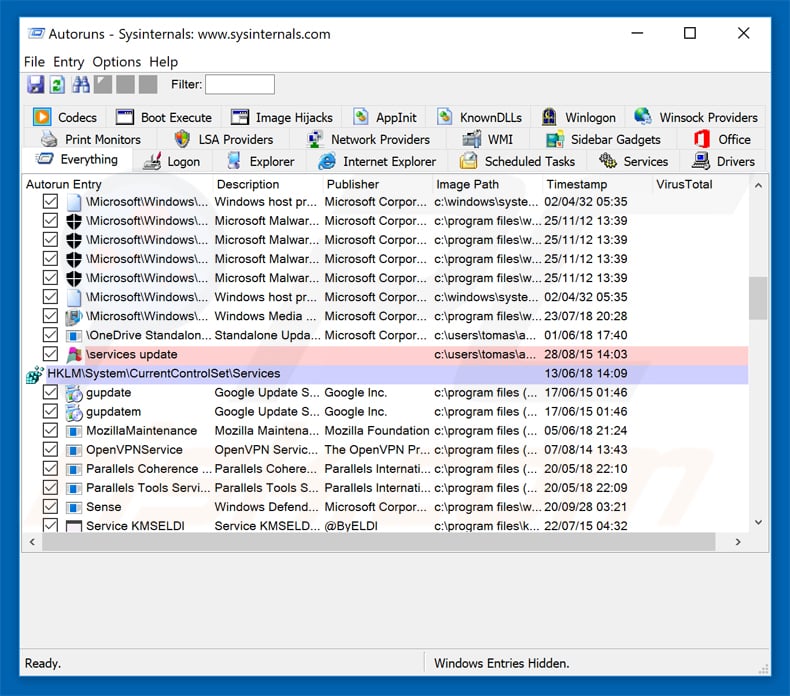

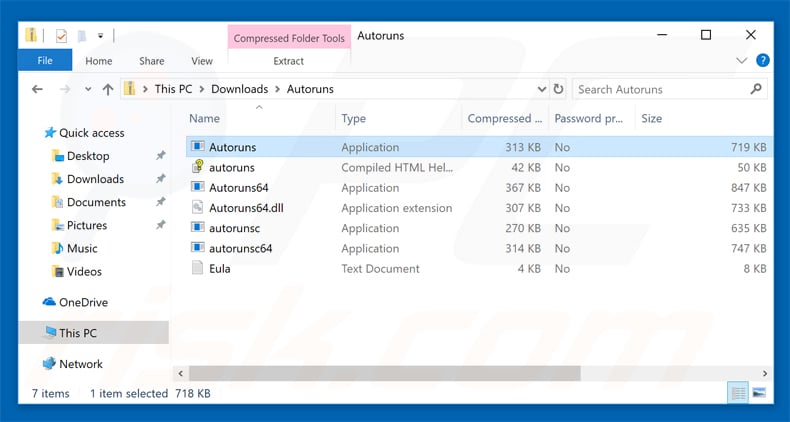

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

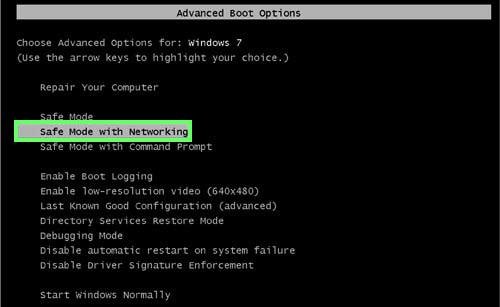

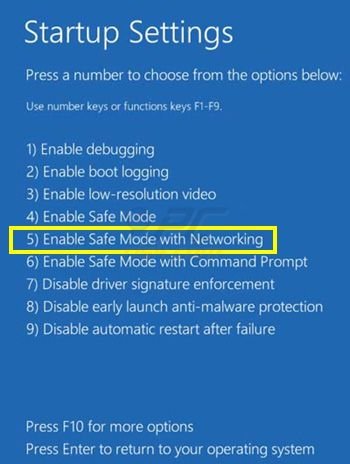

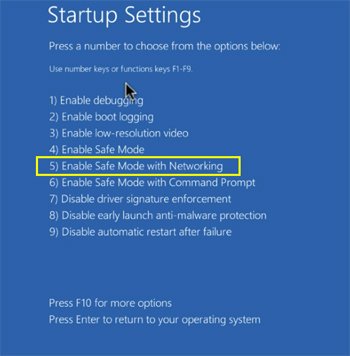

Reinicie o computador no modo de segurança:

Reinicie o computador no modo de segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador pressione a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Startup Settings" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operacional em modo de segurança com rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

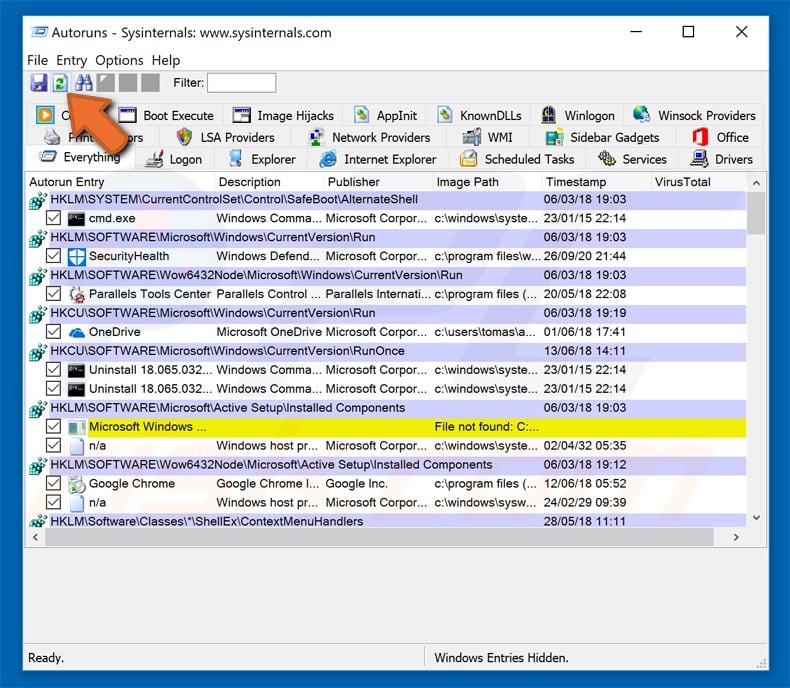

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

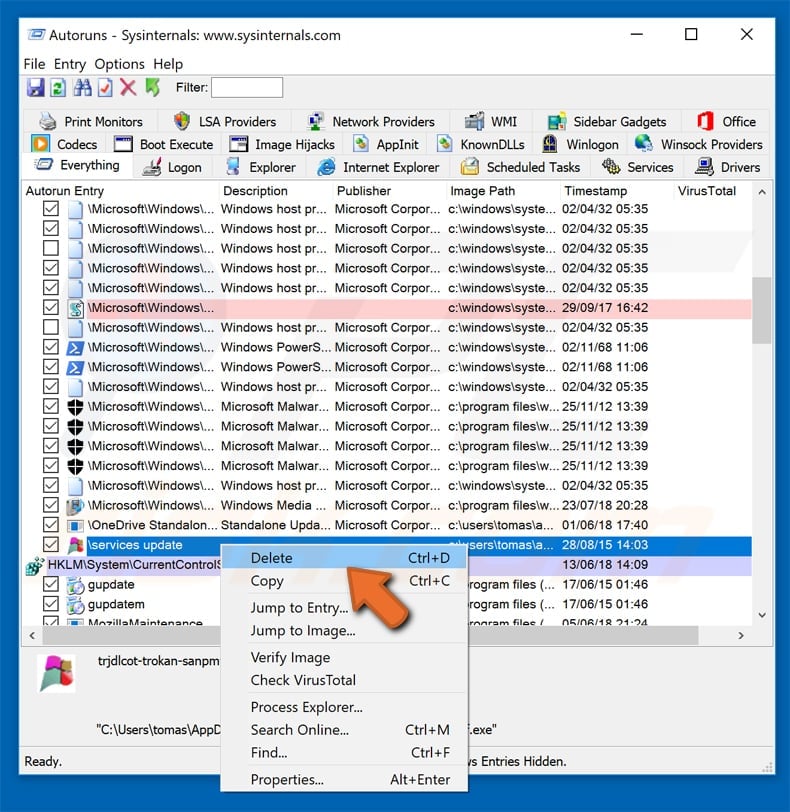

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam seus nomes de processos em nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o mouse sobre o nome dele e escolha "Excluir"

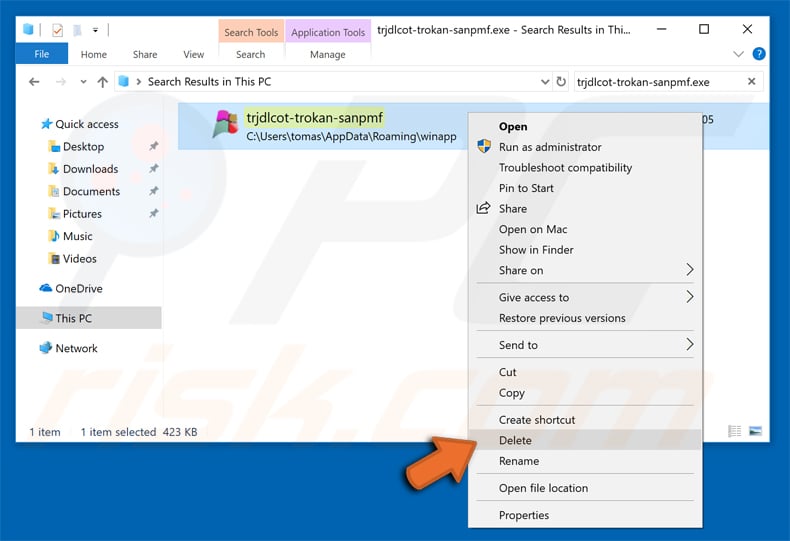

Depois de remover o malware por meio do aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o malware name em seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware,

Inicie o seu computador no Modo Seguro. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer habilidades avançadas de computação. Se não tiver essas habilidades, deixe a remoção de malware para programas antivírus e anti-malware. Essas etapas podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operacional e de usar o software antivírus.

Para garantir que o seu computador esteja livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários