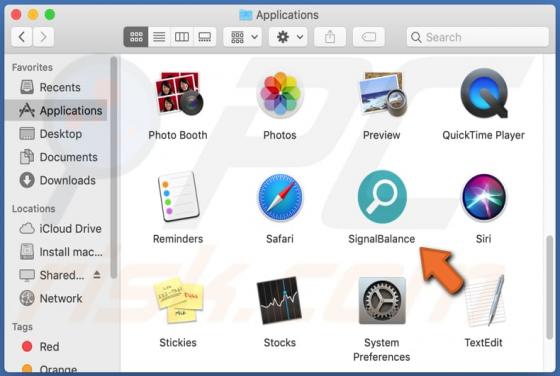

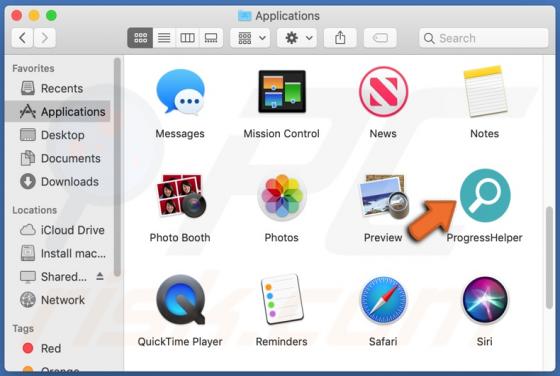

Adware DefaultProgress (Mac)

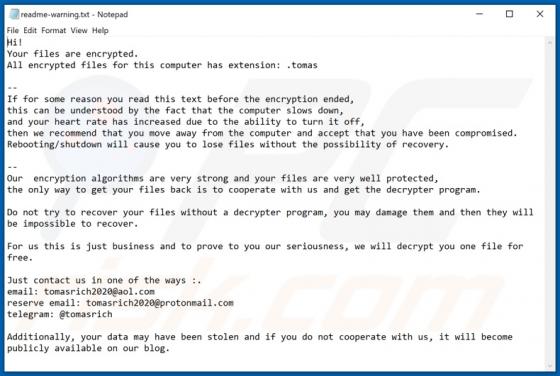

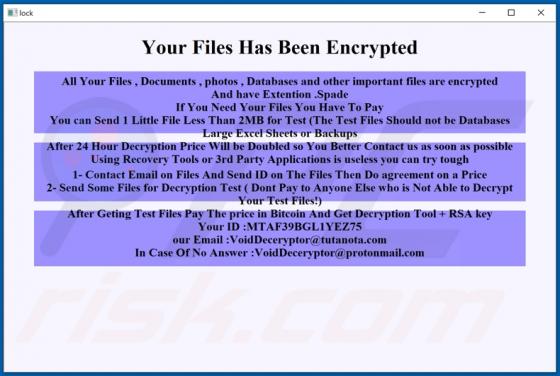

DefaultProgress é um software nocivo, classificado como adware e também possui características de sequestrador de navegador. Após a instalação bem-sucedida, esta aplicação executa campanhas publicitárias intrusivas (ou seja, fornece vários anúncios), faz alterações nas configurações do navegad