Evite ser enganado pelos emails "Have you heard about Pegasus?"

Phishing/FraudeTambém conhecido como: possíveis infecções por malware

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é a fraude por email "Have you heard about Pegasus?" ?

"Have you heard about Pegasus?" refere-se a uma campanha de spam - uma operação em grande escala durante a qual milhares de e-mails fraudulentos são enviados. As cartas distribuídas através desta campanha fazem afirmações falsas sobre os dispositivos móveis dos destinatários terem sido infectados com malware, que foi usado para obter conteúdo altamente sensível.

Os e-mails ameaçam que o material inexistente vazará - a menos que os destinatários paguem um resgate. Embora essas cartas falsas não especifiquem que tipo de conteúdo os criminosos cibernéticos supostamente têm, a mensagem implica fortemente que as gravações são sexualmente explícitas. Portanto, estes e-mails podem ser classificados como um fraude de sextorção. Deve-se ressalvar que todas as informações fornecidas pelas cartas são falsas, não havendo registo dos destinatários.

Email "Have you heard about Pegasus?" em pormenor

A fraude por emails fraudulentos "Have you heard about Pegasus?" informa os destinatários que os seus dispositivos foram infectados com o malware Pegasus. Supostamente, este software malicioso é compatível com dispositivos iPhone e Android. Entre as capacidades listadas estão: extração de mensagens (por exemplo, WhatsApp, Facebook, Telegram, Signal, etc.), fotos e e-mails; gravação de chamadas e vídeo/áudio através de câmaras e microfones; e assim por diante.

As cartas fazem afirmações falsas que a infecção imaginária foi usada para obter imagens dos "momentos mais privados" da vida dos destinatários (com uma forte implicação que as gravações são explícitas). Os destinatários são informados que têm dois dias para pagar um resgate de 0,035 BTC (criptomoeda Bitcoin). Se não conseguirem efetuar o pagamento, os e-mails fazem ameaças vazias sobre o conteúdo inexistente que está a ser divulgado e enviado aos contatos e amigos dos destinatários.

Conforme mencionado na introdução, todas as afirmações feitas pelo grupo "Have you heard about Pegasus?" e-mails são falsos. Portanto, não existem vídeos comprometedores com os destinatários e os seus dispositivos não foram infectados pelos criminosos cibernéticos por trás desta campanha de spam.

| Nome | Fraude por Email Have you heard about Pegasus? |

| Tipo de Ameaça | Phishing, Fraude, Engenharia Social, Esquema |

| Alegação Falsa | Os e-mails alegam que, a menos que os destinatários paguem um resgate, os vídeos comprometedores com serão divulgados. |

| Montante do Resgate | 0.035 BTC (criptomoeda Bitcoin) |

| Endereço do Contacto Criminoso Cibernético | 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseu (Bitcoin) |

| Sintomas | Compras online não autorizadas, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | E-mails fraudulentos, anúncios pop-upfraudulentos, técnicas de envenenamento de mecanismos de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informações confidenciais, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Campanhas de spam em geral

"I am a professional programmer who specializes in hacking", "I know you are cheating on your partner", "Reminder about your dirty deeds!" - são alguns exemplos de e-mails fraudulentos de sextorção. No entanto, as cartas enviadas através dessas operações em grande escala usam uma ampla variedade de modelos de fraudes para ganhar e abusar da confiança dos utilizadores.

Além de phishing várias fraudes, e-mails de spam também são usados para proliferar malware (por exemplo, ransomware, trojans, mineradores de criptomoeda, etc.). O email de spam é relativamente prevalente; portanto, é altamente recomendável ter cuidado com os e-mails e mensagens recebidas.

Como é que as campanhas de spam infectaram os computadores?

Os sistemas são infectados através de ficheiros virulentos distribuídos por campanhas de spam. Os e-mails fraudulentos podem ter estes ficheiros anexados a e/ou as cartas podem conter links para descarregamento deste conteúdo. Os ficheiros infecciosos podem estar em vários formatos, por exemplo, documentos do Microsoft Office e PDF, ficheiros, executáveis, JavaScript e assim por diante.

Quando os ficheiros são abertos - a cadeia de infecção é acionada. Por exemplo, documentos do Microsoft Office causam infecções ao executar comandos de macro maliciosos. Esse processo começa no momento em que um documento é aberto nas versões do Microsoft Office lançadas antes de 2010. As versões posteriores têm o modo de exibição protegido que impede a execução automática de macros. Em vez disso, os utilizadores podem ativar manualmente os comandos de macro (ou seja, edição/conteúdo).

Como evitar a instalação de malware?

É expressamente desaconselhado abrir e-mails suspeitos e irrelevantes, especialmente anexos ou links presentes - pois são origens de infecções potenciais do sistema. Também é recomendável usar as versões do Microsoft Office lançadas após 2010.

Além do e-mail de spam, o malware também distribui-se através de canais de descarregamento duvidosos (por exemplo, sites não oficiais e freeware, redes de partilha peer-to-peer, etc.), ferramentas de ativação ilegal ("cracking") e atualizações falsas. Portanto, é crucial usar fontes de descarregamento oficiais/verificadas e ativar/atualizar programas com ferramentas fornecidas por desenvolvedores genuínos.

Para proteger a segurança do dispositivo e do utilizador, é fundamental ter um antivírus confiável instalado e atualizado. Este software deve ser usado para executar verificações regulares do sistema e remover ameaças. Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

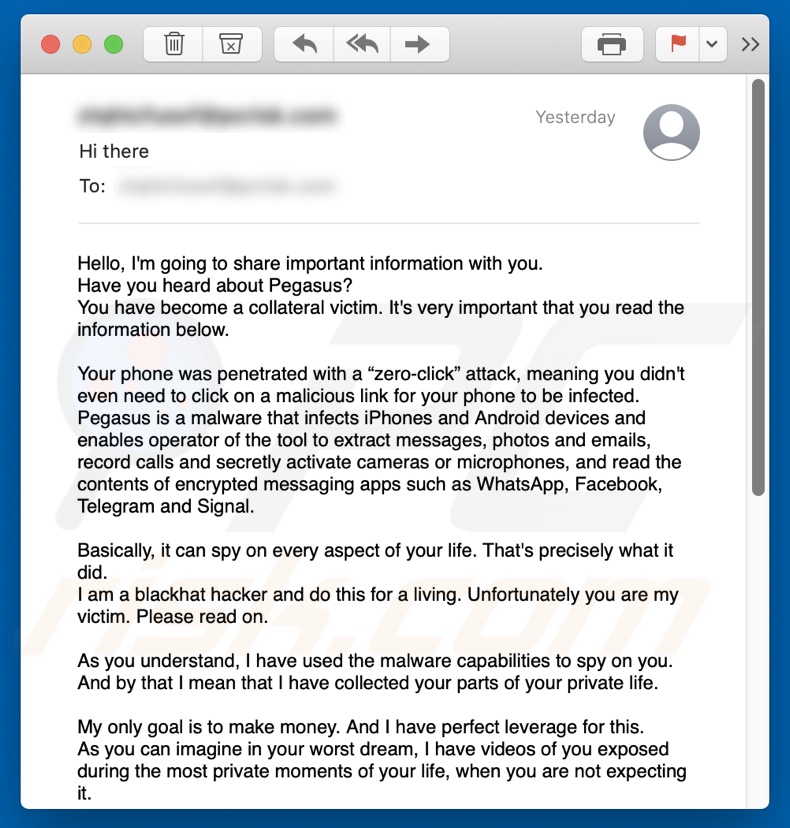

Texto apresentado na carta de e-mail fraudulenta "Have you heard about Pegasus?":

Hello, I'm going to share important information with you.

Have you heard about Pegasus?

You have become a collateral victim. It's very important that you read the information below.

Your phone was penetrated with a “zero-click” attack, meaning you didn't even need to click on a malicious link for your phone to be infected.

Pegasus is a malware that infects iPhones and Android devices and enables operator of the tool to extract messages, photos and emails,

record calls and secretly activate cameras or microphones, and read the contents of encrypted messaging apps such as WhatsApp, Facebook, Telegram and Signal.

Basically, it can spy on every aspect of your life. That's precisely what it did.

I am a blackhat hacker and do this for a living. Unfortunately you are my victim. Please read on.

As you understand, I have used the malware capabilities to spy on you.

And by that I mean that I have collected your parts of your private life.

My only goal is to make money. And I have perfect leverage for this.

As you can imagine in your worst dream, I have videos of you exposed during the most private moments of your life, when you are not expecting it.

I personally have no interest in them, but there are public websites, that have perverts loving that content.

As I said, I only do this to make money and not trying to destroy your life. But if necessary, I will publish the videos.

If this is not enough for you, I will make sure your contacts, friends and everybody you know see those videos as well.

Here is the deal. I will delete the files after I receive 0.035 Bitcoin (about 1600 US Dollars).

You need to send that amount here 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseu

I will also clear your device from malware, and you keep living your life.

Otherwise, shit will happen.

The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for any help from anybody unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care.

Aparência da fraude por email "Have you heard about Pegasus?" (GIF):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é "Have you heard about Pegasus?"?

- PASSO 1. Remoção manual de possíveis infecções por malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

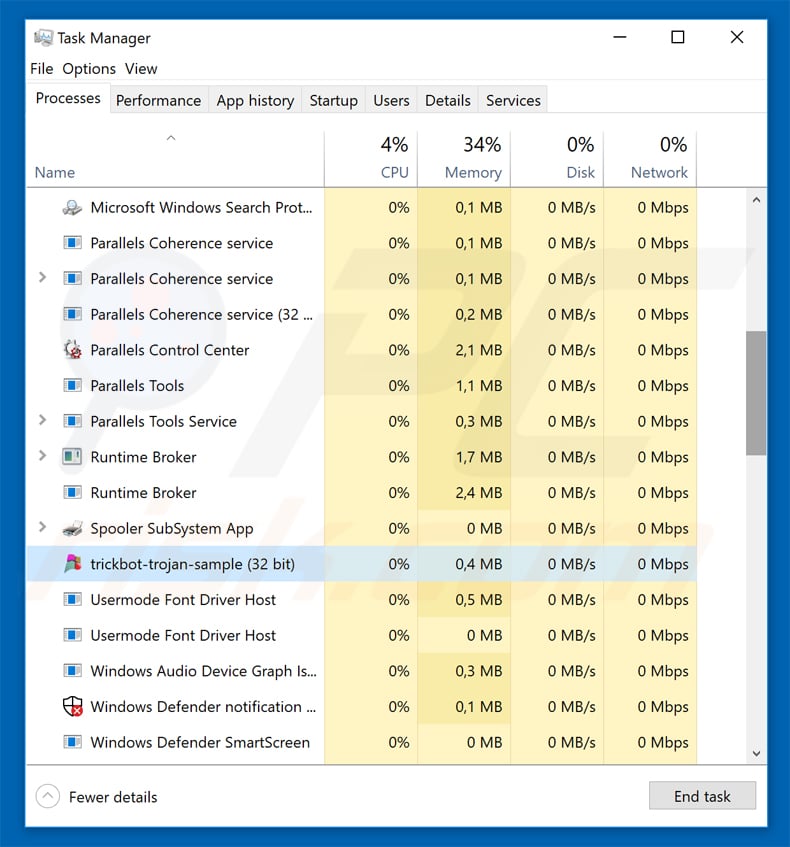

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

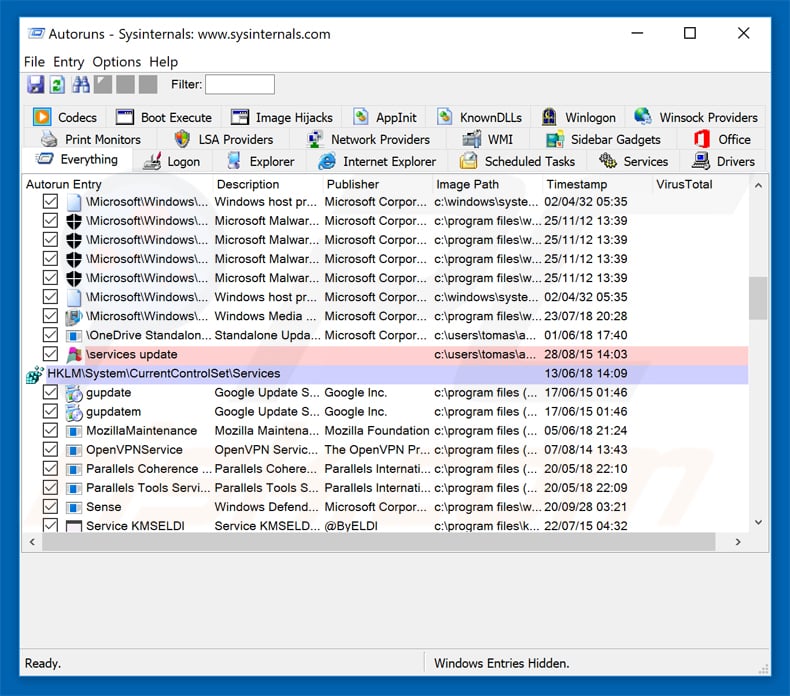

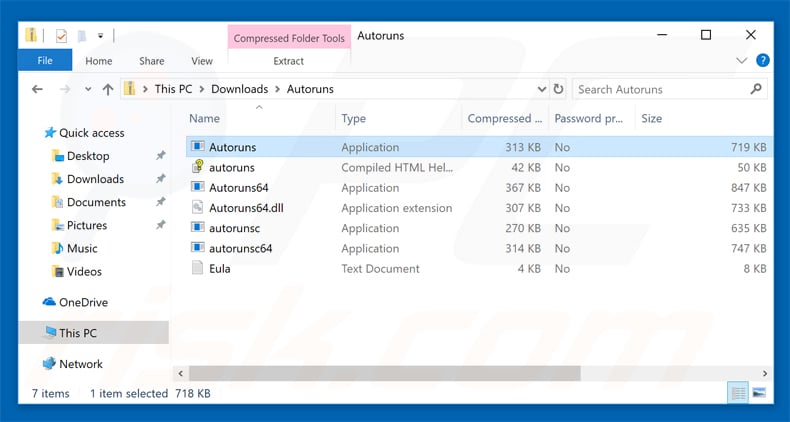

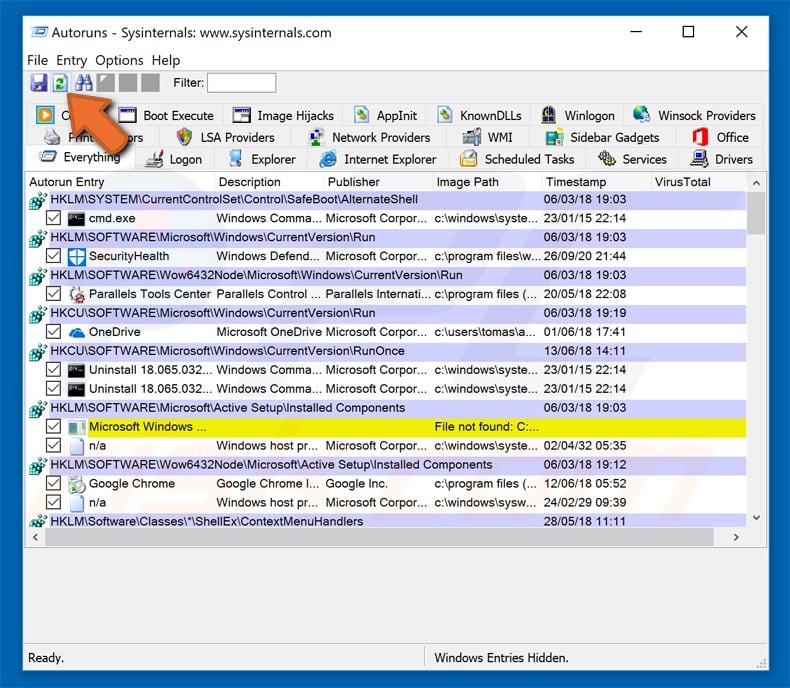

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

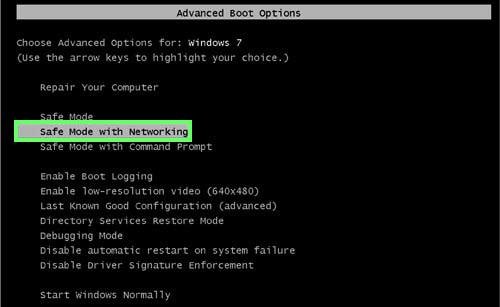

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

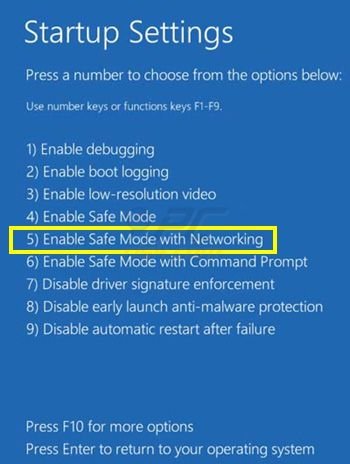

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

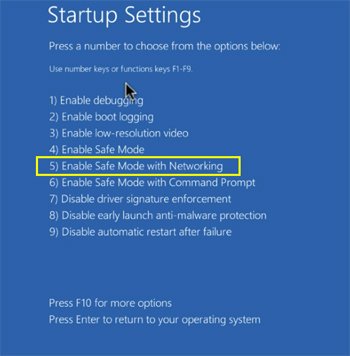

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

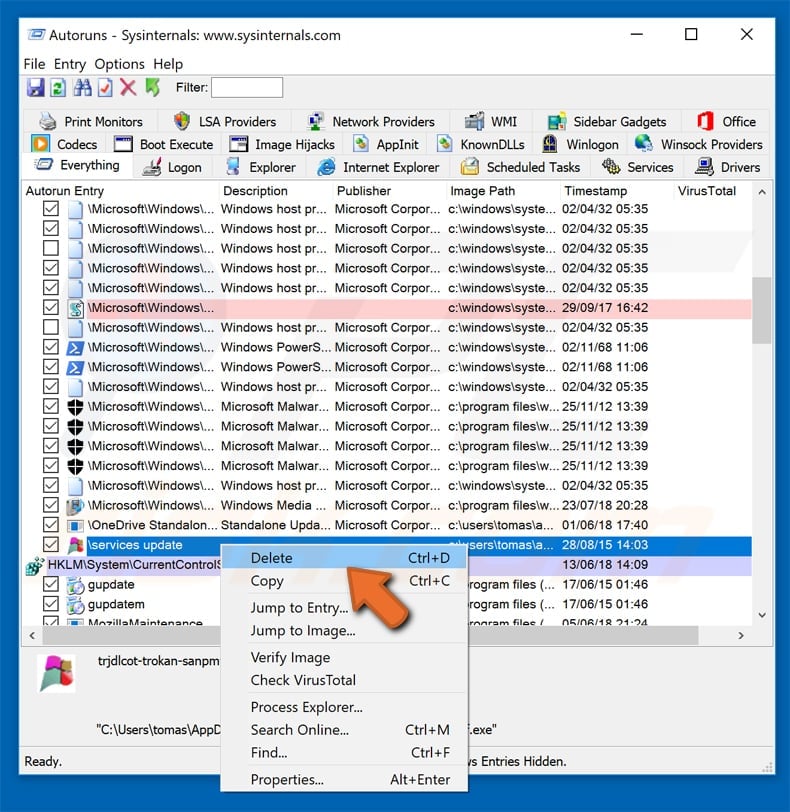

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

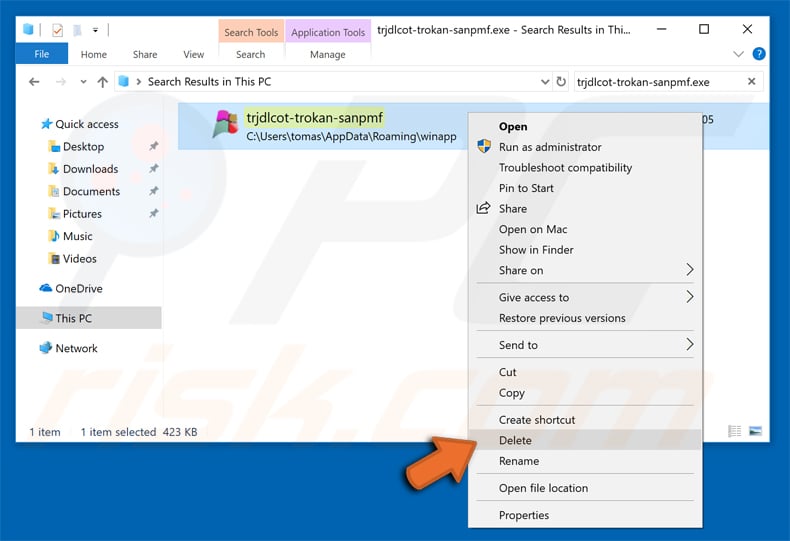

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários