Evite ser enganado por e-mails que afirmam que o seu dispositivo foi pirateado

Phishing/FraudeTambém conhecido como: possíveis infecções por malware

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é a fraude por email "I am sorry to inform you but your device was hacked"?

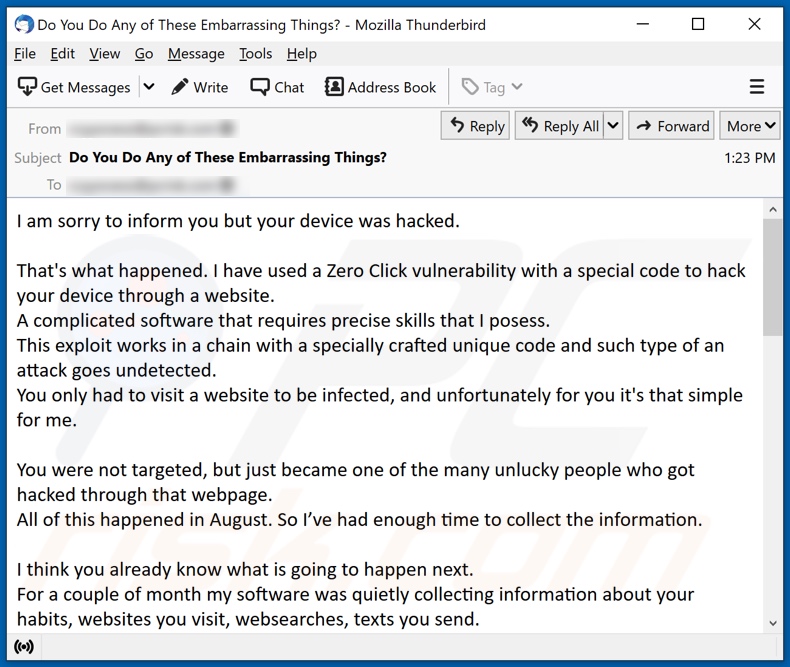

"I am sorry to inform you but your device was hacked" refere-se a uma campanha de spam de sextorção. Esses e-mails fraudulentos afirmam que o dispositivo do destinatário foi infectado e usado para fazer um vídeo sexualmente explícito deles. As cartas exigem o pagamento de um resgate - caso contrário, a gravação comprometedora será divulgada. É importante ressalvar que estes e-mails são fraudes, e todas as suas informações são falsas.

Email "I am sorry to inform you but your device was hacked" em pormenor

Os e-mails fraudulentos de "I am sorry to inform you but your device was hacked" contêm um texto extenso que conta a história de uma falsa infecção do sistema e como o malware infiltrado foi usado para obter conteúdo comprometedor. As cartas afirmam que o remetente está a monitorizar o destinatário há vários meses.

Supostamente, durante este período, as gravações foram feitas com o destinatário enquanto visitava sites com temas adultos. Os e-mails exigem que 1650 USD em Bitcoins sejam transferidos para a carteira de criptomoeda fornecida - ou o vídeo inexistente seja enviado para os contatos do destinatário e postado online.

É importante ressalvar que estes e-mails são falsos e não representam uma ameaça para o destinatário. Por outras palavras, devem ser ignorados, uma vez que os dispositivos do destinatário não foram infectados e nenhum vídeo está em posse do remetente.

| Nome | I am sorry to inform you but your device was hacked Email Scam |

| Tipo de Ameaça | Phishing, Fraude, Engenharia Social, Esquema |

| Alegação Falsa | Os e-mails afirmam que um vídeo comprometedor apresentado ao destinatário será publicado, a menos que um resgate seja pago. |

| Montante do Resgate | 1650 USD em criptomoeda Bitcoin |

| Endereço do Contacto Criminoso Cibernético | 1Bg5s2oasuGyiMPkDu3XGQde85AmHDcR2E (Bitcoin) |

| Sintomas | Compras online não autorizadas, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | E-mails fraudulentos, anúncios pop-upfraudulentos, técnicas de envenenamento de mecanismos de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informações confidenciais, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Campanhas de spam em geral

"Unfortunately, there are some bad news for you", "This is the last reminder", "Have you heard about Pegasus?", e "I am a professional programmer who specializes in hacking" são alguns exemplos de campanhas de spam de sextorção.

Os e-mails enviados através dessas campanhas usam uma variedade de modelos de fraudes e afirmações falsas para ganhar e, posteriormente, abusar da confiança dos destinatários. Além de phishing e várias fraudes, o e-mail de spam também é usado para proliferar malware (por exemplo, ransomware, trojans, mineradores de criptomoeda, etc.).

Como é que as campanhas de spam infectaram os computadores?

Os sistemas são infectados através de ficheiros maliciosos anexados e/ou vinculados a mensagens de spam. Esses ficheiros podem estar em vários formatos, por exemplo, ficheiros, executáveis, documentos PDF e Microsoft Office, JavaScript, etc. Quando os ficheiros são abertos - o processo de infecção é iniciado.

Por exemplo, os documentos do Microsoft Office causam infecções ao executar comandos de macro maliciosos. Isso ocorre quando um documento é aberto em versões do Microsoft Office lançadas antes de 2010.

A execução automática da macro é impedida pelo modo "Visualização protegida" nas versões mais recentes, então, em vez disso, os utilizadores podem ativar manualmente os comandos da macro (ou seja, edição/conteúdo). Note que os documentos virulentos geralmente contêm mensagens enganosas destinadas a induzir os utilizadores a ativar macros.

Como evitar a instalação de malware?

E-mails suspeitos e irrelevantes não devem ser abertos, especialmente anexos ou links presentes - pois são origens potenciais de infecções do sistema. É recomendável usar as versões do Microsoft Office lançadas após 2010.

Além do e-mail de spam, o malware também distribui-se através de canais de descarregamento não confiáveis (por exemplo, sites não oficiais e freeware, redes de partilha peer-to-peer, etc.), ferramentas de "cracking" de software e atualizações falsas. Portanto, é aconselhável descarregar apenas de fontes oficiais/verificadas e ativar/atualizar programas com ferramentas fornecidas por desenvolvedores genuínos.

É crucial ter um antivírus confiável instalado e atualizado. Este software deve ser usado para executar verificações regulares do sistema e remover ameaças. Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de e-mail fraudulenta "I am sorry to inform you but your device was hacked":

Subject: Do You Do Any of These Embarrassing Things?

I am sorry to inform you but your device was hacked.

That's what happened. I have used a Zero Click vulnerability with a special code to hack your device through a website.

A complicated software that requires precise skills that I posess.

This exploit works in a chain with a specially crafted unique code and such type of an attack goes undetected.

You only had to visit a website to be infected, and unfortunately for you it's that simple for me.

You were not targeted, but just became one of the many unlucky people who got hacked through that webpage.

All of this happened in August. So I’ve had enough time to collect the information.

I think you already know what is going to happen next.

For a couple of month my software was quietly collecting information about your habits, websites you visit, websearches, texts you send.

There is more to it, but I have listed just a few reasons for you to understand how serious this is.

To be clear, my software controlled your camera and microphone as well.

It was just about right timing to get you privacy violated. I have made a few pornhub worthy videos with you as a lead actor.

I’ve been waiting enough and have decided that it’s time to put an end to this.

Here is my offer. Let’s name this a “consulting fee” I need to get, so I can delete the media content I have been collecting.

Your privacy stays untouched, if I get the payment.

Otherwise, I will leak the most damaging content to your contacts and post it to a public website for perverts to view.

You and I understand how damaging this will be to you, it's not that much money to keep your privacy.

I don’t care about you personally, that's why you can be sure that all files I have and software on your device will be deleted immediately after I receive the transfer.

I only care about getting paid.

My modest consulting fee is 1650 US Dollars to be transferred in Bitcoin. Exchange rate at the time of the transfer.

You need to send that amount to this wallet: 1Bg5s2oasuGyiMPkDu3XGQde85AmHDcR2E

The fee is non negotiable, to be transferred within 2 business days.

Obviously do not try to ask for help from the law enforcement unless you want your privacy to be violated.

I will monitor your every move until I get paid. If you keep your end of the agreement, you wont hear from me ever again.

Take care and have a good day.

Apar|encia da fraude por email "I am sorry to inform you but your device was hacked" (GIF):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é "I am sorry to inform you but your device was hacked Email Scam"?

- PASSO 1. Remoção manual de possíveis infecções por malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

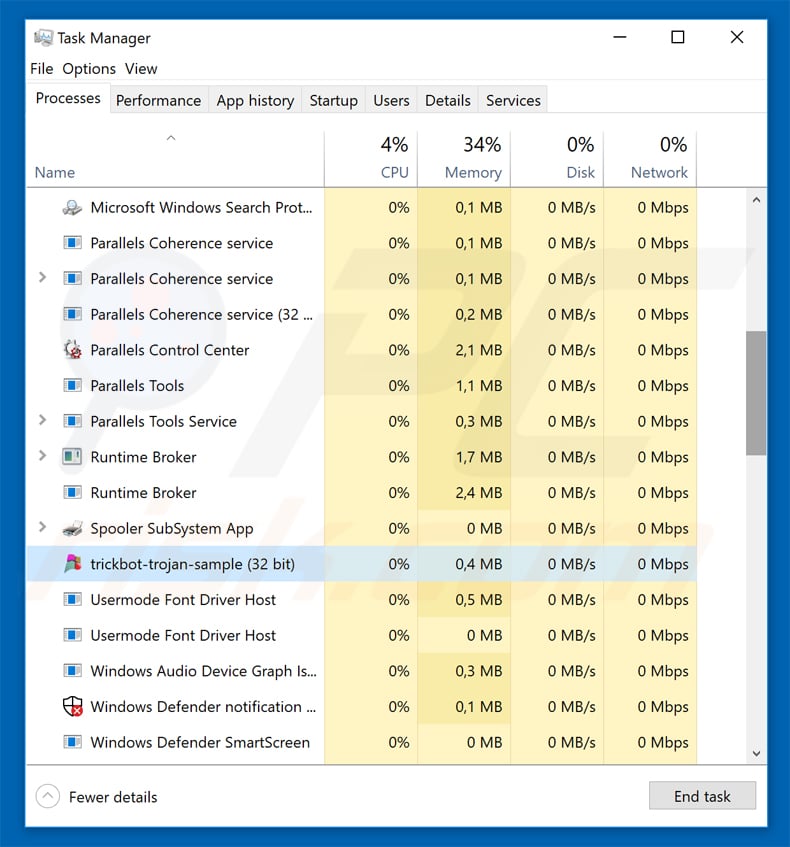

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

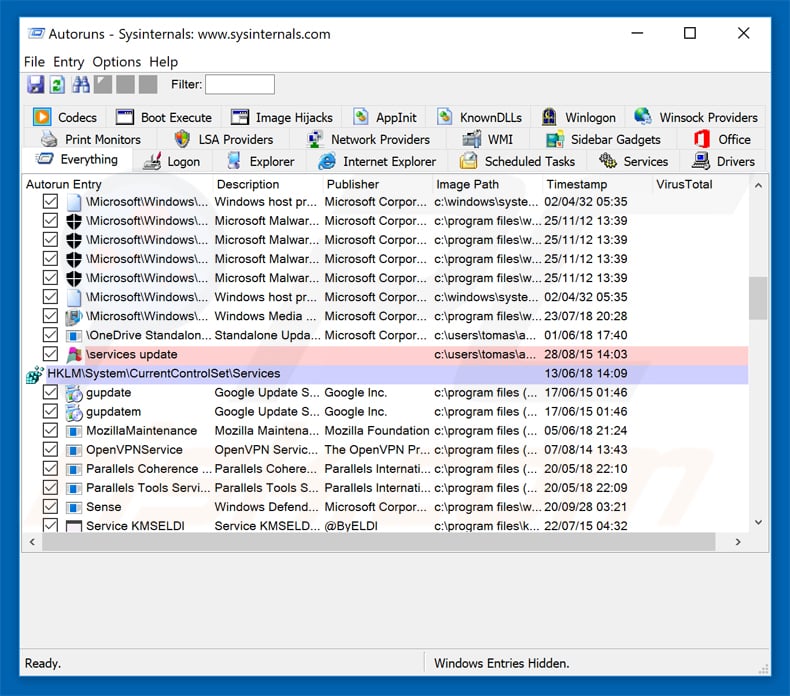

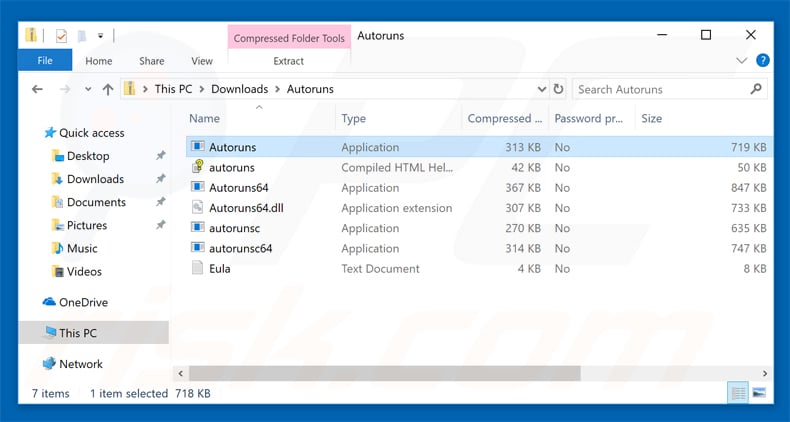

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

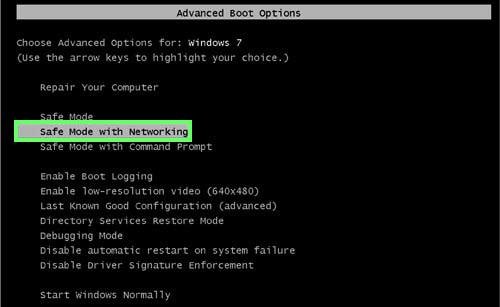

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

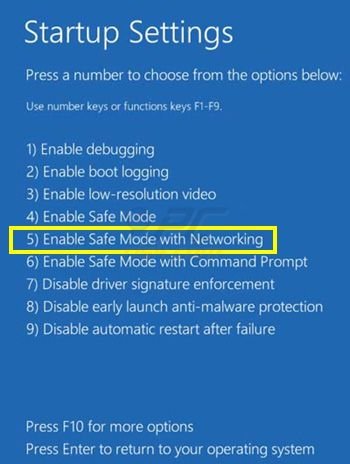

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

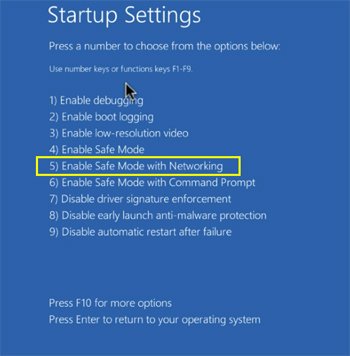

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

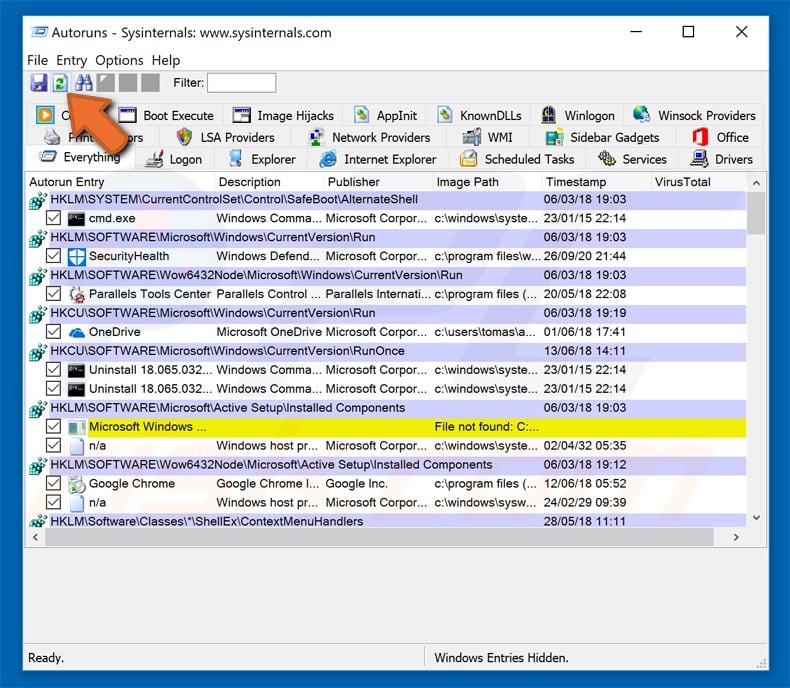

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

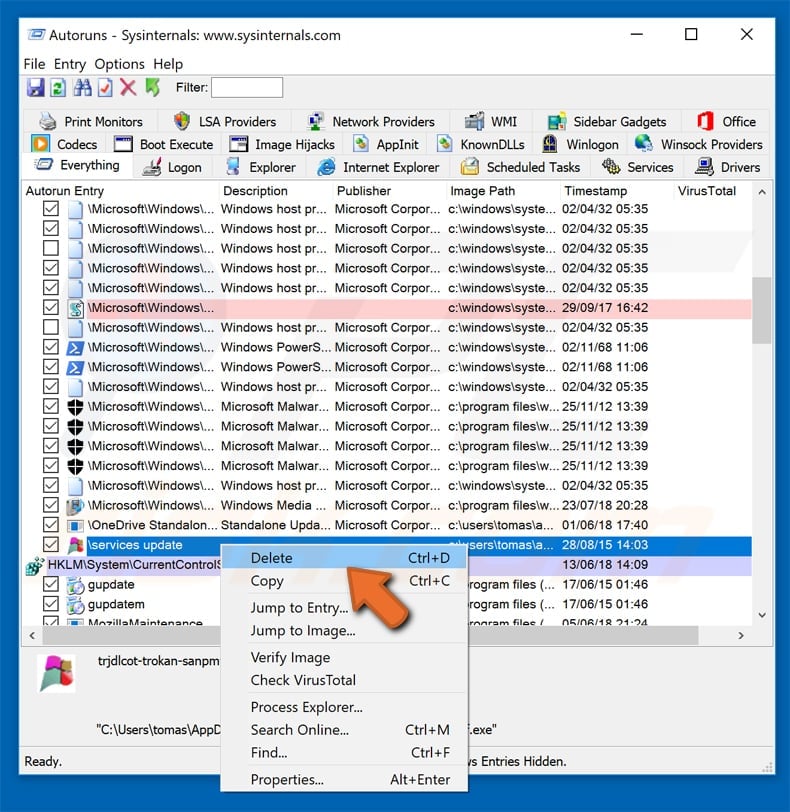

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir"

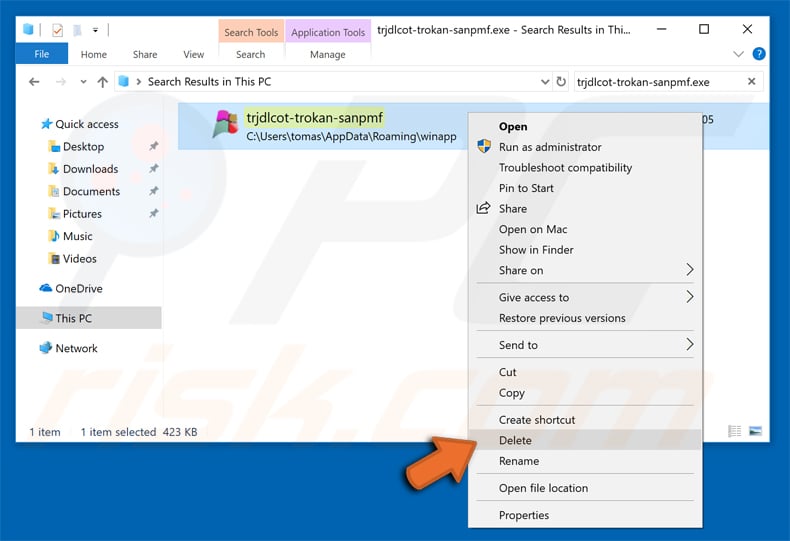

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware. Esses passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

Por que recebi este email?

Os emails de spam não são pessoais; são enviados aos milhares com a esperança de enganar pelo menos alguns dos destinatários.

O meu computador foi realmente pirateado e o remetente tem alguma informação?

Não, todas as alegações feitas pelo e-mail fraudulento "I am sorry to inform you but your device was hacked" são falsas. Portanto, o seu dispositivo não está infectado nem os criminosos cibernéticos têm vídeos sobre si.

Como é que os criminosos cibernéticos conseguiram a minha palavra-passe de email?

Se recebeu e-mails de spam da sua própria conta de e-mail - isso pode ter ocorrido devido a uma violação de dados. Caso contrário, pode ter sido vítima de uma fraude de phishing em algum momento. Fraudes deste tipo têm como objetivo induzir os utilizadores a fornecer as suas credenciais de conta ou outras informações confidenciais em sites ou ficheiros de phishing, que usam vários disfarces para fazer com que as vítimas confiem.

Enviei a criptomoeda para o endereço apresentado neste e-mail, posso receber o meu dinheiro de volta?

As transações de criptomoeda são praticamente impossíveis de rastrear; portanto, não será capaz de revertê-las.

Forneci as minhas informações pessoais quando fui enganado por um e-mail de spam, o que devo fazer?

Se divulgou as credenciais da conta - altere imediatamente as palavras-passe de todas as contas potencialmente comprometidas e entre em contato com o suporte oficial. Se as informações forem de natureza pessoal diferente (por exemplo, detalhes do cartão de identificação, números de cartão de crédito, etc.) - deve entrar em contato com as autoridades competentes sem demora.

Eu li um e-mail de spam, mas não abri o anexo. O meu computador está infectado?

Não, abrir um e-mail de spam não acionará uma infecção do sistema. No entanto, os links e anexos encontrados nestes e-mails - podem ser maliciosos e iniciar o descarregamento/instalação do malware após a abertura.

Descarreguei e abri um ficheiro anexado a um e-mail de spam. O meu computador está infectado?

Se o seu sistema está infectado depende do formato do ficheiro. Se fosse um executável - então, provavelmente, sim. No entanto, pode ter evitado uma infecção se o anexo fosse um documento (por exemplo, .pdf, .doc, etc.) - uma vez que estes ficheiros podem exigir ações adicionais para iniciar o descarregamento/instalação do malware.

O Combo Cleaner removerá infecções por malware presentes em anexos de e-mail?

Sim, o Combo Cleaner pode detectar e eliminar quase todas as infecções por malware conhecidas. Executar uma infecção completa do sistema é fundamental, já que programas maliciosos sofisticados geralmente são ocultados nas profundezas do sistema.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários