Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é o navegador Tor trojanizado?

Tor é o nome de um navegador web legítimo, que permite aos utilizadores navegar na web com a maior privacidade possível, no entanto, existe uma versão em forma de trojan que é concebida por criminosos cibernéticos e utilizada para roubar moeda encriptada. Esta versão maliciosa tem por base, e muito semelhante, a uma versão oficial do navegador Tor (7.5).

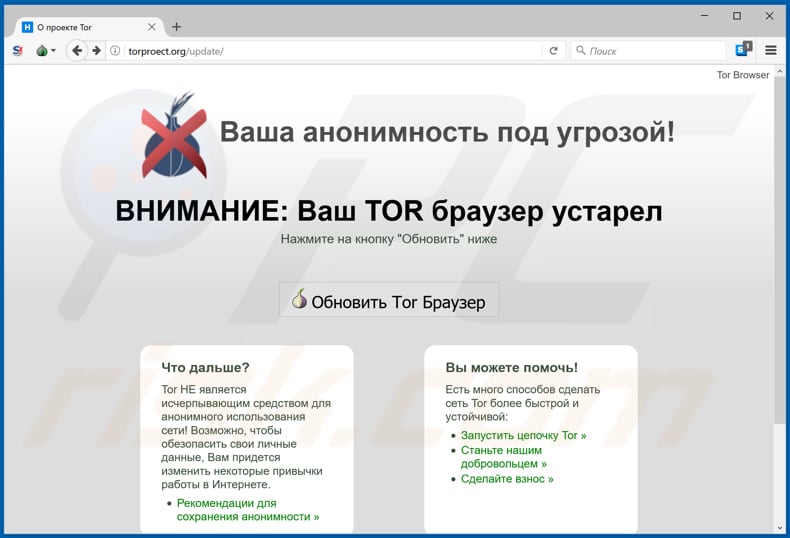

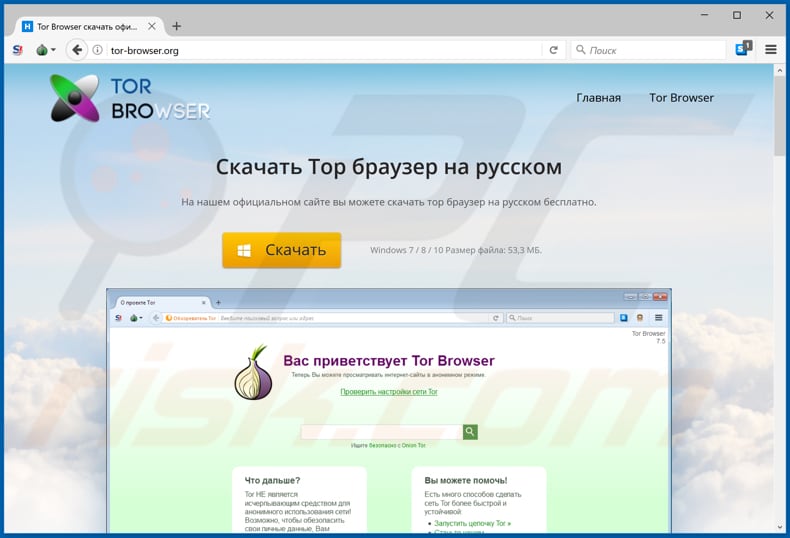

Os criminosos cibernéticos proliferam utilizando duas páginas web não oficiais: torpoect[.]org e tor-browser[.]org. As pessoas que instalam o Tor descarregue a partir destas páginas web instalam uma versão trojanizada. Aconselhamos veementemente contra a utilização desta versão - desinstale-a imediatamente.

Mais sobre o navegador Tor trojanizado

O endereço da página oficial de descarregamento do Tor é torproject[.]org, que é muito semelhante ao da versão trojanizada (torpoect[.]org). Quando aberto, o site fraudulento informa as pessoas que o seu navegador Tor está desactualizado, mesmo quando não está. Esta página conduz ao tor-browser[.]org.

Tanto torpoect[.]org como tor-browser[.]org afirmam que distribuem oficialmente o navegador Tor com uma interface em russo. As pesquisas demonstram que estes sites foram promovidos em vários fóruns russos relacionados com a privacidade na Internet, mercados Darknet, moedas cripto, etc.

Esta versão trojanizada impede os utilizadores de a actualizarem, uma vez que qualquer actualização seria para uma versão legítima do Tor (e assim os criminosos deixariam de poder usá-la indevidamente). O navegador Tor trojanizado injecta diferentes conteúdos e scripts em cada site visitado. Faz isto através de um servidor Commando & Controlo (C&C).

Estes scripts podem modificar o conteúdo do site visitado e ser utilizados para roubar detalhes em formulários, esconder conteúdo original, adicionar novo conteúdo, exibir mensagens falsas, e assim por diante. Os criminosos cibernéticos utilizam o navegador Trojanizado principalmente para roubar moeda cripto, mudando os endereços das carteiras para aqueles que lhes pertencem.

Desta forma, os utilizadores podem inadvertidamente transferir moeda cripto para criminosos cibernéticos. Em suma, a maioria das pessoas que utilizam esta versão trojanizada para fazer transacções em moeda cripto sofrem perdas financeiras ao enviar moeda cripto a criminosos cibernéticos. No momento da investigação, os criadores desta versão trojanizada já tinham roubado mais de $40.000 em moedas Bitcoins.

| Nome | Navegador Malicioso Tor |

| Tipo de Ameaça | Trojan, vírus ladrão de palavras-passe, malware bancário, spyware. |

| Nomes de Detecção | DrWeb (JS.Stealer.21), GData (Script.Trojan.FakeTor.B), ESET-NOD32 (JS/Agent.OBW), Kaspersky (Trojan.Script.Agent.bi), Lista Completa (VirusTotal). |

| Carga útil | O navegador trojanizado injecta um script que pode modificar o conteúdo nos sites visitados. |

| Sintomas | Os Trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem em silêncio, pelo que nenhum sintoma em particular é claramente visível numa máquina infectada. |

| Métodos de Distribuição | Sites não-oficiais de descarregamento Tor, anexos de emails infectados, anúncios online maliciosos, engenharia social, 'fissuras' de software. |

| Danos | Perda de moeda cripto. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Programas similares em geral

Há muitos programas e sites que podem parecer oficiais, mas que na realidade são utilizados para vários fins maliciosos. Os criminosos cibernéticos utilizam-nos para gerar rendimentos de várias maneiras.

Normalmente, roubam dados pessoais (incluindo logins, palavras-passe), utilizam-nos para proliferar outro malware (Trojans, ransomware, etc.), e realizam outras acções que causam às vítimas problemas relacionados com a privacidade, segurança de navegação, finanças, perda de dados, e assim por diante.

Como é que o navegador trojanizado Tor se infiltrou no meu computador?

Este navegador de trojanização Tor é distribuído através dos sites torproject[.]org e tor-browser[.]org que são promovidos em vários fóruns russos. Não descarregue software de sites não oficiais, utilizando redes peer-to-Peer, tais como clientes torrent, eMule, descarregadores de terceiros, ou outras fontes deste tipo.

Os criminosos cibernéticos utilizam frequentemente estas fontes/ferramentas para distribuir software malicioso. Apresentam-no como legítimo, oficial e assim por diante. Uma vez que um ficheiro malicioso é descarregue e aberto, infecta o computador com malware de alto risco. Neste caso, os utilizadores instalam um navegador de Internet Tor em forma de trojan.

Os programas maliciosos são também difundidos utilizando campanhas de spam, Trojans, e ferramentas não-oficiais de actualização e activação de software. Os criminosos cibernéticos proliferam com frequência malware, enviando ficheiros maliciosos através de emails. Na maioria dos casos, anexam documentos Microsoft Office, documentos PDF, ficheiros JavaScript, arquivos como ZIP, RAR, ficheiros executáveis como .exe, e assim por diante.

O malware é instalado quando os destinatários descarregam e abrem estes ficheiros. Os Trojans são programas maliciosos que causam danos apenas quando já estão instalados. Depois instalam outros programas maliciosos. Os falsos actualizadores infectam normalmente os sistemas instalando software malicioso em vez de actualizarem os programas instalados, ou explorando bugs/falhas de software desactualizado instalado no computador.

Ferramentas de activação não oficiais são programas que supostamente activam software pago (licenciado) gratuitamente, no entanto, muitas vezes não activam software e simplesmente instalam malware.

Como evitar a instalação de malware

A melhor maneira de descarregar ficheiros e/ou programas é utilizar os sites oficiais e ligações directas de descarregamento. Nenhuma das outras fontes acima mencionadas pode ser fidedigna. Os emails que são recebidos de endereços desconhecidos/suspeitos não devem ser confiáveis, especialmente se contiverem um anexo.

Não abra anexos que são apresentados em tais emails sem ter a certeza de que é seguro fazê-lo. Actualize todo o software instalado utilizando funções implementadas ou ferramentas fornecidas pelos programadores de software oficiais. Outros actualizadores (não oficiais) podem ser utilizados para proliferar malware. O mesmo aplica-se à activação de software.

Não utilize ferramentas não-oficiais ("cracking") - estas são ilegais e conduzem frequentemente à instalação de software malicioso. Tenha instalado um conjunto de anti-vírus ou anti-spyware de boa reputação e faça regularmente uma verificação do sistema operativo com ele. Se acreditar que o seu computador já está infectado, recomendamos que execute uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Outra página de descarregamento (tor-browser[.]org) de um navegador Tor trojanizado:

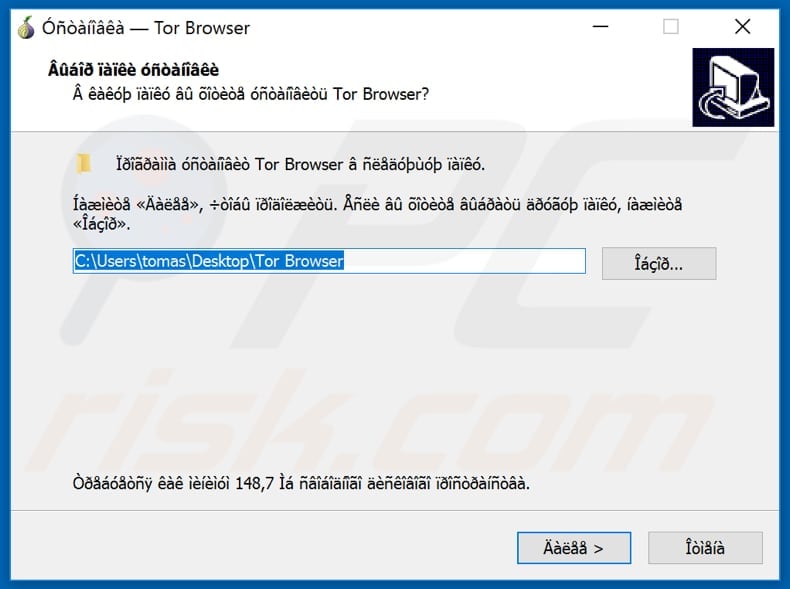

Instalador do navegador Trojanizado Tor:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o navegador Tor trojanizado?

- PASSO 1: Remoção manual do malware do navegador Trojanizado Tor.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows.

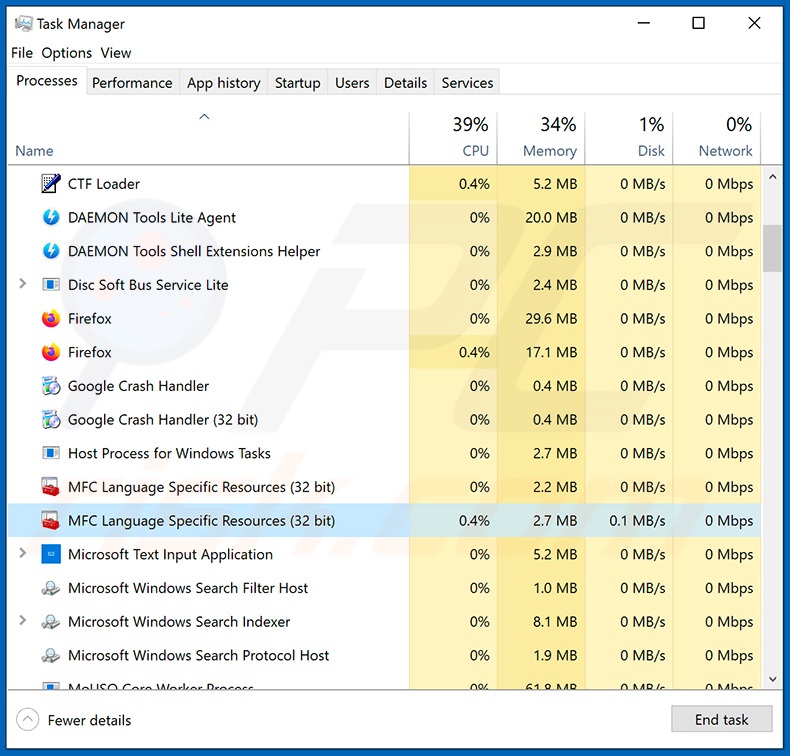

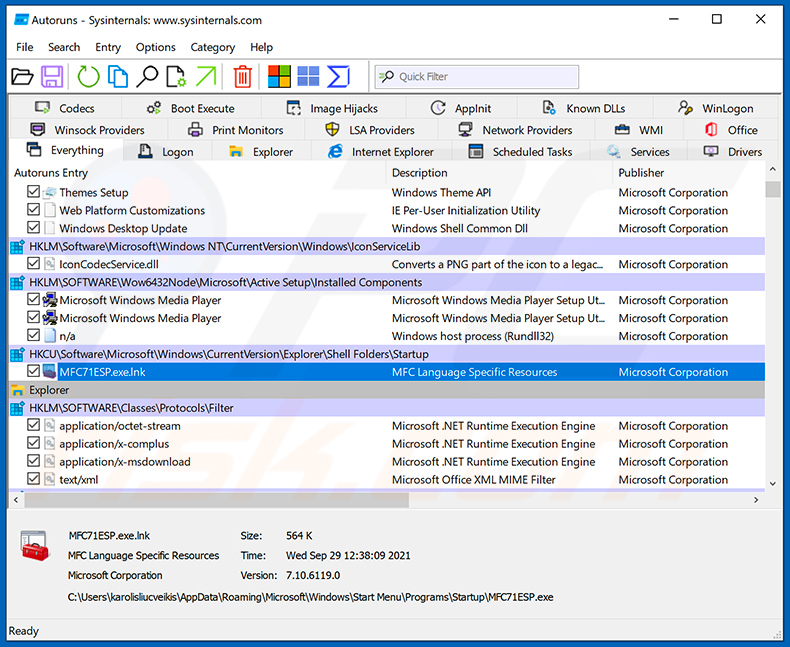

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estes passos:

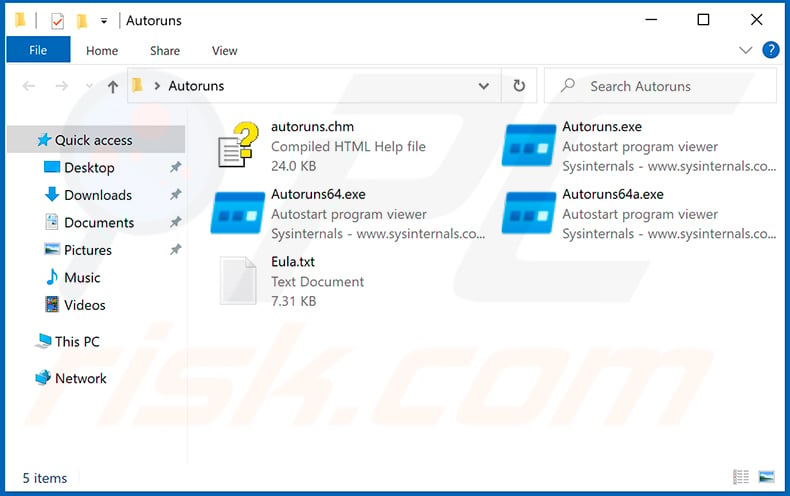

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

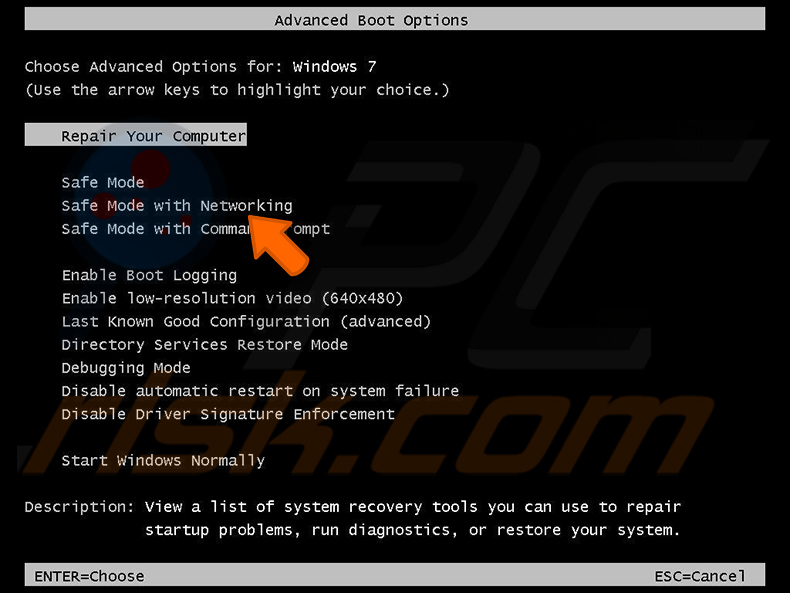

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador, prima a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo de Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede":

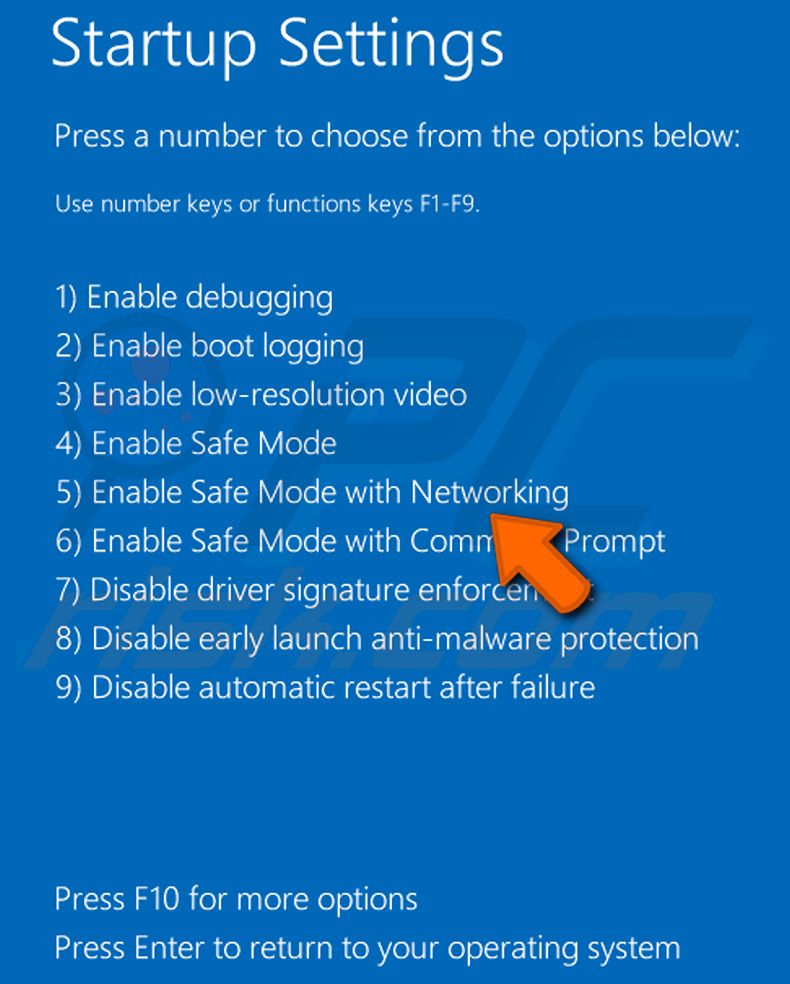

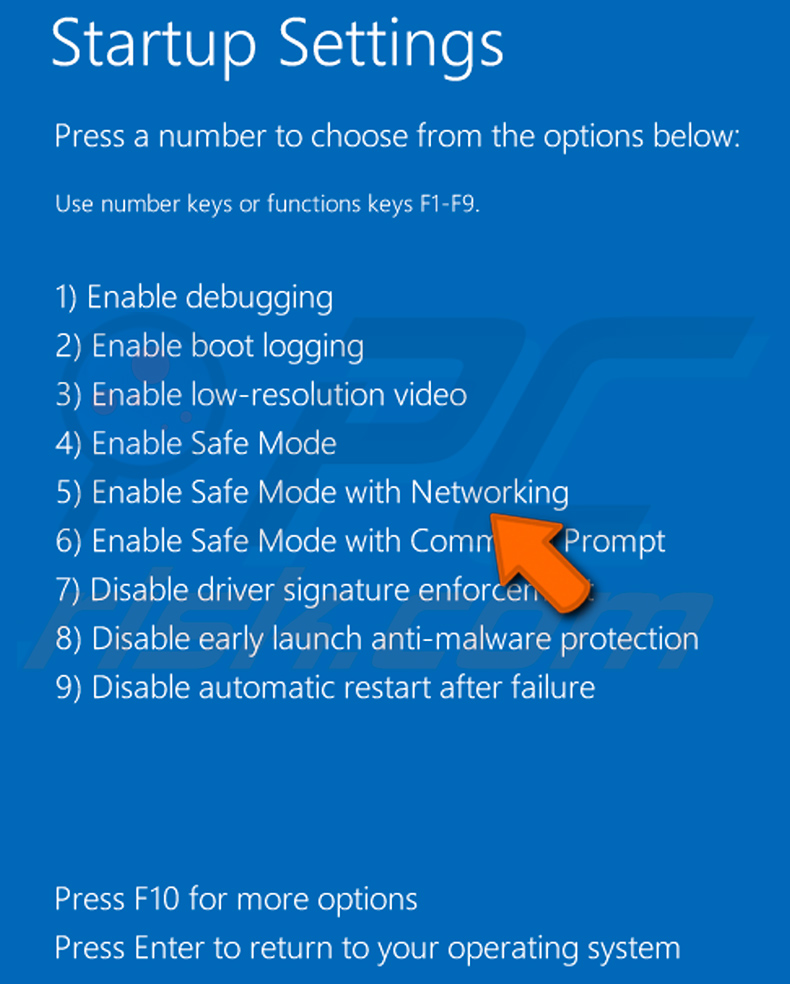

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançadas, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Prima F5 para iniciar no Modo de Segurança com Rede.

O vídeo demonstra como iniciar Windows 8 "Modo de Segurança com Rede"::

Utilizadores Windows 10: Clique no logótipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas".

No menu de opções avançadas, selecione "Configurações de Início" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operativo no Modo de Segurança com Rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

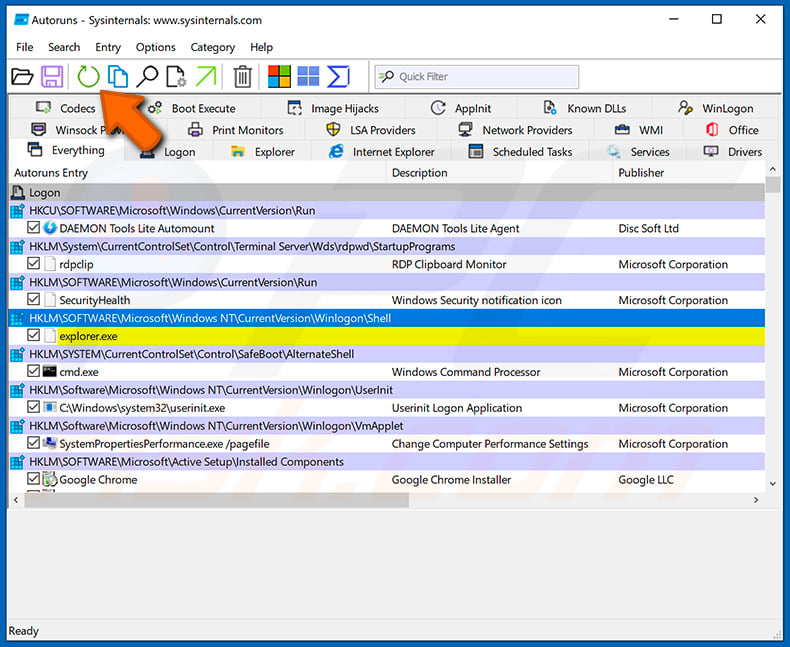

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar"..

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

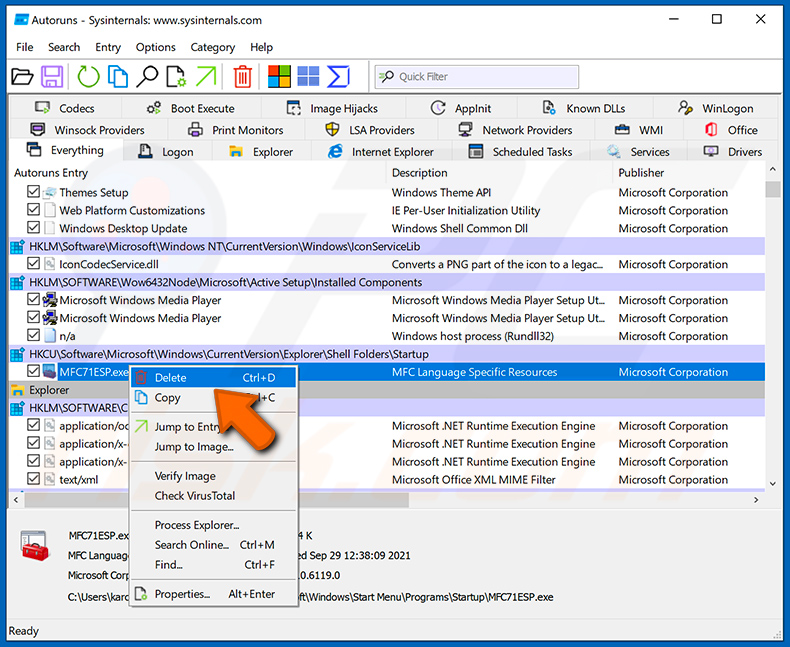

Deve anotar o caminho completo e o nome. Note que alguns malwares ocultam os seus nomes de processos com nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o rato sobre o nome e escolha "Excluir".

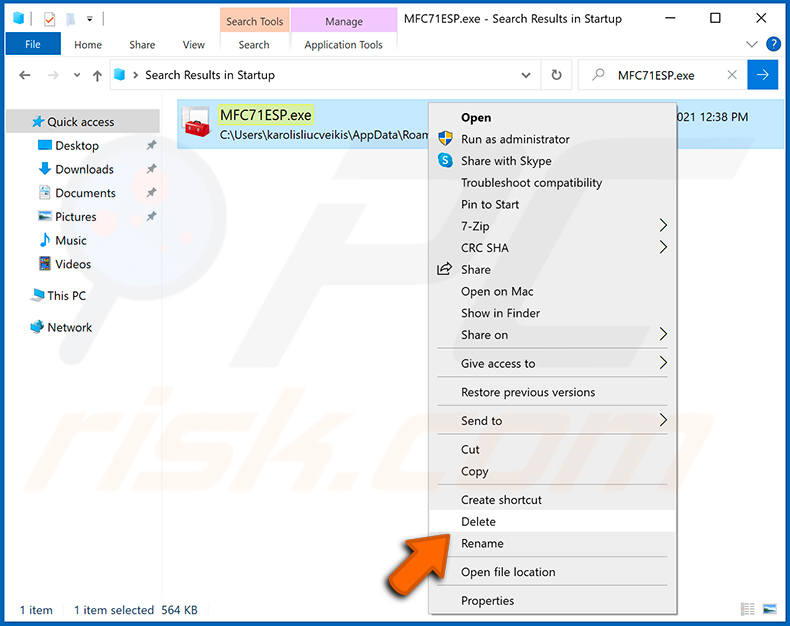

Depois de remover o malware através da aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o nome malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de o eliminar.

Inicie o seu computador no Modo de Segurança. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer capacidades avançadas de computação. Se não tiver essas capacidades, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operativo e de usar o software antivírus.

Para garantir que o seu computador está livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

Descarreguei e instalei um navegador de Internet Tor em forma de trojan, devo formatar o meu dispositivo de armazenamento para me ver livre dele?

Não, este navegador pode ser removido utilizando software antivírus ou manualmente.

Quais são os maiores problemas que o malware pode causar?

O malware pode ser concebido para roubar informação sensível (por exemplo, detalhes de cartão de crédito, informação de login, números de segurança social, etc.), encriptar ficheiros, minerar criptomoedas, adicionar computadores a botnets, injectar malware adicional, e mais.

Qual é a finalidade de um navegador trojanizado Tor?

Este navegador injecta vários conteúdos e diferentes scripts em páginas abertas com ele. Os scripts injectados podem modificar as páginas visitadas. Os sites modificados podem ser usados para roubar detalhes em formulários, adicionar ou ocultar conteúdo, mostrar mensagens falsas, e muito mais. Sabe-se que este navegador trojanizado é utilizado principalmente para roubar moeda cripto (através da troca de carteiras cripto).

Como é que instalei um navegador de Internet Tor trojanizado?

O navegador trojanizado Tor é promovido nas páginas torpoect[.]org e tor-browser[.]org (e possivelmente outras). Essas páginas são promovidas em vários fóruns russos. Os utilizadores instalam-no depois de utilizar um instalador descarregue a partir dessas páginas.

O Combo Cleaner vai proteger-me contra o malware?

Sim, o Combo Cleaner pode detectar e remover quase todo o malware conhecido. O malware de alta qualidade oculta-se geralmente profundamente no sistema operativo. Assim, os computadores devem ser verificados usando uma verificação completa para remover malware de topo de gama.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários