Como evitar ser enganado por "Unusual Sign-in Activity" e fraudes de email similares

Phishing/FraudeTambém conhecido como: email de phishing Unusual Sign-in Activity

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

O que é a fraude por email "Unusual Sign-in Activity"?

Após examinar este email, ficámos a saber que os vigaristas por trás dele tentam enganar os destinatários para que estes forneçam as suas credenciais de login. Alegam que a conta de email foi suspensa devido a uma actividade de início de sessão invulgar. O seu objectivo é enganar os destinatários para que abram a página fornecida e introduzam as suas palavras-passe.

Mais sobre a fraude de email "Unusual Sign-in Activity"

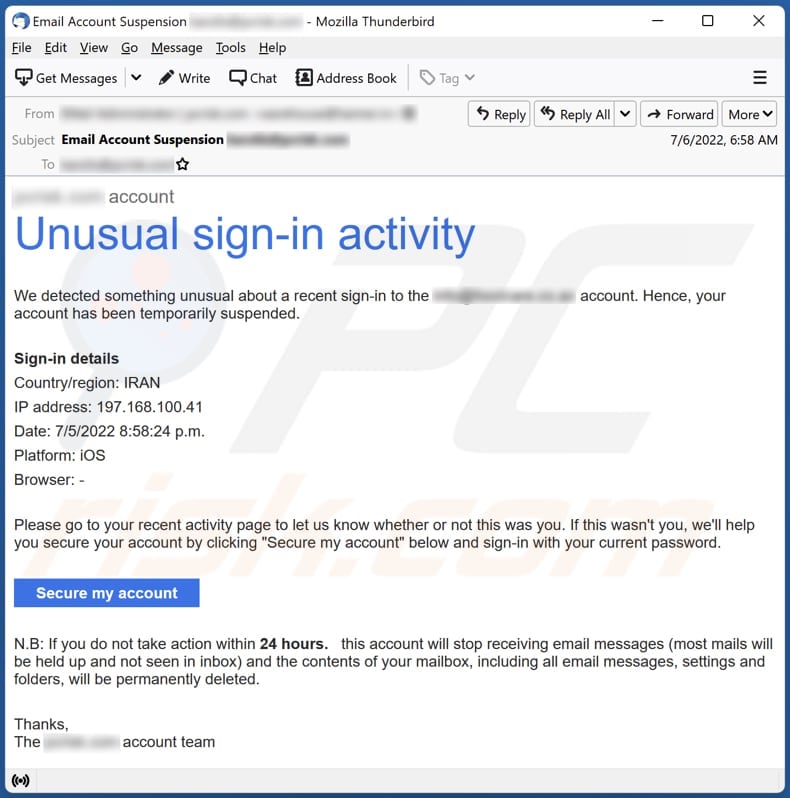

Os vigaristas por trás deste email afirmam ter detectado algo de invulgar numa recente entrada na conta de email. Fornecem detalhes falsos de login, tais como endereço IP, país/região, data, sistema operativo, e um navegador web.

Afirmam que a conta de email deixará de receber mensagens, e as mensagens, configurações e pastas serão apagadas se os destinatários não agirem no prazo de 24 horas. O email tem a hiperligação "Secure my account", concebida para abrir uma página falsa de webmail. Os vigaristas utilizam-no para obter endereços de email e palavras-passe.

Normalmente, os vigaristas vendem informações extraídas a terceiros ou utilizam-nas indevidamente por si próprios. Também tentam aceder a outras contas (por exemplo, redes sociais, bancos, jogos, e outras contas). Os e-mails deste tipo e os sites devem ser ignorados. O fornecimento de informação em tais páginas pode levar à perda monetária, roubo de identidade, perda de contas pessoais, e outras questões.

| Nome | Fraude por Email Unusual Sign-in Activity |

| Tipo de Ameaça | Phishing, Fraude, Engenharia Social, Esquema |

| Alegação Falsa | As mensagens recebidas são suspensas devido a uma actividade de login invulgar |

| Disfarce | Carta do fornecedor de serviços de email |

| Sintomas | Compras online não autorizadas, palavras-passe de contas online alteradas, roubo de identidade, acesso ilegal ao computador. |

| Métodos de Distribuição | Os emails fraudulentos, anúncios pop-upfraudulentos, técnicas de erro de mecanismos de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informações confidenciais, perda monetária, roubo de identidade. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Fraudes similares em geral

Na maioria dos casos, os emails deste tipo são disfarçados de cartas de entidades legítimas (por exemplo, fornecedores de serviços de email, bancos, correios). São utilizados para enganar os destinatários, fornecendo credenciais de login, detalhes de cartões de crédito, e outras informações sensíveis.

Alguns exemplos de fraudes de email são "Whats App - Missed Voice Message Email Scam", "Your Group Sent You A Message Email Scam", e "Message Failure Receiving Notice Email Scam". Os emails podem ser utilizados não só para extrair informação, mas também para distribuir malware.

Como é que as campanhas de spam infectam os computadores?

Quando os criminosos cibernéticos utilizam mensagens de email para distribuir malware, o seu objectivo é enganar os destinatários para executar um anexo malicioso ou um ficheiro descarregue através de um link de site. Na maioria dos casos, utilizam MS Office malicioso, documentos PDF, ficheiros JavaScript, arquivos (por exemplo, ZIP, RAR), executáveis, e outros ficheiros para distribuir malware.

Certos ficheiros não infectam computadores, a menos que os utilizadores executem mais do que um passo. Por exemplo, documentos maliciosos do MS Office não podem injectar malware sem activar comandos macro (edição/conteúdo). Contudo, os ficheiros executáveis iniciam a cadeia de infecção logo após terem sido abertos/executados.

Como evitar a instalação de malware?

Não abra anexos e ligações em emails irrelevantes enviados a partir de endereços desconhecidos. A abertura de ficheiros descarregues de ou através de tais emails pode levar a infecções informáticas. Além disso, descarregar software (e ficheiros) a partir de websites oficiais. Não utilizar redes P2P, páginas não oficiais, descarregadores de terceiros, e fontes semelhantes.

Mantenha o sistema operativo e os programas instalados actualizados. Active-os e actualize-os com ferramentas/funções fornecidas pelos seus programadores oficiais. Utilize software antivírus de boa reputação para protecção de computadores. Execute verificações de sistema regularmente.

Se já abriu anexos maliciosos, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Texto apresentado na carta de email "Unusual Sign-in Activity":

Subject: Email Account Suspension ********

******** account

Unusual sign-in activity

We detected something unusual about a recent sign-in to the info@foodcare.co.ao account. Hence, your account has been temporarily suspended.

Sign-in details

Country/region: IRAN

IP address: 197.168.100.41

Date: 7/5/2022 8:58:24 p.m.

Platform: iOS

Browser: -

Please go to your recent activity page to let us know whether or not this was you. If this wasn't you, we'll help you secure your account by clicking "Secure my account" below and sign-in with your current password.

Secure my account

N.B: If you do not take action within 24 hours. this account will stop receiving email messages (most mails will be held up and not seen in inbox) and the contents of your mailbox, including all email messages, settings and folders, will be permanently deleted.

Thanks,

The ******** account team

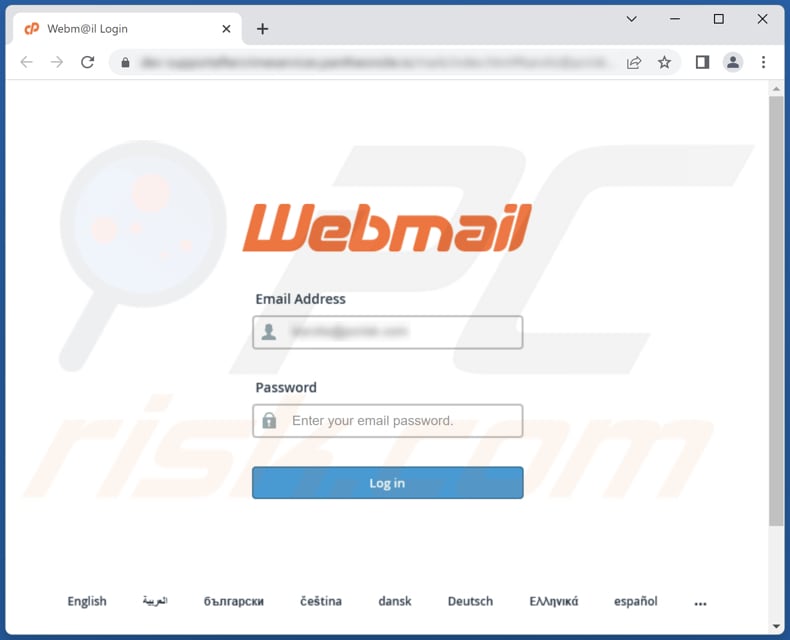

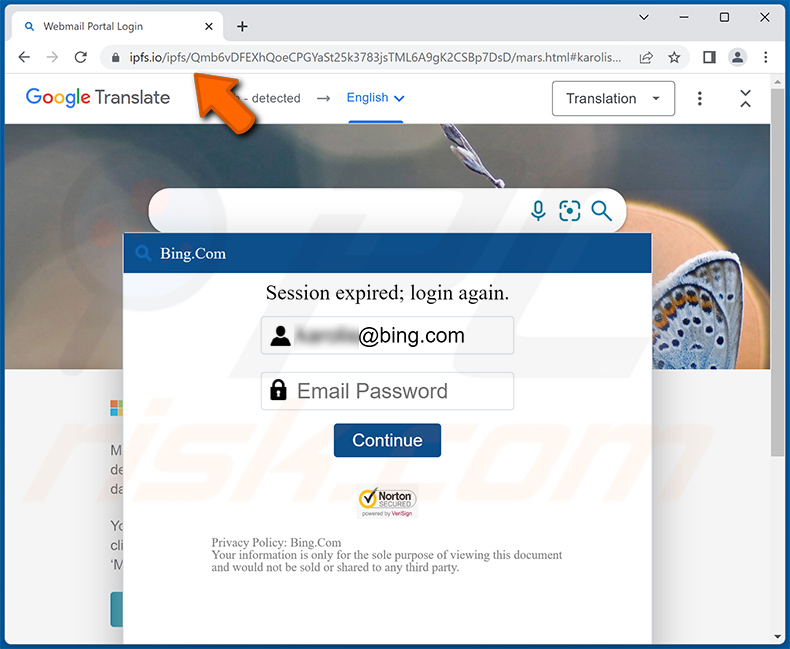

Screenshot da página de webmail falso:

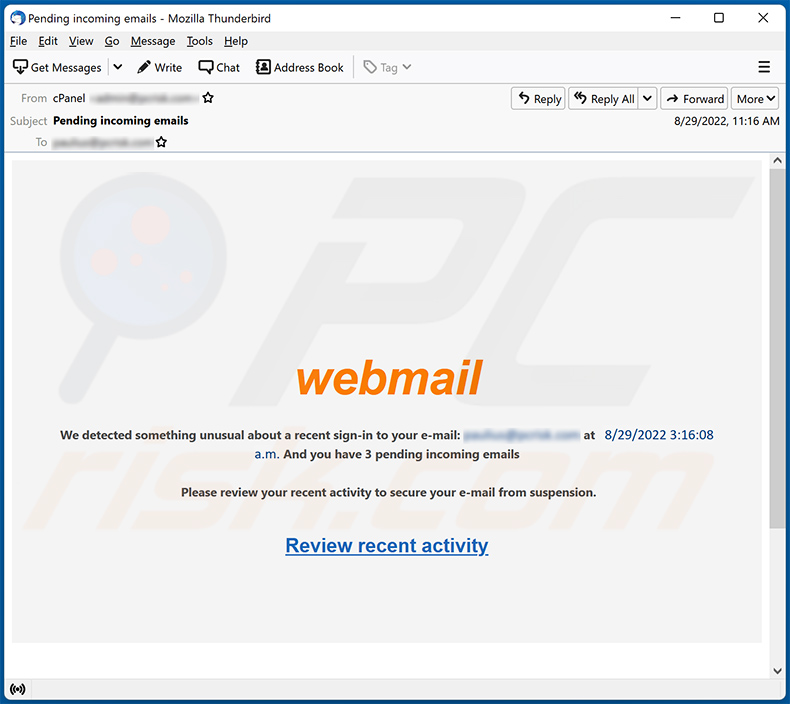

Outro exemplo de um email da campanha de spam "Unusual Sign-in Activity":

Texto apresentado em:

Subject: Pending incoming emails

webmailWe detected something unusual about a recent sign-in to your e-mail: - at 8/29/2022 3:16:08 a.m. And you have 3 pending incoming emails

Please review your recent activity to secure your e-mail from suspension.

Review recent activity

CpCopyright© 2021 cPanel, Inc.

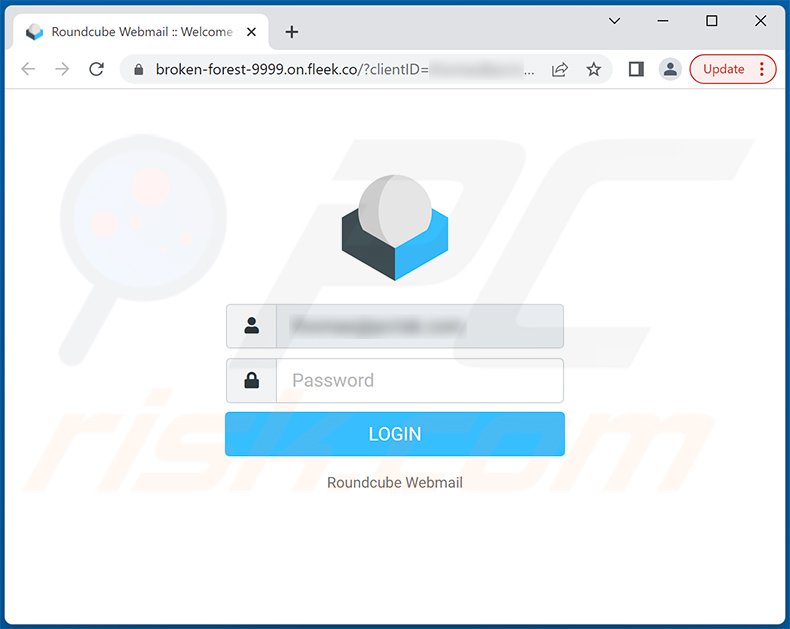

Screenshot do site de phishing promovido:

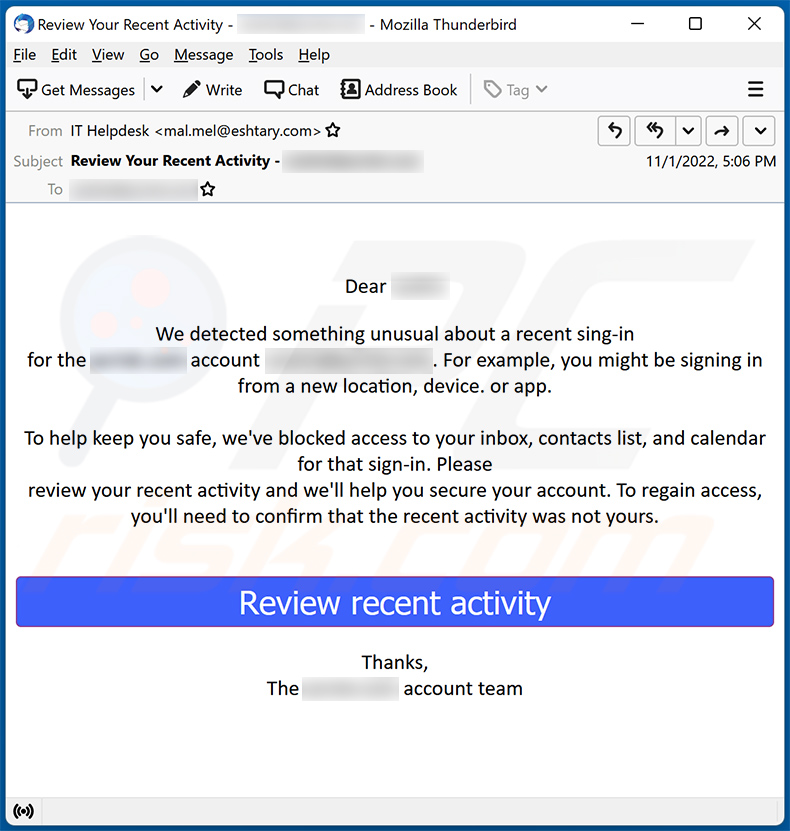

Outro exemplo de email de spam temático de actividade não habitual, promovendo um site de phishing:

Texto apresentado em:

Subject: Review Your Recent Activity - ********

Dear ********

We detected something unusual about a recent sing-in

for the ******** account ********. For example, you might be signing in from a new location, device. or app.To help keep you safe, we've blocked access to your inbox, contacts list, and calendar for that sign-in. Please

review your recent activity and we'll help you secure your account. To regain access, you'll need to confirm that the recent activity was not yours.Review recent activity

Thanks,

The ******** account team

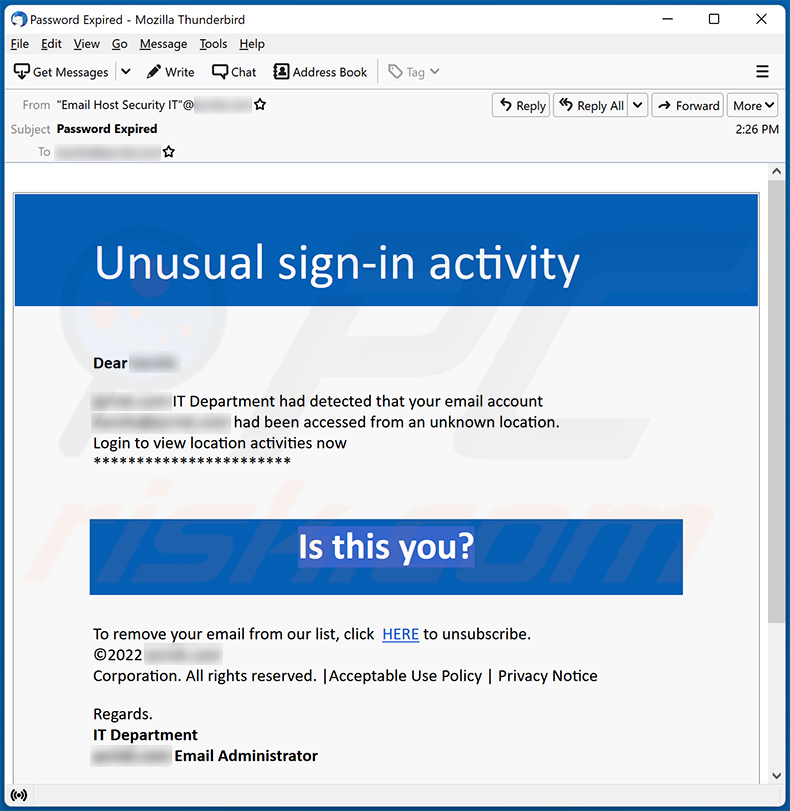

Mais um exemplo de fraude de email "Unusual Sign-in Activity":

Texto apresentado em:

Subject: Password Expired

Unusual sign-in activity

Dear -

- IT Department had detected that your email account - had been accessed from an unknown location.

Login to view location activities now

***********************

Is this you?To remove your email from our list, click HERE to unsubscribe.

©2022 -

Corporation. All rights reserved. |Acceptable Use Policy | Privacy NoticeRegards.

IT Department

- Email AdministratorThis message is auto-generated from - security server and replies sent to this email can not be delivered.

This email is meant for: -

Screenshot do site de phishing promovido a imitar o fornecedor de email do utilizador:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é email de phishing Unusual Sign-in Activity?

- Tipos de e-mails maliciosos.

- Como detectar um email malicioso?

- O que fazer se for apanhado numa fraude de email?

Tipos de e-mails maliciosos.

![]() Emails de Phishing

Emails de Phishing

Mais frequentemente, os criminosos cibernéticos utilizam e-mails enganosos para enganar os utilizadores da Internet para darem a sua informação privada sensível, por exemplo, informação de login para vários serviços online, contas de email, ou informação bancária online.

Tais ataques são denominados phishing. Num ataque de phishing, os criminosos cibernéticos geralmente enviam uma mensagem de correio electrónico com algum logótipo de serviço popular (por exemplo, Microsoft, DHL, Amazon, Netflix), criam urgência (endereço de envio errado, palavra-passe expirada, etc.), e colocam um link no qual esperam que as suas potenciais vítimas cliquem.

Após clicar no link apresentado nessa mensagem de correio electrónico, as vítimas são redireccionadas para um site falso que parece idêntico ou extremamente parecido com o original. As vítimas são então solicitadas a introduzir a sua palavra-passe, detalhes de cartão de crédito, ou alguma outra informação que seja roubada por criminosos cibernéticos.

![]() Emails com Anexos Maliciosos

Emails com Anexos Maliciosos

Outro vector de ataque popular é o spam de correio electrónico com anexos maliciosos que infectam os computadores dos utilizadores com malware. Os anexos maliciosos transportam geralmente trojans capazes de roubar palavras-passe, informação bancária, e outras informações sensíveis.

Em tais ataques, o principal objectivo dos cibercriminosos é enganar as suas potenciais vítimas para abrir um anexo de correio electrónico infectado. Para atingir este objectivo, as mensagens de correio electrónico falam geralmente de facturas recebidas recentemente, faxes, ou mensagens de voz.

Se uma vítima potencial cai na armadilha e abre o anexo, os seus computadores ficam infectados, e os criminosos cibernéticos podem recolher muita informação sensível.

Embora seja um método mais complicado de roubar informação pessoal (filtros de spam e programas antivírus geralmente detectam tais tentativas), se for bem sucedido, os criminosos cibernéticos podem obter um intervalo muito mais amplo de dados e podem recolher informação durante um longo período de tempo.

![]() Emails de sextorção

Emails de sextorção

Este é um tipo de phishing. Neste caso, os utilizadores recebem um e-mail alegando que um criminoso cibernético poderia aceder à câmara da potencial vítima e tem uma gravação vídeo da sua masturbação.

Para se livrarem do vídeo, pedem às vítimas que paguem um resgate (geralmente usando Bitcoin ou outra moeda de ecnriptação). No entanto, todas estas alegações são falsas - os utilizadores que recebem tais e-mails devem ignorá-las e suprimi-las

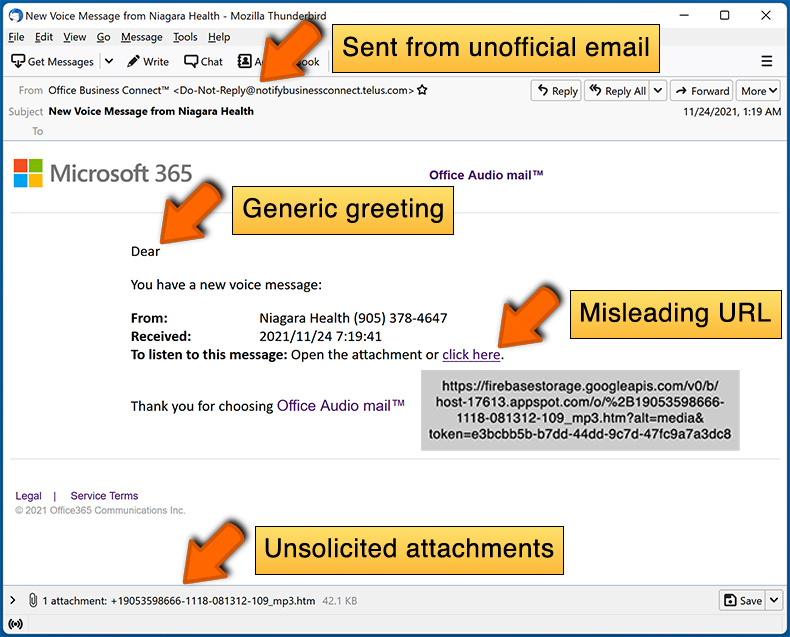

Como detectar um e-mail malicioso?

Enquanto os criminosos cibernéticos tentem fazer com que os seus e-mails de atracção pareçam fiáveis, aqui estão algumas coisas que deve procurar quando tentar detectar um e-mail de phishing:

- Verifique o endereço electrónico do remetente ("de"): Passe o rato sobre o endereço "de" e verifique se é legítimo. Por exemplo, se recebeu um e-mail da Microsoft, certifique-se de verificar se o endereço de e-mail é @microsoft.com e não algo suspeito como @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Verifique a existência de saudações genéricas: Se a saudação no e-mail for "Caro utilizador", "Caro @youremail.com", "Caro cliente valioso", isto deve levantar suspeitas. Mais frequentemente, as empresas chamam-no pelo seu nome. A falta desta informação pode sinalizar uma tentativa de phishing.

- Verifique as ligações no e-mail: Passe o rato sobre a ligação apresentada no e-mail, se a ligação que aparece parecer suspeita, não clique nela. Por exemplo, se recebeu um e-mail da Microsoft e o link no e-mail mostra que irá para firebasestorage.googleapis.com/v0... não deve confiar nele. É melhor não clicar em qualquer link nos e-mails, mas visitar o website da empresa que lhe enviou o e-mail em primeiro lugar.

- Não confie cegamente nos anexos de email: Na maioria das vezes, as empresas legítimas vão pedir-lhe para iniciar sessão no seu site web e para ver aí quaisquer documentos; se recebeu um correio electrónico com um anexo, é uma boa ideia fazer uma verificação com uma aplicação antivírus. Os anexos de correio electrónico infectados são um vector de ataque comum utilizado por criminosos cibernéticos.

Para minimizar o risco de abrir phishing e e-mails maliciosos, recomendamos a utilização de Combo Cleaner Antivirus para Windows.

Exemplo de um email de spam:

O que fazer se cair numa fraude de email?

- Se clicou num link num email de phishing e introduziu a sua palavra-passe - não se esqueça de alterar a sua palavra-passe o mais depressa possível. Normalmente, os criminosos cibernéticos recolhem credenciais roubadas e depois vendem-nas a outros grupos que as utilizam para fins maliciosos. Se alterar a sua palavra-passe em tempo útil, há a possibilidade de os criminosos não terem tempo suficiente para fazer qualquer dano.

- Se introduziu as informações do seu cartão de crédito - contacte o seu banco o mais rapidamente possível e explique a situação. Há uma boa hipótese de ter de cancelar o seu cartão de crédito comprometido e obter um novo.

- Se vir quaisquer sinais de roubo de identidade - deve contactar imediatamente a Federal Trade Commission. Esta instituição irá recolher informações sobre a sua situação e criar um plano de recuperação pessoal.

- Se abriu um anexo malicioso - o seu computador está provavelmente infectado, deve analisá-lo com uma aplicação antivírus respeitável. Para este efeito, recomendamos a utilização de Combo Cleaner Antivirus para Windows.

- Ajude outros utilizadores da Internet - reporte emails de phishing para Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center e U.S. Department of Justice.

Perguntas Frequentes (FAQ)

Por que recebi este email?

Normalmente, os vigaristas obtêm endereços de email após a violação de dados (após esses endereços terem sido divulgados). Em seguida, utilizam esses endereços nas suas campanhas de spam. Os vigaristas enviam o mesmo email para todos os endereços - os seus emails não são pessoais.

Forneci as minhas informações pessoais quando enganado por este e-mail, o que devo fazer?

Se tiver fornecido a sua palavra-passe na página falsa do webmail (ou outra), altere as suas palavras-passe o mais rapidamente possível. Nos outros casos (se forneceu as informações do seu cartão de identificação, detalhes do cartão de crédito, número de segurança social, etc.), contacte as autoridades correspondentes.

Descarreguei e abri um ficheiro anexado a este e-mail. O meu computador está infectado?

Depende do tipo de ficheiro. Se tiver aberto um ficheiro executável, é muito provável que o seu computador esteja infectado. MS Office malicioso, documentos PDF, e alguns outros ficheiros não infectam computadores, a menos que sejam tomadas medidas adicionais.

Eu li o email, mas não abri o anexo, o meu computador está infectado?

Se deixou o ficheiro malicioso anexado a um email por abrir, então o seu computador não está infectado. É inofensivo abrir mensagens de email.

O Combo Cleaner vai remover infecções de malware que estavam presentes no anexo de email?

Sim, o Combo Cleaner pode detectar e remover quase todo o malware conhecido. Execute uma análise completa do sistema se o seu computador estiver infectado com malware de topo de gama. Normalmente, este tipo de malware oculta-se profundamente no sistema operativo.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários