Como remover o trojan de acesso remoto PureHVNC

TrojanTambém conhecido como: Trojan de acesso remoto PureHVNC

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o PureHVNC?

O PureHVNC é um Trojan de Acesso Remoto (RAT). Este tipo de malware permite o acesso/controlo remoto sobre dispositivos infetados. O PureHVNC tem amplas capacidades de roubo de dados. Este trojan tem-se proliferado através de sites falsos de IA generativa promovidos no Facebook. Há fortes indícios que sugerem que os cibercriminosos por trás dessas campanhas são falantes de vietnamita.

Visão geral do malware PureHVNC

O PureHVNC tem sido disseminado por meio de campanhas de publicidade maliciosa no Facebook com tema de IA (mais informações podem ser encontradas mais adiante neste artigo). No entanto, esse trojan também pode ser distribuído usando métodos diferentes. O PureHVNC é um RAT (Remote Access Trojan, ou Trojan de Acesso Remoto) – um programa malicioso projetado para permitir o acesso remoto e o controlo sobre máquinas.

O malware infiltra-se nos sistemas em uma cadeia de duas etapas. O executável da primeira etapa inicia um carregador; vários diferentes foram encontrados – a maioria baseada em .NET. Foram observadas várias instâncias do executável implementando uma compilação .NET Ahead-Of-Time (AOT) para fins de anti-análise e anti-detecção.

A primeira fase é voltada para a evasão de detecção e prevenção de análise (por exemplo, pesquisa de informações relacionadas a máquinas virtuais, ambientes sandbox, software de segurança,

etc.), garantia de persistência e injeção adicional de carga útil. O PureHVNC é a carga útil principal introduzida na segunda fase. Ele pode extrair e exfiltrar informações de navegadores baseados em Chromium e extensões de navegador (lista completa abaixo). Os dados visados podem incluir históricos de navegação e de motores de busca, cookies da Internet, credenciais de login, detalhes de identificação pessoal, números de cartões de crédito/débito, etc.

O trojan também pode recolher dados associados a carteiras de criptomoedas, clientes de e-mail e mensageiros (listados abaixo). O PureHVNC utiliza plug-ins para funcionalidades adicionais. Um dos plug-ins conhecidos utilizados por este trojan rastreia janelas em primeiro plano e captura imagens delas quando uma palavra-chave de interesse é detetada. As palavras visadas concentram-se principalmente em bancos, serviços bancários e carteiras de criptomoedas (lista de palavras-chave conhecidas).

Em resumo, a presença de software malicioso como o PureHVNC RAT nos dispositivos pode levar a várias infeções no sistema, graves problemas de privacidade, perdas financeiras e roubo de identidade.

| Nome | Trojan de acesso remoto PureHVNC |

| Tipo de ameaça | Trojan, Trojan de acesso remoto, Ferramenta de administração remota, RAT. |

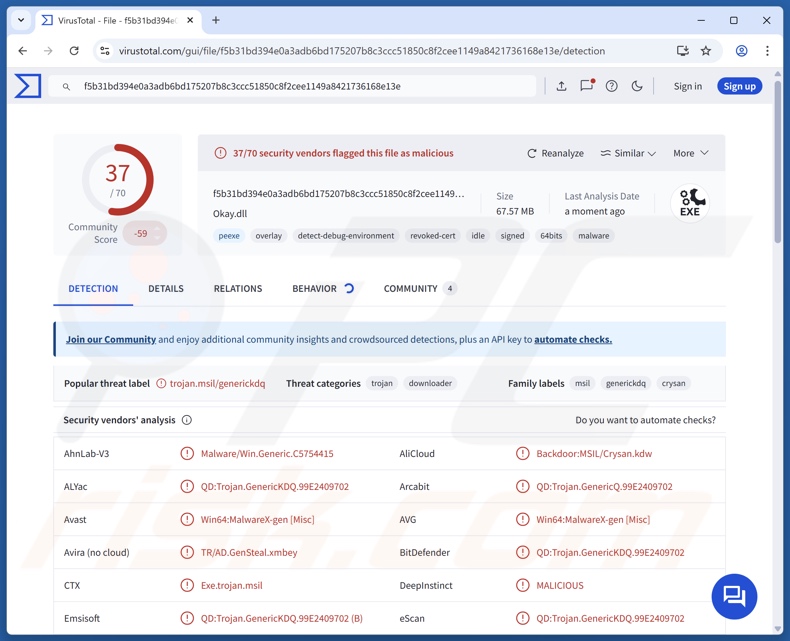

| Nomes de detecção | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (QD:Trojan.GenericKDQ.99E2409702), ESET-NOD32 (MSIL/TrojanDownloader. Agent.PEP), Kaspersky (Backdoor.MSIL.Crysan.kaz), Symantec (Trojan.Gen.MBT), Lista completa de detecções (VirusTotal) |

| Sintomas | Os trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que não são visíveis sintomas específicos numa máquina infetada. |

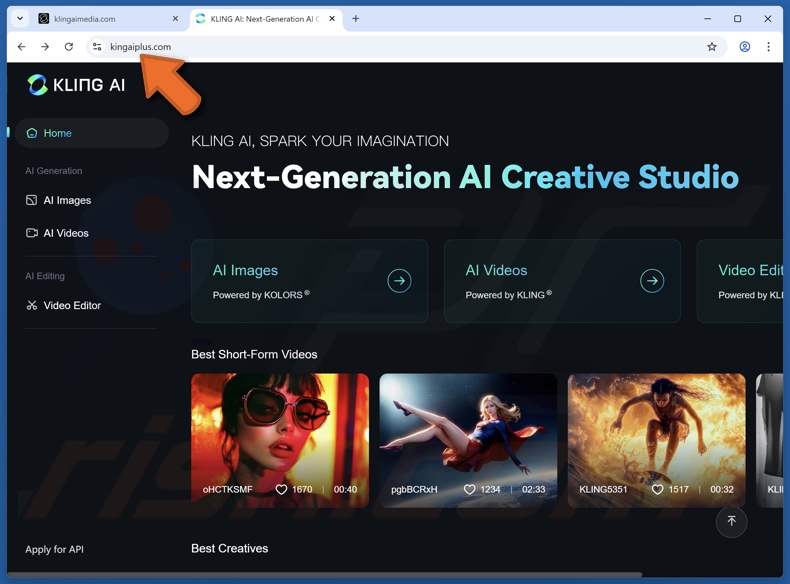

| Domínios relacionados | klingaieditor[.]com, kingaimediapro[.]com, kingaivideotext[.]com, kingaiplus[.]com, klingaistudio[.]com, klingaimedia[.]com |

| Métodos de distribuição | Anexos de e-mail infetados, anúncios online maliciosos, engenharia social, “cracks” de software. |

| Danos | Roubo de palavras-passe e informações bancárias, roubo de identidade, adição do computador da vítima a uma botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Exemplos de trojans de acesso remoto

Investigámos vários RATs; CurlBack, ResolverRAT, Neptune, Lilith e Triton são apenas alguns dos nossos artigos mais recentes. Estes trojans podem ser incrivelmente versáteis e multifuncionais.

No entanto, mesmo o malware com capacidades limitadas representa perigos significativos. Além disso, os programas maliciosos são frequentemente utilizados em combinação com outros.

Como é que o PureHVNC se infiltrou no meu computador?

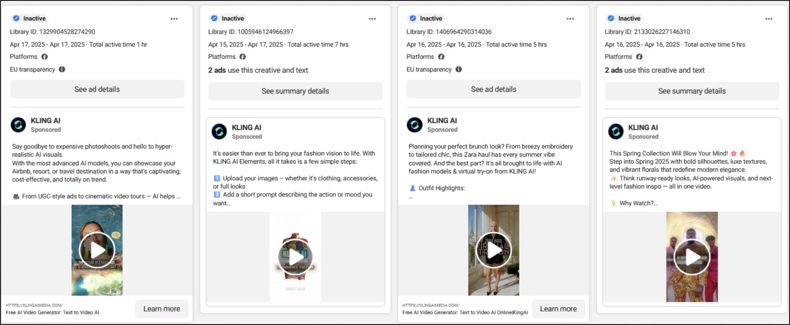

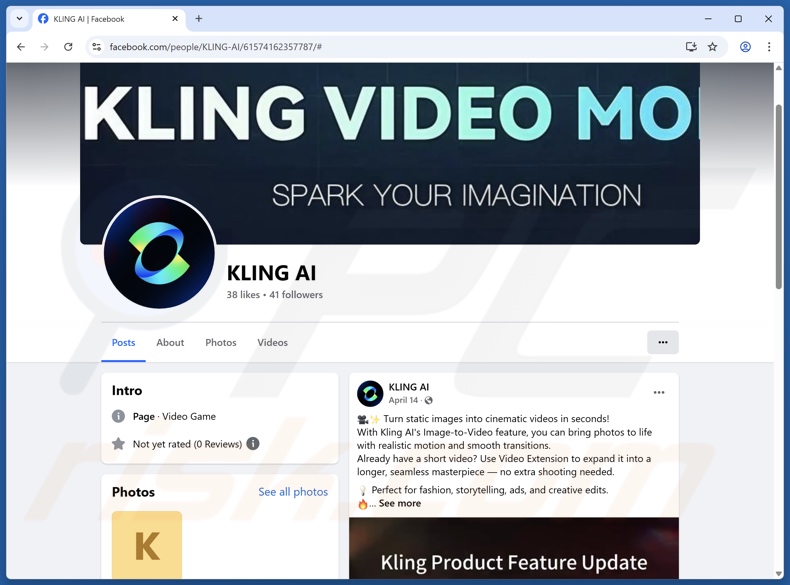

O PureHVNC tem-se proliferado através de campanhas de publicidade maliciosa no Facebook, utilizando iscas com o tema IA generativa. Foram descobertas mais de setenta publicações e vários anúncios pagos nessa plataforma. Este conteúdo promovia sites falsos que imitavam o Kling AI, um serviço de IA generativa desenvolvido pela Kuaishou Technology.

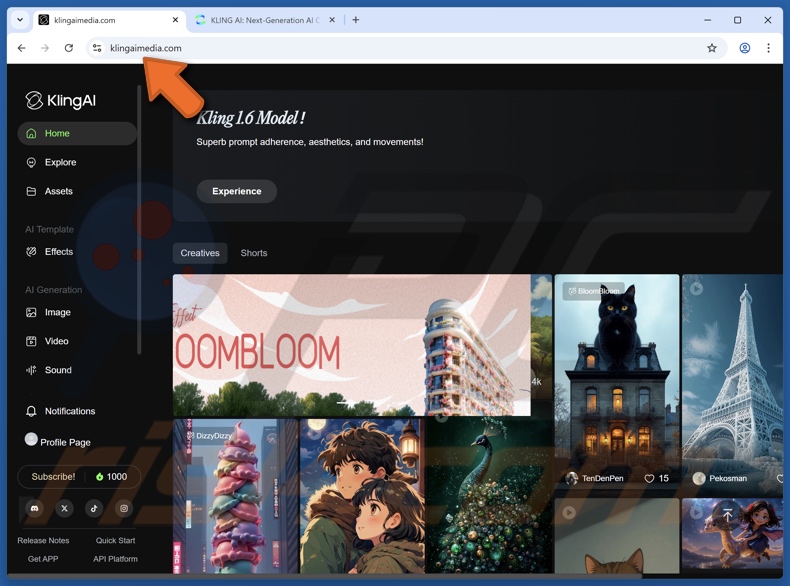

Os utilizadores podiam carregar imagens nos sites fraudulentos para produzir uma imagem ou vídeo gerado por IA, mas em vez de descarregarem o resultado, descarregavam um ficheiro ZIP. Este arquivo continha um executável (.exe) cujo tipo de ficheiro estava disfarçado com um nome extenso cheio de caracteres Hangul Filler e uma extensão falsa MP4 ou JPG.

Outros métodos de distribuição não são improváveis. Phishing e técnicas de engenharia social são comuns na proliferação de malware. O software malicioso é normalmente disfarçado ou empacotado com ficheiros de programas/mídia comuns. Os ficheiros infecciosos podem ser arquivos (ZIP, RAR, etc.), executáveis (.exe, .run, etc.), documentos (PDF, Microsoft Office, Microsoft OneNote, etc.), JavaScript e assim por diante.

O malware é principalmente disseminado através de trojans (loaders/backdoors), downloads drive-by (furtivos/enganosos), anexos ou links maliciosos em e-mails/mensagens de spam, golpes online, malvertising, canais de download duvidosos (por exemplo, sites de freeware e de terceiros, redes de partilha P2P, etc.), atualizações falsas e ferramentas ilegais de ativação de software (“cracks”).

Além disso, alguns programas maliciosos podem se auto-proliferar através de redes locais e dispositivos de armazenamento removíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

Recomendamos ter cuidado ao navegar, pois a Internet está repleta de conteúdos enganosos e maliciosos. E-mails, mensagens privadas/diretas, SMS e outras mensagens recebidas devem ser tratadas com cuidado. Anexos ou links encontrados em e-mails suspeitos/irrelevantes não devem ser abertos, pois podem ser infecciosos.

Aconselhamos fazer downloads apenas de fontes oficiais e verificadas. Outra recomendação é ativar e atualizar o software usando funções/ferramentas genuínas, pois as obtidas de terceiros podem conter malware.

É essencial ter um antivírus confiável instalado e mantido atualizado. Programas de segurança devem ser usados para executar verificações regulares do sistema e remover ameaças detectadas. Se acredita que o seu computador já está infetado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Malvertising no Facebook usado para promover o PureHVNC (fonte da imagem – Check Point):

Perfil falso da Kling AI no Facebook usado para promover o PureHVNC:

Sites falsos de IA generativa que induzem as vítimas a descarregar o PureHVNC:

Exemplo 1:

Exemplo 2:

Navegadores visados pelo PureHVNC:

7Star, 360Browser, Amigo, Atom, Brave, CentBrowser, Chedot, Chrome, ChromePlus, Chromodo, Citrio, CocCoc, Comodo, Coowon, Dragon, Edge, Elements, Epic, Iridium, K-Melon, Kometa, liebao, Maxthon3, Nichrome, Orbitum, Privacy, QIP, QQBrowser, Sleipnir5, Sputnik, Surf, Torch, Uran e Vivaldi.

Extensões de navegador relacionadas com criptomoedas visadas:

Binance Chain Wallet, BitApp, BitClip, BitKeep, Braavos, Coin98, Coinbase, CONex, Cyano, EQUAL, Exodus, Finnie, Guarda, iWallet, Jaxx, Keeper, Keplr, Liberty, Liquality, Math, MetaMask, MOBOX, Nifty, Phantom, Rabet, Ronin, Solana, Swash, Terra Station, TezBox, TronLink, Trust, Waves Keeper, Wombat, XDCPay, XDEFI, Yoroi e ZilPay.

Extensões de navegador de autenticação e gestão de palavras-passe visadas:

Authenticator, Authy, EOS Authenticator, GAuth Authenticator e Trezor Password Manager.

Criptomoedas específicas para computador:

- Atomic Wallet

- Bitcoin-Qt

- Dash-Qt

- Electrum

- Ethereum

- Exodus

- Jaxx

- Ledger Live

- Litecoin-Qt

- Zcash

Outros softwares visados:

- Foxmail

- Telegram

Palavras-chave pesquisadas pelo PureHVNC:

ABANCA, carteira atómica, atomicwallet, Banca Agricola Popolare, Banca Monte dei Paschi di Siena, Banca Sella Group, Banco Aliado, Banco Ambrosiano, banco av villas, Banco Azteca, banco bac, Banco BBP, banco bbva, Banco BCT Bank International, Banco Bi-Bank, Banco Caja Social, Banco ctt, Banco da Itália, Banco Davivienda, Banco de Bogotá, Banco de Occidente, Banco di Napoli, Banco do Brasil, Banco do Nordeste, Banco Ficohsa, banco general, Banco General Panamá, banco GNB, Banco inter, Banco pan, Banco Santander, Bancolombia, banistmo, bank of america, Bankinter, bbva, BBVA Colômbia, binance, Brandesco, Bybit, Caixa geral de depósitos, caixabank, Caja de Ahorros, chase bank, Citibank Colômbia, Citigroup, coinbase, Colpatria, Credito agricola, dkb bank, dkb.de, Eurobic, exodus, facebook ads, FinecoBank, Gate.io, gemini.com, gemini.com/exchange, GNB Sudameris, Goldman Sachs, google ads, HSBC, Huntington, Intesa Sanpaolo, Itaú Corpbanca Colômbia, JP Morgan Chase, Lloyds Bank, metamask, Metro Bank, Moey, Montepio, Novobanco, Nubank, Openbank, paypal, Poloniex, Prosperity Bank, Revolut, Sanpaolo IMI, Santander, Santander UK, Starling Bank, Truist Bank, trustwallet, Unibanco, UniCredit, usbank, Virgin Money UK, wellsfargo, westernunion.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o PureHVNC?

- PASSO 1. Remoção manual do malware PureHVNC.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou antimalware façam isso automaticamente. Para remover este malware, recomendamos usar Combo Cleaner Antivirus para Windows.

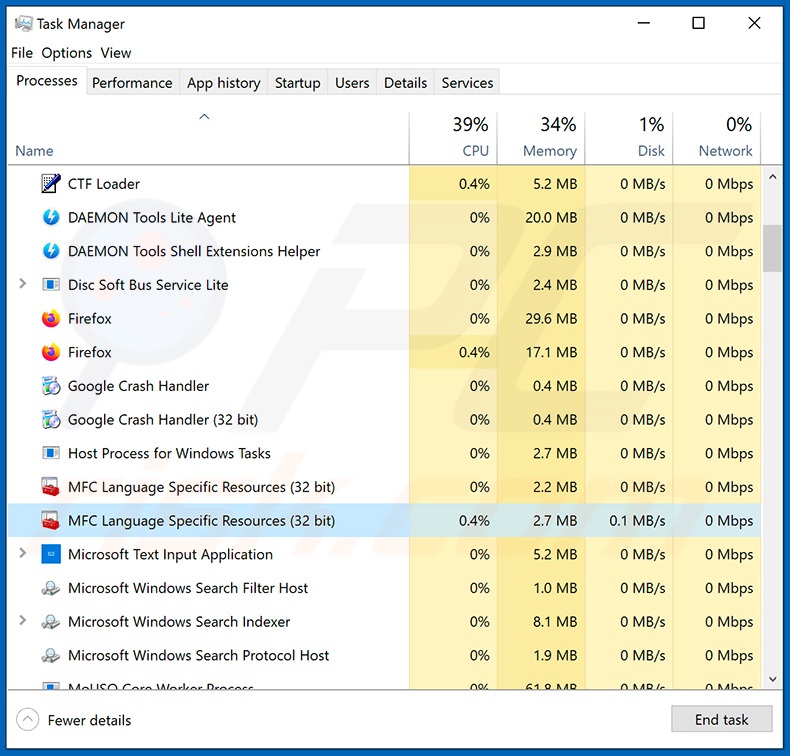

Se desejar remover o malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, usando o Gerenciador de Tarefas, e identificou um programa que parece suspeito, deve continuar com estas etapas:

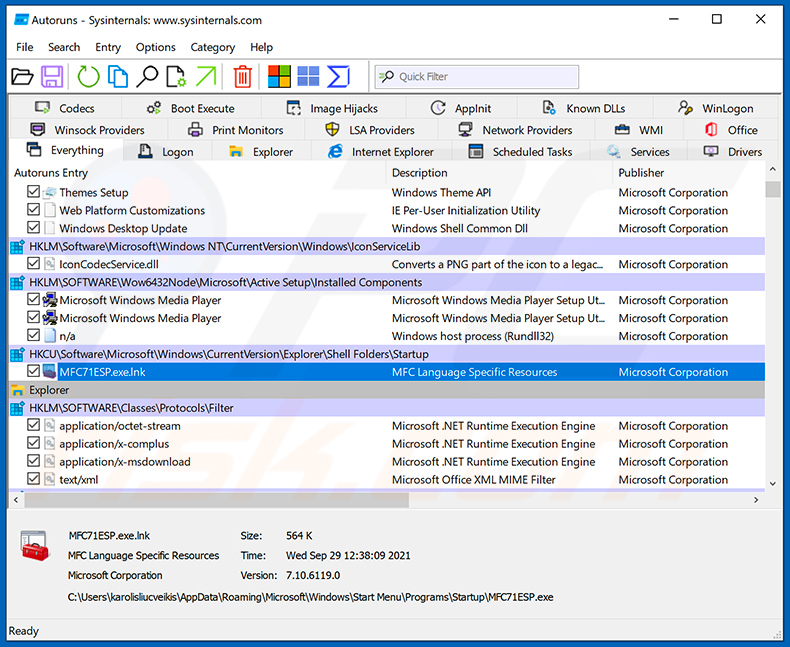

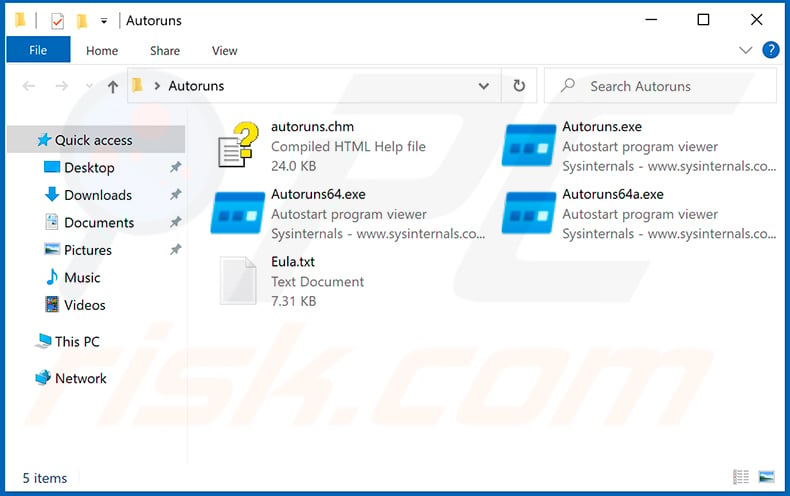

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações do sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações do sistema de ficheiros:

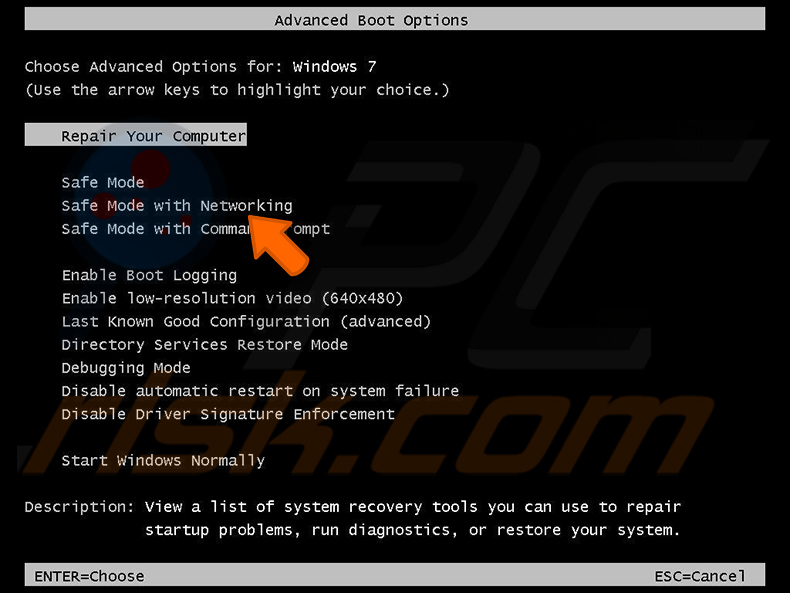

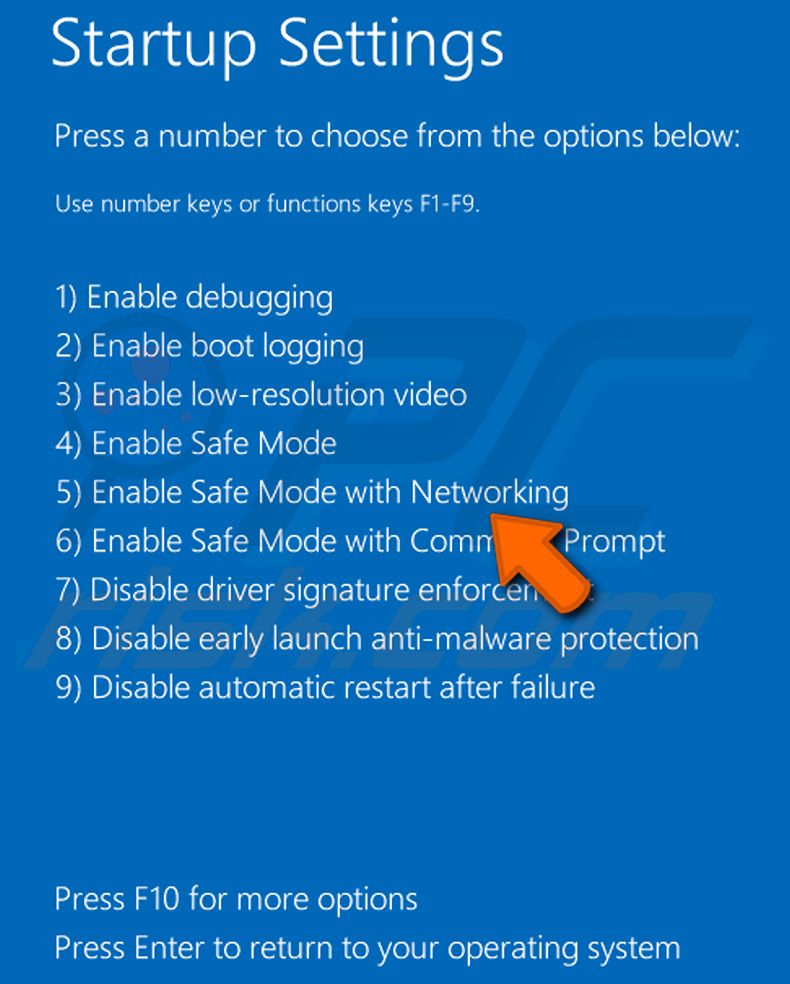

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

Utilizadores do Windows XP e Windows 7: Inicie o computador no Modo de Segurança. Clique em Iniciar, clique em Desligar, clique em Reiniciar, clique em OK. Durante o processo de inicialização do computador, pressione a tecla F8 no teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo mostrando como iniciar o Windows 7 no “Modo de segurança com rede”:

Utilizadores do Windows 8: Inicie o Windows 8 no Modo de segurança com rede - Vá para a tela Iniciar do Windows 8, digite Avançado e, nos resultados da pesquisa, selecione Configurações. Clique em Opções avançadas de inicialização e, na janela

janela “Definições gerais do PC” aberta, selecione Inicialização avançada. Clique no botão “Reiniciar agora”. O seu computador irá agora reiniciar no “Menu de opções de inicialização avançada”. Clique no botão “Resolver problemas” e, em seguida, clique no botão “Opções avançadas”. Na tela de opções avançadas, clique em “Definições de inicialização”.

Clique no botão «Reiniciar». O seu PC será reiniciado na tela Configurações de inicialização. Pressione F5 para inicializar no Modo de segurança com rede.

Vídeo mostrando como iniciar o Windows 8 no “Modo de segurança com rede”:

Usuários do Windows 10: Clique no logotipo do Windows e selecione o ícone Energia. No menu aberto, clique em ‘Reiniciar’ enquanto mantém pressionada a tecla “Shift” no teclado. Na janela “escolher uma opção”, clique em “Resolver problemas” e, em seguida, selecione “Opções avançadas”.

No menu de opções avançadas, selecione “Configurações de inicialização” e clique no botão ‘Reiniciar’. Na janela seguinte, clique no botão “F5” do teclado. Isso reiniciará o sistema operacional no modo de segurança com rede. p>

Vídeo mostrando como iniciar o Windows 10 no “Modo de segurança com rede”:

Extraia o arquivo baixado e execute o arquivo Autoruns.exe.

Extraia o arquivo baixado e execute o arquivo Autoruns.exe.

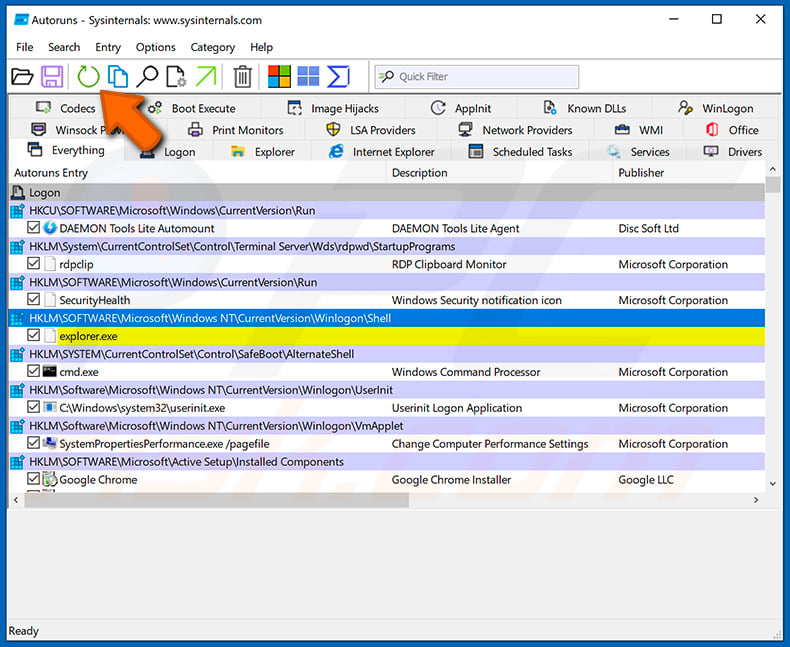

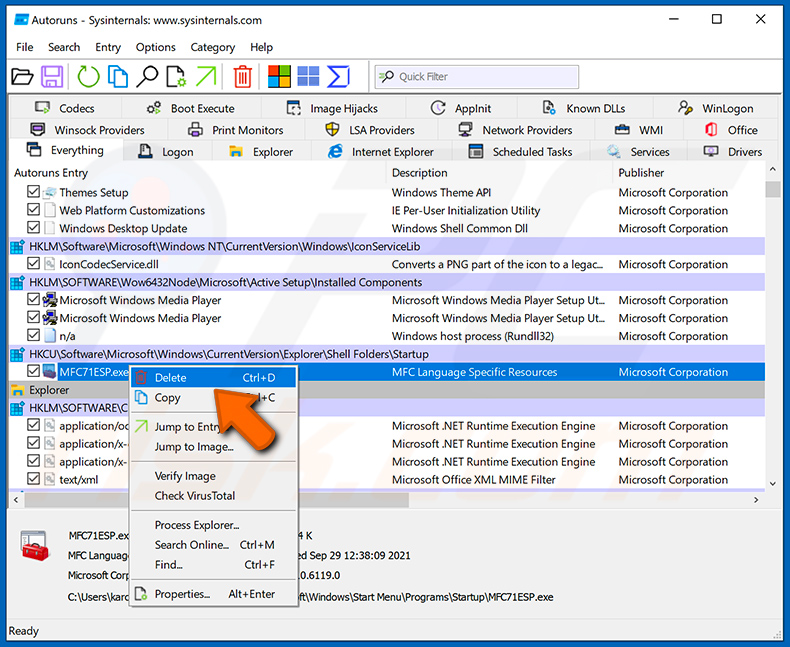

No aplicativo Autoruns, clique em ‘Opções’ na parte superior e desmarque as opções ”Ocultar locais vazios“ e ”Ocultar entradas do Windows“. Após este procedimento, clique no ícone ”Atualizar".

No aplicativo Autoruns, clique em ‘Opções’ na parte superior e desmarque as opções ”Ocultar locais vazios“ e ”Ocultar entradas do Windows“. Após este procedimento, clique no ícone ”Atualizar".

Verifique a lista fornecida pelo aplicativo Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicativo Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam nomes de processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o nome e selecione «Excluir».

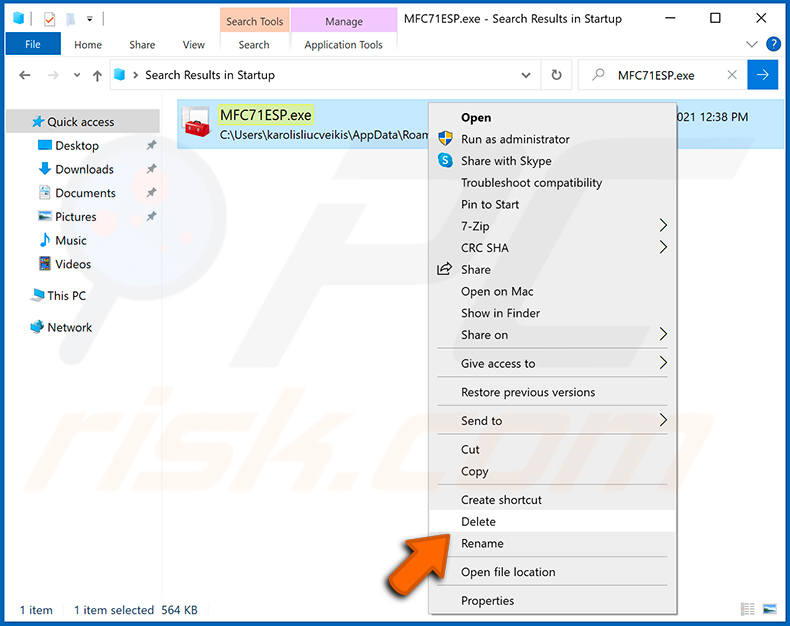

Após remover o malware através da aplicação Autoruns (isso garante que o malware não será executado automaticamente na próxima inicialização do sistema), deve procurar o nome do malware no seu computador. Certifique-se de ativar os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de removê-lo.

Reinicie o computador no modo normal. Seguir estas etapas deve remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer conhecimentos avançados de informática. Se não tiver esses conhecimentos, deixe a remoção de malware para programas antivírus e antimalware.

Estas etapas podem não funcionar com infecções por malware avançadas. Como sempre, é melhor prevenir a infeção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infeções por malware, recomendamos que o verifique com Combo Cleaner Antivirus para Windows.

Perguntas frequentes (FAQ)

O meu computador está infetado com o malware PureHVNC. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente requer formatação.

Quais são os maiores problemas que o malware PureHVNC pode causar?

As ameaças representadas por uma infeção dependem das capacidades do malware e do modus operandi dos cibercriminosos. O PureHVNC permite o controlo remoto de dispositivos e possui amplas funcionalidades de roubo de dados. Geralmente, malwares desse tipo podem causar múltiplas infeções no sistema, sérios problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware PureHVNC?

O malware é usado principalmente para gerar receita. No entanto, os cibercriminosos também podem usar software malicioso para se divertir, realizar vinganças pessoais, interromper processos (por exemplo, sites, serviços, empresas, etc.), hacktivismo e lançar ataques motivados por questões políticas/geopolíticas.

Como é que o malware PureHVNC se infiltrou no meu computador?

O PureHVNC foi espalhado através de conteúdo falso gerado por IA distribuído por sites falsos promovidos via Facebook. Outras técnicas de distribuição são possíveis. O malware é predominantemente proliferado por meio de trojans, downloads drive-by, golpes online, malvertising, spam, canais de download suspeitos (por exemplo, sites de freeware e de terceiros, redes de partilha P2P, etc.), ferramentas de ativação de software ilegal (“cracks”) e atualizações falsas.

O Combo Cleaner irá proteger-me contra malware?

O Combo Cleaner é capaz de detetar e remover praticamente todas as infeções de malware conhecidas. Lembre-se de que é essencial executar uma verificação completa do sistema, uma vez que o software malicioso sofisticado geralmente se esconde nas profundezas dos sistemas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários