Como remover o BoryptGrab de dispositivos infetados

TrojanTambém conhecido como: Ladrão de informações BoryptGrab

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o BoryptGrab?

O BoryptGrab é um malware que rouba informações de dispositivos infetados de várias formas. Propaga-se através de páginas falsas do GitHub que oferecem software gratuito. É importante referir que, durante a cadeia de ataque envolvendo o BoryptGrab, pode ser injetado outro malware, um backdoor conhecido como TunnesshClient. Se for detetado num dispositivo, o BoryptGrab (ou a ameaça associada) deve ser removido imediatamente.

Mais informações sobre o BoryptGrab

Quando o BoryptGrab infeta um dispositivo, verifica primeiro se está a ser executado dentro de uma máquina virtual (VM), analisando os ficheiros e as definições do sistema. Isto ajuda-o a evitar ser analisado por investigadores. Além disso, analisa os programas em execução para verificar se algum deles corresponde à sua lista de ferramentas de análise. Por outro lado, tenta obter privilégios de administrador.

O BoryptGrab é capaz de recolher informações confidenciais de vários navegadores, incluindo o Brave Browser, o CentBrowser, o Chromium, o Google Chrome, o Microsoft Edge, o Mozilla Firefox, o Opera, o Vivaldi e o Yandex Browser. As informações visadas podem incluir credenciais de início de sessão, dados de preenchimento automático, histórico de navegação e dados semelhantes.

É importante referir que o BoryptGrab descarrega uma ferramenta Chromium que o ajuda a roubar dados do navegador. O malware também consegue extrair dados de carteiras de criptomoedas instaladas no ambiente de trabalho e de extensões do navegador. Em seguida, captura uma imagem do ecrã e recolhe informações gerais do sistema. A lista de carteiras de criptomoedas visadas inclui os seguintes serviços:

Armory Wallet, Atomic, AtomicDEX, Binance, Bitcoin Core, BitPay, Blockstream Green, Chia Wallet, Coinomi, Copay, Daedalus Mainnet, Dash Core, Dogecoin, Electron Cash, Electrum, ElectrumLTC, Ethereum, Exodus, GreenAddress, Guarda, Jaxx Desktop, Carteira Komodo, Ledger Live, Carteira Ledger, Litecoin Core, MEW Desktop, MultiDoge, MyEtherWallet, Carteira NOW, Raven Core, StakeCube, Trezor Suite, Carteira Wasabi.

O BoryptGrab também consegue extrair ficheiros de pastas comuns com base em determinados tipos de ficheiros. Recolhe ficheiros do Telegram, palavras-passe do navegador e, nas versões mais recentes, tokens do Discord. Depois de recolher todos estes dados, comprime-os e envia-os para o servidor do atacante.

Algumas versões do BoryptGrab também descarregam e executam o backdoor TunnesshClient, mas nem todas as versões o fazem. O TunnesshClient é um malware criado em Python que permite aos atacantes enviar comandos para o computador infetado e redirecionar o seu tráfego de Internet através de uma ligação SSH inversa.

| Nome | Ladrão de informações BoryptGrab |

| Tipo de ameaça | Ladrão |

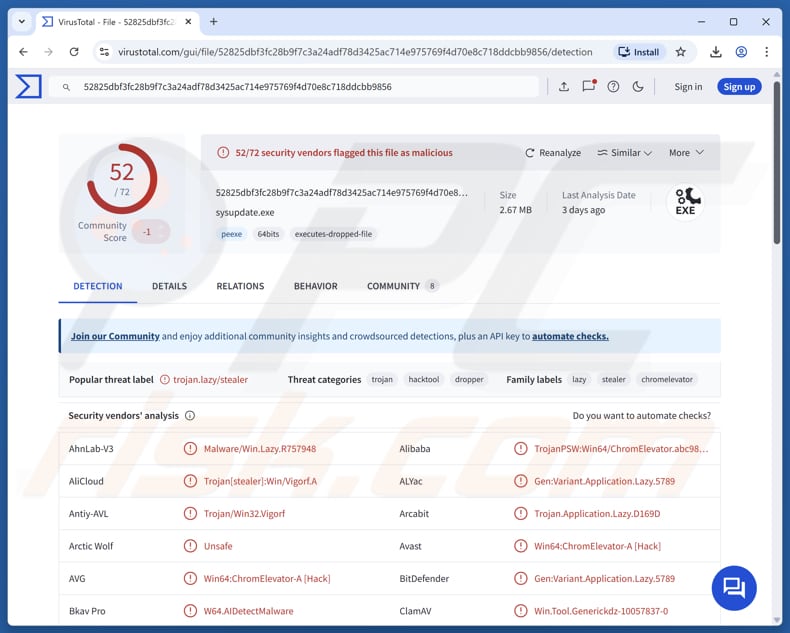

| Nomes de deteção | Avast (Win64:ChromElevator-A [Hack]), Combo Cleaner (Gen:Variant. Application.Lazy.5789), ESET-NOD32 (Win64/PSW.Agent.EN Trojan), Kaspersky (Trojan-PSW.Win32.Stealer.dafv), Microsoft (Trojan:Win32/Vigorf.A), Lista completa (VirusTotal) |

| Sintomas | Os cavalos de Tróia são concebidos para se infiltrarem discretamente no computador da vítima e permanecerem inativos; por isso, não se observam sintomas específicos num computador infetado. |

| Métodos de distribuição | Repositórios falsos do GitHub e páginas do GitHub que promovem ferramentas de software livre |

| Danos | Perdas financeiras, roubo de identidade, apropriação indevida de contas, infeções adicionais e outros problemas. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Conclusão

O BoryptGrab é um malware que recolhe informações confidenciais de navegadores, carteiras de criptomoedas, aplicações de mensagens e ficheiros no dispositivo infetado. Além disso, tenta evitar a deteção verificando a presença de máquinas virtuais e ferramentas de análise, bem como solicitando privilégios de administrador. Algumas versões podem descarregar um backdoor, permitindo que os atacantes obtenham controlo remoto.

As vítimas do ataque do BoryptGrab podem enfrentar problemas como perdas financeiras, roubo de identidade, apropriação indevida de contas, infeções adicionais e outros problemas. Por isso, o BoryptGrab deve ser eliminado dos dispositivos comprometidos o mais rapidamente possível.

Como é que o BoryptGrab se infiltrou no meu computador?

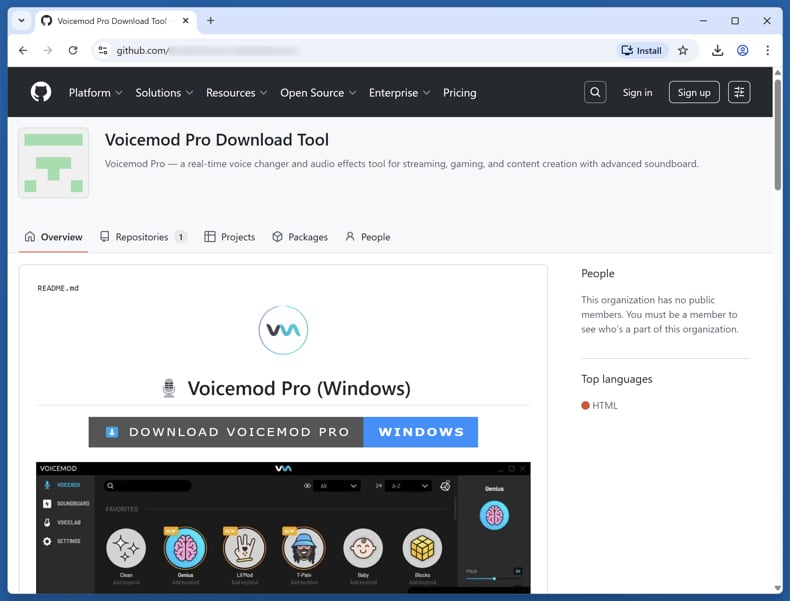

Os cibercriminosos utilizam repositórios públicos do GitHub que hospedam ferramentas de software supostamente legítimas ou úteis. Também recorrem à otimização para motores de busca (SEO) para que os seus repositórios falsos e as suas páginas do GitHub apareçam em posições mais altas nos resultados de pesquisa. Quando os utilizadores procuram online por ferramentas, truques ou software pirateado, podem deparar-se com estas páginas.

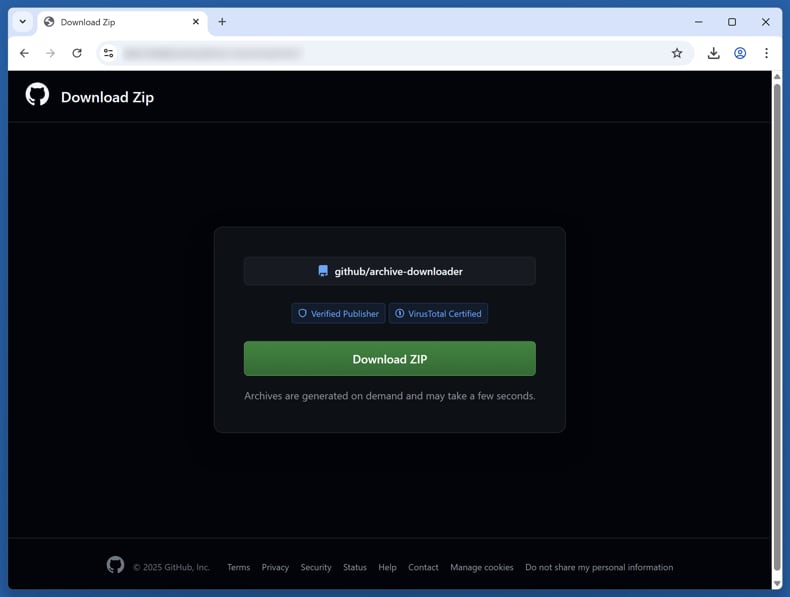

Quando os utilizadores acedem ao repositório, são redirecionados para um site com o estilo do GitHub que parece ser uma página legítima de download de software. Estas páginas anunciam ferramentas como truques para jogos, software pirateado ou programas utilitários, como otimizadores de FPS, e software como o Filmora ou o Voicemod, que alegam permitir o download ou a modificação de outras aplicações.

A página disponibiliza um ficheiro ZIP que se faz passar pelo instalador do software. Quando o utilizador descarrega e executa os ficheiros contidos no arquivo, a infecção tem início.

Como evitar a instalação de malware?

Descarregue sempre software de fontes fiáveis, como sites oficiais ou lojas de aplicações reconhecidas, e certifique-se de que o seu sistema operativo e as suas aplicações são atualizados regularmente. Tenha cuidado com e-mails ou mensagens inesperadas, especialmente se incluírem anexos ou links, e evite abri-los.

Utilize programas de segurança fiáveis para realizar análises regulares que permitam identificar e eliminar potenciais ameaças. Além disso, evite clicar em anúncios, janelas pop-up ou links duvidosos enquanto navega em sites não verificados e recuse pedidos de notificação de sites em que não confia.

Se acha que o seu computador já está infetado, recomendamos que execute uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Página falsa de download do GitHub que distribui o BoryptGrab (fonte: trendmicro.com):

O ficheiro «README» de um repositório malicioso no GitHub (fonte: trendmicro.com):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o BoryptGrab?

- PASSO 1. Remoção manual do malware BoryptGrab.

- PASSO 2. Verifique se o seu computador está livre de vírus.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada — normalmente, é melhor deixar que os programas antivírus ou antimalware o façam automaticamente. Para remover este malware, recomendamos a utilização de Combo Cleaner Antivirus para Windows.

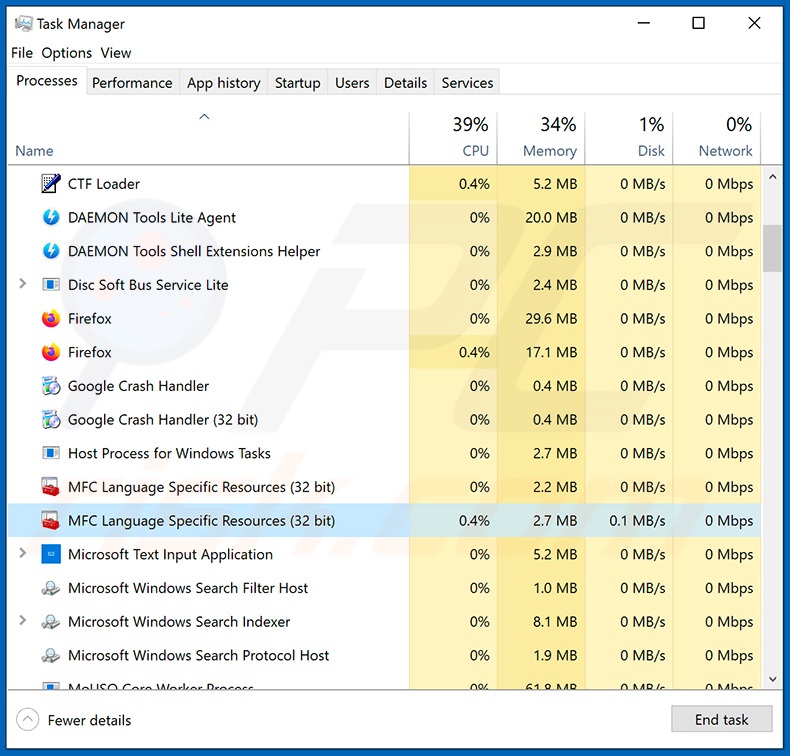

Se pretender remover malware manualmente, o primeiro passo é identificar o nome do malware que pretende remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, utilizando o Gerenciador de Tarefas, e identificou um programa que parece suspeito, deve seguir estes passos:

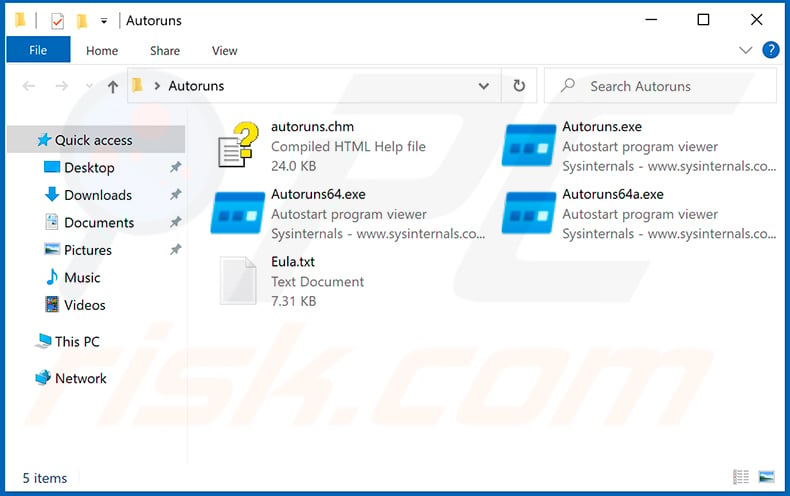

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações no sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações no sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

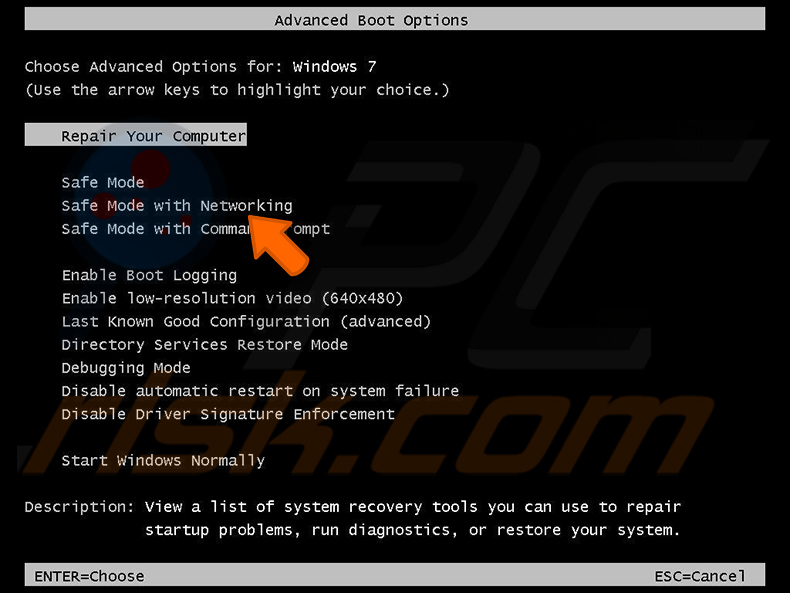

Utilizadores do Windows XP e do Windows 7: Inicie o computador no Modo de Segurança. Clique em Iniciar, clique em Desligar, clique em Reiniciar e clique em OK. Durante o processo de arranque do computador, prima a tecla F8 do teclado várias vezes até ver o menu de Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo que mostra como iniciar o Windows 7 no «Modo de Segurança com Rede»:

Utilizadores do Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Aceda ao Ecrã Inicial do Windows 8, escreva «Avançado» e, nos resultados da pesquisa, selecione «Definições». Clique em «Opções de arranque avançadas» e, na janela «Definições gerais do PC» que se abre, selecione «Arranque avançado».

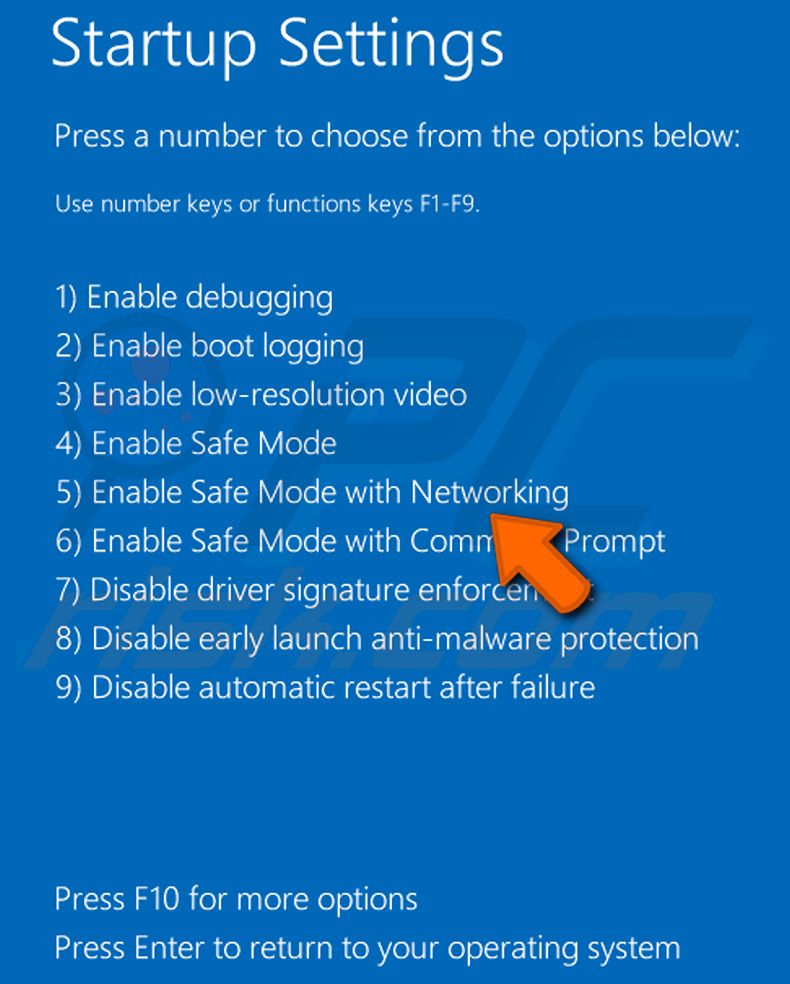

Clique no botão «Reiniciar agora». O seu computador irá agora reiniciar e aceder ao «Menu de opções avançadas de arranque». Clique no botão «Resolução de problemas» e, em seguida, clique no botão «Opções avançadas». No ecrã de opções avançadas, clique em «Definições de arranque».

Clique no botão «Reiniciar». O seu computador irá reiniciar e apresentar o ecrã de Configurações de Arranque. Prima F5 para arrancar em Modo de Segurança com Rede.

Vídeo que mostra como iniciar o Windows 8 no «Modo de Segurança com Rede»:

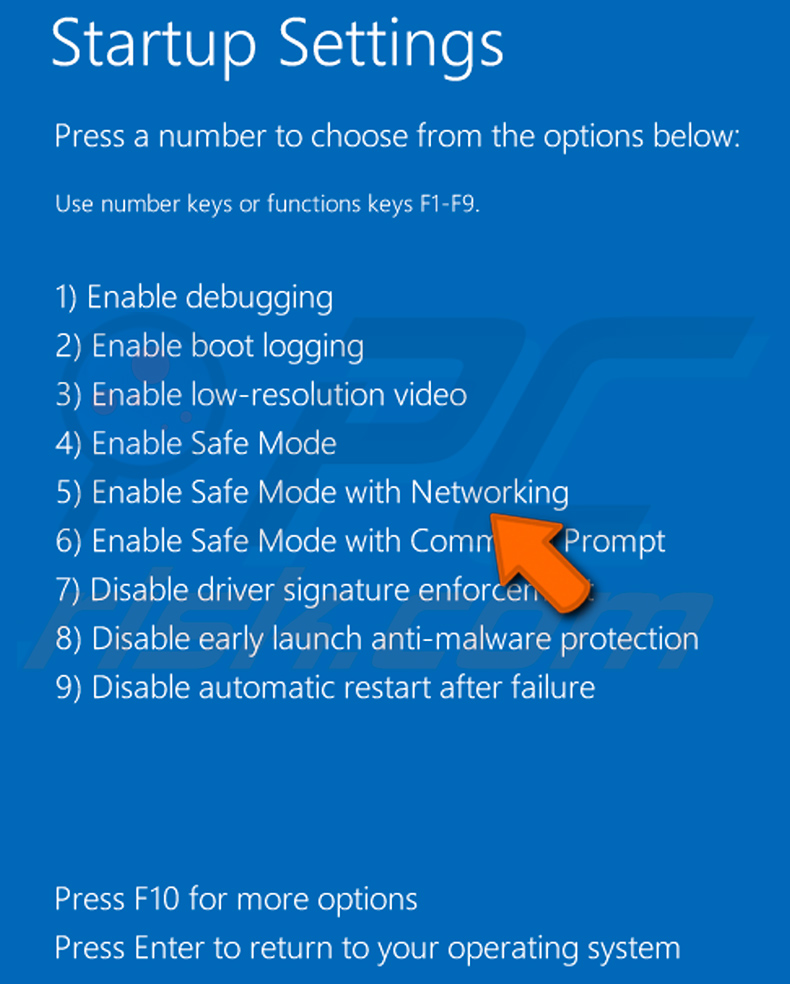

Utilizadores do Windows 10: Clique no logótipo do Windows e selecione o ícone de energia. No menu que se abre, clique em «Reiniciar» enquanto mantém premida a tecla «Shift» no teclado. Na janela «Escolher uma opção», clique em «Resolução de problemas» e, em seguida, selecione «Opções avançadas».

No menu de opções avançadas, selecione «Definições de arranque» e clique no botão «Reiniciar». Na janela seguinte, deve clicar na tecla «F5» do teclado. Isto irá reiniciar o sistema operativo no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no «Modo de segurança com rede»:

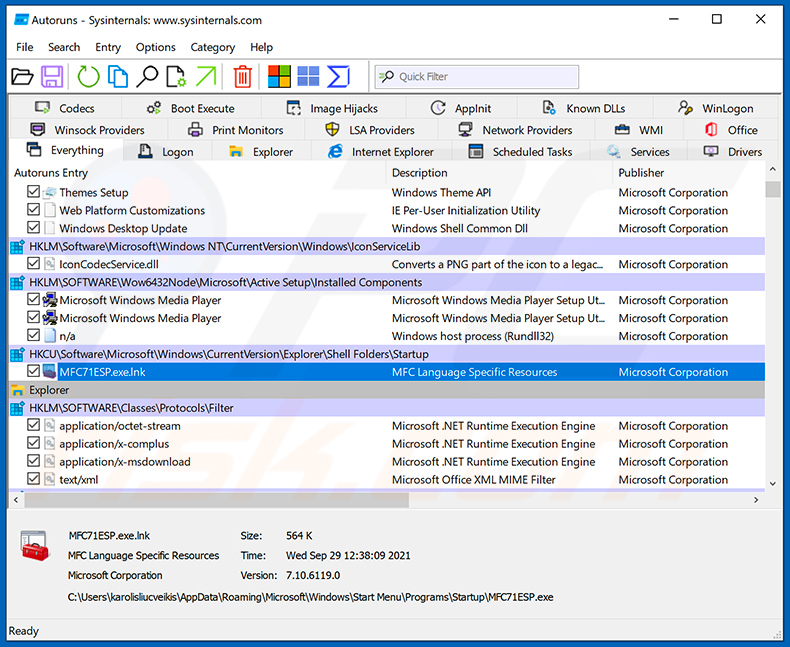

Descompacte o ficheiro comprimido descarregado e execute o ficheiro Autoruns.exe.

Descompacte o ficheiro comprimido descarregado e execute o ficheiro Autoruns.exe.

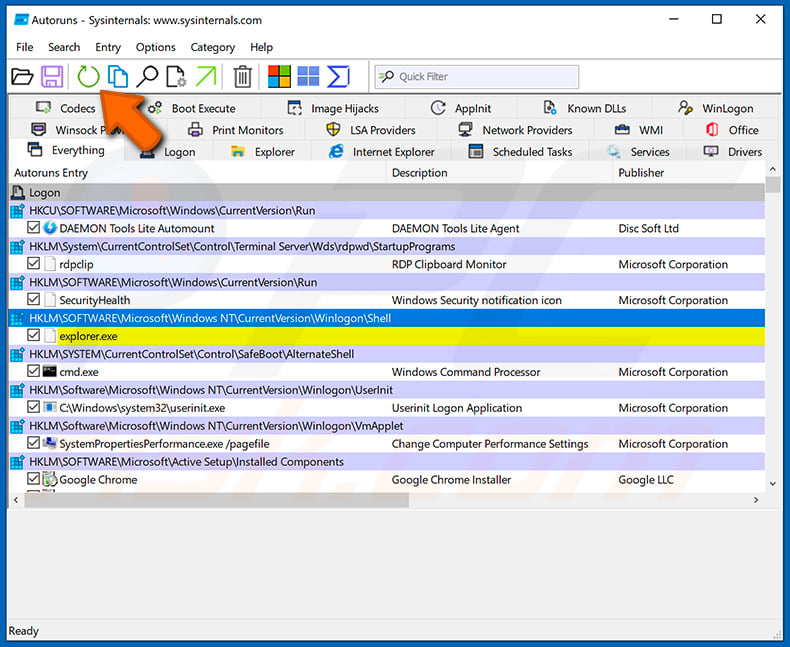

Na aplicação Autoruns, clique em «Opções» na parte superior e desmarque as opções «Ocultar localizações vazias» e «Ocultar entradas do Windows». Após este procedimento, clique no ícone «Atualizar».

Na aplicação Autoruns, clique em «Opções» na parte superior e desmarque as opções «Ocultar localizações vazias» e «Ocultar entradas do Windows». Após este procedimento, clique no ícone «Atualizar».

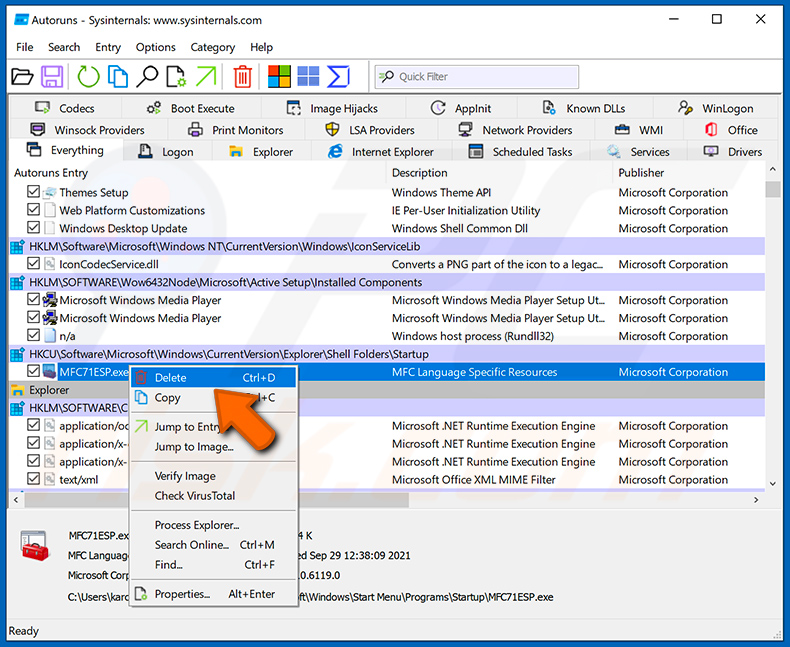

Consulte a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Consulte a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Deve anotar o caminho completo e o nome do programa. Tenha em atenção que alguns programas maliciosos ocultam os nomes dos processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que pretende remover, clique com o botão direito do rato sobre o nome do mesmo e selecione «Eliminar».

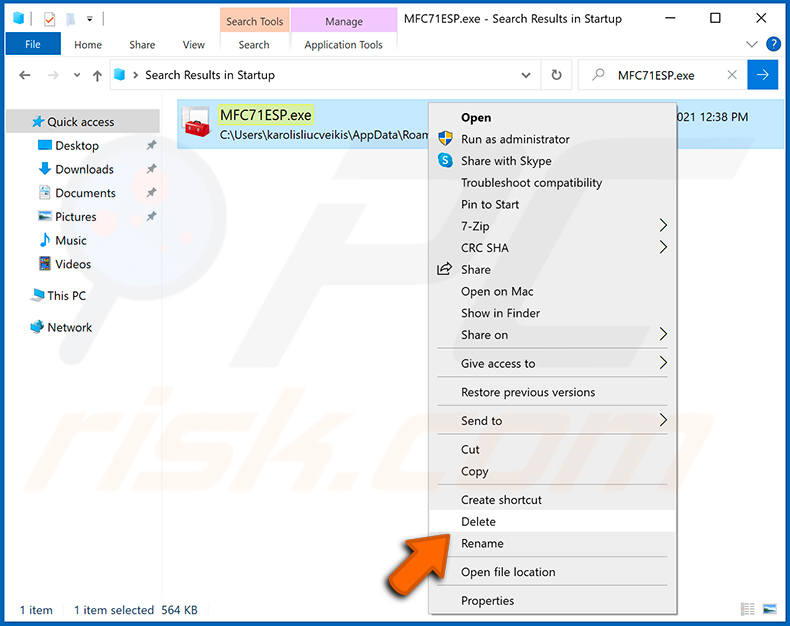

Depois de remover o malware através da aplicação Autoruns (isto garante que o malware não será executado automaticamente na próxima inicialização do sistema), deve procurar o nome do malware no seu computador. Certifique-se de que ativa os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de que o remove.

Reinicie o computador no modo normal. Seguir estes passos deverá eliminar qualquer malware do seu computador. Tenha em atenção que a remoção manual de ameaças requer conhecimentos avançados de informática. Se não tiver esses conhecimentos, deixe a remoção de malware a cargo de programas antivírus e antimalware.

Estes passos podem não funcionar em casos de infeções por malware avançado. Como sempre, é melhor prevenir a infeção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize um software antivírus. Para ter a certeza de que o seu computador está livre de infeções por malware, recomendamos que o analise com Combo Cleaner Antivirus para Windows.

Perguntas frequentes (FAQ)

O meu dispositivo está infetado com o malware BoryptGrab. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

A formatação do dispositivo irá remover o BoryptGrab, mas apagará todos os dados, pelo que esta medida deve ser considerada apenas como último recurso. É preferível começar por realizar uma análise completa utilizando um software de segurança de confiança, como o Combo Cleaner.

Quais são os maiores problemas que o malware pode causar?

O malware pode roubar informações pessoais, permitir que os atacantes controlem o seu dispositivo remotamente, apagar ou danificar ficheiros, instalar programas maliciosos adicionais, diminuir o desempenho do sistema, provocar falhas e realizar outras ações prejudiciais.

Qual é o objetivo do BoryptGrab?

O objetivo do BoryptGrab é roubar dados do navegador, dados de carteiras de criptomoedas (de aplicações para computador e extensões), informações de aplicações de mensagens (Telegram e Discord), informações do sistema e capturas de ecrã. Também pode fornecer acesso remoto através do TunnesshClient (em algumas versões).

Como é que o BoryptGrab se infiltrou no meu dispositivo?

É provável que o BoryptGrab tenha entrado no seu dispositivo através de uma página ou repositório falso do GitHub que fingia oferecer software ou ferramentas gratuitas. Quando descarregou e abriu o ficheiro ZIP fornecido, o malware instalou-se no seu dispositivo.

O Combo Cleaner protege-me contra malware?

Sim, o Combo Cleaner é capaz de detetar e remover a maioria dos programas maliciosos conhecidos. Uma vez que algumas ameaças sofisticadas podem estar ocultas nas profundezas do sistema, recomenda-se a execução de uma verificação completa do sistema para garantir que todos os componentes maliciosos sejam encontrados e eliminados.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários