Como remover o NWHStealer de dispositivos infectados

TrojanTambém conhecido como: NWHStealer ladrão de informações

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o NWHStealer?

O NWHStealer é um malware, um ladrão de informações, que visa utilizadores do Windows. Pode recolher dados pessoais sensíveis de navegadores web (incluindo palavras-passe) e de carteiras de criptomoedas. Os criminosos cibernéticos distribuem o NWHStealer através de sites falsos, serviços de alojamento de ficheiros, plataformas de redes sociais e canais semelhantes.

Mais sobre o NWHStealer

Uma vez executado, o NWHStealer opera na memória ou incorpora-se em processos legítimos do sistema para evitar a deteção. Em seguida, analisa mais de 25 diretórios diferentes e entradas de registo associadas a carteiras de criptomoedas, procurando dados sensíveis. Além disso, extrai informações sensíveis de vários navegadores web.

Os navegadores visados incluem 360 Browser, Brave, Chrome, Chromium, Chromodo, Edge, K-Melon e Opera. O stealer insere um ficheiro DLL malicioso nos navegadores web que recolhe informações sensíveis, como palavras-passe guardadas ou dados de carteiras. Esse ficheiro DLL também executa um comando PowerShell oculto que ajuda o malware a manter-se ativo e a evitar a deteção.

Cria pastas ocultas e faz com que o Windows Defender as ignore, depois atualiza as definições do sistema. Após isso, descarrega ficheiros maliciosos adicionais disfarçados de processos legítimos do sistema e configura-os para serem executados automaticamente sempre que o utilizador inicia sessão, frequentemente com privilégios elevados.

O stealer obtém privilégios de sistema mais elevados criando um ficheiro temporário e utilizando uma ferramenta integrada do Windows para contornar o pedido de Controlo de Conta de Utilizador (UAC). Até "clica" automaticamente no pedido utilizando funções do Windows, para que os seus comandos PowerShell possam ser executados com acesso elevado.

| Nome | NWHStealer ladrão de informações |

| Tipo De Ameaça | Stealer |

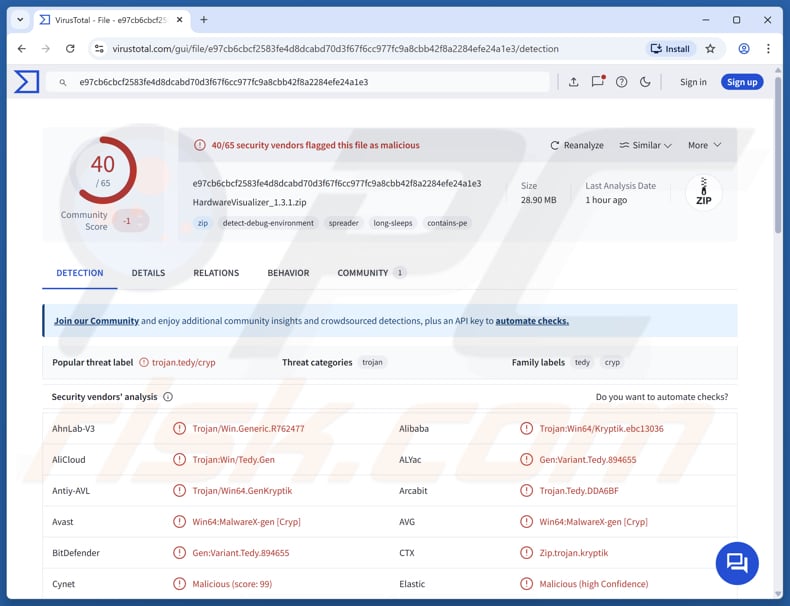

| Nomes De Deteção | Avast (Win64:MalwareX-gen [Cryp]), Combo Cleaner (Gen:Variant.Stealer.72), ESET-NOD32 (Win64/Kryptik.GNH Trojan), Kaspersky (Trojan-PSW.Win32.Agent.tyfr), Sophos (Mal/Generic-S), Lista Completa (VirusTotal) |

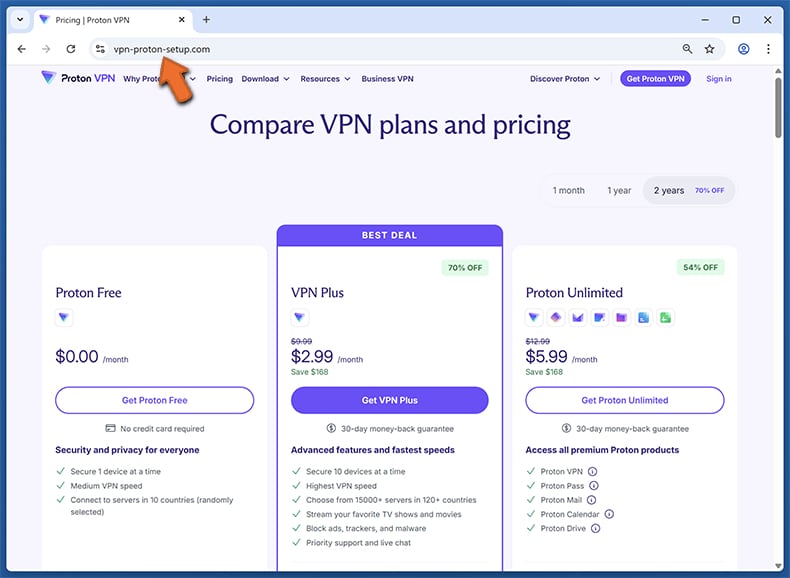

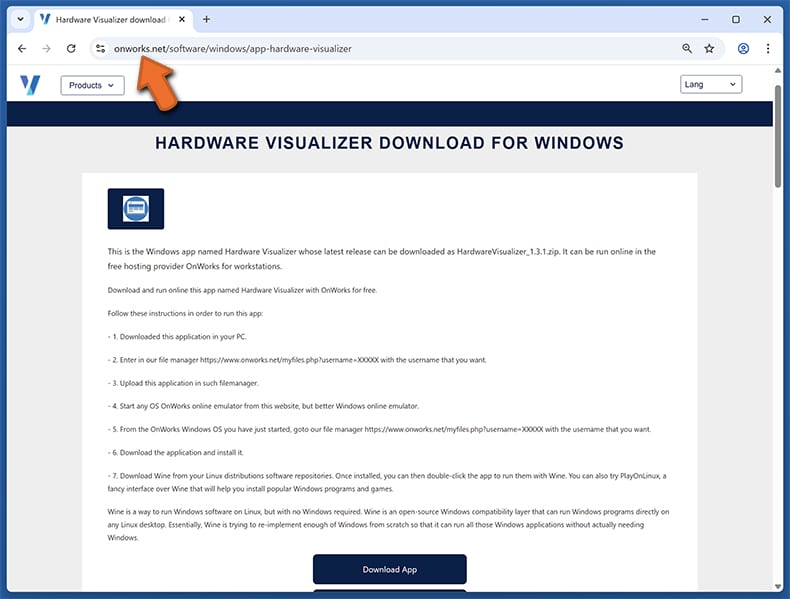

| Domínios Relacionados | get-proton-vpn[.]com, onworks[.]net, vpn-proton-setup[.]com |

| Sintomas | Os stealers são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma particular é claramente visível num computador infetado. |

| Métodos De Distribuição Possíveis | Instaladores falsos de VPN, ferramentas de hardware, mods de jogos ou programas de batota, ficheiros ZIP ou instaladores de sites falsos, repositórios GitHub ou GitLab, sites de partilha de ficheiros e links partilhados em vídeos do YouTube |

| Danos | Palavras-passe e informações bancárias roubadas, perdas monetárias, roubo de identidade. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Conclusão

No geral, o NWHStealer foi concebido para recolher dados sensíveis, especialmente de navegadores e carteiras de criptomoedas. Utiliza múltiplas técnicas furtivas para evitar a deteção, manter a persistência e obter privilégios elevados no sistema. As vítimas podem encontrar problemas como perdas financeiras e roubo de identidade. A ameaça deve ser removida imediatamente se estiver presente no sistema.

Mais exemplos de ladrões de informação são o OmniStealer, Storm e Remus.

Como é que o NWHStealer se infiltrou no meu computador?

O NWHStealer é principalmente distribuído camuflando-se como software útil ou popular, como instaladores de VPN, ferramentas de hardware, mods de jogos ou programas de batota. Os utilizadores são enganados para descarregar ficheiros ZIP ou instaladores de sites falsos, repositórios GitHub ou GitLab, sites de partilha de ficheiros ou até links partilhados em vídeos do YouTube.

Na maioria dos ataques, o objetivo é o mesmo: enganar os utilizadores para que executem um ficheiro que parece seguro, mas que na realidade injeta o stealer em segundo plano. Exemplos de ficheiros ZIP que contêm o stealer são "OhmGraphite-0.36.1.zip", "Sidebar Diagnostics-3.6.5.zip", "Pachtop_1.2.2.zip" e "HardwareVisualizer_1.3.1.zip".

Como evitar a instalação de malware?

Descarregue software de sites oficiais e fidedignos ou de lojas de aplicações verificadas. Nunca utilize programas pirateados, ferramentas crackeadas ou geradores de chaves. Examine e-mails inesperados, especialmente aqueles de remetentes desconhecidos, e evite abrir anexos ou links que pareçam suspeitos.

Mantenha o seu sistema operativo e todas as aplicações instaladas atualizados. Ao navegar em sites questionáveis, não clique em pop-ups, anúncios ou outros elementos suspeitos, e recuse quaisquer pedidos dessas páginas para enviar notificações.

Se acredita que o seu computador já está infetado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Uma página falsa que distribui o NWHStealer (fonte: malwarebytes.com):

Outro site enganador usado para distribuir o stealer (fonte: malwarebytes.com):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o NWHStealer?

- PASSO 1. Remoção manual do malware NWHStealer.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware o façam automaticamente. Para remover este malware, recomendamos a utilização do Combo Cleaner Antivirus para Windows.

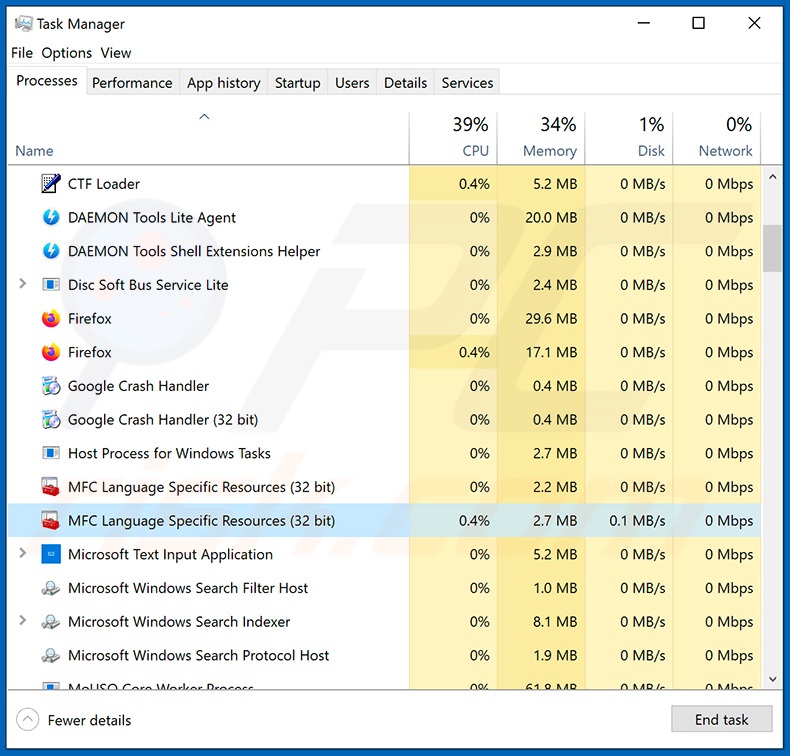

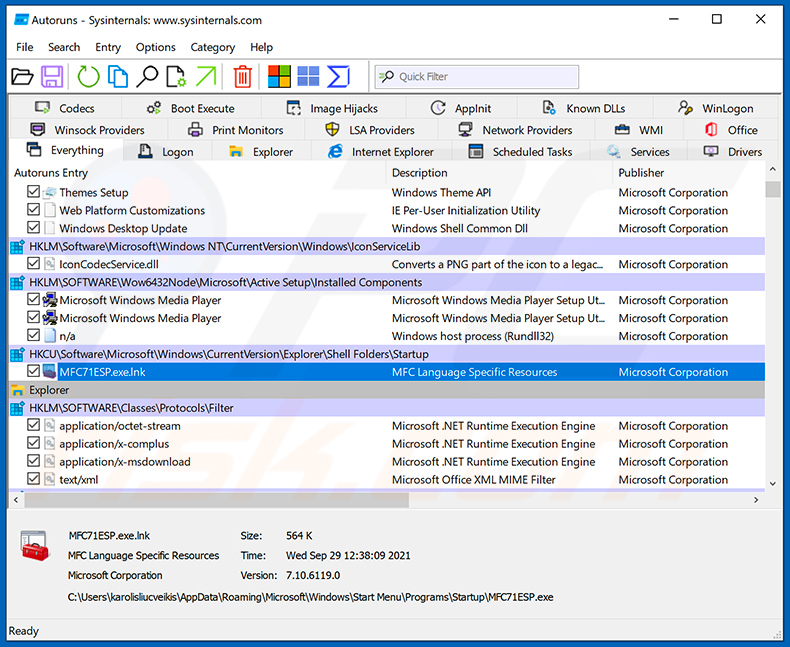

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, utilizando o gestor de tarefas, e identificou um programa que parece suspeito, deve continuar com estes passos:

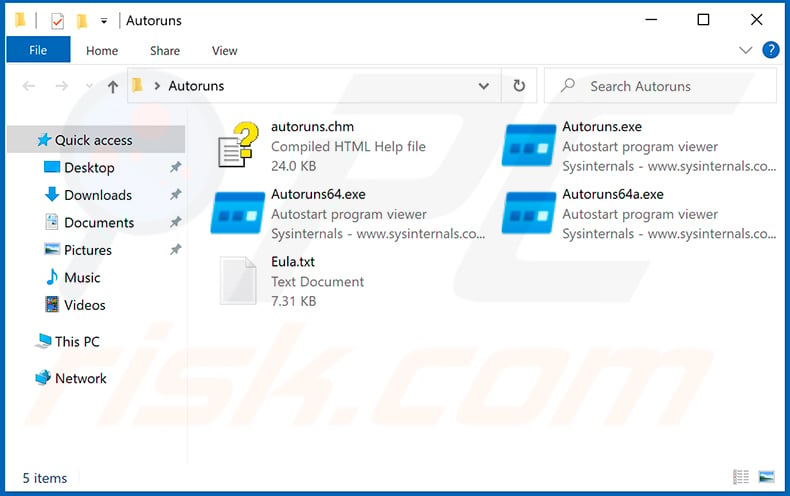

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

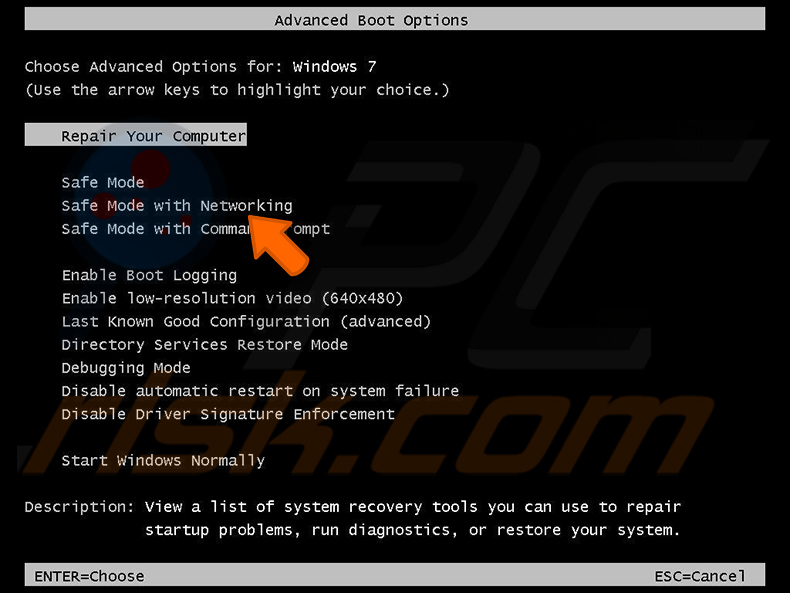

Reinicie o seu computador no Modo de Segurança:

Reinicie o seu computador no Modo de Segurança:

Utilizadores de Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de arranque do computador, pressione a tecla F8 no teclado várias vezes até ver o menu de Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo que mostra como iniciar o Windows 7 no "Modo de Segurança com Rede":

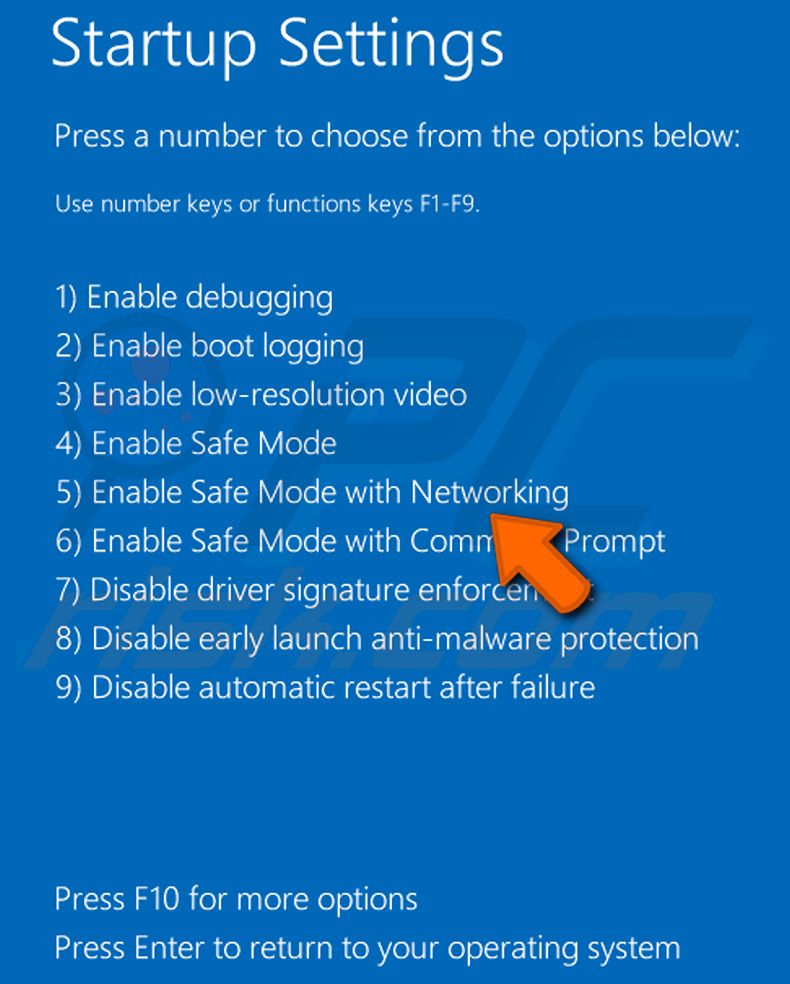

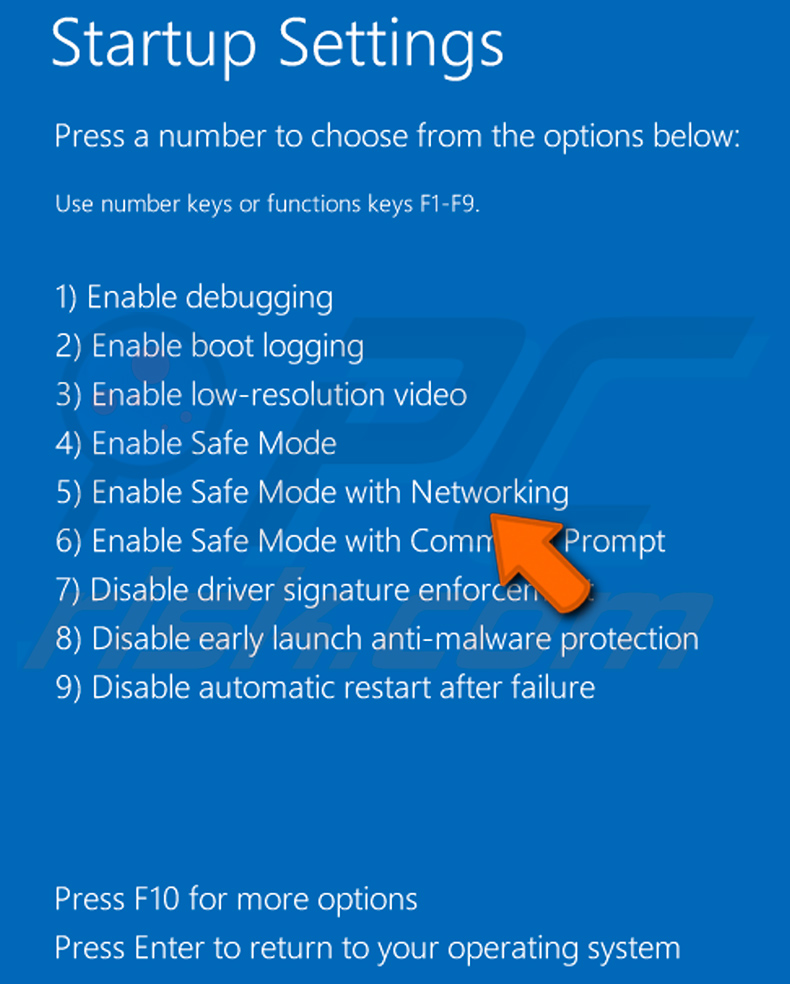

Utilizadores de Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Vá ao Ecrã Inicial do Windows 8, escreva Avançadas, nos resultados de pesquisa selecione Definições. Clique em Opções de arranque avançadas, na janela aberta "Definições Gerais do PC", selecione Arranque avançado.

Clique no botão "Reiniciar agora". O seu computador será reiniciado no "menu de Opções de arranque avançadas". Clique no botão "Resolução de problemas" e depois clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de arranque".

Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de arranque. Pressione F5 para arrancar no Modo de Segurança com Rede.

Vídeo que mostra como iniciar o Windows 8 no "Modo de Segurança com Rede":

Utilizadores de Windows 10: Clique no logótipo do Windows e selecione o ícone de Energia. No menu aberto, clique em "Reiniciar" enquanto mantém pressionada a tecla "Shift" no teclado. Na janela "escolha uma opção", clique em "Resolução de problemas" e depois selecione "Opções avançadas".

No menu de opções avançadas, selecione "Definições de arranque" e clique no botão "Reiniciar". Na janela seguinte, deve clicar na tecla "F5" no teclado. Isto irá reiniciar o seu sistema operativo no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no "Modo de Segurança com Rede":

Extraia o arquivo descarregado e execute o ficheiro Autoruns.exe.

Extraia o arquivo descarregado e execute o ficheiro Autoruns.exe.

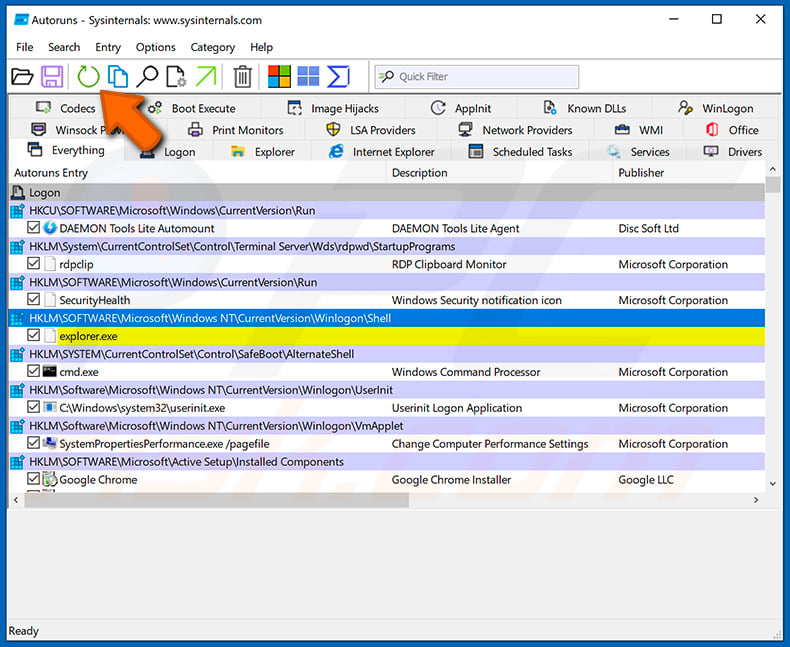

Na aplicação Autoruns, clique em "Options" no topo e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

Na aplicação Autoruns, clique em "Options" no topo e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

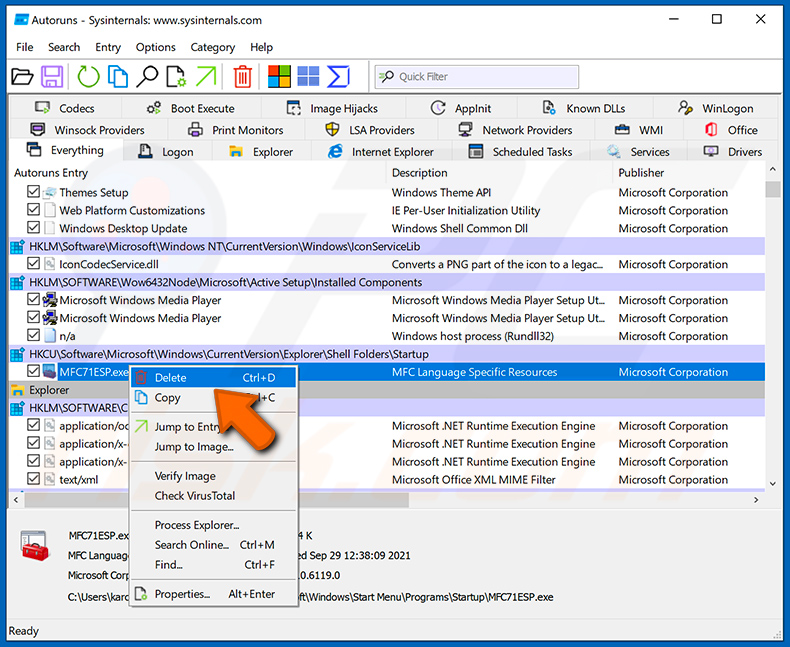

Deve anotar o caminho completo e o nome do ficheiro. Note que algum malware oculta nomes de processos sob nomes legítimos de processos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o seu nome e escolha "Delete".

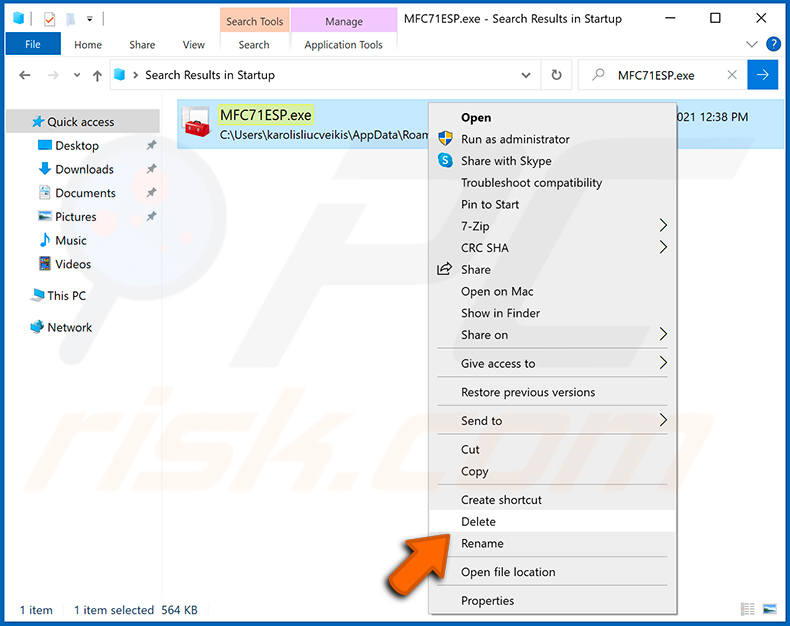

Após remover o malware através da aplicação Autoruns (isto garante que o malware não será executado automaticamente no próximo arranque do sistema), deve procurar o nome do malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de prosseguir. Se encontrar o nome do ficheiro do malware, certifique-se de que o remove.

Reinicie o seu computador no modo normal. Seguir estes passos deve remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer competências avançadas de informática. Se não possui estas competências, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infeções de malware avançadas. Como sempre, é melhor prevenir a infeção do que tentar remover malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infeções de malware, recomendamos verificá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

O meu dispositivo está infetado com o malware NWHStealer, devo formatar o meu dispositivo de armazenamento para me livrar dele?

Embora este método garanta que o NWHStealer é completamente eliminado, também resulta na perda de todos os dados no dispositivo. Geralmente é melhor tentar remover a infeção primeiro utilizando uma ferramenta de segurança fidedigna como o Combo Cleaner antes de recorrer a esta opção.

Quais são os maiores problemas que o malware pode causar?

O malware pode causar roubo de dados, perdas financeiras, danos no sistema, violações de privacidade e comprometimento total do dispositivo.

Qual é o objetivo do NWHStealer?

O NWHStealer foi concebido principalmente para recolher dados do navegador, como palavras-passe guardadas e cookies de sessão, bem como dados de carteiras de criptomoedas e outras informações pessoais que podem ser utilizadas indevidamente para roubar dinheiro e identidades, sequestrar contas e realizar outras ações maliciosas.

Como é que o NWHStealer se infiltrou no meu dispositivo?

Isto normalmente acontece através de descarregamentos como instaladores falsos de VPN, mods de jogos, ferramentas de hardware ou cracks de software. Também é frequentemente distribuído através de sites falsos, links do GitHub ou de partilha de ficheiros, e até links em vídeos do YouTube que redirecionam os utilizadores para descarregamentos infetados.

O Combo Cleaner protege-me contra malware?

Sim, o Combo Cleaner consegue detetar e remover a maioria das ameaças, mas certo malware avançado pode ocultar-se no sistema e evitar a deteção. Por este motivo, é importante realizar uma verificação completa do sistema.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários