Como remover o AtlasCross RAT de dispositivos infectados

TrojanTambém conhecido como: Trojan de acesso remoto AtlasCross

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o AtlasCross?

O AtlasCross é um Trojan de Acesso Remoto (RAT) que permite aos atacantes controlarem secretamente o computador da vítima. É sabido que os criminosos cibernéticos visam principalmente utilizadores de língua chinesa e utilizam sites de download falsos de aplicações populares para distribuir o RAT. O AtlasCross também foi concebido para evitar a deteção.

Mais sobre o AtlasCross

Os criminosos cibernéticos utilizam uma ferramenta real chamada Setup Factory para fazer com que o instalador de malware pareça legítimo e seguro. Escondem o AtlasCross dentro de várias camadas de instaladores com aparência legítima, fazendo com que pareça seguro enquanto infetam secretamente o sistema. Os agentes de ameaças também utilizam técnicas anti-análise para evitar a deteção por ferramentas de segurança e investigadores.

O AtlasCross RAT é o principal malware que é executado após a infeção. Liga-se ao servidor do atacante e assume o controlo do sistema. Oculta-se na pasta Windows com um nome aleatório e executa múltiplas tarefas, como bloquear ferramentas de segurança e comunicar com os atacantes.

Também executa secretamente o PowerShell dentro de si próprio (sem utilizar o programa PowerShell padrão) e desativa proteções de segurança, permitindo que os atacantes executem comandos sem serem detetados. O RAT comunica com o seu servidor de controlo utilizando encriptação forte (ChaCha20).

O AtlasCross RAT permite que os criminosos cibernéticos gerem sessões remotas, dando-lhes controlo sobre os sistemas infetados. Pode visualizar o ecrã e controlar a entrada do rato e do teclado. O malware também suporta injeção de processos, permitindo-lhe executar código malicioso dentro de outros programas.

Também pode descarregar e executar ficheiros adicionais e inclui uma ferramenta de gestão de módulos que permite aos criminosos cibernéticos carregar ou atualizar diferentes componentes do malware. Além disso, fornece acesso a ficheiros e comandos de shell, permitindo que os agentes de ameaças naveguem, modifiquem ficheiros e executem comandos de sistema remotamente.

Capacidades adicionais

O AtlasCross perturba programas de segurança ao bloquear as suas ligações de rede. Isto enfraquece a sua capacidade de proteger o sistema sem os fechar diretamente. Também monitoriza ferramentas de segurança e aplicações comuns, como o WeChat e o Telegram. O RAT pode injetar uma DLL maliciosa no WeChat para assumir o controlo da aplicação.

Quando recebe um comando, coloca um ficheiro DLL, encontra o processo WeChat em execução e força-o a carregar o código malicioso na sua memória. Esta funcionalidade é provavelmente utilizada para aceder a mensagens ou roubar dados de sessão.

Além disso, o AtlasCross pode colocar uma tarefa agendada oculta numa pasta de sistema do Windows, para que seja executada automaticamente quando o utilizador inicia sessão com privilégios elevados. Disfarça o seu caminho de ficheiro para evitar a deteção por ferramentas de segurança. Quando precisa de se remover, atrasa e ajusta as prioridades dos processos para poder eliminar os seus próprios ficheiros sem causar falhas ou deixar vestígios.

| Nome | Trojan de acesso remoto AtlasCross |

| Tipo De Ameaça | Trojan de Acesso Remoto (RAT) |

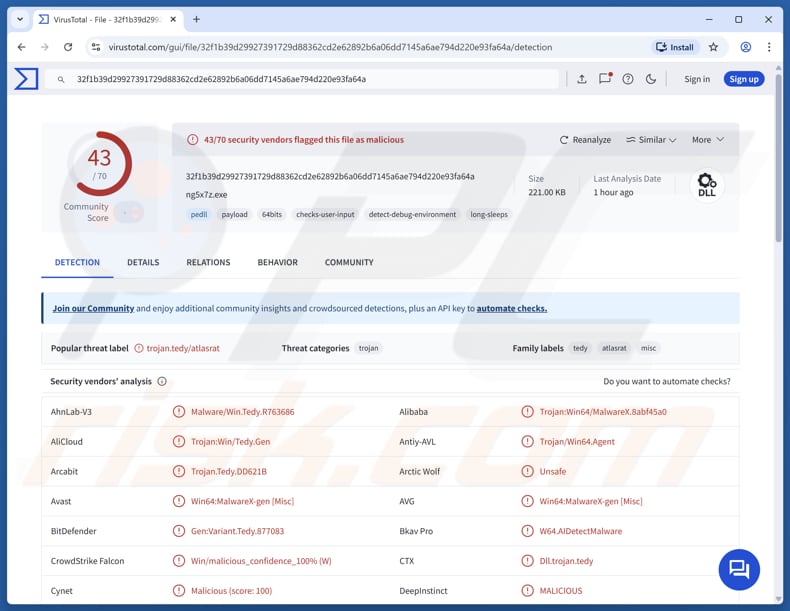

| Nomes De Deteção | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Tedy.877083), ESET-NOD32 (Win64/Agent.AWX Trojan), Kaspersky (UDS:Backdoor.Win64.Agent.gen), Microsoft (Trojan:Win32/Etset!rfn), Lista Completa (VirusTotal) |

| Sintomas | Os Trojans de Acesso Remoto são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma em particular é claramente visível numa máquina infetada. |

| Métodos Possíveis De Distribuição | Sites falsos, instaladores de software maliciosos. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, o computador da vítima adicionado a uma botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Conclusão

O AtlasCross é um RAT sofisticado e furtivo, capaz de assumir o controlo de sistemas infetados, contornar proteções de segurança e manter-se persistente. As vítimas destes ataques podem deparar-se com problemas como roubo de identidade, sequestro de contas, infeções adicionais, perdas financeiras, etc. Se um sistema estiver infetado com o AtlasCross, o RAT deve ser removido imediatamente.

Mais exemplos de RATs são o CrySome, o CrystalX e o GHOSTFORM.

Como é que o AtlasCross se infiltrou no meu computador?

O AtlasCross é distribuído através de instaladores falsos descarregados de sites com typosquatting (por exemplo, www-surfshark[.]com) que imitam sites legítimos de descarregamento de software. Estes sites oferecem ferramentas como Surfshark, Signal, Telegram, Zoom, Microsoft Teams, clientes VPN, mensageiros, aplicações de videoconferência, rastreadores de criptomoedas e aplicações de comércio eletrónico.

São concebidos para descarregar um ficheiro ZIP que contém um instalador multicamadas que parece legítimo e está assinado com um certificado roubado. Uma vez executado, instala uma aplicação engodo (por exemplo, UltraViewer) juntamente com componentes de malware ocultos e, em seguida, carrega o RAT na memória através de múltiplas etapas.

Mais exemplos de sites falsos utilizados para distribuir instaladores maliciosos: app-zoom[.]com, eyy-eyy[.]com, kefubao-pc[.]com, quickq-quickq[.]com, signal-signal[.]com, telegrtam.com[.]cn, trezor-trezor[.]com, ultraviewer-cn[.]com, wwtalk-app[.]com, www-surfshark[.]com e www-teams[.]com.

Como evitar a instalação de malware?

Tenha cuidado com e-mails que pareçam inesperados ou que provenham de remetentes desconhecidos, especialmente se contiverem ligações ou anexos. Se os ficheiros ou ligações nessas mensagens parecerem suspeitos, não os abra. Além disso, evite interagir com pop-ups, anúncios ou avisos em sites não confiáveis e não permita notificações de páginas duvidosas.

Descarregue software e ficheiros de fontes oficiais ou lojas de aplicações verificadas e evite programas cracados, software pirateado ou geradores de chaves. Certifique-se de que o seu sistema operativo e aplicações estão atualizados.

Se acredita que o seu computador já está infetado, recomendamos a execução de uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Sites falsos que distribuem instaladores maliciosos contendo o AtlasCross (fonte: hexastrike.com):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o AtlasCross?

- PASSO 1. Remoção manual do malware AtlasCross.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - normalmente é melhor permitir que programas antivírus ou anti-malware o façam automaticamente. Para remover este malware, recomendamos a utilização de Combo Cleaner Antivirus para Windows.

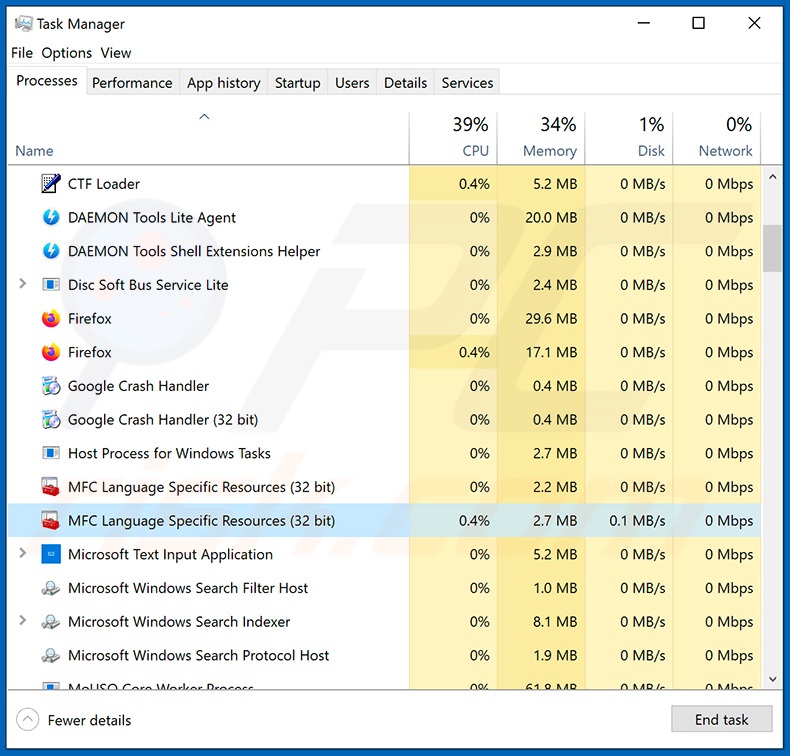

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, utilizando o gestor de tarefas, e identificou um programa que parece suspeito, deve continuar com estes passos:

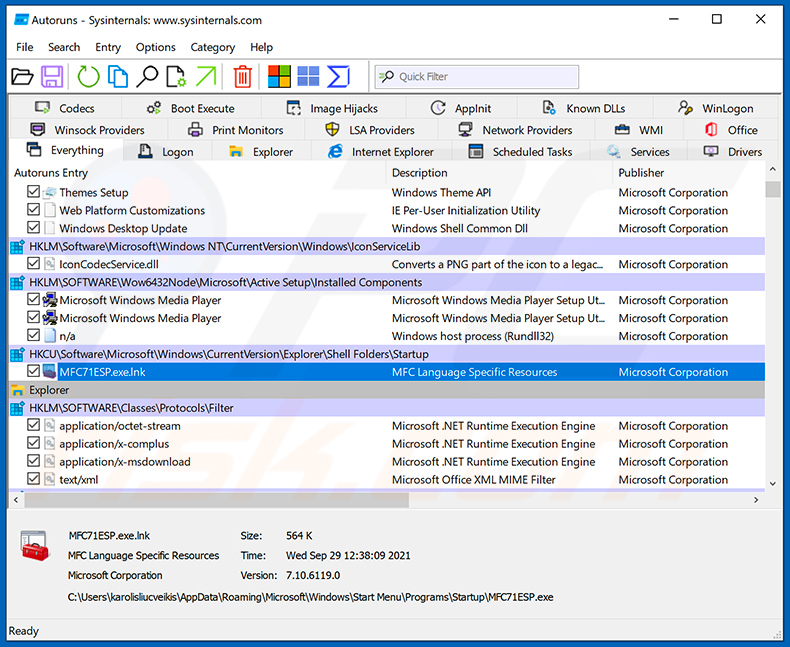

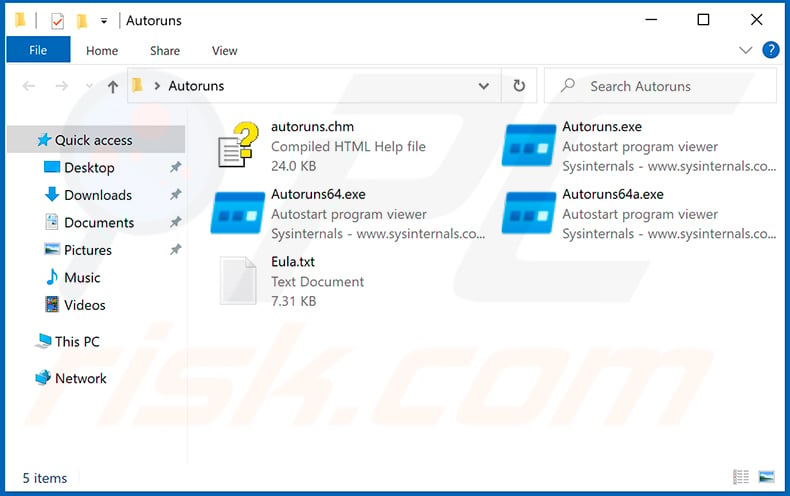

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

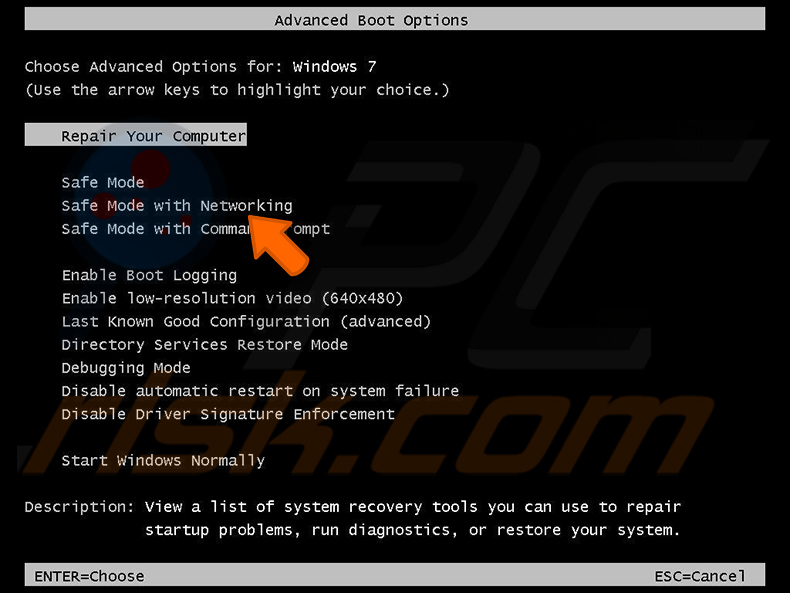

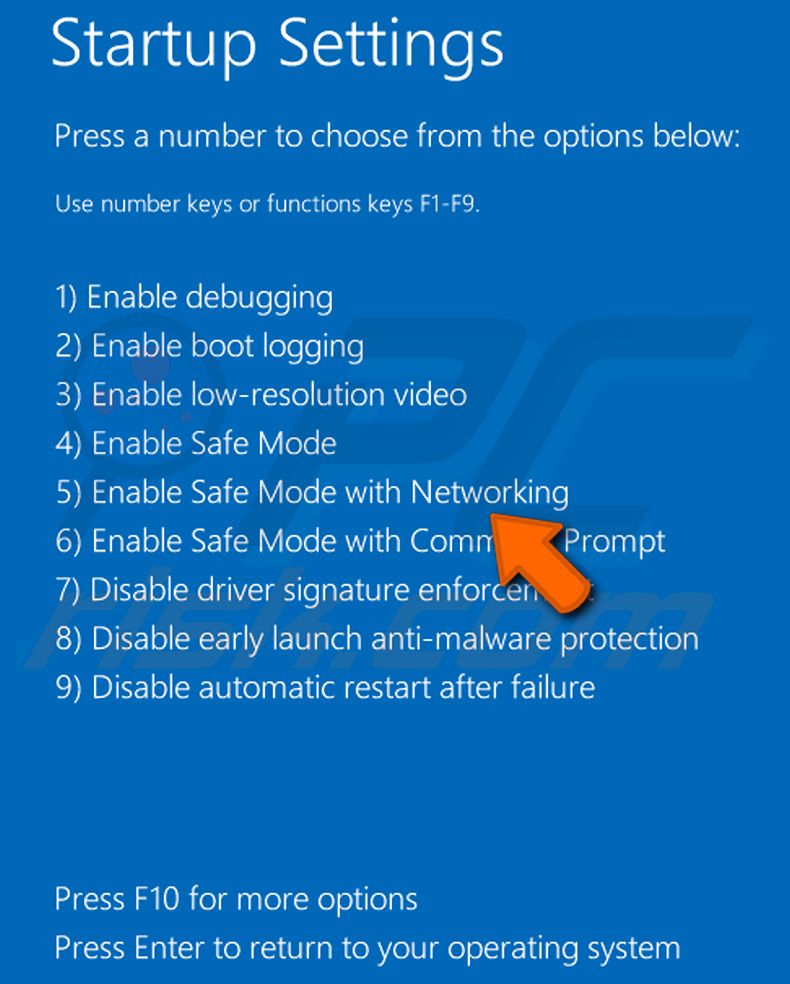

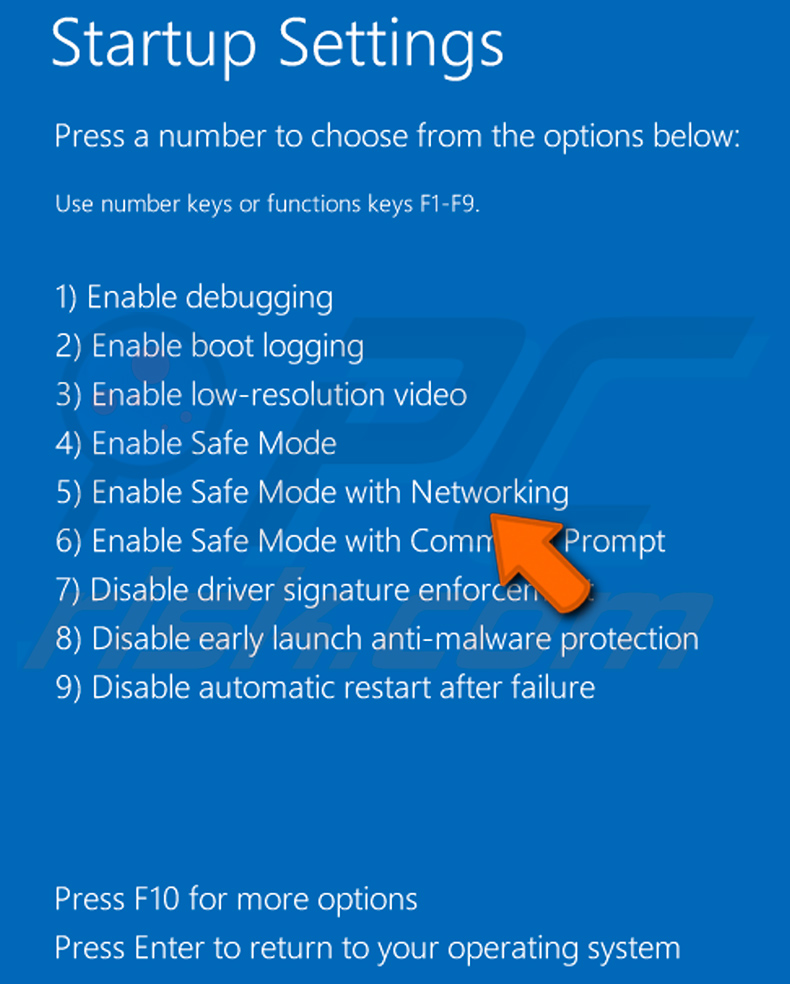

Reinicie o seu computador no Modo de Segurança:

Reinicie o seu computador no Modo de Segurança:

Utilizadores do Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de arranque do computador, pressione a tecla F8 no seu teclado várias vezes até ver o menu de Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo que mostra como iniciar o Windows 7 no "Modo de Segurança com Rede":

Utilizadores do Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Aceda ao Ecrã Inicial do Windows 8, escreva Avançado, nos resultados da pesquisa selecione Definições. Clique em Opções de arranque avançadas, na janela "Definições Gerais do PC" aberta, selecione Arranque avançado.

Clique no botão "Reiniciar agora". O seu computador irá agora reiniciar no "menu de Opções de arranque avançadas". Clique no botão "Resolução de problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de arranque".

Clique no botão "Reiniciar". O seu PC irá reiniciar no ecrã de Definições de arranque. Pressione F5 para arrancar no Modo de Segurança com Rede.

Vídeo que mostra como iniciar o Windows 8 no "Modo de Segurança com Rede":

Utilizadores do Windows 10: Clique no logótipo do Windows e selecione o ícone de Energia. No menu aberto, clique em "Reiniciar" enquanto mantém pressionado o botão "Shift" no seu teclado. Na janela "escolher uma opção", clique em "Resolução de problemas" e, em seguida, selecione "Opções avançadas".

No menu de opções avançadas, selecione "Definições de arranque" e clique no botão "Reiniciar". Na janela seguinte, deve clicar no botão "F5" no seu teclado. Isto irá reiniciar o seu sistema operativo no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no "Modo de Segurança com Rede":

Extraia o arquivo descarregado e execute o ficheiro Autoruns.exe.

Extraia o arquivo descarregado e execute o ficheiro Autoruns.exe.

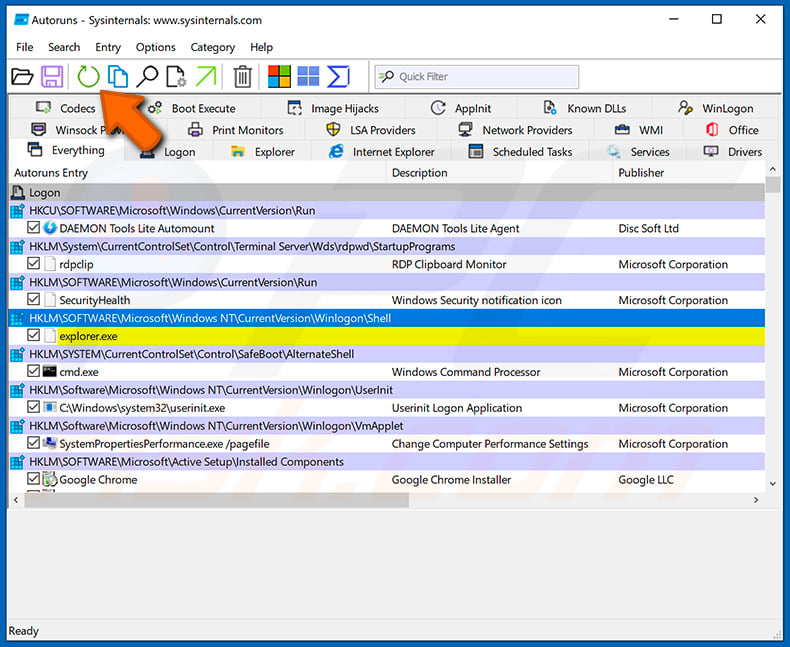

Na aplicação Autoruns, clique em "Options" na parte superior e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

Na aplicação Autoruns, clique em "Options" na parte superior e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

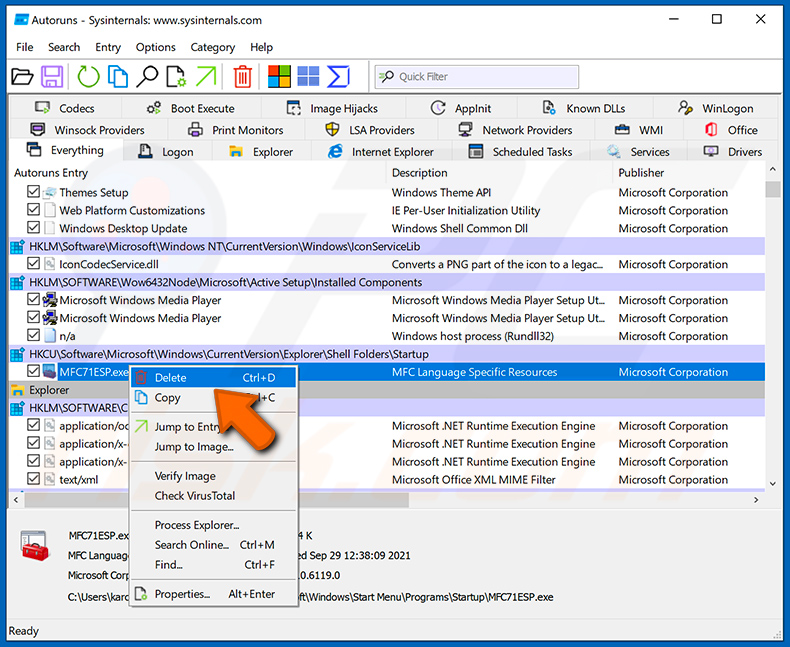

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o seu caminho completo e nome. Note que algum malware oculta nomes de processos sob nomes legítimos de processos do Windows. Nesta fase, é muito importante evitar remover ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o seu nome e escolha "Delete".

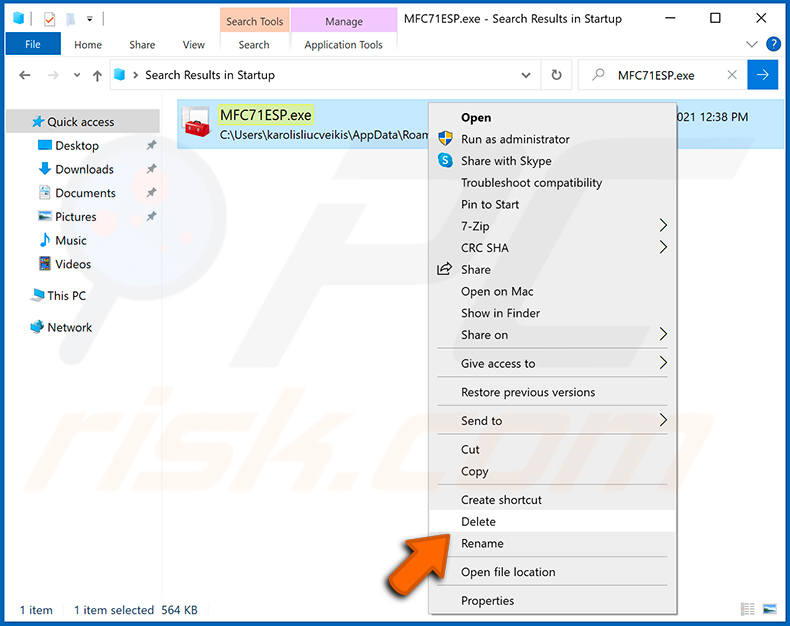

Após remover o malware através da aplicação Autoruns (isto garante que o malware não será executado automaticamente no próximo arranque do sistema), deve procurar o nome do malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de prosseguir. Se encontrar o nome do ficheiro do malware, certifique-se de o remover.

Reinicie o seu computador no modo normal. Seguir estes passos deverá remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer competências informáticas avançadas. Se não possui essas competências, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infeções de malware avançadas. Como sempre, é melhor prevenir a infeção do que tentar remover malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infeções de malware, recomendamos a sua verificação com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

O meu computador está infetado com o malware AtlasCross, devo formatar o meu dispositivo de armazenamento para me livrar dele?

Tomar esta medida pode eliminar o AtlasCross, mas também apagará todos os ficheiros e dados no dispositivo. Por essa razão, é frequentemente recomendado tentar primeiro removê-lo com uma solução de segurança conceituada, como o Combo Cleaner, antes de recorrer à reformatação.

Quais são os maiores problemas que o malware pode causar?

O malware pode realizar uma vasta gama de ações prejudiciais, como eliminar ou corromper ficheiros, instalar cargas maliciosas adicionais e recolher informações sensíveis. Isto pode levar a consequências graves como roubo de identidade, perdas financeiras, acesso não autorizado a contas e perda irreversível de dados.

Qual é o objetivo do AtlasCross?

O objetivo do AtlasCross é funcionar como um Trojan de Acesso Remoto que dá aos atacantes o controlo sobre computadores infetados. É utilizado principalmente para espiar utilizadores, roubar dados, executar comandos remotamente e manter acesso a longo prazo.

Como é que o AtlasCross se infiltrou no meu computador?

O AtlasCross é distribuído através de instaladores maliciosos em sites falsos que imitam software de confiança como Surfshark, Signal, Telegram, Zoom, Microsoft Teams, VPNs e outras aplicações populares. Estes sites disponibilizam um ficheiro ZIP contendo um instalador aparentemente legítimo assinado com um certificado roubado. Quando executado, instala uma aplicação engodo (como o UltraViewer) enquanto carrega secretamente o RAT.

O Combo Cleaner irá proteger-me contra malware?

Sim, o Combo Cleaner pode detetar e remover a maioria das infeções de malware conhecidas. No entanto, ameaças avançadas frequentemente ocultam-se profundamente no sistema, pelo que é importante realizar uma verificação completa do sistema para garantir que nada é perdido.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários