Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção do vírus Remcos

O que é Remcos?

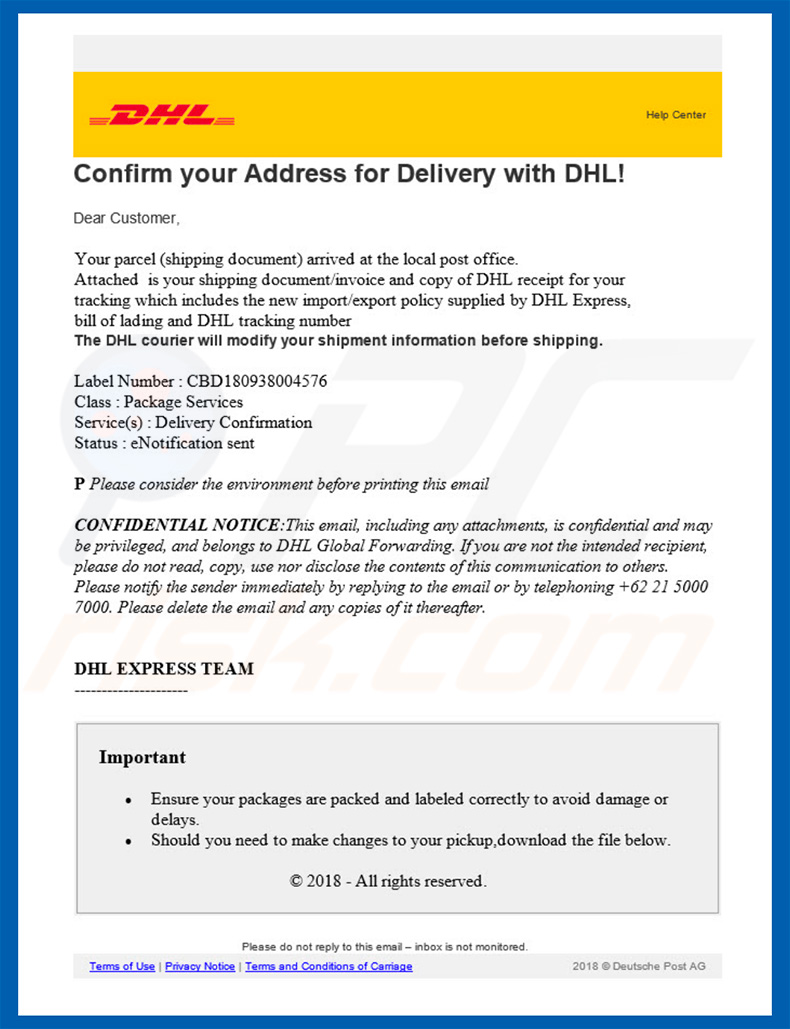

Remcos (sigla para Remote Control and Surveillance) é uma ferramenta de acesso remoto (RAT) que qualquer pessoa pode comprar e usar para qualquer finalidade. A ferramenta em si é legítima. No entanto, mesmo que os desenvolvedores de Remcos proíbam estritamente, alguns criminosos virtuais abusam desta ferramenta para gerar rendimento de forma maliciosa. Os resultados da investigação demonstram que a vasta maioria dos criminosos virtuais distribui estas infecções usando a campanha de e-mail spam. Alguns exemplos de tais campanhas são "DHL Email Virus" e "Arrival Notice Email Virus".

Como mencionado acima, Remcos é uma ferramenta de acesso remoto High-end que permite aos sistemas o controlo remotamente. Se mal utilizado, no entanto, Remcos pode ser uma ameaça extremamente perigosa. Os resultados da pesquisa demonstram que os criminosos virtuais enviam milhares de e-mails fraudulentos que contêm anexos fraudulentos (normalmente documentos do MS Office) que se infiltram no sistema de Remcos. O problema é que tudo isso está a ser feito sem o consentimento do utilizador. Agora Remcos concede acesso completo ao computador. Portanto, os criminosos virtuais podem causar muitos danos. Em primeiro lugar, podem recuperar informações pessoais, como palavras-passe guardadas, dados e assim por diante. Os criminosos virtuais também podem monitorizar em tempo real. Isto significa que podem ver que o utilizador está a fazer. A ferramenta também pode ser usada para descarregar ficheiros. Assim, os criminosos virtuais podem injetar os sistemas com outros vírus (por exemplo, ransomware). Em última análise, a presença de Remcos RAT pode conduzir a problemas/dados financeiros significativos, várias questões de privacidade e ainda mais infecções para o sistema. Portanto, se já abriu recentemente anexos fraudulentos e suspeitos que Remcos infiltrou no seu sistema, deve verificar o sistema com um respeitável conjunto de anti-virus/anti-spyware e eliminar todas as ameaças detectadas.

| Nome | Malware Remcos |

| Tipo de Ameaça | Trojan, vírus de roubo de palavras-passe, malware para bancos, spyware |

| Sintomas | Os trojans são projetados para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, assim, nenhum sintoma específico é claramente visível numa máquina infectada. |

| Métodos de distribuição | Anexos de e-mail infectados, anúncios on-line maliciosos, engenharia social, software pirateado. |

| Danos | Informações bancárias roubadas, palavras-passe, roubo de identidade, computador da vítima adicionado a um botnet. |

| Remoção |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Existem dezenas de vários vírus distribuídos usando campanhas de e-mail spam. A lista de exemplos inclui (mas não está limitado a) Adwind, Hancitor, TrickBot, NanoCore, e Hawkeye. Estes vírus são desenvolvidos por diferentes criminosos virtuais e a sua funcionalidade/comportamento difere - alguns reúnem informações, alguns causam infecções em cadeia (infiltram outro malware no sistema), alguns fornecem acesso ao sistema e assim por diante. No entanto, no final do dia, todos estes vírus têm uma coisa em comum - representam uma enorme ameaça à privacidade do utilizador e à segurança do computador. Por este motivo, eliminar malware é essencial.

Como é que Remcos se infiltrou no meu computador?

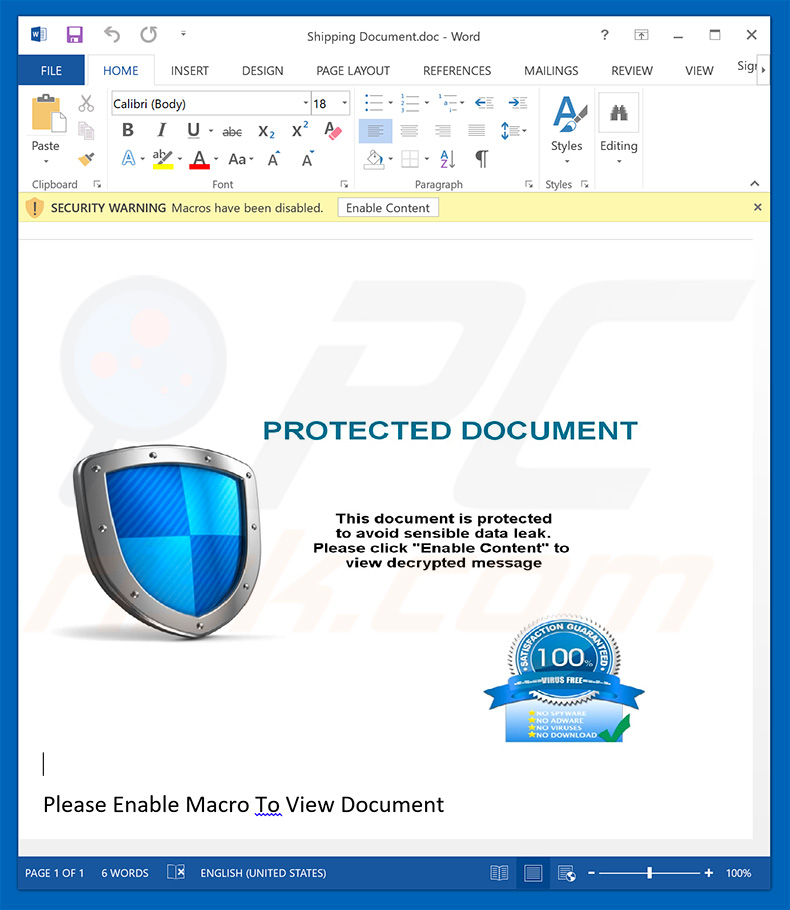

Como mencionado acima, Remcos é tipicamente proliferado usando campanhas de e-mail spam. Os utilizadores recebem e-mails fraudulentos que contêm anexos fraudulentos do MS Office. As mensagens normalmente indicam que o utilizador recebeu algum pacote, tem uma conta para pagar, ou algo assim. Em qualquer caso, os utilizadores são encorajados a abrir o anexo imediatamente. Depois de aberto, o ficheiro incentiva os utilizadores a capacitar comandos macro, caso contrário, o conteúdo não será exibido corretamente. O problema é que, ao capacitar macros, os utilizadores concedem inadvertidamente aos ficheiros permissão para executar comandos que infiltram vírus no sistema. Este método de distribuição de malware é muito simples e extremamente eficaz. No entanto, não significa que não tenha falhas. O malware será descarregue apenas se o utilizador irá abrir anexos usando o MS Office. Por outras palavras, se o ficheiro for aberto usando qualquer outro software, o vírus não será capaz de se infiltrar no sistema. Também vale ressalvar que Remcos pode funcionar apenas no sistema operacional Windows, o que significa que os utilizadores de outras plataformas estão seguros.

Como evitar a instalação de malware?

Para prevenir esta situação, os utilizadores devem ser muito cautelosos quando navegam na Internet. Pense sempre duas vezes antes de abrir anexos de e-mail. Se o ficheiro/link parecer irrelevante e/ou tiver sido recebido de um endereço de email suspeito/irreconhecível, não abra nada. Deve excluir esses emails sem ler. Como mencionado acima, a grande maioria dos anexos fraudulentos são documentos do MS Office. Por esta razão, devemos mencionar que as versões mais recentes do Microsoft Office (2010 e posteriores) têm o modo de "Modo de exibição protegido", que impede a execução automática das macros fraudulentas executáveis. Portanto, aconselhamos que evite o uso de versões mais antigas deste kit de software. Também é extremamente importante ter sempre um conjunto de antivírus/antispyware de boa reputação instalado e em execução. É mais do que provável que essas ferramentas detectem e eliminem malware antes que algo mau aconteça. As principais razões para infecções por computador são conhecimento pobre e comportamento imprudente - a chave é a precaução. Se acredita que o seu computador já está infectado, recomendamos que execute uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Anexos fraudulentos a distribuir Remcos:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é Remcos?

- PASSO 1. Remoção manual do malware Remcos.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover o malware manualmente?

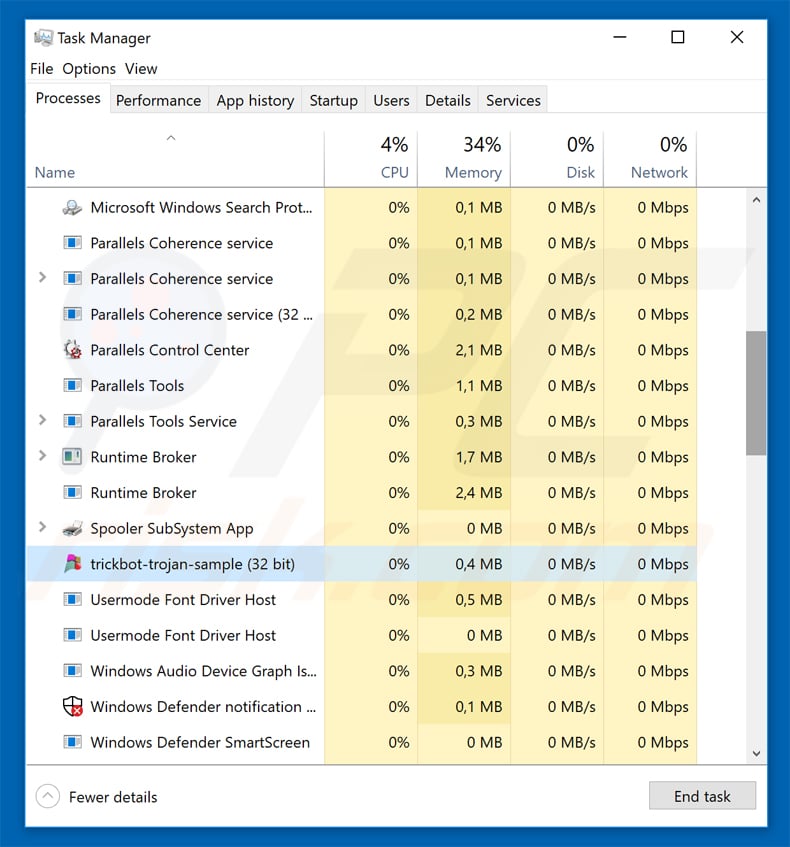

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, a primeira etapa é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estas etapas:

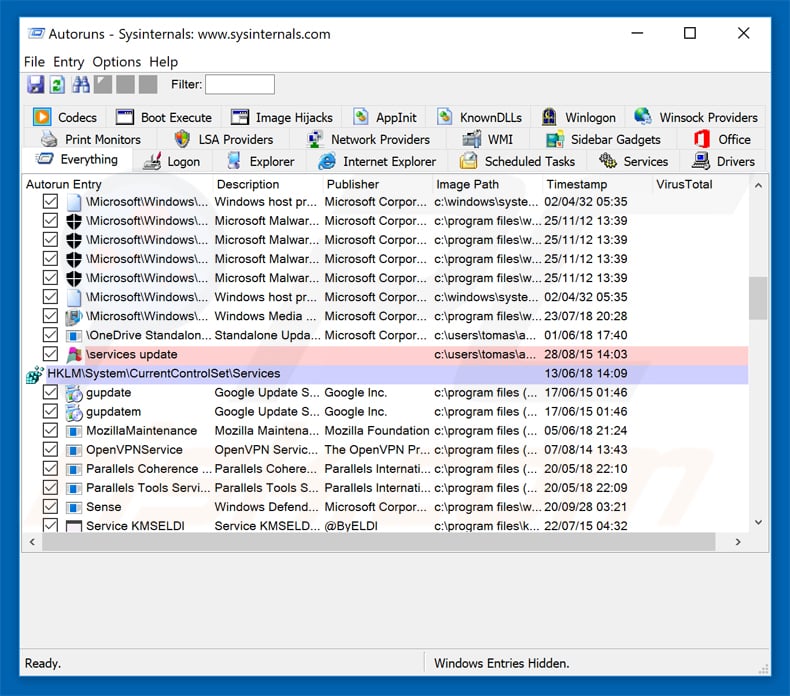

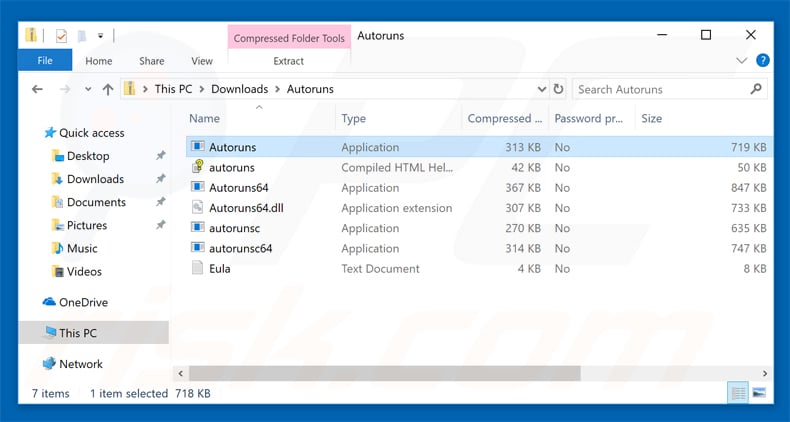

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Reinicie o computador no modo de segurança:

Reinicie o computador no modo de segurança:

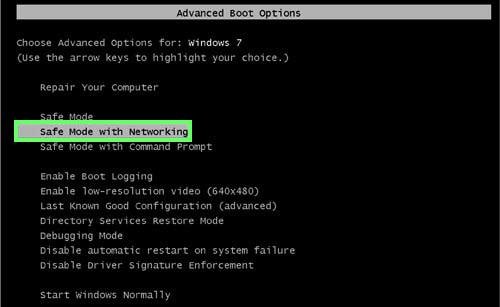

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador pressione a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

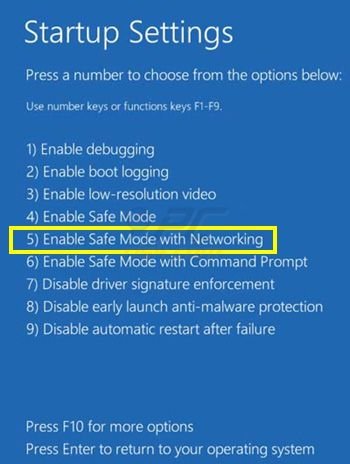

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

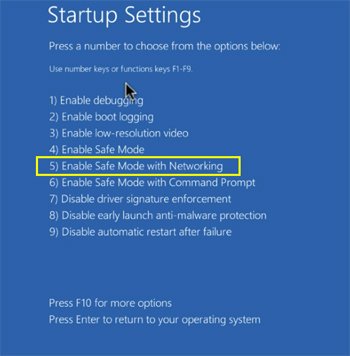

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Startup Settings" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operacional em modo de segurança com rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

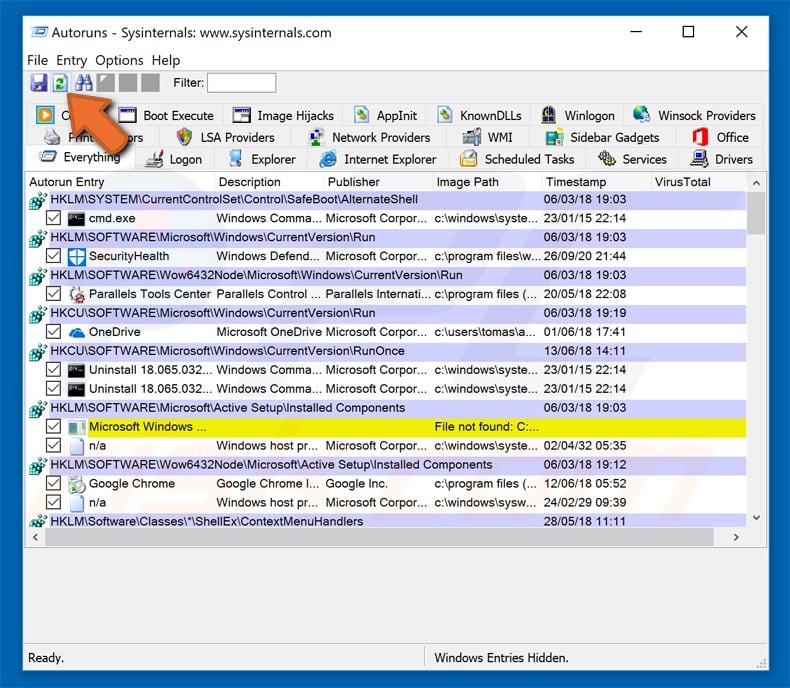

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

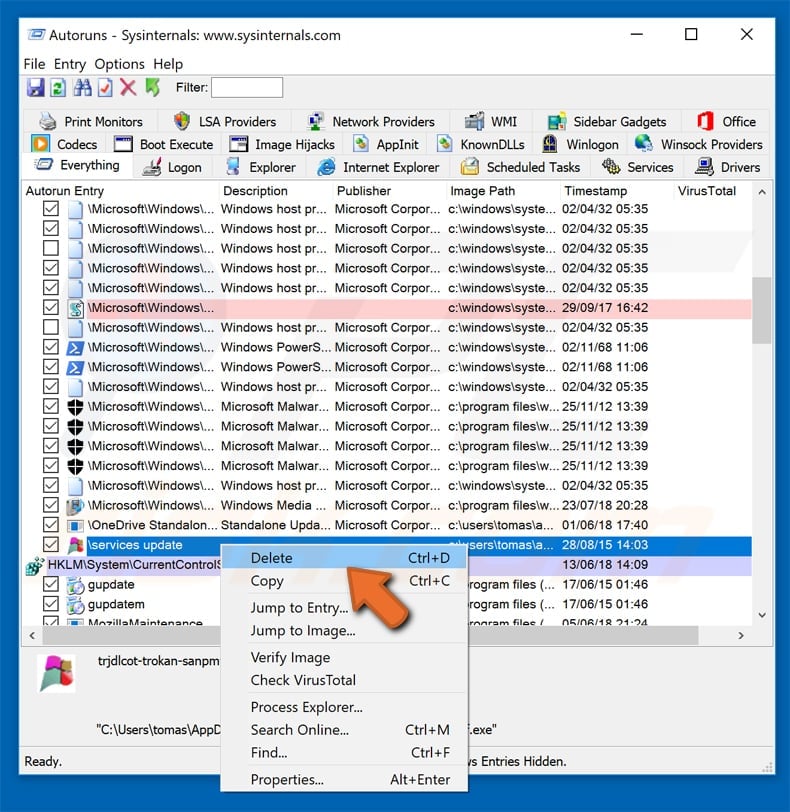

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam seus nomes de processos em nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o mouse sobre o nome dele e escolha "Excluir"

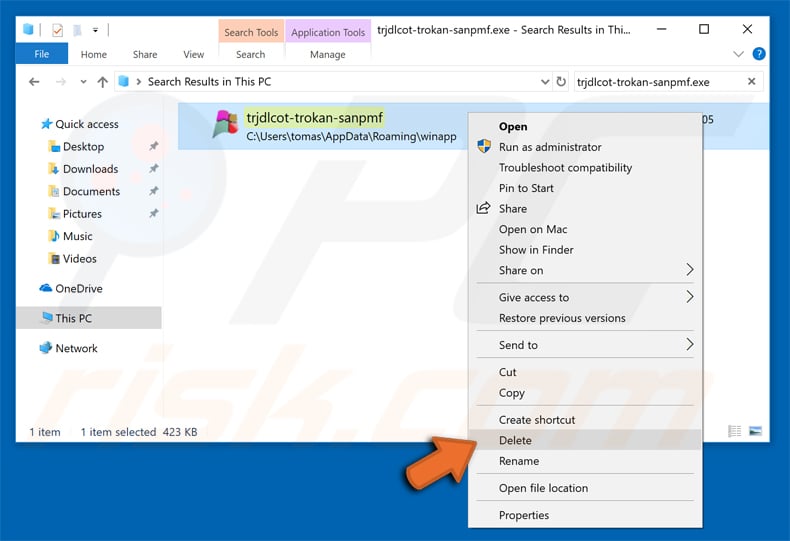

Depois de remover o malware por meio do aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o malware name em seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware,

Inicie o seu computador no Modo Seguro. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer habilidades avançadas de computação. Se não tiver essas habilidades, deixe a remoção de malware para programas antivírus e anti-malware. Essas etapas podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operacional e de usar o software antivírus.

Para garantir que o seu computador esteja livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários