Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Guia de remoção "Proof Attached"

O que é "Proof attached"?

"Proof attached" é o nome de uma campanha de spam por email classificada como fraude de sextortion. Regra geral as fraudes desse tipo são usados para assustar as pessoas (destinatários), conduzindo-as a pensar que os criminosos registaram um vídeo embaraçoso (ou tiraram fotos) e vão distribuí-lo os destinatários não lhes enviarem uma quantia específica de dinheiro. Em termos de amostras, trata-se de uma frade usada para enganar as pessoas, recomendamos mesmo ignorar os e-mails desse tipo.

Existem pelo menos duas variantes deste esquema em particular, no entanto, o ponto principal é basicamente o mesmo. Esses e-mails dizem que um destinatário instalou algum programa que permitia que esses criminosos virtuais usassem o microfone e a webcam do computador. Afirma-se que a webcam foi usada para gravar um vídeo embaraçoso de um destinatário assistindo a algum vídeo pornográfico. Além disso, diz que este programa é capaz de roubar dados como contatos, alguns detalhes da conta e assim por diante. Os criminosos pedem aos destinatários que enviem $310 em três dias (ou $660 em dois dias, dependendo da versão desse esquema). De uma forma ou de outra, o dinheiro deve ser transferido usando criptomoeda (Bitcoin). Há um endereço de carteira do Bitcoin fornecido em ambas as variantes. Além disso, os seus e-mails contêm anexos (ficheiros compactados) que contêm alguns vídeos, fotos, ficheiros de texto e assim por diante. Esses ficheiros são apresentados como uma prova de que os criminosos têm acesso ao computador do destinatário. No entanto, esses ficheiros são protegidos por palavra-passe. Para abrir/extrair qualquer um desses ficheiros, as pessoas precisam pagar primeiro. Esses e-mails fraudulentos contêm links da Web que abrem páginas Satoshibox ou Cryptonator (como nos screenshots abaixo) que devem ser usadas para efetuar um pagamento. É altamente recomendável não pagar por isso, isso é apenas outra maneira de extrair dinheiro das pessoas.

| Nome | Fraude por E-mail de Proof Attached |

| Tipo de Ameaça | Phishing, Fraude, Engenharia Social, Fraude |

| Reclamação Falsa | Os criminosos afirmam que têm um vídeo humilhante do destinatário "dando prazer a si mesmo". É dito também que têm acesso aos dados pessoais do destinatário (contatos, certas contas, etc.) |

| Endereço do Contacto Criminoso Cibernético | 16fSXe21QhnmhvZskmtrWnvoRWFbAeAVG3 (os criminosos cibernéticos usam endereços carteiras cripto diferentes para diferentes variantes desta campanha de spam). |

| Montante do Resgate | $310, $660 (o preço depende da variante da campanha de spam). |

| Sintomas | Compras on-line não autorizadas, alterações de palavras-passe de contas online, roubo de identidade, acesso ilegal ao computador de uma pessoa. |

| Métodos de Distribuição | E-mails enganosos, anúncios pop-up on-line fraudulentos, técnicas de envenenamento do mecanismo de pesquisa, domínios com erros ortográficos. |

| Danos | Perda de informação confidencial sensível, perda monetária, roubo de identidade. |

| Remoção |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Existem muitos outras fraudes desse tipo, como regra, os criminosos os utilizam para extrair dinheiro dos destinatários de uma ou outra forma. Alguns outros exemplos são "Electronic Materials Involving Underage Children", "This Account Was Recently Infected" e "Hey. It's me! Your Future Friend Or Enemy". Todos os e-mails desse tipo não devem ser levados a sério, a melhor opção é simplesmente ignorá-los. No entanto, vale ressalvar que há outro tipo de fraudes. As fraudes que são usadas para proliferar infecções de computador, como LokiBot, TrickBot, Emotet, AZORult, Adwind e assim por diante. O principal objetivo dessas campanhas de spam (e-mails) é enganar as pessoas para que abram o link do ficheiro ou site anexado. Esses anexos de e-mail geralmente são apresentados como documentos do Microsoft Office,ZIP, RAR, JavaScript, ficheiros executáveis (ficheiros .exe), documentos PDF e assim por diante. Depois de aberto, descarregam e instalam um ou outro programa fraudulento de alto risco. Esses programas geralmente são projetados para roubar dados pessoais, como palavras-passe, logins de contas bancárias ou outras contas, para disseminar outras infecções e assim por diante. Essas infecções de computador podem causar perda financeira, privacidade variada, problemas de segurança na navegação ou outros problemas sérios.

Recebemos uma grande quantidade de feedback de utilizadores preocupados sobre esse e-mail fraudulento. Aqui está a pergunta mais popular que recebemos:

Q: Olá equipa pcrisk.com, recebi um email a informar-me que o meu computador foi pirateado e têm um vídeo meu. Agora estão a pedir um resgate em Bitcoins. Isso deve ser verdade porque listaram o meu nome real e palavra-passe no e-mail. O que devo fazer?

R: Não se preocupe com este e-mail. Não se preocupe, nem piratas ou criminosos virtuais infiltraram/invadiram o seu computador e não há nenhum vídeo de si a ver pornografia. Simplesmente ignore a mensagem e não envie Bitcoins. O seu e-mail, nome e palavra-passe provavelmente foram roubados de um site comprometido, como o Yahoo (essas violações de sites são comuns). Se estiver preocupado, pode verificar se as suas contas foram comprometidas ao visitar o site haveibeenpwned.

Como é que as campanhas de spam infectaram o meu computador?

As campanhas de spam que são usadas para distribuir vírus causam danos somente se os ficheiros anexados forem abertos. Se o anexo for um documento do Microsoft Office, uma vez aberto, solicitará uma permissão para desativar o modo "Modo de Exibição Protegido". Os ficheiros infectados do MS Office podem descarregar e instalar programas fraudulentos somente quando esse modo está desativado. Portanto, recomendamos enfaticamente não desativá-lo. Se o anexo for algum ficheiro, como ZIP, RAR ou outro, o seu conteúdo precisará ser extraído e aberto, caso contrário, não poderão causar nenhum dano. Não importa qual é o anexo, não pode instalar infecções de computador sem ser aberto.

Como evitar a instalação de malware?

Evite abrir anexos ou links da Web apresentados em emails recebidos de endereços desconhecidos e suspeitos ou/e quando o email em si for irrelevante. O mesmo aplica-se aos links de sites, geralmente conduzem a ficheiros infectados. Evite o uso de descarregadores de software de terceiros, redes Peer-to-Peer, como torrents, eMule, sites não oficiais e outras fontes semelhantes para isso. A maneira mais segura para descarregar software é usando o website oficial, confiável e links diretos. Instale e descarregue o software com cuidado, verifique sempre as opções "Personalziadas", "Avançadas" e outras opções de configuração de instalação. Exclua as ofertas de instalação ou descarregamento de algumas aplicações adicionais (potencialmente indesejadas) e só então conclua o processo. Não use vários atualizadores de software de terceiros, atualize o software usando ferramentas ou funções fornecidas apenas por desenvolvedores oficiais. Não ative o software pago usando várias ferramentas de "pirataria", estas são ilegais e muitas vezes são usadas como ferramentas para proliferar infecções de computador. O MS Office 2010 e versões posteriores incluem o modo "Modo de Exibição Protegido" projetado para evitar que anexos fraudulentos descarregues distribuam vários vírus. Recomendamos usar versões mais recentes. Ter um software anti-spyware ou antivírus respeitável instalado e ativado também é uma excelente prevenção. Se já tiver aberto o anexo fraudulento, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

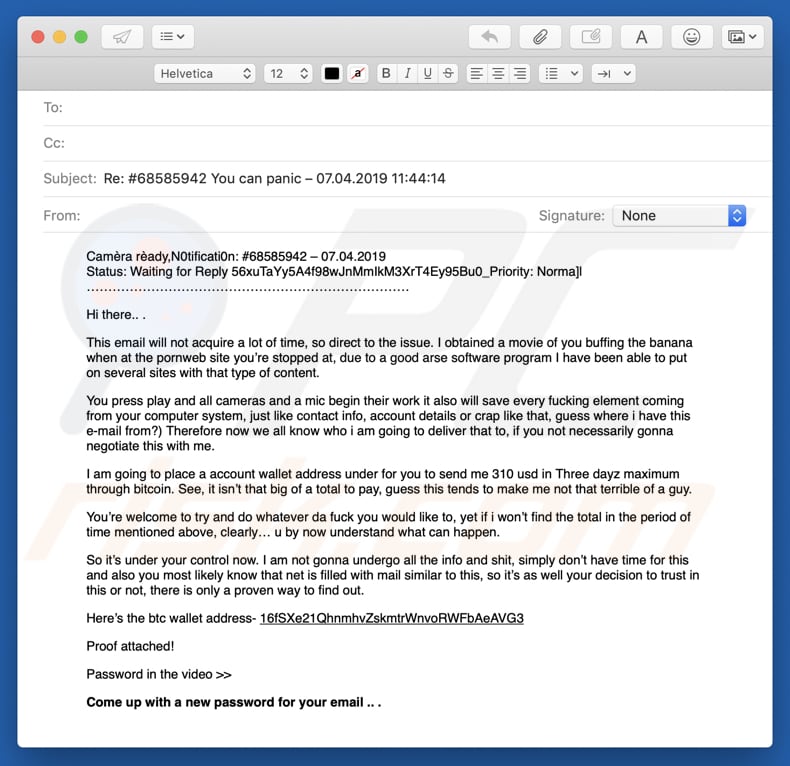

Texto apresentado na carta de e-mail "Proof Attached" (primeira variante):

Assunto: Re: #68585942 Não pode entrar em pânico 07.04.2019 11:44:14

Anexo: Dr_fuss_bogle_Proof68585942.zip

Camèra rèady,N0tificati0n: #68585942 ñ 07.04.2019

Estado: A aguardar resposta 56xuTaYy5A4f98wJnMmIkM3XrT4Ey95Bu0_Priority: Norma]l

Olá.

Este e-mail não irá adquirir muito tempo, portanto, seja direto para o problema. Consegui um filme de si polindo a banana quando estava no site web de pornografia que visitou, devido a um bom programa de software que consegui colocar em vários sites com esse tipo de conteúdo.

Você aperta o play e todas as câmaras e um microfone começam o seu trabalho, também salvará cada maldito elemento vindo do seu sistema de computador, assim como informações de contato, detalhes da conta ou porcaria assim, adivinha onde eu tenho esse e-mail?) Portanto, agora todos nós sabemos a quem eu vou entregar isso, se não negociar isso comigo.

Vou colocar um endereço de carteira da conta abaixo para enviar-me 310 usd em três dias no máximo através de bitcoin. Veja, não é tão grande de um total para pagar, acho que isso tende a me fazer não tão terrível de um cara.

Você é bem-vindo para tentar fazer o que quiser, mas se eu não encontrar o total no período de tempo mencionado acima, já deve ter entendido o que pode acontecer.

Então está sob o seu controlo agora. Eu não vou passar por todas as informações e merdas, simplesmente não tenho tempo para isso e também provavelmente sabe que a rede está cheia de mensagens semelhantes a isso, então é também sua decisão de confiar nisso ou não, existe apenas um maneira comprovada de descobrir.

Aqui está o endereço da carteira btc - 16fSXe21QhnmhvZskmtrWnvoRWFbAeAVG3

Proof attached!

Palavras-passe no vídeo >>

Invente uma nova palavra-passe para o seu email

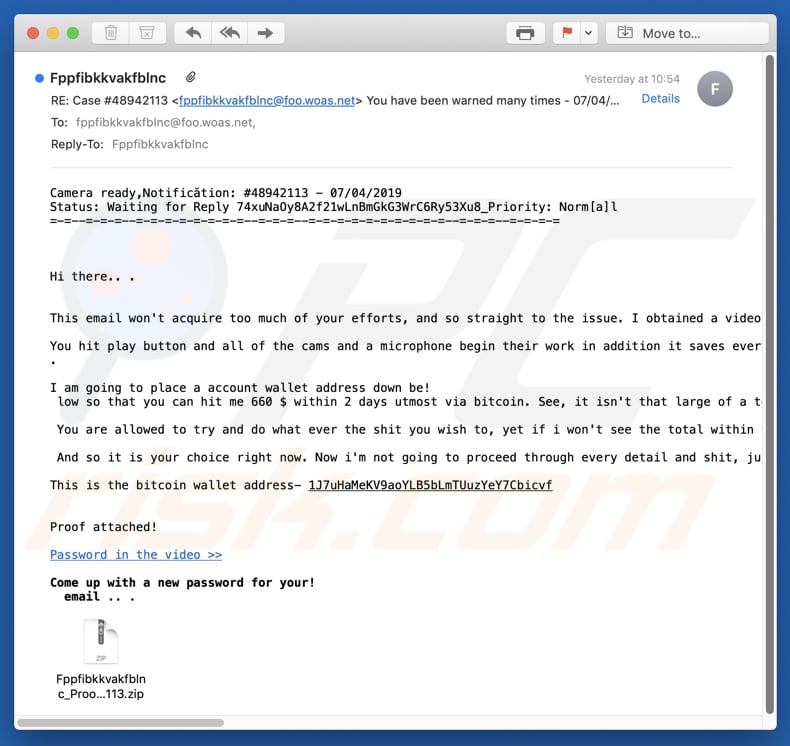

Screenshot de uma segunda variante da fraude "Proof Attached":

Texto apresentado na segunda variante da fraude "Proof Attached":

Assunto: Caso #48942113 Você foi avisado muitas vezes - 07/04/2019 10:57:20

Câmara pronta, Notificação: #48942113 - 07/04/2019

Estado: A aguardar pela resposta 74xuNaOy8A2f21wLnBmGkG3WrC6Ry53Xu8_Priority: Norm[a]l

=-=--=-=-=--=-=-=-=-=-=-=-=--=-=-=--=-=-=-=-=-=-=-=-=-=--=-=-=--=-=-=-=

Olá.

Este e-mail não irá adquirir muito dos seus esforços e, portant, vou direto ao problema. Eu obtive um vídeo de flagelando o golfinho quando em uma pornpage você é visitado, graças a um incrível software que eu coloquei em alguns sites com esse tipo de conteúdo.

Você aperta o botão play e todas as cames e um microfone começam seu trabalho, além disso, ele salva cada elemento do seu pc, por exemplo, informações de contato, detalhes da conta ou merda como essa, adivinhe onde eu recebi esse endereço de e-mail?) Portanto, agora todos nós sabemos quem eu vou entregar isso, se você não vai negociar isso junto comigo.

Vou colocar um endereço de carteira de conta para baixo ser!

baixo para que você possa me bater 660 $ dentro de 2 dias máximo via bitcoin. Veja, não é tão grande de um total para pagar, acho que isso não me faz tão terrível de uma pessoa.

Você tem permissão para tentar fazer o que quiser, mas se eu não ver o total dentro do período de tempo mencionado acima, claramente ... você já percebeu o que vai acontecer.

E assim é a sua escolha agora. Agora eu não vou continuar com todos os detalhes e merda, simplesmente não tenho tempo precioso para isso e também você provavelmente sabe que a web está cheia de mensagens como essa, portanto, é também sua decisão de acreditar nisso ou não, pode haver apenas uma maneira de descobrir.

Este é o endereço de carteira de bitcoin - 1J7uHaMeKV9aoYLB5bLmTUuzYeY7Cbicvf

Proof attached!

Palavras-passe no vídeo >>

Invente uma nova palavra-passe para o seu!

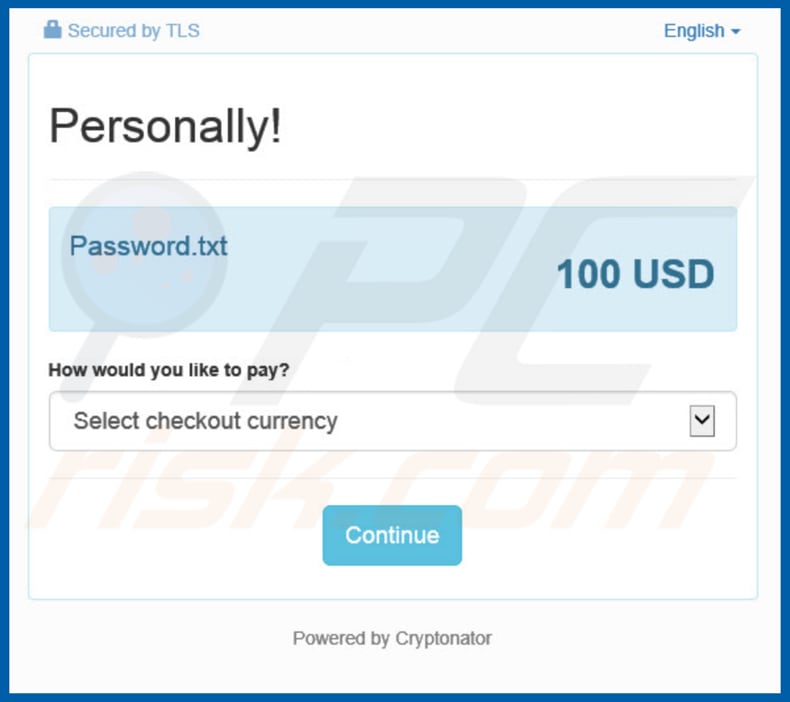

Os criminosos cibernéticos tentam vender a palavra-passe do ficheiro via Cryptonator:

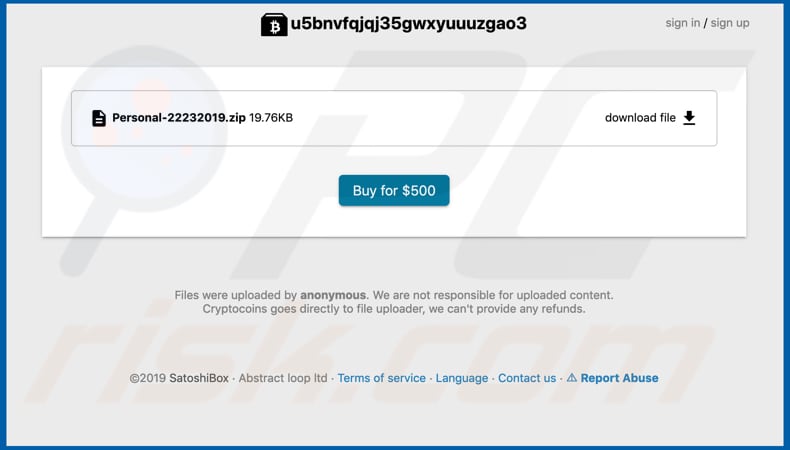

Screenshot dos ficheiros enviados para Satoshibox:

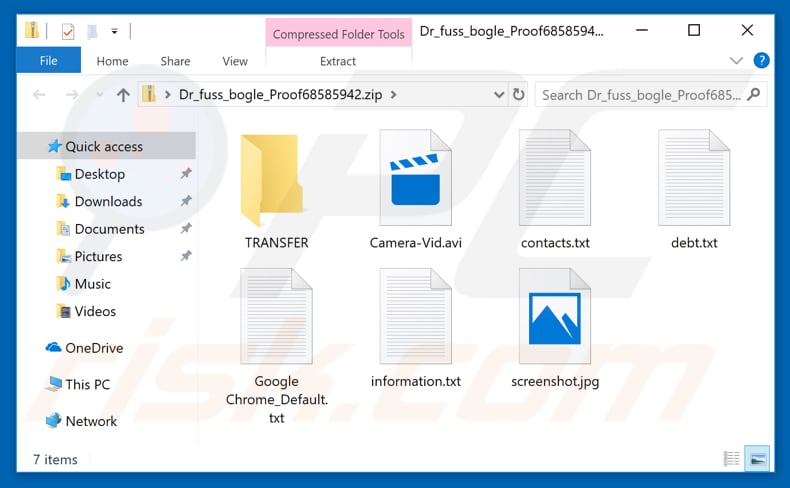

Screenshot dos ficheiros no ficheiro arquivo protegido pela palavra-passe (anexo):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é "Proof attached"?

- PASSO 1. Remoção manual de possíveis infecções de malware.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover o malware manualmente?

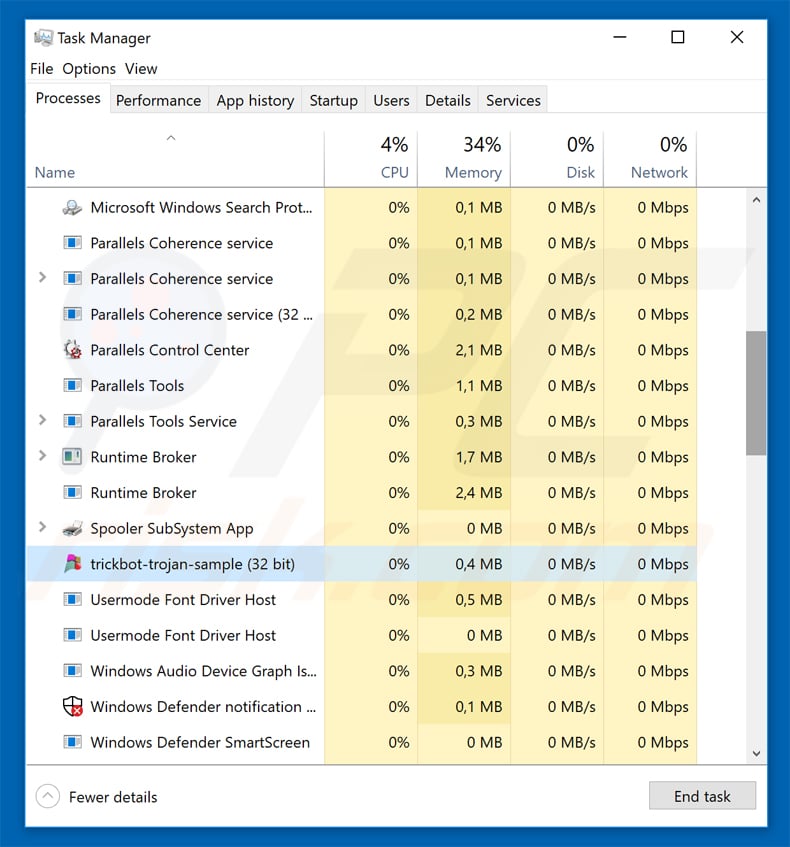

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou anti-malware façam isso automaticamente. Para remover este malware, recomendamos o uso de Combo Cleaner Antivirus para Windows. Se deseja remover malware manualmente, a primeira etapa é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, a usar o gestor de tarefas e identificou um programa que parece suspeito, deve continuar com estas etapas:

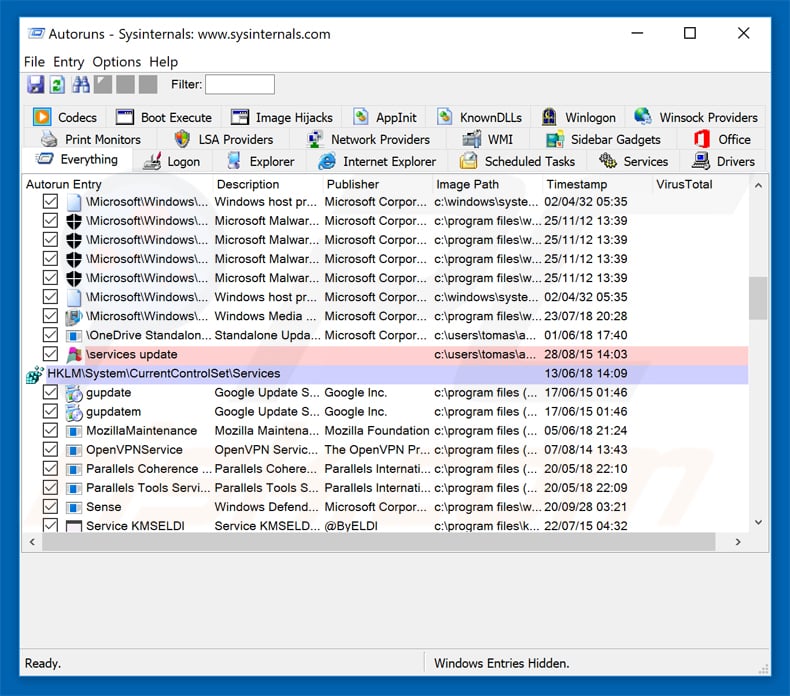

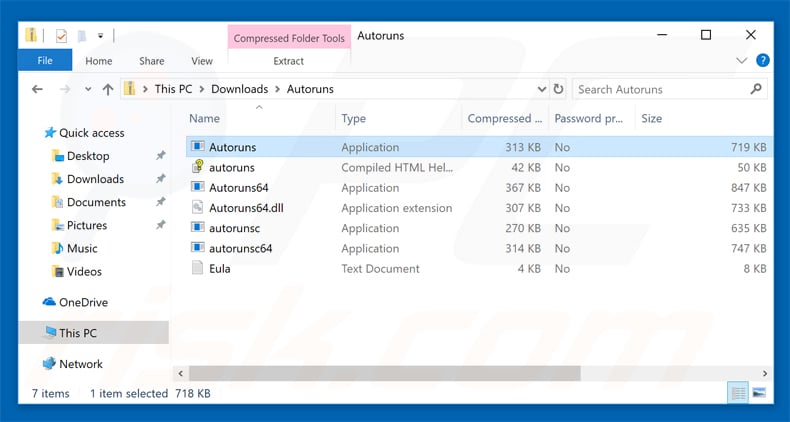

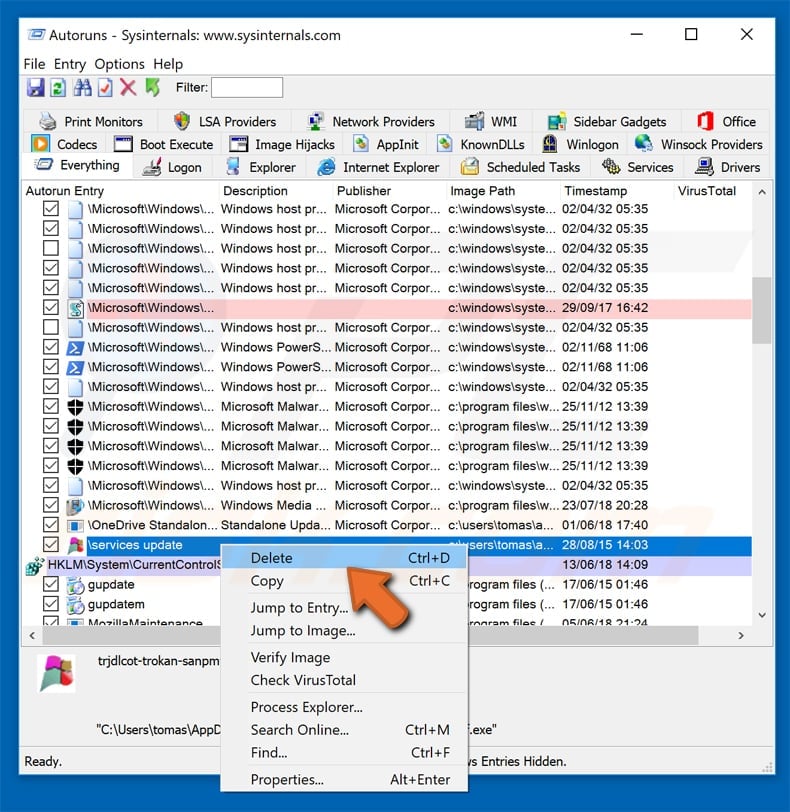

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

Descarregue um programa denominado Autoruns. Este programa mostra as aplicações de inicialização automática, o Registo e os locais do sistema de ficheiros:

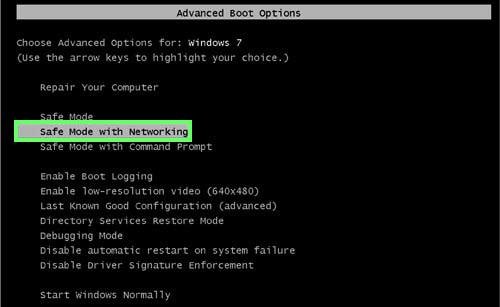

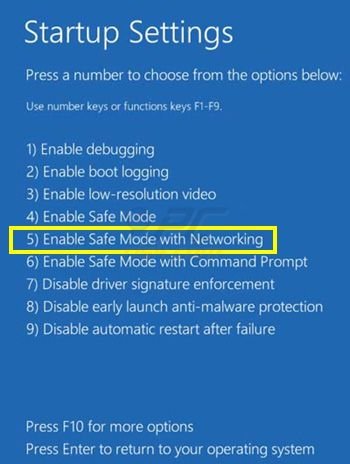

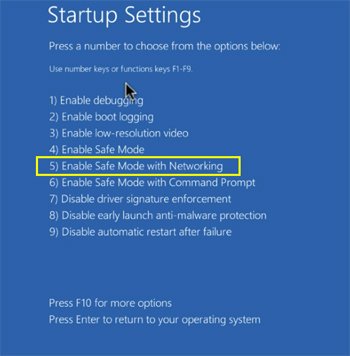

Reinicie o computador no modo de segurança:

Reinicie o computador no modo de segurança:

Utilizadores Windows XP e Windows 7: Inicie o seu computador no Modo Seguro. Clique em Iniciar, Clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de início do seu computador pressione a tecla F8 no seu teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, seleccione Modo Segurança com Rede da lista.

O vídeo demonstra como iniciar o Windows 7 "Modo de Segurança com Rede"

Utilizadores Windows 8: Inicie o Windows 8 com Modo Segurança com Rede - Vá para o ecrã de início Windows 8, escreva Avançado, nos resultados da pesquisa, selecione Configurações. Clique em opções de inicialização avançadas, na janela aberta "Definições Gerais de PC", seleccione inicialização Avançada. Clique no botão "Reiniciar agora". O seu computador será reiniciado no "Menu de opções de inicialização avançadas". Clique no botão "Solucionar Problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de inicialização". Clique no botão "Reiniciar". O seu PC será reiniciado no ecrã de Definições de Inicialização. Pressione F5 para iniciar em Modo de Segurança com Rede.

O vídeo demonstra como começar Windows 8 "Modo de Segurança com Rede":

Utilizadores Windows 10: Clique no logotipo do Windows e seleccione o ícone Energia. No menu aberto, clique em "Reiniciar", mantendo o botão "Shift" premido no seu teclado. Na janela "escolher uma opção", clique em "Solucionar Problemas" e selecione "Opções avançadas". No menu de opções avançadas, selecione "Startup Settings" e clique no botão "Reiniciar". Na janela seguinte deve clicar no botão "F5" do seu teclado. Isso irá reiniciar o sistema operacional em modo de segurança com rede.

O vídeo demonstra como iniciar o Windows 10 "Modo de Segurança com Rede":

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregue e execute o ficheiro Autoruns.exe.

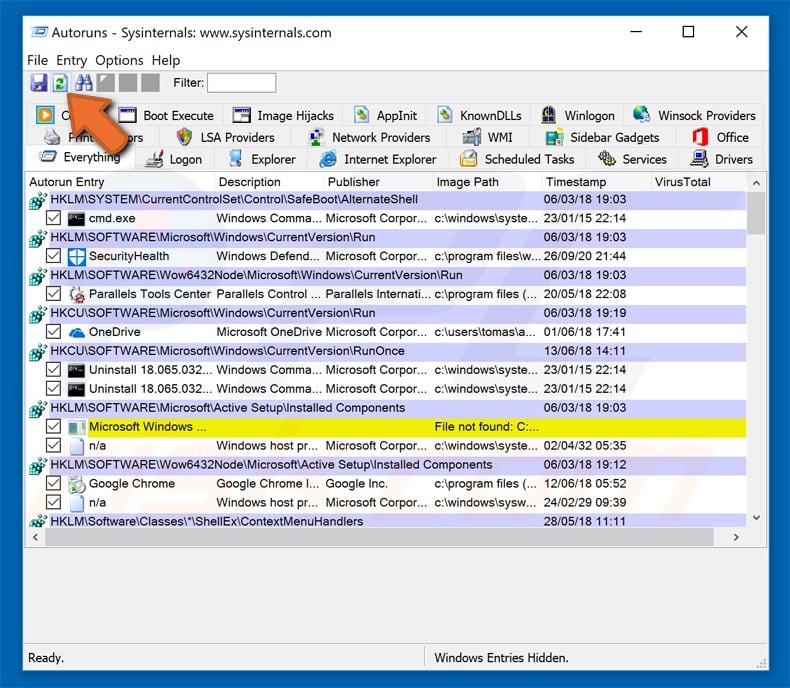

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Na aplicação Autoruns, clique em "Opções" na parte superior e desmarque as opções "Ocultar locais vazios" e "Ocultar entradas do Windows". Após este procedimento, clique no ícone "Atualizar".

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam seus nomes de processos em nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover clique com o mouse sobre o nome dele e escolha "Excluir"

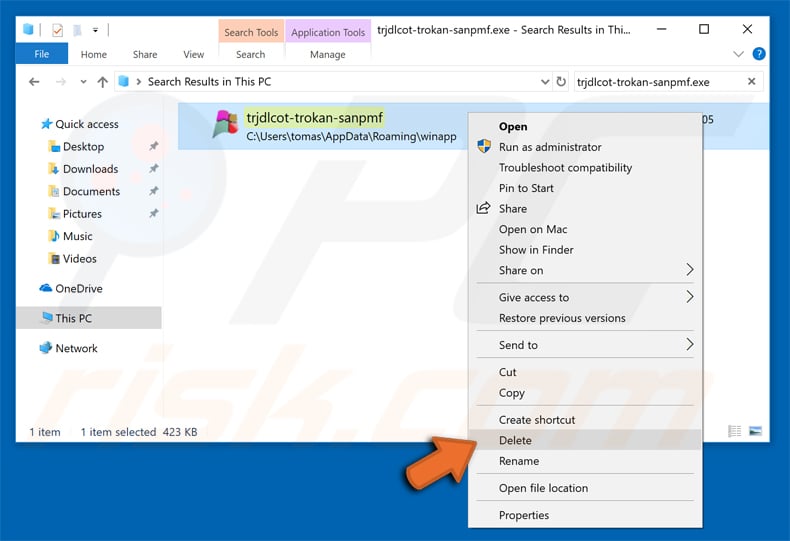

Depois de remover o malware por meio do aplicação Autoruns (isso garante que o malware não seja executado automaticamente na próxima inicialização do sistema), deve procurar o malware name em seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware,

Inicie o seu computador no Modo Seguro. Seguir estes passos deve ajudar a remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer habilidades avançadas de computação. Se não tiver essas habilidades, deixe a remoção de malware para programas antivírus e anti-malware. Essas etapas podem não funcionar com infecções avançadas por malware. Como sempre, é melhor prevenir a infecção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, certifique-se de instalar as atualizações mais recentes do sistema operacional e de usar o software antivírus.

Para garantir que o seu computador esteja livre de infecções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários