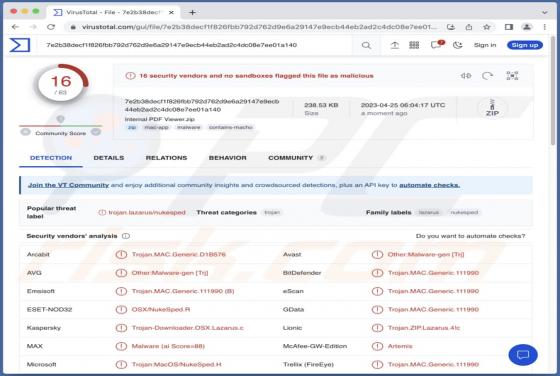

Ladrão AMOS-Atomic (Mac)

AMOS (Atomic) stealer, é um programa malicioso que tem como alvo Mac OSes (Sistemas Operativos). É classificado como um ladrão - um tipo de malware que extrai e exfiltra informações de dispositivos infectados. No momento da redacção deste artigo, o AMOS é vendido activamente no Telegram.