Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o DarkCloud?

O DarkCloud é um programa malicioso classificado como um ladrão. O malware dentro desta classificação é projetado para roubar informações confidenciais de sistemas infectados. O ladrão DarkCloud foi observado usando técnicas sofisticadas de infiltração e anti-análise/anti-detecção.

Visão geral do malware DarkCloud

O DarkCloud infiltrou-se em sistemas através de três cadeias de infeção diferentes. Todos estes processos envolvem medidas de proteção complexas para impedir a análise e a deteção; quase todas as etapas são protegidas.

Para expandir um pouco sobre as cadeias conhecidas, todas elas começam com malspam (e-mails de spam maliciosos) que distribuem ficheiros virulentos. As cadeias dependem de diferentes formatos de arquivo – RAR, TAR ou 7Z (7-Zip) . Os dois primeiros contêm um ficheiro JavaScript (JS) cada, enquanto o 7Z contém um Windows Script File (WSF).

Na cadeia que envolve o ficheiro JavaScript, um ficheiro PowerShell (PS1) é descarregado/executado e, em seguida, introduz um ficheiro executável (EXE) que é o ladrão DarkCloud.

O processo com o ficheiro de script do Windows também descarrega e executa um ficheiro PowerShell da mesma fonte, mas o ficheiro não é o mesmo. Nesta cadeia, um executável é gravado no diretório de ficheiros temporários (pasta %tmp%) com um nome de ficheiro aleatório. O ficheiro PowerShell é então usado para executar o ficheiro EXE.

Para explicar melhor alguns dos mecanismos usados na cadeia para proteção, é usada uma ofuscação pesada. A carga útil do DarkCloud pode ser protegida usando o ConfuserEx – um protetor de aplicativos .NET. Nesses casos, também é utilizada a técnica de process hollowing – que normalmente envolve a criação de um processo legítimo, mas suspenso, cuja memória é então sobrescrita com o código de um executável malicioso, a fim de executá-lo em vez do processo inofensivo.

Foram observados casos em que as infeções do DarkCloud dependiam do AutoIt para evitar a deteção do sistema. A encriptação também foi utilizada para ofuscar partes do código.

Conforme mencionado na introdução, o DarkCloud é um ladrão que tem como alvo dados vulneráveis. Ele vasculha diretórios específicos em busca de ficheiros de interesse (por extensão e, potencialmente, por palavras-chave como nomes de cartões de crédito).

Geralmente, os ladrões têm a capacidade de extrair informações de vários aplicativos, como navegadores, VPNs, FTPs, mensageiros, gerenciadores de senhas, clientes de e-mail, carteiras de criptomoedas, etc. As informações visadas podem incluir cookies da Internet, detalhes de identificação pessoal, nomes de utilizador/palavras-passe, números de cartões de crédito/débito e assim por diante.

É importante mencionar que os criadores de malware frequentemente aprimoram seus softwares e metodologias. Portanto, o DarkCloud pode se proliferar de maneiras diferentes ou usar outras técnicas de infiltração. Versões futuras desse ladrão podem ter recursos e funcionalidades adicionais/diferentes.

Em resumo, a presença de software como o ladrão DarkCloud nos dispositivos pode levar a graves problemas de privacidade, perdas financeiras e roubo de identidade.

| Nome | DarkCloud malware |

| Tipo de ameaça | Trojan, ladrão, vírus rouba-senhas. |

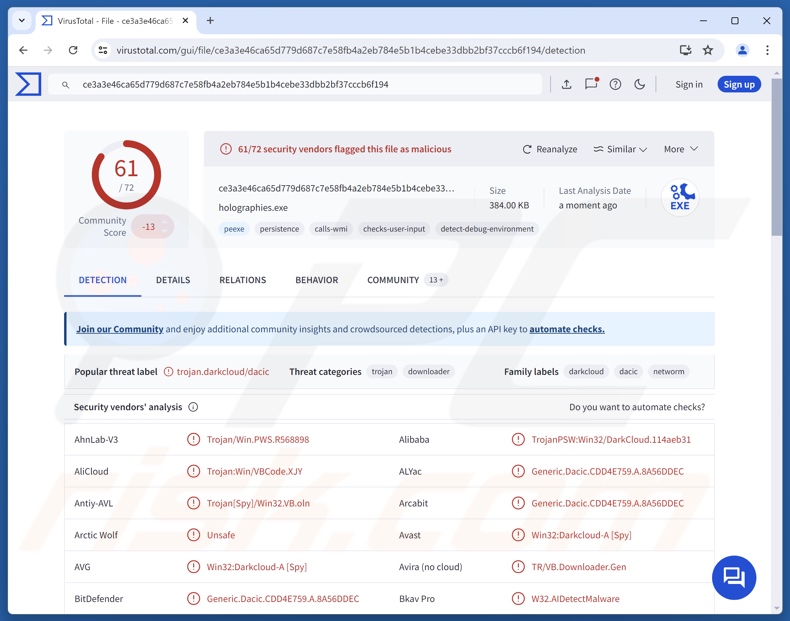

| Nomes de deteção | Avast (Win32:Darkcloud-A [Spy]), Combo Cleaner (Generic.Dacic.CDD4E759.A.8A56DDEC), ESET-NOD32 (A Variant Of Win32/Spy.VB. OLN), Kaspersky (Trojan-PSW.Win32.DarkCloud.aal), Microsoft (Trojan:Win32/DarkCloud!rfn), Lista completa de detecções (VirusTotal) |

| Sintomas | Os trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que não são visíveis sintomas específicos numa máquina infetada. |

| Métodos de distribuição | Anexos de e-mail infetados, anúncios online maliciosos, engenharia social, “cracks” de software. |

| Danos | Roubo de senhas e informações bancárias, roubo de identidade, adição do computador da vítima a uma botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Exemplos de malware do tipo Stealer

Já escrevemos sobre inúmeros programas maliciosos; JSCEAL, RMC stealer, Leet, SHUYAL e BOFAMET são apenas alguns dos nossos artigos mais recentes sobre stealers. Este software pode ter como alvo apenas detalhes específicos ou uma ampla gama de dados.

Além disso, os programas do tipo ladrão são frequentemente usados em combinação com outro malware. Além disso, as funcionalidades de roubo de dados são comuns em geral.

É importante ressaltar que, independentemente de como o malware opera, a sua presença num sistema ameaça a integridade do dispositivo e a segurança do utilizador. Portanto, todas as ameaças devem ser eliminadas imediatamente após a deteção.

Como o DarkCloud se infiltrou no meu computador?

O DarkCloud foi disseminado por meio de campanhas de spam por e-mail que distribuíam um arquivo nos formatos RAR, TAR ou 7Z. Os arquivos RAR e TAR continham ficheiros JavaScript, e o 7Z, um ficheiro de script do Windows. No entanto, esse ladrão de dados pode ser proliferado usando diferentes técnicas ou formatos. Os ficheiros maliciosos podem ser arquivos, executáveis, documentos (por exemplo, Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript e assim por diante. Basta abrir um ficheiro desse tipo para desencadear a cadeia de infeção.

Os métodos de distribuição de malware mais utilizados incluem: trojans (backdoors/loaders), downloads drive-by (furtivos/enganosos), anexos ou links maliciosos em e-mails de spam (por exemplo, e-mails, PMs/DMs, SMS, etc.), malvertising, golpes online, programas/mídia piratas, fontes de download duvidosas (por exemplo, sites de freeware e de terceiros, redes de partilha P2P, etc.), ferramentas de ativação de software ilegal (“cracks”) e atualizações falsas.

Além disso, alguns programas maliciosos podem se espalhar por redes locais e dispositivos de armazenamento removíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

O cuidado é fundamental para garantir a segurança do dispositivo e do utilizador. Portanto, esteja sempre atento ao navegar, pois a Internet está repleta de conteúdos enganosos e maliciosos. Aborde e-mails e outras mensagens recebidas com cuidado; não abra anexos ou links presentes em comunicações suspeitas/irrelevantes.

Além disso, faça downloads apenas de fontes oficiais e confiáveis. Ative e atualize programas usando funções/ferramentas fornecidas por desenvolvedores genuínos, pois aqueles obtidos de terceiros podem conter malware.

É essencial ter um antivírus confiável instalado e mantido atualizado. Este software deve ser usado para executar verificações regulares do sistema e remover ameaças e problemas detectados. Se acredita que o seu computador já está infetado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o DarkCloud?

- PASSO 1. Remoção manual do malware DarkCloud.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - normalmente é melhor permitir que os programas antivírus ou anti-malware façam isso automaticamente. Para remover esse malware, recomendamos o uso de Combo Cleaner Antivirus para Windows.

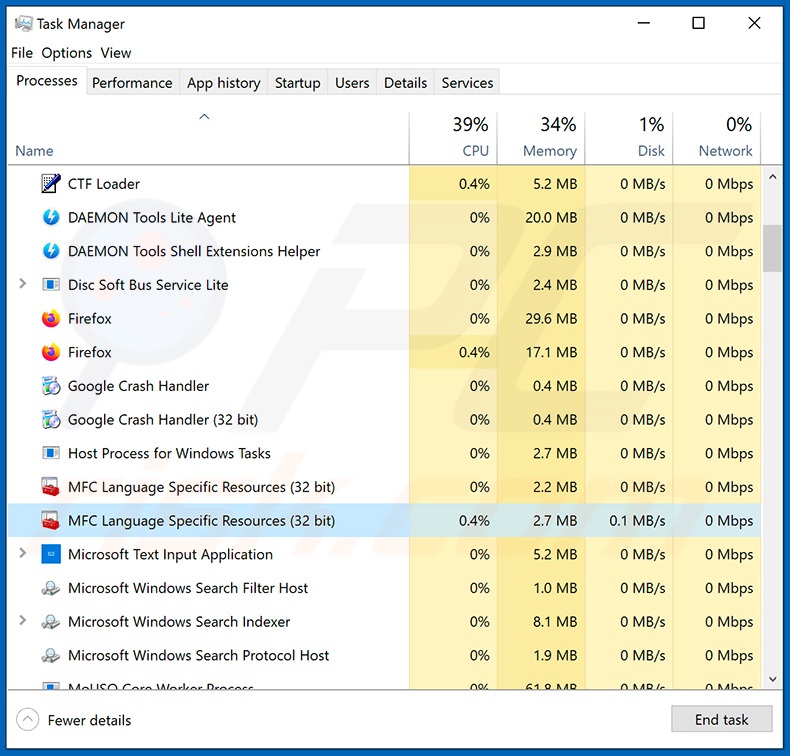

Se desejar remover o malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, utilizando o gestor de tarefas, e identificou um programa que parece suspeito, deve continuar com estes passos:

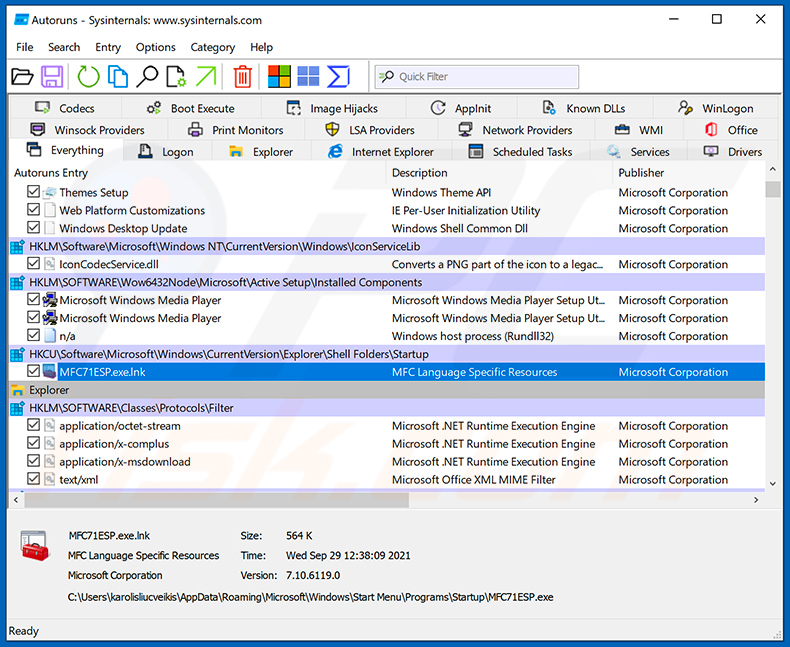

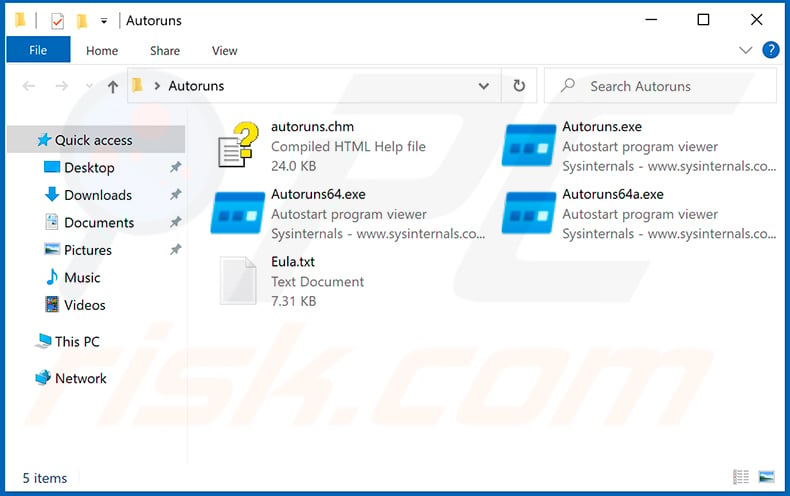

Descarregar um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações do sistema de ficheiros:

Descarregar um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações do sistema de ficheiros:

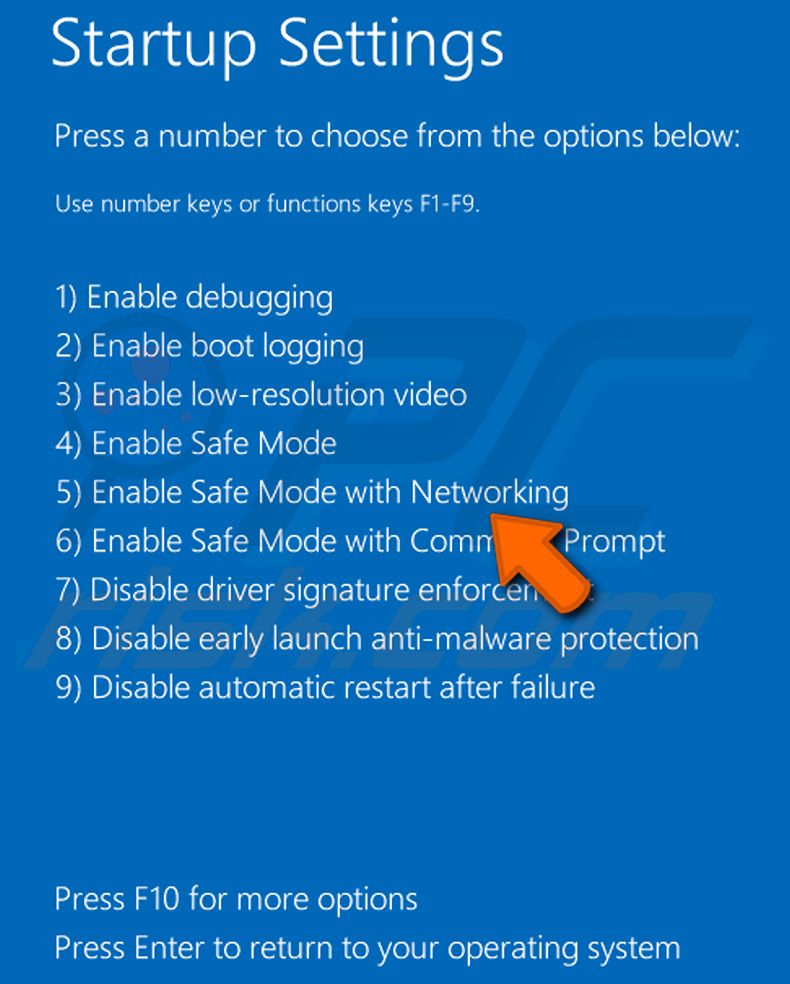

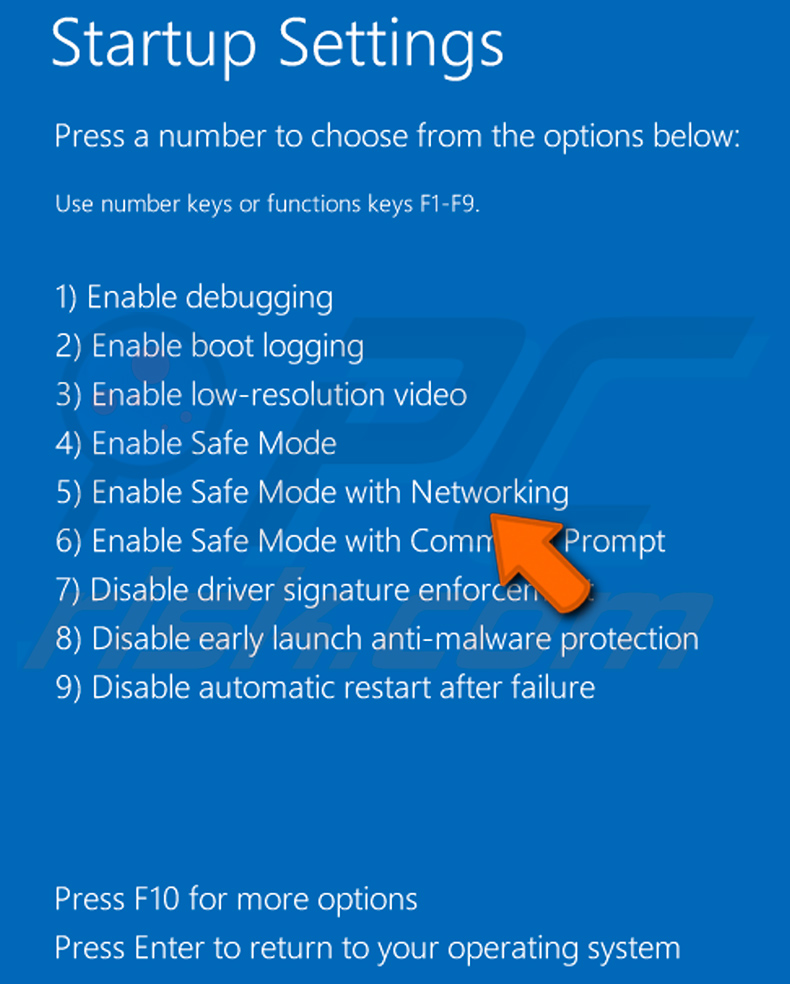

Reiniciar o computador no modo de segurança:

Reiniciar o computador no modo de segurança:

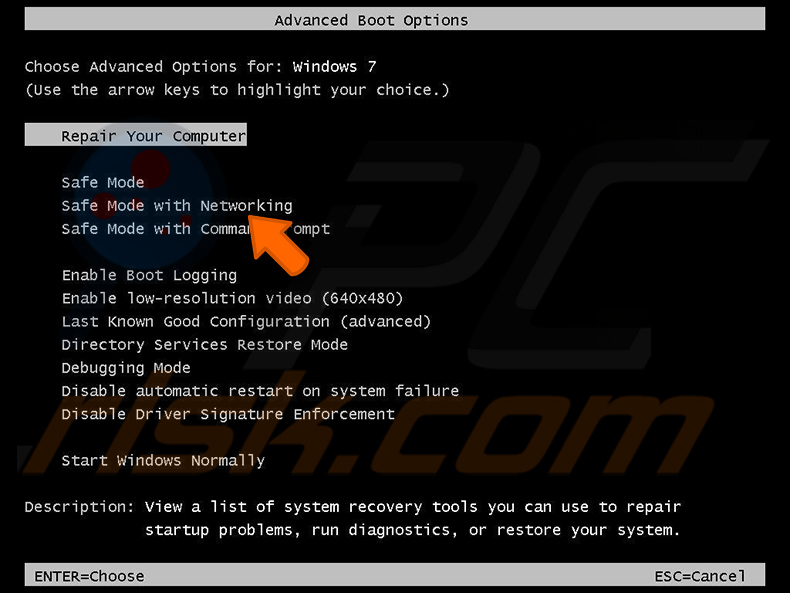

Utilizadores do Windows XP e do Windows 7: Inicie o computador no modo de segurança. Clique em Iniciar, clique em Desligar, clique em Reiniciar e clique em OK. Durante o processo de arranque do computador, prima a tecla F8 do teclado várias vezes até ver o menu Opções avançadas do Windows e, em seguida, selecione Modo de segurança com ligação em rede na lista.

Vídeo que mostra como iniciar o Windows 7 no "Modo de segurança com rede":

Utilizadores do Windows 8: Iniciar o Windows 8 no modo de segurança com rede - Aceda ao ecrã Iniciar do Windows 8, escreva Avançadas e, nos resultados da pesquisa, selecione Definições. Clique em Opções de arranque avançadas, na janela aberta "Definições gerais do PC", selecione Arranque avançado.

Clique no botão "Reiniciar agora". O computador será reiniciado no menu "Opções avançadas de inicialização". Clique no botão "Resolução de problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de arranque".

Clique no botão "Reiniciar". O PC será reiniciado no ecrã Definições de arranque. Prima F5 para iniciar no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 8 no "Modo de segurança com rede":

Utilizadores do Windows 10: Clique no logótipo do Windows e selecione o ícone Energia. No menu aberto, clique em "Reiniciar" mantendo premido o botão "Shift" do teclado. Na janela "escolher uma opção", clique em "Resolução de problemas" e, em seguida, selecione "Opções avançadas".

No menu de opções avançadas selecione "Definições de arranque" e clique no botão "Reiniciar". Na janela seguinte, deve clicar no botão "F5" do seu teclado. Isto irá reiniciar o seu sistema operativo em modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no "Modo de segurança com rede":

Extraia o ficheiro descarregado e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregado e execute o ficheiro Autoruns.exe.

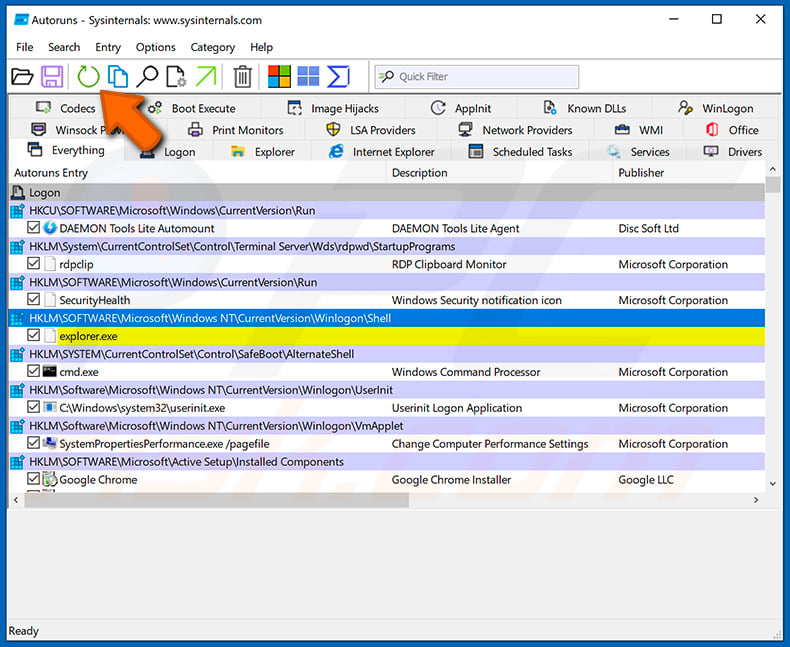

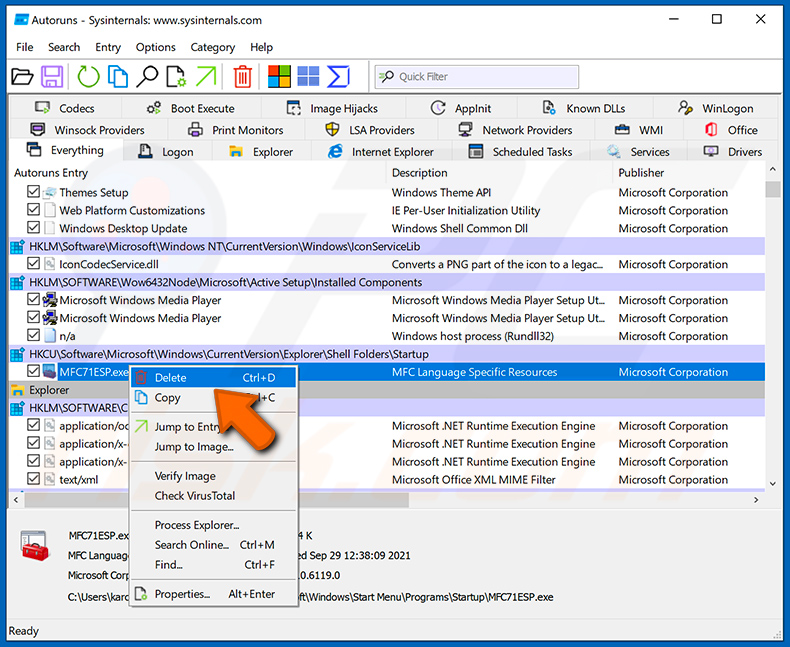

Na aplicação Autoruns, clique em "Options" (Opções) na parte superior e desmarque as opções "Hide Empty Locations" (Ocultar locais vazios) e "Hide Windows Entries" (Ocultar entradas do Windows). Após este procedimento, clique no ícone "Refresh" (Atualizar).

Na aplicação Autoruns, clique em "Options" (Opções) na parte superior e desmarque as opções "Hide Empty Locations" (Ocultar locais vazios) e "Hide Windows Entries" (Ocultar entradas do Windows). Após este procedimento, clique no ícone "Refresh" (Atualizar).

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Deve anotar o seu caminho e nome completos. Note que alguns malwares escondem nomes de processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros de sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o seu nome e escolha "Eliminar".

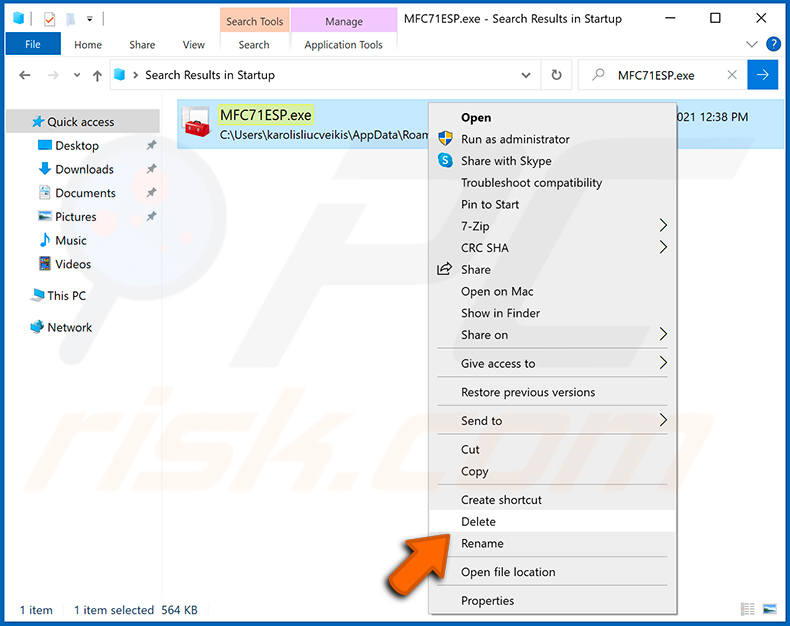

Depois de remover o malware através da aplicação Autoruns (isto assegura que o malware não será executado automaticamente no próximo arranque do sistema), deve procurar o nome do malware no seu computador. Certifique-se de que ativa os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de que o remove.

Reinicie o computador no modo normal. Seguir estes passos deverá remover qualquer malware do seu computador. Tenha em atenção que a remoção manual de ameaças requer conhecimentos informáticos avançados. Se não tiver esses conhecimentos, deixe a remoção de malware para os programas antivírus e anti-malware.

Estes passos podem não funcionar com infecções avançadas de malware. Como sempre, é melhor prevenir a infeção do que tentar remover o malware mais tarde. Para manter o seu computador seguro, instale as últimas actualizações do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infecções por malware, recomendamos que o analise com Combo Cleaner Antivirus para Windows.

Perguntas frequentes (FAQ)

O meu computador está infetado com o malware DarkCloud. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente requer medidas tão drásticas.

Quais são os maiores problemas que o malware DarkCloud pode causar?

As ameaças associadas a uma infeção dependem das funcionalidades do malware e dos objetivos dos cibercriminosos. O DarkCloud é um ladrão que extrai dados confidenciais de dispositivos infetados. Geralmente, os ladrões estão ligados a graves problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware DarkCloud?

O malware é usado principalmente para gerar receita. No entanto, o software malicioso também pode ser usado para divertir os atacantes ou realizar seus rancores pessoais, interromper processos (por exemplo, sites, serviços, empresas, etc.), envolver-se em hacktivismo e lançar ataques motivados por questões políticas/geopolíticas.

Como o malware DarkCloud se infiltrou no meu computador?

O DarkCloud foi disseminado por meio de malspam. Pode ser distribuído usando outros métodos, além de e-mails de spam. As técnicas de proliferação de malware comumente usadas incluem: downloads drive-by, trojans, canais de download não confiáveis (por exemplo, sites de freeware e hospedagem de arquivos gratuitos, redes de compartilhamento P2P, etc.), malvertising, golpes online, ferramentas de ativação de software ilegal (“cracks”), conteúdo pirata e atualizações falsas. Alguns programas maliciosos podem se espalhar automaticamente através de redes locais e dispositivos de armazenamento removíveis.

O Combo Cleaner protege-me contra malware?

O Combo Cleaner é capaz de detetar e remover a maioria das infeções de malware conhecidas. Note que é crucial realizar uma verificação completa do sistema, uma vez que programas maliciosos sofisticados tendem a esconder-se profundamente nos sistemas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários