Como eliminar o malware ApolloShadow do sistema operativo

TrojanTambém conhecido como: ApolloShadow virus

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o ApolloShadow?

ApolloShadow é o nome de um programa malicioso que tem sido observado em campanhas de espionagem cibernética. É um malware personalizado usado por um agente de ameaças apelidado de “Secret Blizzard”. Acredita-se que esse grupo faça parte do FSB (Serviço Federal de Segurança da Federação Russa). O Secret Blizzard tem sido associado a agentes de ameaças rastreados como ATG26, Blue Python, Snake, Turla, Uroburos, VENOMOUS BEAR, Waterbug e Wraith.

O malware ApolloShadow tem sido usado em campanhas contínuas que começaram pelo menos em 2024. Esta atividade tem como alvo entidades diplomáticas e outras operações sensíveis com sede em Moscovo. Não é improvável que as campanhas do ApolloShadow se expandam.

Visão geral do malware ApolloShadow

O ApolloShadow é um malware personalizado usado pelo agente de ameaças apoiado pelo Estado russo chamado “Secret Blizzard”. As campanhas que espalham este malware dependem da técnica AiTM (Adversary-in-The-Middle). AiTM é um método em que o adversário se coloca entre duas (ou mais) redes para facilitar a atividade seguinte (como a entrega de malware). Esta técnica não é nova para o Secret Blizzard, pois este grupo já utilizou táticas semelhantes em campanhas anteriores direcionadas a ministérios das Relações Exteriores da Europa Oriental.

Nas campanhas mais recentes do ApolloShadow — que visavam comprometer entidades diplomáticas, embaixadas estrangeiras e outras organizações altamente sensíveis em Moscovo — o ataque AiTM ocorreu no nível do ISP (Provedor de Serviços de Internet).

Para explicar melhor, o dispositivo visado foi colocado atrás de um portal cativo e o serviço Windows Test Connectivity Status Indicator foi executado – mas, em vez de o navegador abrir a página apropriada, a vítima foi redirecionada para um domínio controlado pelo invasor. Como a cadeia de infecção do ApolloShadow depende da instalação de um certificado raiz, é altamente provável que o site aberto tenha como objetivo induzir o utilizador a instalá-lo (por exemplo, mostrando um erro de validação do certificado). Um dos disfarces conhecidos para o certificado raiz era o Kaspersky Anti-Virus.

Suspeita-se que as infeções do ApolloShadow permitam ataques de remoção de TLS/SSL – nos quais os navegadores são forçados a conectar-se a sites, contornando medidas de segurança como a encriptação SSL. Nesse caso, o malware seria capaz de aceder à maior parte da atividade de navegação da vítima, bem como a determinados tokens e credenciais.

Para explicar melhor como esta campanha atinge o nível do ISP, as entidades visadas utilizaram serviços locais russos de Internet/telecomunicações, e a Secret Blizzard é um agente de ameaças apoiado pelo Estado.

Ao descarregar/instalar o certificado raiz, a vítima introduz o ApolloShadow no dispositivo. O malware inicia as suas operações recolhendo informações relevantes do dispositivo, incluindo dados de rede e endereço IP.

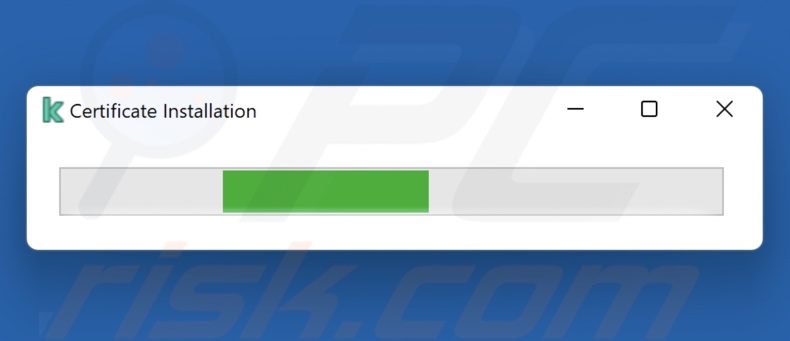

Este programa procura obter privilégios de administrador e, se a conta do utilizador não os tiver, é exibida a janela pop-up do UAC (Controlo de Conta de Utilizador). Esta janela solicita que o certificado raiz seja instalado. Nos ataques observados, o ficheiro a ser instalado foi nomeado "CertificateDB.exe" e, conforme mencionado anteriormente, era apresentado como a configuração de instalação do Kaspersky. O malware pode exibir uma janela pop-up alegando que os certificados estão a ser instalados.

Após escalar os privilégios com sucesso, o ApolloShadow permite que o dispositivo seja detectado na rede. Ele também pode usar um dos dois métodos para enfraquecer o firewall e permitir o compartilhamento de arquivos. Os navegadores baseados em Chromium aceitam o certificado do ApolloShadow como confiável, enquanto o programa malicioso precisa modificar as preferências do navegador Mozilla Firefox para evitar a rejeição do certificado.

Além disso, o ApolloShadow cria uma nova conta de utilizador administrador (denominada “UpdatusUser” nas infeções conhecidas) com uma palavra-passe codificada indefinida (sem data de validade) – e, dessa forma, o malware garante acesso persistente.

O ApolloShadow é usado para espionagem cibernética, e a extensão dos danos que esse malware pode causar, especialmente porque pode permanecer oculto por um período significativo de tempo, não pode ser quantificada com precisão. Independentemente disso, esse programa malicioso representa sérias ameaças, especialmente considerando que é usado em ataques com motivação política/geopolítica.

| Nome | ApolloShadow virus |

| Tipo de ameaça | Trojan, spyware. |

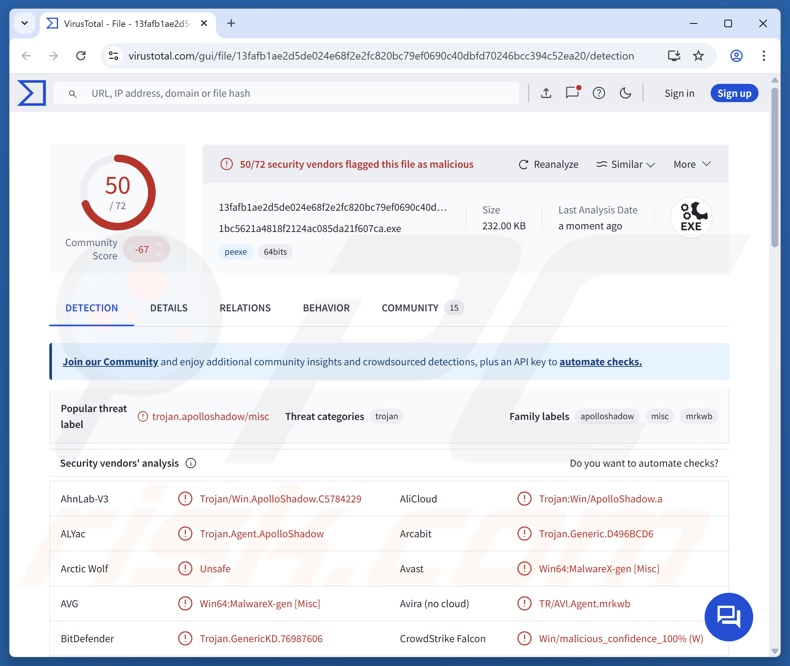

| Nomes de detecção | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Trojan.GenericKD.76987606), ESET-NOD32 (Win64/Turla.CY), Kaspersky (Trojan.Win64.ApolloShadow.a), Microsoft (Trojan:Win64/ApolloShadow. A!dha), Lista completa de deteções (VirusTotal) |

| Sintomas | Os trojans são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que não são visíveis sintomas específicos numa máquina infetada. |

| Métodos de distribuição | Anexos de e-mail infetados, anúncios online maliciosos, engenharia social, “cracks” de software. |

| Danos | Roubo de palavras-passe e informações bancárias, roubo de identidade, adição do computador da vítima a uma botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Exemplos de malware usado em espionagem cibernética

Já escrevemos sobre milhares de programas maliciosos; Shadowpad, TONEINS, RomCom e HyperBro são apenas alguns dos nossos artigos sobre os que têm sido utilizados em ataques de espionagem cibernética.

Malware é um termo abrangente que engloba softwares que podem ter várias capacidades maliciosas, desde roubo de dados até criptografia de ficheiros para exigir resgate.

Naturalmente, este software é amplamente utilizado em ataques com motivações políticas e geopolíticas. No entanto, a razão mais prevalente é o ganho financeiro. Outras motivações incluem a interrupção de processos (por exemplo, sites, serviços, empresas, instituições, etc.), atacantes que procuram divertir-se ou realizar vinganças pessoais e hacktivismo.

É importante ressaltar que, independentemente de como o malware opera ou para que finalidade é usado, a presença desse software em um sistema ameaça a integridade do dispositivo e a segurança do utilizador. Portanto, todas as ameaças devem ser eliminadas imediatamente após a deteção.

Como o ApolloShadow se infiltrou no meu computador?

Entidades de interesse do grupo Secret Blizzard que utilizam provedores de internet locais russos são incrivelmente vulneráveis à mais recente campanha do ApolloShadow, que também combina táticas de engenharia social para facilitar a infecção.

No entanto, este malware pode ser disseminado usando outras técnicas. Engenharia social e técnicas de phishing são padrão na proliferação de malware.

Em geral, o software malicioso é distribuído por meio de backdoors/loaders do tipo trojans, downloads drive-by (furtivos/enganosos), canais de download não confiáveis (por exemplo, sites não oficiais e gratuitos de hospedagem de arquivos, redes de compartilhamento Peer-to-Peer, etc.), fraudes online, anexos/links maliciosos em spam (por exemplo, e-mails, mensagens privadas/diretas, publicações nas redes sociais, etc.), publicidade maliciosa, ferramentas ilegais de ativação de software (“cracks”) e atualizações falsas.

Além disso, alguns programas maliciosos podem se espalhar por redes locais e dispositivos de armazenamento removíveis (por exemplo, discos rígidos externos, unidades flash USB, etc.).

Como evitar a instalação de malware?

Devido à natureza particular das campanhas ApolloShadow, o conselho para reduzir os riscos inclui garantir que o tráfego de rede seja encaminhado de forma segura através de um túnel encriptado. O tráfego deve ser encaminhado para uma rede confiável ou VPN (Rede Privada Virtual) que não seja controlada ou afiliada a terceiros potencialmente hostis.

Outras recomendações gerais incluem pesquisar o software e baixá-lo apenas de fontes oficiais/verificadas. Todos os programas devem ser ativados e atualizados usando funções/ferramentas legítimas, pois aqueles obtidos de terceiros podem conter malware.

Além disso, aconselhamos vigilância ao navegar, uma vez que a Internet está repleta de conteúdos enganosos e maliciosos. Os e-mails recebidos e outras mensagens devem ser abordados com cuidado. Os anexos ou links presentes em e-mails suspeitos/irrelevantes não devem ser abertos, pois podem ser virulentos.

É fundamental ter um antivírus confiável instalado e mantido atualizado. O software de segurança deve ser usado para executar verificações regulares do sistema e remover ameaças detectadas. Se acredita que o seu computador já está infetado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Captura de ecrã do pop-up exibido pelo ApolloShadow durante a instalação:

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o ApolloShadow?

- PASSO 1. Remoção manual do malware ApolloShadow.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - geralmente é melhor permitir que programas antivírus ou antimalware façam isso automaticamente. Para remover este malware, recomendamos usar Combo Cleaner Antivirus para Windows.

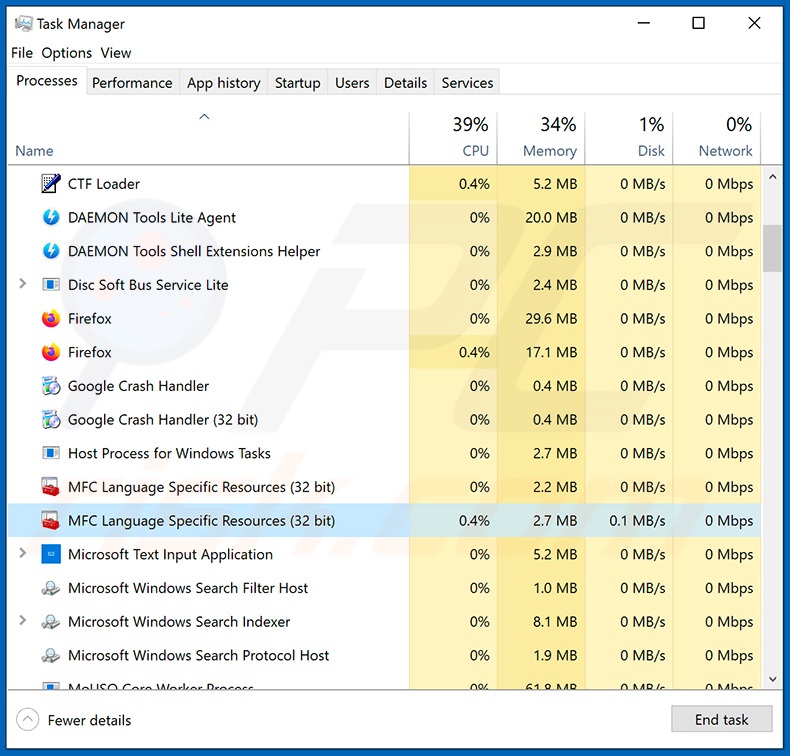

Se desejar remover o malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, usando o Gerenciador de Tarefas, e identificou um programa que parece suspeito, deve continuar com estas etapas:

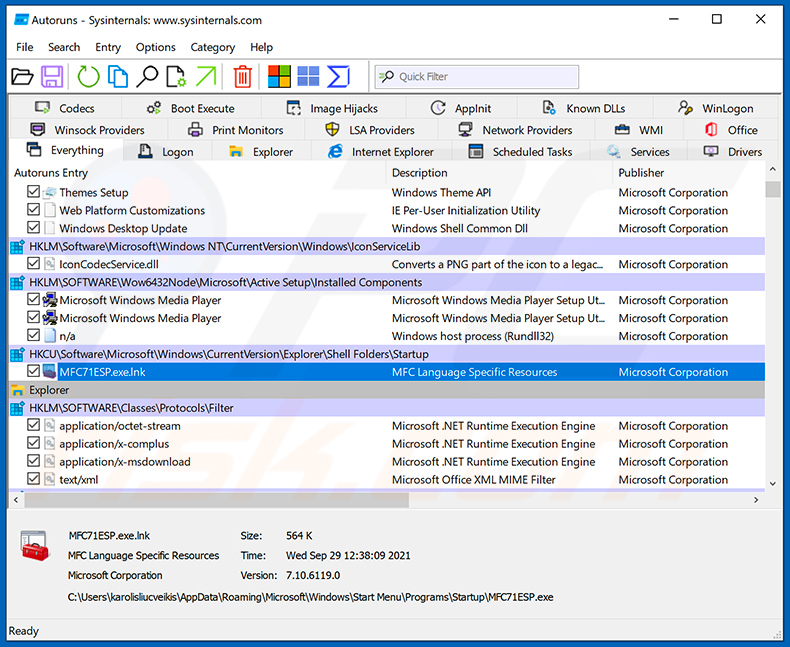

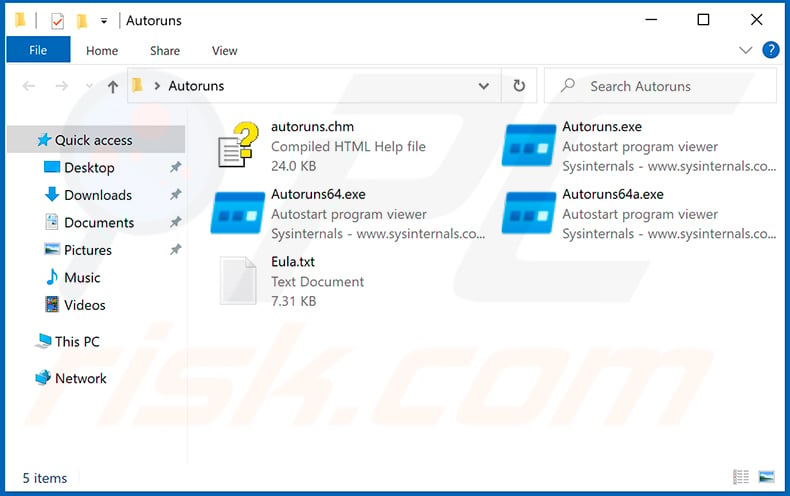

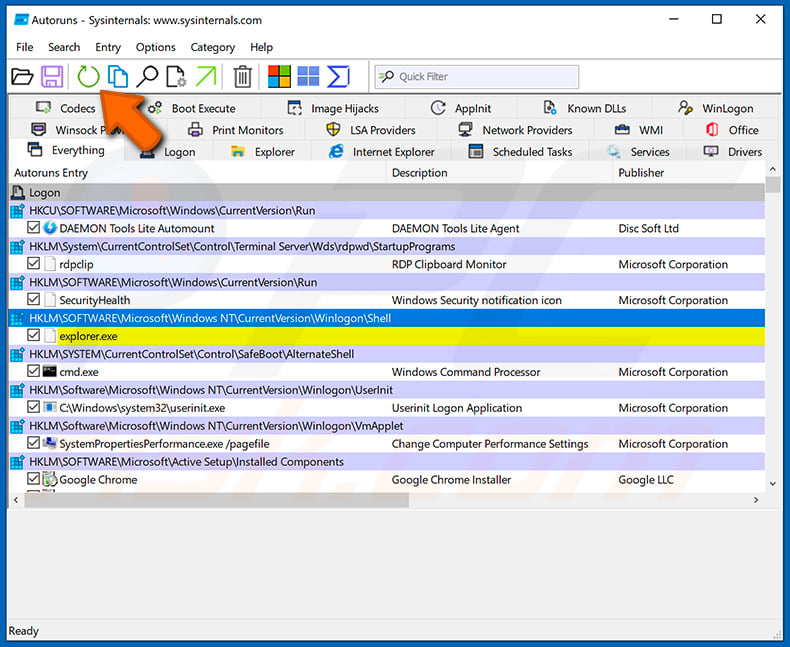

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações do sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações do sistema de ficheiros:

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

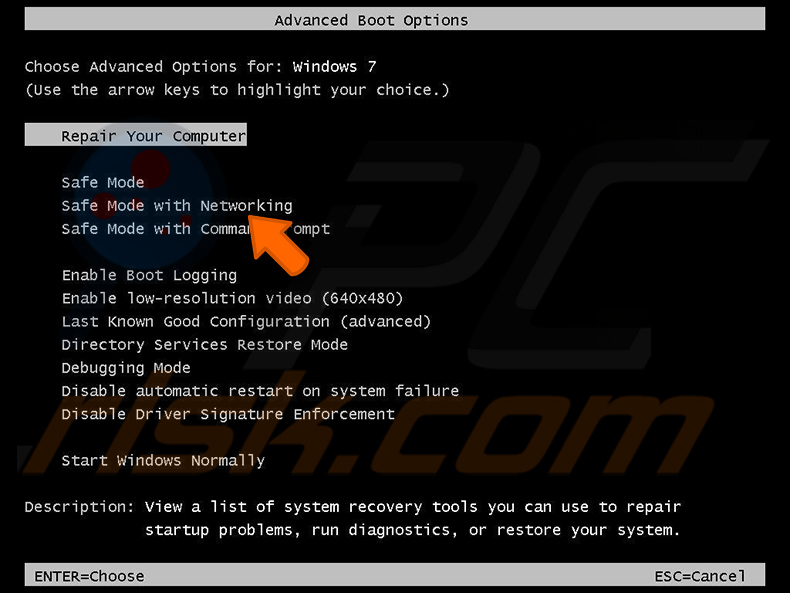

Utilizadores do Windows XP e Windows 7: Inicie o computador no Modo de Segurança. Clique em Iniciar, clique em Desligar, clique em Reiniciar, clique em OK. Durante o processo de inicialização do computador, pressione a tecla F8 no teclado várias vezes até ver o menu Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo mostrando como iniciar o Windows 7 no “Modo de segurança com rede”:

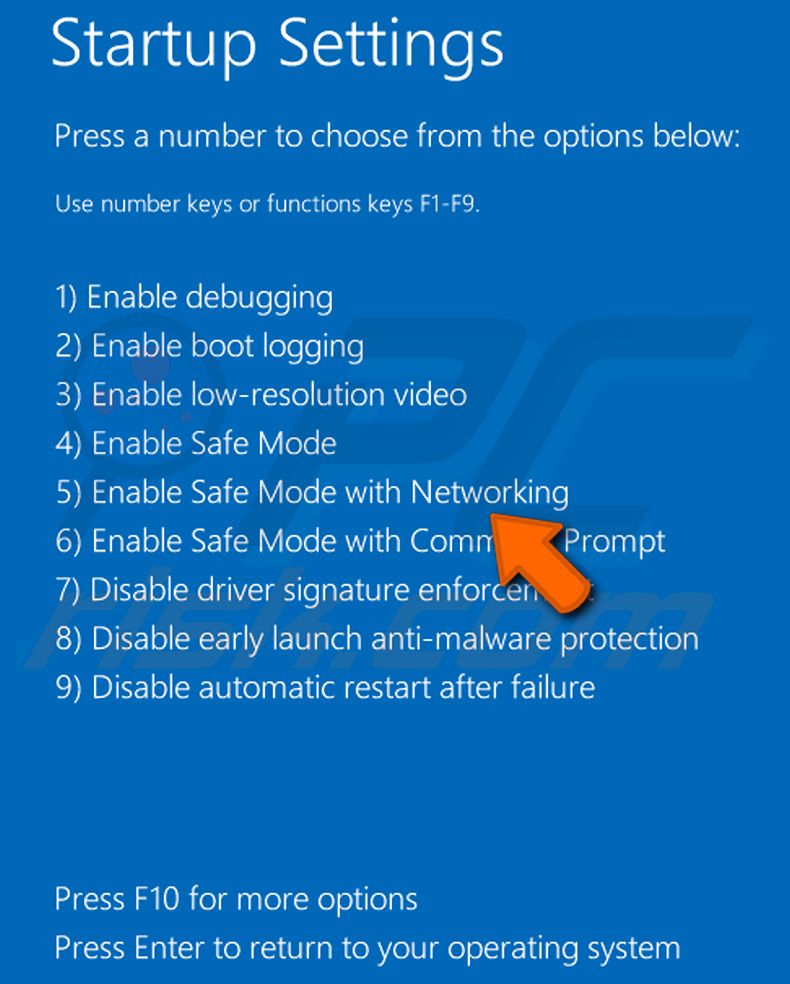

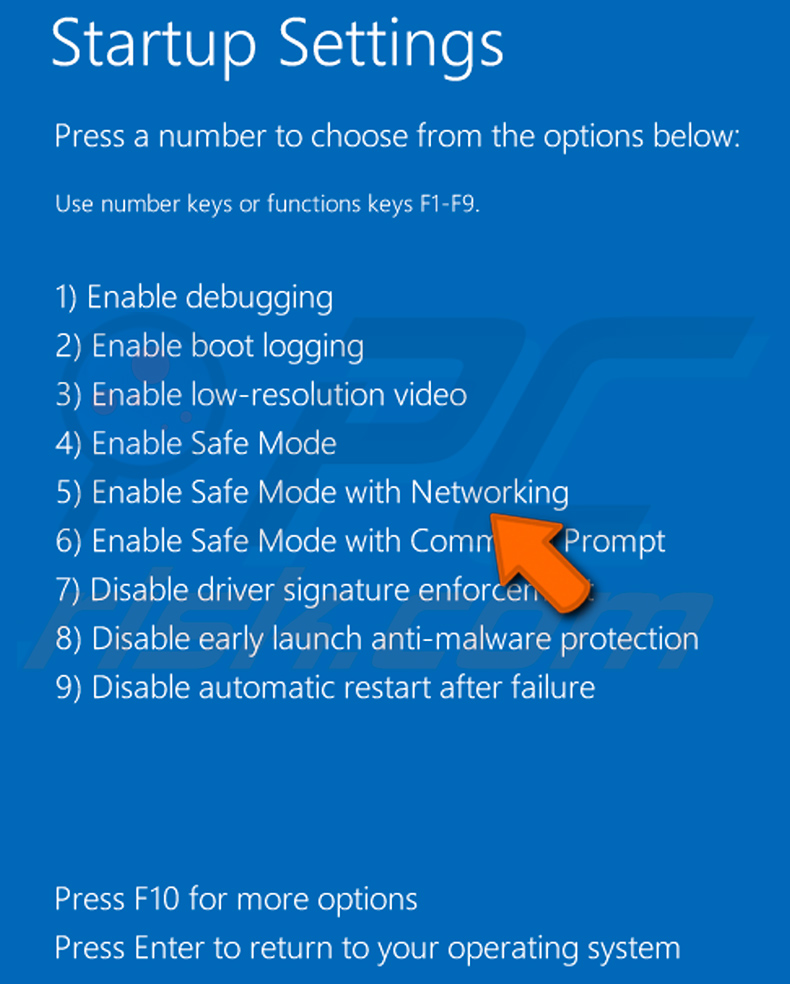

Utilizadores do Windows 8: Inicie o Windows 8 no Modo de segurança com rede - Vá para a tela Iniciar do Windows 8, digite Avançado e, nos resultados da pesquisa, selecione Configurações. Clique em Opções avançadas de inicialização e, na janela

janela “Definições gerais do PC” aberta, selecione Inicialização avançada. Clique no botão “Reiniciar agora”. O seu computador irá agora reiniciar no “Menu de opções de inicialização avançada”. Clique no botão “Resolver problemas” e, em seguida, clique no botão “Opções avançadas”. Na tela de opções avançadas, clique em “Definições de inicialização”.

Clique no botão «Reiniciar». O seu PC será reiniciado na tela Configurações de inicialização. Pressione F5 para inicializar no Modo de segurança com rede.

Vídeo mostrando como iniciar o Windows 8 no “Modo de segurança com rede”:

Usuários do Windows 10: Clique no logotipo do Windows e selecione o ícone Energia. No menu aberto, clique em ‘Reiniciar’ enquanto mantém pressionada a tecla “Shift” no teclado. Na janela “escolher uma opção”, clique em “Resolver problemas” e, em seguida, selecione “Opções avançadas”.

No menu de opções avançadas, selecione “Configurações de inicialização” e clique no botão ‘Reiniciar’. Na janela seguinte, clique no botão “F5” do teclado. Isso reiniciará o sistema operacional no modo de segurança com rede. p>

Vídeo mostrando como iniciar o Windows 10 no “Modo de segurança com rede”:

Extraia o arquivo baixado e execute o arquivo Autoruns.exe.

Extraia o arquivo baixado e execute o arquivo Autoruns.exe.

No aplicativo Autoruns, clique em ‘Opções’ na parte superior e desmarque as opções ”Ocultar locais vazios“ e ”Ocultar entradas do Windows“. Após este procedimento, clique no ícone ”Atualizar".

No aplicativo Autoruns, clique em ‘Opções’ na parte superior e desmarque as opções ”Ocultar locais vazios“ e ”Ocultar entradas do Windows“. Após este procedimento, clique no ícone ”Atualizar".

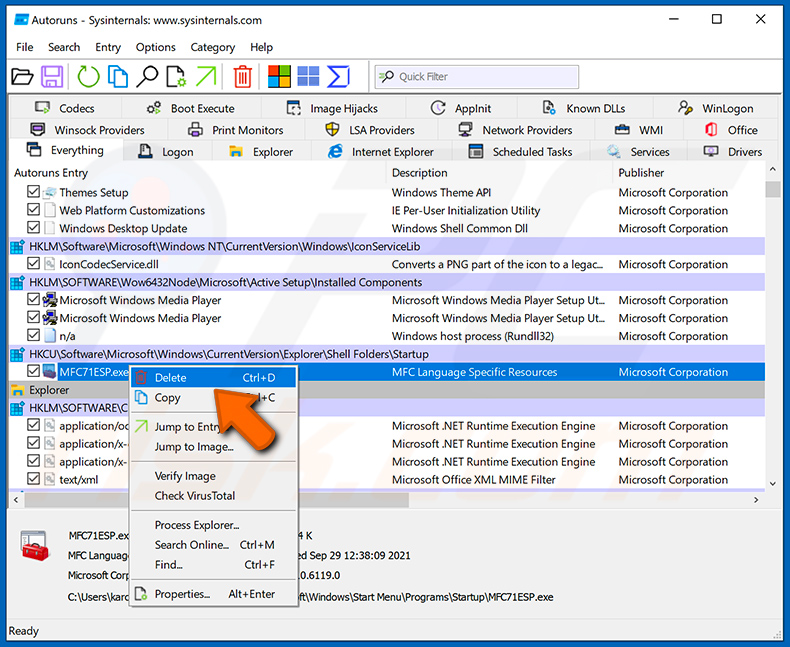

Verifique a lista fornecida pelo aplicativo Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pelo aplicativo Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Observe que alguns malwares ocultam nomes de processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o nome e selecione «Excluir».

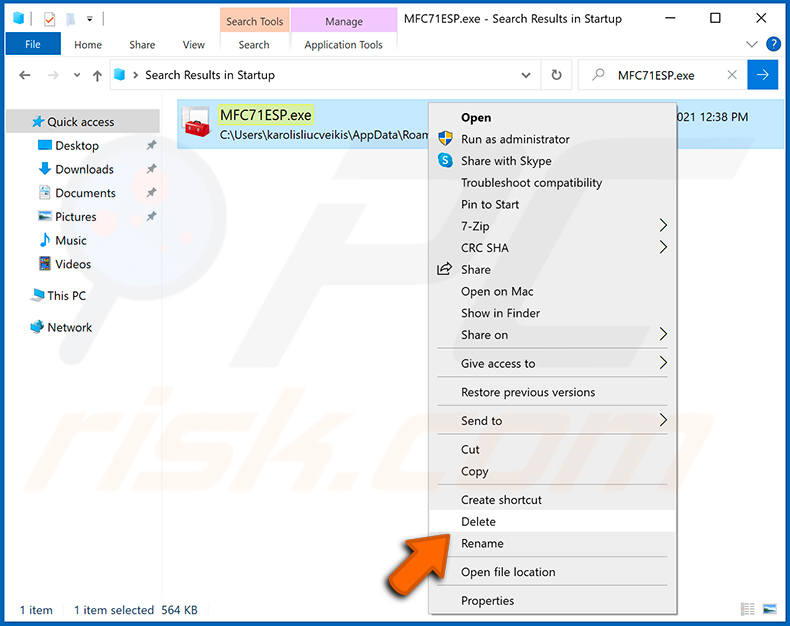

Após remover o malware através da aplicação Autoruns (isso garante que o malware não será executado automaticamente na próxima inicialização do sistema), deve procurar o nome do malware no seu computador. Certifique-se de ativar os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de removê-lo.

Reinicie o computador no modo normal. Seguir estas etapas deve remover qualquer malware do seu computador. Observe que a remoção manual de ameaças requer conhecimentos avançados de informática. Se não tiver esses conhecimentos, deixe a remoção de malware para programas antivírus e antimalware.

Estas etapas podem não funcionar com infecções por malware avançadas. Como sempre, é melhor prevenir a infeção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infeções por malware, recomendamos que o verifique com Combo Cleaner Antivirus para Windows.

Perguntas frequentes (FAQ)

O meu computador está infetado com o malware ApolloShadow. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

A remoção de malware raramente requer medidas tão drásticas.

Quais são os maiores problemas que o malware ApolloShadow pode causar?

Os perigos associados a uma infeção dependem das capacidades do programa malicioso e dos objetivos dos atacantes. O ApolloShadow é um malware personalizado usado por um agente de ameaças apoiado pelo Estado russo, apelidado de “Secret Blizzard”. Ele tem sido utilizado para atacar embaixadas e entidades diplomáticas sediadas em Moscovo. Ataques de espionagem cibernética desse tipo acarretam riscos ainda maiores do que aqueles representados por malwares de alto risco, como graves problemas de privacidade, perdas financeiras e roubo de identidade.

Qual é o objetivo do malware ApolloShadow?

Como mencionado acima, o ApolloShadow tem sido usado para espionagem cibernética. No entanto, ataques motivados por questões políticas e geopolíticas não são os únicos. O lucro é a razão mais comum por trás das infeções por malware, mas o software malicioso também é usado para diversão, vingança pessoal, interrupção de processos (por exemplo, sites, serviços, empresas, etc.) e hacktivismo.

Como o malware ApolloShadow se infiltrou no meu computador?

Nas campanhas mais recentes, a cadeia de infiltração do ApolloShadow baseou-se na técnica AiTM ao nível do ISP; assim, as vítimas que utilizavam ISPs russos locais eram particularmente vulneráveis.

Geralmente, os métodos de proliferação de malware mais utilizados incluem: downloads drive-by, trojans, spam, malvertising, golpes online, canais de download duvidosos (por exemplo, sites de freeware e hospedagem gratuita de arquivos, redes de partilha Peer-to-Peer, etc.), atualizadores falsos e ferramentas ilegais de ativação de software (“cracking”). Alguns programas maliciosos podem propagar-se automaticamente através de redes locais e dispositivos de armazenamento removíveis.

O Combo Cleaner protege-me contra malware?

O Combo Cleaner foi concebido para analisar sistemas e eliminar todos os tipos de ameaças. É capaz de detetar e remover a maioria das infeções de malware conhecidas. Note que é essencial realizar uma análise completa do sistema, uma vez que programas maliciosos sofisticados tendem a esconder-se profundamente nos sistemas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários