Como remover o Torg dos dispositivos infetados

TrojanTambém conhecido como: Ladrão de informações Torg

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o Torg?

O Torg é um malware de roubo de informações que extrai dados de dispositivos infetados. Envia as informações roubadas aos atacantes através de um sistema de API. O Torg é comercializado no âmbito de uma operação de malware como serviço (MaaS). Se o Torg for detetado num sistema, deve ser removido o mais rapidamente possível.

Mais informações sobre o Torg

O Torg tem como alvo os navegadores baseados no Chromium (como o Chrome, o Edge, o Brave e o Opera) e os navegadores baseados no Firefox. No total, consegue roubar dados de dezenas de navegadores diferentes. Consegue aceder a dados de início de sessão armazenados (como palavras-passe guardadas e cookies) e contornar ou descodificar as medidas de segurança utilizadas para os proteger.

Além disso, o programa malicioso foi concebido para roubar dados de inúmeras extensões de navegador. Tem como alvo mais de 800 extensões, a maioria das quais são extensões de carteiras de criptomoedas, incluindo algumas populares como o MetaMask e o Phantom. Tem também como alvo mais de 100 extensões relacionadas com a segurança, tais como gestores de palavras-passe e aplicações de autenticação de dois fatores, como o LastPass, o 1Password e o Bitwarden.

Além disso, o Torg consegue recolher informações de aplicações de carteiras de criptomoedas para computador instaladas num dispositivo. É capaz de roubar dados de mais de 30 programas de carteiras, incluindo alguns dos mais populares, como o Atomic, AtomicDEX, Bitcoin Core, Daedalus, Electrum, Ethereum, Exodus, Monero, MyEtherWallet e WalletWasabi. O programa de roubo de dados obtém sementes, chaves e dados de sessão das carteiras de criptomoedas.

Além disso, o Torg consegue extrair informações de extensões para tomar notas. Estas incluem 123 Password, Anywhere Stickers, Beanote, Beastnotes, Fleeting Notes, My-Notes, Note Board, Notepad Take Notes, Notes for Gmail, Notes Sticky, Notion Notes, Page Notes, Private Notes, Simple Gmail Notes, SimplifyNote, Smart Notes, Sticky Notes, Swifty Sticky Note e Web Sticky Notes. Estas podem conter informações privadas, tais como palavras-passe.

Além disso, este programa malicioso consegue obter tokens do Discord (que permitem a alguém aceder a uma conta do Discord sem necessidade de palavra-passe) através da análise de um formato de base de dados denominado LevelDB. Também consegue obter dados de sessão do Telegram, o que pode permitir o acesso a uma conta ativa do Telegram. Além disso, rouba ficheiros de configuração do Steam, o que pode ajudar os atacantes a aceder ou a fazer-se passar por uma conta de jogos do Steam.

Vale também a pena referir que o Torh consegue recolher dados de clientes VPN (ExpressVPN, NordVPN, OpenVPN, PIA, ProtonVPN, Surfshark, WireGuard e Windscribe), ferramentas de FTP/acesso remoto (FileZilla, mRemoteNG, MobaXterm, Total Commander, WinSCP) e clientes de e-mail (Outlook e Thunderbird).

Outros alvos incluem plataformas de jogos (Battle.net, GOG Galaxy, Minecraft, Origin/EA, Rockstar Games, Ubisoft Connect) e as pastas «Área de Trabalho» e «Documentos».

| Nome | Ladrão de informações Torg |

| Tipo de ameaça | Ladrão |

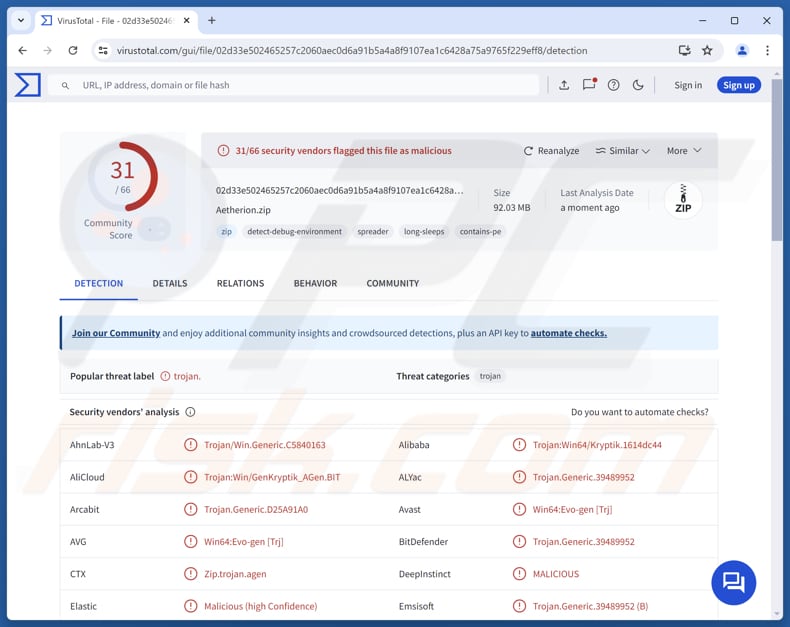

| Nomes de deteção | Avast (Win64:Evo-gen [Trj]), Combo Cleaner (Trojan.Generic.39489952), ESET-NOD32 (Win64/Kryptik. GDL Trojan), Kaspersky (Trojan.Win32.AntiVM.ghj), Sophos (Mal/Generic-S), Lista completa (VirusTotal) |

| Sintomas | Os «stealers» são concebidos para se infiltrarem discretamente no computador da vítima e permanecerem inativos; por isso, não se observam sintomas específicos num computador infetado. |

| Possíveis métodos de distribuição | Cheats falsos para jogos, software pirata, instaladores falsos, ClickFix. |

| Danos | Senhas e dados bancários roubados, roubo de identidade, apropriação indevida de contas, prejuízos financeiros e problemas semelhantes. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Conclusão

O Torg é um malware perigoso capaz de roubar uma vasta gama de informações confidenciais de um dispositivo infetado. Pode recolher discretamente dados como palavras-passe, detalhes de contas e informações financeiras sem que o utilizador se aperceba. Uma vez que tem como alvo muitas aplicações e serviços diferentes, pode causar graves prejuízos em termos de privacidade e financeiros.

Em geral, trata-se de uma ameaça perigosa que pode levar ao roubo de identidade, ao comprometimento de contas, a perdas financeiras e a outros problemas. Outros exemplos de stealers são o VoidStealer, o BoryptGrab e o MaskGramStealer.

Como é que o Torg se infiltrou no meu computador?

Primeiro, a vítima descarrega conteúdos falsos ou pirateados, tais como truques para jogos, software crackeado ou instaladores falsos. Isto é designado por «dropper» e instala secretamente um programa oculto no dispositivo. Em seguida, este dropper utiliza várias camadas de ofuscação e encriptação para tornar o malware difícil de detetar.

Também pode executar código diretamente na memória, em vez de o guardar no disco. Depois disso, um carregador é executado em segundo plano e prepara o sistema, recorrendo por vezes a truques como ocultar processos ou injetar código em processos legítimos do Windows. Por fim, o Torg Stealer é iniciado na memória.

É importante referir que o ClickFix é também um dos métodos de distribuição (a par de falsos cheats para jogos e software pirateado). Funciona induzindo o utilizador a copiar ou a executar um comando. Esse comando é normalmente um script do PowerShell. Quando o utilizador o executa, inicia-se a infeção e o malware é descarregado automaticamente.

Como evitar a instalação de malware?

Só abra links ou anexos em e-mails se tiver a certeza de que não são maliciosos e tenha cuidado com e-mails inesperados ou mensagens de remetentes desconhecidos. Certifique-se de que analisa regularmente o seu dispositivo com software de segurança de confiança para detetar e remover ameaças.

Descarregue aplicações apenas a partir de sites oficiais ou lojas de aplicações fiáveis e mantenha o seu sistema e software atualizados. Evite clicar em anúncios, janelas pop-up ou links suspeitos, especialmente em sites não seguros, e não permita notificações de sites em que não confia.

Se acha que o seu computador já está infetado, recomendamos que execute uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o Torg?

- PASSO 1. Remoção manual do malware Torg.

- PASSO 2. Verifique se o seu computador está livre de vírus.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada — normalmente, é melhor deixar que os programas antivírus ou antimalware o façam automaticamente. Para remover este malware, recomendamos a utilização de Combo Cleaner Antivirus para Windows.

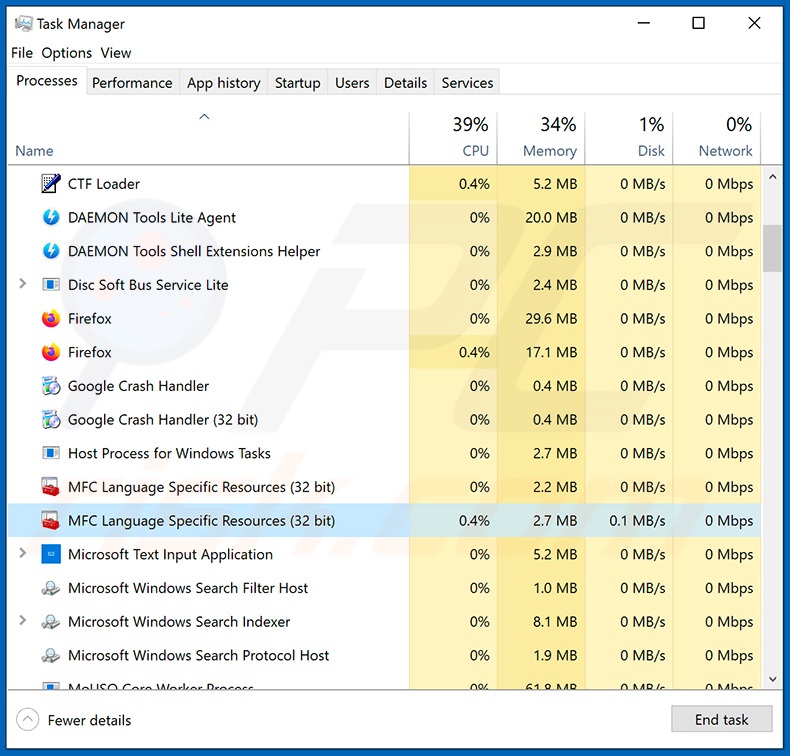

Se pretender remover malware manualmente, o primeiro passo é identificar o nome do malware que pretende remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, utilizando o Gerenciador de Tarefas, e identificou um programa que parece suspeito, deve seguir estes passos:

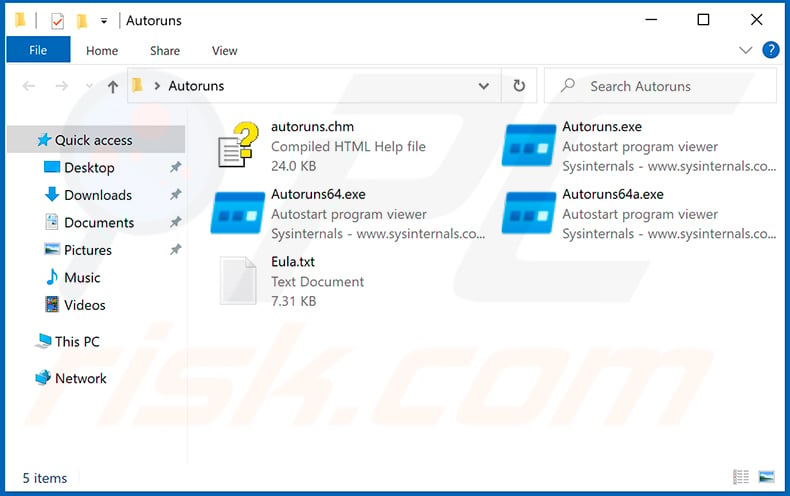

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações no sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra as aplicações de arranque automático, o Registo e as localizações no sistema de ficheiros:

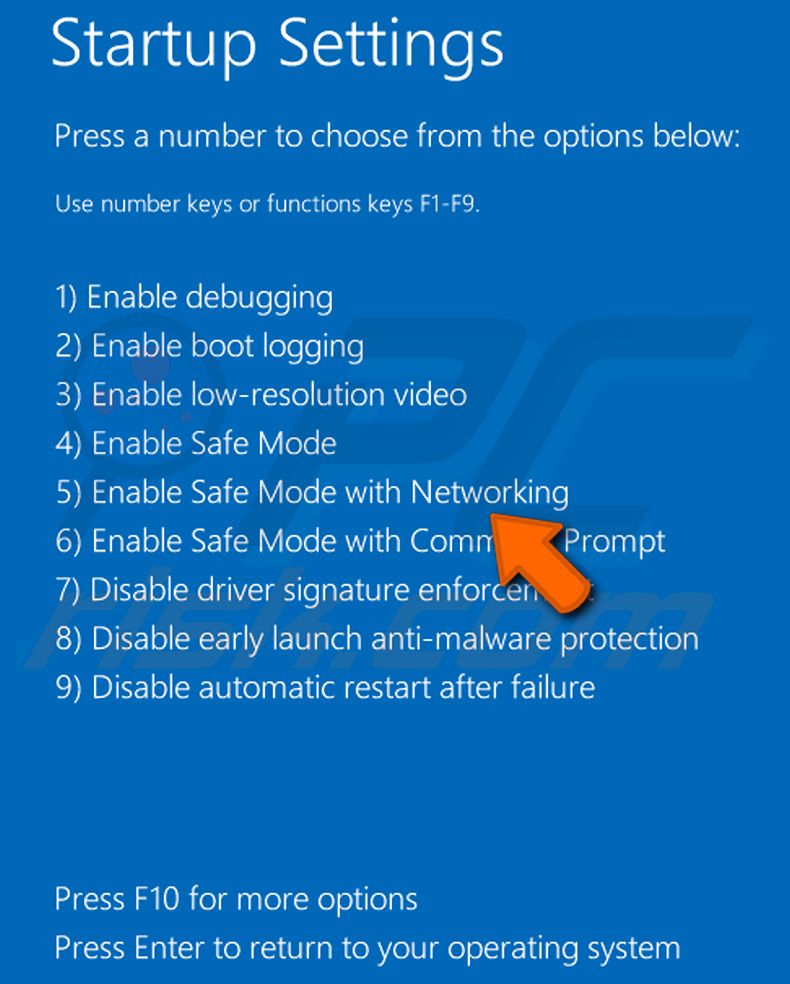

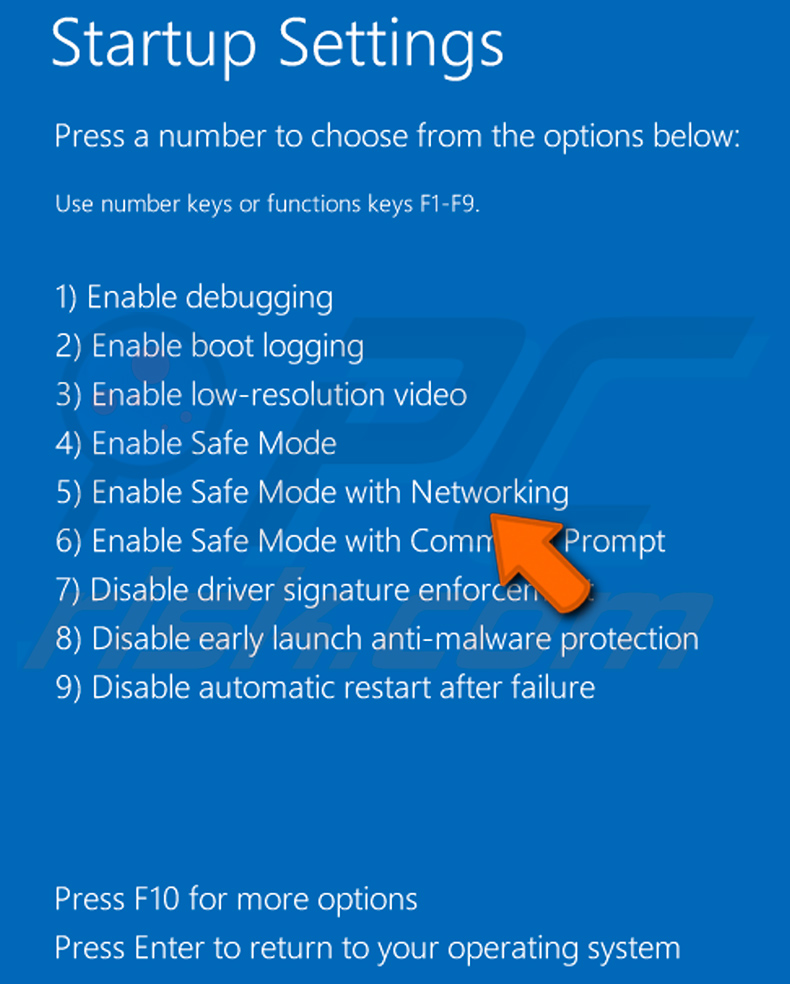

Reinicie o computador no Modo de Segurança:

Reinicie o computador no Modo de Segurança:

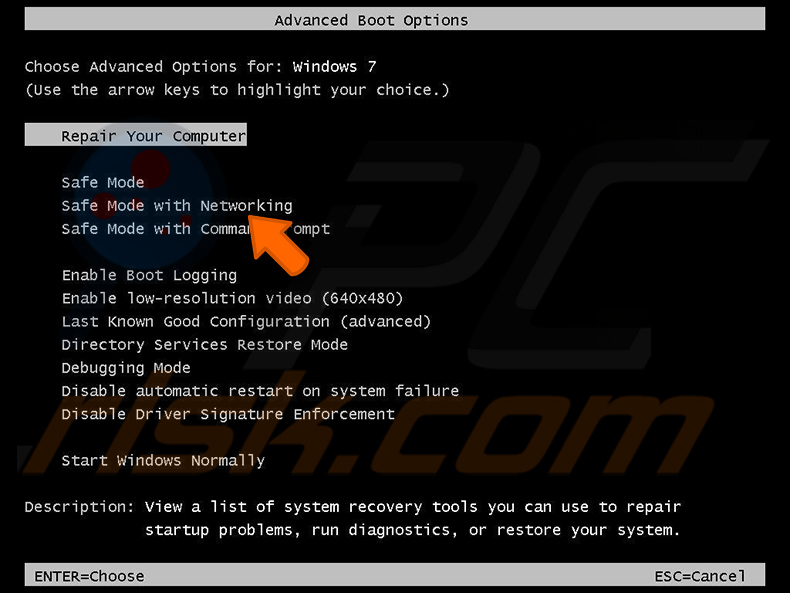

Utilizadores do Windows XP e do Windows 7: Inicie o computador no Modo de Segurança. Clique em Iniciar, clique em Desligar, clique em Reiniciar e clique em OK. Durante o processo de arranque do computador, prima a tecla F8 no teclado várias vezes até ver o menu de Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo que mostra como iniciar o Windows 7 no «Modo de Segurança com Rede»:

Utilizadores do Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Aceda ao Ecrã Inicial do Windows 8, escreva «Avançado» e, nos resultados da pesquisa, selecione «Definições». Clique em «Opções de arranque avançadas» e, na janela «Definições gerais do PC» que se abre, selecione «Arranque avançado».

Clique no botão «Reiniciar agora». O seu computador irá agora reiniciar e aceder ao «Menu de opções avançadas de arranque». Clique no botão «Resolução de problemas» e, em seguida, clique no botão «Opções avançadas». No ecrã de opções avançadas, clique em «Definições de arranque».

Clique no botão «Reiniciar». O seu computador irá reiniciar e apresentar o ecrã de Configurações de Arranque. Prima F5 para arrancar em Modo de Segurança com Rede.

Vídeo que mostra como iniciar o Windows 8 no «Modo de Segurança com Rede»:

Utilizadores do Windows 10: Clique no logótipo do Windows e selecione o ícone de energia. No menu que se abre, clique em «Reiniciar» enquanto mantém premida a tecla «Shift» no teclado. Na janela «Escolher uma opção», clique em «Resolução de problemas» e, em seguida, selecione «Opções avançadas».

No menu de opções avançadas, selecione «Definições de arranque» e clique no botão «Reiniciar». Na janela seguinte, deve clicar na tecla «F5» do teclado. Isto irá reiniciar o sistema operativo no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no «Modo de segurança com rede»:

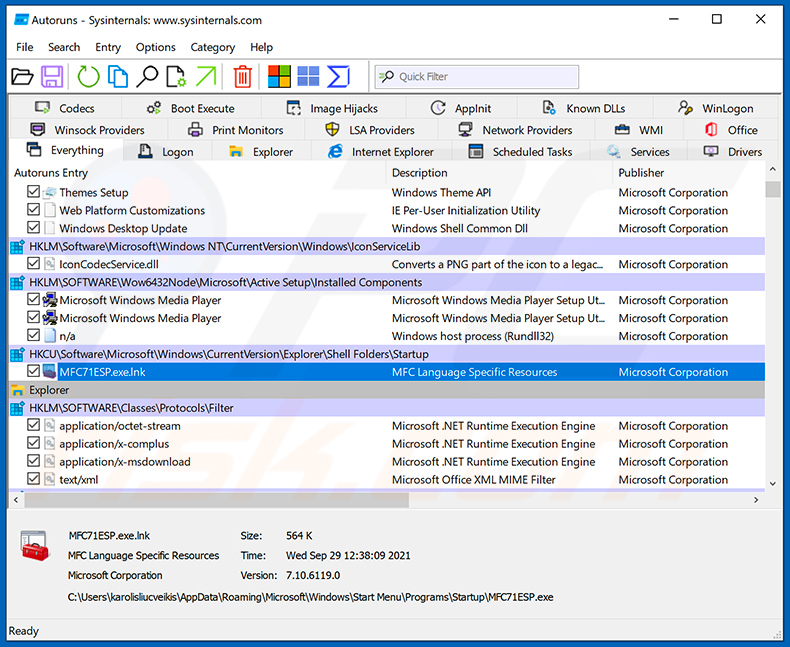

Descompacte o ficheiro comprimido descarregado e execute o ficheiro Autoruns.exe.

Descompacte o ficheiro comprimido descarregado e execute o ficheiro Autoruns.exe.

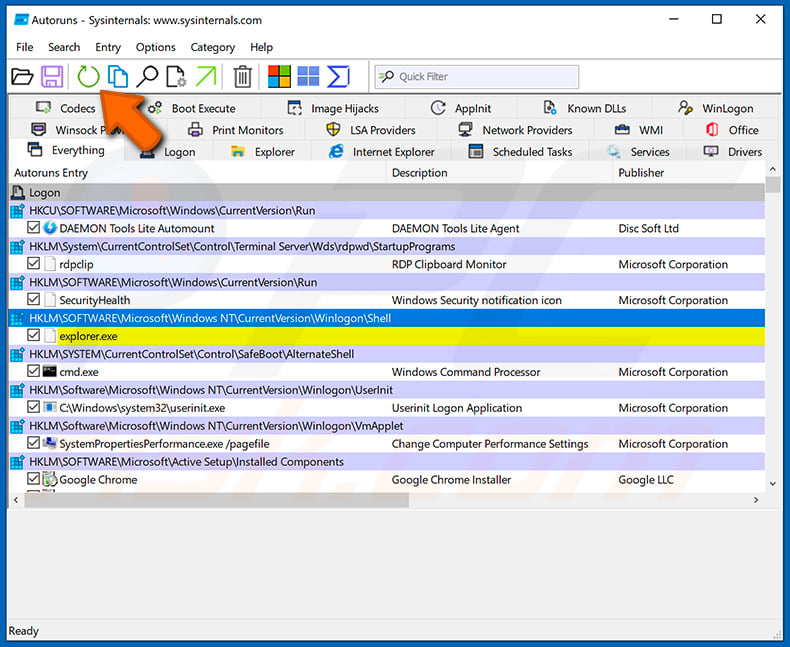

Na aplicação Autoruns, clique em «Opções» na parte superior e desmarque as opções «Ocultar localizações vazias» e «Ocultar entradas do Windows». Após este procedimento, clique no ícone «Atualizar».

Na aplicação Autoruns, clique em «Opções» na parte superior e desmarque as opções «Ocultar localizações vazias» e «Ocultar entradas do Windows». Após este procedimento, clique no ícone «Atualizar».

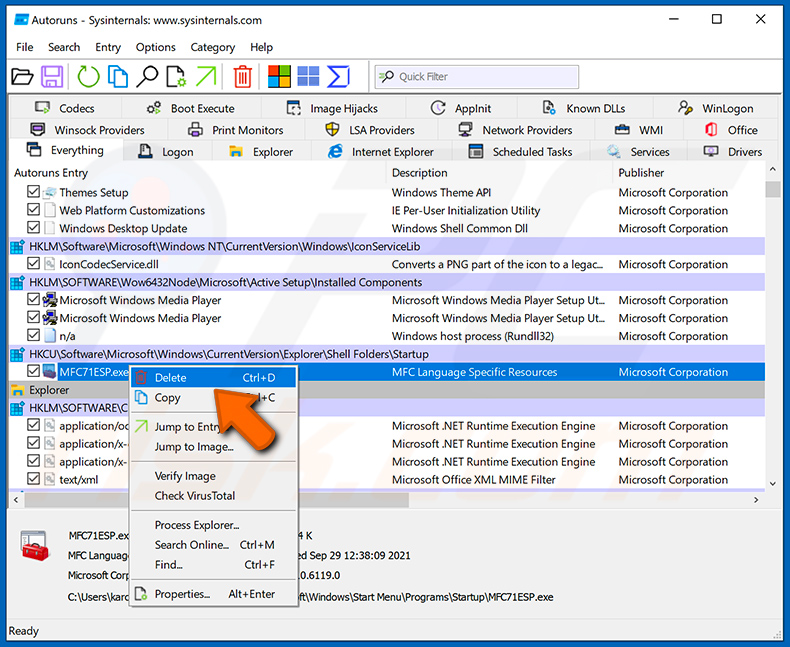

Consulte a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Consulte a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que pretende eliminar.

Deve anotar o caminho completo e o nome do programa. Tenha em atenção que alguns programas maliciosos ocultam os nomes dos processos sob nomes de processos legítimos do Windows. Nesta fase, é muito importante evitar a remoção de ficheiros do sistema. Depois de localizar o programa suspeito que pretende remover, clique com o botão direito do rato sobre o nome do mesmo e selecione «Eliminar».

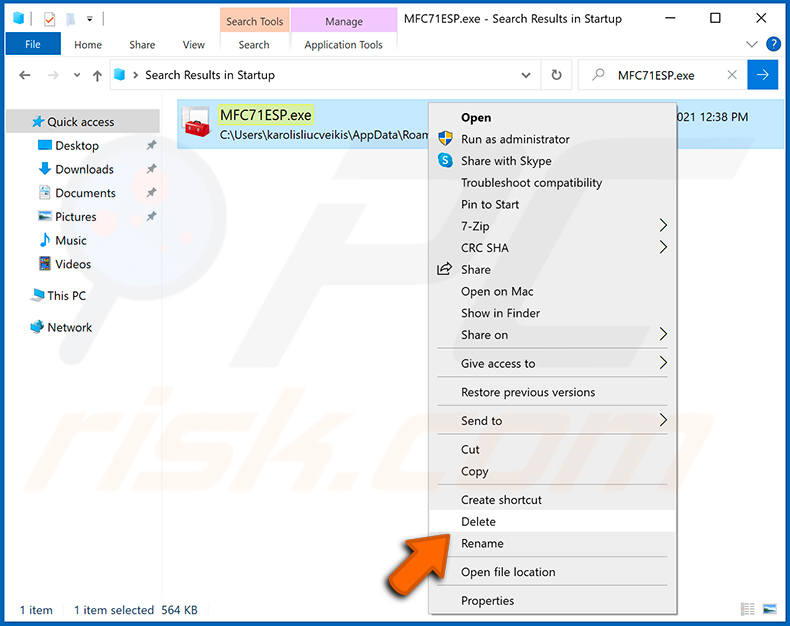

Depois de remover o malware através da aplicação Autoruns (isto garante que o malware não será executado automaticamente na próxima inicialização do sistema), deve procurar o nome do malware no seu computador. Certifique-se de que ativa os ficheiros e pastas ocultos antes de continuar. Se encontrar o nome do ficheiro do malware, certifique-se de que o remove.

Reinicie o computador no modo normal. Seguir estes passos deverá eliminar qualquer malware do seu computador. Tenha em atenção que a remoção manual de ameaças requer conhecimentos avançados de informática. Se não tiver esses conhecimentos, deixe a remoção de malware a cargo de programas antivírus e antimalware.

Estes passos podem não funcionar em casos de infeções por malware avançado. Como sempre, é melhor prevenir a infeção do que tentar remover o malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize um software antivírus. Para ter a certeza de que o seu computador está livre de infeções por malware, recomendamos que o analise com Combo Cleaner Antivirus para Windows.

Perguntas frequentes (FAQ)

O meu dispositivo está infetado com o malware Torg. Devo formatar o meu dispositivo de armazenamento para me livrar dele?

A formatação de um dispositivo pode eliminar completamente o malware, mas também apaga todos os ficheiros, caso não tenham sido guardados numa cópia de segurança. Antes de proceder a uma limpeza total, é normalmente melhor tentar a remoção utilizando uma ferramenta de segurança fiável, como o Combo Cleaner.

Quais são os maiores problemas que o malware pode causar?

O malware pode permitir que os atacantes acedam a um dispositivo, corrompam ou eliminem ficheiros importantes, roubem ficheiros e informações pessoais, entre outras coisas. Pode causar prejuízos financeiros, roubo de identidade, perda de dados, apropriação indevida de contas, infeções adicionais e outros problemas graves.

Qual é o objetivo do Torg?

O Torg foi concebido para recolher palavras-passe guardadas, dados do navegador, tokens de sessão, informações de carteiras de criptomoedas e outros dados de diversas aplicações e serviços. Os dados roubados são depois enviados aos atacantes, que podem utilizá-los para aceder a contas, roubar dinheiro, cometer roubo de identidade e para outros fins maliciosos.

Como é que o Torg se infiltrou no meu dispositivo?

O Torg infeta dispositivos principalmente através de downloads não confiáveis, como software pirateado, códigos de trapaça para jogos ou instaladores falsos, bem como através de esquemas como o ClickFix. Um dropper oculto instala o malware e o esconde através de ofuscação. Em seguida, um carregador é executado em segundo plano para preparar o sistema. Por fim, o Torg Stealer é executado na memória e começa a recolher dados.

O Combo Cleaner protege-me contra malware?

O Combo Cleaner consegue detetar e remover muitas infeções por malware. No entanto, algumas ameaças avançadas podem estar mais bem escondidas no sistema e ser mais difíceis de detetar. É por isso que é importante realizar uma verificação completa do sistema, para garantir que todos os ficheiros maliciosos sejam encontrados e removidos.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários