Como remover o Remus dos dispositivos infectados

TrojanTambém conhecido como: Remus information stealer

Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o Remus?

O Remus é um stealer associado ao Lumma. Partilha capacidades semelhantes, incluindo a capacidade de roubar palavras-passe de navegadores, cookies e informações de carteiras de criptomoedas. É considerado uma evolução do Lumma (não um malware separado). O Remus utiliza novas técnicas como EtherHiding e verificações anti-análise melhoradas.

Mais sobre o Remus

O Remus provavelmente evoluiu de uma variante anterior chamada Tenzor, que parece ser uma fase intermédia entre o Lumma e o Remus. O Remus e o Lumma são muito semelhantes - utilizam muitos dos mesmos métodos e partilham código similar. Ambos conseguem contornar a segurança do navegador chamada Application-Bound Encryption (ABE).

Injetam um pedaço de código no navegador para aceder (e desencriptar) uma chave protegida armazenada na memória. O Remus usa uma versão do código ligeiramente mais pequena e eficiente do que o Lumma. O Remus e o Lumma escondem a sua atividade ao executar um navegador num ambiente de trabalho oculto para que a vítima não veja nenhuma janela.

Se este método não funcionar, criam um novo navegador oculto. A única diferença é a forma como nomeiam o ambiente de trabalho oculto. Também utilizam outra técnica chamada "SYSTEM impersonation" para obter permissões mais elevadas. Ambos os métodos permitem-lhes roubar dados do navegador.

Além disso, o Remus e o Lumma tentam detetar se estão a ser executados dentro de uma máquina virtual. Fazem isto verificando informações do sistema em busca de indicações de software de virtualização como VMware, VirtualBox ou KVM. Se detetarem estes sinais, podem alterar o seu comportamento ou ocultar a sua atividade.

Também, o Remus e o Lumma verificam se estão a ser executados sem proteção (como um crypter) antes de iniciarem as suas ações maliciosas. Se não estiverem protegidos, mostram uma mensagem de aviso para impedir os operadores de espalhar ou executar acidentalmente o malware.

É também importante notar que o Remus e o Lumma executam tarefas como gestão de memória, roubo da área de transferência e armazenamento de configuração em passos quase idênticos. No entanto, o Remus utiliza técnicas atualizadas para coisas como roubo de dados, identificação do sistema e comunicação com os seus servidores.

A maior mudança é a forma como encontra os seus servidores de comando, mudando para um método baseado em blockchain (EtherHiding) em vez de técnicas mais antigas. Também inclui funcionalidades anti-análise mais fortes para evitar a deteção. Além disso, o Remus obtém o seu endereço C2 a partir da blockchain, que é difícil de remover ou bloquear. Isto torna a terminação mais difícil.

Por último, o Remus verifica antecipadamente se está a ser executado num sandbox ou num ambiente de análise. Analisa módulos de sistema carregados e compara-os com ferramentas de segurança e sandbox conhecidas. Se detetar alguma delas, para de funcionar imediatamente. Uma vez que o Remus é muito semelhante ao stealer Lumma, visa principalmente dados como nomes de utilizador, palavras-passe, dados do navegador, carteiras de criptomoedas e outros dados pessoais armazenados no dispositivo.

| Nome | Remus information stealer |

| Tipo De Ameaça | Stealer |

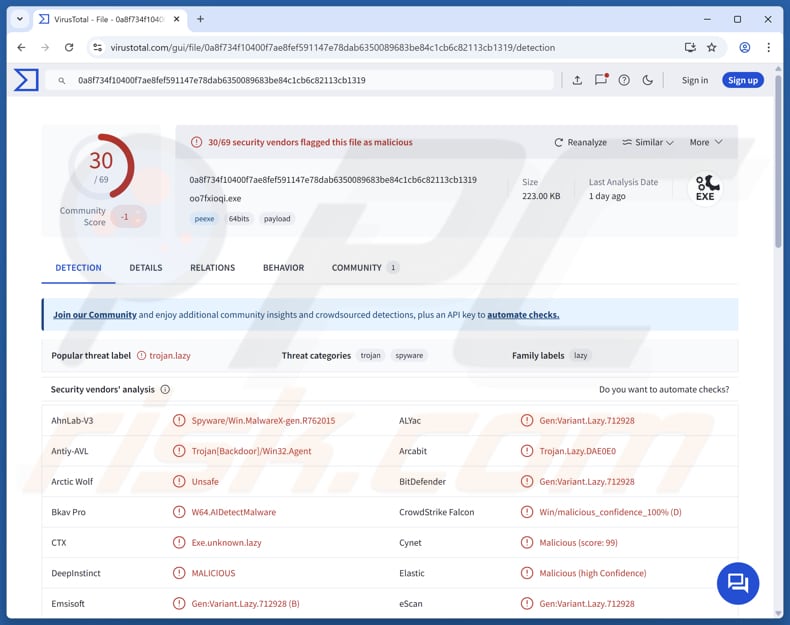

| Nomes De Deteção | Avast (FileRepMalware [Pws]), Combo Cleaner (Gen:Variant.Lazy.712928), ESET-NOD32 (Win64/Spy.Agent.AHB Trojan), Microsoft (Trojan:Win32/Ravartar!rfn), Symantec (ML.Attribute.HighConfidence), Lista Completa (VirusTotal) |

| Sintomas | Os stealers são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma particular é claramente visível numa máquina infetada. |

| Métodos Possíveis De Distribuição | Anexos de e-mail infetados, anúncios online maliciosos, engenharia social, vulnerabilidades de software, "cracks" de software. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, sequestro de contas, perdas financeiras. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Conclusão

O Remus é uma variante mais recente do Lumma e partilha muitas das mesmas técnicas e objetivos. É utilizado para roubar dados sensíveis do utilizador, como palavras-passe, informações do navegador e carteiras de criptomoedas. Também inclui funcionalidades melhoradas de furtividade e anti-deteção para evitar análise e remoção.

No geral, é uma evolução do malware existente de roubo de informações com métodos de evasão mais fortes. Alguns exemplos de outro malware de roubo de informações são o Torg, VoidStealer e BoryptGrab.

Como é que o Remus se infiltrou no meu computador?

Normalmente, os criminosos cibernéticos distribuem malware através de e-mails fraudulentos com anexos infetados ou links maliciosos, fraudes de suporte técnico, programas pirateados (ou ferramentas de cracking e geradores de chaves), anúncios maliciosos e vulnerabilidades de software. Também utilizam sites falsos ou comprometidos, redes P2P, descarregadores de terceiros e métodos semelhantes.

O malware é frequentemente escondido em ficheiros executáveis maliciosos, documentos como ficheiros MS Office ou PDF, arquivos ou scripts. Infiltra-se quando os utilizadores o descarregam e executam.

Como evitar a instalação de malware?

Descarregue software apenas de sites oficiais ou lojas de aplicações fidedignas e evite usar programas pirateados, ferramentas pirata ou geradores de chaves. Mantenha o seu sistema operativo e todas as aplicações atualizados. Tenha cuidado com pop-ups, anúncios e pedidos de permissão de sites não fidedignos e não permita notificações de páginas suspeitas.

Além disso, trate e-mails inesperados com cuidado, especialmente de remetentes desconhecidos, e evite abrir quaisquer links ou anexos que pareçam inseguros. Se acredita que o seu computador já está infetado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o Remus?

- PASSO 1. Remoção manual do malware Remus.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - normalmente é melhor permitir que programas antivírus ou anti-malware o façam automaticamente. Para remover este malware recomendamos o uso de Combo Cleaner Antivirus para Windows.

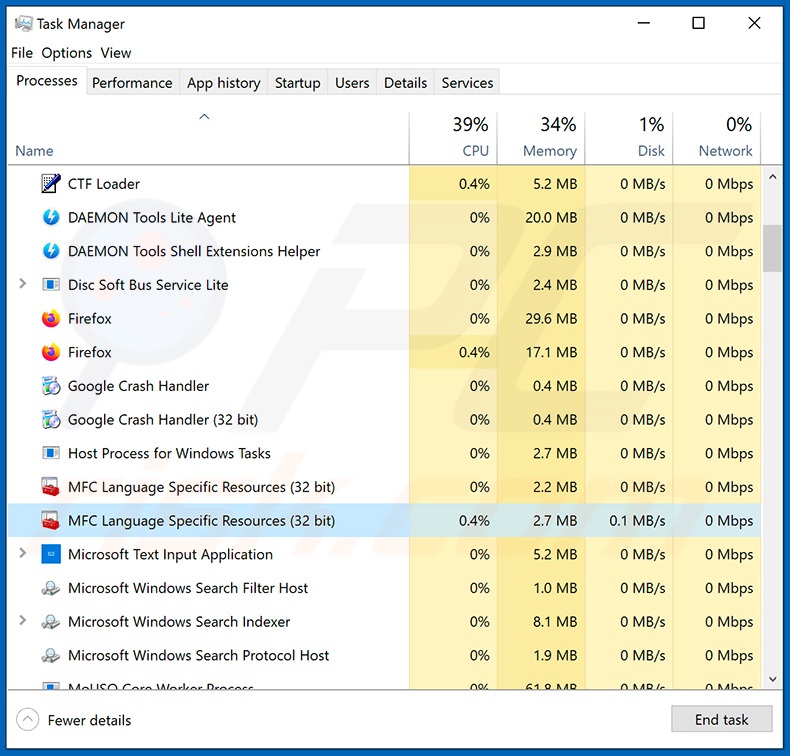

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, usando o gestor de tarefas, e identificou um programa que parece suspeito, deve continuar com estes passos:

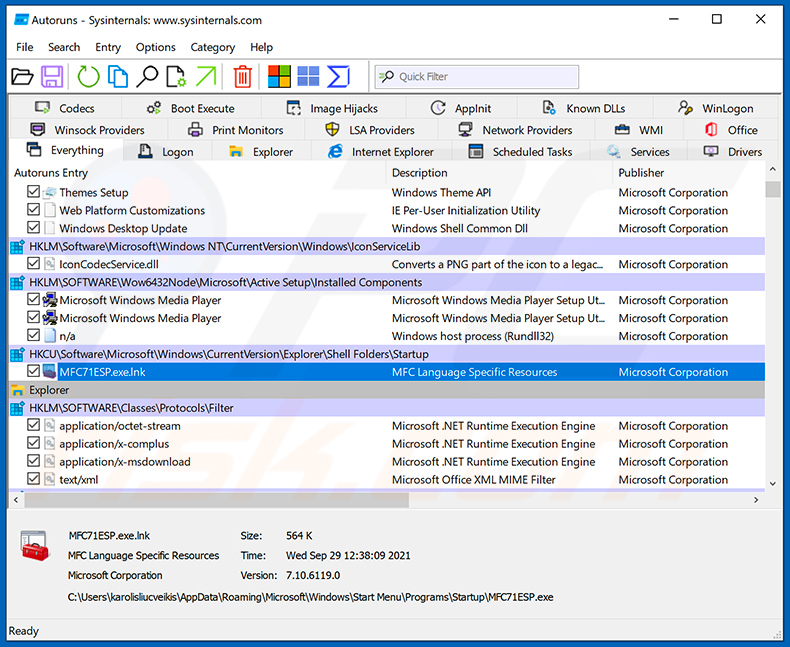

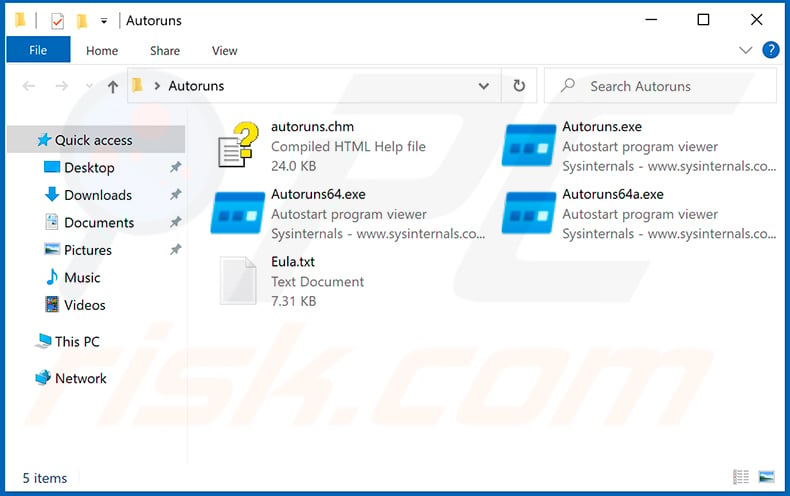

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

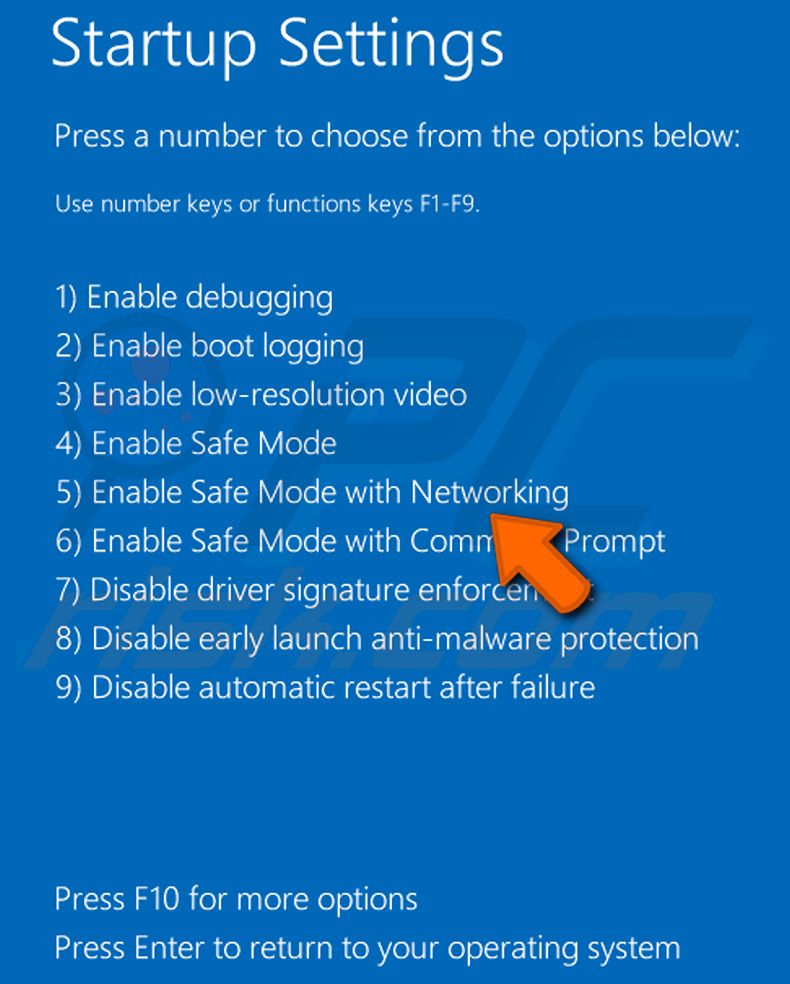

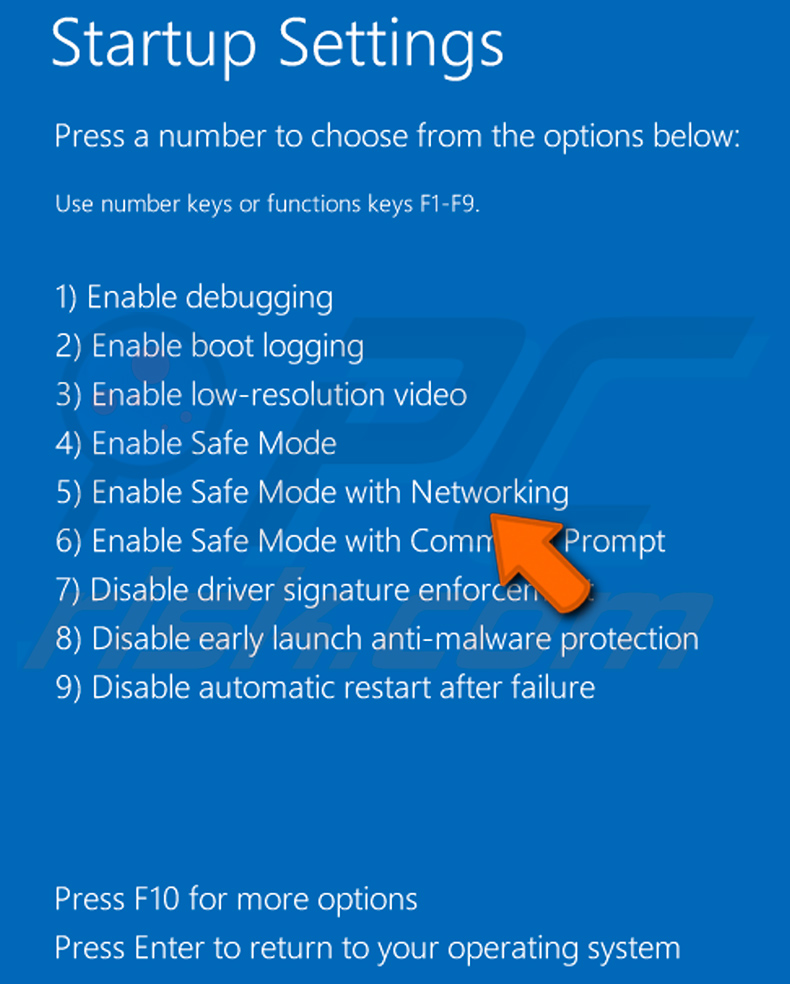

Reinicie o seu computador no Modo de Segurança:

Reinicie o seu computador no Modo de Segurança:

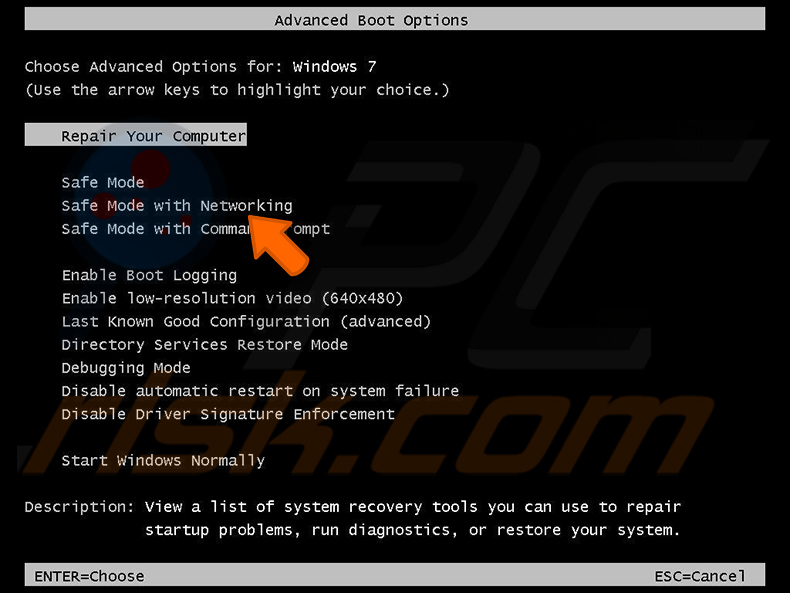

Utilizadores de Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de arranque do computador, pressione a tecla F8 no teclado várias vezes até ver o menu de Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo que mostra como iniciar o Windows 7 no "Modo de Segurança com Rede":

Utilizadores de Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Vá ao Ecrã Inicial do Windows 8, digite Avançadas, nos resultados da pesquisa selecione Definições. Clique em Opções de arranque avançadas, na janela aberta "Definições Gerais do PC", selecione Arranque avançado.

Clique no botão "Reiniciar agora". O seu computador irá reiniciar no "menu de Opções de arranque avançadas". Clique no botão "Resolução de problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de arranque".

Clique no botão "Reiniciar". O seu PC irá reiniciar no ecrã de Definições de arranque. Pressione F5 para iniciar no Modo de Segurança com Rede.

Vídeo que mostra como iniciar o Windows 8 no "Modo de Segurança com Rede":

Utilizadores de Windows 10: Clique no logótipo do Windows e selecione o ícone de Energia. No menu aberto, clique em "Reiniciar" enquanto mantém pressionado o botão "Shift" no teclado. Na janela "escolha uma opção", clique em "Resolução de problemas" e, em seguida, selecione "Opções avançadas".

No menu de opções avançadas, selecione "Definições de arranque" e clique no botão "Reiniciar". Na janela seguinte, deve clicar no botão "F5" no teclado. Isto irá reiniciar o seu sistema operativo no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no "Modo de Segurança com Rede":

Extraia o arquivo descarregado e execute o ficheiro Autoruns.exe.

Extraia o arquivo descarregado e execute o ficheiro Autoruns.exe.

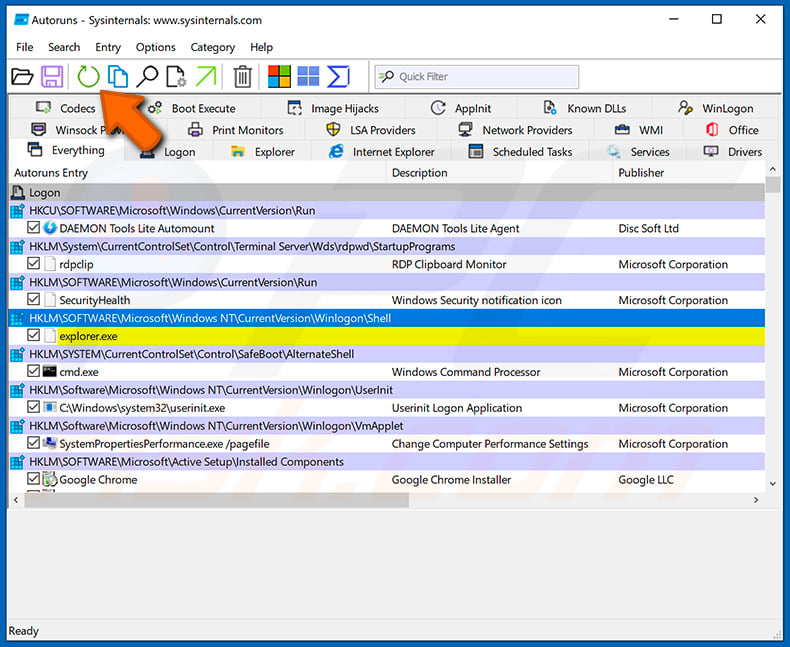

Na aplicação Autoruns, clique em "Options" no topo e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

Na aplicação Autoruns, clique em "Options" no topo e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

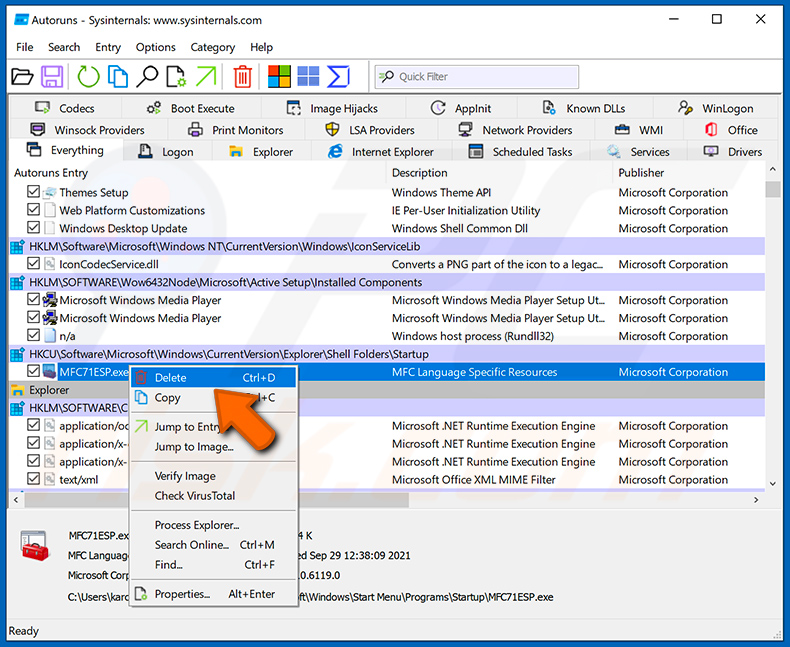

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome. Note que algum malware esconde nomes de processos sob nomes legítimos de processos do Windows. Nesta fase, é muito importante evitar remover ficheiros de sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o seu nome e escolha "Delete".

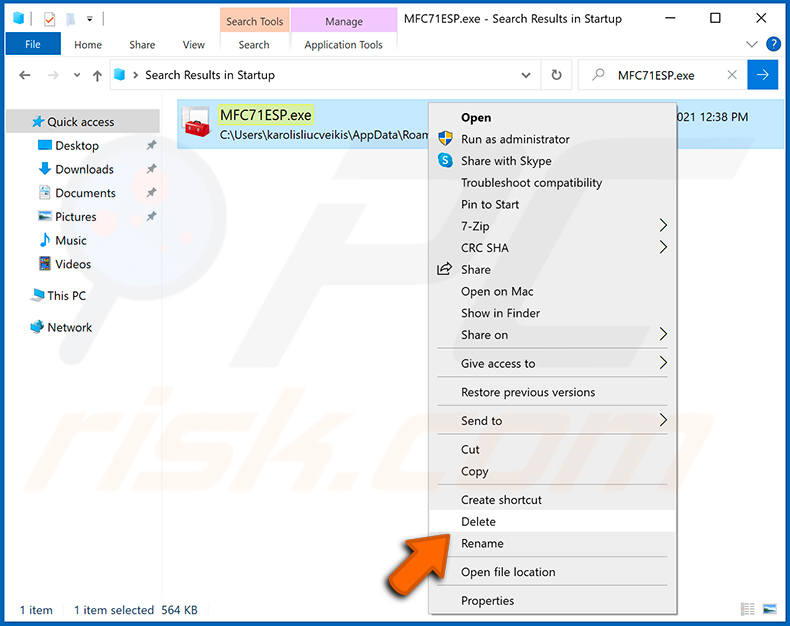

Após remover o malware através da aplicação Autoruns (isto garante que o malware não será executado automaticamente no próximo arranque do sistema), deve procurar o nome do malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de prosseguir. Se encontrar o nome de ficheiro do malware, certifique-se de o remover.

Reinicie o seu computador no modo normal. Seguir estes passos deve remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer competências avançadas de informática. Se não possui estas competências, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infeções de malware avançadas. Como sempre, é melhor prevenir a infeção do que tentar remover malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e use software antivírus. Para ter a certeza de que o seu computador está livre de infeções de malware, recomendamos verificá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

O meu computador está infetado com o stealer Remus, devo formatar o meu dispositivo de armazenamento para me livrar dele?

Esta abordagem pode eliminar completamente o Remus, mas também irá apagar todos os dados e ficheiros armazenados no dispositivo. Em vez de repor ou formatar o sistema, é geralmente recomendado usar primeiro uma ferramenta de segurança fiável como o Combo Cleaner.

Quais são os maiores problemas que o malware pode causar?

O malware pode recolher dados sensíveis, encriptar ficheiros, distribuir malware adicional, executar outras ações maliciosas. Isto pode levar a acesso não autorizado a contas, danos financeiros, perda de dados e roubo de identidade. No geral, pode resultar em sérios problemas de segurança e privacidade.

Qual é o objetivo do Remus?

O objetivo do Remus é roubar informações sensíveis. Visa dados como palavras-passe do navegador, cookies, detalhes de carteiras de criptomoedas e outras informações pessoais. Também pode recolher informações de várias aplicações.

Como é que o Remus se infiltrou no meu computador?

Os criminosos cibernéticos espalham malware através de e-mails fraudulentos contendo links ou ficheiros maliciosos, sites falsos, software pirateado, anúncios enganosos, fraudes de suporte técnico, vulnerabilidades de software e canais semelhantes. É frequentemente escondido em ficheiros como documentos, arquivos, scripts ou executáveis e é ativado quando o utilizador os abre (ou toma medidas adicionais).

O Combo Cleaner irá proteger-me contra malware?

Sim, o Combo Cleaner pode detetar e remover a maioria das ameaças conhecidas. No entanto, algum malware avançado pode ser mais difícil de encontrar porque pode esconder-se profundamente no sistema. É por isso que uma verificação completa do sistema é importante para garantir que todas as ameaças são removidas.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários