Ransomware Robbinhood

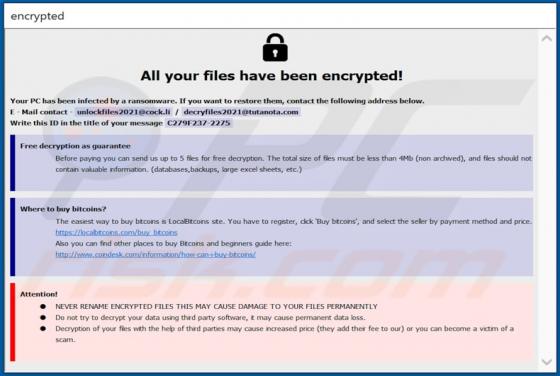

Programas do tipo ransomware são infecções de computador que os criminosos cibernéticos usam para impedir que as pessoas acedam aos os seus ficheiros e para chantageá-las, exigindo resgate. RobbinHood foi descoberto por Michael Gillespie e é um exemplo de um destes programas. Encripta os dados a