Podemos receber comissões pelos produtos que recomendamos. Saiba mais.

O que é o torrenting? É seguro e é legal?

O que é o torrenting? É seguro e é legal?

O torrenting é uma daquelas tecnologias da Internet que parece simples, mas tem efeitos complexos no mundo real. Em teoria, é apenas uma forma de partilhar ficheiros de forma mais eficiente. Na prática, acarreta frequentemente riscos para a privacidade, downloads infectados com malware, avisos dos fornecedores de serviços de Internet e questões relacionadas com direitos de autor. Esta combinação entre ser uma «ferramenta útil» e estar sujeita a «abusos frequentes» é a razão pela qual o torrenting suscita sempre duas questões: será seguro? Será legal?

Este guia explica o que é o torrenting em termos simples. Centra-se na segurança, explica como funciona o torrenting, mostra como fica a sua ligação à Internet enquanto faz torrenting, explica por que razão muitas pessoas recomendam a utilização de uma VPN para garantir a privacidade e descreve como os riscos legais variam consoante o que descarrega e o local onde vive.

Aviso legal: O PCrisk não promove, incentiva nem apoia a utilização de torrents para obter material protegido por direitos de autor sem autorização. Este artigo tem fins educativos e visa sensibilizar o público em geral para a segurança online. A legislação varia consoante a localização, e os leitores são responsáveis por cumprir a regulamentação local e respeitar os direitos de propriedade intelectual.

Comece a fazer downloads de torrent com a NordVPNOferta especialGarantia de reembolso de 30 dias→

Índice:

- Introdução

- O que é o torrenting?

- Como fazer downloads via torrent usando uma VPN

- As melhores VPNs para baixar torrents

- Torrenting sem VPN

- Segurança e Risco

- Legalidade e consequências

- Perguntas frequentes (FAQ)

O que é o torrenting?

O torrenting é o processo de descarregar e carregar dados utilizando um protocolo ponto a ponto (P2P), mais frequentemente o BitTorrent. Em vez de descarregar um ficheiro de um único servidor web, como no modelo tradicional de «descarregamento direto», um cliente de torrent pode descarregar diferentes partes do mesmo ficheiro de várias pessoas simultaneamente. Também pode partilhar as partes que já possui com outras pessoas. Este modelo «muitos-para-muitos» é o conceito principal: quanto mais pares estiverem envolvidos, menor será a carga sobre qualquer fonte individual e mais fácil será partilhar ficheiros de grande dimensão de forma ampla.

Como funciona realmente o torrenting

Um download via BitTorrent começa normalmente de uma de duas maneiras:

- Um ficheiro .torrent, por vezes conhecido como ficheiro «metainfo», contém metadados que descrevem o que está a ser partilhado e como encontrar pares.

- Um link magnético contém informação suficiente, nomeadamente um «hash de informação», para que o seu cliente possa encontrar os metadados do torrent diretamente na rede. Isto significa que não precisa de descarregar primeiro o ficheiro .torrent.

A partir daí, o processo costuma ser o seguinte:

O seu cliente de torrent identifica o conteúdo de destino utilizando um hash de informação ou metadados do dicionário «info» do torrent.

O seu cliente descobre pares através de um ou mais mecanismos de descoberta, tais como:

- Trackers, que são servidores que coordenam listas de pares.

- A DHT, ou Tabela Hash Distribuída, é um sistema descentralizado no qual os pares se ajudam mutuamente a localizar recursos. Este método é frequentemente designado por «descoberta sem tracker».

- O PEX, ou Peer Exchange, permite que os pares conectados partilhem informações uns sobre os outros para melhorar a perceção do enxame.

O seu cliente descarrega o ficheiro em segmentos. É possível verificar a integridade de cada segmento utilizando os hashes de fragmentos presentes nos metadados do torrent, o que torna o torrenting resistente a danos aleatórios.

Durante o download, o seu cliente também envia automaticamente os segmentos recebidos para outros utilizadores até que interrompa o torrent ou saia do cliente. Este processo de envio é essencial para o funcionamento do torrent.

A nossa principal recomendação para streaming e privacidade. NordVPN lidera consistentemente os nossos testes com velocidades rápidas, desbloqueio geográfico fiável e uma política rigorosa de não registo.

- ✔ Desbloqueia serviços de streaming com restrições geográficas

- ✔ 202+ ubicaciones em 111 países

- ✔ Garantia de reembolso de 30 dias · Oferta especial disponível

Termos-chave do mundo do torrenting que vais encontrar em todo o lado

As discussões sobre torrents utilizam terminologia específica. Compreender estes termos ajuda a esclarecer os aspetos técnicos, de privacidade e jurídicos.

Swarm: A rede completa de pares que participam num torrent, incluindo qualquer pessoa que possua a totalidade ou parte dos dados em questão.

Par: Um participante individual do enxame. O seu sistema torna-se um par quando utiliza um cliente de torrent.

Seeder: Um utilizador que possui o conteúdo completo (100%) e o partilha com outros. A partilha não garante a legalidade nem a segurança, uma vez que também podem ser partilhados torrents maliciosos.

Leecher: Um utilizador ainda está a descarregar conteúdo (menos de 100 %). Algumas comunidades utilizam o termo «leecher» de forma neutra, enquanto outras o utilizam de forma negativa para se referirem a utilizadores que descarregam, mas contribuem com pouca largura de banda de envio.

Tracker: Um serviço que ajuda os utilizadores a encontrarem-se uns aos outros, fornecendo listas de utilizadores para um torrent. Embora existam alternativas como o DHT, os trackers continuam a ser amplamente utilizados.

DHT (descoberta de pares «sem tracker»): O DHT do BitTorrent distribui informações de contacto dos pares, permitindo que estes se encontrem uns aos outros sem um tracker central. Na descoberta baseada em DHT, o seu cliente comunica com outros nós para localizar pares associados a um hash de informação específico.

Link Magnet: Um formato de link que identifica o conteúdo através de um hash criptográfico, em vez de uma localização específica ou URL. Os links Magnet são populares porque não requerem um servidor central para manter os ficheiros .torrent.

O que é o torrenting e o que não é

O torrenting é um método de distribuição, não um tipo de conteúdo. Os utilizadores podem partilhar através de torrent tanto conteúdos legais (como software de código aberto, arquivos de domínio público ou ficheiros multimédia licenciados pela Creative Commons) como cópias não autorizadas de obras protegidas por direitos de autor. A tecnologia em si não determina a legalidade; isso cabe aos utilizadores e às leis de direitos de autor aplicáveis.

A natureza descentralizada e baseada em pares do torrenting levanta questões específicas em matéria de privacidade. Ao contrário de muitos métodos de streaming ou de download direto, o torrenting pode expor o seu endereço IP a outros pares e pode gerar registos no seu dispositivo, no seu ISP, no operador do tracker, em entidades de monitorização e, potencialmente, no seu fornecedor de VPN.

Como fazer downloads via torrent usando uma VPN

Uma VPN ajuda a proteger a sua privacidade enquanto descarrega ficheiros através de torrent, ocultando o seu endereço IP e encriptando o seu tráfego. No entanto, não autoriza a violação da lei nem oferece proteção total contra malware. Considere-a como um dos componentes de uma estratégia de segurança abrangente.

O guia a seguir utiliza a NordVPN como exemplo, uma vez que é a VPN mais bem classificada da PCrisk para 2026.

Guia passo a passo para baixar torrents com uma VPN

1. Escolha um fornecedor de VPN de confiança com servidores em vários países. Para 2026, recomendamos a NordVPN pelo seu desempenho rápido, funcionalidades de segurança robustas e vasta rede de servidores. Com servidores em todo o mundo, é fácil ligar-se através de uma localização onde o Pornhub esteja acessível.

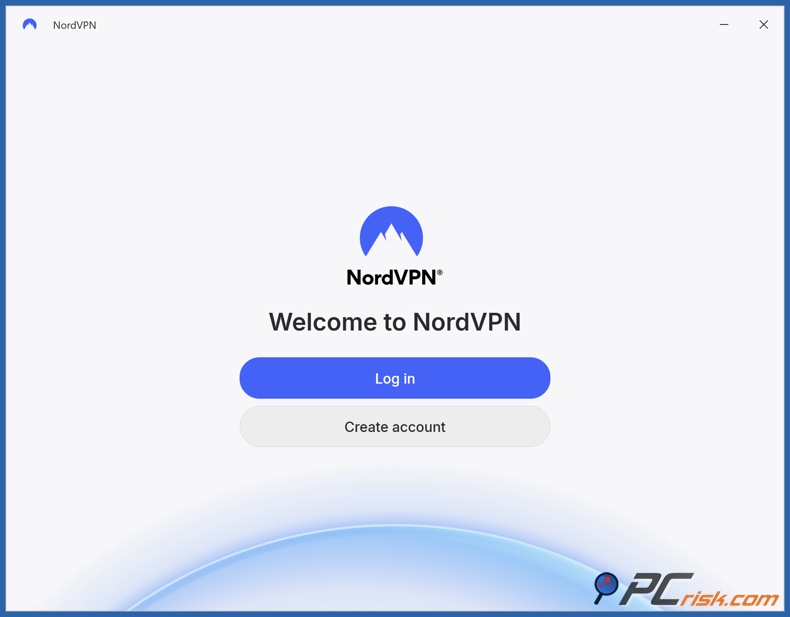

2. Instale a VPN e inicie sessão. No Windows 10/11, o procedimento padrão é: instalar a aplicação NordVPN, abri-la e iniciar sessão através da sua conta Nord. A documentação da própria Nord explica passo a passo o processo de início de sessão e as etapas de configuração inicial para o Windows.

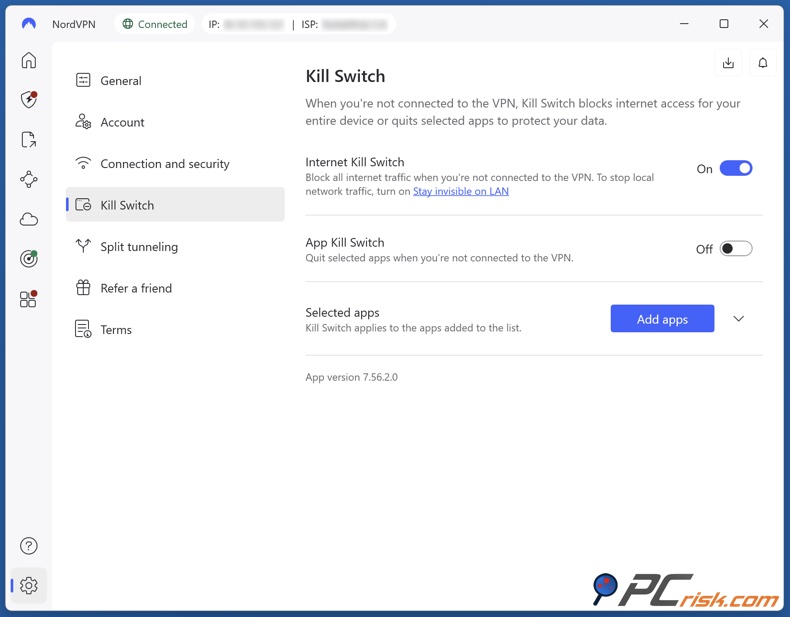

3. Ative o kill switch antes de iniciar o download de torrents. O kill switch impede que o seu dispositivo envie tráfego para fora do túnel VPN caso a ligação à VPN seja interrompida. A documentação da NordVPN explica que esta funcionalidade bloqueia o acesso «desprotegido» à Internet quando o tráfego não é encaminhado através de um servidor VPN. Esta configuração é especialmente importante para downloads demorados, que são comuns no caso dos torrents.

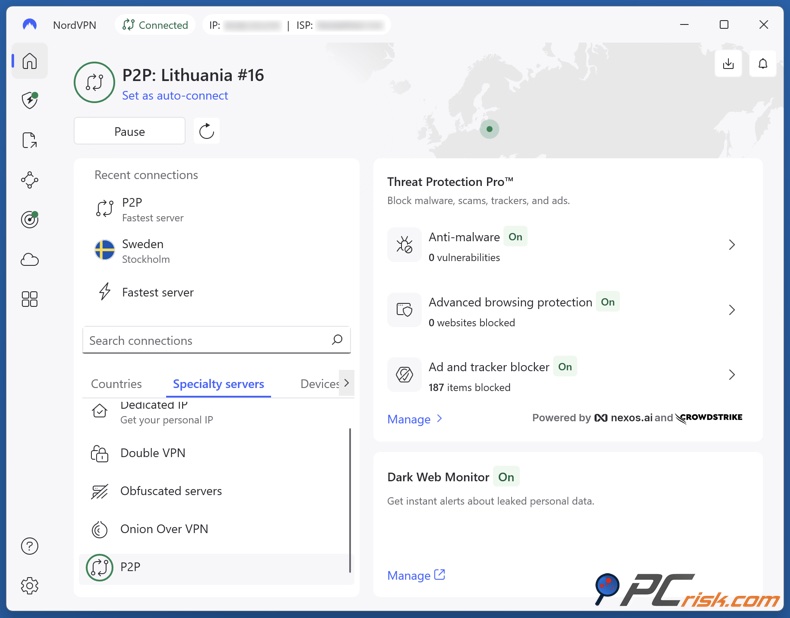

4. Utilize servidores otimizados para P2P, sempre que possível. A NordVPN oferece servidores especializados, incluindo servidores P2P concebidos para uma partilha de ficheiros rápida e segura. A documentação de suporte explica como se ligar a estes servidores utilizando a lista «Servidores especializados» na aplicação.

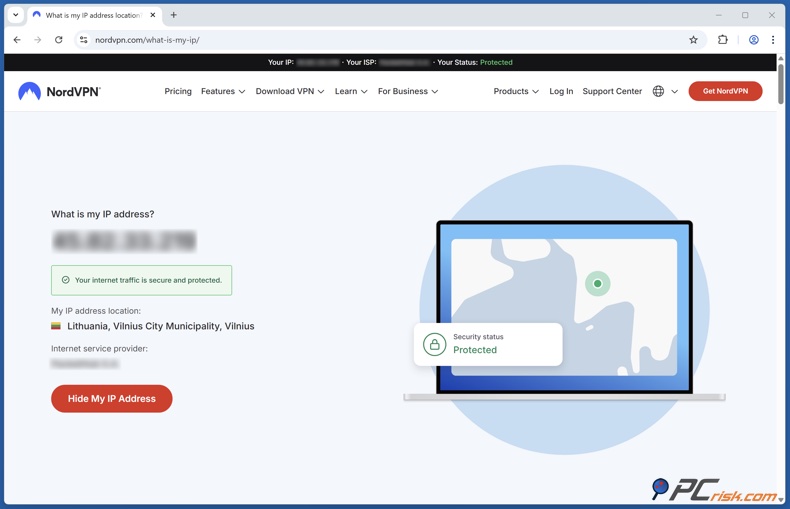

5. Confirme se está protegido (noções básicas sobre fugas de IP e DNS). Antes de abrir o seu cliente de torrent, confirme se está ligado à VPN. Verifique se o seu endereço IP público mudou. As fugas de DNS constituem outro risco para a privacidade; a NordVPN fornece orientações sobre como prevenir fugas de DNS e recomenda a utilização dos seus servidores DNS encriptados. Verificar regularmente a sua ligação ajuda a evitar a exposição acidental.

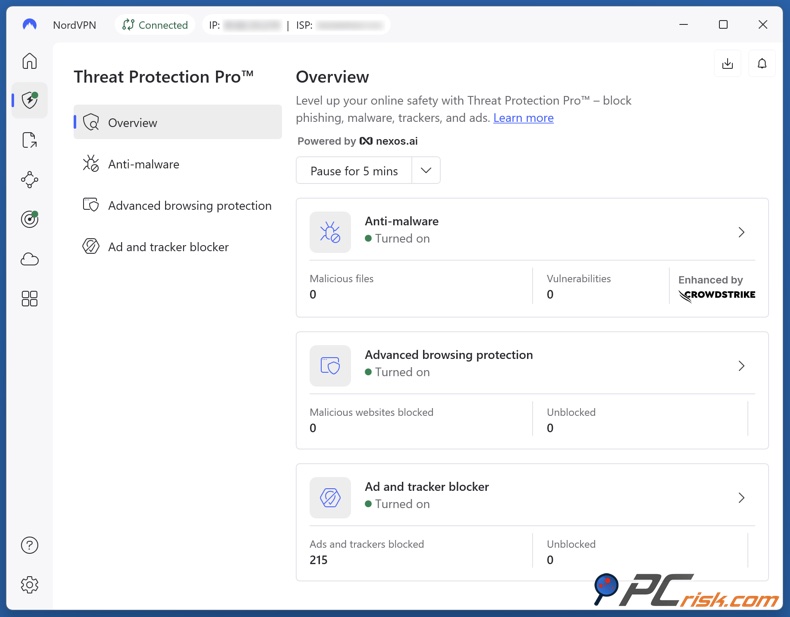

6. Ative as funcionalidades de proteção que reduzem a exposição acidental. Algumas aplicações VPN oferecem funcionalidades adicionais, tais como o bloqueio de rastreadores, o bloqueio de domínios maliciosos ou a verificação de ficheiros descarregados. As funcionalidades «Threat Protection» e «Threat Protection Pro» da NordVPN podem bloquear domínios e rastreadores inseguros, dependendo do seu plano e da plataforma utilizada. Embora estas ferramentas não substituam o software antivírus, ajudam a reduzir os riscos decorrentes de anúncios maliciosos e de sites inseguros.

7. Configure o seu cliente de torrent de forma responsável. Nesta fase, abra o seu cliente de torrent, como o qBittorrent, o Deluge, o Transmission ou outra opção legítima. O uso de torrents requer que um cliente se ligue à rede BitTorrent e aos outros utilizadores.

Do ponto de vista da segurança, os comportamentos mais importantes são:

- Mantenha a VPN ligada durante toda a sessão (incluindo a fase de seeding).

- Faça o download apenas de conteúdos legais, tais como software de código aberto, ficheiros multimédia de domínio público ou ficheiros sobre os quais detenha direitos.

- Evite descarregar ficheiros executáveis ou instaladores suspeitos a partir de torrents, a menos que possa verificar a sua autenticidade.

8. Adicione um segundo mecanismo de segurança - vincule a aplicação de torrent à interface da VPN (opcional, mas recomendado quando disponível). Alguns clientes BitTorrent permitem vincular o cliente à interface de rede da VPN, o que impede que o cliente utilize a sua ligação normal caso a VPN se desligue. A documentação da Proton VPN refere que a ligação restringe o tráfego de torrent à interface VPN e constitui uma funcionalidade de segurança valiosa. Este conceito aplica-se independentemente do seu fornecedor de VPN e oferece uma camada extra de proteção para além de um kill switch padrão.

9. Inicie um torrent legal e observe o que acontece. Quando adiciona um ficheiro .torrent ou um link magnet, o seu cliente junta-se ao enxame e começa a descarregar. A utilização de torrents legais, como os fornecidos por distribuições Linux como o Ubuntu, permite-lhe testar a sua configuração sem riscos legais.

As melhores VPNs para baixar torrents

A PCrisk classifica as VPNs com base numa abordagem que privilegia a segurança, avaliando os padrões de encriptação, a proteção contra fugas de dados e a fiabilidade do kill switch. Os testes de desempenho em condições reais incluem atividades que exigem elevada largura de banda, tais como downloads de grandes volumes e, sempre que possível, o uso de torrents.

1. NordVPN - A NordVPN é ideal para utilizadores que procuram uma VPN convencional com funcionalidades compatíveis com torrents, incluindo categorias de servidores P2P, um kill switch e proteção contra fugas integrada. Os seus protocolos modernos suportam transferências de dados contínuas e as suas ferramentas de privacidade foram concebidas para minimizar a exposição acidental.

A principal limitação do uso de torrents é a ausência de redirecionamento de portas, recurso que alguns utilizadores avançados preferem para maximizar a conectividade de entrada e o desempenho de partilha. Para a maioria das utilizações quotidianas de torrents, especialmente as legais, isto não é significativo, mas pode afetar aqueles que procuram rácios de partilha ideais.

2. Surfshark - O Surfshark é frequentemente escolhido pela sua facilidade de utilização e pela política de dispositivos ilimitados, o que beneficia os utilizadores com vários dispositivos ou famílias. Para o download de torrents, o suporte a protocolos modernos, a disponibilidade do kill switch e a abordagem favorável ao P2P são vantagens fundamentais.

O Surfshark não oferece redirecionamento de portas, o que pode ser importante para o seeding avançado. Embora funcionalidades adicionais, como o bloqueio de anúncios e rastreadores ou as opções de multi-hop, acrescentem valor, algumas funcionalidades de encaminhamento de privacidade podem reduzir a velocidade das transferências de torrent.

3. Mullvad - Os utilizadores preocupados com a privacidade recomendam frequentemente o Mullvad, uma vez que este requer um mínimo de informações pessoais e foi concebido para reduzir a exposição da identidade. Para o download de torrents, a simplicidade do Mullvad constitui uma vantagem, oferecendo menos complementos orientados para o marketing e um conjunto básico e direto de funcionalidades essenciais de VPN.

No entanto, o Mullvad já não oferece redirecionamento de portas e a sua rede de servidores é mais reduzida do que a dos principais concorrentes. Embora seja suficiente para a maioria dos utilizadores, os utilizadores mais experientes que procuram uma seleção mais ampla de servidores ou funcionalidades específicas de streaming poderão considerá-lo limitativo.

4. Proton VPN - O Proton VPN é um serviço centrado na segurança, com um forte compromisso com a privacidade e aplicações de código aberto. Para o download de torrents, o Proton VPN destaca-se por oferecer o reencaminhamento de portas nos planos pagos em ambientes específicos, normalmente em servidores P2P dedicados. O reencaminhamento de portas pode melhorar a conectividade entre pares e o desempenho de seeding, o que é valioso para utilizadores preocupados com rácios ou ligações de entrada consistentes.

Uma limitação importante é que o P2P pode estar restrito a servidores específicos, obrigando os utilizadores a selecionar grupos de servidores específicos para o download de torrents. O plano gratuito não se destina, em geral, a uma utilização intensiva do P2P.

5. ExpressVPN - O ExpressVPN é frequentemente escolhido pela sua simplicidade, estabilidade e opções de protocolos rápidos. Para o download de torrents, os utilizadores podem normalmente ligar-se, ativar a proteção kill-switch e começar a descarregar sem terem de selecionar uma categoria específica de servidor.

Uma limitação comum é a ausência de redirecionamento de portas para o utilizador, uma vez que o plano básico da ExpressVPN não inclui essa funcionalidade. Se o redirecionamento de portas for essencial, a Proton VPN é a opção mais adequada entre estas cinco principais.

Baixar ficheiros via torrent sem uma VPN

Baixar ficheiros via torrent sem uma VPN não é automaticamente inseguro, mas é, por natureza, mais vulnerável, mesmo quando se trata de conteúdo legal. O sistema de torrent foi concebido para ligar o seu cliente a outros utilizadores, e os mecanismos de deteção de utilizadores dependem da partilha de informações de contacto entre eles, para que os clientes possam trocar partes de ficheiros de forma eficiente. A rede funciona porque os utilizadores conseguem encontrar-se e comunicar entre si.

As melhores análises de VPNOfertas exclusivasTestado por especialistas · Análises práticas→

O que é que os outros podem ver quando fazes downloads de torrents sem uma VPN?

Num enxame típico de torrent, os outros pares podem ver:

- Um endereço IP de par (o seu) e uma porta, utilizados para estabelecer a ligação.

- Prova de que um determinado endereço IP participou num enxame associado a um hash de informação específico durante um determinado intervalo de tempo (dependendo do método de monitorização).

Esta visibilidade é uma das razões pelas quais o uso de torrents é frequentemente mencionado em debates sobre a aplicação dos direitos de autor: as entidades de monitorização podem juntar-se a enxames, registar endereços IP e, posteriormente (em algumas jurisdições e circunstâncias), tentar associar esses IPs às identidades dos assinantes através dos fornecedores de serviços de Internet (ISP) ou de processos judiciais.

O que o seu fornecedor de serviços de Internet pode ver

Sem uma VPN, o seu ISP tem, geralmente, acesso direto aos metadados da sua ligação e consegue, muitas vezes, deduzir que está a ocorrer tráfego BitTorrent (mesmo que os detalhes do conteúdo nem sempre sejam visíveis devido à encriptação e às opções de transporte modernas). O mais preocupante é que é o seu endereço IP doméstico que participa no swarm, e é precisamente nisso que os avisos enviados pelo ISP e os esforços de identificação tendem a basear-se.

Mesmo que o seu objetivo seja o download legal de torrents, utilizar uma VPN continua a ser uma decisão sensata em termos de privacidade, uma vez que a forma como o sistema de torrents funciona por defeito expõe o seu endereço IP a muitos utilizadores desconhecidos na rede. Se vale a pena fazê-lo depende do seu modelo de ameaças e da sua tolerância à exposição ao rastreamento.

Segurança e Risco

A questão de saber se o uso de torrents é seguro não tem uma resposta simples de sim ou não. O uso de torrents deve ser entendido, antes de mais, como uma ferramenta que altera o seu perfil de exposição:

- Pode ser seguro quando utilizado para descarregar conteúdos fiáveis e verificados de editores de confiança.

- O uso de torrents torna-se arriscado quando se descarregam ficheiros desconhecidos de utilizadores que os disponibilizam sem verificação, especialmente em ambientes onde agentes maliciosos têm como alvo utilizadores que procuram software gratuito, jogos ou conteúdos multimédia recém-lançados.

Os principais aspetos de segurança destacados são a exposição da privacidade, o risco de malware e os erros operacionais.

Quais são as vantagens de utilizar torrents?

O torrenting oferece vantagens legítimas que justificam a sua utilização contínua:

Distribuição eficiente em grande escala. O BitTorrent foi concebido para que, quando ocorrem vários downloads em simultâneo, os utilizadores partilhem ficheiros entre si, tornando a distribuição escalável sem que uma única fonte tenha de suportar todo o custo da largura de banda. Isto é particularmente útil para ficheiros de grande dimensão e lançamentos populares.

Resiliência e disponibilidade. Como o conteúdo é partilhado por muitos utilizadores, um torrent pode continuar disponível para download mesmo que um dos servidores fique offline, especialmente quando há um número suficiente de utilizadores a partilhar o ficheiro.

Verificação da integridade. Os metadados do Torrent incluem hashes de fragmentos que permitem aos clientes detetar corrupção e voltar a descarregar fragmentos danificados, o que pode constituir uma vantagem operacional em comparação com alguns cenários de descarga direta.

Prática comum na publicação legítima. Muitas organizações conceituadas publicam torrents para distribuição legal, frequentemente no caso de software de código aberto e arquivos públicos, uma vez que os torrents reduzem os custos de alojamento e os estrangulamentos nas transferências.

O risco à privacidade que a maioria das pessoas subestima

O uso de torrents pode constituir uma violação da privacidade, uma vez que a deteção de pares e as ligações podem expor o seu endereço IP a outros participantes. Por exemplo, o DHT foi concebido para armazenar e recuperar informações de contacto dos pares de forma distribuída e está integrado em muitos dos principais clientes BitTorrent.

Uma VPN pode reduzir a exposição a utilizadores aleatórios, substituindo o seu endereço IP visível pelo endereço IP do servidor da VPN, mas não o torna invisível. Os fornecedores de VPN continuam a poder ver algumas informações ao nível da ligação, e a privacidade depende das práticas do fornecedor, dos controlos técnicos e da possibilidade de a VPN revelar o seu endereço IP verdadeiro através do DNS, do WebRTC ou de desconexões.

O malware é o maior problema de segurança no uso de torrents em 2026

Do ponto de vista da segurança, o padrão de utilização de torrents mais arriscado não é o download de ficheiros em geral, mas sim o download de conteúdos não confiáveis provenientes de ecossistemas de torrent frequentemente utilizados para distribuir software pirata e conteúdos multimédia lançados antecipadamente. Os agentes maliciosos visam estes públicos através de engenharia social; por exemplo, oferecendo um crack, keygen, reprodutor, lançador ou pacote de codecs como pretexto para induzir os utilizadores a executar malware.

Várias fontes de investigação e notícias sobre segurança documentaram campanhas de malware que aproveitam a procura por torrents ou software pirata:

- A Kaspersky alertou para a distribuição de malware através de torrents de jogos, incluindo campanhas de mineração de criptomoedas disseminadas por meio de downloads de torrent.

- A Kaspersky também descreveu ameaças que se propagam através de ficheiros torrent maliciosos, no âmbito de campanhas mais amplas dirigidas aos utilizadores.

- A Zscaler descreveu campanhas que imitam sites de distribuição de software pirata para distribuir programas de roubo de informações.

- A ESET abordou a forma como os «black hats» abusam dos ecossistemas de torrent para distribuir malware, incluindo ransomware, através da partilha de ficheiros em redes de torrent.

Para além das campanhas direcionadas, existe uma questão estrutural mais ampla: o software pirateado é repetidamente identificado como um canal de distribuição de malware em vários contextos, incluindo a distribuição ponto a ponto, uma vez que os atacantes podem incluir trojans ou adware nos instaladores ou nas ferramentas de ativação.

Erros comuns no uso de programas de torrent que aumentam o risco

Mesmo os utilizadores que sabem evitar ficheiros executáveis óbvios podem ser afetados, pois os atacantes aproveitam-se dos hábitos e da impaciência das pessoas. Os seguintes erros são comuns em casos de malware associados a torrents:

Execução de executáveis «auxiliares». «Leitores de vídeo», «gestores de downloads» e «programas de instalação» falsos são frequentemente utilizados como isco. Um exemplo recente relatado na cobertura de segurança envolveu um pacote de torrent falso que incluía um programa de lançamento camuflado e distribuía malware destinado a roubar credenciais, ilustrando o quão realista a apresentação do pacote pode parecer.

Ignorar a verificação do ficheiro. As verificações de integridade do torrent confirmam que os fragmentos correspondem aos metadados do torrent, mas não que o próprio torrent seja legítimo. Os criminosos podem publicar um torrent cujos metadados correspondam perfeitamente a um ficheiro malicioso. O mecanismo de integridade é valioso, mas não substitui a confiança.

Partir do princípio de que uma VPN é sinónimo de segurança total. Uma VPN melhora a proteção da privacidade, mas não impede a entrada de malware nem garante que não haverá fugas de tráfego se as configurações estiverem incorretas ou se o kill switch falhar.

Como proteger-se ao fazer downloads de torrents

A segurança no uso de torrents depende de controlos em várias camadas. Se implementar apenas uma medida, esta deve consistir em evitar a execução de ficheiros executáveis desconhecidos provenientes de downloads de torrents. No entanto, uma segurança eficaz requer normalmente várias camadas.

Sempre que possível, utilize torrents para conteúdos legais e de fontes fiáveis. Os torrents oficiais de editores de renome representam a forma de utilização de torrents com menor risco.

Utilize uma VPN com proteção contra fugas e um kill switch. Avaliamos as VPNs testando-as quanto a fugas de IP/DNS/WebRTC e simulando quedas de ligação para verificar se o kill switch bloqueia o tráfego. Essas são as funcionalidades que importam para a privacidade ao utilizar torrents.

Associe o seu cliente de torrent à interface VPN. Isto evita que o sistema recorra automaticamente à ligação do seu ISP caso a VPN falhe. Esta não é uma estratégia legal; trata-se de uma medida de controlo de privacidade destinada a reduzir a exposição acidental.

Mantenha o seu sistema atualizado com os patches e o seu software de segurança em dia. Muitas infeções disseminadas por torrents dependem da execução de ficheiros pelos utilizadores, e não de exploits «zero-day» pouco comuns; por isso, impedir a execução, detetar malware conhecido e bloquear domínios maliciosos continuam a ser medidas de defesa eficazes.

Verifique os ficheiros descarregados antes de os abrir. O nosso próprio produto de segurança, Combo Cleaner, posiciona-se como uma solução antimalware e de proteção na Web com proteção em tempo real, verificação sob demanda e proteção durante a navegação na Web, funcionalidades que ajudam diretamente a bloquear cargas maliciosas provenientes de fontes de download de risco.

Faça cópias de segurança dos dados importantes. Se o uso de torrents resultar num incidente de ransomware, as cópias de segurança são frequentemente o que distingue um pequeno inconveniente de um desastre com perda de dados. Mesmo as suites de segurança com defesas contra ransomware não são substitutos perfeitos para as cópias de segurança.

Ao descarregar ficheiros torrent, poderá deparar-se com instaladores falsos, malware oculto ou páginas de download perigosas. O Combo Cleaner ajuda a mantê-lo seguro, verificando os seus downloads em tempo real e bloqueando fraudes, tentativas de phishing e sites maliciosos.

Uma VPN encripta o seu tráfego, mas o seu dispositivo ainda precisa de proteção contra malware e ransomware. Combo Cleaner adiciona a camada de defesa em falta.

Descarregar Combo CleanerAntivírusDetetar e remover ameaças de malware→Rastreadores públicos vs. privados

Um tracker privado restringe o acesso (frequentemente através de adesão) e pode impor regras de partilha através da manutenção de estatísticas de utilizadores e requisitos de upload. Os documentos de normalização do BitTorrent descrevem os «torrents privados» como torrents marcados com um sinalizador de privacidade, destinados a limitar a descoberta de pares ao tracker privado e a impedir a descoberta através de mecanismos como o DHT ou o PEX, que poderiam contornar o controlo de acesso do tracker.

Em resumo, os rastreadores privados podem reduzir parte do spam e melhorar a consistência, mas não constituem uma garantia universal de segurança. O malware continua a poder ser distribuído em qualquer lugar onde os utilizadores estejam dispostos a executar ficheiros descarregados.

Torrenting vs. streaming

O streaming normalmente transmite conteúdos multimédia de um servidor para um cliente para reprodução quase em tempo real, em vez de descarregar primeiro um ficheiro na íntegra. Várias definições descrevem o streaming como a transmissão em tempo real ou quase em tempo real de pacotes multimédia para consumo imediato.

Do ponto de vista do risco, o uso de torrents envolve normalmente uma exposição ponto a ponto mais direta, uma vez que o cliente se liga a muitos utilizadores e, frequentemente, faz uploads, enquanto o streaming é, mais frequentemente, uma interação cliente-servidor. Isto não significa que o streaming seja automaticamente legal ou seguro; depende da fonte. No entanto, a arquitetura altera o impacto na privacidade e o perfil de risco de malware.

Dicas para o uso de torrents

Dicas para o uso de torrents que privilegiam a segurança e a legalidade:

- Sempre que possível, opte por torrents oficiais de organizações de renome.

- Evite torrents que exijam a execução de «programas de instalação», «cracks», «keygens» ou «reprodutores» suspeitos.

- Utilize um kill switch da VPN e verifique se a proteção contra fugas está ativada antes de iniciar o cliente de torrent.

- Mantenha o software de segurança e as atualizações do sistema operativo atualizados e verifique os ficheiros descarregados antes de os abrir.

Legalidade e consequências

A legalidade do uso de torrents depende de dois fatores essenciais:

- O que está a descarregar/carregar (conteúdo protegido por direitos de autor autorizado vs. não autorizado).

- Quais são as leis que se aplicam a si (legislação nacional, políticas do ISP e como é aplicada a lei a nível local).

O uso de torrents é legal?

A tecnologia do BitTorrent não é, por si só, ilegal. Muitos editores legítimos distribuem software e coleções públicas através do BitTorrent.

O risco jurídico surge quando o uso de programas de torrent envolve a reprodução ou distribuição de obras protegidas por direitos de autor sem autorização. Na legislação dos Estados Unidos, os titulares dos direitos de autor detêm direitos exclusivos que incluem a reprodução e a distribuição, e a violação desses direitos exclusivos pode constituir uma infração.

Uma complicação específica do uso de torrents é que, muitas vezes, o processo de descarregar envolve simultaneamente o envio de dados. O governo do Reino Unido salienta explicitamente que o software peer-to-peer costuma partilhar partes do material do seu computador com outras pessoas enquanto este está a ser descarregado, uma vez que isso é fundamental para o funcionamento dessas redes. Isto torna o uso de torrents juridicamente diferente (em muitos casos) dos modelos de consumo passivo, pois pode implicar a disponibilização da obra a terceiros.

No contexto da União Europeia, as regras da UE em matéria de direitos de autor incluem direitos exclusivos, tais como a reprodução e a comunicação/disponibilização ao público, e as diretivas a nível da UE harmonizam esses direitos entre os Estados-Membros (com diferenças de aplicação a nível local).

O uso de torrents é seguro e legal nas «zonas cinzentas»?

Alguns utilizadores partem do princípio de que «se está online, é tudo igual». Do ponto de vista jurídico, não é assim.

- O conteúdo de domínio público pode, em geral, ser partilhado e descarregado legalmente (sujeito às regras locais e a uma classificação correta).

- Creative Commons ou conteúdos com outras licenças explícitas podem ser legalmente partilhados através de torrent, mas é necessário respeitar as condições da licença.

- O entretenimento comercial e o software pago distribuídos sem autorização constituem, geralmente, categorias de alto risco no que diz respeito a litígios por violação de direitos. É também aí que o risco de malware é frequentemente mais elevado, uma vez que os atacantes têm como alvo downloads «gratuitos» muito procurados.

E se eu for apanhado a fazer torrent?

Ser «apanhado» pode ter significados diferentes consoante o contexto. Entre os resultados mais comuns, destacam-se:

Avisos dos fornecedores de serviços de Internet ou notificações reencaminhadas. No Reino Unido, as orientações oficiais explicam que os utilizadores podem receber uma carta se um titular de direitos de autor considerar que alguém utilizou a sua ligação para partilhar material protegido por direitos de autor através de redes peer-to-peer.

Ações cíveis e pedidos de acordo. Os titulares de direitos podem tentar identificar os assinantes associados a determinados endereços IP e intentar ações judiciais ou procurar chegar a acordos. Os debates sobre a aplicação da lei no âmbito do P2P centram-se frequentemente na forma como se obtém a identificação dos assinantes através dos dados na posse dos ISP e na forma como os titulares de direitos conciliam a aplicação da lei com as considerações de privacidade.

Escalada jurídica e intimações em algumas jurisdições. Nos EUA, a DMCA prevê mecanismos de intimação em determinados contextos, e os recursos sobre direitos de autor dos EUA descrevem como funcionam os quadros de aplicação da lei online. Na prática, a aplicação da lei é desigual, mas as ferramentas jurídicas existem.

Risco de indemnizações (contexto dos EUA). Algumas orientações de conformidade dos EUA referem que a violação pode expor os utilizadores a indemnizações civis significativas e, em alguns casos, a consequências penais — o que ilustra por que razão a ideia de que «é apenas um download» pode ser uma suposição dispendiosa.

Se receber uma notificação do seu fornecedor de serviços de Internet (ISP) ou um aviso semelhante, a primeira medida de segurança a tomar é interromper a atividade que a desencadeou (especialmente se envolver material não autorizado), proteger os seus dispositivos (uma vez que os ecossistemas de torrent apresentam um risco elevado de malware) e considerar a possibilidade de procurar aconselhamento jurídico especializado caso a situação evolua para uma ação judicial formal.

Perguntas frequentes (FAQ)

Vou ter problemas legais por fazer downloads através de torrent?

Em princípio, sim, mas depende do que descarregas através de torrent e do local onde vives. A tecnologia de torrent é utilizada para a distribuição legítima, mas o descarregamento e o envio não autorizados de conteúdos protegidos por direitos de autor podem implicar responsabilidades legais. Nos EUA, os titulares dos direitos de autor detêm direitos exclusivos, incluindo os de reprodução e distribuição, e a violação desses direitos pode constituir uma infração.

O uso de torrents também difere de muitos outros modelos de consumo, pois envolve frequentemente tanto o envio como o download. As orientações oficiais do Reino Unido salientam que o software peer-to-peer costuma partilhar partes do material do seu computador enquanto faz o download. Esse comportamento de envio é fundamental para o sistema e constitui uma das principais razões pelas quais os litígios relacionados com o uso de torrents se centram frequentemente na «partilha», e não apenas na «visualização».

De que formas posso utilizar torrents legalmente?

O uso legal do torrenting é simples quando se recorre a fontes autorizadas. Entre os usos legais mais comuns incluem-se:

Descarregar torrents oficiais para distribuições Linux e outro software de código aberto (alguns editores disponibilizam links de torrent especificamente para reduzir a carga do servidor).

Transferência de conteúdos de domínio público e com licenças abertas distribuídos via BitTorrent por grandes arquivos digitais, incluindo milhões de itens disponibilizados através da distribuição por torrent.

Descarregar obras licenciadas pela Creative Commons, desde que a licença permita a redistribuição e que cumpra os termos da licença.

Em caso de dúvida, a abordagem mais segura é utilizar torrents publicados pelo detentor dos direitos ou por organizações de renome que expliquem claramente o que estão a distribuir e porquê.

Onde é que as pessoas obtêm ficheiros torrent?

Do ponto de vista técnico, os torrents são obtidos através de:

Páginas oficiais dos editores que disponibilizam ficheiros .torrent ou links magnet (comuns em lançamentos de código aberto e conjuntos de dados de grande dimensão).

Arquivos públicos que publicam torrents para distribuição legal.

Sites de indexação e comunidades que catalogam torrents (a qualidade varia muito e muitos estão associados a conteúdos não autorizados). Por razões de segurança, é melhor dar prioridade a fontes fiáveis e autorizadas, uma vez que os ecossistemas de torrents são frequentemente utilizados de forma abusiva para distribuir malware e esquemas fraudulentos.

É possível apanhar malware ao fazer um download de torrent?

Sim. As infeções por malware relacionadas com torrents são suficientemente comuns para que várias organizações de segurança tenham documentado ameaças transmitidas através dos ecossistemas de torrent, incluindo campanhas que distribuem cryptominers e outro tipo de malware através de torrents de jogos e pacotes de torrent maliciosos.

O padrão de maior risco consiste em descarregar software «pirateado», geradores de chaves ou instaladores suspeitos, uma vez que os atacantes podem incluir malware no que parece ser uma versão gratuita de um produto pago. Estudos de segurança têm descrito repetidamente campanhas de ameaças que imitam a distribuição de software pirata para distribuir programas de roubo de informações.

Para se proteger, deve analisar os ficheiros descarregados antes de os abrir, manter o seu sistema atualizado e evitar executar ficheiros executáveis desconhecidos provenientes de pacotes de torrent. Para os utilizadores que desejam uma camada de defesa adicional, o Combo Cleaner da PCrisk apresenta-se como uma solução antimalware e de proteção na Web que inclui proteção em tempo real e análises sob demanda, sendo diretamente relevante para bloquear downloads maliciosos e sites associados a fontes de ficheiros de risco.

Partilhar:

Rimvydas Iliavicius

Autor de guias práticos na PCrisk.

Rimvydas é um pesquisador com mais de quatro anos de experiência na indústria de segurança cibernética. Frequentou a Kaunas University of Technology e formou-se com mestrado em Tradução e Localização de textos técnicos em 2017. Os seus interesses em computadores e tecnologia levaram-no a tornar-se um autor versátil na indústria de TI. Na PCrisk, é responsável por escrever artigos de instruções "Como..." para o Microsoft Windows.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários