Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o TCLBanker?

O TCLBanker é um trojan bancário que visa utilizadores no Brasil, monitorizando silenciosamente os seus navegadores e ativando-se quando visitam qualquer um dos 59 sites monitorizados de banca, fintech ou criptomoedas. Uma vez acionado, sobrepõe uma interface falsa convincente sobre a sessão bancária real da vítima para recolher credenciais de início de sessão, permitindo simultaneamente que os operadores observem e manipulem remotamente a máquina infetada.

De acordo com a investigação da Elastic Security Labs, o TCLBanker é considerado uma atualização significativa de famílias anteriores de trojans bancários brasileiros conhecidas como Maverick e SORVEPOTEL. A campanha é rastreada internamente como REF3076. No momento da análise, vários componentes ainda estavam em desenvolvimento, sugerindo que o malware se encontrava numa fase operacional inicial.

O malware chega disfarçado como um instalador legítimo de software Logitech e, uma vez ativo, propaga-se ainda mais sequestrando as próprias contas de WhatsApp e Outlook do utilizador infetado para enviar mensagens de phishing aos seus contactos.

Visão geral do TCLBanker

O componente bancário principal do TCLBanker, internamente designado Tcl.Agent, utiliza UI Automation para monitorizar continuamente a barra de endereços dos navegadores web mais populares. No momento em que a vítima navega para um dos 59 domínios bancários, fintech ou de criptomoedas brasileiros visados, o malware estabelece uma ligação WebSocket ao seu servidor de comando e controlo e notifica o operador de que uma vítima está ativa num site bancário.

Com uma sessão aberta, o atacante pode implementar uma sobreposição em ecrã inteiro baseada em WPF que cobre completamente a janela do navegador da vítima. Estas sobreposições podem apresentar páginas de login bancário falsas convincentes, ecrãs falsos de progresso do Windows Update e avisos de phishing por voz (vishing) - tudo concebido para enganar a vítima e levá-la a fornecer credenciais ou autorizar uma transação fraudulenta sem perceber que a interface é falsa.

Capacidades de acesso e controlo remotos

Para além do sistema de sobreposição, o TCLBanker fornece aos operadores uma série de ferramentas remotas durante uma sessão ativa. Podem tirar capturas de ecrã, transmitir o ecrã da vítima em direto, registar as teclas digitadas através de um keylogger integrado, intercetar o conteúdo da área de transferência e executar comandos shell diretamente na máquina infetada.

Para impedir que as vítimas fechem a sobreposição ou mudem de janela, o TCLBanker bloqueia ativamente vários atalhos de teclado - incluindo Tab, Escape, Alt+F4, PrintScreen e a tecla Windows - e encerra o Gestor de Tarefas a cada 500 milissegundos se a vítima tentar abri-lo. As sobreposições também são ocultadas das ferramentas de captura de ecrã utilizando a flag WDA_EXCLUDEFROMCAPTURE, para que não possam ser facilmente documentadas ou detetadas através de software de gravação.

Módulos worm: auto-propagação via WhatsApp e Outlook

O TCLBanker inclui dois componentes worm rastreados como Tcl.WppBot. O primeiro sequestra a sessão autenticada do WhatsApp Web no navegador da vítima para enviar silenciosamente mensagens de phishing a todos os seus contactos. O segundo utiliza automação COM para enviar e-mails de phishing diretamente através da própria conta Outlook da vítima.

Como estas mensagens chegam de uma conta real e de confiança, em vez de um remetente desconhecido, é muito mais provável que os destinatários abram o link ou anexo e executem o instalador. Cada máquina recém-infetada torna-se então outro ponto de distribuição, permitindo que o malware se propague através de redes sociais sem que o atacante precise de operar infraestrutura adicional.

Aplicações visadas

O TCLBanker monitoriza a navegação em Chrome, Firefox, Microsoft Edge, Brave, Opera e Vivaldi. Vigia visitas a 59 domínios bancários, fintech e de criptomoedas brasileiros - uma lista que inclui grandes bancos de retalho, plataformas de pagamento digital e exchanges de criptomoedas a operar no Brasil.

Os módulos worm visam especificamente o WhatsApp Web (acedido através de qualquer um dos navegadores monitorizados) e o Microsoft Outlook para auto-propagação. O geofencing do malware confirma a configuração regional de Português do Brasil, identificadores regionais e layout de teclado antes de se ativar, pelo que sai silenciosamente em máquinas fora do seu perfil-alvo pretendido.

Persistência e evasão de defesas

Para sobreviver a reinícios, o TCLBanker copia o seu diretório de aplicação para %LocalAppData%\LogiAI e regista uma tarefa agendada oculta chamada RuntimeOptimizeService com um gatilho de início de sessão, para que reinicie automaticamente sempre que o utilizador faz login.

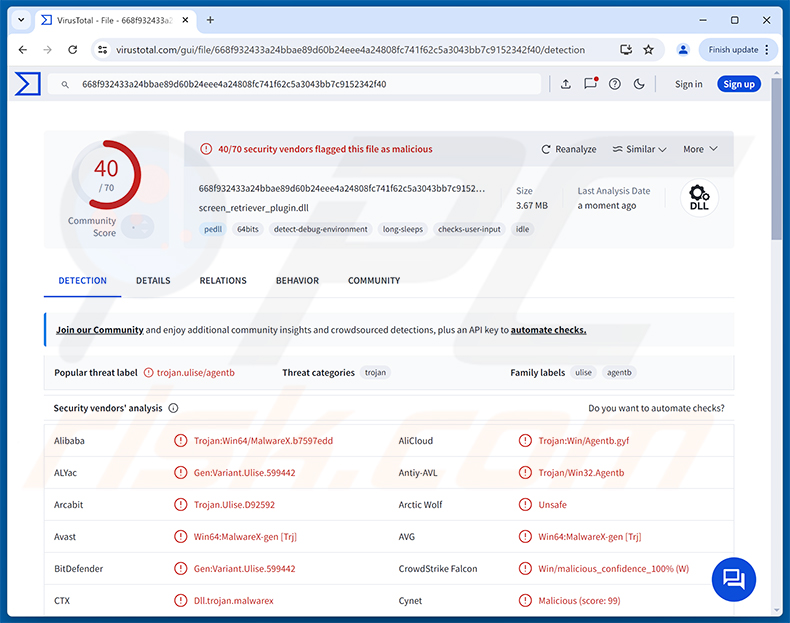

A infeção inicial depende de DLL sideloading: um executável legítimo da Logitech carrega uma DLL maliciosa screen_retriever_plugin.dll colocada junto dele, que desencripta e executa o payload principal em memória sem escrever ficheiros óbvios no disco. A desencriptação do payload em si é condicionada ao ambiente - falha silenciosamente se o malware detetar que está a ser executado num sandbox, ambiente de análise automatizada ou plataforma de virtualização.

Antes de se ativar, o TCLBanker executa pelo menos seis verificações anti-depuração, procura software de virtualização (VMware, VirtualBox, KVM, Xen, Parallels, QEMU), analisa nomes de utilizador associados a sandboxes, verifica que a máquina tem pelo menos 64 GB de espaço em disco, 2 GB de RAM e dois núcleos de CPU, e altera o registo ETW (Event Tracing for Windows) para reduzir a deteção por ferramentas de monitorização de segurança. Um subsistema de vigilância também verifica continuamente a presença de depuradores e ferramentas de instrumentação enquanto o malware está em execução.

| Nome | Vírus TCLBanker |

| Tipo De Ameaça | Trojan Bancário, Trojan, Trojan de Acesso Remoto (RAT) |

| Nomes De Deteção | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Ulise.599442), ESET-NOD32 (Win64/Agent.IXI Trojan), Kaspersky (HEUR:Trojan.Win32.Agentb.gen), Microsoft (Trojan:Win32/Malgent), Lista Completa (VirusTotal) |

| Sintomas | Os trojans bancários são concebidos para se infiltrar furtivamente no computador da vítima e permanecer silenciosos, pelo que nenhum sintoma particular é claramente visível numa máquina infetada. |

| Métodos De Distribuição | Instalador de software trojanizado (Logitech Logi AI Prompt Builder), DLL sideloading, mensagens de WhatsApp enviadas a partir de contas infetadas, e-mails de phishing enviados a partir de contas Outlook infetadas. |

| Danos | Credenciais bancárias e informações pessoais roubadas, roubo de identidade, perdas financeiras, transações bancárias não autorizadas, computador da vítima adicionado a uma botnet. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Conclusão

O TCLBanker é um trojan bancário sofisticado que combina recolha de credenciais, controlo remoto de sessões em tempo real e auto-propagação para visar especificamente utilizadores de banca online brasileiros. As suas profundas proteções anti-análise, distribuição por DLL sideloading e capacidade de se propagar através das próprias contas de confiança das vítimas tornam-no mais difícil do que a média de detetar e conter.

As vítimas podem enfrentar transações financeiras não autorizadas, roubo de credenciais de login bancário, roubo de identidade e comprometimento mais amplo de contas através do acesso shell que os operadores obtêm durante uma sessão ativa. O malware deve ser removido do sistema imediatamente.

Mais exemplos de trojans bancários são o CHAVECLOAK, o Ares e o Javali.

Como é que o TCLBanker se infiltrou no meu computador?

De acordo com a Elastic Security Labs, o TCLBanker é distribuído como uma versão trojanizada do instalador Logitech Logi AI Prompt Builder, empacotado dentro de um ficheiro ZIP. Quando a vítima executa o MSI, um executável legítimo da Logitech é enganado para carregar uma DLL maliciosa (screen_retriever_plugin.dll) colocada junto dele - uma técnica chamada DLL sideloading. Essa DLL depois desencripta e executa o payload do trojan bancário em memória.

Uma vez que uma máquina é infetada, o TCLBanker propaga-se automaticamente. Toma conta da sessão autenticada do WhatsApp Web no navegador da vítima para enviar mensagens de phishing a todos os seus contactos, e utiliza a própria conta Outlook da vítima via automação COM para enviar e-mails de phishing aos destinatários no seu livro de endereços. Como as mensagens vêm de uma conta real e reconhecida, os destinatários são mais propensos a confiar nelas e executar o link do instalador contido nas mesmas.

De forma mais geral, ameaças deste tipo também chegam às vítimas através de e-mails de phishing não solicitados de remetentes desconhecidos, anúncios maliciosos, sites falsos de download de software, e cracks de software e geradores de chaves partilhados através de redes torrent e de partilha de ficheiros.

Como evitar a instalação de malware?

Tenha cuidado com mensagens inesperadas - mesmo de pessoas que conhece. Se um contacto do WhatsApp ou o e-mail de um colega contiver um link ou anexo invulgar que não estava à espera, verifique com a pessoa através de um canal separado antes de clicar ou descarregar qualquer coisa. Descarregue software apenas de sites oficiais dos programadores ou lojas de aplicações verificadas, e desconfie de instaladores entregues como ficheiros ZIP de fontes desconhecidas. Mantenha o seu sistema operativo e todas as aplicações atualizados para que as vulnerabilidades conhecidas não possam ser exploradas antes de as corrigir.

Evite software pirata, geradores de chaves e ferramentas de ativação não oficiais, pois estão entre os veículos de distribuição mais comuns para trojans bancários e malware semelhante. Utilize um programa de segurança de confiança e execute análises regularmente para detetar ameaças que escapem às defesas iniciais. Se acredita que o seu computador já está infetado, recomendamos executar uma análise com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o TCLBanker?

- PASSO 1. Remoção manual do malware TCLBanker.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - normalmente é melhor permitir que programas antivírus ou anti-malware façam isto automaticamente. Para remover este malware, recomendamos a utilização de Combo Cleaner Antivirus para Windows.

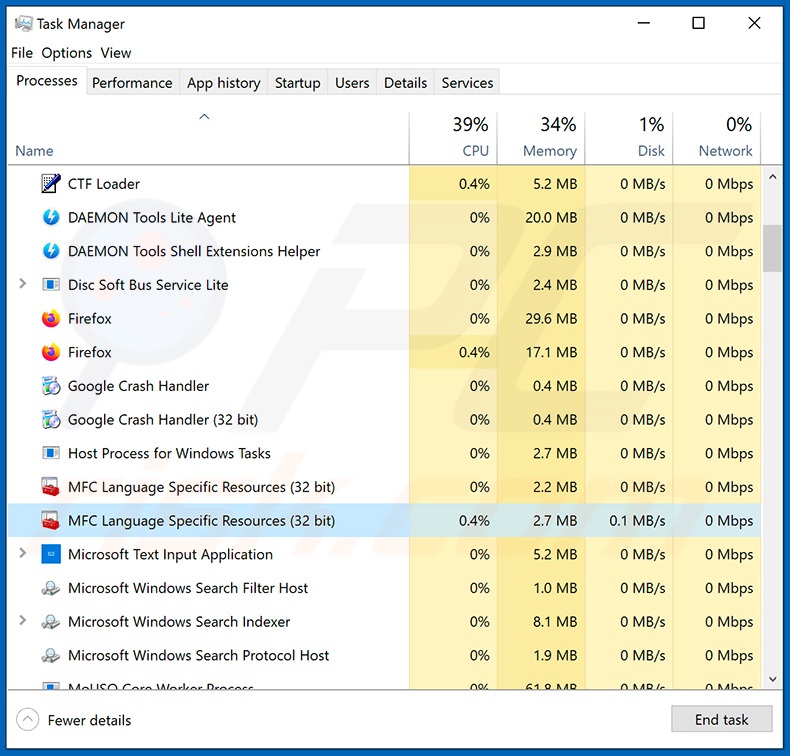

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, utilizando o gestor de tarefas, e identificou um programa que parece suspeito, deve continuar com estes passos:

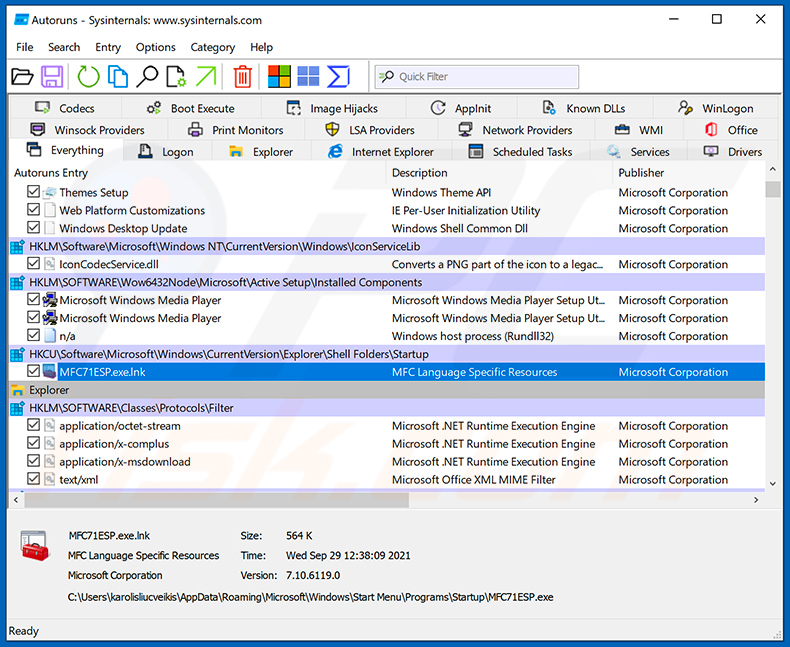

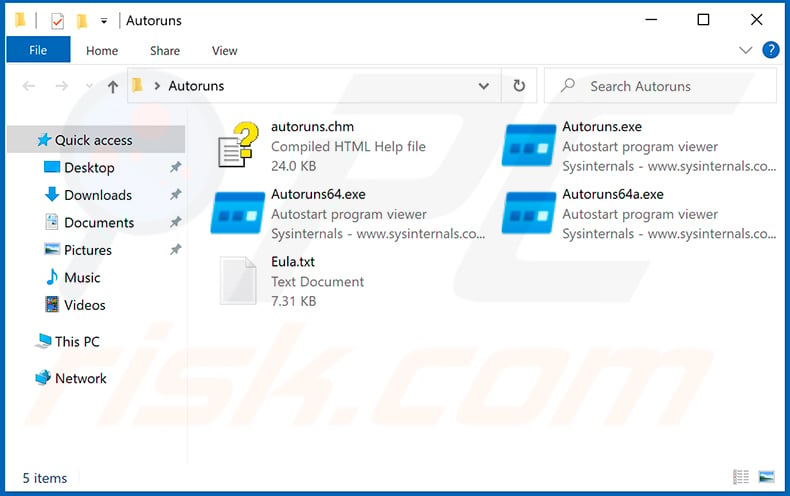

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

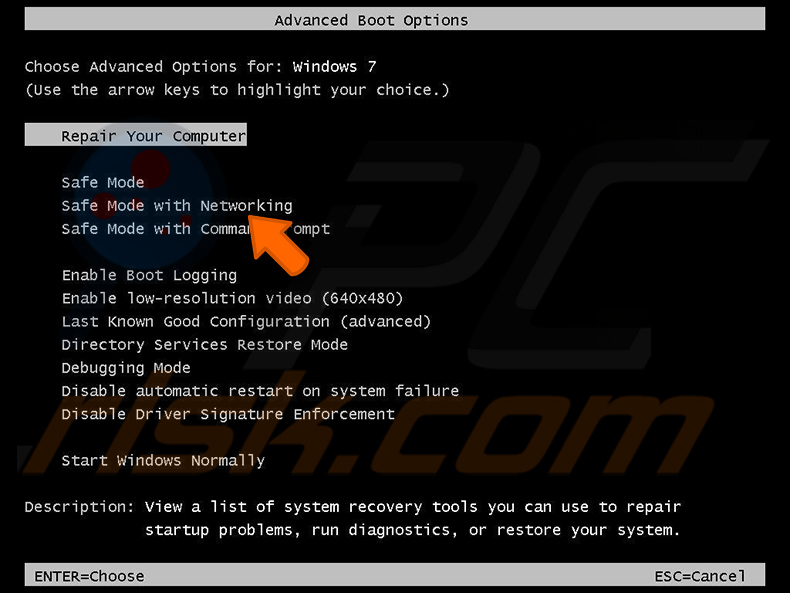

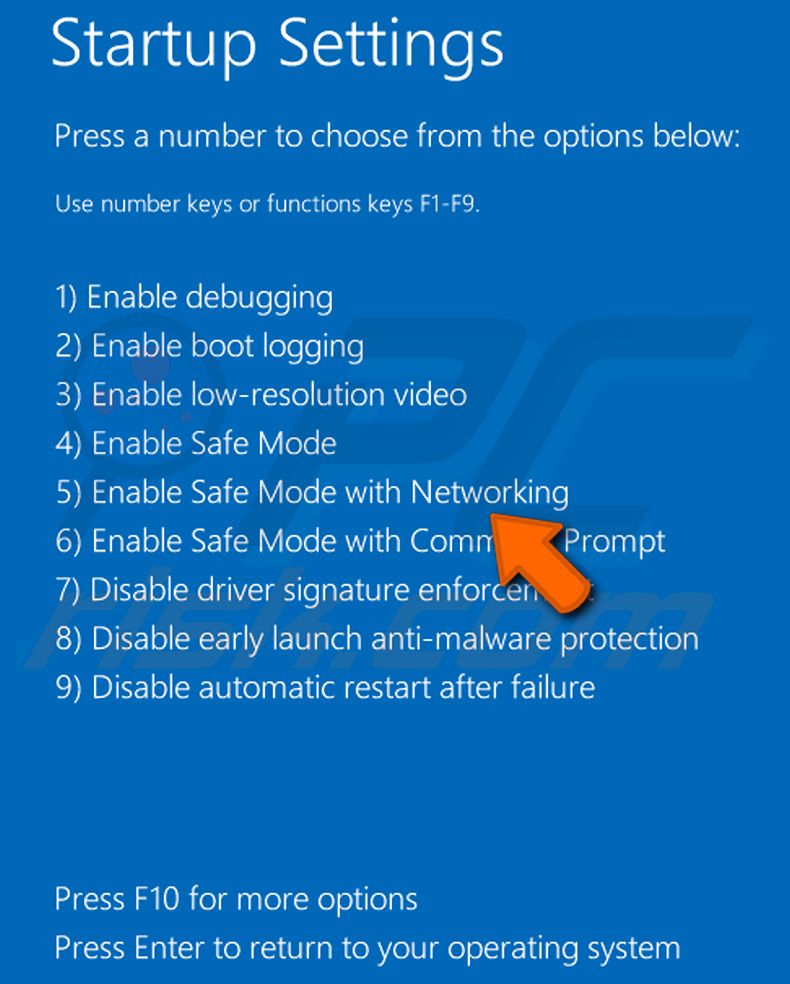

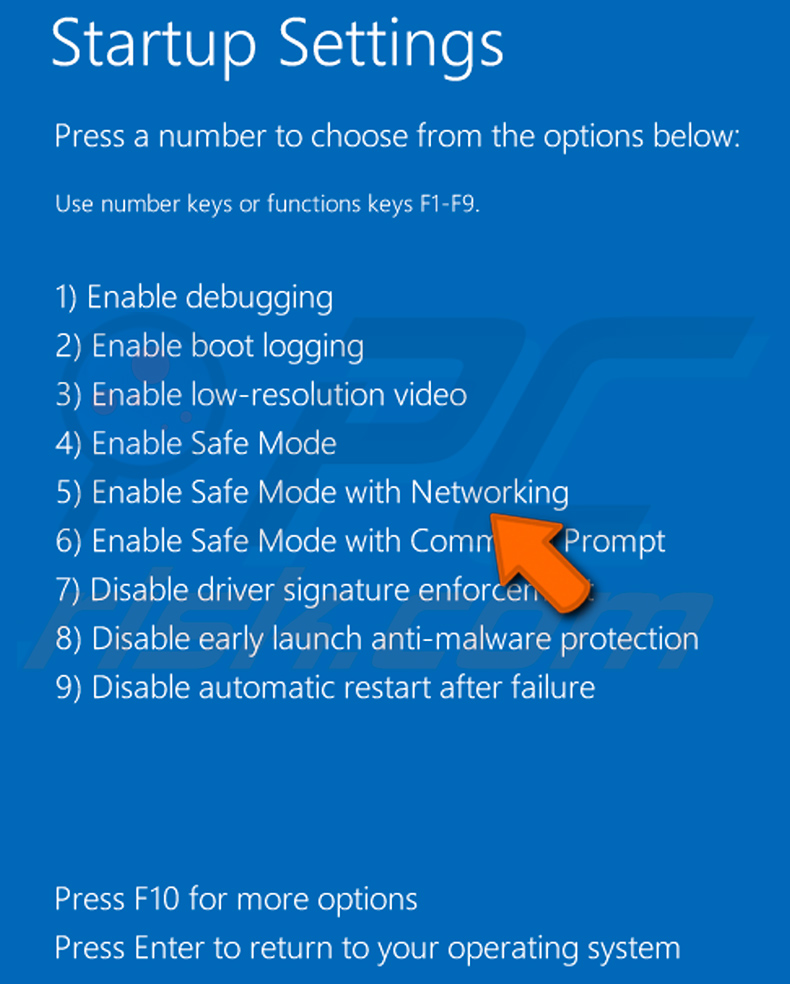

Reinicie o seu computador no Modo de Segurança:

Reinicie o seu computador no Modo de Segurança:

Utilizadores de Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de arranque do computador, pressione a tecla F8 no teclado várias vezes até ver o menu de Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo que mostra como iniciar o Windows 7 no "Modo de Segurança com Rede":

Utilizadores de Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Vá ao Ecrã Inicial do Windows 8, escreva Avançado, nos resultados da pesquisa selecione Definições. Clique em Opções de arranque avançadas, na janela "Definições Gerais do PC" aberta, selecione Arranque avançado.

Clique no botão "Reiniciar agora". O seu computador irá agora reiniciar no "menu de opções de Arranque Avançado". Clique no botão "Resolução de problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de arranque".

Clique no botão "Reiniciar". O seu PC irá reiniciar no ecrã de Definições de Arranque. Pressione F5 para arrancar no Modo de Segurança com Rede.

Vídeo que mostra como iniciar o Windows 8 no "Modo de Segurança com Rede":

Utilizadores de Windows 10: Clique no logótipo do Windows e selecione o ícone de Energia. No menu aberto, clique em "Reiniciar" enquanto mantém pressionada a tecla "Shift" no teclado. Na janela "escolher uma opção", clique em "Resolução de problemas" e, em seguida, selecione "Opções avançadas".

No menu de opções avançadas, selecione "Definições de arranque" e clique no botão "Reiniciar". Na janela seguinte, deve clicar na tecla "F5" no teclado. Isto irá reiniciar o seu sistema operativo no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no "Modo de Segurança com Rede":

Extraia o ficheiro descarregado e execute o ficheiro Autoruns.exe.

Extraia o ficheiro descarregado e execute o ficheiro Autoruns.exe.

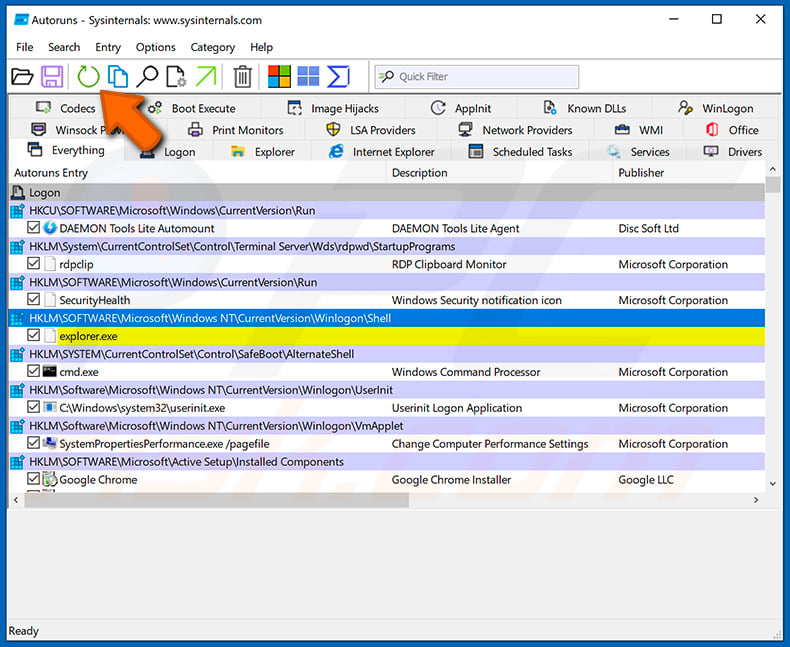

Na aplicação Autoruns, clique em "Options" no topo e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

Na aplicação Autoruns, clique em "Options" no topo e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

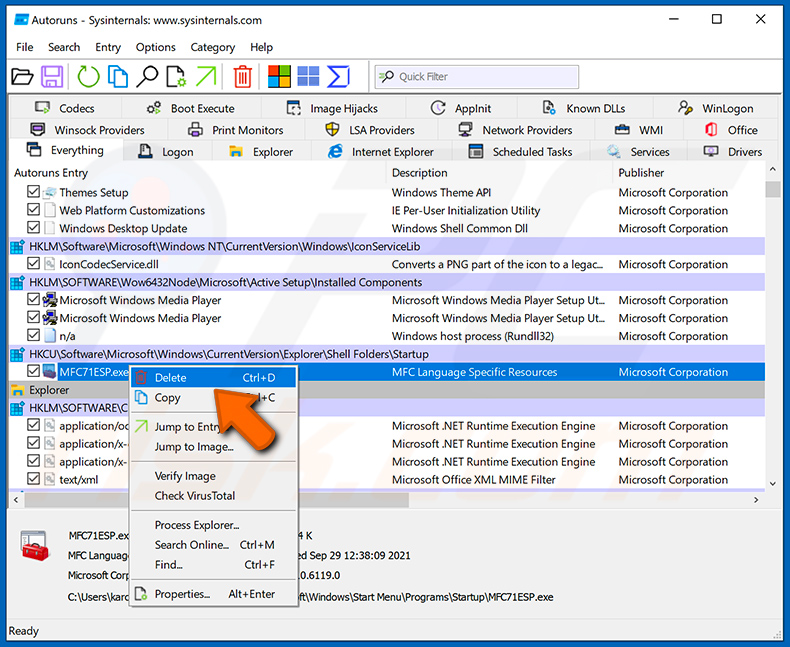

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Deve anotar o caminho completo e o nome do ficheiro. Note que algum malware oculta nomes de processos sob nomes legítimos de processos do Windows. Nesta fase, é muito importante evitar remover ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o seu nome e escolha "Delete".

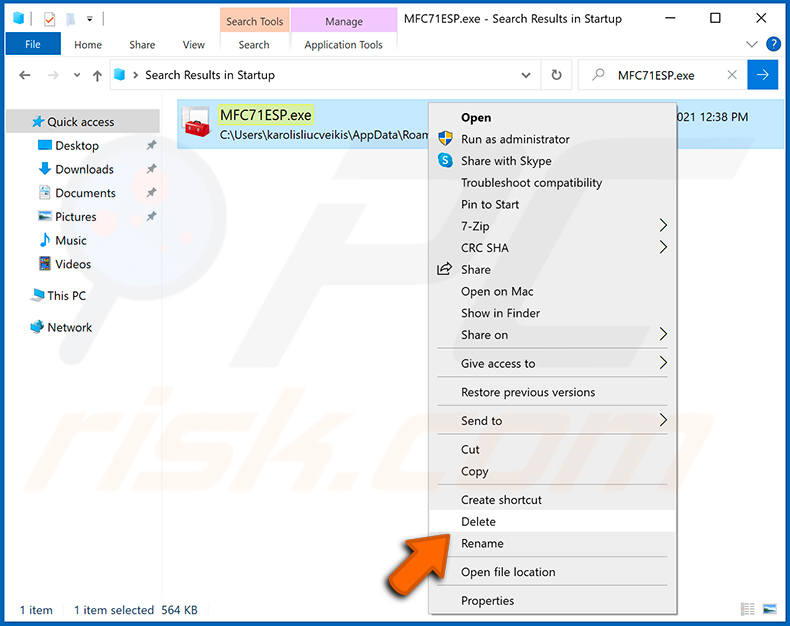

Após remover o malware através da aplicação Autoruns (isto garante que o malware não será executado automaticamente no próximo arranque do sistema), deve procurar o nome do malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de prosseguir. Se encontrar o nome do ficheiro de malware, certifique-se de o remover.

Reinicie o seu computador no modo normal. Seguir estes passos deve remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer competências avançadas de informática. Se não possui estas competências, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infeções de malware avançadas. Como sempre, é melhor prevenir a infeção do que tentar remover o malware depois. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infeções por malware, recomendamos analisá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

O meu computador está infetado com o malware TCLBanker, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A formatação removerá o TCLBanker, mas também apaga todos os ficheiros no disco. Executar uma ferramenta de segurança de confiança como o Combo Cleaner é um primeiro passo mais seguro e deve ser suficiente na maioria dos casos para remover a infeção sem qualquer perda de dados.

Quais são os maiores problemas que o malware TCLBanker pode causar?

O TCLBanker pode intercetar sessões bancárias em tempo real, exibir sobreposições falsas de login para roubar credenciais e permitir que os operadores observem e controlem remotamente a máquina infetada. Isto pode levar a transferências bancárias não autorizadas, perda de acesso a contas financeiras, roubo de identidade e propagação do malware para os próprios contactos da vítima através do WhatsApp e e-mail.

Qual é o objetivo do malware TCLBanker?

O TCLBanker foi concebido para roubar credenciais bancárias e facilitar transações fraudulentas contra utilizadores de banca brasileiros. Monitoriza os navegadores para visitas a sites financeiros visados, ativa uma sessão de sobreposição falsa para enganar as vítimas e levá-las a fornecer os seus dados de login, e dá ao operador acesso em tempo real à máquina comprometida durante essa sessão.

Como é que o malware TCLBanker se infiltrou no meu computador?

O TCLBanker foi documentado como sendo propagado através de um instalador trojanizado do Logitech Logi AI Prompt Builder entregue num ficheiro ZIP, bem como através de mensagens de phishing enviadas automaticamente a partir das próprias contas de WhatsApp e Outlook dos utilizadores infetados. De forma mais geral, ameaças deste tipo também chegam às vítimas através de e-mails de phishing de remetentes desconhecidos, páginas falsas de download de software, anúncios maliciosos e conteúdo pirata.

O Combo Cleaner vai proteger-me contra malware?

Sim. O Combo Cleaner pode detetar e remover a maioria do malware conhecido, incluindo trojans bancários como o TCLBanker. Como as ameaças sofisticadas podem incorporar-se profundamente no sistema, executar uma análise completa é a melhor forma de confirmar que a infeção foi totalmente eliminada.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários