Faça uma verificação gratuita e verifique se o seu computador está infectado.

REMOVER AGORAPara usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Que tipo de malware é o Needle Stealer?

O Needle Stealer é um ladrão de informações modular escrito em Golang que recolhe credenciais guardadas no navegador, ficheiros de carteiras de criptomoedas, dados de aplicações de mensagens e outros ficheiros sensíveis de computadores infetados. Também instala uma extensão de navegador maliciosa complementar que dá aos atacantes controlo em tempo real sobre o navegador da vítima, incluindo a capacidade de redirecionar páginas, intercetar e substituir silenciosamente transferências de ficheiros e injetar scripts em sites visitados.

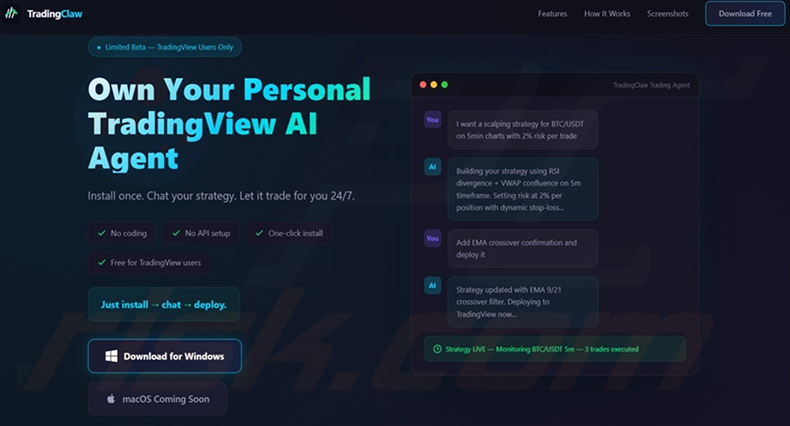

De acordo com a investigação da Malwarebytes, o Needle Stealer foi distribuído através de um site chamado TradingClaw, que se fazia passar por uma ferramenta de negociação gratuita com inteligência artificial para utilizadores do TradingView. As vítimas que descarregaram o que acreditavam ser uma aplicação de negociação legítima acionaram involuntariamente uma cadeia de infeção em múltiplas etapas que instalou silenciosamente o malware em segundo plano.

Visão geral do Needle Stealer

O Needle Stealer é distribuído como um arquivo ZIP descarregado do site falso TradingClaw. O arquivo contém um carregador que explora o sequestro de DLL através de um ficheiro chamado iviewers.dll para carregar um componente de segunda fase. Essa segunda fase utiliza então o esvaziamento de processos (process hollowing) para injetar o stealer no RegAsm.exe, um binário legítimo do Windows. Ao ser executado dentro de um processo de sistema fidedigno, o malware consegue camuflar-se e evitar acionar alertas de segurança.

Uma vez ativo, o stealer conecta-se ao servidor de Comando e Controlo (C2) do atacante e começa a recolher dados. Tem como alvo palavras-passe guardadas, cookies e histórico de navegação dos navegadores web, juntamente com dados armazenados pelo Telegram e clientes FTP. Também procura ficheiros de texto, recolhe dados de carteiras de criptomoedas e monitoriza a área de transferência.

Extensão de navegador maliciosa

A parte mais distintiva do Needle Stealer é a extensão de navegador maliciosa que instala na máquina da vítima. A extensão é colocada numa pasta com nome aleatório em %LOCALAPPDATA%\Packages\Extensions e comunica com o servidor do atacante utilizando um ficheiro de configuração que armazena uma chave API e detalhes do endereço C2.

Através desta extensão, os atacantes podem aplicar regras de redirecionamento para enviar a vítima para páginas controladas por eles, intercetar descarregamentos legítimos e substituí-los por ficheiros maliciosos, injetar código nas páginas que a vítima está a visualizar no momento e enviar notificações falsas do navegador. A extensão também pode recolher o histórico completo de navegação da vítima. Inclui uma função de autodestruição, permitindo ao atacante removê-la remotamente por comando.

Aplicações de criptomoedas visadas

O Needle Stealer procura especificamente ativos de criptomoedas. No ambiente de trabalho, visa dados das carteiras Ledger, Trezor e Exodus. Também ataca extensões de carteiras de navegador, particularmente MetaMask e Coinbase Wallet, tentando extrair frases-semente que dariam ao atacante acesso permanente e irrecuperável aos fundos da vítima.

| Nome | Needle Stealer malware |

| Tipo De Ameaça | Ladrão de informações, Trojan, Vírus de roubo de palavras-passe |

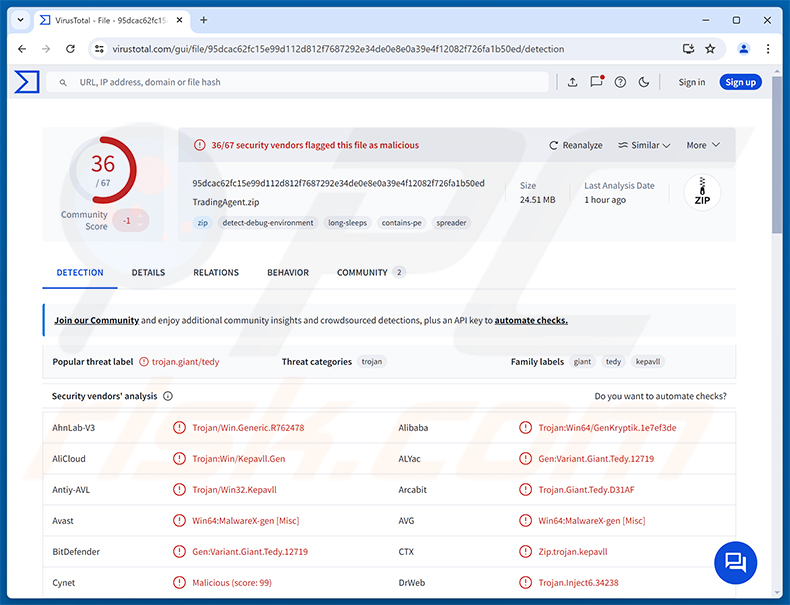

| Nomes De Deteção | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Giant.Tedy.12719), ESET-NOD32 (Win64/GenKryptik.HPZN Trojan), Kaspersky (Trojan.Win64.Agent.smfzdt), Lista Completa (VirusTotal) |

| Sintomas | Os stealers são concebidos para se infiltrarem furtivamente no computador da vítima e permanecerem silenciosos, pelo que nenhum sintoma particular é claramente visível numa máquina infetada. |

| Métodos De Distribuição | Sites falsos, instaladores de software malicioso. |

| Danos | Palavras-passe e informações bancárias roubadas, roubo de identidade, computador da vítima adicionado a uma botnet, infeções adicionais, perdas monetárias, sequestro de contas. |

| Remoção do Malware (Windows) |

Para eliminar possíveis infecções por malware, verifique o seu computador com software antivírus legítimo. Os nossos investigadores de segurança recomendam a utilização do Combo Cleaner. Descarregar Combo CleanerO verificador gratuito verifica se o seu computador está infectado. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk. |

Conclusão

O Needle Stealer é uma ameaça séria para contas financeiras, sessões online e credenciais armazenadas. Ao combinar um stealer tradicional com uma extensão de navegador maliciosa persistente, dá aos atacantes tanto uma recolha única de dados armazenados como uma influência contínua e em tempo real sobre o navegador da vítima - permitindo-lhes redirecionar páginas, substituir descarregamentos e continuar a recolher dados muito depois da infeção inicial.

As vítimas podem enfrentar roubo de identidade, perda de criptomoedas, sequestro de contas e exposição a malware adicional distribuído através da extensão controlada pelo atacante. O malware deve ser removido imediatamente, e todas as contas e fundos de criptomoedas devem ser protegidos a partir de um dispositivo limpo.

Mais exemplos de stealers são o NWHStealer, OmniStealer e Storm.

Como é que o Needle Stealer se infiltrou no meu computador?

Investigadores da Malwarebytes documentaram o Needle Stealer a ser distribuído através de um site chamado TradingClaw (tradingclaw[.]pro), que se apresentava como uma ferramenta de trading com IA gratuita para utilizadores do TradingView. O site oferecia um botão "Download for Windows" e utilizava redirecionamentos seletivos - visitantes regulares recebiam o instalador malicioso, enquanto rastreadores de motores de busca eram redirecionados para uma página de engodo não relacionada. As vítimas que executaram a aplicação descarregada desencadearam sem saber uma cadeia que utilizou o sequestro de DLL e o esvaziamento de processos para injetar silenciosamente o stealer num processo legítimo do Windows.

O Needle Stealer também é distribuído como carga útil subsequente por outros carregadores de malware, incluindo Amadey, GCleaner e CountLoader/DeepLoad, o que significa que as vítimas não precisam de ter visitado o site TradingClaw para serem infetadas. De forma mais abrangente, malware deste tipo chega às vítimas através de e-mails de phishing com anexos maliciosos, páginas falsas de descarregamento de software, malvertising, conteúdo pirata e cracks de software de fontes não fidedignas.

Como evitar a instalação de malware?

Tenha cuidado com software descarregado de sites desconhecidos, especialmente ferramentas promovidas através de fóruns de trading, redes sociais ou vídeos do YouTube. Descarregue aplicações apenas de sites oficiais dos programadores ou lojas verificadas. Evite software pirata, geradores de chaves e cracks de ativação, pois são um veículo comum para malware oculto. Mantenha o seu sistema operativo e todas as aplicações instaladas atualizados, uma vez que os atacantes exploram regularmente vulnerabilidades conhecidas em software desatualizado.

Não clique em ligações nem abra anexos em e-mails ou mensagens inesperadas, mesmo quando o remetente parece familiar. Desconfie de notificações de navegador de sites em que não confia totalmente e utilize uma aplicação de segurança respeitável que forneça proteção em tempo real. Se acredita que o seu computador já está infetado, recomendamos executar uma verificação com Combo Cleaner Antivirus para Windows para eliminar automaticamente o malware infiltrado.

Site falso de trading (TradingClaw) utilizado para distribuir o Needle Stealer (fonte: malwarebytes.com):

Remoção automática instantânea do malware:

A remoção manual de ameaças pode ser um processo moroso e complicado que requer conhecimentos informáticos avançados. O Combo Cleaner é uma ferramenta profissional de remoção automática do malware que é recomendada para se livrar do malware. Descarregue-a clicando no botão abaixo:

DESCARREGAR Combo CleanerAo descarregar qualquer software listado no nosso website, concorda com a nossa Política de Privacidade e Termos de Uso. Para usar a versão completa do produto, precisa de comprar uma licença para Combo Cleaner. 7 dias limitados para teste grátis disponível. O Combo Cleaner pertence e é operado por RCS LT, a empresa-mãe de PCRisk.

Menu rápido:

- O que é o Needle Stealer?

- PASSO 1. Remoção manual do malware Needle Stealer.

- PASSO 2. Verifique se o seu computador está limpo.

Como remover malware manualmente?

A remoção manual de malware é uma tarefa complicada - normalmente é melhor permitir que programas antivírus ou anti-malware façam isto automaticamente. Para remover este malware, recomendamos a utilização do Combo Cleaner Antivirus para Windows.

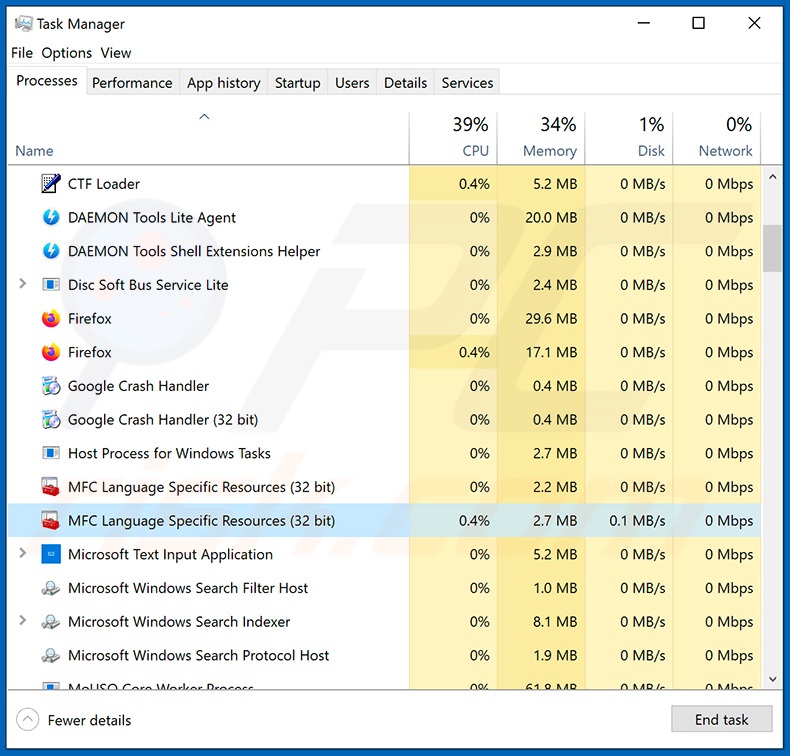

Se deseja remover malware manualmente, o primeiro passo é identificar o nome do malware que está a tentar remover. Aqui está um exemplo de um programa suspeito em execução no computador de um utilizador:

Se verificou a lista de programas em execução no seu computador, por exemplo, utilizando o gestor de tarefas, e identificou um programa que parece suspeito, deve continuar com estes passos:

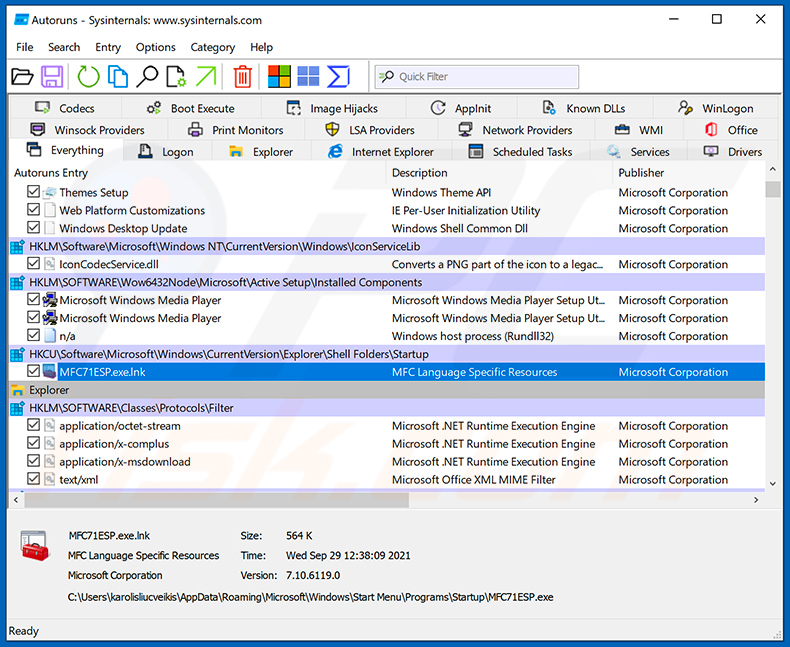

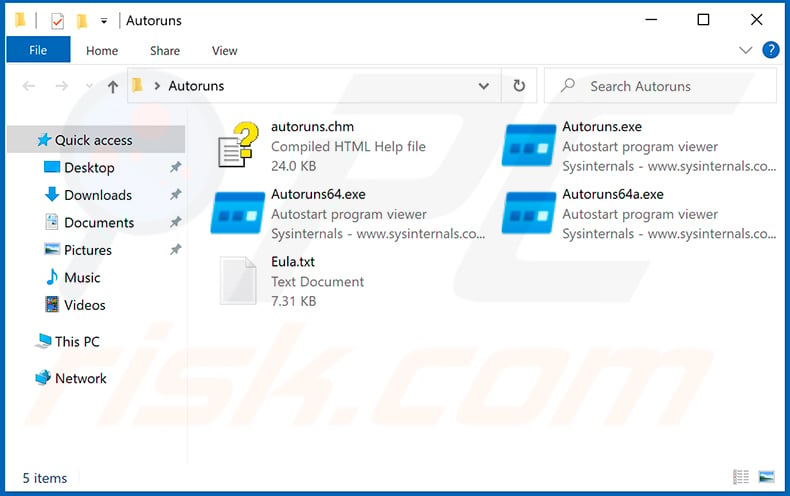

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

Descarregue um programa chamado Autoruns. Este programa mostra aplicações de arranque automático, localizações do Registo e do sistema de ficheiros:

Reinicie o seu computador no Modo de Segurança:

Reinicie o seu computador no Modo de Segurança:

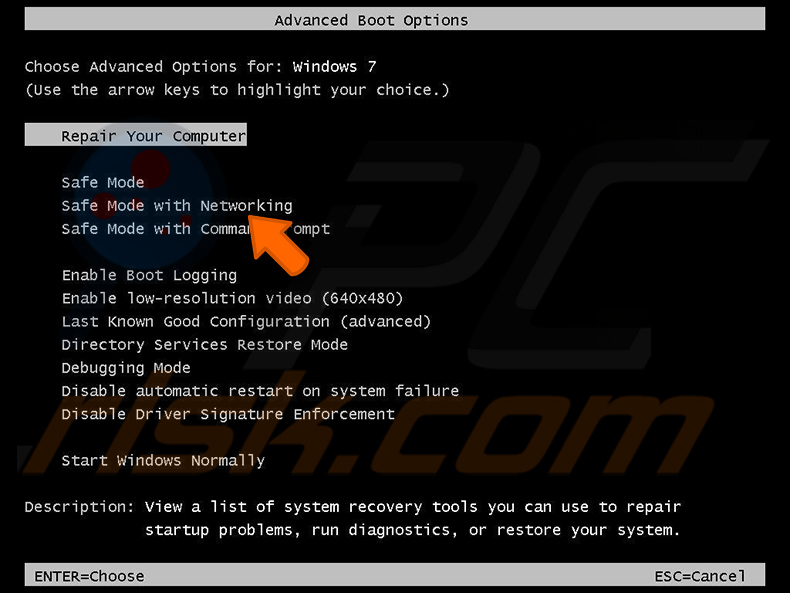

Utilizadores do Windows XP e Windows 7: Inicie o seu computador no Modo de Segurança. Clique em Iniciar, clique em Encerrar, clique em Reiniciar, clique em OK. Durante o processo de arranque do computador, pressione a tecla F8 no seu teclado várias vezes até ver o menu de Opções Avançadas do Windows e, em seguida, selecione Modo de Segurança com Rede na lista.

Vídeo que mostra como iniciar o Windows 7 no "Modo de Segurança com Rede":

Utilizadores do Windows 8: Inicie o Windows 8 no Modo de Segurança com Rede - Aceda ao Ecrã Inicial do Windows 8, escreva Avançadas, nos resultados da pesquisa selecione Definições. Clique em Opções de arranque avançadas, na janela aberta "Definições Gerais do PC", selecione Arranque avançado.

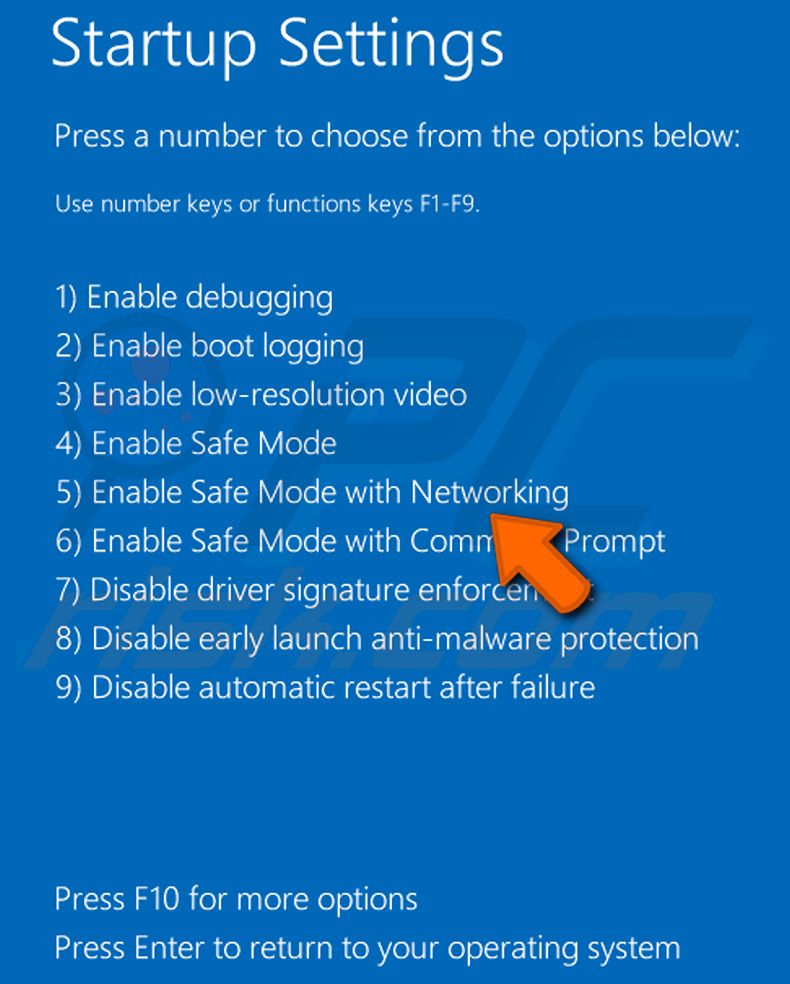

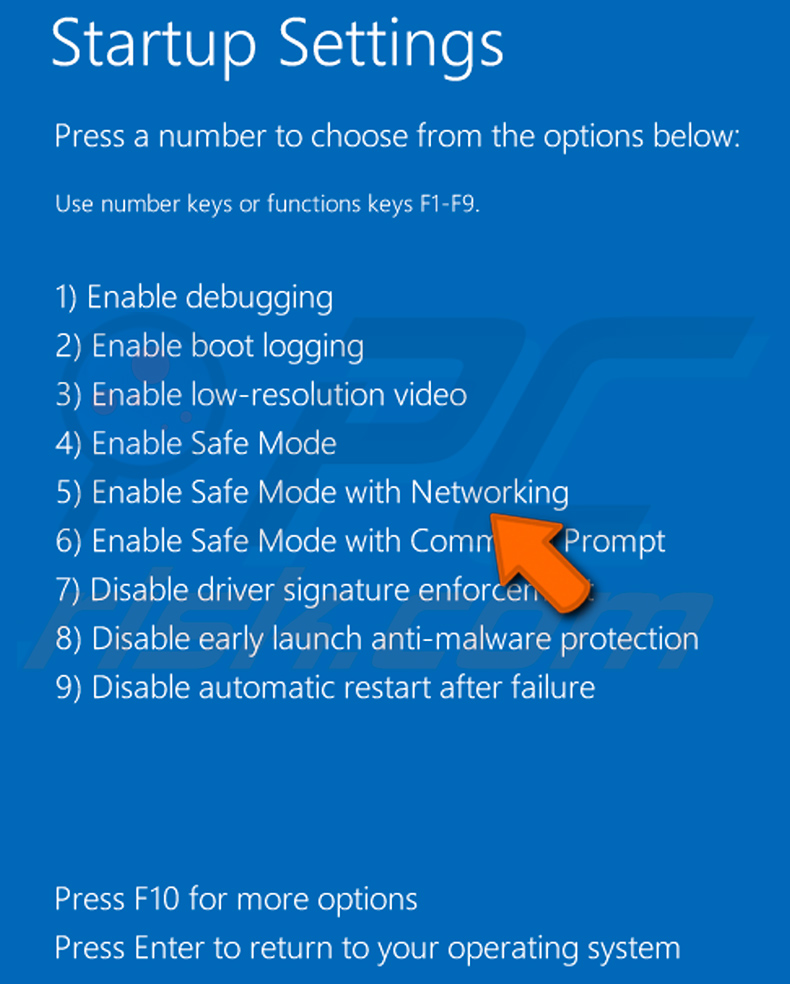

Clique no botão "Reiniciar agora". O seu computador irá agora reiniciar no "menu de Opções de arranque avançadas". Clique no botão "Resolução de problemas" e, em seguida, clique no botão "Opções avançadas". No ecrã de opções avançadas, clique em "Definições de arranque".

Clique no botão "Reiniciar". O seu PC irá reiniciar no ecrã de Definições de arranque. Pressione F5 para arrancar no Modo de Segurança com Rede.

Vídeo que mostra como iniciar o Windows 8 no "Modo de Segurança com Rede":

Utilizadores do Windows 10: Clique no logótipo do Windows e selecione o ícone de Energia. No menu aberto, clique em "Reiniciar" enquanto mantém pressionado o botão "Shift" no seu teclado. Na janela "escolher uma opção", clique em "Resolução de problemas" e, em seguida, selecione "Opções avançadas".

No menu de opções avançadas, selecione "Definições de arranque" e clique no botão "Reiniciar". Na janela seguinte, deve clicar no botão "F5" no seu teclado. Isto irá reiniciar o seu sistema operativo no modo de segurança com rede.

Vídeo que mostra como iniciar o Windows 10 no "Modo de Segurança com Rede":

Extraia o arquivo descarregado e execute o ficheiro Autoruns.exe.

Extraia o arquivo descarregado e execute o ficheiro Autoruns.exe.

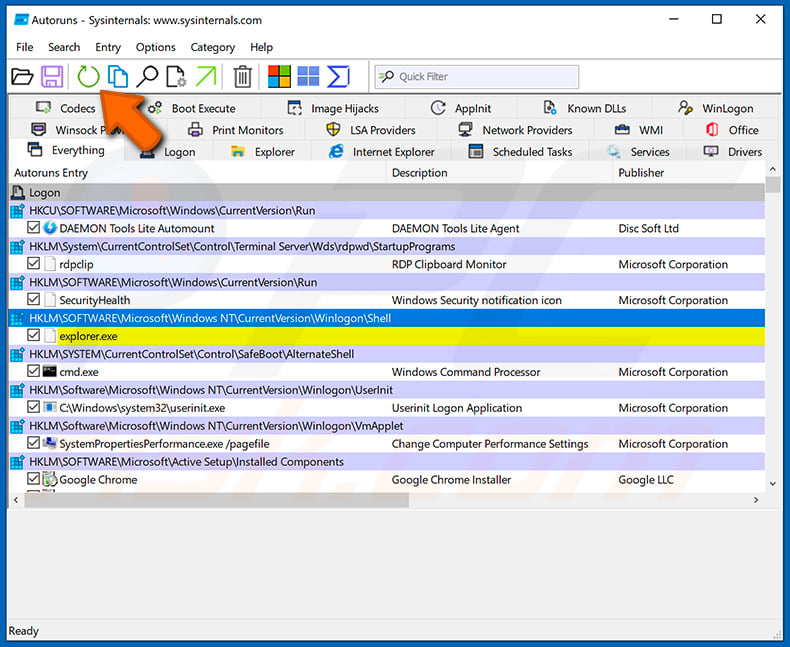

Na aplicação Autoruns, clique em "Options" no topo e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

Na aplicação Autoruns, clique em "Options" no topo e desmarque as opções "Hide Empty Locations" e "Hide Windows Entries". Após este procedimento, clique no ícone "Refresh".

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

Verifique a lista fornecida pela aplicação Autoruns e localize o ficheiro de malware que deseja eliminar.

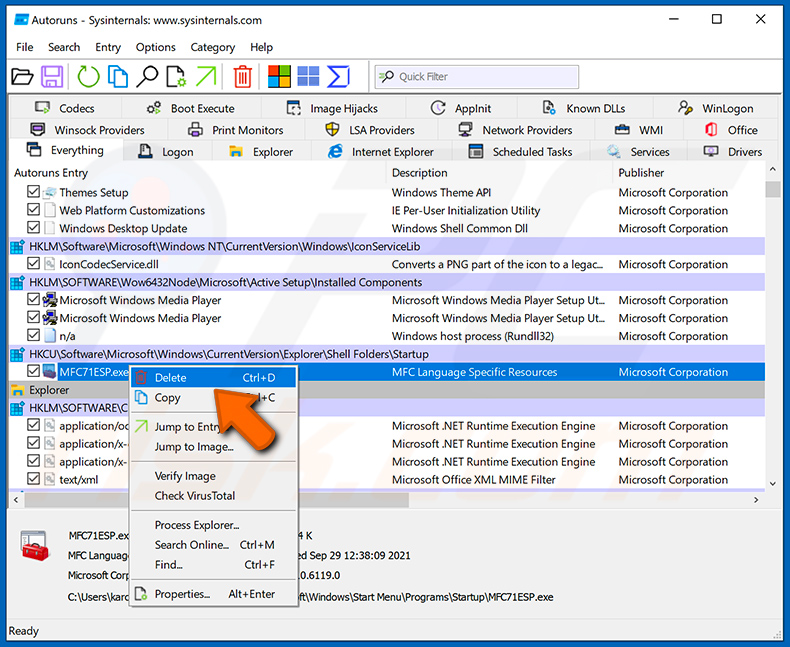

Deve anotar o caminho completo e o nome do ficheiro. Note que algum malware oculta nomes de processos sob nomes legítimos de processos do Windows. Nesta fase, é muito importante evitar remover ficheiros do sistema. Depois de localizar o programa suspeito que deseja remover, clique com o botão direito do rato sobre o seu nome e escolha "Delete".

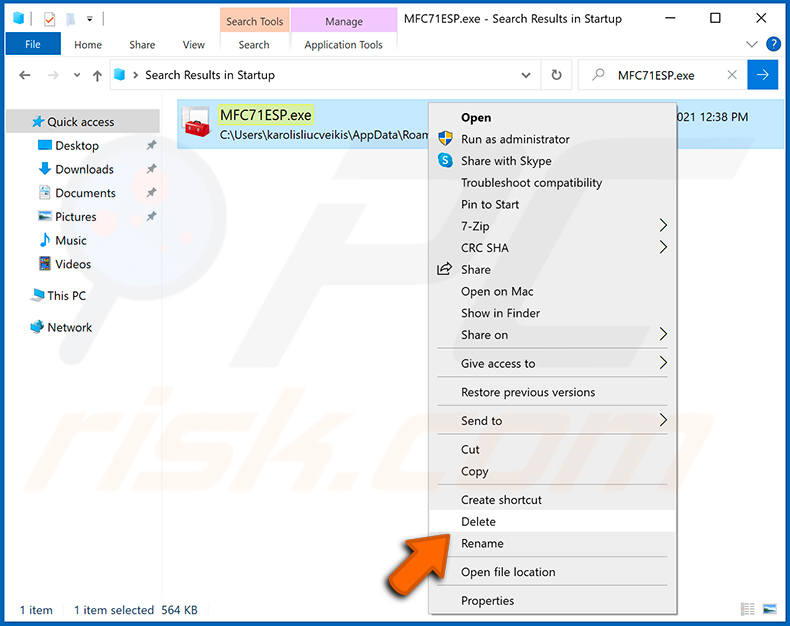

Após remover o malware através da aplicação Autoruns (isto garante que o malware não será executado automaticamente no próximo arranque do sistema), deve procurar o nome do malware no seu computador. Certifique-se de ativar ficheiros e pastas ocultos antes de prosseguir. Se encontrar o nome do ficheiro do malware, certifique-se de que o remove.

Reinicie o seu computador no modo normal. Seguir estes passos deve remover qualquer malware do seu computador. Note que a remoção manual de ameaças requer competências avançadas de informática. Se não possui estas competências, deixe a remoção de malware para programas antivírus e anti-malware.

Estes passos podem não funcionar com infeções de malware avançadas. Como sempre, é melhor prevenir a infeção do que tentar remover malware posteriormente. Para manter o seu computador seguro, instale as atualizações mais recentes do sistema operativo e utilize software antivírus. Para ter a certeza de que o seu computador está livre de infeções por malware, recomendamos verificá-lo com Combo Cleaner Antivirus para Windows.

Perguntas Frequentes (FAQ)

O meu computador está infetado com o malware Needle Stealer, devo formatar o meu dispositivo de armazenamento para me livrar dele?

A formatação irá remover o Needle Stealer, mas também apaga todos os ficheiros no disco. Executar primeiro uma ferramenta de segurança respeitável como o Combo Cleaner é a escolha mais segura na maioria dos casos.

Quais são os maiores problemas que o malware Needle Stealer pode causar?

O Needle Stealer pode roubar palavras-passe guardadas, cookies de sessão e ficheiros de carteiras de criptomoedas, enquanto a sua extensão de navegador maliciosa dá aos atacantes a capacidade de redirecionar páginas e substituir descarregamentos em tempo real. Isto pode resultar em sequestro de contas, roubo de identidade e perda irreversível de fundos de criptomoedas.

Qual é o propósito do malware Needle Stealer?

O propósito do Needle Stealer é roubar dados sensíveis de computadores infetados, incluindo credenciais de navegador, ficheiros de carteiras de criptomoedas e dados de aplicações de mensagens, ao mesmo tempo que dá aos atacantes controlo persistente e em tempo real do navegador através de uma extensão maliciosa que instala.

Como é que o malware Needle Stealer se infiltrou no meu computador?

O Needle Stealer foi propagado através do TradingClaw, um site falso de trading com IA que oferecia um instalador malicioso para Windows. Também pode chegar como carga útil subsequente distribuída por outros carregadores de malware, incluindo Amadey, GCleaner e CountLoader/DeepLoad.

O Combo Cleaner irá proteger-me contra malware?

Sim. O Combo Cleaner pode detetar e remover a maioria do malware conhecido. Como ameaças como o Needle Stealer podem colocar componentes em localizações menos óbvias, executar uma verificação completa do sistema oferece a melhor hipótese de uma limpeza completa.

Partilhar:

Tomas Meskauskas

Pesquisador especialista em segurança, analista profissional de malware

Sou um apaixonado por segurança e tecnologia de computadores. Tenho experiência de mais de 10 anos a trabalhar em diversas empresas relacionadas à resolução de problemas técnicas e segurança na Internet. Tenho trabalhado como autor e editor para PCrisk desde 2010. Siga-me no Twitter e no LinkedIn para manter-se informado sobre as mais recentes ameaças à segurança on-line.

O portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

DoarO portal de segurança PCrisk é fornecido pela empresa RCS LT.

Pesquisadores de segurança uniram forças para ajudar a educar os utilizadores de computadores sobre as mais recentes ameaças à segurança online. Mais informações sobre a empresa RCS LT.

Os nossos guias de remoção de malware são gratuitos. Contudo, se quiser continuar a ajudar-nos, pode-nos enviar uma ajuda, sob a forma de doação.

Doar

▼ Mostrar comentários