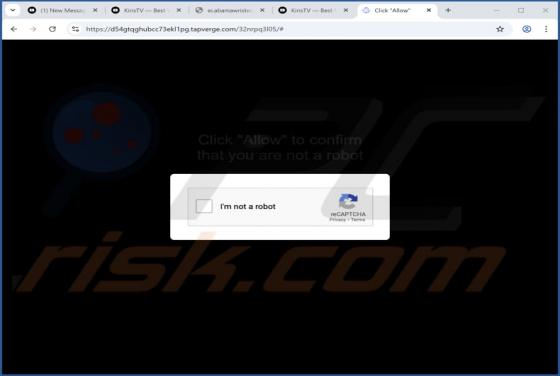

Anúncios do tapverge.com

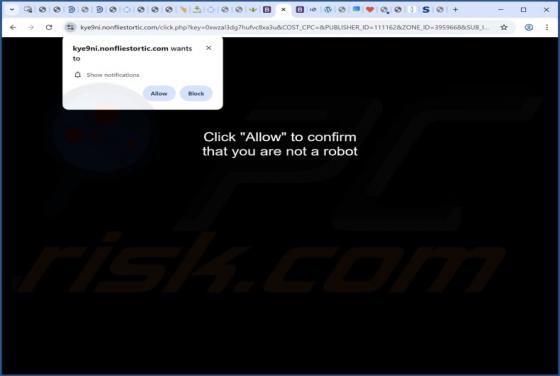

Ao examinar o site tapverge[.]com, descobrimos que ele usa uma técnica enganosa para induzir os visitantes a aceitar as suas notificações. Se a permissão for concedida, o tapverge[.]com pode exibir avisos falsos, ofertas e mensagens semelhantes. As suas notificações podem expor os utilizadores a g