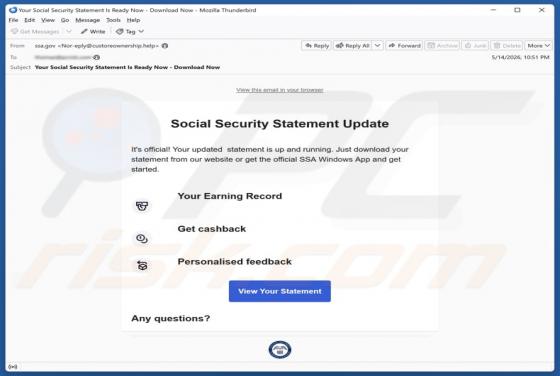

Social Security Statement Update vírus de e-mail

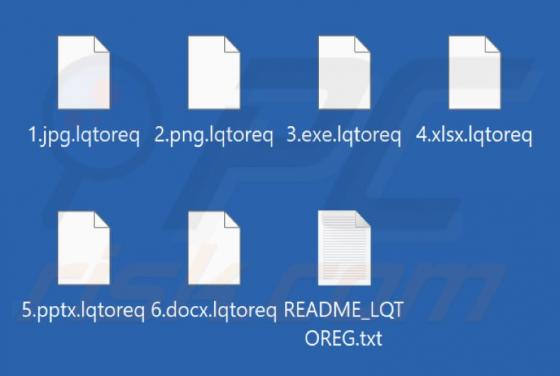

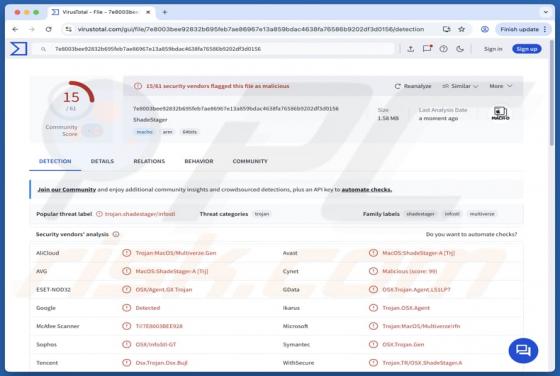

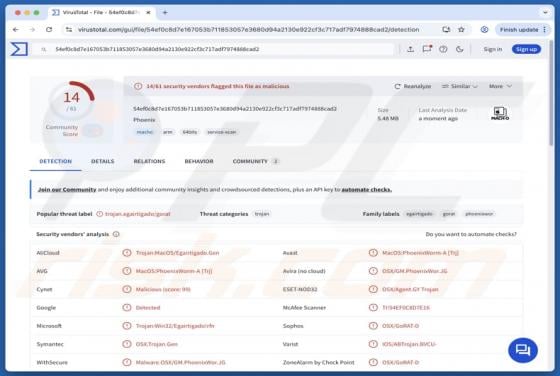

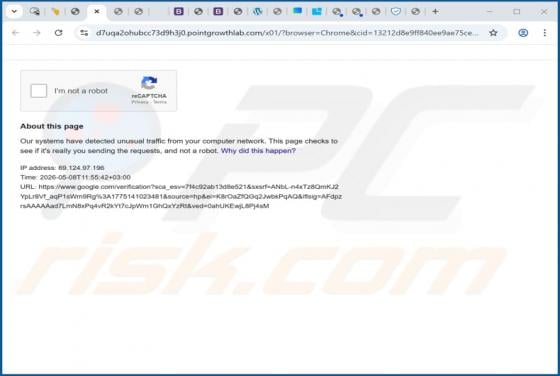

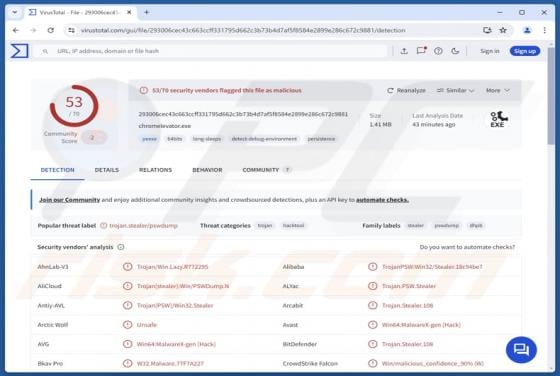

Examinámos a mensagem e descobrimos que os criminosos cibernéticos a utilizam para enganar os destinatários e levá-los a infectar os seus dispositivos. Está disfarçada como uma "atualização da declaração da segurança social" para parecer legítima. Este e-mail fraudulento deve ser ignorado para evit