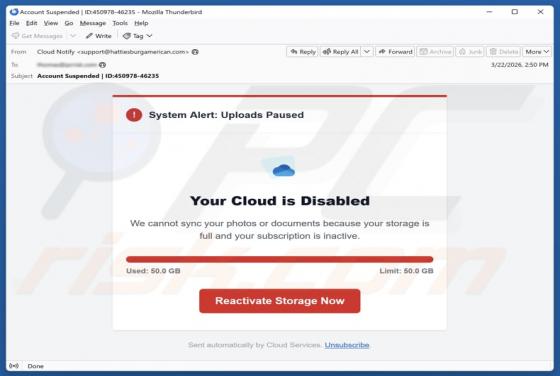

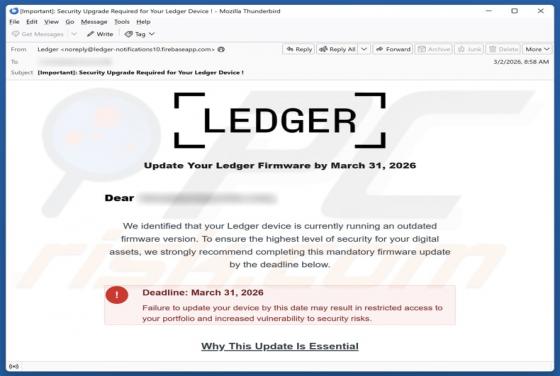

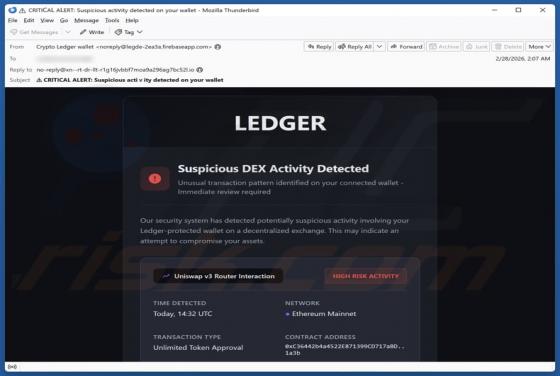

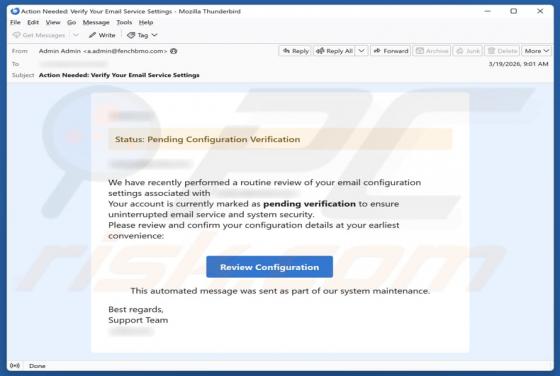

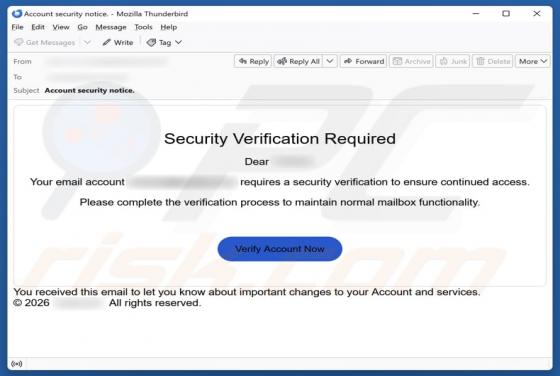

Fraude por e-mail Security Verification Required

Analisámos o e-mail e concluímos que se trata de uma mensagem disfarçada de aviso de segurança enviado por um provedor de serviços de e-mail. Foi concebida para parecer urgente e induzir os destinatários a aceder a um site fraudulento. O objetivo final é roubar informações pessoais que possam ser