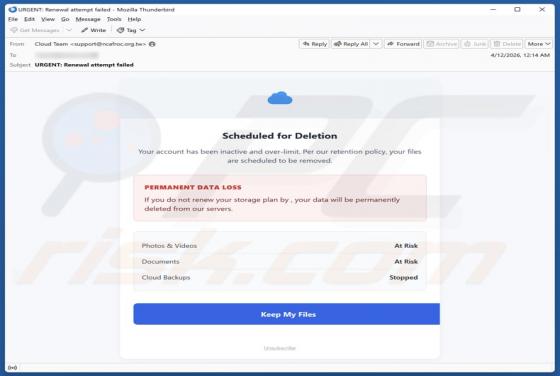

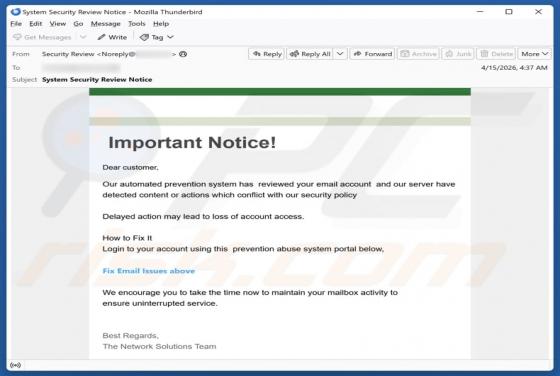

Content Or Actions Conflict With Our Security Policy golpe de e-mail

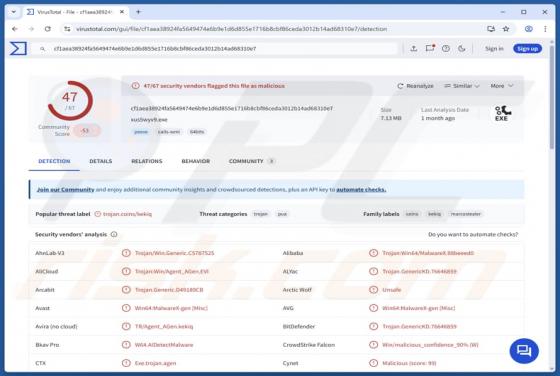

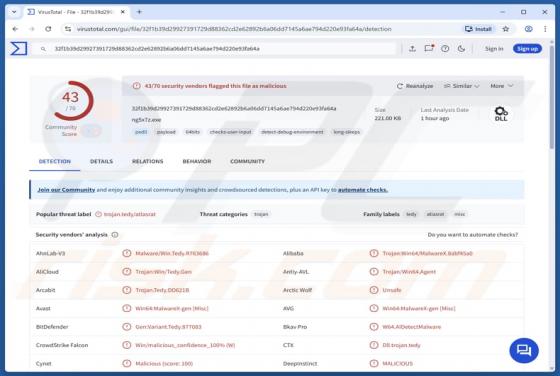

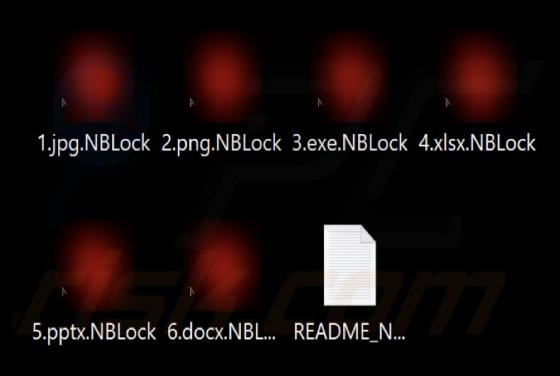

Inspeccionámos o e-mail e descobrimos que foi escrito por burlões que se fazem passar pela "The Network Solutions Team". Esta mensagem, disfarçada de aviso de revisão de segurança do sistema, inclui uma ligação enganosa. O objetivo dos burlões por detrás dela é roubar informações pessoais de destin